Bu CVE neden "Şimdi Güncelle" diliyle gösteriliyor?

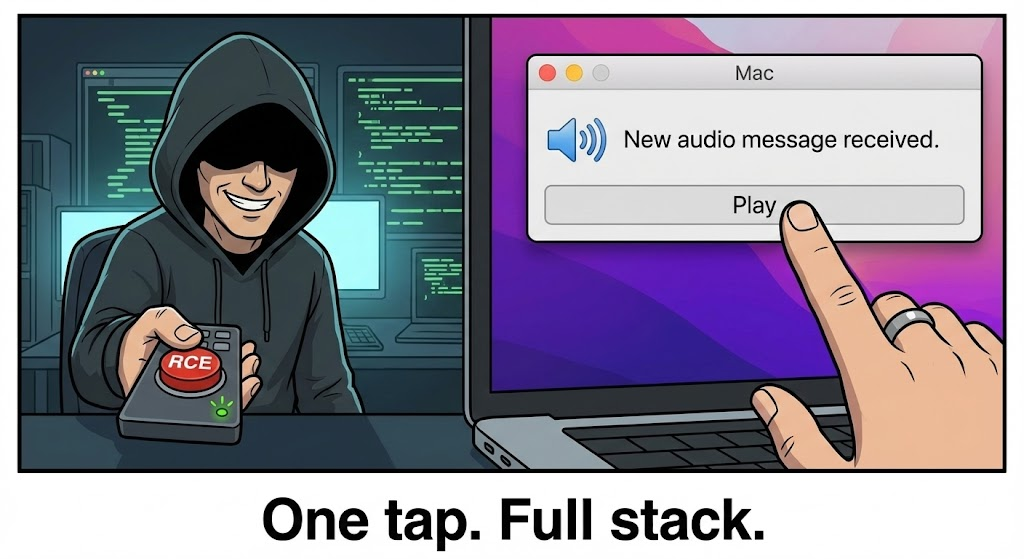

Acil mobil yamalarla ilgili en güçlü performans gösteren haberlere göz atarsanız, bir model fark edeceksiniz: başlıklar tekrar tekrar bir araya geliyor "aktif olarak istismar edildi" + "sıfır gün" + "şimdi güncelle" + "hedefli saldırılar." Bu sadece tıklama tuzağı değil - bu ifadeler "gerçek sömürü sinyalleri var ve yama zamanlaması önemli" anlamına geliyor. (The Hacker News)

CVE-2025-31200 için istismar sinyali açıktır: Apple, bu sorunla ilgili bir rapordan haberdar olduğunu belirtiyor iOS'ta hedeflenen belirli kişilere yönelik son derece sofistike bir saldırıda kullanılmış olabilir. (Apple Destek)

CVE-2025-31200 nedir (yalnızca doğrulanmış gerçekler)

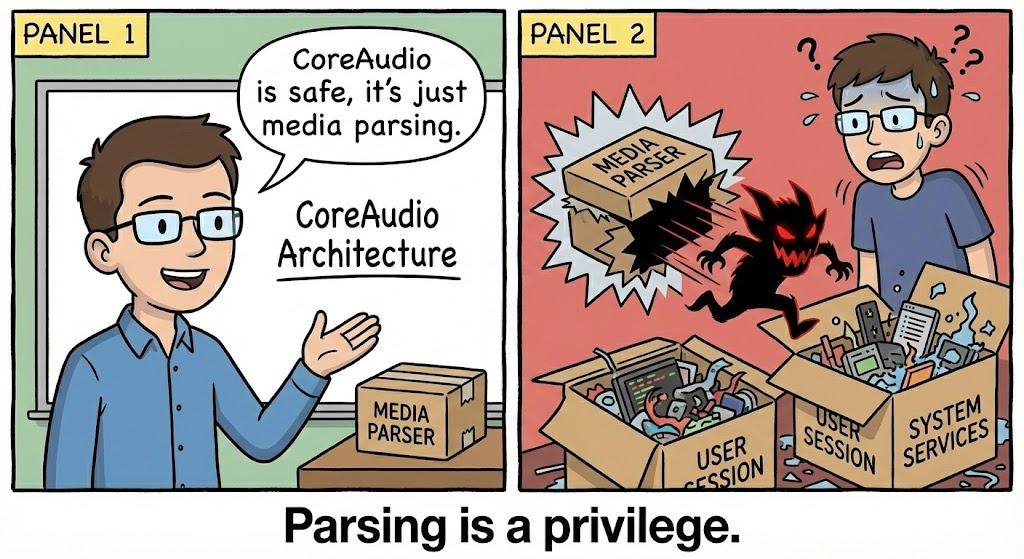

CVE-2025-31200 bir Apple'ın CoreAudio'sundaki bellek bozulması açığı. Apple'ın tavsiyesi etkiyi şu şekilde açıklıyor:

- Etki: Bir ses akışının işlenmesi kötü niyetle hazırlanmış medya dosyası ile sonuçlanabilir kod yürütme. (Apple Destek)

- Düzelt: İle ele alınmıştır geliştirilmiş sınır denetimi. (Apple Destek)

- İstismar bağlamı: Apple, son derece sofistike bir hedefli saldırıda istismar edilmiş olabileceğinin farkındadır. (Apple Destek)

NVD, Apple'ın açıklamasını yansıtıyor ve Apple platformlarındaki sabit sürümleri listeliyor. NVD ayrıca bir CISA-ADP CVSS v3.1 temel puanı 9.8 (Kritik) ve ilgili zayıflıkları haritalandırır (örn, CWE-787 Sınırların Dışında Yazma, CWE-119). (NVD)

Etkilenen sistemler ve düzeltilen sürümler

Sürüm sınırı tüm oyundur. Filonuz bu sürümlerin altındaysa, maruz kaldığınızı varsayın:

| Platform | CVE-2025-31200 için sürüm sınırı düzeltildi |

|---|---|

| iOS | 18.4.1 (Apple Destek) |

| iPadOS | 18.4.1 (Apple Destek) |

| macOS Sequoia | 15.4.1 (NVD) |

| tvOS | 18.4.1 (NVD) |

| visionOS | 2.4.1 (NVD) |

"Hedefli saldırılar" neden hala kurumsal aciliyet anlamına geliyor?

"Hedefli" genellikle kitlesel istismar değil, üst düzey ticaret ve seçici mağduriyet anlamına gelir. Ancak bu değil kurumsal riski azaltmak:

- Yüksek değerli çalışanlar tam da hedeflenen kampanyaların öncelik verdiği kişilerdir (yöneticiler, güvenlik liderliği, finans, hukuk, IR personeli).

- Mobil tehlikeler kimlik, MFA istemleri, kurumsal sohbet, e-posta ve belge erişimine yayılabilir.

- İlk kampanya dar kapsamlı olsa bile, aynı hata sınıfı daha sonra yeniden kullanılabilir, metalaştırılabilir veya yeni zincirlere dahil edilebilir.

Ana akım güvenlik raporlamasının CVE-2025-31200'ü güçlü bir aciliyet çerçevesiyle gruplandırmasının nedeni de budur. (The Hacker News)

Risk tabanlı eylem tablosu: gerçek programlarda önceliklendirme nasıl yapılır

Basit, savunulabilir bir politika kullanın: tüm savunmasız cihazlara yama uygulayınancak önce en yüksek patlama yarıçapına sahip kullanıcılara öncelik verin.

| Senaryo | Pratik risk | Önerilen eylem | SLA hedefi |

|---|---|---|---|

| Yöneticiler, gazeteciler, muhalifler, IR/güvenlik yöneticileri | En yüksek | Derhal yama uygulayın; uygun olduğunda Kilitleme Modunu düşünün | 24-48 saat |

| MDM ile Kurumsal iPhone'lar/iPad'ler | Yüksek | Minimum işletim sistemini uygulayın; uyumlu olmayan cihazları karantinaya alın | 48-72 saat |

| ayrıcalıklı rollerdeki macOS Sequoia uç noktaları | Yüksek | Güncellemeyi 15.4.1+ sürümüne zorlayın; uç nokta envanteri aracılığıyla doğrulayın | 48-72 saat |

| SSO/VPN'e erişen BYOD Apple cihazları | Orta-Yüksek | Koşullu erişim: minimum sürümlerin altında engelleme | 3-7 gün |

| Düşük ayrıcalıklı, çevrimdışı laboratuvar cihazları | Daha düşük | Bir sonraki bakım penceresinde yama | 1-2 hafta |

Kilitleme Modu, aşağıdakilere karşı korunmaya yardımcı olmak için açıkça tasarlanmıştır son derece nadir ve son derece sofistike saldırılarve Apple, iPhone ve Mac'te etkinleştirmek için rehberlik sağlar. (Apple Destek)

Aynı sprint içinde yamanız gereken eşlik eden CVE: CVE-2025-31201

CVE-2025-31201 aynı güncelleme dizisinde ele alınmıştır. Apple bu durumu bir saldırganın rastgele okuma/yazma yeteneğine sahip kişiler İşaretçi Kimlik Doğrulamasını atlayabilirgüvenlik açığı olan kod kaldırılarak düzeltildi ve Apple benzer hedefli istismar diline dikkat çekiyor. (Apple Destek)

Güvenlik kapsamı genellikle şunları tartışır CVE-2025-31200 + CVE-2025-31201 birlikteBu da savunucuların operasyonel olarak nasıl davranması gerektiğine uymaktadır: her ikisini de yamalayın, çünkü istismar zincirleri genellikle kod yürütme artı hafifletme atlamasını birleştirir. (The Hacker News)

Bugün otomatikleştirebileceğiniz yama doğrulama

macOS: hızlı yerel kontrol (bash)

#!/usr/bin/env bash

# macOS Sequoia: 15.4.1'in altındaysa işaretleyin (CVE-2025-31200 yamalı sınır)

ver="$(sw_vers -productVersion)"

min="15.4.1"

echo "macOS sürümü: $ver"

if [ "$(printf '%s\\n' "$min" "$ver" | sort -V | head -n1)" != "$min" ]; then

echo "⚠️ BELOW $min - güncelleme gerekli (CVE-2025-31200)."

Çıkış 2

fi

echo "✅ $min değerinde veya üzerinde."

NVD listeleri macOS Sequoia 15.4.1 CVE-2025-31200 için düzeltilmiş sürüm olarak. (NVD)

macOS filo envanteri (osquery)

SEÇİNİZ

Ana bilgisayar adı,

version AS os_version,

build AS os_build,

platform

FROM os_version;

iOS/iPadOS: MDM'de minimum sürümleri zorlama + koşullu erişim

Minimum sürümü bir öneri olarak değil, bir politika olarak ele alın:

- iOS/iPadOS 18.4.1+

- macOS Sequoia 15.4.1+

Bu sürüm sınırları doğrudan Apple'ın tavsiyesinde ve NVD'de belirtilmiştir. (Apple Destek)

Sağlamlaştırma: yamanın ötesinde ne yardımcı olur

Yüksek riskli profiller için Kilitleme Modu

Kilitleme Modu herkes için değildir, ancak Apple tarafından açıkça nadir, son derece karmaşık saldırılara karşı koruyucu bir mod olarak konumlandırılmıştır ve yüksek tehdit altındaki kullanıcılar için makul bir kontroldür. (Apple Destek)

Operasyonel olarak, en iyi şekilde konuşlandırılır:

- tanımlanmış bir "yüksek riskli kullanıcı" politikası,

- uyumluluk değiş tokuşları için bir destek çalışma kitabı,

- ve yama uyumluluğu onaylandıktan sonra bir çıkış planı.

Liderliğe ne söylenmeli

CVE-2025-31200, kötü niyetle hazırlanmış bir medya dosyası işlenirken kod yürütülmesine yol açabilen bir CoreAudio bellek bozulması güvenlik açığıdır ve Apple, bunun son derece karmaşık hedefli saldırılarda istismar edilmiş olabileceğini söylüyor. Düzeltme iOS/iPadOS 18.4.1, macOS Sequoia 15.4.1, tvOS 18.4.1 ve visionOS 2.4.1 sürümlerinde mevcuttur. İş hedefi basittir: savunmasız yapı sayısını sıfıra indirmek, önce yüksek değerli kullanıcılara öncelik vermek ve varsayımlarla değil envanterle uyumluluğu doğrulamak. (Apple Destek)

Penligent'ın doğal olarak uyduğu yer

Ekipler aktif olarak istismar edilen istemci tarafı sorunlarına yanıt verirken, darboğaz nadiren "bir CVE'nin var olduğunu bilmektir". Karmaşık orta kısım: tavsiyeleri tekrarlanabilir doğrulamafilo uyumluluğunu kanıtlamak ve düzeltmenin gerçekten gerçekleştiğine dair denetim dostu kanıtlar üretmek. Penligent, güvenlik iş akışlarını düzenlemek ve özellikle güvenlik incelemeleri için tutarlı doğrulama eserlerine ihtiyaç duyduğunuzda, "kanıtlayın, varsaymayın" duruşuyla temiz bir şekilde eşleşen kanıt odaklı çıktılar üretmek üzerine kurulmuştur. (Penligent)

Sürekli maruz kalma yönetimi uygulayan güvenlik mühendisliği ekipleri için pratik bir yaklaşım, CVE-2025-31200 gibi acil sıfır günleri "hızlandırılmış bir şerit" için tetikleyiciler olarak ele almaktır: envanter → minimum sürümleri uygula → doğrula → belgele. Penligent'in kredi modeli açıkça şu şekilde tanımlanmıştır hedef sayısı sınırlı yerine kullanım tabanlıBu, bir yama sprinti sırasında değişen varlıklar ve ortamlar üzerinde tekrarlanan kontroller yapmanız gerektiğinde yararlı olabilir. (Penligent)

Referanslar

- iOS/iPadOS 18.4.1 için Apple güvenlik içeriği (CVE-2025-31200 / CVE-2025-31201) (Apple Destek)

- NVD: CVE-2025-31200 (platform düzeltmeleri, CISA-ADP puanı, CWE eşlemesi) (NVD)

- NVD: CVE-2025-31201 (Pointer Authentication bypass koşulları, düzeltilmiş sürümler) (NVD)

- Apple: Kilitleme Modu / rehberliğin etkinleştirilmesi hakkında (Apple Destek)

- Yaygın yüksek niyetli başlık çerçevelemesini yansıtan kapsam örnekleri (istismar + acil durum yaması) (The Hacker News)

- İhmalkar ürün/fiyatlandırma (yukarıdaki iki İhmalkar paragraf için) (Penligent)