Yönetici özeti

CVE-2026-24858 sadece korkutucu bir skora sahip başka bir yönetim düzlemi hatası değildir. Bulut destekli kimlik, güvenlik cihazlarına derinlemesine gömüldüğünde ve bu kimlik akışı etrafındaki güven sınırı başarısız olduğunda neler olabileceğinin canlı bir örneğidir. Fortinet'in kendi danışmanlığı ve NVD, sorunu CWE-288 altında izlenen alternatif bir yol veya kanal kullanan bir kimlik doğrulama atlaması olarak tanımlıyor. Yayınlanan etki alışılmadık derecede ciddi: FortiCloud hesabı ve kayıtlı bir cihazı olan bir saldırgan, FortiCloud SSO'nun bu cihazlarda etkin olması koşuluyla, diğer hesaplara kayıtlı cihazlara giriş yapabilir. NVD ayrıca Fortinet CNA önem derecesini 9.8 olarak kaydetmekte ve CVE'nin 27 Ocak 2026 tarihinde CISA'nın Bilinen Açıklar kataloğuna eklendiğini belirtmektedir. (NVD)

Bu son ayrıntı skordan daha önemli. KEV'in dahil edilmesi, bunun teorik bir uç vaka olarak ele alınmadığı anlamına geliyor. Fortinet, CISA bağlantılı referanslar, Arctic Wolf, SecurityWeek, Rapid7 ve Help Net Security'den gelen kamuya açık raporların hepsi aynı sonuca varıyor: kusur vahşi ortamda istismar edildi, saldırganlar bunu yönetici erişimi elde etmek için kullandı ve gözlemlenen kimlik doğrulama sonrası etkinlik yerel yönetici hesapları oluşturmayı ve cihaz yapılandırma verilerini sızdırmayı içeriyordu. (NVD)

CVE-2026-24858'i güvenlik mühendisleri için özellikle önemli kılan şey, CVE-2025-59718 ve CVE-2025-59719 gibi daha önceki iki FortiCloud SSO sorununun ardından açıklanmış olmasıdır. Bu önceki güvenlik açıkları FortiCloud SSO yolunun saldırı altında olduğunu zaten göstermişti. Ardından müşteriler, Aralık sorunlarına karşı zaten yamalı olan cihazlarda şüpheli yönetici girişleri bildirmeye başladı ve Fortinet'i yeni bir saldırı yolunu araştırmaya ve ifşa etmeye zorladı. Bu sıra, savunucuların olay hakkında nasıl düşünmeleri gerektiğini değiştiriyor. Bu sadece bir ürün yazılımı yapısıyla ilgili değil. Bulut, cihaz kaydı, yönetim kullanıcı arayüzü ve kiracı ayrımını kapsayan kırılgan bir kimlik güven zinciri ile ilgilidir. (Fortinet)

Mevcut kapsamda, bu olayla ilişkili en keşfedilebilir ifade tek başına ham CVE tanımlayıcısı değil, etrafındaki terimler kümesidir FortiCloud SSO kimlik doğrulama baypası ve FortiCloud SSO sıfırıncı gün. Bu model, Fortinet'in kendi danışmanlığı, Arctic Wolf'un bülteni, SecurityWeek'in raporlaması, Help Net Security'nin olay kapsamı ve The Hacker News dahil olmak üzere başlıca sonuçların sorunu nasıl çerçevelediğinde görülebilir. Uygulayıcıların konuyu gerçekte nasıl aradıklarına uyması amaçlanan teknik bir makale için, bu ifadeler başlıklarda ve gövde metninde CVE ile birlikte yer almayı hak ediyor. (FortiGuard Labs)

Bu makale olayı pratik açıdan ele alıyor. Nelerin doğrulandığını, zaman içinde nelerin değiştiğini, hangi ürünlerin ve sürümlerin etkilendiğini, gözlemlenen saldırıların nasıl davrandığını, CVE-2026-24858'in Aralık FortiCloud SSO kusurlarıyla nasıl ilişkili olduğunu, günlüklerde nelerin aranacağını, ilk olarak nelerin yamalanacağını ve bu güvenlik açığının neden ekiplerin çevre cihazlarda bulut bağlantılı yönetici kimlik doğrulamasını nasıl doğrulaması gerektiğini yeniden şekillendirmesi gerektiğini açıklıyor. Gerçekten faydalı olduğu durumlarda, vakayı modern yapay zeka destekli pozlama doğrulamasına da bağlar, çünkü bu, basit sürüm eşleştirmenin gözden kaçırabileceği veya yanlış güvene dönüştürebileceği türden bir konudur. (Penligent)

CVE-2026-24858 nedir

NVD aracılığıyla yayınlanan resmi açıklama açıktır. CVE-2026-24858, birden fazla Fortinet ürününü etkileyen bir kimlik doğrulama atlama güvenlik açığıdır. Bu durum, FortiCloud hesabına ve kayıtlı bir cihaza sahip bir saldırganın, bu cihazlarda FortiCloud SSO kimlik doğrulaması etkinleştirildiğinde başka hesaplara kayıtlı diğer cihazlarda oturum açmasına olanak tanır. NVD, sorunu CWE-288 altında listeliyor ve vektör ile 9.8'lik kritik bir CNA tarafından sağlanan CVSS v3.1 puanı kaydediyor AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H. (NVD)

İlk NVD açıklaması FortiAnalyzer, FortiManager ve FortiOS'u kapsıyordu. NVD değişiklik kayıtları ve daha sonra kamuya açık raporlama resmi genişletti ve Tenable'ın CVE sayfası, FortiProxy ve FortiWeb'i de içeren genişletilmiş bir etkilenen kümeyi yansıtıyor. Ocak sonu ve Şubat 2026 başına kadar Fortinet ekosistem belgeleri ve üçüncü taraf özetleri, sorunu yalnızca FortiOS'a özgü bir olaydan ziyade çok ürünlü bir FortiCloud SSO sorunu olarak ele aldı. (NVD)

En önemli operasyonel niteleyici, bunun her dağıtımda evrensel olarak erişilebilir olmadığıdır. Kamuya açık kılavuzlar, istismarın FortiCloud SSO'nun hedef cihazda etkinleştirilmesini gerektirdiğini tekrar tekrar belirtiyor. Fortinet, Arctic Wolf, SecurityWeek ve Rapid7, ince ama önemli bir ayrıntıya daha dikkat çekiyor: Özellik fabrika ayarlarında devre dışı bırakılmış olsa da, yönetici açıkça devre dışı bırakmadığı sürece bir cihaz GUI aracılığıyla kaydedildiğinde etkin hale gelebilir. Pratikte bu, birçok kuruluşun fark ettiğinden daha fazla riske maruz kalmış olabileceği anlamına gelir çünkü etkinleştirme koşulu, açıkça riskli bir değişiklikten ziyade sıradan işe alım iş akışına bağlıydı. (Kutup Kurdu)

Bu ayrım için yavaşlamaya değer. Güvenlik ekipleri genellikle "varsayılan olarak devre dışı" ifadesini "muhtemelen ilgili değil" olarak okur. Modern cihaz ekosistemlerinde, maruz kalma her zaman bu şekilde gerçekleşmez. Bir özellik ilk açılışta devre dışı bırakılabilir ve yine de önerilen bulut kayıt yolu onu açtığı için sahada yaygın hale gelebilir. CVE-2026-24858, ürün varsayılanı ile operasyonel gerçeklik arasındaki boşluğun nasıl tehlikeli kör noktalar yarattığını gösteren bir örnek olaydır. (Kutup Kurdu)

Bu açık neden tipik bir oturum açma bypass'ından daha önemli?

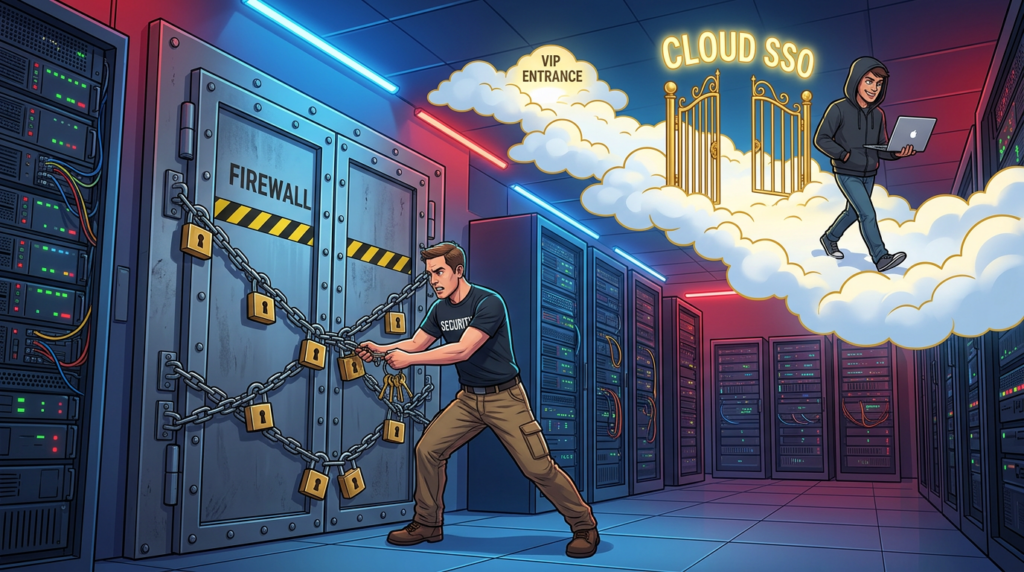

Birçok kimlik doğrulama atlaması, tek bir uygulamaya veya tek bir cihaza erişim sağladıkları için ciddidir. CVE-2026-24858 farklı bir şekilde daha kötüdür. Bir cihazın yönetim düzlemi ile hesaplar ve kiracılar arasında kimliği doğru bir şekilde temsil etmesi beklenen bulut destekli bir çoklu oturum açma sistemi arasındaki güven ilişkisine dokunur. Bu güven kırıldığında, sonuç yalnızca "birinin oturum açma sayfasını atlaması" değildir. Sonuç, harici bir kimlik ve kayıt bağlamının yanlış müşteri ortamı için yetkili olarak kabul edilebilmesidir. Bu daha derin bir mimari başarısızlıktır. Fortinet açıklamasının kendisi, temel etki olarak hesaplar arası erişimi vurgulamaktadır. (NVD)

Bu önemli çünkü etkilenen ürünler ağ kontrolü ve görünürlüğünün merkezinde yer alıyor. FortiOS, FortiGate güvenlik duvarlarına güç veriyor. FortiManager merkezi yönetimi yönetir. FortiAnalyzer günlükleri toplar ve analiz eder. FortiProxy ve FortiWeb birçok kurulumda önemli trafik yolları üzerinde yer alır. Bu sistemlerden herhangi birine idari erişim, yapılandırma durumunu, politikayı, topolojiyi, kimlik bilgilerini, izleme bağlamını ve bireysel cihazın çok ötesinde önemli olan kontrol yüzeylerini ortaya çıkarabilir. SecurityWeek, Arctic Wolf ve Fortinet'in kendi olay notlarının tümü, gözlemlenen sonuçlar olarak yapılandırma hırsızlığına ve yerel yönetici oluşturmaya işaret etmektedir. (Fortinet)

CISA'nın KEV kararının bu kadar önemli olmasının nedeni de budur. KEV bir popülerlik yarışması değildir ve her ciddi CVE oraya girmez. NVD, CVE-2026-24858'i KEV'e dahil olarak açıkça işaretlemiştir ve listelenen gerekli eylem, 30 Ocak 2026 federal son tarih ile satıcı hafifletmelerini uygulamak veya hafifletmeler mevcut değilse kullanımı durdurmaktı. Bu kısa bir sigortadır ve kısa sigortalar genellikle gerçek dünyada izinsiz giriş riskini önemli ölçüde değiştiren hatalar için ayrılmıştır. (NVD)

Daha geniş kapsamlı ders rahatsız edici ama faydalıdır. Bir güvenlik cihazındaki bulut kolaylık özelliği sessizce ortamdaki en hassas kimlik yüzeylerinden biri haline gelebilir. Yönetici girişi uzak hizmet güvenine, kiracı izolasyonuna, kayıt durumuna ve onay işlemine bağlı olduğunda, güvenlik sorunu artık "parola ekranı çalışıyor mu" değildir. "Bu güven zincirindeki her bağlantı hala dürüst, yalıtılmış ve doğru cihaza ve doğru kiracıya bağlı mı?" haline gelir. CVE-2026-24858, cevap hayır olduğunda neler olduğunu göstermektedir. (Fortinet)

Zaman çizelgesi, olayın nasıl geliştiği

CVE-2026-24858'i doğru anlamak için Aralık 2025'ten başlamanız gerekiyor. Fortinet, her ikisi de kritik FortiCloud SSO oturum açma kimlik doğrulama atlama güvenlik açıkları olan CVE-2025-59718 ve CVE-2025-59719'u zaten açıklamıştı. Fortinet, bu önceki hataları, özellik etkinleştirildiğinde kimliği doğrulanmamış saldırganların hazırlanmış SAML mesajları aracılığıyla FortiCloud SSO kimlik doğrulamasını atlamasına izin veren kriptografik imza sorunlarının yanlış doğrulanması olarak tanımladı. Fortinet'in Ocak 2026 blogu daha sonra yeni olayın arka planı olarak Aralık bulgularına atıfta bulundu. (FortiGuard Labs)

Ocak 2026'da müşteriler, Aralık kusurlarına karşı tamamen güncellenmiş görünen cihazlarda şüpheli oturum açma ve oturum açma sonrası etkinlik bildirmeye başladı. Fortinet'in 22 Ocak tarihli blog yazısında, az sayıda müşterinin daha önceki SSO kötüye kullanımına benzeyen beklenmedik oturum açma etkinliği bildirdiği, ancak araştırmanın, saldırı sırasında zaten en son sürüme yükseltilmiş cihazlarda istismarın meydana geldiği vakaları bulduğu belirtiliyor. Bu gözlem, önceki güvenlik açıklarının doğrudan tekrarlanmasından ziyade yeni bir yola işaret etmektedir. (Fortinet)

Fortinet'in yayınladığı olay güncelleme sırası, savunmacılar için en faydalı halka açık zaman çizelgelerinden biridir. Şirket 23 Ocak'ta istismar edilen FortiCloud hesaplarını devre dışı bıraktı. 26 Ocak'ta, daha fazla kötüye kullanımı önlemek için FortiCloud SSO'yu devre dışı bıraktı. 27 Ocak'ta yeni açık için kamuya açık danışmanlık yayınladı ve FortiCloud SSO erişimini bir kısıtlama ile geri yükledi: savunmasız cihazlar artık FortiCloud SSO girişleri için desteklenmeyecekti. 30 Ocak'a gelindiğinde, duyuru son tahliye bilgileriyle güncellenmiştir. (Fortinet)

Kamu danışmanlığının yayınlandığı gün, CISA CVE-2026-24858'i KEV'e ekledi ve SecurityWeek federal yama son tarihinin 30 Ocak olduğunu bildirdi. Rapid7'nin güncellenmiş yazısında ayrıca Fortinet'in 26 Ocak 2026'da bulut tarafında bir düzeltme yayınladığı, ancak sunucu tarafındaki değişikliğin FortiCloud SSO oturum açma protokolünde kırılma değişiklikleri getirdiği için düzeltilmiş yazılımı yayınlamaya devam ettiği vurgulandı. Bu kombinasyon alışılmadık ve önemli. Bu, bulut hizmetinin hafifletme hikayesinin bir parçası olduğu, ancak müşteri tarafında yükseltme ihtiyacını ortadan kaldırmadığı anlamına geliyor. (NVD)

Bu zaman çizelgesi, savunucuların "Fortinet bunu bulutta düzeltti" veya "bu sadece Aralık ayındaki hatanın bir yama atlamasıydı" gibi aşırı basitleştirilmiş özetlere direnmelerinin nedenidir. Kamu kaynakları her iki basitleştirmeyi de net bir şekilde desteklemiyor. Destekledikleri şey daha incelikli: daha önce FortiCloud SSO sorunları vardı, bu sorunlar için zaten güncellenmiş sistemlere karşı yeni bir saldırı yolu ortaya çıktı, Fortinet istismarı azaltmak için bulut tarafında müdahale etti ve güvenli FortiCloud SSO işlevselliğini geri yüklemek için yamalı istemci sürümleri gerekli kaldı. (Fortinet)

Olayla en iyi eşleşen arama dili

Uygulayıcılar bir güvenlik açığını ararken nadiren sadece CVE numarasını kullanırlar. Olay ekosisteminin üzerinde birleştiği dili kullanırlar. CVE-2026-24858 için, bu dil sürekli olarak aşağıdakilere odaklanmaktadır FortiCloud SSO kimlik doğrulama baypası, FortiCloud SSO sıfırıncı günve Fortinet FortiCloud SSO. Bunu Fortinet'in PSIRT sayfasında, Arctic Wolf'un bülten başlığında, SecurityWeek'in makale başlığında, Help Net Security'nin haberinde ve The Hacker News'in haberinde kullanılan isimlendirmede görebilirsiniz. (FortiGuard Labs)

Bu bir pazarlama gözlemi değil. Teknik bir gözlem. Bu ifadeler, hatanın operasyonel özünü tek başına CVE numarasından daha iyi yakalıyor. "FortiCloud SSO kimlik doğrulama baypası" mühendislere güven hatasının nerede olduğunu söyler. "FortiCloud SSO zero-day" olaya müdahale edenlere ilk sinyalin güncellenmiş cihazlarda bile neden endişe verici olduğunu anlatıyor. "Fortinet birden fazla ürün" altyapı sahiplerine patlama yarıçapının güvenlik duvarlarından daha fazlasını içerebileceğini söyler. Çalışma kitapları, dahili tavsiyeler veya SIEM içeriği yazıyorsanız, bu ifadeler kamuya açık kayıtlarla en iyi eşleşen pratik tutamaçlardır. (FortiGuard Labs)

Etkilenen ürünler, maruz kalınan koşullar ve düzeltilen sürümler

Etkilenen ürün hikayesi, gerçek olaylarda yaygın olan ve savunucuların tek bir erken makaleye güvenmesinin yetersiz bilgi sahibi olmasına neden olabilecek şekilde ifşa sırasında gelişti. NVD açıklaması başlangıçta FortiAnalyzer, FortiManager ve FortiOS'u kapsarken, daha sonraki değişiklik kayıtları ve üçüncü taraf CVE toplayıcıları daha geniş kapsamı yansıtıyordu. Tenable'ın güncel CVE sayfası orijinal ürünlere ek olarak FortiProxy ve FortiWeb'i de içeriyor. Help Net Security ayrıca Fortinet'in daha sonraki belge değişikliklerinin FortiWeb ve FortiProxy'yi kapsam içinde gösterdiğini ve FortiManager Cloud, FortiAnalyzer Cloud ve FortiGate Cloud'un etkilenmediğini bildirdi. Fortinet'in 28 Ocak tarihli blog güncellemesi önemli bir açıklama daha ekledi: üçüncü taraf SAML kimlik sağlayıcıları ve özel IdP olarak kullanılan FortiAuthenticator bu özel sorundan etkilenmedi. (NVD)

Aşağıdaki tablo, kamuya açık kayıtlarda tutarlı bir şekilde desteklenenleri bir araya getirmektedir. Fortinet sürüm notu sayfalarının mevcut olduğu yerlerde, bunlar belirli bir trenin artık savunmasız olmadığının en iyi teyididir.

| Ürün | Genel olarak etkilenen sürümler | Kamuya açık olarak belgelenmiş sabit sürüm örnekleri | Notlar |

|---|---|---|---|

| FortiOS | 7.6.0 ila 7.6.5, 7.4.0 ila 7.4.10, 7.2.0 ila 7.2.12, 7.0.0 ila 7.0.18 | 7.6.6, 7.4.11, 7.2.13, 7.0.19 | NVD, Arctic Wolf, SecurityWeek, Fortinet sürüm notları yamalı trenleri doğruluyor. (NVD) |

| FortiManager | 7.6.0 ila 7.6.5, 7.4.0 ila 7.4.9, 7.2.0 ila 7.2.11, 7.0.0 ila 7.0.15 | 7.6.6, 7.4.10, 7.2.13, 7.0.16 | Arctic Wolf ve SecurityWeek düzeltilen trenleri listeliyor; sürüm notları 7.6.6'yı doğruluyor. (Kutup Kurdu) |

| FortiAnalyzer | 7.6.0 ila 7.6.5, 7.4.0 ila 7.4.9, 7.2.0 ila 7.2.11, 7.0.0 ila 7.0.15 | 7.6.6, 7.4.10, 7.2.12, 7.0.16 | Arctic Wolf ve SecurityWeek düzeltilen trenleri listeliyor; sürüm notları 7.6.6'yı doğruluyor. (Kutup Kurdu) |

| FortiProxy | Genel CVE sayfaları daha sonra 7.6.0 ila 7.6.4, 7.4.0 ila 7.4.12, eski 7.2 ve 7.0 trenlerini içeriyordu | Trene bağlı olarak 7.6.5 veya 7.6.6, 7.4.13 | Tenable ve Fortinet dokümanları FortiProxy'nin kapsam dahilinde olduğunu doğruluyor; sürüm notları 7.4.13 ve 7.6.5'in artık savunmasız olmadığını doğruluyor. (Tenable®) |

| FortiWeb | Daha sonraki kamu kaynakları arasında 8.0.0 ila 8.0.3, 7.6.0 ila 7.6.6, 7.4.0 ila 7.4.11 yer almaktadır. | Daha sonra düzeltilen sürümler ekosistem raporlamasına yansıtıldı, ancak burada açık web anlık görüntüsünden kamuya açık sürüm notu kanıtını çıkarmak daha zor | Sorun daha sonraki etkilenen listelerinde yer alıyor, ancak açık kaynak onay izi FortiOS ve FortiManager'a göre daha az düzenli. (Tenable®) |

Maruz kalma koşulu da en az sürüm kadar önemlidir. Kamuya açık kılavuzda, istismarın uygulanabilmesi için cihazda FortiCloud SSO'nun etkin olması gerektiği defalarca belirtilmiştir. Cihazınızın sürümü aralıktaysa ancak FortiCloud SSO etkin değilse, genel kayıtlar aynı saldırı yolunu önermez. Tersine, özellik etkinleştirilmişse, olayın en aktif aşamasında sürüm tek başına yeterli bilgi değildi. Savunucuların da istismar göstergelerini kontrol etmeleri gerekiyordu. (Fortinet)

Burada bir nüans daha önemli. Fortinet'in bulut tarafında yaptığı geçici değişiklikler, savunmasız sürümlerin FortiCloud SSO'yu kullanmasını engelleyerek anlık istismar yolunu azalttı, ancak bu değişiklikler zaten ele geçirilmiş bir cihazı sihirli bir şekilde sterilize etmedi. Bu nedenle Fortinet ile uyumlu raporlamadan gelen iyileştirme tavsiyeleri hala günlük incelemesi, şüpheli yönetici incelemesi, kimlik bilgisi rotasyonu ve tehlikeye atma göstergelerinin mevcut olduğu temiz yapılandırmalardan geri yüklemeyi içeriyordu. (Fortinet)

Saldırı yolunun nasıl anlaşılması gerektiği

Kamuya açık raporlama, tam bir istismar yolu sunmamaktadır ve bu iyi bir şeydir. Ancak teyit edilen etki, saldırı yolu hakkında savunma düzeyinde bir mantık yürütmek için yeterlidir.

Daha önceki Aralık sorunları olan CVE-2025-59718 ve CVE-2025-59719, açıkça hazırlanmış SAML mesajlarına ve FortiCloud SSO oturum açma akışındaki kriptografik imzaların yanlış doğrulanmasına bağlıydı. Bu açıklamalar bize stres altındaki güven sınırının zaten SSO onay yolu olduğunu söylüyor. CVE-2026-24858, müşterilerin yamalı sistemlere karşı benzer kötüye kullanımları gözlemlemesinin ardından ortaya çıktı ve Fortinet'in yeni açıklaması, çerçeveyi imza doğrulama zayıflığından alternatif bir yol veya kanal kullanarak kimlik doğrulama atlamasına değiştirdi. Bu da güvenlik sorununun sadece geçersiz bir imza kontrolü değil, FortiCloud SSO erişiminin hesaplara ve cihazlara nasıl bağlandığı ile ilgili daha büyük bir mantık sorunu olduğunu gösteriyor. (FortiGuard Labs)

NVD'nin ifadeleri özellikle açıklayıcı. Saldırgan, hiçbir dayanağı olmayan anonim bir yabancı olarak değil, FortiCloud hesabı ve kayıtlı bir cihazı olan ve diğer hesaplarla ilişkili cihazlara giriş yapabilen biri olarak tanımlanıyor. Bu basit bir kimlik bilgisi bypass'ının dili değil. Bu, bir kiracı için kapsamlandırılması gereken bazı kimlik veya kayıt durumlarının başka bir kiracı için güven kontrollerini karşılamak üzere kötüye kullanılabildiği bir kontrol düzlemi izolasyon hatasının dilidir. (NVD)

Sistem perspektifinden bakıldığında, CVE-2026-24858'in diğer sınır ötesi kimlik hatalarıyla aynı zihinsel kovaya ait olmasının nedeni budur. Korkutucu olan sadece oturum açma işleminin başarılı olması değildir. Korkutucu olan, bir platformun idari bir eylem için yanlış güven kaynağını kabul etmesidir. Bu durum çevre ve kontrol ürünlerinde gerçekleştiğinde, bu ürünlerin arkasındaki her şeye güvenmek de zorlaşır. Güvenlik duvarı politikası, VPN ayarları, adres nesneleri, günlük yönlendirme, yönetici hesapları ve yapılandırma arşivlerinin tümü şüpheli hale gelir. Fortinet'in kendi saldırı notları ve Arctic Wolf'un gözlemleri, takip eden adımlar olarak doğrudan yerel yönetici oluşturma ve yapılandırma sızıntısına işaret ediyor. (Fortinet)

Saldırganların ne yaptığı gözlemlendi

Fortinet'in 22 Ocak tarihli olay analizi, kamuya açık en somut gözlemleri sunmaktadır. Şirket, SSO oturum açma kullanıcı hesaplarını içeren tehlikeye girme göstergelerini yayınladı cloud-noc@mail.io ve cloud-init@mail.iodahil olmak üzere gözlemlenen kaynak IP adresleri 104.28.244.115 ve 104.28.212.114ve üçüncü taraflarca gözlemlenen ek IP'ler 37.1.209.19 ve 217.119.139.50. Ayrıca, SSO aracılığıyla başarılı kimlik doğrulamasının ardından, aktörün aşağıdaki gibi yerel yönetici hesapları oluşturduğunu bildirdi denetim, yedekleme, itadmin, secadminve destek. Fortinet, başarılı bir yönetici girişini gösteren temsili bir günlük girdisini method="sso" ve ui="sso(...)". (Fortinet)

Arctic Wolf'un bülteni, kimlik doğrulama sonrası için faydalı bilgiler içeriyor. Tehdit aktörlerinin FortiCloud SSO'nun etkin olduğu Fortinet cihazlarına karşı kimlik doğrulaması yaptığını, kalıcılık için yerel yönetici hesapları oluşturduğunu ve yapılandırma verilerini dışarı sızdırdığını belirtiyor. SecurityWeek, yeni yöneticiler oluşturmak ve yapılandırma dosyalarını dışarı sızdırmak için FortiGate cihazlarını hedef alan otomatik saldırılardan bahsederek aynı geniş modeli bildirdi. Rapid7 ayrıca saldırganların yönetici olarak kimlik doğrulaması yaptığına ve sistem yapılandırmasını indirdiğine dair gözlemlere dikkat çekerek, yapılandırma dosyaları genellikle karma kimlik bilgileri içerdiğinden, tehlikeye girme göstergeleri olan kuruluşların kimlik bilgilerinin açığa çıktığını varsaymaları gerektiği konusunda uyarıda bulundu. (Kutup Kurdu)

Bu sıra önemlidir çünkü savunuculara oturum açma olayından sonra nereye bakmaları gerektiğini söyler. Yanıtınız "yama uyguladık" ya da "SSO'yu devre dışı bıraktık" şeklinde durduysa, kalıcılık aşamasını kaçırmış olabilirsiniz. Kötü niyetli SSO oturum açma işleminden sonra oluşturulan yerel bir yönetici, orijinal bulut yolu engellendikten sonra da hayatta kalabilir. Çalınan bir yapılandırma, görünür olay geçtikten çok sonra gizli dizileri, sertifikaları, topoloji ayrıntılarını ve VPN ayarlarını açığa çıkararak tehlikeye atma penceresini genişletebilir. Kamuya açık raporlama burada kayıtsızlığı desteklemez. Tam tersini destekliyor. (Fortinet)

Bir uyarı daha gereklidir. Herkese açık IoC'ler faydalıdır, ancak temiz sağlık raporu kararları için yeterli değildir. Fortinet, saldırganların e-posta adreslerinin gelecekte değişebileceğini ve şirketin zaman içinde davranışlarında değişimler gözlemlediğini belirtiyor. IoC'leri kapsamlı negatifler olarak değil, yüksek güvenilirlikli pozitifler olarak değerlendirin. Yayınlanan kullanıcı adlarının temiz bir şekilde taranması, çevreye dokunulmadığını kanıtlamaz. (Fortinet)

CVE-2026-24858'in CVE-2025-59718 ve CVE-2025-59719 ile ilişkisi

Bu, mühendislerin sorduğu ilk sorulardan biridir ve iyi bir nedeni vardır. İsimler, zamanlama ve etkilenen yüzey kafa karışıklığına neden olacak kadar benzerdir.

CVE-2025-59718 ve CVE-2025-59719, Fortinet tarafından Aralık 2025'te açıklanan FortiCloud SSO oturum açma bypass güvenlik açıklarıydı. Fortinet bu açıkları, kimliği doğrulanmamış saldırganların, özellik etkinleştirilmişse hazırlanmış SAML mesajlarını kullanarak kimlik doğrulamasını atlamasına olanak tanıyan kriptografik imza sorunlarının yanlış doğrulanması olarak tanımladı. Fortinet'in Ocak 2026 tarihli olay blogunda, daha sonraki şüpheli faaliyetlerin ilk bağlamı olarak bu kusurlara açıkça atıfta bulunulmaktadır. (FortiGuard Labs)

CVE-2026-24858, müşteriler ve savunucular Aralık düzeltmelerini zaten uygulamış olan sistemlerde şüpheli yönetici girişleri gördüklerinde ortaya çıktı. Fortinet'in 22 Ocak tarihli analizi bunu doğrudan söylüyor: saldırıya uğrayan bazı cihazlar o sırada en son sürüme tamamen yükseltilmişti, bu da yeni bir saldırı yolunu ima ediyor. Rapid7 daha sonra CVE-2026-24858'in basit bir yama atlamasından ziyade net-yeni bir güvenlik açığı olarak onaylandığını vurguladı. (Fortinet)

İlişkiyi açıklamanın en temiz yolu şudur. Aralık ayı hataları ve CVE-2026-24858 aynı operasyonel saldırı yüzeyinde, FortiCloud SSO yönetici girişi üzerinde yer alıyor. Aralık ayındaki hatalar kamuya açık bir şekilde hazırlanmış SAML ve imza doğrulama hatalarına bağlanmıştı. CVE-2026-24858, alternatif bir yol veya kanal kullanarak farklı bir kimlik doğrulama atlaması olarak halka açık bir şekilde çerçevelendi. Dolayısıyla aile benzerliği gerçektir, ancak kamuya açık kayıtlar bunları tek bir aynı hataya indirgemeyi desteklememektedir. Bunlar aynı kimlik düzleminde birbiriyle yakından ilişkili güven sınırı arızaları olarak daha iyi anlaşılmaktadır. (FortiGuard Labs)

Savunucular için bu ayrım müdahale önceliklerini değiştirir. CVE-2026-24858'i "yine eski SAML hatası" olarak ele alırsanız, bulut tarafı güven varsayımlarını, kayıt iş akışlarını ve kiracı izolasyonunu gözden geçirmenin önemini hafife alabilirsiniz. Bunu tamamen alakasız olarak değerlendirirseniz, aynı kimlik doğrulama yüzeyinde tekrarlanan olayların genellikle daha geniş tasarım kırılganlığına işaret ettiği açık dersini kaçırırsınız. Daha güvenli sonuç, FortiCloud SSO'nun yoğun bir risk alanı haline geldiği ve bunu kullanan kuruluşların bu alanı rutin bir cihaz özelliğinden çok daha agresif bir şekilde doğrulaması gerektiğidir. (Fortinet)

İş ve operasyonel etki

CVE-2026-24858 gibi bir güvenlik açığının büyük bir olay haline gelmesi için uzaktan kod yürütülmesine gerek yoktur. Güvenlik duvarlarına, yöneticilere, analizörlere, proxy'lere veya web güvenlik duvarlarına idari erişim, operasyonel olarak büyük bir ihlale eşdeğer sonuçlar doğurmak için yeterli olabilir.

Bir saldırgan FortiGate veya FortiOS destekli cihazlarda kimlik doğrulaması yapabilirse arayüz düzenlerine, güvenlik politikalarına, VPN tünellerine, adres gruplarına, yönlendirme yapılarına, nesnelere ve yönetim ayarlarına görünürlük kazanabilir. Yapılandırma dosyalarını dışa aktarabilirlerse, ortamın kompakt bir planını toplayabilirler. Rapid7, yapılandırma indirmelerinin genellikle kimlik bilgilerine maruz kalma riski anlamına geldiği konusunda uyarıyor çünkü karma kimlik bilgileri dahil edilebilir. Bu da, orijinal cihaz daha sonra yamalansa bile, aşağı yönde şifre kırma, ilgili sistemlere kimlik bilgisi doldurma veya uzun kuyruklu yanal hareketi daha makul hale getirir. (Rapid7)

Ele geçirilen ürün FortiManager ise risk daha merkezi hale gelir. Bir yönetim düzleminin idari kontrolü cihaz filolarını etkileyebilir, politikayı geniş ölçekte değiştirebilir veya merkezi doğruluk kaynağına yanıltıcı güven oluşturabilir. Ürün FortiAnalyzer ise, endişe görünürlük bütünlüğüne ve günlük verilerinin hassasiyetine doğru kayar. Eğer ürün FortiProxy veya FortiWeb ise, risk neyin denetleneceğini, engelleneceğini, atlanacağını veya kaydedileceğini etkileyebilecek yüksek değerli trafik aracılık yüzeylerini içerir. CVE-2026-24858 ile ilgili kamuya açık kayıtların, bu sonuçların açık olması için her teorik kötüye kullanım yolunu belgelemesine gerek yoktur. Bu ürünlerin kurumsal mimarideki rolü zaten hikayeyi anlatıyor. (Tenable®)

Ayrıca bir yanıt maliyeti etkisi de vardır. Bulut tarafındaki hafifletmeler aktif kötüye kullanımı durdurabilir, ancak kendi başlarına operasyonel sürtünme yaratırlar. Fortinet'in hafifletme yolu, FortiCloud SSO'yu savunmasız ürün yazılımı için etkili bir şekilde desteklenmez hale getirdi, bu da ekiplerin normal SSO işlevini korumak için yükseltmeleri hızlandırması gerektiği anlamına geliyor. Bir olayın ortasında bu, döngü dışı bakım, acil durum CAB onayları, acele testler ve çakışan soruşturma çalışmaları anlamına gelebilir. Bunun maliyeti sadece saldırgan erişimi değildir. Aynı zamanda zorunlu savunma aciliyetidir. (Fortinet)

Tespit ve av rehberliği

En güçlü genel avlanma kılavuzu Fortinet'in kendi günlükleriyle başlar. Şirket, kötü niyetli oturum açma etkinliği için temsili bir günlük modeli yayınladı logdesc="Yönetici girişi başarılı", bilinen kötü amaçlı hesap adlarından birini içeren bir kullanıcı alanı, ui="sso(...)"ve method="sso". Ayrıca örnek kullanıcı adları ve kaynak IP adreslerinin yanı sıra oturum açtıktan sonra oluşturulan yerel yönetici adlarının örneklerini de sağladı. Bu, savunuculara pratik bir ilk geçiş avlanma modeli sunar: şüpheli FortiCloud SSO yönetici girişi, ardından yeni yerel yönetici oluşturma, ardından yapılandırma erişimi veya dışa aktarma. (Fortinet)

Günlük analizinde makul bir ilk adım, kimlik doğrulama yönteminin SSO olduğu ve UI bağlamının açıkça SSO'yu belirttiği başarılı yönetici oturum açma işlemlerini aramak ve ardından kaynak IP ve hesaba odaklanmaktır. Yayınlanan IoC'ler eşleşmese bile, kalıbın kendisi hala yararlıdır. Olağandışı coğrafya, altyapı sağlayıcıları veya bulut önlü IP alanından gelen idari SSO girişleri, özellikle yapılandırma indirmeleri veya yönetici hesabı değişiklikleri tarafından yakından takip ediliyorsa, araştırmayı hak eder. Fortinet'in kendi notlarında saldırganların Cloudflare korumalı IP'lere geçtiği belirtiliyor, bu da kısa bir IP listesine çok sıkı bağlanılmaması gerektiğini hatırlatıyor. (Fortinet)

İşte Fortinet'in yayınladığı günlük yapısını temel alan pratik bir Splunk tarzı arama:

index=fortinet sourcetype=fortigate

(logdesc="Yönetici girişi başarılı" VEYA msg="Yönetici*başarıyla giriş yaptı*")

(method="sso" OR ui="sso*")

| eval suspicious_user=if(match(user, "cloud-init@mail.io|cloud-noc@mail.io"), "known_ioc", "unknown")

| stats count min(_time) as first_seen max(_time) as last_seen values(srcip) values(user) values(profile) by host suspicious_user

| sort - last_seen

Bu sorgu kasıtlı olarak muhafazakardır. Önce kimlik doğrulama modelini ortaya çıkarmak için tasarlanmıştır. İsabet aldığınızda, şüpheli yönetici oluşturma için ikinci bir pivot ekleyin:

index=fortinet sourcetype=fortigate

("audit" VEYA "backup" VEYA "itadmin" VEYA "secadmin" VEYA "support")

("admin" VEYA "administrator")

| stats count values(srcip) values(user) by host _time

| sort - _time

SOC'unuz Sigma tarzı içeriği tercih ediyorsa, mantık şu şekilde ifade edilebilir:

başlık: CVE-2026-24858 ile İlgili Fortinet Şüpheli Yönetici SSO Girişi

id: 4f9f7f9e-2485-4260-a111-forticloud-sso

durum: deneysel

logsource:

ürün: fortinet

hizmet: fortigate

tespit:

selection_login:

logdesc: "Yönetici girişi başarılı"

yöntem: "sso"

selection_known_users:

kullanıcı|içerir:

- "cloud-init@mail.io"

- "cloud-noc@mail.io"

koşul: selection_login ve selection_known_users

seviye: yüksek

yanlış pozitifler:

- Yeniden kullanılan test kimlikleri ile meşru FortiCloud SSO yönetici kullanımı

Etiketler:

- attack.initial_access

- attack.valid_accounts

- cve.2026.24858

Dışa aktarılan günlükler üzerinde kabuk tarafında hızlı triyaja ihtiyacınız varsa:

grep -E 'Yönetici girişi başarılı|method="sso"|ui="sso|cloud-init@mail.io|cloud-noc@mail.io|audit|backup|itadmin|secadmin|support' forti-logs.txt

Tespit işlemi oturum açma ile bitmemelidir. Yapılandırma dışa aktarma olaylarını, beklenmedik yönetici profili atamalarını, güvenilen ana bilgisayarlardaki değişiklikleri, yeni API yöneticilerini ve yönetim arayüzündeki olağandışı etkinlikleri araştırın. Arctic Wolf ve Rapid7, savunucuları yönetici girişi, kalıcılık oluşturma ve yapılandırma sızdırma gibi pratik sıralamaya yönlendirmektedir. Bu sıra, zaman çizelgenizi yeniden oluşturmanıza rehberlik etmelidir. (Kutup Kurdu)

Acil hafifletme ve müdahale adımları

İlk eylem basittir: etkilenen ürünleri treninize uygun sabit sürümlere yükseltin. FortiOS için, genel raporlama ve Fortinet sürüm notları sabit örnekler olarak 7.4.11, 7.6.6, 7.2.13 ve 7.0.19'u desteklemektedir. FortiManager ve FortiAnalyzer için, Arctic Wolf ve SecurityWeek tarafından listelenen şubeye özgü ek sürümlerle birlikte sabit trenler 7.6.6'yı içerir. FortiProxy için, Fortinet belgeleri en azından 7.4.13 ve 7.6.5'in artık bu trenlerde savunmasız olmadığını doğrulamaktadır. (Kutup Kurdu)

İkinci eylem, yamalama ve tehlikeye atma değerlendirmesini ayrı iş akışları olarak ele almaktır. Fortinet'in kendi rehberliği ve uyumlu raporlaması, yayınlanan IoC'ler ve şüpheli yönetici etkinliği için günlüklerin kontrol edilmesini, beklenmedik girişler için tüm yönetici hesaplarının incelenmesini, göstergeler mevcutsa kimlik bilgilerinin döndürülmesini ve tehlikeden şüphelenilen durumlarda cihaz yapılandırmasının bilinen temiz bir sürümden geri yüklenmesini önermektedir. Bu doğru modeldir. Yamalı ancak arka kapılı bir yönetim uçağı hala tehlikede. (Fortinet)

Üçüncü eylem ise yönetici erişimini daraltmaktır. Help Net Security, Fortinet'in internet üzerinden uç cihazlara yönetici erişimini kısıtlama ve mümkünse yerel politikalar aracılığıyla yönetici arayüzüne ulaşmasına izin verilen IP adreslerini sınırlama yönündeki devam eden tavsiyesini özetlemektedir. Bu tavsiye, genel bir en iyi uygulama olarak bu tek CVE'den öncesine dayanmaktadır, ancak CVE-2026-24858 gibi olaylar uygulamanın var olma nedenidir. SSO başlangıçtaki zayıflık olsa bile, yönetim düzlemine kimlerin ulaşabileceğinin sınırlandırılması bu zayıflığın değerini azaltır. (Net Güvenliğine Yardım Edin)

Dördüncü eylem FortiCloud SSO'nun etkin olup olmadığını ve buna gerçekten ihtiyacınız olup olmadığını doğrulamaktır. Fortinet'in 22 Ocak tarihli blogunda, GUI veya CLI üzerinden FortiCloud SSO kullanarak yönetici girişini devre dışı bırakmak için geçici bir çözüm sunuldu. İdari bulut SSO'suna kesinlikle ihtiyaç duymayan kuruluşlar için, özelliği saldırı yüzeyinden kaldırmak genellikle alışkanlık dışında etkin tutmaktan daha temizdir. Fortinet daha sonra hizmeti daha güvenli bir şekilde yeniden etkinleştirdi, ancak bu özelliği her ortam için zorunlu hale getirmiyor. (Fortinet)

Fortinet'in kendi blog kılavuzuyla tutarlı olarak geçici devre dışı bırakma için bir FortiOS CLI örneği:

config sistem genel

set admin-forticloud-sso-login disable

son

Düzenlemelere tabi veya yüksek güvenceli bir ortamda çalışıyorsanız bir adım daha ekleyin: FortiCloud SSO'nun normal cihaz kayıt iş akışı ile etkinleştirilip etkinleştirilmediğini belgeleyin. Bu, kök neden analizi ve gelecekteki kontrol tasarımı için önemlidir. Birçok kurum, hiç kimsenin kasıtlı olarak "riskli bir özelliği açmadığını" keşfedebilir. Maruz kalma, standart işe alım yoluyla sorunsuz bir şekilde girmiş olabilir. Genel raporlama, özelliğin açıkça devre dışı bırakılmadığı sürece GUI kaydı sırasında etkinleştirilebileceğini tekrar tekrar belirtmektedir. (Kutup Kurdu)

Savunucuların bulut tarafındaki hafifletmeden öğrenmesi gerekenler

Fortinet'in yanıtı bulut tarafında kayda değer bir müdahaleyi de içeriyordu. Şirket, kötüye kullanımı önlemek için 26 Ocak'ta FortiCloud SSO'yu devre dışı bıraktı ve ardından 27 Ocak'ta artık savunmasız cihaz sürümlerini desteklemeyen bir durumda geri yükledi. Rapid7, bunun sadece "platform sertleştirme" ile ilgili bir pazarlama açıklaması olmadığını; Fortinet'in bulut tarafındaki düzeltmesinin FortiCloud SSO oturum açma protokolünde de kırılma değişiklikleri getirdiğini ve bu nedenle güncellenmiş istemci yazılımının gerekli olduğunu belirtti. (Fortinet)

Burada iki büyük savunma dersi var.

Birincisi, modern cihaz riskinin genellikle müşteri tarafından yönetilen ürün yazılımı ve satıcı tarafından yönetilen bulut kontrol düzlemleri arasında bölünmüş olmasıdır. Olay modeliniz tüm anlamlı düzeltmelerin yerel ürün yazılımı yamaları olarak geldiğini varsayarsa, hikayenin yarısını kaçırabilirsiniz. Tersine, modeliniz satıcının buluttaki her şeyi düzeltebileceğini varsayarsa, halihazırda erişilen cihazlarda kalan riski veya istemci uyumluluğu ve güven durumu sorunlarını gözden kaçırabilirsiniz. CVE-2026-24858 yanıtın her iki tarafına da ihtiyaç duyuyordu. (Fortinet)

İkincisi ise "hizmetin geri yüklenmesi" ile "olayın sona ermesi" aynı şey değildir. Bir tedarikçi bulut işlevselliğini daha güvenli bir modda geri yüklediğinde, müşterilerin hala daha zor soruları yanıtlaması gerekir. Cihaza daha önce erişilmiş miydi? Yerel bir yönetici yerleştirildi mi? Bir yapılandırma dışa aktarıldı mı? Politika, VPN, API ya da günlük kaydı üzerinde sonradan değişiklikler yapıldı mı? Bu davayla ilgili kamuya açık raporlar, kimlik doğrulama sonrası suistimalin gerçekleştiğini güçlü bir şekilde desteklemektedir, bu nedenle savunucuların yükü, sadece kolaylığı yeniden etkinleştirmek değil, durumu yeniden inşa etmektir. (Fortinet)

Sürüm tabanlı tarama burada neden tek başına yeterli değil?

CVE-2026-24858 tam da basit tarayıcı mantığının sınırlarını ortaya çıkaran türden bir güvenlik açığıdır. Saf bir sürüm kontrolü size bir cihazın potansiyel olarak etkilenen aralıkta olup olmadığını söyleyebilir. FortiCloud SSO'nun etkin olup olmadığını, GUI kaydı yoluyla etkin hale gelip gelmediğini, yönetim arayüzünün tehlikeli bir kaynak popülasyonuna maruz kalıp kalmadığını, bulut tarafı güven ilişkisinin değişip değişmediğini veya cihazın hileli bir yerel yönetici oluşturmak için kullanılıp kullanılmadığını söyleyemez. Bu olayla ilgili olarak kamuoyuna yansıyan haberler tüm bu soruları gündeme getirmektedir. (Kutup Kurdu)

Bu nedenle bu durum doğal olarak daha doğrulama odaklı bir güvenlik iş akışıyla eşleşir. Penligent'ın 2026 güvenlik açığının ele alınmasıyla ilgili kendi yazısı, CVE-2026-24858'i, yararlı bir platformun sürüm numaralarını eşleştirmekten daha fazlasını yaptığı bir kusur sınıfına örnek olarak açıkça kullanır. Riskli durumun gerçekten mevcut olup olmadığını doğrulamak için maruz kalınan kimlik ve yönetim yolu ile etkileşimi vurgulamaktadır. Bu çerçeveleme bu olay için teknik olarak mantıklıdır çünkü gerçek dünyadaki soru yalnızca "ürün yazılımı eski mi" değil, aynı zamanda "riskli SSO yolu canlı, erişilebilir ve önemli olabilecek bir şekilde bağlı mı" sorusudur. (Penligent)

Dikkatli kullanıldığında yapay zeka destekli doğrulama, ifşadan sonraki gürültüyü azaltmaya da yardımcı olabilir. Güvenlik ekipleri genellikle yüksek profilli bir KEV girişinden sonraki ilk 48 saati varlık listeleri ve sürüm tablolarında boğulmakla geçirir. Daha iyi bir iş akışı, yama istihbaratını açığa çıkan yönetim yollarının çalışma zamanı doğrulaması, SSO yapılandırma durumu ve tehlike sonrası kanıtlarla birleştirmektir. Bu, yapay zeka odaklı bir sızma testi platformunun, disiplinli olay müdahalesi ihtiyacının yerini almadan gerçekten yardımcı olabileceği alandır. (Penligent)

Aynı görüşmeye ait ilgili CVE'ler

En alakalı iki CVE, Fortinet'in Aralık 2025'te açıkladığı FortiCloud SSO güvenlik açıklarıdır.

CVE-2025-59718

Fortinet, CVE-2025-59718'i FortiOS, FortiWeb, FortiProxy ve FortiSwitchManager'daki kriptografik imzanın yanlış doğrulanması güvenlik açığı olarak tanımladı ve bu özelliğin etkinleştirilmesi durumunda kimliği doğrulanmamış bir saldırganın hazırlanmış bir SAML mesajı aracılığıyla FortiCloud SSO oturum açma kimlik doğrulamasını atlamasına izin verebilir. 2026'nın başlarındaki kamuya açık raporlar, bunu sürekli olarak CVE-2026-24858'in hemen öncesinin bir parçası olarak ele almıştır. (FortiGuard Labs)

CVE-2025-59719

Rapid7 ve ilgili raporlar CVE-2025-59719'u FortiWeb'i etkileyen kardeş kusur olarak tanımlarken, CVE-2025-59718 FortiOS, FortiProxy ve FortiSwitchManager'ı kapsıyordu. Bu iki kusur, farklı ürün kapsamına sahip aynı kök neden ailesine sahip olarak değerlendirildi. Bunların varlığı önemli çünkü FortiCloud SSO yolunun Ocak 2026 olayından önce de stres testine tabi tutulduğunu gösteriyor. (Rapid7)

Bu CVE'leri aynı makalede tutmanın nedeni, kendi iyiliği için tarihsel bütünlük değildir. Bunun nedeni, savunucuların saldırı yüzeyinin tam bir resmine ihtiyaç duymalarıdır. Yalnızca CVE-2026-24858'e bakmak olayın birdenbire ortaya çıkmış gibi görünmesine neden olabilir. Aralık çiftine bakmak farklı bir modeli görünür kılıyor: FortiCloud SSO yönetici erişimi etrafında kimlikle ilgili zayıflığın yoğunlaştığı bir bölge. Bu model, özellikle cihaz kaydı, güven iddiaları ve yönetim düzlemine maruz kalma konularında gelecekteki kontrol incelemelerini etkilemelidir. (FortiGuard Labs)

Mühendislik dersi, uçta kimlik güveni artık saldırı yüzeyi yönetiminin bir parçasıdır

Yıllar boyunca ekipler güvenlik duvarı güçlendirmesini ürün yazılımı, ACL'ler, VPN ayarları, sertifikalar ve yönetim portuna maruz kalma olarak düşündüler. Bu kontroller hala önemlidir. Ancak CVE-2026-24858, kimlik mimarisinin çevre sertleştirmesinden ayrılamaz hale geldiğini gösteriyor. Bulut SSO iddialarını kabul eden bir yönetim düzlemi artık sadece ağdaki bir kutu değildir. Güvenliği kiracı ayrımı, kayıt iş akışları, onay işleme ve kontrol düzlemi politikasına bağlı olan dağıtılmış bir kimlik doğrulama sisteminin parçasıdır. (NVD)

Bu, inceleme alışkanlıklarını değiştirmelidir. Bir güvenlik cihazı bulut kaydı ve idari SSO sunduğunda, bunu geniş ölçekte etkinleştirmeden önce zor sorular sorun. Bu özelliği tam olarak ne açıyor? İlk katılım sırasında isteğe bağlı mı yoksa operasyonel olarak otomatik mi etkinleştiriliyor? Hangi kimlik sağlayıcıları devrede. Güven, kiracıya doğru şekilde kapsamlandırılmış mı? Bulut SSO etkinleştirildiğinde bile yönetici girişi IP, cihaz sertifikası veya yerel politika ile sınırlandırılabilir mi? Hangi telemetri, onaylama yolunun normal davrandığını kanıtlar. CVE-2026-24858, bu sorular çok geç sorulduğunda meydana gelen şeydir. (Kutup Kurdu)

Bu olay aynı zamanda eski bir gerçeği yeni bir biçimde pekiştiriyor: güvenlik ürünlerindeki kolaylık özellikleri, ürünlerin paket işleme motorlarıyla aynı tehdit modelleme titizliğini hak ediyor. Bulut bağlantılı bir yönetici oturum açma iş akışı bir kullanılabilirlik geliştirmesi gibi görünebilir. Pratikte ise ayrıcalıklı bir kimlik köprüsüdür. Bu köprü başarısız olursa, cihaz artık bir sınır değildir. Bir pivot haline gelir. (NVD)

Yama sonrasında olgun bir yanıt nasıl görünür?

CVE-2026-24858'e olgun bir yanıt, uyumluluk onay kutularının ötesine geçer.

Sürüm durumunu doğrulamak ve gerektiğinde düzeltilmiş yapıları uygulamakla başlar. Ardından FortiCloud SSO'nun geçmişte etkin olup olmadığını ve bu durumun politika ile uyumlu olup olmadığını doğrular. Daha sonra sadece bilinen kötü isimleri değil, tüm yönetici hesap setini gözden geçirir. Ardından şüpheli SSO girişlerini, olağandışı yönetim düzlemi kaynak IP'lerini, yapılandırma dışa aktarma olaylarını, yeni güvenilir ana bilgisayarları, API yöneticilerini ve güvenlik politikasındaki değişiklikleri kontrol eder. Uzlaşma göstergeleri mevcutsa, kimlik bilgilerini döndürür, bilinen iyi yapılandırmalardan geri yükler ve yapılandırma sızıntısı yoluyla açığa çıkmış olabilecek aşağı akış sistemlerini doğrular. Bu adımların her biri kamuya açık olay kayıtları tarafından ima edilmektedir. (Fortinet)

Olgun bir yanıt, kuruluşun neden ifşa olduğunu da belgeler. FortiCloud SSO gerçekten gerekli miydi? Kasıtlı bir kararla mı yoksa işe alım iş akışıyla mı etkinleştirildi. Harici yönetim erişimi gerekenden daha mı geniş kaldı? Olaydan önce yönetici SSO girişleri için izleme kuralları var mıydı? Bunlar akademik sorular değildir. Bir sonraki kimlik düzlemi hatasının bir yama raporunda bir sayfa mı yoksa tekrarlanan bir izinsiz giriş mi olacağına karar verirler. (Kutup Kurdu)

Nihai değerlendirme

CVE-2026-24858 sadece kritik olduğu ya da KEV'e düştüğü için dikkat çekmeyi hak etmiyor. İlgiyi hak ediyor çünkü birçok kuruluşun ortamın geri kalanını güvence altına almak için güvendiği ürünlerde bulut kimliği ile kutu üzerindeki yönetim güveni arasındaki kırılgan bir dikişi açığa çıkardı. Kamu kayıtları temel noktalarda güçlü: vahşi doğada istismar edildi, birden fazla Fortinet ürününü etkiledi, FortiCloud SSO'nun etkinleştirilmesini gerektirdi, hileli yönetici oluşturma ve yapılandırma hırsızlığına yol açtığı gözlemlendi ve düzgün bir şekilde kontrol altına almak için hem satıcı bulut tarafı müdahalesi hem de müşteri tarafı yaması gerektirdi. (NVD)

Bu CVE'yi hatırlamanın en faydalı yolu "Ocak ayındaki Fortinet sıfır günü" olarak hatırlamak değildir. Güven konsantrasyonu hakkında bir uyarıdır. Bir bulut kimlik yolu, çevre cihazlarda yönetim kapılarını açma yeteneği kazandığında, bu yol ortamın en hassas parçalarından biri haline gelir. Eğer kırılırsa, arkasındaki her şeye güvenmek daha zor hale gelir. CVE-2026-24858, güvenlik ekiplerini açıkta kalan hizmetlere ve uç kodlara uyguladıkları ciddiyetle idari kimlik akışlarını doğrulamaya itmesi gereken türden bir olaydır. (NVD)

Daha fazla okuma

- CVE-2026-24858 için NVD girişi - (NVD)

- Fortinet PSIRT danışmanlığı FG-IR-26-060 - (FortiGuard Labs)

- Fortinet olay analizi, FortiOS'ta Tek Oturum Açma Kötüye Kullanımının Analizi - (Fortinet)

- NVD ve CISA katalog referansları tarafından yansıtılan CISA Bilinen Açıklar kapsamı - (NVD)

- Arctic Wolf, CVE-2026-24858 FortiCloud SSO Kimlik Doğrulama Bypass Zafiyeti Açığa Çıkarıldı - (Kutup Kurdu)

- SecurityWeek, Fortinet Exploited FortiCloud SSO Authentication Bypass Yamaları - (SecurityWeek)

- Rapid7, CVE-2026-24858 dahil güncellenmiş kapsam - (Rapid7)

- Help Net Security, Fortinet, istismar edilen FortiCloud SSO sıfır gününü yamalamaya başladı - (Net Güvenliğine Yardım Edin)

- Hacker News'in aktif istismar ve yama konusundaki haberleri - (The Hacker News)

- CVE-2025-59718 ve CVE-2025-59719 için Fortinet tavsiye bağlamı - (FortiGuard Labs)

- Penligent, CVE 2026 Güvenlik Açığı Manzarası: Kimlik Kırıldığında ve Eski Kod Geri Döndüğünde - (Penligent)

- Penligent, Kabuktaki Hayalet: CVE-2026-24061 ve Açıkta Kalan Telnet Varlıklarının Küresel Krizinin İncelenmesi - (Penligent)

- Penligent, CVE-2025-64446 PoC: Yapay Zeka-Güvenlik Mühendisleri için Derin Dalış Analizi - (Penligent)

- Penligent, Sızma Testi Nedir? Doğrulanmış Risk Mühendisliği - (Penligent)