Modern web uygulama güvenliğinde, Dinamik Uygulama Güvenlik Testi (DAST) temel bir rol oynar. Kaynak kodunu durağan halde analiz eden statik yaklaşımların aksine DAST araçları, üretim ve CI/CD ortamlarında en önemli olan çalışma zamanı güvenlik açıklarını ortaya çıkarmak için gerçek dünya saldırılarını dışarıdan simüle ederek bir uygulama ile çalışma durumunda etkileşime girer. Invicti+1

DAST, kara kutu güvenlik testi için gereklidir: kaynak koda erişim olmadan çalışan web uygulamalarını ve API'leri araştırır, bu da onu sızma test uzmanları, AppSec ekipleri ve güvenlik ile üretkenlik arasında köprü kurmak isteyen DevSecOps iş akışları için paha biçilmez kılar. Jit

Aşağıda analist düzeyinde kapsamlı bir inceleme yer almaktadır dast aletleri̇nasıl yığıldıkları, nerede başarılı oldukları veya yetersiz kaldıkları, pratik kullanım örnekleri (kod ve CVE bağlamı dahil) ve uygun olduğunda Penligent gibi modern ürün platformlarına nasıl uydukları.

DAST'ı Anlamak: Neden Hala Önemli?

Web uygulamaları ve API'ler, saldırganlar için en önemli hedefler olmaya devam ediyor. OWASP Top 10 Web Uygulaması Güvenlik Riskleri-Çevrimiçi sistemlere musallat olan en yaygın ve tehlikeli hatalar için yaygın olarak tanınan bir referans. OWASP

DAST araçları aşağıdaki gibi güvenlik açıklarını tespit etmede mükemmeldir:

- Enjeksiyon kusurları (örneğin, SQL Enjeksiyonu)

- Siteler Arası Komut Dosyası Oluşturma (XSS)

- Kimlik doğrulama ve oturum yönetimi kusurları

- Yanlış yapılandırmalar ve hassas verilerin açığa çıkması

Bunlar, OWASP'ın listesindeki temel saldırı vektörlerinden bazılarını temsil eder ve bunları dinamik olarak bulabilen araçlar, güvenli boru hatları ve çalışma zamanı ortamları için vazgeçilmezdir. OWASP

DAST Nasıl Çalışır (Black-Box Testi)

DAST araçları harici bir kullanıcının veya saldırganın yapacağı gibi çalışır:

- Uygulamayı tarayın spidering veya API spesifikasyonu (örn. OpenAPI) kullanarak.

- Kötü amaçlı veya hatalı biçimlendirilmiş girdiler oluşturma ve gönderme uç noktalara.

- Yanıtları ve uygulama davranışını gözlemleyin anomaliler, hata durumları veya onaylanmış güvenlik açıkları için.

- Önem derecesi, bağlam ve önerilen düzeltmelerle birlikte eyleme geçirilebilir bulgular üretin. explinks

Bu test uygulamanın canlı bir sürümü üzerinde gerçekleştiğinden, DAST aşağıdaki güvenlik açıklarını tespit etmek için benzersiz bir konuma sahiptir yalnızca çalışma zamanında ortaya çıkar-mantıksal kusurlar, kimlik doğrulama sorunları ve daha derin zincir açıkları.

Üst dast aletleri̇ 2025/2026'da (Analist Sıralaması)

İşte AppSec ve DevSecOps ekipleri için uygun, en yaygın olarak tanınan DAST araçlarının veri destekli bir karşılaştırması.

| Alet | Güçlü Yönler | En İyi Kullanım Örneği |

|---|---|---|

| Invicti DAST | Kanıta dayalı tarama, düşük hatalı pozitifler, kurumsal düzeyde entegrasyon | Kurumsal, uyumluluk odaklı AppSec |

| Acunetix | Basit kurulum, hızlı taramalar, SMB dostu | Küçük ila orta ölçekli kuruluşların DAST'a katılımı |

| OWASP ZAP | Ücretsiz, açık kaynaklı, genişletilebilir | Topluluk testi ve CI/CD otomasyonu |

| StackHawk | CI/CD yerel, geliştirici merkezli | DevSecOps ekipleri güvenliği otomatikleştiriyor |

| Burp Suite Kurumsal | Zengin eklenti ekosistemi, derin manuel testler | Sızma test uzmanları |

| Rapid7 InsightAppSec | Bulutta barındırılan otomasyon, SIEM entegrasyonu | Standartlaştırılmış güvenlik açığı yönetimi |

Bu kısa liste, şu anki pazar durumunu yansıtmaktadır dast aletleri̇ Açık kaynak kodlu topluluk tarayıcılarından kurumsal ölçekli otomasyon paketlerine kadar çeşitli yeteneklere sahip. Invicti+1

DAST'ın Tespit Edebileceği Yüksek Etkili Güvenlik Açıkları (CVE Örnekleriyle)

Canlı güvenlik testlerinde, DAST genellikle düşmanların vahşi doğada istismar ettiği hata sınıflarını bulmakla görevlendirilir. Aşağıda bu tür güvenlik açıklarına somut örnekler verilmiştir:

CVE-2024-3495 - WordPress Eklentisinde SQL Enjeksiyonu

SQL enjeksiyonu Ülke Eyalet Şehir Açılır Menü CF7 eklentisi, kimliği doğrulanmamış saldırganların veritabanı sorgularını manipüle etmesine izin verdi-DAST tarayıcıları için klasik test hedefi. 51CTO

CVE-2024-37843 - GraphQL API aracılığıyla SQL Enjeksiyonu

Craft CMS sürümleri <= v3.7.31, GraphQL taramasını anlayan DAST araçlarının dinamik olarak tespit edebileceği bir hata sınıfı olan GraphQL uç noktası aracılığıyla SQL enjeksiyonuna izin verdi. 51CTO

CVE-2024-5922 - Palo Alto Expedition Auth Bypass

Bu güvenlik açığı, saldırganların kimlik doğrulama mekanizmalarını atlamasına olanak tanıyordu ve bu da DAST iş akışlarının yetkisiz erişim testinin bir parçası olarak işaretleyeceği bir şeydi. 51CTO

Bu güvenlik açıklarının her biri, OWASP'ın risk taksonomisi tarafından geniş ölçüde kapsanan kategorilere (örneğin, enjeksiyon ve bozuk kimlik doğrulama) girmektedir ve bu da onları dinamik tarama kapsamı için olgunlaştırmaktadır. OWASP

Pratik Kullanım: Kod Örnekleri ve DAST Taramalarını Otomatikleştirme

Aşağıda, DAST'ın boru hatlarında ve düzeltme iş akışlarında nasıl otomatikleştirilebileceğine dair örnekler yer almaktadır.

Örnek: OWASP ZAP'ı CLI ile Çalıştırma

bash

Canlı bir URLdocker'a karşı ZAP ile basit DAST taraması run -t owasp/zap2docker-stable zap-baseline.py \\ -t \\ -r zap_report.html

Bu temel komut dosyası yaygın dinamik testleri gerçekleştirir, raporları günlüğe kaydeder ve insan triyajı için bir HTML raporu çıktısı verir.

Örnek: StackHawk ile API Fuzzing (Node.js)

yaml

`stackhawk.yml - entegrasyon örnek uygulaması: name: my-api base-url: "https://api.example.com" tarar:

- tür: dast kurallar: varsayılan`

Bu yapılandırmayı CI'ya (örneğin GitHub Actions veya GitLab CI) entegre etmek, derleme doğrulamalarının bir parçası olarak otomatik API güvenlik taramasına olanak tanır.

Saldırı ve Savunma Örneği 3: Mantık Hatası Yoluyla Kimlik Doğrulama Atlaması (Yalnızca Çalışma Zamanı)

Saldırı Senaryosu

Kimlik doğrulama mantığı kusurlarının yalnızca statik analizle tespit edilmesi oldukça zordur. Birçoğu yalnızca belirli istek dizileri veya parametre kombinasyonları kullanıldığında çalışma zamanında ortaya çıkar. DAST araçları, çıkarılan kod yolları yerine gerçek kimlik doğrulama davranışını gözlemleyerek burada üstünlük sağlar.

Aşağıdaki örnekte bir istemci tarafından sağlanan parametrelere uygunsuz güven nedeniyle kimlik doğrulama atlaması.

http

POST /api/login HTTP/1.1 Host: example.com Content-Type: application/json {"username": "saldırgan", "şifre": "invalid", "isAdmin": true }

Eğer arka uç yanlış bir şekilde isAdmin bayrağını sunucu tarafı yetkilendirme denetimlerini zorlamadan kaldırırsanız, yanıt başarısız kimlik doğrulamasına rağmen yüksek ayrıcalıklar verebilir.

Bu sorun sınıfı aşağıdakilerle uyumludur Bozuk Kimlik Doğrulama ve Erişim Kontrolügibi gerçek olaylarda da benzer mantık hataları ortaya çıkmıştır. CVE-2024-5922kimlik doğrulama kontrollerinin belirli koşullar altında atlanabildiği durumlarda.

DAST araçları bunu şu şekilde tespit edebilir:

- Mutasyona uğramış parametrelerle kimlik doğrulama akışlarını yeniden oynatma

- Yanıtlarda ayrıcalık değişikliklerinin gözlemlenmesi

- İstekler arasında oturum durumu geçişlerini doğrulama

Savunma Stratejisi

Doğru hafifletme şu şekildedir Kimlik doğrulama ve yetkilendirme mantığının sunucu tarafında sıkı bir şekilde uygulanmasıistemci tarafından kontrol edilen ayrıcalık göstergelerini tamamen göz ardı eder.

python

def login(request):

user = authenticate(request.json["kullanıcı adı"], request.json["şifre"])

eğer kullanıcı değilse:

return {"hata": "Unauthorized"}, 401

# Ayrıcalık sunucu tarafı kimliğinden türetilmelidir, asla girdiden türetilmemelidir

is_admin = user.role == "admin"

return generate_session(user_id=user.id, is_admin=is_admin)

Savunma amaçlı AppSec perspektifinden bakıldığında, bu örnek çalışma zamanı testinin neden gerekli olduğunu göstermektedir: mantık hataları gerçek yürütme yolları gözlemlenmeden güvenilir bir şekilde tespit edilemez, bu da tam olarak DAST araçlarının kapsama alanı sağladığı yerdir.

Saldırı ve Savunma Örneği 4: API Toplu Atama Güvenlik Açığı

Saldırı Senaryosu

Toplu atama güvenlik açıkları, API'ler kullanıcı tarafından sağlanan girdiyi açık bir izin listesi olmadan otomatik olarak arka uç nesnelerine bağladığında ortaya çıkar. Bu model özellikle modern REST ve GraphQL API'lerinde yaygındır.

Örnek kötü niyetli istek:

http

PUT /api/users/123 HTTP/1.1 Host: api.example.com Content-Type: application/json {"email": "[email protected]", "rol": "admin", "accountStatus": "aktif" }

Arka uç tüm alanları kullanıcı nesnesine körü körüne eşlerse, bir saldırgan ayrıcalıkları yükseltebilir veya devre dışı bırakılmış hesapları yeniden etkinleştirebilir.

Bu güvenlik açığı sınıfı aşağıdakilerle yakından eşleşir OWASP API Güvenliği İlk 10 - Toplu Atamave üretim API'lerini etkileyen çok sayıda yüksek etkili olayda ortaya çıkmıştır.

DAST araçları bu sorunu şu şekilde tespit eder:

- Beklenmedik nesne alanlarının enjekte edilmesi

- Yetkili ve yetkisiz durum değişikliklerinin karşılaştırılması

- Yanıt davranışı aracılığıyla ayrıcalık yükseltmeyi algılama

Çünkü istismar gözlemlemeyi gerektirir çalışma zamanında durum değişiklikleristatik araçlar genellikle bunu tamamen gözden kaçırır.

Savunma Stratejisi

Doğru savunma şudur açık alan izin listesi ve sıkı şema doğrulaması.

javascript

// Secure API update handler const allowedFields = ["email", "displayName"]; function updateUser(input, user) {const sanitized = {}; for (const field of allowedFields) {if (input[field] !== undefined) { sanitized[field] = input[field]; } } return user.update(sanitized); }

Olgun DevSecOps işlem hatlarında, şema doğrulamasının otomatik DAST taramasıyla eşleştirilmesi, ayrıcalıklarla ilgili gerilemelerin üretime ulaşmadan önce erken tespit edilmesini sağlar.

Sınırlamalar ve Bunların Nasıl Azaltılacağı

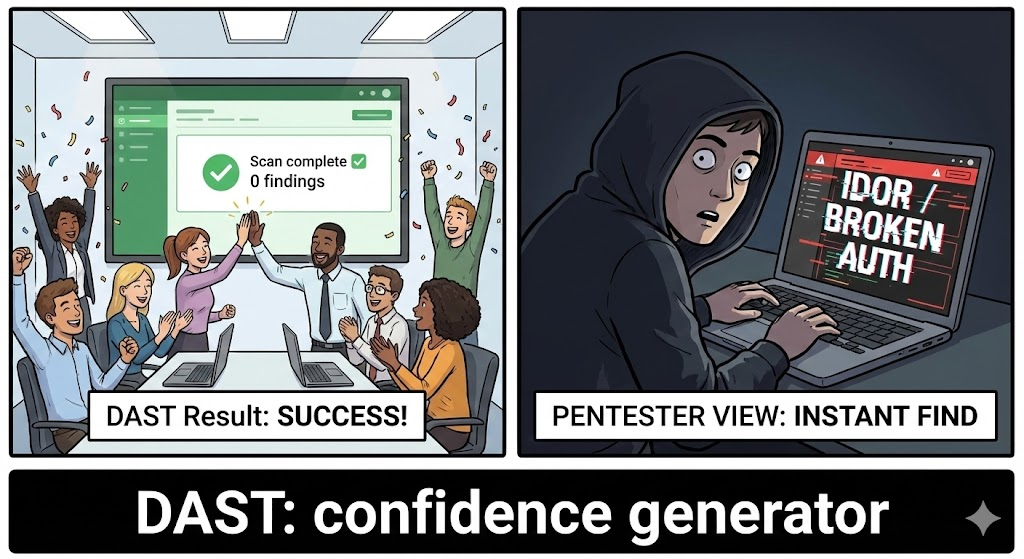

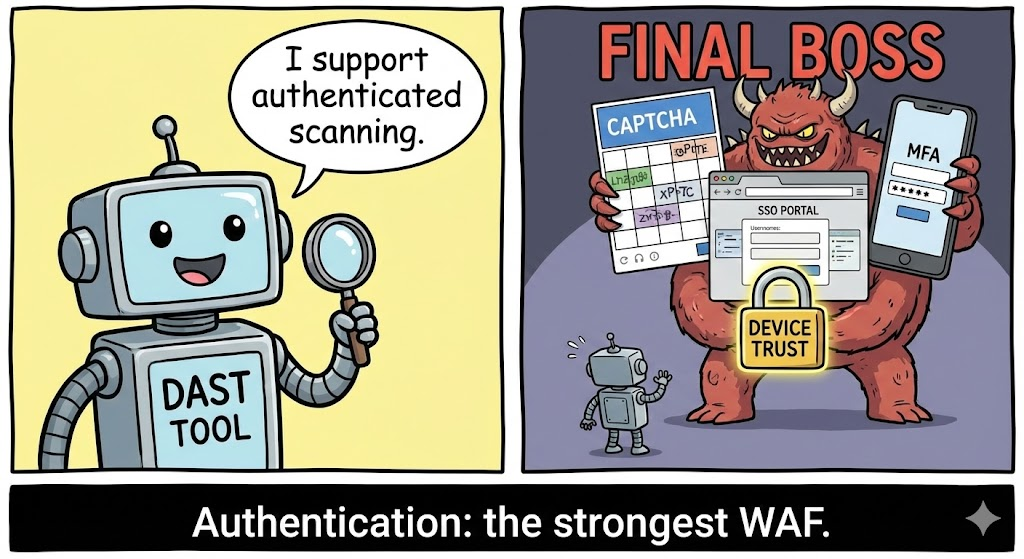

Güçlü olmasına rağmen DAST'ın kendine özgü sınırlamaları vardır:

- Dahili kod görünürlüğünden yoksun - DAST hatalı kod satırını tam olarak bulamıyor.

- Mantık hataları için sınırlı bağlam komut dosyası veya yapay zeka özellikleri ile geliştirilmediği sürece.

- Modern SPA'lar ve AJAX iş akışları ile tarama sınırlamaları.

Bu boşlukları gidermek için DAST'ı SAST, IAST ve kapsamlı AST kapsamı için yazılım kompozisyon analizi (SCA) ile birleştirin. Penligent (https://penligent.ai/), birleşik güvenlik açığı bağlamı ve önceliklendirmesi sunmak için birden fazla test paradigmasını (dinamik, statik ve yapay zeka destekli keşif) entegre etmeyi amaçlayan bir platform örneğidir. Bu bütünsel görünüm hem otomatik taramaları hem de insan güdümlü analizleri destekler. (Not: Penligent belgeleri ile tam entegrasyon ayrıntılarını doğrulayın.)

Entegrasyon dast aletleri̇ Modern DevSecOps İş Akışları ile

Güvenlik en çok geliştirme yaşam döngüsüne dahil edildiğinde etkili olur:

- Hazırlama ortamlarında DAST'ı erken kullanın üretim riski olmadan çalışma zamanı kusurlarını yakalamak için.

- CI/CD tetikleyicileri ile taramaları otomatikleştirin çekme isteklerinde veya gecelik çalıştırmalarda.

- Kapsamı genişletmek için API spesifikasyon girdilerinden (OpenAPI/Swagger) yararlanın.

- Çıktıları sorun izleyicilere otomatik olarak besleyin hızlı iyileştirme döngüleri için.

Sonuç Evrimleşme dast aletleri̇ Günümüzün Güvenlik Ortamı için

Dinamik Uygulama Güvenlik Testi, sağlam bir güvenlik duruşunun temel taşlarından biri olmaya devam ediyor. SPA'lardan GraphQL API'lere kadar modern saldırı yüzeyleri ile dast aletleri̇ Bağlama duyarlı tarama ve yapay zeka odaklı önceliklendirme çok önemlidir. Üst sıralarda yer alan araçlar, yanlış pozitifleri azaltan, DevOps işlem hatlarıyla entegre olan ve geliştirici dostu içgörüler sağlayan özelliklerle gelişiyor. Jit

Uygulama mimarileri daha karmaşık hale geldikçe, güvenlik mühendisleri DAST'ı bağımsız bir onay kutusu olarak değil, esnek uygulamalar oluşturmak için statik analiz, kompozisyon içgörüleri ve çalışma zamanı izleme ile harmanlanmış çok katmanlı bir savunma stratejisinin parçası olarak görmelidir.