Çoğu takımın daha fazla tarayıcıya ihtiyacı yoktur. Onların bir yola ihtiyacı var Sahip oldukları tarayıcıların, bulanıklaştırıcıların, keşif araçlarının, istismar kitlerinin, bulut analizörlerinin ve trafik kaydedicilerin tek ve koordineli bir saldırgan gibi davranmasını sağlamak-ve üretmek için kanıt destekli, standartların farkında Haftalar süren manuel yapıştırma olmadan çıktı. Penligent.ai'nin çözmek için tasarlandığı sorun budur.

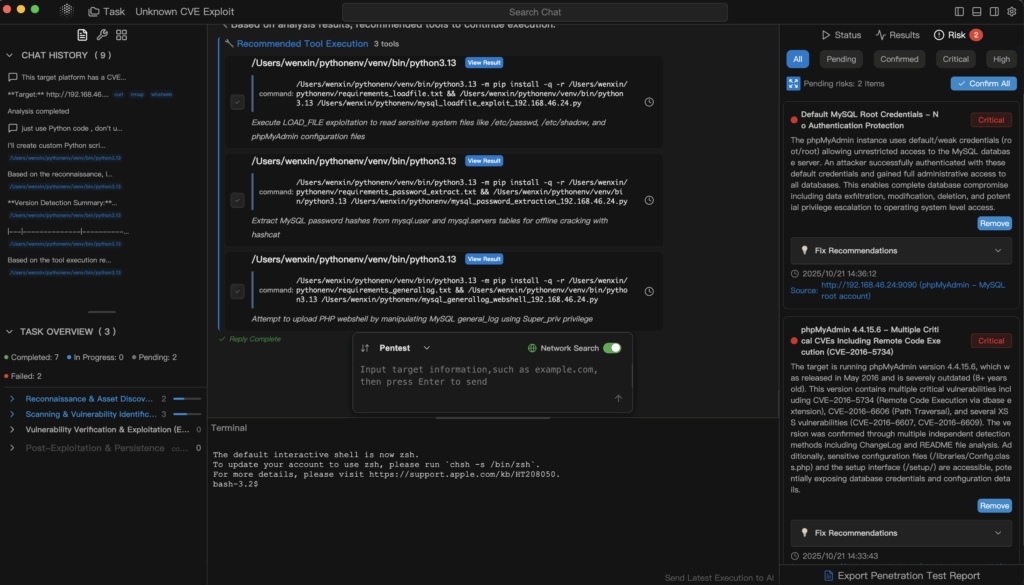

Penligent'ın duruşu basit: doğal dilde konuşursunuz; sistem 200'den fazla aracı uçtan uca düzenler; çıktı, kanıt ve kontrol eşlemeleriyle birlikte tekrarlanabilir bir saldırı zinciridir. CLI koreografisi yok. Ekran görüntüsü avı yok. Elle dikilmiş PDF'ler yok.

PentestAI için Bir Sonraki Adım Neden Orkestrasyon ("Başka Bir Tarayıcı" Değil)

- Araç yayılımı gerçektir. Güvenlik ekipleri Nmap, ffuf, nuclei, Burp uzantıları, SQLMap, OSINT numaralandırıcıları, SAST/DAST, gizli dedektörler, bulut duruş analizörleri, konteyner/k8s taban çizgisi denetleyicileri, CI/CD maruziyet tarayıcılarına sahiptir - liste üç ayda bir büyür. Darboğaz araç kapasitesi değildir; darboğaz KOORDİNASYON.

- Saldırganlar zinciri, tarayıcılar listesi. Tekil araçlar sorunları izole bir şekilde raporlar. Liderliğin istediği şey hikaye: giriş → pivot → patlama yarıçapı Kanıtla. Mühendisliğin istediği şey reproTam istekler, belirteçler, ekran görüntüleri ve bir düzeltme listesi. Uyumun istediği şey haritalama: hangi kontrolün başarısız olduğu (ISO 27001 / PCI DSS / NIST).

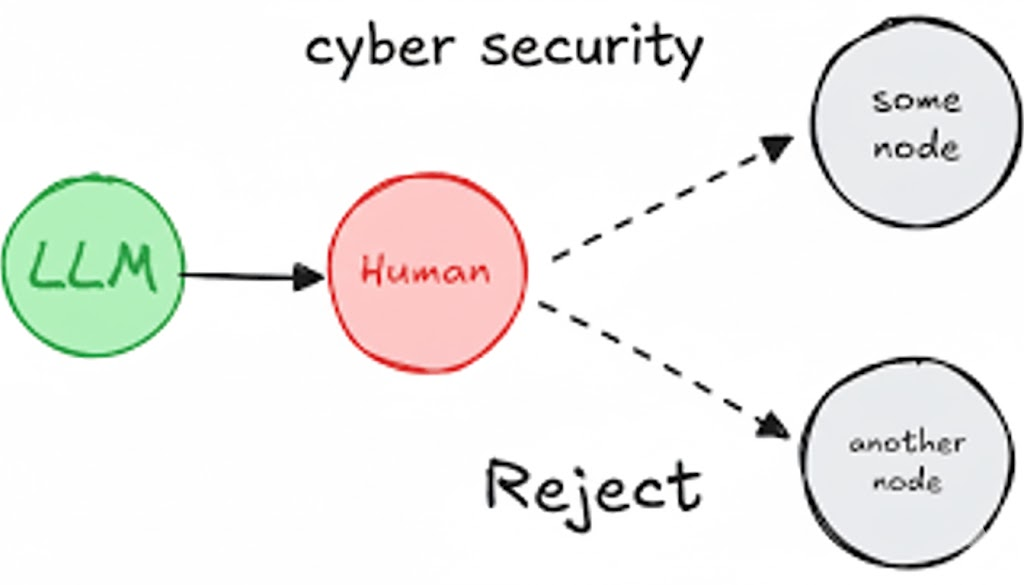

- LLM yardımcıları ≠ otomatik yürütme. "pentestGPT" akıl yürütmeyi ve yazmayı hızlandırır, ancak hala bir insana ihtiyacı var araçları seçmek, kapsamı uygulamak, oturumları yönetmek ve güvenilir bir eser oluşturmak.

Penligent'ın tezi: pentestAI öncelik vermelidir planlama, yürütme, kanıt yönetimi ve raporlama-Tümü doğal dil ile yönlendirilir, böylece çıktı sadece araştırmacılar için ilginç değil, mühendislik ve denetim tarafından da güvenilirdir.

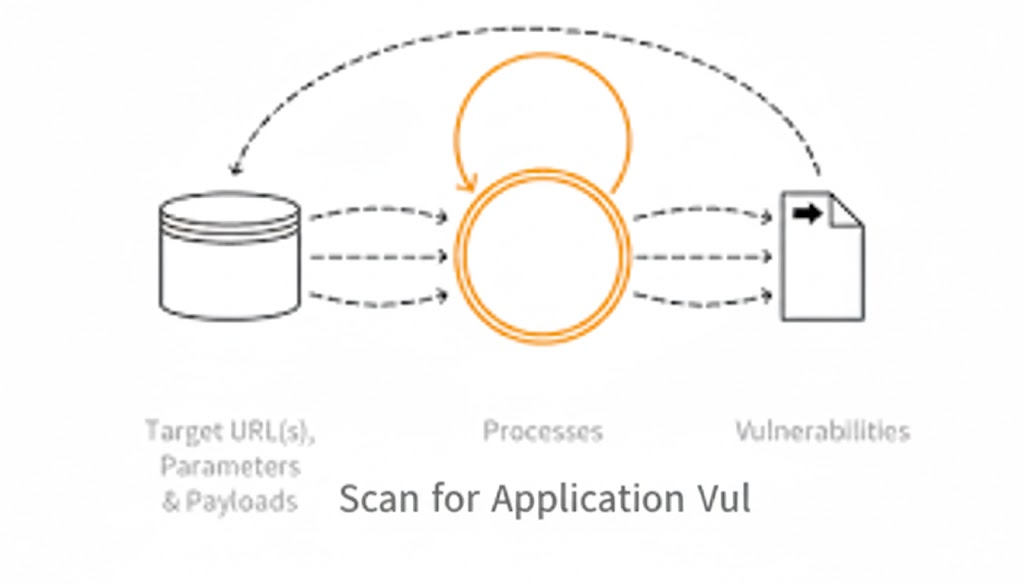

Orkestrasyon Mimarisi (Gerçekte Nasıl Çalışır)

Penligent'ı bir dört katmanlı boru hattı Bu da niyeti bir saldırı anlatısına dönüştürür:

A. Niyet Yorumlayıcısı

- Sade İngilizce hedefleri ayrıştırır (kapsam, kısıtlamalar, uyumluluk hedefleri).

- Test modlarını (kara kutu, gri kutu), kimlik doğrulama ipuçlarını, kısıtlamayı, MFA kısıtlamalarını çıkarır.

- Yapılandırılmış bir plan özelliğine normalleştirir.

B. Planlayıcı

- Planı şu şekilde çözer araç dizileri: recon → auth/session testing → exploitation attempts (within policy) → lateral checks → evidence harvest.

- Her adım için adaptörler seçer (örneğin, uç nokta keşfi için ffuf, şablonlu kontroller için nuclei, enjeksiyon doğrulaması için SQLMap, token yeniden kullanımı için özel tekrarlayıcılar).

- Bütçeleri tahsis eder (zaman, oran sınırları, eşzamanlılık) ve idempotans kuralları (böylece yeniden denemeler uygulamayı veya hız sınırlarını yakmaz).

C. İnfaz Memuru

- Araçları çalıştırır ortak bağlam ile (çerezler, belirteçler, oturum yaşam döngüleri, keşfedilen başlıklar).

- Yönetir kapsam korkulukları (ana bilgisayar izin listeleri, yol filtreleri), Güvenlik (gaz kelebeği, geri çekme) ve denetim izi (tam komut+parametreler, zaman damgaları, çıkış kodları).

- Eserleri standartlaştırılmış formatlarda yakalar.

D. Kanıt ve Raporlama

- Çıktıları normalize ederek birleşik şemaile ilişkilidir. tek zincir.

- Bir yayar mühendisliğe hazır düzeltme listesi ve uyumluluk eşlemeleri (NIST/ISO/PCI), artı bir yönetici özeti.

Üst düzey bir plan nesnesi şöyle görünebilir:

plan:

hedef: "Yönetici / hata ayıklama yüzeylerini numaralandırın ve oturum sabitleme / belirteç yeniden kullanımını test edin (kapsam dahilinde)."

kapsam:

etki alanları: ["staging-api.example.com"]

allowlist_paths: ["/admin", "/debug", "/api/*"]

kısıtlamalar:

rate_limit_rps: 3

respect_mfa: true

no_destructive_actions: true

kpis:

- "validated_findings"

- "time_to_first_chain"

- "evidence_completeness"

Rapor:

control_mapping: ["NIST_800-115", "ISO_27001", "PCI_DSS"]

çıktılar: ["exec-summary.pdf", "fix-list.md", "controls.json"]

Bu neden önemli? Çoğu "yapay zeka güvenlik" demosu, akıllı yük oluşturmayla yetiniyor. Gerçek şu ki oturum durumu, kısıtlama, yeniden denemeler ve denetim izleri. Orkestrasyon sıkıcı kısımları doğru yaparak kazanır.

Eskiye Karşı Yeni: Dürüst Bir Karşılaştırma

| Boyut | Geleneksel (manuel boru hattı) | Penligent (doğal dil → orkestrasyon) |

|---|---|---|

| Kurulum | Kıdemli operatör senaryoları CLI + yapıştırıcı | İngilizce hedef → plan özelliği |

| Araç sıralaması | Operatör başına ad-hoc | Planlayıcı adaptörleri seçer ve sipariş verir |

| Kapsam güvenliği | Disipline bağlıdır | Uygulanan korkuluklar (izin listeleri, oran sınırları, MFA'ya saygı) |

| Kanıtlar | Ekran görüntüleri/kapaklar dağıldı | Normalleştirilmiş kanıt paketi (izler, ekran görüntüleri, token yaşam döngüsü) |

| Rapor | Manuel PDF + el haritalama | Yapılandırılmış eserler + standart eşleme |

| Tekrarlanabilirlik | Operatöre bağlı | Deterministik plan; farklarla yeniden çalıştırılabilir |

Talepten Rapora: Beton Eserler

Doğal dilde → Görev oluşturma

penligent görev oluşturma \

--hedef "staging-api.example.com'da açıkta kalan yönetici panellerini bulun; oturum sabitleme / belirteç yeniden kullanımını test edin (kapsam dahilinde); HTTP izlerini ve ekran görüntülerini yakalayın; NIST/ISO/PCI ile eşleştirin; yürütme özeti ve düzeltme listesi çıktısı alın."

Durum ve korkuluklar

penligent task status --id # Geçerli aşamayı, aracı, ETA'yı ve güvenlik kısıtlamalarını gösterir

penligent görev kapsamı --id # İzin listelerini, hız sınırlarını, MFA ayarlarını, gitmeme kurallarını yazdırır

Kanıt ve raporlama çıktıları

penligent evidence fetch --id --bundle zip

/evidence/http/ # sterilize edilmiş istek/yanıt çiftleri (JSONL)

/evidence/screenshots/ # aşama etiketli görüntüler (png)

/evidence/tokens/ # yaşam döngüsü + yeniden oynatma günlükleri (txt/json)

/report/exec-summary.pdf # işe yönelik genel bakış

/report/fix-list.md # mühendislik birikimi (öncelik, sahip, adımlar)

/report/controls.json # NIST/ISO/PCI eşlemeleri (makine tarafından okunabilir)

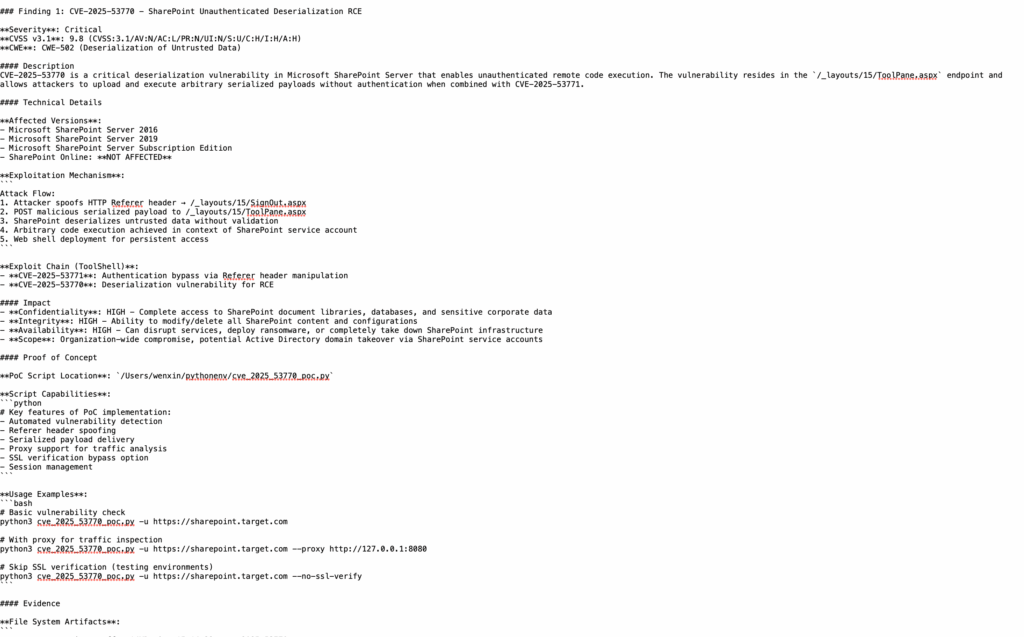

Normalleştirilmiş bulgu (örnek JSON)

{

"Kimlik": "PF-2025-00031",

"başlık": "Token yeniden kullanımı /admin/session üzerinde kabul edildi",

"Şiddet": "Yüksek",

"chain_position": 2,

"kanıt": {

"http_trace": "evidence/http/trace-002.jsonl",

"ekran görüntüsü": "evidence/screenshots/admin-session-accept.png",

"token_log": "evidence/tokens/replay-02.json"

},

"repro_steps": [

"T1 belirtecini al (kullanıcı A, zaman damgası X)",

"T1'i /admin/session'a karşı hazırlanmış başlıklarla yeniden oynatın",

"200 + yönetici çerezi verilmesini gözlemleyin"

],

"etki": "Yeniden oynatma ile ayrıcalıklı panele erişilebilir; potansiyel yanal veri erişimi.",

"kontroller": {

"NIST_800_115": ["Kimlik Doğrulama Mekanizmalarının Test Edilmesi"],

"ISO_27001": ["A.9.4 Erişim Kontrolü"],

"PCI_DSS": ["8.3 Güçlü Kriptografi ve Kimlik Doğrulama"]

},

"iyileştirme": {

"sahip": "platform-auth",

"öncelik": "P1",

"eylemler": [

"Belirteçleri cihaz/oturum bağlamına bağla",

"Nonce/tek seferlik token yeniden oynatma koruması uygulayın",

"IP/UA sezgiselliği ile sunucu tarafı TTL ekleyin"

],

"Doğrulama": "Yeniden oynatma girişimi 401 döndürmelidir; güncellenmiş izleri ekleyin."

}

}

Yetenek Alanları (Sistemin Gerçekte Neyi Yönlendirdiği)

Web ve API Çevresi

- Otomatik: admin/debug tanımlama, auth sınır problama, oturum sabitleme / token yeniden kullanımı kontrolleri (kapsam dahilinde), daha önceki keşiflere yönelik bulanıklaştırma.

- Sonuç: talep/cevap kanıtı, ekran görüntüleri, etki anlatımı → düzeltme listesi.

Bulut ve Konteynerler

- Otomatik: geçici/"gölge" varlık keşfi, yanlış kapsamlandırılmış IAM tespiti, CI/CD koşucusu maruz kalma ipuçları, bayat belirteçler/anahtarlar sinyalizasyonu.

- Sonuç: "giriş → pivot → etki" zincir-değil 80 izole "ortam".

Auth, Session & Identity

- Otomatik: token yaşam döngüsü analizi, yeniden kullanım/düzeltme, yol tabanlı izolasyon kontrolleri, karma-auth yüzeyleri.

- Sonuç: ile düşük gürültülü bulgular hassas repro ve kontrol eşlemesi.

OSINT & Maruziyet Haritalama

- Otomatik: alt alan adı numaralandırma, hizmet parmak izi, üçüncü taraf yüzeyleri.

- Sonuç: dayanıklı ile yetkili keşif denetim izleri.

Kanıt ve Raporlama

- Otomatik: artefakt yakalama → normalleştirme → standart eşleme → artefaktlar için güvenlik, mühendislik, uyumluluk, liderlik.

Metodoloji çapaları:

NIST SP 800-115 - Bilgi Güvenliği Test ve Değerlendirme Teknik Kılavuzu

OWASP WSTG / PTES - aşama tabanlı pentest yapısı ve terminolojisi

Aslında Yardımcı Olan "Yapay Zeka Bölümü" (Faydalı Yüklerin Ötesinde)

- Niyet topraklaması: belirsiz talimatları Kapsamlı, test edilebilir adımlar (örneğin, "3 rps'yi geçmeyin", "yıkıcı fiiller yok", "MFA'ya saygı gösterin").

- Uyarlanabilir sıralama: Ara sonuçlara göre araçları değiştirir (örneğin, hiçbir yönetici başlığı bulunamazsa, alternatif ayak izlerine dönün; belirteç yeniden oynatma başarısız olursa, sabitlemeyi test edin).

- Kanıt bütünlüğü: yürütücüden eksik eserleri yeniden yakalamasını ister. rapor kali̇te zemi̇ni̇ (ekran görüntüsü + izleme + belirteç günlüğü).

- Kontrol dili oluşturma: ham eserleri NIST/ISO/PCI teknik hassasiyeti kaybetmeden biçimlendirir.

Birçok "AI pentest" fikrinin yetersiz kaldığı yer burasıdır: akıllıca metinler üretirler, ancak asgari bir kanıt standardı uygulamayın. Penligent, "son kilometreyi" şu şekilde sertleştirir kanıtların birinci sınıf bir sözleşme haline getirilmesi.

Önemli KPI'lar

| KPI | Neden önemli | Orkestrasyon etkisi |

|---|---|---|

| İlk onaylanmış zincire kadar geçen süre | Sistemin üretim yapıp yapamayacağını gösterir eyleme geçirilebilir hızlı istihbarat | Doğal dil → anlık plan; adaptörler paralel çalışır; erken zincir daha hızlı gerçekleşir |

| Kanıt bütünlüğü | Mühendisliğin yeniden üretilip üretilemeyeceğini belirler | Standartlaştırılmış yakalama; yapay zeka uygulayıcıdan boşlukları doldurmasını ister |

| Sinyal-gürültü | Daha az yanlış pozitif → daha hızlı düzeltme | Aletler arası korelasyon daha az ama daha güçlü zincirler sağlar |

| İyileştirme hızı | Bulgudan PR birleştirilmesine kadar geçen süre ile ölçülür | Düzeltme listesi zaten yapılandırılmıştır; çeviri gecikmesi yok |

| Tekrarlanabilirlik | Regresyon ve denetim için gerekli | Planlar deterministiktir; yeniden çalıştırmalar deltalar oluşturur |

Gerçekçi Senaryolar

- Genel yönetici paneli sürüklenmesi evrelemede: yeniden oynatmayı/sabitlemeyi kanıtlayın, izleri ekleyin, kontrollerle eşleştirin ve net "tamamlandı" kriterleriyle bir P1 görevi gönderin.

- CI/CD'ye maruz kalma: izin verilen kapsamlara sahip keşfedilen koşucular; sırlara zincirleme erişim; kapsam ve kanıt TTL kontrollerini tavsiye edin.

- Bulut "gölge" varlık: unutulmuş bir hata ayıklama hizmeti; girişi göster → IAM pivotu; patlama yarıçapını ölçün.

- Yapay zeka asistanı yüzeyiİzin verilen kapsam dahilinde hızlı enjeksiyon odaklı sızma veya zorlama eylemlerini doğrulayın; artifaktları kaydedin ve etkileri kontrol edin.

Entegrasyon Kalıpları (Her Şeyi Elle Kablolamadan)

Penligent araçları şu şekilde ele alır adaptörler standartlaştırılmış I/O ile:

adaptörler:

- id: "nmap.tcp"

giriş: { host: "staging-api.example.com", portlar: "1-1024" }

çıktı: { hizmetler: ["http/443", "ssh/22", "..."] }

- id: "ffuf.enum"

input: { base_url: "https://staging-api.example.com", kelime listesi: "common-admin.txt" }

çıktı: { paths: ["/admin", "/console", "/debug"] }

- id: "nuclei.http"

input: { targets: ["https://staging-api.example.com/admin"], şablonlar: ["misconfig/*", "auth/*"] }

çıktı: { bulgular: [...] }

- id: "sqlmap.verify"

input: { url: "https://staging-api.example.com/api/search?q=*", teknik: "zaman tabanlı" }

çıktı: { verified: true, trace: "evidence/http/sqlmap-01.jsonl" }

- id: "token.replay"

giriş: { token: "T1", endpoint: "/admin/session" }

çıktı: { status: 200, issued_admin_cookie: true, screenshot: "..." }

Operatör komut dosyası yok. Planlayıcı adaptörleri oluşturur; yürütücü bunlar arasında bağlamı (başlıklar, çerezler, belirteçler) paylaşır; kanıt otomatik olarak yakalanır.

Sınırlamalar ve Sorumlu Kullanım (Candid Reality)

- Kırmızı takımın yerine geçecek bir insan değil. Sosyal, fiziksel, son derece yeni zincirler hala uzman yaratıcılığından faydalanmaktadır.

- Kapsam açık olmalıdır. Sistem izin listelerini ve kısıtlamaları uygulayacaktır; ekipler bunları doğru tanımlamalıdır.

- Kanıt kraldır. Bir entegrasyon yüksek kaliteli eserler üretemiyorsa, planlayıcı başka bir adaptöre geri dönmeli veya adımı "onaylamıyor" olarak işaretlemelidir.

- Standartların eşleştirilmesi ≠ yasal tavsiye. NIST/ISO/PCI eşleştirmeleri denetim görüşmelerine yardımcı olur; program sahipleri yorumlama ve tasdik sorumluluğunu muhafaza eder.

- Verim yüzeye göre değişir. Ağır yetkilendirme/çok kiracılı akışlar daha uzun çalışmalar gerektirir; hız sınırları ve MFA'ya saygı, güvenlik ve yasallık için kasıtlı ödünleşmelerdir.

Pratik Bir Operatör Kontrol Listesi

- Hedefi sade bir İngilizce ile ifade edin. Kapsam, güvenlik ve uyum hedeflerini dahil edin.

- Ham sayı yerine "zincir kalitesini" tercih edin. Tek ve iyi kanıtlanmış bir zincir, 30 teorik "medyum "u alt eder.

- Adaptörleri zayıf tutun. Çok sayıda gürültülü araç yerine daha az sayıda, iyi anlaşılmış ve güçlü artefaktlara sahip araçları tercih edin.

- "Bitti "yi tanımla. Her P1 için, bir düzeltmeden sonra beklenen doğrulama izini önceden beyan edin.

- Yeniden çalıştırma planları. Deltaları karşılaştırın; öncesi/sonrasını liderliğe verin - riskin azaldığını bu şekilde gösterirsiniz.

Referanslar & Daha Fazla Okuma

- NIST SP 800-115 - Bilgi Güvenliği Test ve Değerlendirmesi için Teknik Kılavuz

https://csrc.nist.gov/publications/detail/sp/800-115/final - OWASP Web Güvenliği Test Kılavuzu (WSTG)

https://owasp.org/www-project-web-security-testing-guide/

Sonuç

Eğer gerçekliğiniz "on harika araç ve sıfır koordineli baskı" ise pentestAI orkestrasyon anlamına gelmelidir:

- Sen konuş.

- Sistem zinciri çalıştırır.

- Herkes ihtiyacı olan kanıtı alır.

Penligent.ai doğrudan bu sonucu hedefliyor-doğal dil içeri, çok araçlı saldırı zinciri dışarı-Mühendislik, uyumluluk ve liderlik birimlerine çeviri yükü olmadan sunabileceğiniz eserler. Başka bir tarayıcı değil. Zaten sahip olduğunuz orkestra için bir şef.