Tarama Araçları: Bir Güvenlik Mühendisinin Bakış Açısı

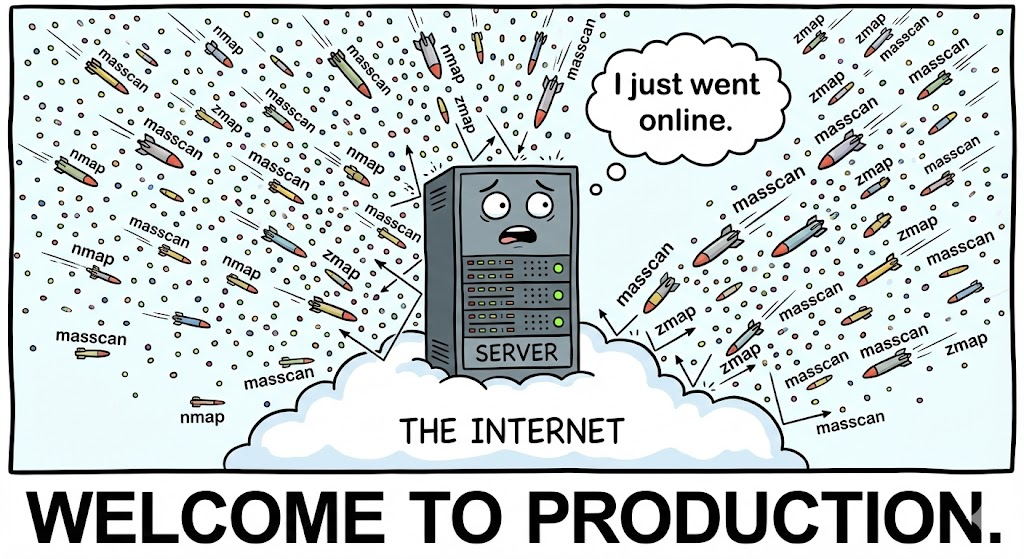

Tarama araçları modern siber güvenlikte iki ucu keskin bir kılıçtır. Savunmacılar için güvenlik açığı keşfi, varlık envanteri ve sürekli güvenlik doğrulaması için gereklidirler. Saldırganlar içinse tarama araçları genellikle sömürünün ilk aşamasıkeşif, parmak izi ve zayıflık keşfini büyük ölçekte mümkün kılar.

Tarama araçlarını sadece "savunma ürünü" açısından anlamak eksik bir yaklaşımdır. Sistemleri etkili bir şekilde güvence altına almak için güvenlik mühendisleri şunları anlamalıdır saldırganların tarama araçlarını gerçekte nasıl kullandıklarıtaramaların tespit edilmekten nasıl kaçtığı ve savunucuların bunları nasıl tespit edip etkisiz hale getirebileceği.

Bu makale, tarama araçlarını her iki yönden de inceleyerek şu konulara odaklanmaktadır gerçek dünya istismar modellerive ardından dört somut saldırı ve savunma kodu örneği üretim ortamlarını yansıtır.

Uygulamada Tarama Araçları Nelerdir?

Gerçek dünya kullanımında, tarama araçları tipik olarak birkaç kategoriye ayrılır:

- Ağ tarayıcıları (bağlantı noktası ve hizmet keşfi)

- Web uygulama tarayıcıları (DAST tarzı problama)

- API tarayıcıları (şema ve davranış analizi)

- Bulut ve varlık tarayıcıları (yanlış yapılandırma keşfi)

Saldırganlar nadiren tek bir araca güvenirler. Bunun yerine, algılama eşiklerinin altında kalmak için hafif tarayıcıları, özel komut dosyalarını ve kaçınma tekniklerini zincirleme olarak kullanırlar.

Saldırı Zincirinde Tarama Araçları Neden Önemlidir?

Tarama varsayılan olarak gürültülü değildir. Modern saldırılar tercih edilir:

- Düşük oranlı tarama

- Dağıtılmış kaynak IP'leri

- Protokol uyumlu talepler

- Zamanlama ve başlık randomizasyonu

Bu, saldırganların hassas bir saldırı haritası oluştururken normal trafiğe karışmasına olanak tanır.

Saldırı ve Savunma Kodu Örnekleri

Aşağıdakiler dört yaygın tarama aracı kötüye kullanım tekniği, her biri bir pratik savunma karşı önlemi.

Saldırı Örneği 1: IDS'den Kaçmak için Düşük Hızda Port Tarama

Klasik hızlı taramalar yerine, saldırganlar uyarıları tetiklemekten kaçınmak için tarama hızını düşürürler.

Saldırı: Yavaş TCP Port Taraması (Python)

python

import soket

İçe aktarma süresi

target = "192.168.1.10"

ports = [22, 80, 443, 8080]

ports içindeki port için:

s = socket.socket()

s.settimeout(2)

dene:

s.connect((hedef, bağlantı noktası))

print(f"[+] Port {port} açık")

hariç:

geçmek

s.close()

time.sleep(10) # kasıtlı olarak yavaş

Bu tarama dakikalar veya saatler sürebilir, ancak genellikle hız tabanlı algılamayı atlar.

Savunma: Bağlantı Oranı Profilleme

python

from collections import defaultdict

İçe aktarma süresi

connection_log = defaultdict(list)

def log_connection(ip):

şimdi = time.time()

connection_log[ip].append(now)

recent = [t for t in connection_log[ip] if now - t < 300]

if len(son) > 20:

print(f"{ip}'den şüpheli tarama davranışı")

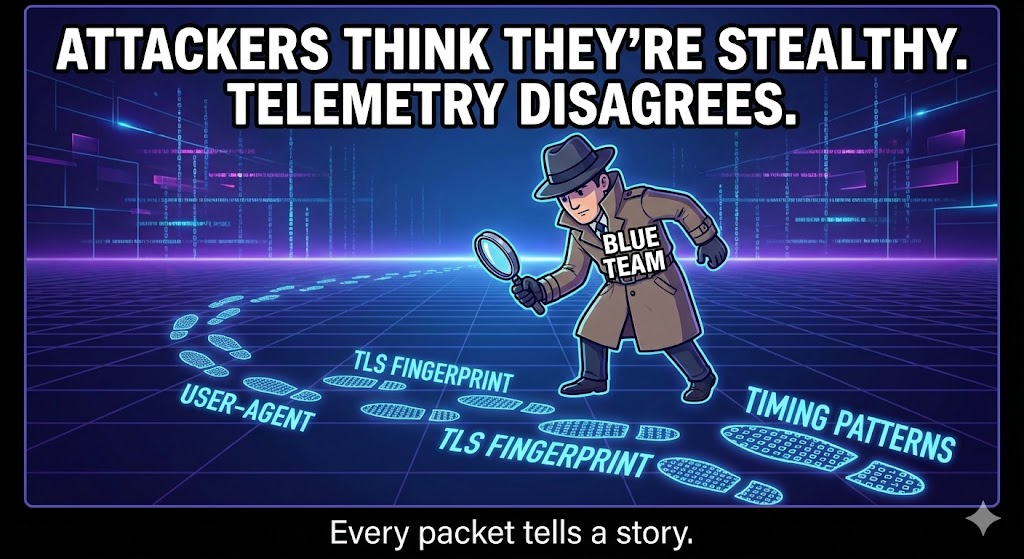

Savunma anlayışı: Tespit aşağıdakilere odaklanmalıdır zaman içinde davranıştek başına trafik patlaması değil.

Saldırı Örneği 2: Web Tarayıcı Parmak İzi Kaçırma

Saldırganlar taramaları normal tarayıcı trafiği gibi görünecek şekilde gizler.

Saldırı: Header-Masqueraded Tarayıcı

python

i̇thalat talepleri̇

headers = {

"User-Agent": "Mozilla/5.0",

"Accept": "text/html,application/xhtml+xml",

}

payloads = ["/admin", "/.git", "/backup.zip"]

for p in payloads:

r = requests.get(f"{p}", headers=headers)

print(p, r.status_code)

Bu, temel "tarayıcı Kullanıcı Aracısı" kurallarını önler.

Savunma: Yol Entropisi ve Erişim Örüntüsü Tespiti

python

import math

def entropi(ler):

from collections import Sayaç

probs = [n / len(s) for n in Counter(s).values()]

return -sum(p * math.log2(p) for p in probs)

paths = ["/admin", "/.git", "/backup.zip"]

yollar içindeki p için:

entropi(p) > 2,5 ise:

print("Yüksek riskli tarama yolu tespit edildi:", p)

Savunma anlayışı: Saldırı tespiti şunları dikkate almalıdır ne talep ediliyorsadece talep eden değil.

Saldırı Örneği 3: Şema Numaralandırma yoluyla API Taraması

Saldırganlar, belgelenmemiş uç noktaları ve parametreleri çıkarmak için API'leri tarar.

Saldırı: API Parametre Keşfi

python

i̇thalat talepleri̇

params = ["id", "user_id", "debug", "admin"]

for p in params:

r = requests.get(

"",

params={p: "1"}

)

r.status_code != 400 ise:

print(f "İlginç parametre: {p}")

Bu, gizli mantık ve erişim kontrolü kusurlarını ortaya çıkarır.

Savunma: Sıkı Parametre İzin Listesi

python

ALLOWED_PARAMS = {"id"}

def validate_params(request_params):

for p in request_params:

p ALLOWED_PARAMS içinde değilse:

raise ValueError("Geçersiz parametre algılandı")

Savunma anlayışı: Gevşek parametre kullanımı, API taramasını bir keşif kehanetine dönüştürür.

Saldırı Örneği 4: IP'ler Arasında Dağıtılmış Tarama

Saldırganlar, korelasyondan kaçınmak için taramaları birden fazla IP adresine dağıtır.

Saldırı: Dönen Kaynak Taraması (Kavramsal)

python

targets = ["", ""]

hedefler içindeki t için:

# farklı ana bilgisayarlardan veya proxy'lerden yürütülür

send_request_from_random_ip(t)

Her bir IP iyi huylu görünür, ancak toplu olarak uygulamanın haritasını çıkarırlar.

Savunma: IP'ler Arası Davranışsal Korelasyon

python

def correlate_requests(logs):

parmak izi = {}

günlüklere giriş için:

key = (entry["path"], entry["method"])

fingerprint.setdefault(key, set()).add(entry["ip"])

for k, ips in fingerprint.items():

if len(ips) > 10:

print("Dağıtılmış tarama şu tarihte algılandı:", k)

Savunma anlayışı: Tarama araçları genellikle kendilerini ifşa eder sadece bütünsel olarak bakıldığında.

Güvenlik Ekipleri için Önemli Çıkarımlar

Tarama araçları doğaları gereği kötü niyetli değildir, ancak istismar kalıpları öngörülebilirdir. Yalnızca imzalara veya statik kurallara güvenen savunmacılar ıskalayacaktır:

- Yavaş taramalar

- Başlık maskeli problar

- API çıkarım saldırıları

- Dağıtılmış keşif

Etkili savunma şunları gerektirir:

- Davranışsal temeller

- Zamansal korelasyon

- Anlamsal talep analizi

- Bağlama duyarlı günlük kaydı

Son Düşünceler

Tarama araçları neredeyse her ciddi saldırının açılış hamlesi. Taramayı "arka plan gürültüsü" olarak değerlendirmek en yaygın savunma kör noktalarından biridir.

Saldırganların gerçekte nasıl tarama yaptıklarını anlayarak ve protokol, mantık ve davranış katmanlarındaki savunmaları enstrümante ederek kuruluşlar tehditleri tespit edebilir sömürü başlamadan önceHasar oluştuktan sonra değil.