Giriş: API - Modern Mimarinin "Aşil'in Topuğu"

Mikro hizmetler, bulut tabanlı altyapı ve mobil bağlantı çağında API'ler artık sadece veri boruları değil, kurumun dijital sinir sistemini oluşturuyor. Bununla birlikte, doğaları gereği sahip oldukları açıklık ve standardizasyon, onları saldırganlar için birincil hedef haline getirmektedir.

"Kapı ve pencerelerin kapalı olup olmadığını" kontrol eden geleneksel kullanıcı arayüzü testinin aksine, API güvenlik testi "temel ve taşıyıcı duvarları" doğrular. Gartner, API suistimallerinin kurumsal veri ihlallerine yol açan en sık saldırı vektörü haline geleceğini öngörmüştür. Bu nedenle, API testi şu noktalarda duramaz İşlevsel Doğruluktitizlikle doğrulamalıdır Dayanıklılık ve Savunulabilirlik.

Temel zorluklar şunlardır:

- Yetki Boşlukları: Derin Nesne Seviyesi ve İşlev Seviyesi kusurlarını nasıl tespit ederiz?

- Gölge Varlıklar: Yönetilmeyen "Zombi API'leri" saldırganlardan önce nasıl ortaya çıkarabiliriz?

- Mantık Suistimali: Dolandırıcılık için meşru özellikleri kullanan saldırganları nasıl simüle edebiliriz?

Test Taksonomisi: Çok Boyutlu Bir Çerçeve

API testi yekpare bir yapı değildir. Kapsamı anlamak için testleri üç temel çeyrekte sınıflandırıyoruz:

| Test Boyutu | Birincil Odak | Tipik Güvenlik Açıkları | Araçlar ve Yöntemler |

|---|---|---|---|

| Fonksiyonel | İş mantığı, Veri biçimlendirme, Sözleşme sadakati | Hatalı biçimlendirilmiş JSON yanıtları, Şema ihlalleri | Postman, JUnit, Sözleşme Testleri |

| Güvenlik | AuthZ/AuthN, Girdi Doğrulama, Mantık Kötüye Kullanımı | BOLA (IDOR), Enjeksiyon, Kütle Atama | Burp Suite, OWASP ZAP, Fuzzing |

| Güvenilirlik ve Uyumluluk | Performans limitleri, Hata işleme, Veri Gizliliği | Hız sınırlama hataları, PII Sızıntıları, Kesinti Süresi | JMeter, K6, PII Tarayıcılar |

Not: Olgun bir programda bu katmanlar birbiriyle örtüşür. Örneğin, 500 Sunucu Hatasını zorlayan bir güvenilirlik testi, yığın izi sızıntısı yoluyla bir güvenlik açığını ortaya çıkarabilir.

Temel Saldırı Teknikleri: Tarayıcının Ötesinde

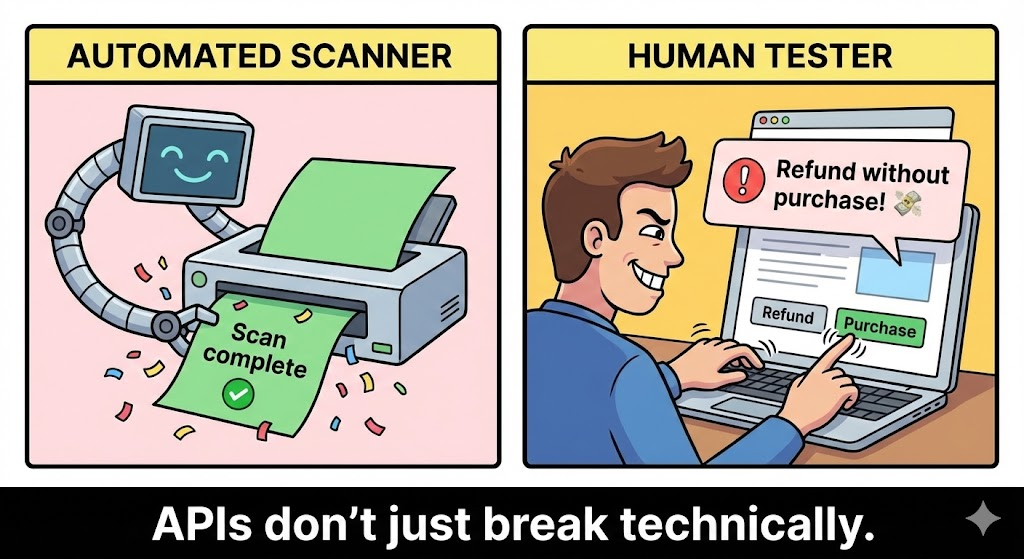

Güvenlik mühendisleri bir "Saldırgan Zihniyet" benimsemelidir. API'nin ne olduğunu doğrulamak yeterli değildir olabilir ne yaptığını doğrulamalısınız. yapamaz Yap.

Derin Yetkilendirme Testi (AuthZ Deep Dive)

Standart tarayıcılar genellikle mantık tabanlı yetkilendirme kusurlarını gözden kaçırır.

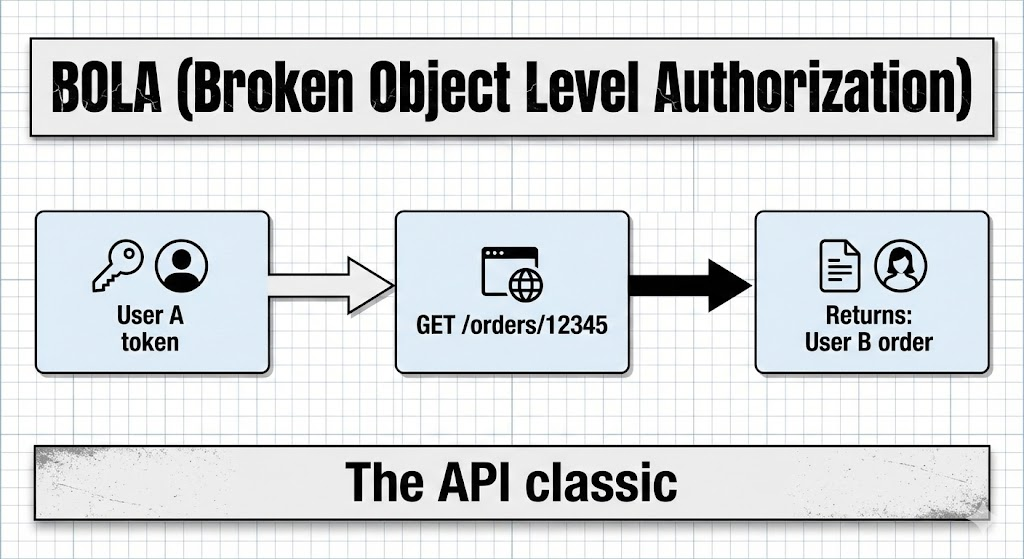

- BOLA (Bozuk Nesne Seviyesi Yetkilendirmesi): #1 API tehdidi. Test için kimlik numaralandırma gerekir. Eğer Kullanıcı A iseniz, ID'ler (Tamsayılar, UUID'ler) arasında yineleme yaparak

/api/orders/{User_B_Order_ID}. - BFLA (Bozuk İşlev Seviyesi Yetkilendirmesi): HTTP yöntemlerini değiştirme girişimi (örn.

GETiçinSİL) veya aşağıdaki gibi ayrıcalıklı yollara erişim/admin/kullanıcılarveya/internal/metricsstandart bir kullanıcı belirteci kullanarak.

İş Mantığı ve Veri Akışı

- Kütle Atama (Otomatik Bağlama): API'nin istemci girdisini filtreleme yapmadan doğrudan dahili kod nesnelerine bağlayıp bağlamadığını test edin.

- Saldırın: Bir profil güncellemesinde

"is_admin": trueveya"wallet_balance": 99999arka ucun bunu kalıcı hale getirip getirmediğini görmek için JSON gövdesine.

- Saldırın: Bir profil güncellemesinde

- Yapılandırılmış Veri Suistimali: Sunucu belleğini ve CPU'yu tüketmek için XML External Entity (XXE) saldırılarını veya derin iç içe geçmiş JSON nesnelerini (JSON DoS) kullanın.

Akıllı Fuzzing

Fuzzing "bilinmeyen bilinmeyenleri" bulur. Rastgele gürültüden kaçının; kullanın Akıllı Bulanıklaştırma:

- Sınır Mutasyonu: Taşmalara, negatif sayılara veya boş baytlara neden olan tamsayılar gönderin.

- Tip Karışıklığı: Bir tamsayı beklenen bir dizi gönderin (örn,

id[]=1yerineid=1) arka uçta işlenmemiş istisnaları tetiklemek için.

Pratik Kod Örnekleri: Komut Dosyası Güvenlik Doğrulaması

Aşağıda, belirli saldırı vektörleri için otomatik doğrulamanın nasıl kodlanacağına dair somut örnekler yer almaktadır.

Örnek 1: JWT "Yok" Algoritması ve Zayıf İmza Saldırısı (Python)

Saldırganlar genellikle imzayı soymaya veya algoritmayı şu şekilde ayarlamaya çalışır Hiçbiri doğrulamayı atlamak için.

Python

`import requests import jwt # PyJWT kütüphanesi import json import base64

Bir saldırı simülasyonu: 'alg': 'none' ile bir Token oluşturun

def generate_unsigned_token(payload): # İmza olmadan Başlık ve Yükü manuel olarak oluştur header = {"alg": "yok", "tip": "JWT"}

# base64url kodlama yardımcısı

def b64_url(veri):

return base64.urlsafe_b64encode(json.dumps(data).encode()).decode().rstrip("=")

header_b64 = b64_url(header)

payload_b64 = b64_url(payload)

# Sonunda nokta olan ancak imzası olmayan dönüş belirteci

return f"{header_b64}.{payload_b64}."

API_URL = "https://api.example.com/v1/admin/resource“

Ayrıcalıkları yükseltme girişimi

malicious_token = generate_unsigned_token({"user_id": 1, "role": "admin"})

response = requests.get(API_URL, headers={"Authorization": f "Bearer {malicious_token}"})

if response.status_code == 200: print(f"[CRITICAL] API accepted unsigned/none-alg JWT! Data: {response.text}") else: print(f"[SAFE] API rejected request. Status: {response.status_code}")`

Örnek 2: Yarış Koşulu / Eşzamanlılık Testi (Bash/Curl)

Bir API'nin eşzamanlı istekleri düzgün bir şekilde işleyip işlemediğini test etme (örneğin, bir kuponu iki kez harcama).

Bash

`#!/bin/bash

Aynı tek kullanımlık kuponu kullanmaya çalışan 20 eşzamanlı istek gönderme

target_url="https://api.example.com/v1/coupon/redeem" auth_token="Bearer eyJhbGci..." payload='{"coupon_code": "DISCOUNT2024″}'

echo "Yarış Durumu Saldırısı Başlıyor..."

for i in {1..20}; do # '&' işlemi arka plana atarak neredeyse aynı anda çalıştırır curl -X POST -s -o /dev/null -w "%{http_code}\n" \ -H "Authorization: $auth_token" \ -H "Content-Type: application/json" \ -d "$payload" "$target_url" & done

wait echo "Saldırı tamamlandı. Birden fazla başarılı kullanım için arka uç günlüklerini kontrol edin."`

Araç Ekosistemi: DevSecOps Zincirini Oluşturmak

Modern bir API test stratejisi, bileşik bir araç zinciri gerektirir.

- Spec-First / Sözleşme Testi:

- Şema: OpenAPI/Swagger spesifikasyonlarınızı okuyan ve şemayı ihlal ederek API'yi çökertmek için test senaryoları oluşturan güçlü bir Python aracı.

- Spektral: API tanımlarının güvenlik standartlarını karşıladığından emin olmak için JSON/YAML için bir linter (örneğin, tüm uç noktalar için auth tanımlandığından emin olmak).

- Dinamik ve Etkileşimli (DAST/IAST):

- Burp Suite Professional: Manuel pentesting için altın standart. Gibi eklentiler AuthMatrix karmaşık izin tablolarını görselleştirmek için gereklidir.

- OWASP ZAP: Otomatik boru hatları ve temel taramalar için idealdir.

- API'ye Özel Tarayıcılar:

- Gibi araçlar APIsec veya StackHawk özellikle mantık ve yapıya odaklanmalı, uç noktaları tek başlarına taramak yerine aralarındaki ilişkiyi anlamalıdır.

Gelecek: API Güvenliğinde Yapay Zeka ve LLM'ler

Geleneksel bulanıklaştırma "kördür", ancak yapay zeka bunu "semantik" hale getirmektedir.

- Bağlama Duyarlı Yük Üretimi: LLM'ler (GPT-4 veya yerel Llama modelleri gibi) API belgelerini alabilir ve sözdizimsel olarak doğru ancak mantıksal olarak kötü niyetli yükler oluşturabilir. (örn, "Teslimat tarihini geçmişe ayarlamaya çalışan 10 JSON yükü oluşturun.")

- Trafik Anomali Tespiti: Üretimde, AI modelleri bir "normallik temel çizgisi" oluşturur. Bir uç nokta genellikle 2KB veri döndürür, ancak belirli bir kullanıcı için aniden 2MB döndürürse, RASP (Çalışma Zamanı Uygulaması Kendini Koruma) bunu potansiyel bir BOLA veri sızıntısı olarak engelleyebilir.

- Otomatik İyileştirme: Yeni nesil araçlar sadece hatayı bulmakla kalmaz; kullandığınız çerçeveye bağlı olarak denetleyici veya ara yazılım için tam kod düzeltmesi önerir.

Sonuç: Dayanıklı Bir API Programı Oluşturmak

API Güvenlik Testi bir onay kutusu alıştırması değildir; sürekli bir mühendislik disiplinidir.

Kuruluşlar "Shift Left + Shield Right" stratejisini benimsemelidir:

- Sola kaydır: Kod birleştirmeden önce kusurları yakalamak için şema doğrulama ve güvenlik linterlerini CI/CD işlem hattına entegre edin.

- Kalkan sağda: Testleri atlatan kötüye kullanımları tespit etmek için üretimde RASP ve gerçek zamanlı izleme uygulayın.

Mühendisler, titiz otomasyon, derin mantıksal testler ve yapay zeka hızlandırmalı iş akışlarını birleştirerek modern dijital ekonomiye güç veren kritik arayüzlerin güvenliğini sağlayabilir.