"Model Güvenliği" dönemi "Altyapı Güvenliği "ne dönüşüyor. Sektör 2025 yılını Prompt Injection konusunda endişelenerek geçirirken, gerçek yıkım orkestrasyon katmanına geldi.

Ocak 2026, yapay zeka mühendisliği topluluğu için feci bir ifşaatla açıldı: CVE-2026-21858'deki bir CVSS 10.0 kimliği doğrulanmamış Uzaktan Kod Yürütme (RCE) güvenlik açığı n8n. Bu açıklama, bir aydan kısa bir süre sonra CVE-2025-68613aynı platformda kimliği doğrulanmış kritik bir RCE.

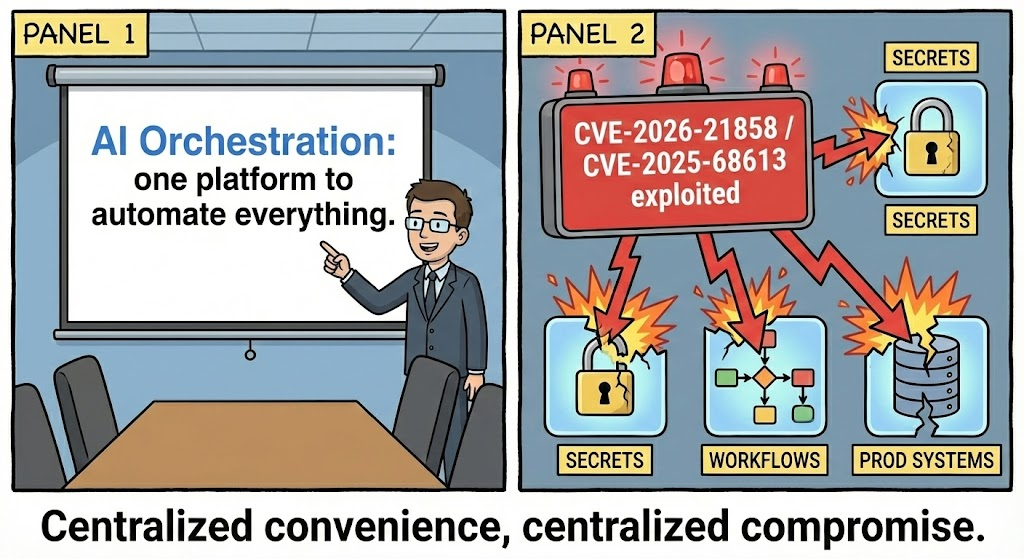

Güvenlik mühendisleri ve Kırmızı Takımcılar için n8n sadece bir "araç" değildir; LLM'leri (OpenAI, Anthropic) dahili veritabanlarına ve API'lere bağlayan binlerce otonom YZ aracının belkemiğidir. N8n'i tehlikeye atmak, tüm YZ tedarik zincirini tehlikeye atmak anlamına gelir.

Bu makale, her iki güvenlik açığı için de istismar zincirlerini yapısöküme uğratmakta, temel nedenleri analiz etmekte ve uygulanabilir düzeltme yolları sunmaktadır.

"Ni8mare": CVE-2026-21858'in (Kimliği Doğrulanmamış RCE) Yapısını Bozma

Önem derecesi: Kritik (CVSS 10.0)

Vektör: Ağ / Kimliği Doğrulanmamış

Etki: Tam Sunucu Devralma

Dublajlı "Ni8mare" Cyera'daki araştırmacılar tarafından CVE-2026-21858, AI altyapısı için en kötü senaryoyu temsil ediyor: sıfır tıklama, kimliği doğrulanmamış bir ele geçirme.

Kök Neden: Content-Type Karışıklığı

Güvenlik açığı, n8n'in web kancası işleme mantığında ve gelen HTTP isteklerini nasıl işlediğinde bulunur. n8n, gelen verileri ayrıştırmak için bir ara yazılım kullanır. İçerik-Türü Başlık.

Güvenlik açığı bulunan sürümlerde (1.121.0'dan önce) uygulama, beyan edilen İçerik-Türü ve dahili durum yönetimi için kullanılan gerçek ayrıştırma mantığı.

Bir saldırgan, özel olarak hazırlanmış bir HTTP isteği gönderebilir:

- İyi huylu ilan eder

İçerik-Türü(örn,application/json) ilk güvenlik duvarı (WAF) kontrollerini atlamak için. - Dahili ayrıştırıcıyı kandırmak için gövde yapısını manipüle eder.

req.bodynesne. - Uygulamanın körü körüne güvendiği kötü amaçlı yapılandırma parametreleri enjekte eder.

İstismar Yolu

Kritik hata, bir saldırganın sunucuyu, aşağıdaki gibi dahili yapılandırma dosyalarının üzerine yazan bir dosya yükleme yolunu kabul etmesi için "karıştırmasına" olanak tanır yapılandırma veya veritabanı.sqlite.

Yapılandırmanın üzerine yazıldıktan sonra saldırgan şunları yapabilir:

- Kimlik Doğrulamayı Sıfırla: Yönetici kullanıcı kimlik bilgilerinin üzerine yazın.

- Sırları Çıkarın: Okuyun

.envveya üçüncü taraf hizmetleri (AWS, OpenAI, Stripe) için API anahtarlarını içeren yapılandırma dosyaları. - Kodu Yürüt: Bir ters kabuk oluşturmak için artık erişilebilir olan "Komut Çalıştır" düğümünü kullanın.

JavaScript

`// Mantık hatasını gösteren sözde kod // ZAYIF MANTIK: Sıkı tür denetimleri olmadan dosya işleme için kullanıcı girdisine güvenmek

app.post('/webhook/:id', (req, res) => { // Ayrıştırıcı, gövdede 'files' varsa bunun geçerli bir yükleme olduğunu varsayar // Ancak hazırlanmış bir JSON gövdesi bu yapıyı taklit edebilir if (req.body.files && req.body.files.config_override) { // KRİTİK: Kimliği doğrulanmamış girdiye dayalı olarak dahili durumun üzerine yazma internalState.updateConfig(req.body.files.config_override.path); } executeWorkflow(req.params.id); });`

n8n genellikle sistem görevlerini yürütmek için yüksek ayrıcalıklarla çalıştığından, bu RCE etkin bir şekilde ana bilgisayar konteynerine kök düzeyinde erişim sağlar.

Öncüsü: CVE-2025-68613 (Kimliği Doğrulanmış RCE)

Önem derecesi: Kritik (CVSS 9.9)

Vektör: Ağ / Kimliği Doğrulanmış (Düşük Ayrıcalık)

Kimliği doğrulanmamış "Ni8mare "den önce CVE-2025-68613 vardı. Kimlik doğrulama gereksinimi nedeniyle daha az ciddi olsa da, kırılganlığı vurguladı İfade Değerlendirme yapay zeka iş akışlarında.

Kök Neden: İfade Enjeksiyonu

n8n, kullanıcıların düğümler arasında veri dönüştürmek için JavaScript ifadeleri yazmasına olanak tanır. Güvenlik açığı (1.122.0'dan önceki sürümleri etkileyen), "Üye" veya düşük seviye erişime sahip bir saldırganın ifade korumalı alanından çıkmasına izin verdi.

Bir ifade alanı içinde belirli bir JavaScript yükü içeren kötü amaçlı bir iş akışı oluşturarak (örn. Set node), bir saldırgan Node.js'ye erişebilir süreç nesne.

Saldırı Senaryosu

- Erişim: Saldırgan düşük ayrıcalıklı bir hesaba erişim elde eder (örneğin, sızdırılmış bir davet bağlantısı veya zayıf parola yoluyla).

- Yük: kullanarak bir iş akışı oluşturun

FonksiyonveyaKodDüğüm. - Kaçış: Kullanım

return global.process.mainModule.require('child_process').execSync('id');kısıtlamaları atlamak için. - Yürütme: İş akışı "Test Edildiği" veya "Etkinleştirildiği" anda kod sunucuda yürütülür.

Teknik Karşılaştırma: 2026 ve 2025 Tehdit Ortamı

| Özellik | CVE-2026-21858 ("Ni8mare") | CVE-2025-68613 |

|---|---|---|

| Kimlik Doğrulama | Yok (Kimliği doğrulanmamış) | Gerekli (Düşük Priv) |

| CVSS Puanı | 10.0 (Kritik) | 9,9 (Kritik) |

| Kök Neden | Content-Type / Parser Karışıklığı | Sandbox'tan Kaçış / İfade Enjeksiyonu |

| Saldırı Vektörü | Webhook Uç Noktaları | İş Akışı Düzenleyici Kullanıcı Arayüzü |

| Birincil Hedef | Herkese açık Web kancası dinleyicileri | Dahili/Paylaşılan Geliştirme Ortamları |

Yapay Zeka Güvenliği için Bu Neden Önemli?

Bu güvenlik açıkları sadece "sunucu hataları" değildir; bunlar Yapay Zeka Tedarik Zinciri ihlalleri.

- RAG Zehirlenmesi: n8n'i kontrol eden bir saldırgan, Vector Database'inize akan belgeleri engelleyebilir, kurumsal bilgi tabanınıza arka kapılar veya yanlış veriler enjekte edebilir.

- Ajan kaçırma: N8n üzerine inşa edilen otonom ajanlar, veri sızdırmak veya diğer dahili sistemlere saldırı düzenlemek için yeniden programlanabilir.

- Kimlik Bilgisi Hırsızlığı: n8n, LLM sağlayıcıları için bir "Anahtar Kasası" görevi görür. Tek bir RCE sizin

OPENAI_API_KEY,ANTHROPIC_API_KEYve veritabanı kimlik bilgileri.

Etki Azaltma ve İyileştirme

Acil Eylem Gerekli:

- Derhal yama yapın: n8n sürümüne yükseltme 1.122.0 veya daha yüksek bir sürümünü hemen yükleyin. Bu, her iki CVE'yi de yamalamaktadır.

- Ağ İzolasyonu: n8n dashboard arayüzünü (port 5678) asla doğrudan halka açık internete maruz bırakmayın. Sıkı kimlik doğrulaması olan bir VPN veya ters proxy kullanın (örneğin, Cloudflare Access, Authelia).

- Web kancalarını sterilize edin: Web kancalarını göstermeniz gerekiyorsa, n8n örneğine ulaşmadan önce istek şemasını doğrulayan bir API Gateway'in arkasında olduklarından emin olun.

Otomatik Doğrulama: Ajan Yaklaşımı

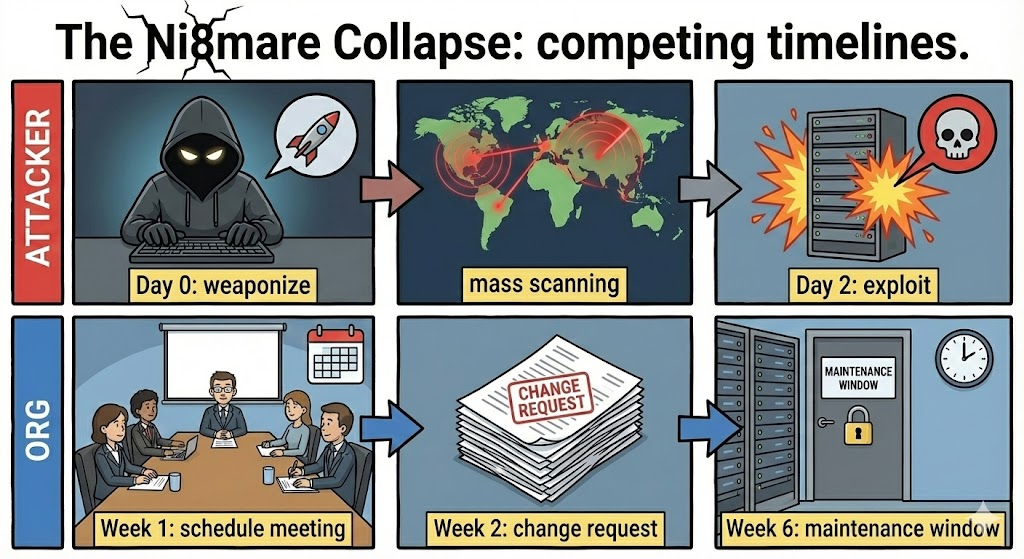

2026'nın hızlı hareket eden dünyasında, manuel yama yönetimine veya yıllık pentestlere güvenmek yetersizdir. CVE-2026-21858 gibi güvenlik açıkları bir gecede ortaya çıkıyor ve saatler içinde silah haline getiriliyor.

İşte burası Penligent paradigmayı değiştirir. Yapay zeka destekli otomatik bir sızma testi platformu olan Penligent, sadece bilinen imzaları taramakla kalmaz; bir saldırgan gibi davranır.

Penligent'ın ajan çekirdeği, altyapınıza yönlendirildiğinde

- Otonom Keşif: İnsan denetçilerin gözden kaçırabileceği açık n8n örneklerini ve web kancası uç noktalarını belirleyin.

- Güvenli İstismar: Content-Type manipülasyon mantığını deneyerek CVE-2026-21858'i doğrulayın olmadan yapılandırmaların üzerine yıkıcı bir şekilde yazarak sıfır kesinti süresiyle riski kanıtlar.

- Sürekli İzleme: Statik tarayıcıların aksine Penligent, "Döngüde İnsan" onaylı zeka sağlayarak yapay zeka düzenleme katmanınızın bir sonraki sıfır gün dalgasına karşı dirençli kalmasını sağlar.

Son Düşünce: Yapay Zeka Aracılarınızın güvenliği tamamen onları oluşturan araçların güvenliğine bağlıdır. Orkestrasyon katmanınızın en zayıf halka olmasına izin vermeyin.

Referanslar: