Son aylarda, güvenlik araştırmacıları makine güdümlü testlerin artan karmaşıklığı karşısında şaşkına döndüler. Görünüşte hiçbir yerde bulunmayan uzun güvenlik açığı listelerine dair raporlar dolaşıyor: tam CVE referansları, istismar yolları ve kavram kanıtı komut dosyaları, hepsi hiçbir insan kırmızı ekibinin eşleşemeyeceği bir hızda üretildi. Bir zamanlar uzmanlardan oluşan ekiplerin haftalarca çalışmasını gerektiren bu listeler artık saatler içinde oluşturuluyor. Bu olayların tamamen otonom ya da kısmen güdümlü olması fark etmez; mesaj açıktır. Yeni bir dönem başlıyor ve Yapay zeka pentest araçları merkezindedir.

Sızma testleri on yıllar boyunca kıtlıkla tanımlandı. Yetenekli test uzmanları azdı, araçları dağınıktı ve süreçleri dönemseldi. Tipik bir değerlendirme sözleşme kapsamı ile başlar, keşif ve taramadan geçer, ardından uzun manuel sömürü ve rapor yazma döngülerine geçerdi. Sonuçlar teslim edildiğinde, sistemler genellikle çoktan değişmiş oluyordu. Saldırı hızı ile savunma hızı arasındaki bu uyumsuzluk kuruluşları savunmasız bırakıyordu. Bugün, otonom pentesting'in yükselişi, bu boşluğu sıkıştırmayı ve güç dengesini yeni yeni anlamaya başladığımız şekillerde değiştirmeyi vaat ediyor.

Eski Model Neden Başarısız Oldu?

Geleneksel sızma testleri yapısal bir sorunla karşı karşıyadır: reaktif, seyrek ve yavaştır. Buna karşın modern yazılım sürekli hareket halindedir. Yeni kodlar günlük olarak gönderilmekte, API'ler haftalık olarak kullanıma sunulmakta ve bulut ortamları dinamik olarak değişmektedir. Üç aylık veya yıllık testler artık buna ayak uyduramıyor. Sonuç, güvenliğe büyük yatırım yapan kuruluşlarda bile güvenlik açıklarının bazen aylarca görünmeden devam ettiği genişleyen bir penceredir.

Sorun sadece tempo değil. Eski araçlar test uzmanlarını gürültüye boğuyor. Tek bir tarama, çoğu yanlış pozitif olan binlerce ham bulgu üretebilir. İnsan operatörler, daha derin kusurları araştırmak için harcayabilecekleri zamanı triyaj işine ayırmak zorunda kalırlar. Daha da kötüsü, bu iş akışları genellikle silolarda bulunur: burada bir tarayıcı, orada bir istismar çerçevesi, arada doğaçlama bir komut dosyası. Çok az ortam tam kapsama ulaşır ve neredeyse hiçbiri testlerini modern güvenliğin gerektirdiği düzenlilikte tekrarlayamaz.

Otonom Pentesting Neye Benziyor

Yeni nesil Yapay zeka pentest araçları bu açığı kapatmaya çalışmaktadır. Bunlar eski tarayıcıların etrafına sarılan basit kılıflar değildir. Orkestrasyon, doğrulama ve muhakemeyi, bir insan uzmanın iş akışına benzeyen, ancak makine ölçeğinde ve hızında uyumlu sistemler halinde birleştirirler.

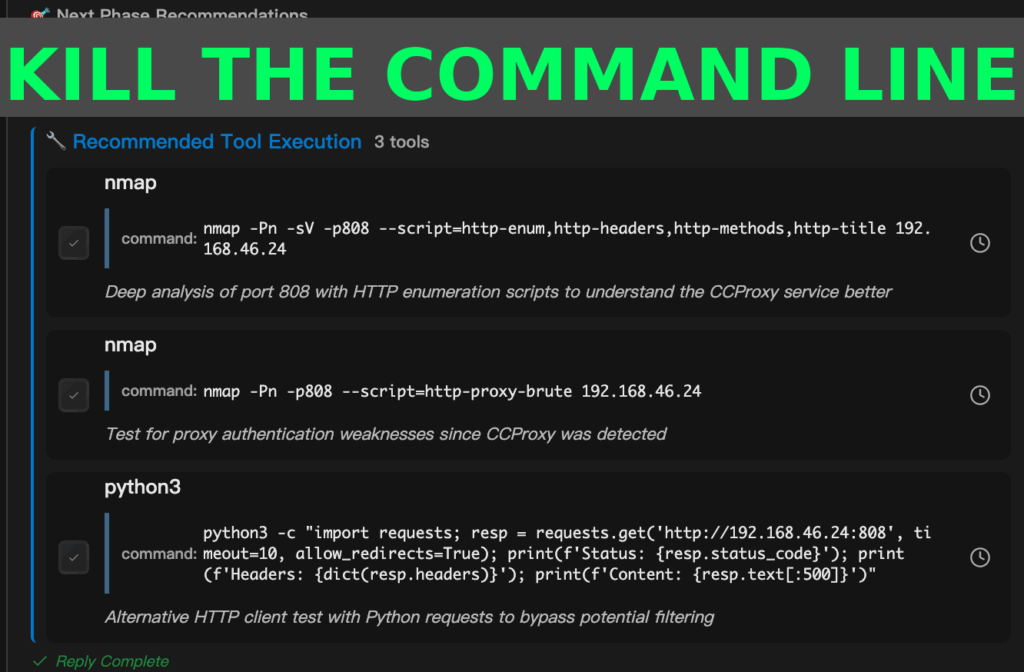

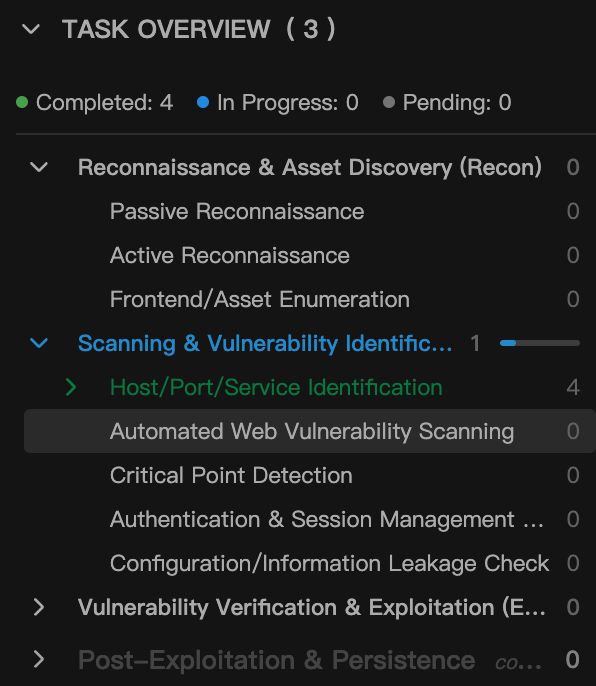

Bu araçlar niyetle başlar: "Bu web uygulamasını SQL enjeksiyonu için kontrol et" gibi bir komut, yapılandırılmış alt görevlere ayrıştırılır. Keşif, tarama, istismar ve doğrulama otomatik olarak birbirine zincirlenir. Bir güvenlik açığından şüphelenildiğinde, araç bunun kullanılabilir olduğunu doğrulamak için ek problar çalıştırır ve sonuçlar ortaya çıkmadan önce yanlış alarmları filtreler. Her adım günlüğe kaydedilir ve yalnızca neyin bulunduğunu değil, neden bulunduğunu da açıklayan denetlenebilir bir iz oluşturur.

Araştırma prototipleri halihazırda neyin mümkün olduğunu göstermektedir. Gibi çerçeveler xSuç ve RapidPen birden fazla ajanın karmaşık saldırı akışlarını nasıl koordine edebildiğini ve kontrollü ortamlarda insan test uzmanlarına rakip olacak başarı oranlarına nasıl ulaştığını göstermektedir. TermiBench gibi kıyaslamalar, bu sistemlerin hala başarısız olduğu noktaları ortaya çıkarıyor: oturum durumları, WAF'lar ve öngörülemeyen savunmalar içeren karmaşık gerçek dünya ortamları. Ancak ilerleme inkar edilemez. Bir zamanlar bilim kurgu gibi görünen şey artık pratik gerçekliğin eşiğinde bir mühendislik sorunu gibi görünüyor.

Avantajı Savunmacılara Kaydırmak

Şüpheciler otonom pentestin sadece saldırganları silahlandırdığını savunmaktadır. Ancak savunucuların yapısal bir avantajı var: kendi sistemlerine erişim, günlükleri görebilme ve testleri güvenli ve sürekli bir şekilde yürütme yetkisi. Saldırganların istismarını otomatikleştirebilecek aynı teknoloji, sorumlu bir şekilde kullanıldığında savunmaları güçlendirmek için yeniden kullanılabilir.

Kurumlar için bu, pentesting'in artık nadir bir olay olmadığı anlamına geliyor. Doğru araç zinciriyle, sürekli hale gelebilir - birim testleri veya CI/CD kontrolleri kadar ayrılmaz bir arka plan süreci. Güvenlik açıkları aylar değil, saatler içinde keşfedilebilir ve düzeltilebilir. Muhakeme, doğrulama ve şeffaflığın birleşimi, bu araçları tarayıcılardan daha fazlası haline getirir; güvenlik ekipleri için güvenilir yardımcı pilotlar haline gelirler.

İşte burası Penligent devreye giriyor. Akademik prototiplerin aksine, Penligent üretime hazır olarak üretilmiştir. Yapay zeka pentest aracı. 200'den fazla endüstri standardı modülü entegre eder, her bulgu üzerinde otomatik doğrulama çalıştırır ve denetçilerin ve mühendislerin inceleyebileceği karar günlüklerini korur. DevSecOps işlem hatlarından uyumluluk raporlamasına kadar modern iş akışlarına uyacak şekilde tasarlanmıştır, böylece sürekli pentest sadece bir vizyon değil, günlük bir gerçekliktir. Hatta bunu şu videoda çalışırken görebilirsiniz ürün demosuBu, bir hedefin her adımda insan müdahalesi olmadan ne kadar hızlı test edilebileceğini, doğrulanabileceğini ve raporlanabileceğini gösterir.

Kabul Etmemiz Gereken Sınırlar

Elbette hiçbir araç mükemmel değildir. Yapay zeka pentest araçları gerçek sınırlamalarla karşı karşıyadır. Derin alan bilgisi gerektiren mantık kusurlarını gözden kaçırabilirler. Bir güvenlik açığı olağandışı iş akışlarının arkasına saklanırsa yanlış negatifler üretebilirler. Tekrarlanan problar ve doğrulamalarla işlem kaynaklarını tüketerek büyük ölçekte çalıştırmak pahalı olabilir. Ve sıkı güvenlik önlemleri (yetkilendirme kontrolleri, kısıtlama, durdurma anahtarları) olmadan, otomatik saldırı motorları olarak kötüye kullanılma riski taşırlar.

Bu gerçekler, insan gözetiminin gerekli olmaya devam edeceği anlamına gelmektedir. Otomatik ticaretin finansal analistleri ortadan kaldırmadığı gibi, otonom pentesting de kırmızı ekipleri ortadan kaldırmayacaktır. Yapacağı şey, rollerini değiştirmek olacaktır: gürültüyü elemek için daha az zaman harcanacak, sonuçları yorumlamak, tehditleri modellemek ve savunmaları tasarlamak için daha fazla zaman harcanacaktır.

Sırada Ne Var

Gidişat açık. Otonom sistemler daha yetenekli hale gelecektir. Çoklu etmen düzenlemesi, karmaşık saldırı yollarının güvenilir bir şekilde yürütülmesine olanak tanıyacaktır. Savunmacı yapay zeka buna yanıt olarak ortaya çıkacak ve sistemlerin birbirlerini makine hızında araştırdığı ve karşı koyduğu bir kedi-fare oyunu yaratacaktır. Düzenleyici çerçeveler, kabul edilebilir kullanımın sınırlarını tanımlamaya başlayacak ve her otomatik test için denetim günlükleri ve kanıt gerektirecektir. Zamanla, sızma testleri dönemsel denetimlerden sürekli, yerleşik uygulamalara geçecektir.

Bu araçları benimsemeye istekli kuruluşlar için getirisi hız, kapsam ve netliktir. Saldırganlar için çıtayı yükseltiyor. Savunmacılar içinse modern yazılımın hızına yetişmek için uzun zamandır gecikmiş bir şans sunuyor.

Otonom bilgisayar korsanlığının yükselişi teorik değil. Şu anda gerçekleşiyor ve önümüzdeki yıllarda güvenlik uygulamalarını yeniden şekillendirecek. Yapay zeka pentest araçları insan test uzmanlarının yerini almayacak, ancak bu test uzmanlarının çalışma şeklini, neye odaklandıklarını ve kuruluşların kendilerini ne sıklıkta test edebileceklerini dönüştürecektir.

Penligent, bu vizyonu gerçeğe dönüştürmenin ilk ciddi adımlarından birini temsil ediyor: otomasyonu doğrulama ve hesap verebilirlikle harmanlayan, kullanılabilir, şeffaf, sürekli çalışan bir sistem. Pentesting'in nereye gittiğini görmek için geleceği beklemenize gerek yok. Bugün izleyebilirsiniz-Burada.