WordPress siteleri giriş katmanında acımasızca hedef alınır. Nedeni basit: kimlik doğrulama evrensel bir tıkanma noktasıdır ve wp-login.php milyonlarca dağıtımda tahmin edilebilir. Saldırganlar büyük ölçekte otomatikleştirme yaptıklarında (kimlik bilgisi doldurma, parola püskürtme, dağıtılmış tahmin), soru sitenizin incelenip incelenmeyeceği değil, savunmanızın gerçek baskı altında dayanacak şekilde tasarlanıp tasarlanmadığıdır.

Bu kılavuz aşağıdakiler için hazırlanmıştır yetki̇li̇ güvenli̇k doğrulamasi ve savunma mühendi̇sli̇ği̇. Gerçekçi saldırgan davranışının güvenli bir şekilde nasıl modelleneceğine, esnekliğin nasıl ölçüleceğine ve WordPress kimlik doğrulamasının etkili, gözlemlenebilir ve operasyonel olarak sürdürülebilir bir şekilde nasıl güçlendirileceğine odaklanmaktadır.

"Gerçekçi WordPress oturum açma saldırıları" vahşi doğada neye benziyor

Oturum açma sırasında başlayan WordPress tehlikelerinin çoğu egzotik güvenlik açıklarına dayanmaz. Ekonomiye dayanırlar:

Kimlik bilgileri doldurma: Saldırganlar, önceki ihlallerden sızdırılan kullanıcı adı/parola çiftlerini tekrarlayarak parolanın yeniden kullanımı üzerine bahis oynuyorlar.

Şifre püskürtme: Saldırganlar, kilitlenmeleri önlemek için birçok hesapta küçük bir ortak parola kümesi dener.

Dağıtılmış tahmin: girişimleri, temel hız sınırlarını aşmak için birçok IP'ye ve zaman penceresine yayılır.

Kullanılabilirlik baskısı: saldırganın amacı PHP çalışanlarına veya veritabanı bağlantılarına erişimi kesmek değil, çalışmama süresi olabilir.

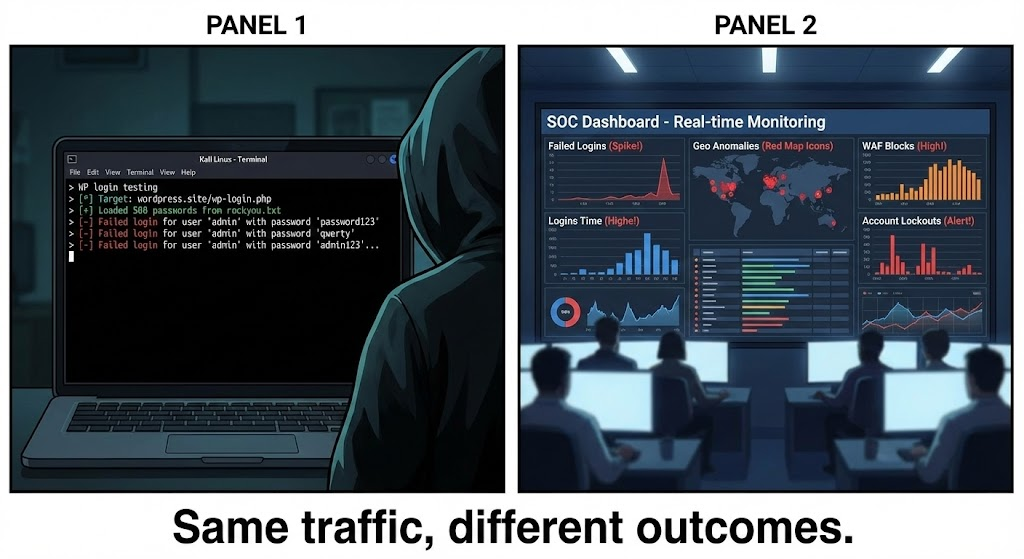

En önemli içgörü: tek bir IP'den gelen "yüksek sesli kaba kuvvet" en gerçekçi tehdit değildir. Gerçek kampanyalar genellikle düşük oranlı, dağıtılmış ve kalıcıdır.

WordPress kimlik doğrulama saldırı yüzeyi: wp-login.php ve xmlrpc.php

wp-login.php birincil etkileşimli oturum açma uç noktasıdır. Hem hesap ele geçirme hem de DoS tarzı baskı için hedeflenmiştir.

xmlrpc.php eski entegrasyonlar ve uzaktan yayınlama için mevcuttur. Açık bırakılırsa, botların kimlik doğrulama ile etkileşim yollarını genişletebilir ve ek bir otomasyon kanalı olarak kötüye kullanılabilir.

Sitenizin XML-RPC'ye kesinlikle ihtiyacı yoksa, bunu kaldırmak veya sıkı bir şekilde geçitlemek, maruziyette en yüksek kaldıraç azaltımlarından biridir.

Güvenli, izinli simülasyon: üretime zarar vermeden nelerin test edileceği

Gerçekçi bir simülasyon üç özellik ile tanımlanır:

Sınırlandırılmış: testlerin oran sınırları, zaman pencereleri ve durdurma koşulları vardır.

Ölçülebilir: kenar bloklarını, kaynak yükünü, hata oranlarını, gecikmeyi ve kimlik doğrulama olaylarını kaydedersiniz.

Temsilci: senaryoları hem "hızlı/gürültülü" hem de "yavaş/dağınık" modelleri modellemektedir.

Amaç "içeri girmek" değildir. Amaç, bu ifadeleri kanıtlarla doğrulamaktır:

- Düşmanca trafiğin çoğu PHP'ye ulaşmadan engellenir veya azaltılır.

- Meşru kullanıcılar baskı sırasında giriş yapmaya devam edebilir.

- Günlükler, araştırmak ve yanıt vermek için yeterli bağlamı yakalar.

- Tek bir yanlış yapılandırma (eklenti, uç nokta, WAF baypası) tüm savunmayı çökertmez.

Kali Linux genellikle yetkili test iş akışlarını çalıştırmak için bir güvenlik iş istasyonu olarak kullanılır, ancak işletim sistemi savunma mühendisliği ve ölçüm değildir.

Gerçek riski yansıtan bir test ortamı oluşturun

Anlamlı bir test, üretime benzeyen bir yığın gerektirir:

- Aynı barındırma modeli (NGINX/Apache, PHP-FPM davranışı, önbellekleme)

- Aynı uç katman (CDN/WAF/bot kuralları)

- Auth'u etkileyen aynı kritik eklentiler ve tema yolları

- Aynı auth yapılandırması (MFA, kilitlemeler, kullanıcı rolleri, yönetici yolları)

Kullanım sadece test hesaplarıgerçekçi rollerle:

- Yönetici test kullanıcısı

- Editör test kullanıcısı

- Abone test kullanıcısı

Bu, hem güvenlik kontrollerini hem de patlama yarıçapını doğrulamanıza olanak tanır.

Önce enstrümantasyon: sonuçları güvenilir kılan telemetri

Herhangi bir simülasyondan önce, bu telemetri kaynaklarının mevcut olduğundan emin olun:

Edge/CDN/WAF telemetri

- Yola göre birim iste (

/wp-login.php,/xmlrpc.php) - Engelleme/karşı çıkma eylemleri ve nedenleri

- En iyi kaynak IP'ler/ASN'ler ve ülkeler

- Bot puanı veya itibar dağılımı (varsa)

Menşe telemetri

- Yanıt kodları (200/302/403/429/5xx)

- Gecikme ve kuyruk gecikmesi (p95/p99)

- PHP çalışan kullanımı ve doygunluğu

- Veritabanı bağlantı basıncı (ilgili ise)

Uygulama telemetrisi

- Zaman damgası, denenen kullanıcı adı, IP/yönlendirilen IP, kullanıcı aracısı ile giriş başarısızlıkları/başarıları

- Kilitleme olayları ve meydan okuma tetikleyicileri

- Beklenmeyen rol değişiklikleri veya yeni yönetici kullanıcı oluşturma

Bu görünürlük olmadan, "güvenlik testi" mühendislik yerine hikaye anlatımına dönüşür.

Gerçekçi bir test planı: saldırgan davranışını yansıtan senaryolar

Güçlü bir doğrulama planı araç tabanlı değil senaryo tabanlıdır.

Senaryo A: Temel sağlık durumu

Meşru davranış altında normal oturum açma gecikmesini ve kaynak kullanımını kaydedin. Bu sizin referans noktanızdır.

Senaryo B: Gürültülü bot dalgası (kullanılabilirlik stresi)

Kısa bir yüksek giriş trafiği patlamasını simüle edin. Başarı kriterleri:

- Kenar blokları/zorluklar keskin bir şekilde artıyor

- Menşe yükü sabit kalır

- Sürekli 5xx hatası yok

- Meşru giriş mümkün olmaya devam ediyor

Senaryo C: Düşük ve yavaş dağıtılmış basınç

Zamana yayılmış, sürekli, mütevazı hızda girişimleri simüle edin. Başarı kriterleri:

- Gerçek kullanıcılara zarar vermeden hız sınırlama/geri çekme

- Auth günlükleri modeli açıkça göstermektedir

- Uyarılar yalnızca "ani artışlarda" değil, anormal başarısız oturum açma taban çizgilerinde tetiklenir

Senaryo D: UX saldırı altında

Aktif baskı sırasında, yasal girişleri ve şifre sıfırlamalarını çalıştırın. Başarı kriterleri:

- Gerçek kullanıcılar kimlik doğrulaması yapabilir

- Kilitleme politikaları kendi kendine DoS oluşturmaz

- Zorluklar evrensel olarak değil, seçici olarak (botlar için) görünür

Savunma mühendisliği: gerçek saldırılardan kurtulan katmanlı kontroller

Etkili WordPress giriş savunması katmanlıdır. Her katmanın farklı bir görevi vardır ve her birini ölçmelisiniz.

Katman 1: Kimlik sağlamlaştırma (herhangi bir girişimin başarılı olma şansını azaltır)

Çok faktörlü kimlik doğrulama (MFA) tüm ayrıcalıklı kullanıcılar için kimlik bilgilerinin yeniden kullanımına karşı en güçlü kontroldür. Bir parola ele geçirilirse, MFA "yalnızca parola" ile ele geçirme girişimlerinin çoğunun olay haline gelmesini önler.

Ek kimlik kontrolleri:

- Yönetici hesaplarının sayısını azaltın

- Eski hesapları kaldırın

- Güçlü, benzersiz parolalar uygulayın (parola yöneticisi politikaları)

- En az ayrıcalık uygulayın (editörler yönetici değildir; yöneticiler her yerde değildir)

Katman 2: Uygulama kontrolleri (botları yavaşlatır, saldırgan geri bildirimini azaltır)

Uygulama katmanı, kullanılabilirliği korurken otomatikleştirilmiş verimi azaltmalıdır:

- Bir kullanıcı adının var olup olmadığını göstermeyen tutarlı oturum açma hataları kullanın

- Uzun, sert kilitlenmeler yerine aşamalı geri çekilmeyi ve geçici kısmaları tercih edin

- Trafik otomatik göründüğünde zorlukları (CAPTCHA/bot zorlukları) koşullu olarak tetikleyin

- Parola sıfırlama akışlarını dikkatlice yönetin, böylece numaralandırma veya spam için kötüye kullanılamazlar

Katman 3: Yüzey azaltma (xmlrpc.php ve diğer gereksiz maruziyetler)

XML-RPC gerekli değilse devre dışı bırakın.

Gerekiyorsa, kapıyı açın:

- Mümkün olduğunda yalnızca güvenilir kaynaklara izin verin

- Agresif oran sınırı

- Talep taban çizgisini aşağıdakilerden ayrı olarak izleyin

wp-login.php

Yüzey azaltma "belirsizlik yoluyla güvenlik" değildir. Gereksiz saldırı yollarını ortadan kaldırmaktır.

Katman 4: Altyapı kontrolleri (PHP ve veritabanını korur)

En ucuz katmanınız en fazla trafiği engellemelidir.

- Uçta otomasyonu engellemek veya zorlamak için CDN/WAF/bot yönetimi

- PHP çalışanlarının tükenmesini önlemek için Origin web sunucusu hız sınırlaması

- Baskı altında kullanılabilirliği sabit tutmak için önbelleğe alma ve bağlantı ayarlama

Yaygın bir hata modu, düşmanca trafiğin PHP'ye ulaşmasına izin vermek ve ardından bunu yalnızca WordPress eklentileriyle "düzeltmeye" çalışmaktır. Bu pahalı ve kırılgan bir yöntemdir.

Sunucu tarafı hız sınırlaması: kullanılabilirlik güvenlik ağı

Uç koruma olsa bile, bypass senaryolarının kesinti süresine dönüşmesini engellediği için kaynak hızı sınırlaması çok önemlidir.

Doğru hedef "her şeyi engellemek" değil:

- auth uç noktalarına yönelik anormal istek oranlarını sınırlandırın

- PHP-FPM işçi havuzlarını koruma

- meşru kullanıcılara zarar vermekten kaçının

İyi oran sınırlamasının üç özelliği vardır:

- Temel çizginize göre ayarlanmıştır

- Şunlar için ayrı kuralları vardır

/wp-login.phpve/xmlrpc.php - Gözlemlenebilir (ne zaman ve neden tetiklendiğini görebilirsiniz)

Yalnızca imza düşüncesinden daha iyi performans gösteren algılama sinyalleri

Bir oturum açma saldırısı genellikle tek tek olaylarda değil, kalıplarda görülebilir.

Yüksek sinyal göstergeleri şunları içerir:

- başarısız girişlerde başlangıç seviyesine göre sürekli artış

- ortak davranış özelliklerine sahip birçok hesaba yayılmış girişimler

- anormal coğrafya/gün sapmaları

- auth uç noktaları için yükseltilmiş uç zorlukları

- kimlik doğrulama baskısı sırasında artan kuyruk gecikmesi ve PHP çalışanı doygunluğu

Tek IP engelleme nadiren yeterlidir. Korelasyon, gürültü ile istihbarat arasındaki farktır.

Olay müdahalesi: baskı bir olaya dönüştüğünde ne yapmalı

Kimlik doğrulama basıncı tespit edildiğinde, yanıt tutarlı ve hızlı olmalıdır:

- Kaynak sağlığını doğrulayın (gecikme, hata oranları, çalışan doygunluğu).

- Kimlik doğrulama uç noktaları için uç kontrollerini sıkılaştırın (meydan okuma eşiklerini, hız sınırlarını yükseltin).

- PHP'yi korumak için gerekirse daha katı kaynak kısıtlamaları uygulayın.

- Tehlikeden şüpheleniliyorsa:

- yönetici kullanıcılarını ve rollerini denetleme

- kimlik bilgilerini döndürün ve MFA'yı uygulayın

- eklenti/tema değişikliklerini gözden geçirin

- beklenmedik giden bağlantıları veya dosya değişikliklerini kontrol edin

- Olay sonrası inceleme: kanıtlara dayalı olarak eşikleri, kuralları ve kayıt alanlarını güncelleyin.

Amaç sadece kurtarma değil, aynı modelin bir dahaki sefere daha ucuza işlenebilmesi için sistemi iyileştirmektir.

Sonuçlar bir mühendis gibi nasıl raporlanır görüş yerine kanıt

Yararlı bir rapor şunları içerir:

- Uygulanan senaryolar ve süreleri

- Trafik şekli (burst vs sürekli, tek kaynaklı vs dağıtılmış)

- Uç sonuçlar: blok/karşı koyma oranı, en çok hedeflenen uç noktalar, nedenler

- Menşe sonuçları: gecikme süresi (p95/p99), çalışan kullanımı, hata oranı

- Uygulama sonuçları: kimlik doğrulama başarısızlıkları/başarıları, kilitleme davranışı

- UX sonuçları: meşru girişlerin sorunsuz devam edip etmediği

- Boşluklar: trafiğin nereye ulaştığı, neyin tetiklenmediği, neyin ayarlanması gerektiği

Düşmanca trafiğin çoğu PHP'den önce durdurulursa, kaynak sabit kalırsa ve meşru kullanıcılar oturum açabilirse, sistem dayanıklıdır. Kimlik doğrulama baskısı çalışanları doyurabilir veya 5xx hataları üretebilirse, hiçbir hesap tehlikeye atılmamış olsa bile kullanılabilirlik risk altındadır.

Sonuç

WordPress giriş savunması tek bir eklenti veya tek bir kural değildir. Otomasyona dayanacak, kullanılabilirliği koruyacak, kullanılabilirliği koruyacak ve baskı oluştuğunda net görünürlük sağlayacak şekilde tasarlanmış katmanlı bir sistemdir.

Gerçekçi bir simülasyon, sisteminizin gerçek saldırgan ekonomisi altında dayanıp dayanmadığını kanıtlar: dağıtılmış trafik, düşük ve yavaş girişimler ve ısrarlı problama. Savunma mühendisliği daha sonra bu bulguları somut kontrollere dönüştürür: Ayrıcalıklı kullanıcılar için MFA, dikkatli kısıtlama ve zorluklar, azaltılmış yüzey maruziyeti (özellikle gereksiz olduğunda XML-RPC), güçlü uç koruması, kaynak hızı sınırlaması ve eyleme geçirilebilir telemetri.

Bu katmanlar birlikte çalıştığında, WordPress kimlik doğrulamasının tehlikeye atılması çok daha zor hale gelir ve kesinti kaynağı olma olasılığı çok daha düşüktür.