ما حدث، بعبارات واضحة لا تزال دقيقة

كورونا ليست ثغرة واحدة في نظام iOS وليست مجرد "شائعة تجسس أخرى". ما نشرته مجموعة استخبارات التهديدات التابعة لجوجل في الواقع هو تشريح لمجموعة كاملة من أدوات الاستغلال: خمس سلاسل استغلال كاملة، و23 عملية استغلال إجمالاً، وإطار عمل تشغيلي مصمم لاختراق مجموعة واسعة من طرازات آيفون التي تعمل بنظام iOS 13.0 حتى iOS 17.2.1. (جوجل كلاود)

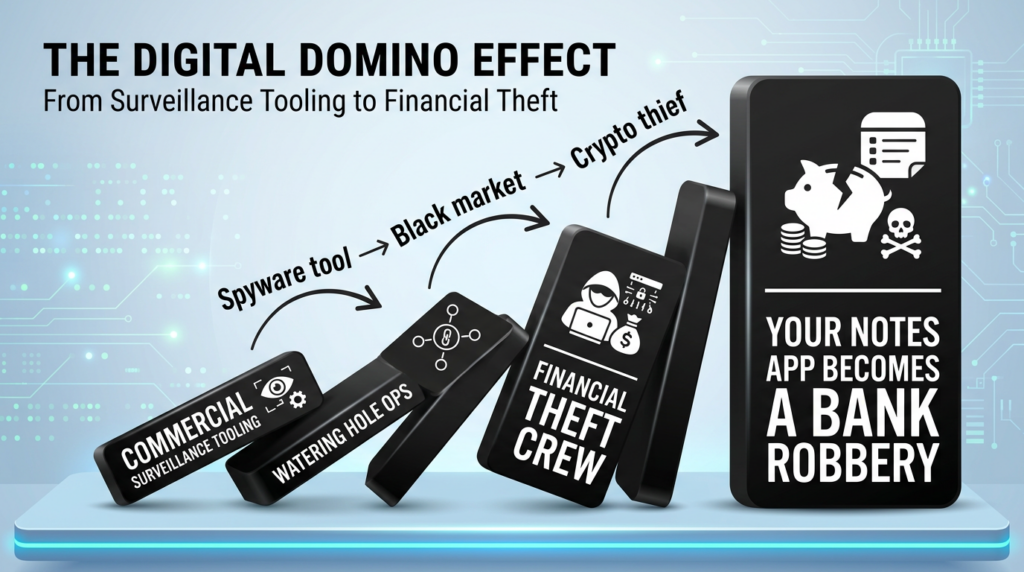

وتصبح القصة أكثر إثارة للقلق لأن المجموعة لم تبقَ داخل خط أنابيب جهة فاعلة واحدة. تتبعت Google Coruna عبر عام 2025 من سياق مراقبة تجارية، إلى هجمات ثقب الماء التي تستهدف المستخدمين الأوكرانيين، ولاحقًا إلى حملات واسعة النطاق يديرها فاعل ذو دوافع مالية يعمل من الصين. والجملة الأساسية ليست "من صنعها"، بل "مدى انتشارها على نطاق واسع"، لأنه بمجرد تداول سلسلة كهذه، يصبح كل خطأ في نظام iOS في المستقبل مكونًا محتملًا "بديلاً" للإصدار التالي من المجموعة. (جوجل كلاود)

تقارير iVerify الموازية مهمة لسبب مختلف. فهم يصورون هذا على أنه أول استغلال جماعي مرصود للهواتف المحمولة من قبل مجموعة إجرامية تستخدم أدوات من المحتمل أن تكون قد صممتها دولة قومية، ويقولون إنهم قاموا بهندسة عينة عكسية أطلقوا عليها اسم CryptoWaters تستخدم إطار عمل Coruna وتترك مؤشرات قابلة للتنفيذ على الاختراق. (iverify.io)

لذا فإن العنوان الرئيسي الذي تريد كتابته - "أدوات قرصنة آيفون من الدرجة الحكومية في أيدي مجرمين" - يمكن أن يكون دقيقًا فقط إذا حافظت على انضباط الأفعال: يقول الباحثون إن المجموعة تبدو وكأنها هندسة على مستوى الدول، ويبدو أنها انتقلت عبر سياقات المراقبة والتجسس، وأنها تستخدم الآن من قبل المجرمين للسرقة المالية. الأصل مقترح وليس مثبتًا، والانتشار هو الجزء المؤكد. (تك كرانش)

الجدول الزمني، لأن الأمر يوضح الخطر

فبراير 2025، شظايا في عملية مراقبة العملاء

تقول جوجل إنها استولت على أجزاء من سلسلة برمجيات استغلالية لنظام iOS يستخدمها "عميل لشركة مراقبة" وأن السلسلة كانت مدمجة في إطار عمل جافا سكريبت لم يسبق له مثيل. هذا يخبرك أن "كورونا" بدأ حياته أكثر من مجرد كومة من نقاط ضعف؛ لقد كان بالفعل نظام توصيل متكامل. (جوجل كلاود)

منتصف عام 2025، نشر حفرة سقي ضد المستخدمين الأوكرانيين

ثم لاحظت جوجل بعد ذلك انتشار Coruna في هجمات ثقب الماء التي تستهدف المستخدمين الأوكرانيين من قبل UNC6353، والتي يقيّمونها على أنها مجموعة تجسس روسية مشتبه بها. هذه المرحلة مهمة من الناحية التشغيلية: نموذج التسليم هو "أنت تتصفح، تخسر"، وهو بالضبط نوع التوزيع الذي يتوسع. (جوجل كلاود)

أواخر عام 2025، حملات مالية واسعة النطاق

تقول جوجل إنها استردت لاحقًا مجموعة أدوات الاستغلال الكاملة عندما تم استخدامها في حملات واسعة النطاق من قبل UNC6691، وهي جهة تهديد ذات دوافع مالية تعمل من الصين. ويصف موقع Wired هذه اللحظة بأنها اللحظة التي يصبح فيها مسار المجموعة مزعجًا حقًا: من الجواسيس إلى الجريمة الإلكترونية، مع وجود وسيط وسيط معقول بينهما. (جوجل كلاود)

3 مارس 2026، 3 مارس 2026، الكشف المنسق وتأطير "لحظة EternalBlue"

اقتبست العديد من وسائل الإعلام مقارنة "لحظة EternalBlue" من iVerify، مستنبطين من تسريب عام 2017 لثغرة برمجية مطورة من قبل وكالة الأمن القومي الأمريكية لنظام ويندوز إلى إمكانية حدوث ديناميكية تسريب مماثلة الآن في استغلال الأجهزة المحمولة. التشبيه ليس مثاليًا، لكن التحذير واضح: بمجرد أن تدخل الأدوات الهجومية من الدرجة الأولى في التداول غير المنضبط، فإن الضرر الناجم عن الاستغلال يكون مدفوعًا بالتبني، وليس بنية المؤلف الأصلي. (تك كرانش)

كيفية اختراق كورونا للآي فون، منطق السلسلة عالية المستوى

لفهم سبب شعور كورونا بأنه "يعمل فقط"، عليك أن ترى ما هي المجموعة التي يتم تسلسلها بالفعل.

- تنفيذ التعليمات البرمجية الأولية في سياق المتصفح عبر عيوب في معالجة محتوى الويب WebKit.

- رفع الامتيازات واختراقات الاحتواء التي تهرب من وضع الحماية الخاص ب WebContent وتصل إلى سياقات تنفيذ أكثر امتيازًا.

- أساسيات التحكم على مستوى النواة من خلال تصعيد الامتيازات المحلية وتجاوزات التخفيف، بما في ذلك مكونات تجاوز PPL.

- التدريج وتحميل الزرعة داخل شياطين النظام لإنشاء الاتصال وتشغيل وحدات السرقة المستهدفة.

هذا النمط ليس جديدًا في استغلال نظام iOS، لكن قيمة كورونا تكمن في أنها تحزم إصدارات متعددة من كل خطوة بحيث يمكنها تغطية انتشار واسع لنظام التشغيل. تشير جوجل إلى أن المجموعة تتضمن تقنيات الاستغلال غير العامة وتجاوزات التخفيف، بالإضافة إلى وثائق شاملة باللغة الإنجليزية الأصلية - وهذا "استغلال مُنتج"، وليس قرصنة انتهازية. (جوجل كلاود)

هناك نوعان من التفاصيل الدفاعية في تقرير جوجل مفيدان بشكل خاص من الناحية التشغيلية:

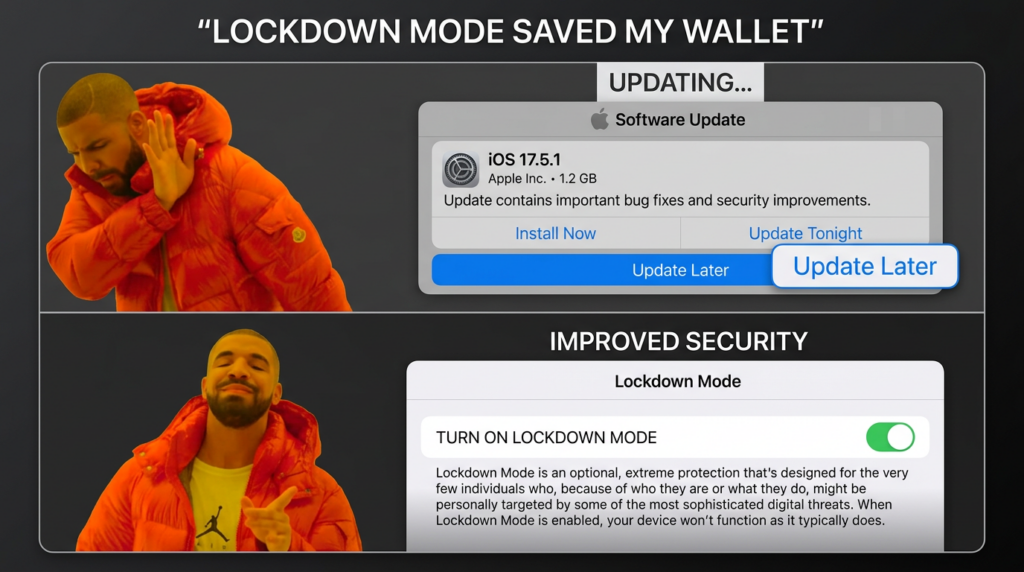

- كورونا الكفالة إذا اكتشف أن الجهاز في وضع الإغلاق أو أن المستخدم في التصفح الخاص.

- يستخدم ملف تعريف الارتباط المشفر الثابت لإنشاء عناوين URL للموارد، مع الإشارة إلى الموارد بواسطة تجزئة مشتقة من

sha256(COOKIE + ID)[:40].

يعد سلوك "الإنقاذ" هذا هدية نادرة للمدافعين لأنه يمنحك وسيلة تخفيف ملموسة لا تعتمد على الجداول الزمنية لتصحيح Apple، ويفسر سبب "تفويت" بعض المستخدمين حتى في الإصدارات الضعيفة. (جوجل كلاود)

ما يطلقه الناس على هذا الحادث، وما أهمية هذه الكلمات من الناحية الفنية

سترى نفس العبارات في أفضل التقارير والأبحاث الأولية. فهي ليست مجرد تسميات سردية؛ فكل منها يشير إلى نقطة تحكم حقيقية.

| عبارة ستراها في كل مكان | ما يعنيه ذلك بالنسبة للمدافعين | مكان ارتكازها |

|---|---|---|

| "مجموعة أدوات الاستغلال" | لا يوجد خطأ واحد: إطار عمل قابل لإعادة الاستخدام + سلاسل متعددة + توصيل + تنظيم | يصف جوجل خمس سلاسل و23 ثغرة (جوجل كلاود) |

| "حفرة سقي" | المواقع الشرعية المخترقة لمهاجمة الزوار بصمت | جوجل و iVerify كلاهما يصفان نشر حفرة المياه (جوجل كلاود) |

| "أول هجوم جماعي معروف على نظام التشغيل iOS" | استغلال على نطاق إجرامي، لا يقتصر على حفنة من كبار الشخصيات المستهدفة | تأطير البيان الصحفي لـ iVerify (iverify.io) |

| "لحظة "أزرق أزرق أبدي" | تسرب الأدوات المتطورة إلى منظومة إساءة الاستخدام الأوسع نطاقاً | Wired, CyberScoop, TechCrunch (WIRED) |

| "وضع الإغلاق" | الحد من سطح الهجوم الذي يتحقق منه كورونا صراحةً من | سلوك مجموعة أدوات جوجل، إرشادات Apple (جوجل كلاود) |

| "عملية التثليث" | حملة سابقة لنظام iOS مع تداخل في التقنيات/المكونات | جوجل يربط بين الفوتون والغاليوم، تقارير كاسبرسكي عن التثليث (جوجل كلاود) |

إذا كنت تتذكر جملة واحدة فقط من هذا الجدول، فاجعلها هذه: نفس المصطلحات التي تقود العناوين الرئيسية هي أيضًا أفضل المحاور لبناء قائمة مراجعة للاستجابة. يمكنك تحويلها إلى متطلبات: "هل نحن معرّضون لتوصيل المياه من ثقب الماء"، و"هل لدينا سياسة وضع الإغلاق للموظفين ذوي المخاطر العالية"، و"هل يمكننا فحص النسخ الاحتياطية لنظام التشغيل iOS بحثًا عن آثار أقدام معروفة لشركات النفط والغاز".

مكافحة التطرف العنيف، ومكونات الثغرات، وأرضيات التصحيح المهمة بالفعل

كورونا تمتد لسنوات من تاريخ ثغرات iOS. ليس المقصود أن أبل فشلت في تصحيح الثغرات، بل المقصود هو أن المهاجمين يمكنهم الإبقاء على السلاسل القديمة طالما بقيت الأجهزة في العالم الحقيقي دون إصلاح.

نشرت جوجل جدولًا توضيحيًا لـ "أسماء رموز الثغرات ونوعها والإصدارات المستهدفة والإصدارات الثابتة حيثما كانت معروفة. بعض الإدخالات ليس لها ارتباط بمكافحة التطرف العنيف، وتشير Google إلى أن الارتباطات قد تتم مراجعتها مع استمرار التحليل. (جوجل كلاود)

فيما يلي تكثيف موجه للمدافعين عن أكثر الثغرات ذات الصلة بالقرارات التي تظهر في خرائط جوجل والتي لها سجلات قوية للبائعين في Apple/NVD. ليس الهدف هو عكس هندسة الثغرات؛ بل معرفة أي طوابق التصحيحات التي تزيل فئات كاملة من الاستغلال.

فئة تنفيذ التعليمات البرمجية عن بعد WebKit، موطئ قدم المتصفح

CVE-2024-23222

وتصفها Apple و NVD بأنها مشكلة في WebKit حيث قد تؤدي معالجة محتوى الويب المصنوع بطريقة خبيثة إلى تنفيذ تعليمات برمجية عشوائية، وقد تم إصلاحها في الإصدار 17.3 من نظام التشغيل iOS والإصدارات ذات الصلة، مع علم Apple باحتمال استغلالها. (دعم Apple)

CVE-2022-48503

ينص المحتوى الأمني لشركة Apple الخاص بنظام iOS 15.6 على أن معالجة محتوى الويب قد يؤدي إلى تنفيذ تعليمات برمجية عشوائية، وقد أضافت وكالة مكافحة التطرف العنيف لاحقًا هذا الاستغلال المعرّف (CISA) إلى كتالوج الثغرات الأمنية المعروفة المستغلة في أكتوبر 2025. (دعم Apple)

CVE-2023-43000

توثق NVD وApple الأمر على أنه استخدام WebKit بعد التحرر من الاستخدام الذي يؤدي إلى تلف الذاكرة، وتم إصلاحه في iOS 16.6 و Safari 16.6، مع إضافة إدخال Apple لاحقًا. (NVD)

الهروب من صندوق الحماية والاستفادة من النواة وتحويل تنفيذ التعليمات البرمجية للمتصفح إلى التحكم في الجهاز

CVE-2023-32409

يشير NVD إلى أن المهاجم عن بُعد قد يكون قادرًا على اختراق صندوق حماية محتوى الويب ويشير إلى أن شركة Apple كانت على علم بالاستغلال النشط؛ وقد تم إصلاحه في نظامي iOS 16.5 و iOS 15.7.8 وغيرهما. (NVD)

CVE-2024-23225 و CVE-2024-23296

ويرتبط كلاهما بتجاوز حماية ذاكرة النواة بمجرد أن يكون لدى المهاجم بالفعل أساسيات قوية؛ وقد لاحظت Apple/NVD لغة الوعي بالاستغلال لهذه العائلات وأدرجت الإصدارات الثابتة (iOS 17.4 لعناصر تجاوز حماية النواة هذه في السجلات العامة). (NVD)

لماذا هذه الفئات متسلسلة بشكل جيد على نظام iOS

يتمتع نظام iOS بدفاعات قوية في العمق: وضع الحماية (خاصةً لـ WebContent)، ورموز مصادقة المؤشر، وتقوية النواة وحماية الذاكرة متعددة الطبقات. ويتمثل تصميم كورونا في تجميع مسار "أقل هشاشة" عبر تلك المتاهة لكل جيل من أجيال أنظمة التشغيل: إذا توقف أحد أخطاء WebKit عن العمل، فقد يتوقف آخر؛ وإذا تم تصحيح أحد تجاوزات النواة فقد تستمر سلسلة أقدم في إصابة الهواتف الأقدم؛ وإذا كان الهدف يحتوي على شريحة أحدث من السلسلة A، فإن المجموعة تختار سلسلة تتوافق مع تلك البيئة. تقول Google صراحةً أن Coruna يتضمن أداة تحميل ثنائية تختار السلاسل المناسبة بعد إعادة التحميل والإنفاذ، وأن نقاط الحمولة تحمل بيانات وصفية حول الشرائح والإصدارات المدعومة. (جوجل كلاود)

هذا هو السبب في أن أرضيات التصحيح أكثر أهمية من هوس CVE. سؤالك العملي ما هو أقدم تصميم iOS في أسطولكو هل لا يزال المهاجم لديه سلسلة تغطيها?

الحمولة، لماذا يبدو هذا وكأنه أداة سرقة وليس برنامج تجسس كلاسيكي

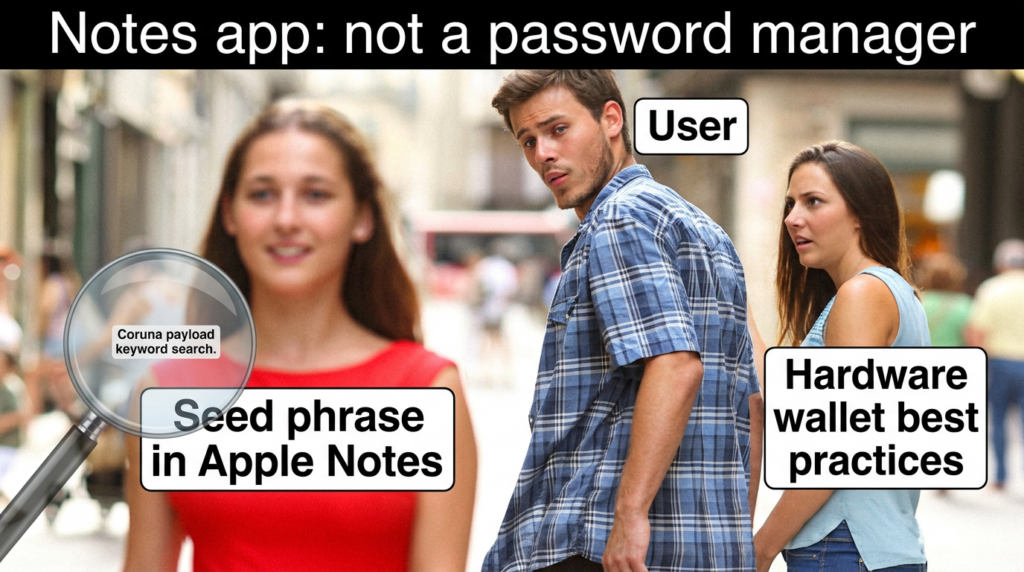

الملاحظة التقنية الأكثر أهمية من جوجل حول كورونا هي في نهاية السلسلة. يحقن المُنشئ الثنائي PlasmaLoader، الذي يتم تعقبه باسم PLASMAGRID، نفسه في باور د التي تعمل كجذر، والحمولة الناتجة موجهة نحو سرقة المعلومات المالية بدلاً من "القدرات المعتادة" المتوقعة من بائع المراقبة. (جوجل كلاود)

تصف جوجل العديد من سلوكيات السرقة التي تعتبر ملموسة بشكل غير عادي في التقارير العامة:

- فك تشفير رموز QR من الصور على القرص

- تحليل النقط النصية النصية لـ BIP39 تسلسل الكلمات

- البحث عن كلمات رئيسية مثل "عبارة احتياطية" أو "حساب مصرفي"

- استخراج النص ذي الصلة إذا كان موجودًا في Apple Notes

هذا هو الجسر الدقيق من "اختراق الجهاز" إلى "خسارة الأموال". إن جهاز الآيفون المخترق ليس جهازًا نقديًا تلقائيًا، ولكن إذا قام الضحية بتخزين العبارات الأولية في الملاحظات أو لقطات الشاشة، أو استخدم تطبيقات متعددة لمحفظة الهاتف المحمول، يمكن للمهاجم تحويل استغلال المتصفح لمرة واحدة إلى قيمة سرقة متكررة. (جوجل كلاود)

تسرد Google أيضًا مجموعة من تطبيقات المحفظة المستهدفة عبر معرّفات الحزم، بما في ذلك MetaMask والعديد من التطبيقات الأخرى، والتي تدعم بقوة تأطير "وحدات سرقة العملات الرقمية". (جوجل كلاود)

تصف الكتابة التقنية الأعمق لـ iVerify تدفق الزرع متعدد المراحل عبر العمليات، بما في ذلك جلب التكوين من مجال واحد ثم استخدام آخر للأمر والتحكم، مع تحميل الوحدات اللاحقة اعتمادًا على التطبيقات المثبتة. (iverify.io)

إن الآثار المترتبة على المستجيبين غير مريحة ولكنها قابلة للتنفيذ: إذا كنت تحقق في حالة الاشتباه في وجود عدوى على غرار كورونا، فيجب عليك علاج التعامل مع بذور المحفظة كجزء من الاستجابة للحوادث. العلاج ليس فقط "تحديث نظام iOS". إنه أيضًا "افتراض أن أي عبارة أولية أو مفتاح خاص مخزّن على الجهاز قد يكون مخترقًا" والتصرف وفقًا لذلك.

هل هذا حقًا "إطار عمل الحكومة الأمريكية المسرب" وكيف يمكن الحديث عنه دون مبالغة في المطالبة

هذا هو الجزء الذي يحصل على نقرات - وهو أيضاً الجزء الذي ينهار بشكل أسرع إذا كنت مهملاً.

ما تقوله iVerify في بيانها الصحفي هو أن مجموعة برمجيات التجسس GTIG تشير إلى أن UNC6691 تستخدم سلسلة استغلال متطورة طورها بائع برمجيات تجسس، وأن iVerify تقيّم أن إطار العمل لديه أوجه تشابه مع أطر عمل سابقة طورتها جهات تهديد تابعة للحكومة الأمريكية. ويقولون أيضًا أن نفس الإطار تم رصده من قبل جهات تهديد روسية تستهدف الأوكرانيين. (iverify.io)

يلخص موقع TechCrunch أن iVerify ربطت مجموعة أدوات الاستغلال Coruna بالحكومة الأمريكية استنادًا إلى أوجه التشابه مع الأدوات المنسوبة سابقًا، مع التأكيد أيضًا على النقطة الأوسع: بغض النظر عن المصدر، سينتهي المطاف بهذه الأدوات "في البرية". (تك كرانش)

كان موقع Wired حذرًا لكنه كان دقيقًا: فهو يسلط الضوء على قرائن مثل الترميز باللغة الإنجليزية والتداخل مع المكونات التي شوهدت في عملية التثليث، بينما لا يزال يصف الأصل بأنه "محتمل" ويشير إلى أن الحكومة الأمريكية لم ترد على مزاعم الإسناد. (WIRED)

يعزز CyberScoop و Nextgov نفس الإطار: الربط المعقول، وليس اليقين، والخطر الأساسي هو سوق انتشار "أيام الصفر" "المستعملة". (سايبر سكوب)

إذا كنت تريد عنواناً يمكن الدفاع عنه وتريد أن ينجو من النقد، فاكتبه بهذه الطريقة:

تم التأكيد: انتشرت مجموعة أدوات استغلال الآيفون على مستوى الدولة القومية عبر الجهات الفاعلة وتستخدم الآن في الحملات الإجرامية. (جوجل كلاود)

معقول ولكن غير مثبت: أجزاء من الإطار تشبه الأدوات المنسوبة سابقًا إلى المشغلين التابعين للولايات المتحدة. (iverify.io)

غير معروف: بالضبط كيف تحركت الأداة اليدين (جوجل كلاود)

وهذا يكفي لتبرير الاستعجال دون تحويل مقالك إلى تخمينات.

من هو المعرض للخطر بالفعل، ولماذا "نظام iOS القديم" هو سطح الهجوم الحقيقي

إن نطاق تغطية Google واضح: من iOS 13.0 حتى iOS 17.2.1، وهو ما يشمل الأجهزة والإصدارات من 2019 حتى أواخر 2023. (جوجل كلاود)

ويذكرون أيضًا أن Coruna ليس فعالاً ضد أحدث نظام iOS ويحثون المستخدمين على التحديث؛ وإذا لم يكن التحديث ممكنًا، فعّل وضع الإغلاق. (جوجل كلاود)

يضيف Wired فارقًا بسيطًا مهمًا: لاحظت جوجل أن المجموعة تستهدف الثغرات في WebKit للمتصفحات، لذا فإن مستخدمي سفاري على تلك الإصدارات القديمة معرضون للخطر، ويتحقق كورونا من وضع الإغلاق ولن يحاول الاستغلال إذا تم تمكينه. (WIRED)

وهذا يؤدي إلى تقسيم المخاطر الأكثر فائدة الذي يمكنك تقديمه للقراء:

- أجهزة iPhone القديمة هي الفئة المستهدفة. إذا كان لا يزال لديك نظام iOS 15.x أو 16.x على هاتف يمكن تحديثه، فأنت تختار البقاء داخل دائرة الانفجار.

- الأشخاص الذين لا يستطيعون التحديث مكشوفون هيكلياً. الأجهزة الأقدم التي لا يمكنها تشغيل إصدارات iOS الأحدث هي بالضبط ما تم تصميم "مجموعات الثغرات طويلة الأمد" لحصدها.

- مستخدمو العملات الرقمية مُضاعِفون. ليس لأن التشفير خاص، ولكن لأن العديد من المستخدمين يخزنون أسرارًا عالية القيمة محليًا، وقد تم ضبط حمولة كورونا للعثور عليها. (جوجل كلاود)

- يزيد السفر والتعرض الجيوسياسي من الاحتمالات. وغالبًا ما يتجمع توصيل المياه في حفرة الري حول تجمعات سكانية محددة ووجهات شبكة الإنترنت. (جوجل كلاود)

- ستفتقد الشركات التي لا تمتلك أجهزة قياس عن بُعد متنقلة هذا الأمر. من الصعب فحص نظام iOS "من الداخل"، ولهذا السبب بالضبط تعتمد أساليب الطب الشرعي على النسخ الاحتياطية وتشخيص النظام والأدوات المتخصصة. (القائمة الآمنة)

ما يجب القيام به الآن، قائمة مرجعية مرتبة حسب الأولويات تتوافق مع الآليات الفعلية

1 قم بتحديث نظام iOS، لأن نافذة التوافق في كورونا هي المشكلة برمتها

هذه هي التوصية الأقل بريقًا والأكثر فعالية. استنتاج Google نفسه هو أن Coruna غير فعال ضد أحدث نظام iOS، وتتوقف التغطية المعروفة للمجموعة عند iOS 17.2.1. (جوجل كلاود)

2 قم بتشغيل وضع الإغلاق للمستخدمين والأدوار عالية الخطورة

وضع الإغلاق ليس مجرد "حماية إضافية". إنه وضع تتحقق منه كورونا صراحةً وتتجنبه، وتصفه أبل بأنه حماية اختيارية قصوى للهجمات النادرة والمتطورة. (جوجل كلاود)

مسار خطوات Apple الرسمي واضح ومباشر: الإعدادات → الخصوصية والأمان → وضع الإغلاق → تشغيل وضع الإغلاق. (دعم Apple)

3 استخدم التصفح الخاص كحل مؤقت عندما لا يمكنك تمكين وضع الإغلاق

تنص Google على أن برنامج Coruna ينقذ المستخدم إذا كان المستخدم في التصفح الخاص. هذا ليس دفاعًا مثاليًا وليس بديلاً عن التصحيح، لكنه يمكن أن يقلل من التعرض في السيناريوهات المقيدة. (جوجل كلاود)

4 افترض أن الأسرار المخزنة على الجهاز معرضة للخطر إذا كانت لديك أي إشارة إصابة

نظرًا لأن الحمولة تم ضبطها للعثور على تسلسلات BIP39 ووحدات تطبيق المحفظة، إذا كان لديك أي مؤشر موثوق به للإصابة يجب عليك التعامل مع العبارات الأولية ولقطات الشاشة لرموز QR وإدخالات الملاحظات وربما رموز جلسة المحفظة على أنها محروقة. (جوجل كلاود)

5 تعامل مع هذا الأمر على أنه مشكلة أمنية في الويب أيضًا، وليس فقط مشكلة أمنية في الجهاز

يتضمن نموذج توصيل Coruna محتوى الويب الخبيث وهجمات بأسلوب ثقب الماء. وهذا يعني أن مواقع الويب الخاصة بمؤسستك وتوابعها من التحليلات الخارجية يمكن أن تصبح سطح الهجوم الذي يعرض المستخدمين للخطر. (جوجل كلاود)

الكشف، ما يمكنك التحقق منه بالفعل دون الوصول السحري إلى جذر iOS السحري

نهج iVerify القائم على لجنة الرقابة الداخلية والتحقق العام

تقول iVerify إنها عكست هندسة CryptoWaters، وصنعت مركبات IOCs، ونشرتها في منتجها Enterprise وكذلك في تطبيقها الأساسي الذي قدمته مجانًا لفترة محدودة لمساعدة الجمهور على التحقق من الإصابة. (iverify.io)

نظام تشخيص النظام ومؤشرات سلوك العملية

يقوم iVerify بنشر مراكز عمليات التشغيل الدولية المستندة إلى العملية مثل أسماء سلاسل الرسائل وقوائم انتظار الإرسال (على سبيل المثال السلاسل التي تبدأ ب البلازما_ داخل العمليات مثل باور د و الموقع د)، ويشير إلى مكان ظهورها في عمليات تشخيص النظام مثل الأكوام.ips. (iverify.io)

الأدلة الجنائية الاحتياطية، لماذا لا تزال MVT ذات صلة

يشرح تقرير "عملية التثليث" من كاسبرسكي قيدًا أساسيًا: "من المستحيل فحص أجهزة iOS الحديثة من الداخل"، لذا يقوم المحققون بإنشاء نسخ احتياطية دون اتصال بالإنترنت وفحصها باستخدام مجموعة أدوات التحقق من الأجهزة المحمولة. وينطبق هذا الواقع نفسه هنا: النسخ الاحتياطية والجداول الزمنية المشتقة هي المكان العملي للبحث. (القائمة الآمنة)

حتى إذا كنت لا تستخدم MVT من طرف إلى طرف، فلا يزال بإمكانك الاستعلام عن قواعد بيانات SQLite الرئيسية في نسخة احتياطية للإشارات التي يسردها iVerify: آثار تاريخ سفاري، وقواعد بيانات تخزين WebKit، وأي عناوين URL لنطاق الإصابة المسجلة. (iverify.io)

جدول عملي للعمليات التشغيلية المتكاملة يمكنك تسليمه للمستجيب للحوادث

فيما يلي نسخة مختصرة من أكثر فئات IOC القابلة للتنفيذ التي وصفتها iVerify و Google، في إطار "ما يمكنك التحقق منه" و "أين".

| فئة اللجنة الأوقيانوغرافية الحكومية الدولية | مثال على الإشارة | أين تبحث | ما أهمية ذلك |

|---|---|---|---|

| أسماء العمليات والخيوط | البلازما_* أسماء الخيوط | نظام تشخيص الأكوام ومخلفات الأعطال | تلميح قوي لتنفيذ الزرع داخل شياطين النظام (iverify.io) |

| ملف التحف الفنية | /private/var/tmp/pl.core.lock والملفات المؤقتة ذات الصلة | آثار نظام الملفات، والقطع الأثرية الاحتياطية عند وجودها | زرع علامات التدريج وعلامات وقت التشغيل (iverify.io) |

| نطاقات الشبكة | .xyz نطاقات C2 والنطاقات المسماة | سجلات الشبكة، ونظام أسماء النطاقات، وبوابات الويب الآمنة | يستخدم Coruna قوائم C2 الصريحة وأنماط DGA الاحتياطية (جوجل كلاود) |

| استغلال البنية التحتية | استغلال نطاقات الخادم في مدونة iVerify | سجل سفاري و WebKit DBs في النسخ الاحتياطية | دليل على التعرض لعناوين URL الخاصة بالتوصيل (iverify.io) |

| الفحوصات السلوكية | الخروج على وضع الإغلاق/التصفح الخاص | تكوين الجهاز، وضع التصفح | تخفيف يمكنك فرضه والتحقق منه (جوجل كلاود) |

الرموز والاستفسارات، أمثلة دفاعية آمنة يمكنك نشرها دون تمكين إساءة الاستخدام

1 SQL، تحقق بسرعة من سجل سفاري النسخ الاحتياطي لـ iPhone بحثًا عن المجالات المشبوهة

ستحتاج إلى تحديد موقع التاريخ.db في نسخة iPhone الاحتياطية المستخرجة. تختلف المسارات حسب تنسيق النسخة الاحتياطية وطريقة الاستخراج، ولكن شكل الاستعلام ثابت.

-- Safari History.db

-- ابحث عن أجزاء المضيف المشبوهة المعروفة أو نطاقات .xyz عالية الإنتروبيا

حدد

datetime(history_visits.visit_time.visit_time + 978307200, 'unixepoch') كـ visit_dat-time_utc,

history_items.url,

history_items.domain_expansion

من history_items

الانضمام إلى history_visits على history_items.id = history_visits.history_item

حيث

يكون عنوان url.history_items.url مثل '%.xyz/%'

أو history_items.url مثل '%/group.html%'

أو history_items.url مثل "%/details/%

ترتيب حسب history_visits.visit_time DESC

LIMIT 200;

هذا لا "يثبت الاختراق"، لكنه يمكن أن يثبت بسرعة التعرض للبنية التحتية للتسليم عند إقرانه بقائمة النطاقات المرصودة من iVerify. (iverify.io)

2 Python، مسح نسخة احتياطية مستخرجة بنمط iTunes بحثًا عن سلاسل ونطاقات IOC

وهذا أمر متحفظ بشكل متعمد: فهو يبحث عن سلاسل IOC الواضحة في ملفات النص العادي وعن أنماط النطاقات المشبوهة في قواعد البيانات المستخرجة أو السجلات التي يمكنك تصديرها إلى نص.

استيراد نظام التشغيل

استيراد إعادة

من pathlib استيراد مسار من Pathlib

ioc_strings = [

# iVerify / ثيمات جوجل

"com.plasma.", "بلازما_", "بلازما_", "بلازما لودر", "بلازما لودر

# أنماط عناوين URL الشائعة في كورونا التي يتم استدعاؤها في التقارير

"/group.html", "/details/show.html", "/details/new.js",

]

DOMAIN_PAT = re.compile(r"\\\b[a-z0-9]{10,20}\\\.xyz\\\\b", re.IGNORECASE)

def scanpath(جذر: مسار، max_bytes: int = 8_000_000):

الزيارات = []

بالنسبة إلى p في root.rglob("*"):

إذا لم يكن p.is_file():

متابعة

جرب:

إذا كان p.stat().st_size > max_bytes:

متابعة

البيانات = p.read_bytes()

باستثناء الاستثناء:

متابعة

# عرض ثنائي رخيص إلى نصي

حاول

نص = data.decode("utf-8"، أخطاء="تجاهل")

باستثناء الاستثناء:

متابعة

بالنسبة إلى s في IOC_STRINGS:

إذا كانت s في النص:

hits.append((str(p), f"string:{s}"))

بالنسبة إلى m في DOMAIN_PAT.findall(text):

hits.append((str(p), f"المجال:{m.lower()}"))

إرجاع الزيارات

إذا __name__ = = "__main__":

جذر = Path(مسار(os.environ.get("BACKUP_DIR", ".")).resol()

النتائج = مسح المسار(جذر)

للمسار، ضرب في النتائج[:500]:

print(f"{hit}\\t{path}")

طباعة(f(f"\\\nإجمالي عدد الزيارات: {Len(results)}")")

قم بإقران ذلك بقائمة نطاقات مضبوطة ومنسقة من قائمة C2 المنشورة من Google إذا كنت تريد مطابقة عالية الثقة. (جوجل كلاود)

3 فكرة اكتشاف الشبكة، لماذا لا يكفي .xyz وما الذي يجب تسجيله بدلاً من ذلك

تشير جوجل إلى أن غرسة كورونا تستخدم قائمة C2 مشفرة بشكل ثابت وآلية احتياطية تتضمن خوارزمية توليد نطاق مزروعة بسلسلة "لازاروس"، مما يولد 15 حرفًا يمكن التنبؤ بها .xyz النطاقات والتحقق من النشاط عبر محلل خوادم أسماء النطاقات العام من Google. (جوجل كلاود)

هذا يعني أن "حظر .xyz" ليس هو الدرس. الدرس هو: تسجيل الدخول والتنبيه على عمليات النظام غير المتوقعة إجراء طلبات HTTPs الصادرة، وعلى أنماط DNS التي تتطابق مع التسميات القصيرة عالية الإنتروبيا متجمعة في الوقت المناسب.

إذا كان لديك سجلات DNS للمؤسسة، يمكنك إنشاء اكتشافات مثل:

- الجهاز يحل عدة 15 شار 15

.xyzالمجالات في غضون دقائق - ثم يقوم الجهاز نفسه بإجراء عمليات إرسال HTTPS POST صادرة إلى أحدها

- شذوذات وكيل المستخدم مثل عمليات النظام (

باور د,إيماجنت) تقدم سلاسل UA غير قياسية، والتي يلاحظ iVerify أنها مشبوهة (iverify.io)

دليل لعب منضبط للاستجابة للحوادث المنضبطة للتسوية بأسلوب كورونا

الخطوة 1 تأكيد التعرّض مقابل التسوية

التعرض يعني زيارة الجهاز أو تحميل عنوان URL الخاص بالتسليم. الاختراق يعني أنك ترى أنماط اتصال عملية IOCs، أو ملفات، أو أنماط اتصال شبكة C2.

نظرًا لصعوبة استبطان نظام iOS، فغالبًا ما تمضي قدمًا في كثير من الأحيان بـ "شكوك موثوقة" بدلاً من اليقين الذي يصل إلى درجة المحكمة. هذا أمر طبيعي في الأشعة تحت الحمراء على الهاتف المحمول. (القائمة الآمنة)

الخطوة 2 احتواء مسار المال أولاً

إذا كان المستخدم لديه محافظ الهاتف المحمول:

- نقل الأموال إلى محافظ جديدة باستخدام جهاز نظيف

- تدوير المفاتيح وإلغاء الجلسات حيثما أمكن

- تعامل مع أي عبارة أولية موجودة في الملاحظات أو لقطات الشاشة أو الملفات الموجودة على الهاتف على أنها مخترقة، لأن الحمولة تبحث صراحةً عن أنماط BIP39 والكلمات الرئيسية "عبارة احتياطية" (جوجل كلاود)

الخطوة 3 احتواء مسار الحساب

حتى لو كان تركيز الحملة على سرقة العملات المشفرة، يمكن أن يصبح الهاتف المخترق محوراً للهوية. قم بإعادة تعيين بيانات اعتماد معرّف Apple، وتأكد من أن المصادقة الثنائية سليمة وراجع قوائم الثقة بالأجهزة. هذه هي النظافة القياسية، وهي تحد من التداعيات الثانوية.

الخطوة 4 الحفاظ على القطع الأثرية قبل المسح

اجمع تشخيص النظام ونسخة احتياطية مشفرة إذا كانت السياسة تسمح بذلك. بمجرد المسح والاستعادة، ستفقد الكثير من الأدلة اللازمة لفهم النطاق ونقطة الدخول. (iverify.io)

الخطوة 5 الاستئصال والتحقق

قم بتحديث نظام iOS إلى إصدار غير قابل للاختراق، وأعد تمكين وضع الإغلاق للمستخدمين المناسبين، ثم تحقق من خلال الامتثال للسياسة من أن الأجهزة لا تزال فوق طوابق التصحيح.

إن نمط التسليم الأكثر قابلية للتوسع في كورونا هو نمط الويب: مواقع الويب الخبيثة، والثغرات المائية، والمكونات المحقونة التي "تصادف" أن يتم تقديمها للزوار. وهذا يعني أن مهمة المدافع لا تقتصر فقط على تصحيح الأجهزة، بل أيضًا ضمان عدم إمكانية إعادة توظيف خصائص الويب الخاصة بك في طبقة توزيع الثغرات الخاصة بشخص آخر. وتصف جوجل صراحةً توصيل كورونا من خلال محتوى الويب الخبيث وعمليات نمط ثقب المياه، ويبدأ تحليل iVerify من اكتشاف نطاق مشبوه يستضيف الثغرات. (جوجل كلاود)

هذا هو المكان الذي يمكن أن تساهم فيه منصة اختبار خماسية تعتمد على الذكاء الاصطناعي دون التظاهر بـ "فحص أجهزة iPhone". باستخدام Penligent، يمكن للفرق أن تختبر باستمرار أصول الويب العامة الخاصة بهم بحثًا عن فئات الإخفاقات التي تمكّن من حدوث ثغرات في نظام إدارة المحتوى، مثل: المكونات الإضافية القديمة لنظام إدارة المحتوى، ونقاط حقن البرامج النصية، وتحميل التحليلات غير الآمنة من طرف ثالث، وعمليات إعادة التوجيه المخفية التي توجه المستخدمين إلى البنية التحتية التي يتحكم فيها المهاجمون. عندما تنكسر حوادث مثل Coruna، فإن السرعة مهمة: فأنت تريد اكتشافاً سريعاً للأصول، وإعادة إنتاج سريعة في مختبر آمن، وتقريراً يحدد بالضبط ما يجب إصلاحه وكيفية التحقق من أن الإصلاح حقيقي. (بنليجنت)

الملاءمة الطبيعية الثانية هي التحقق القائم على الأدلة. عندما يعلم العالم أن "مجرد زيارة موقع ما يمكن أن يعرض جهاز آيفون للخطر"، يتساءل المديرون التنفيذيون عما إذا كان يمكن استخدام صفحات مؤسستك بنفس الطريقة. تم تصميم Penligent حول تحويل الأسئلة الأمنية باللغة الطبيعية إلى عمليات تحقق دقيقة مدعومة بالأدوات عبر بيئة حقيقية، بحيث يمكن للفرق الإجابة بسرعة: "هل تخدم أي من صفحاتنا نصوصًا برمجية غير متوقعة"، "هل لدينا تضمين طرف ثالث تم تغييره مؤخرًا"، "هل يمكننا إثبات سلامة خط أنابيب المحتوى"، و"ما هي النطاقات التي تستدعيها صفحاتنا في وقت التشغيل". (بنليجنت)

الدرس الأكبر، استغلال الأسواق لا يحترم نموذج التهديد الخاص بك

وتضع جوجل كورونا كمثال آخر على انتشار القدرات المتطورة وتشير إلى سوق نشط لثغرات يوم الصفر "المستعملة". وتؤكد iVerify أنه بمجرد بيع قدرات برامج التجسس تفقد السيطرة على العملاء النهائيين وتصبح السوق غير منظمة إلى حد كبير. (جوجل كلاود)

والحقيقة غير المريحة هي أن الاستغلال الحديث للهواتف المحمولة يتبع الآن نفس القوس الذي شاهدناه على أجهزة الكمبيوتر المكتبية منذ عقد من الزمن: مجموعة صغيرة من النخبة تمول التطوير، والسماسرة ينقلون القدرات، والمجرمون يصنعون الميل الأخير. والنتيجة ليست أن كل آيفون محكوم عليه بالفشل؛ النتيجة هي أن يصبح التأخر في التصحيح أحد الأصول القابلة للتحويل النقدي.

إذا كنت تريد جملة واحدة تنهي بها المقال، فاجعلها هذه الجملة: كورونا هو ما يحدث عندما يصبح "نظام iOS القديم" فرصة اقتصادية. (جوجل كلاود)

مزيد من القراءة

مجموعة Google Threat Intelligence Group، كورونا: الرحلة الغامضة لمجموعة أدوات استغلالية قوية لنظام iOS https://cloud.google.com/blog/topics/threat-intelligence/coruna-powerful-ios-exploit-kit

بيان صحفي لـ iVerify، iVerify تفاصيل أول هجوم جماعي معروف على نظام iOS https://iverify.io/press-releases/first-known-mass-ios-attack

مدونة iVerify التقنية، كورونا: داخل مجموعة أدوات استغلال نظام iOS التي كنا نتعقبها https://iverify.io/blog/coruna-inside-the-nation-state-grade-ios-exploit-kit-we-ve-been-tracking

تغطية موقع TechCrunch، مجموعة من أدوات القرصنة الحكومية التي تستهدف أجهزة آيفون يستخدمها مجرمو الإنترنت الآن https://techcrunch.com/2026/03/03/a-suite-of-government-hacking-tools-targeting-iphones-is-now-being-used-by-cybercriminals/

تغطية WIRED، مجموعة أدوات محتملة لاختراق الحكومة الأمريكية لهواتف آيفون أصبحت الآن في أيدي جواسيس ومجرمين أجانب https://www.wired.com/story/coruna-iphone-hacking-toolkit-us-government/

دعم Apple، حول وضع الإغلاق https://support.apple.com/en-us/105120

دليل مستخدم Apple، قم بتشغيل وضع الإغلاق على iPhone https://support.apple.com/guide/iphone/use-lockdown-mode-iph845f6f40c/ios

محتوى أمان Apple، iOS 17.3 وiPadOS 17.3، يتضمن CVE-2024-23222 https://support.apple.com/en-us/120304

محتوى أمان Apple، iOS 17.4 وiPadOS 17.4، يتضمن CVE-2024-23225 وعناصر أخرى https://support.apple.com/en-us/120893

محتوى أمان Apple، iOS 15.6 وiPadOS 15.6، يتضمن CVE-2022-48503 https://support.apple.com/en-us/102892

NVD، CVE-2024-23222 https://nvd.nist.gov/vuln/detail/CVE-2024-23222

NVD، CVE-2022-48503، يتضمن البيانات الوصفية CISA KEV https://nvd.nist.gov/vuln/detail/CVE-2022-48503

تنبيه CISA، تم إضافة CVE-2022-48503 إلى كتالوج KEV https://www.cisa.gov/news-events/alerts/2025/10/20/cisa-adds-five-known-exploited-vulnerabilities-catalog

قائمة Kaspersky Securelist، عملية التثليث https://securelist.com/operation-triangulation/109842/

مقالات ذات صلة ببنليجنت

CVE-2025-24085 شرح نظام التشغيل iOS 0-Day: اختبار إثبات المفهوم العام ودور أدوات اختبار الذكاء الاصطناعي https://www.penligent.ai/hackinglabs/cve-2025-24085-an-ios-0-day-public-poc-and-the-role-of-ai-pentest-tools/

كلمات مرور Safari، دليل تقني متعمق لمهندسي الأمن https://www.penligent.ai/hackinglabs/safari-passwords-deep-technical-guide-for-security-engineers/

OpenClaw + VirusTotal: سوق المهارات أصبح للتو سلسلة توريد https://www.penligent.ai/hackinglabs/openclaw-virustotal-the-skill-marketplace-just-became-a-supply-chain-boundary/

نظرة عامة على Penligent، تنسيق اللغة الطبيعية لاختبار الاختراق الآلي للذكاء الاصطناعي https://www.penligent.ai/hackinglabs/penligent-ai-natural-language-orchestration-for-ai-automated-penetration-testing/