Ein Fehler in einer Browser-Erweiterung ist in der Regel eine lokale Geschichte. Ein Fehler bei der Nachrichtenvalidierung, ein Skript mit freizügigem Inhalt, ein zu weit gefasstes Host-Muster, dann ein Patch und ein kurzer Postmortem. ShadowPrompt ist nicht diese Art von Geschichte.

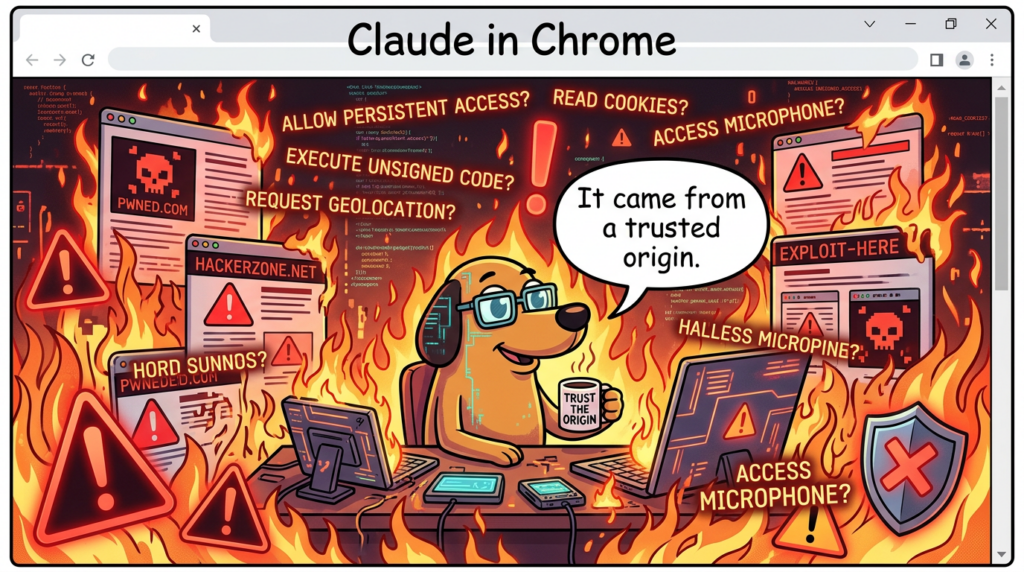

Die offengelegte Kette gegen die Chrome-Erweiterung Claude von Anthropic war von Bedeutung, weil die Erweiterung kein passiver Helfer war. Claude in Chrome wurde entwickelt, um Webseiten zu lesen, auf Schaltflächen zu klicken, auf Websites zu navigieren und von einem Seitenfenster des Browsers aus zu arbeiten, während der Benutzer surft. In der Hilfedokumentation von Anthropic werden auch Debugging-Funktionen auf der Chrome-Seite, die Browsersteuerung und die Integration mit Claude Code für eine Build-Test-Verify-Schleife beschrieben. Das bedeutet, dass die Sicherheitsfrage nicht nur lautet, ob ein Angreifer irgendwo JavaScript ausführen kann. Es geht darum, ob ein Angreifer einen privilegierten Browser-Agenten dazu bringen kann, feindliche Anweisungen als die Absicht des Benutzers zu behandeln. (Claude Help Center)

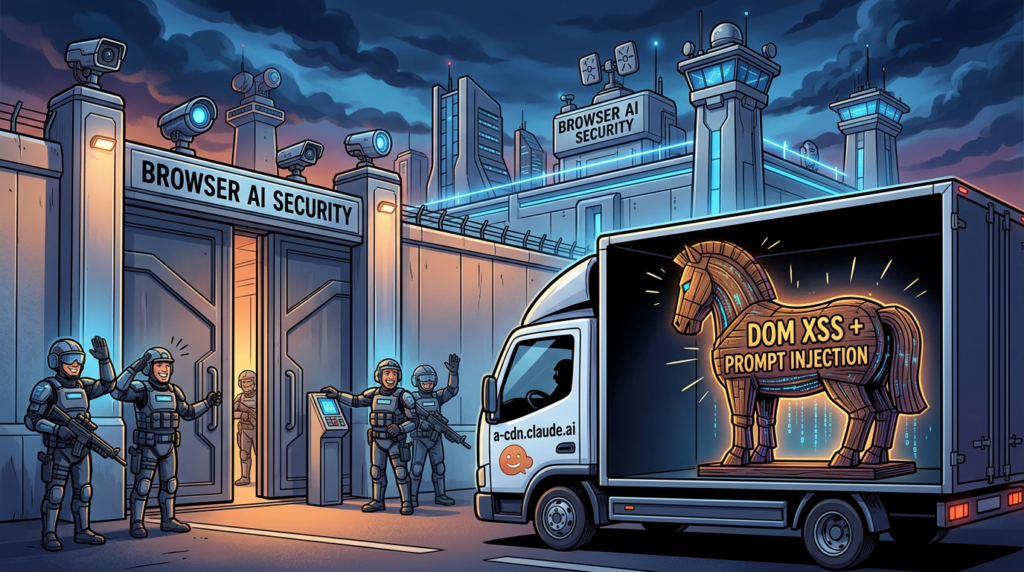

Nach den Recherchen von Koi und der anschließenden Berichterstattung von The Hacker News lautete die Antwort: Ja. Die Kette kombinierte zwei Bedingungen: die Erweiterung vertraute jedem *.claude.ai Ursprung für einen Prompt-tragenden Nachrichtenpfad und eine Arkose Labs CAPTCHA-Komponente, die auf a-cdn.claude.ai enthielt ein DOM-basiertes XSS-Problem in einer älteren, noch aktiven Version. Das Ergebnis war ein Zero-Click-Prompt-Injection-Pfad. Ein Opfer musste nur eine bösartige Seite besuchen. Kein Kopieren/Einfügen. Kein Genehmigungsdialog. Keine offensichtliche Weiterleitung. Die eingeschleuste Eingabeaufforderung landete im Seitenfenster von Claude, als hätte der Benutzer sie eingetippt. (Koi)

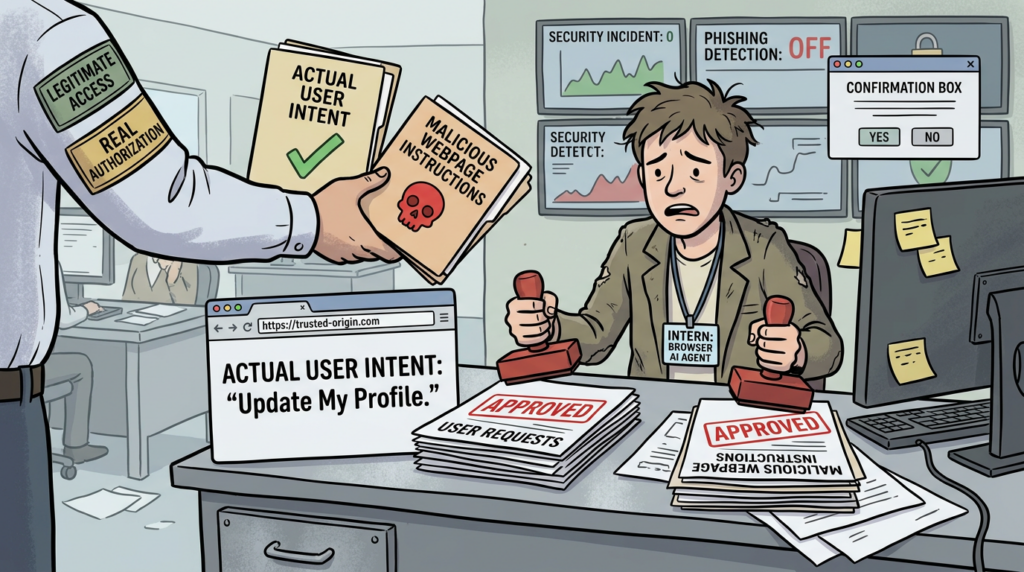

Deshalb verdient dieser Vorfall mehr als nur eine Zusammenfassung der Nachrichten. Er hat eine strukturelle Schwachstelle aufgedeckt, die immer wieder bei Browser-KI, Desktop-KI, Coding-Agenten und Assistenten, die Werkzeuge verwenden, auftauchen wird: Vertrauenswürdige Herkunft ist nicht dasselbe wie Benutzerautorisierung. Sobald ein KI-System in einer hochwertigen Umgebung lesen, entscheiden und handeln kann, wird jede Abkürzung der Vertrauensgrenze Teil der Kontrollebene. (Claude API-Dokumente)

Claude Extension Prompt Injection, die wichtigsten Fakten zuerst

Bevor wir uns mit Architektur und Design beschäftigen, ist es hilfreich, die grundlegenden Fakten festzuhalten.

Koi veröffentlichte die ursprüngliche ShadowPrompt-Forschung am 26. März 2026. Darin wurde eine Schwachstellenkette in der Chrome-Erweiterung Claude beschrieben, die es jeder Website ermöglichte, Prompts unbemerkt in die Erweiterung einzuschleusen, indem eine permissive Herkunfts-Zulassungsliste mit einem DOM-basierten XSS im Code von Arkose Labs kombiniert wurde, der auf a-cdn.claude.ai. Die Hacker News fassten denselben Befund am selben Tag zusammen und berichteten, dass Anthropic die Ursprungsprüfungen in der Erweiterungsversion 1.0.41 verschärft hatte, während Arkose Labs das XSS später am 19. Februar 2026 behoben hat. (Koi)

Der öffentliche Zeitplan ist in diesem Fall ungewöhnlich wichtig, da er klärt, was bekannt ist und was nicht. Laut Koi wurde das Problem am 26. Dezember 2025 an Anthropic gemeldet, am 27. Dezember 2025 bestätigt, am 15. Januar 2026 in der Erweiterung gepatcht und am 19. Februar 2026 vollständig geschlossen, nachdem Arkose Labs das XSS behoben hatte, wobei die erneuten Tests am 24. Februar 2026 abgeschlossen wurden. Dies spricht für eine vorsichtige Schlussfolgerung: Die Kette war real, die Anbieter haben reagiert, und das aufgedeckte Problem ist behoben. Die öffentliche Berichterstattung ist kein Beleg für eine bestätigte Massenausnutzung in freier Wildbahn. (Koi)

ShadowPrompt schnelle Fakten

| Feld | Einzelheiten |

|---|---|

| Betroffene Fläche | Claude Chrome-Erweiterung, von Anthropic auch als Claude in Chrome beschrieben (Claude Help Center) |

| Kernthema | Null-Klick-Eingabeaufforderung über vertrauenswürdige Subdomain plus DOM-basierte XSS-Kette (Koi) |

| Name der Forschung | SchattenPrompt (Koi) |

| Wesentlicher Vertrauensmangel | Die Nebenstelle akzeptiert prompterhaltende Nachrichten von jedem *.claude.ai Herkunft (Koi) |

| Brücke ausnutzen | DOM-basiertes XSS in der CAPTCHA-Komponente von Arkose Labs, gehostet auf a-cdn.claude.ai (Koi) |

| Öffentlich empfohlener sicherer Erweiterungsboden | 1.0.41 oder höher (Koi) |

| Erweiterungsseitiges Fixdatum in der Koi-Zeitleiste | 15. Januar 2026 (Koi) |

| Arkose XSS-Fix Datum in Koi Zeitleiste | 19. Februar 2026 (Koi) |

| Aktueller öffentlicher Status | Gepatchte Kette, wobei ältere Versionen noch inventarisiert und entfernt werden sollten (Koi) |

Claude in Chrome-Sicherheit, warum der Explosionsradius größer war als bei einem normalen Erweiterungsfehler

Viele Sicherheitsberichte gehen direkt auf die Exploit-Kette ein und lassen das Produktmodell aus. Das ist ein Fehler. Wenn Sie nicht verstehen, was das Tool kann, können Sie nicht beurteilen, was eine Kompromittierung bedeutet.

In der Dokumentation von Anthropic heißt es, dass Claude in Chrome das Lesen, Anklicken und Navigieren von Websites über das Seitenfenster des Browsers ermöglicht, während der Benutzer surft. Es kann auch mit Claude Code integriert werden, so dass Benutzer im Terminal erstellen, im Browser überprüfen und mithilfe von Konsolenprotokollen, Netzwerkanforderungen und DOM-Status debuggen können. Im gleichen Hilfematerial wird darauf hingewiesen, dass die Verwendung des Browsers Risiken birgt, was hier keine juristische Floskel ist. Es handelt sich um die korrekte architektonische Warnung. (Claude Help Center)

Die Sicherheitsdokumentation von Anthropic ist sogar noch deutlicher. Auf der Seite "Claude in Chrome sicher verwenden" heißt es, dass das größte Risiko bei der Verwendung von KI-Tools in Browsern die Prompt-Injection ist, bei der versteckte Anweisungen in Webinhalten Claude dazu verleiten können, unbeabsichtigte Aktionen auszuführen. Auf dieser Seite heißt es auch, dass Claude in Chrome JavaScript auf Webseiten ausführen kann und, wenn die Ausführung von JavaScript für eine Website aktiviert ist, auf dieselben Daten zugreifen kann, die auch der Browser auf dieser Seite ausführt, einschließlich Anmeldesitzungen und gespeicherte Website-Daten. Anthropic fügt einen wichtigen Vorbehalt hinzu: Ausgabefilter stellen keine Sicherheitsgrenze dar. (Claude Help Center)

Die Plattformdokumente zur Computernutzung und zum Claude Desktop bekräftigen denselben Punkt aus einem anderen Blickwinkel. Anthropic sagt, dass die Computernutzung Anwendungen öffnen, den Bildschirm steuern und direkt auf einem Computer arbeiten kann, warnt aber auch davor, dass die Vertrauensgrenze anders ist und dass Screenshots oder Bildschirminhalte prompte Injektionsversuche enthalten können. Das Unternehmen hat Klassifikatoren hinzugefügt, die versuchen, solche Angriffe zu erkennen und das Modell dazu zu bringen, um eine Bestätigung zu bitten, weist aber auch darauf hin, dass das Risiko nicht beseitigt ist und die Endnutzer über die entsprechenden Gefahren informiert werden sollten. (Claude API-Dokumente)

Dies ist wichtig, weil ShadowPrompt nicht nur ein Fehler war, der es einer Website ermöglichte, Text in ein Modell zu flüstern. Es war ein Fehler, der es ermöglichte, dass feindliche Inhalte einen Agenten mit Browserkontext, Browsing-Status, Erweiterungsberechtigungen und einem Side-Panel-Ausführungspfad steuerten. Sobald der Assistent eine eingeloggte Seite lesen, sich durch einen Workflow klicken, das DOM inspizieren und über mehrere Registerkarten hinweg agieren kann, hört "Prompt Injection" auf, abstrakt zu klingen, und fängt an, wie Missbrauch von delegierten Aktionen auszusehen. (Claude Help Center)

Warum Browser-KI das Bedrohungsmodell verändert

| Fähigkeit | Warum es sie gibt | Warum Kompromisse wichtig sind |

|---|---|---|

| Inhalt der Seite lesen | Zusammenfassen, Extrahieren, Vergleichen, Aufgabenhilfe (Claude Help Center) | Eine feindliche Eingabeaufforderung kann den Zugriff auf sensible Daten steuern, die bereits in der Sitzung sichtbar sind (Claude Help Center) |

| Klicken und navigieren | Automatisierung von Arbeitsabläufen, Ausfüllen von Formularen, Durchsuchen in mehreren Schritten (Claude Help Center) | Ein manipulierter Agent kann innerhalb vertrauenswürdiger Sitzungen Aktionen durchführen, anstatt nur Inhalte zu lesen (Claude Help Center) |

| JavaScript auf Websites ausführen | Interaktion mit Rich-Web-Anwendungen und dynamischen Zuständen (Claude Help Center) | Wenn der Agent unterwandert wird, wird dieselbe Fähigkeit zu einem Zugriffspfad auf im Browser sichtbare Daten und Aktionen (Claude Help Center) |

| Konsolenprotokolle, Netzwerkanfragen, DOM-Status lesen | Debugging für Entwickler und Build-Test-Verify-Workflows (Claude Help Center) | Browser-Fehler können nicht nur Benutzerinhalte, sondern auch Debugging-Kontext und Entwicklungsabläufe offenlegen (Claude Help Center) |

| Arbeiten mit Claude Desktop und Claude Code | Flächendeckende Produktivität und Automatisierung (Claude Help Center) | Ein einziger Vertrauensfehler kann Browsing-, Entwicklungs- und lokale Ausführungskontexte überbrücken (Claude API-Dokumente) |

ShadowPrompt, die Angriffskette Schritt für Schritt

Die Stärke der Offenlegung von Koi ist, dass sie sich nicht auf vage Formulierungen stützt. Es wird eine konkrete Kette mit einem klaren Übergang bei jedem Schritt dargelegt. Diese Übergänge sind es, aus denen man wirklich etwas lernen kann.

Schritt eins, ein Prompt-tragender Nachrichtenpfad vertraute zu vielen Ursprüngen

Koi sagt, die Claude-Erweiterung habe einen Nachrichtenweg durch chrome.runtime.sendMessage() und diesen einen Nachrichtentyp, onboarding_taskakzeptierte einen Prompt-Parameter und schickte ihn direkt an Claude zur Ausführung. Die entscheidende Designentscheidung war das Vertrauen in die Herkunft. Laut Koi kann jede Seite auf jeder *.claude.ai Subdomain diese Aufforderung senden konnte und die Erweiterung sie ausführen würde. Das Problem bestand nicht nur darin, dass eine Webseite mit der Erweiterung sprechen konnte. Das Problem bestand darin, dass die Erweiterung mehrere Subdomänen zu einer einzigen Vertrauensentscheidung zusammenfasste. (Koi)

Das ist genau die Art von Entscheidung, die während der Entwicklung vernünftig erscheint. Ein Produkt hat eine Hauptdomain, eine Handvoll Support- oder CDN-Subdomains, vielleicht ein paar Onboarding-Oberflächen, vielleicht ein CAPTCHA oder einen Static-Asset-Host, und der technische Instinkt besagt, dass sie alle zu uns gehören. In Bezug auf die Browser-Sicherheit ist diese Annahme brüchig. In Bezug auf die KI-Sicherheit ist sie gefährlich, denn "gehört uns" kann jetzt auch "darf den Agenten steuern" bedeuten. (Koi)

Schritt zwei: Code von Drittanbietern wurde innerhalb einer Vertrauensgrenze von Erstanbietern ausgeführt

Der zweite Schritt ist der architektonische, an den sich die Verteidiger erinnern sollten, nachdem die Versionsnummern der Erweiterungen verschwunden sind. Koi sagt, dass Anthropic Arkose Labs für die CAPTCHA-Verifizierung verwendet hat und dass die Challenge-Komponenten auf a-cdn.claude.ai. Mit anderen Worten: Der Code eines Drittanbieters wurde auf einer Subdomäne eines Erstanbieters ausgeführt, der die Erweiterung vertraute. (Koi)

Dieses Muster ist nicht selten. Unternehmen platzieren häufig Komponenten von Anbietern hinter markengeschützten Subdomänen, um die Leistung, den Cookie-Umfang, die Einfachheit der Bereitstellung oder die Kontinuität der Benutzeroberfläche zu gewährleisten. Sobald jedoch eine Browsererweiterung oder ein interner Dienst diesen Host als gleichwertig mit dem primären Anwendungsursprung behandelt, hat das Unternehmen den Code des Anbieters effektiv in dieselbe Vertrauenszone wie das Kernprodukt erhoben. ShadowPrompt erinnert daran, dass Markenausrichtung und Sicherheitsäquivalenz nicht dasselbe sind. (Koi)

Schritt drei: Eine ältere Arkose-Komponente enthielt noch einen DOM-basierten XSS-Pfad

Nach Angaben von Koi akzeptierte die anfällige Arkose-Komponente Nachrichten von jeder Website über postMessage, nicht geprüft Ereignis.Ursprungund fügte vom Angreifer kontrollierte Daten in den Anwendungsstatus ein. In Kombination mit dem HTML-Rendering in der Komponente führte dies zu DOM XSS. Der Forscher ermittelte dann mit Brute-Force ältere URL-Versionen und stellte fest, dass eine ältere, noch aktive Version weiterhin ausnutzbar war, obwohl die aktuelle Version das Problem nicht mehr aufwies. (Koi)

Dieses Detail ist leicht zu übersehen, aber es ist wichtig. Bei ShadowPrompt ging es nicht nur um einen aktuellen Programmierfehler. Es ging auch um den Versionslebenszyklus und die Asset-Hygiene. Eine veraltete, erreichbare Komponente auf einer vertrauenswürdigen Subdomäne wurde zur fehlenden Sprosse auf der Leiter des Exploits. Diese Art von Verzögerung ist beim Hosting von statischen Assets, CDN-Pfaden, Rollout-Fenstern und von Herstellern bereitgestellten Komponenten üblich. (Koi)

Eine vereinfachte Version des Musters für die Behandlung unsicherer Nachrichten sieht wie folgt aus:

window.addEventListener("message", function (event) {

// Unsicheres Muster: keine Überprüfung der Herkunft

if (event.data.message === "assign_session_data") {

appState.stringTable = event.data.stringTable;

render(appState);

}

});

Der Sinn dieses Ausschnitts ist nicht, den genauen Produktionscode zu reproduzieren. Es geht darum, die Art des Fehlers aufzuzeigen. Wenn der Empfänger Daten von einem beliebigen Elternteil akzeptiert, davon ausgeht, dass der Inhalt vertrauenswürdig ist, und später die vom Angreifer kontrollierten Werte als HTML oder anderweitig ausführbaren Inhalt wiedergibt, ist das Ursprungsproblem bereits schwerwiegend, bevor das XSS-Primitiv überhaupt diskutiert wird. Dies ist die erste Frage, die sich Verteidiger bei der Überprüfung von Browser-Komponenten und eingebetteten Widgets stellen sollten. (Koi)

Schritt vier, Ausführung von JavaScript auf a-cdn.claude.ai wurde Erweiterung Kontrolle

Sobald der Angreifer die Ausführung von JavaScript auf a-cdn.claude.aiLaut Koi war der letzte Schritt ganz einfach. Das eingeschleuste Skript schickte eine Nachricht an die Claude-Erweiterung mit Typ: 'Onboarding_Task' und eine vom Angreifer kontrollierte Eingabeaufforderung in der Nutzlast. Da die Erweiterung dem *.claude.ai wurde die Aufforderung angenommen und landete in Claudes Seitenfenster, als käme sie vom Benutzer. (Koi)

Der vereinfachte Konzeptnachweis von Koi sah folgendermaßen aus:

chrome.runtime.sendMessage(

'fcoeoabgfenejglbffodgkkbkcdhcgfn',

{

Typ: 'onboarding_task',

payload: { prompt: 'ATTACKER_CONTROLLED_PROMPT' }

}

);

Auch hier ist die Lektion umfassender als diese genaue Form der Nachricht. Die Erweiterung hat nicht die menschliche Absicht überprüft. Sie überprüfte die Ursprungszugehörigkeit. Diese Unterscheidung ist der ganze Vorfall in einem Satz. (Koi)

Schritt fünf, Null-Klick war plausibel, weil die Kette meist unsichtbar blieb

Laut Koi könnte die Kette von einem unsichtbaren Iframe aus laufen, wobei die Angreiferseite die verwundbare Arkose-Komponente einbettet und die XSS-Nutzlast über postMessageund löst die Erweiterungsnachricht unbemerkt aus. Das Opfer musste nichts anklicken oder eine Verlängerungsanfrage genehmigen. (Koi)

Das macht die "Zero-Click Prompt Injection" zu einer sinnvollen Beschreibung und nicht zu einem Hype. Das System wurde nicht durch die Tastenanschläge des Benutzers gekapert. Es war der Eingabepfad des Agenten. Wenn der Assistent Anweisungen von einer vertrauenswürdigen Grenze erhalten kann, die der Benutzer nie zu Gesicht bekommt, ist die Ausnutzung bereits hinter den normalen Wahrnehmungshinweisen angesiedelt. (Koi)

Aufschlüsselung der ShadowPrompt-Kette

| Bühne | Komponente | Vertrauen vorausgesetzt | Tatsächlicher Makel | Ergebnis |

|---|---|---|---|---|

| 1 | Claude-Erweiterung Messaging-API | Jede *.claude.ai Herkunft ist für prompte Nachrichten akzeptabel | Zu weit gefasste Herkunftsliste für onboarding_task Pfad (Koi) | Jede vertrauenswürdige Subdomain könnte eine Eingabeaufforderung an Claude |

| 2 | a-cdn.claude.ai | Erstrangige Subdomäne impliziert sicheren Ausführungskontext | Arkose-Komponente eines Drittanbieters, die im Namensraum des Erstanbieters gehostet wird (Koi) | Der Lieferantencode hat das Vertrauen der ersten Partei gewonnen |

| 3 | Arkose Spiel-Kernkomponente | Daten von Eltern zu Kindern sind unbedenklich | postMessage Empfänger hat nicht validiert Ereignis.Ursprung; vom Angreifer kontrollierte Daten erreichten den Rendering-Pfad (Koi) | DOM XSS auf vertrauenswürdiger Subdomain |

| 4 | Injektion von Erweiterungsmeldungen | Vertrauenswürdige Herkunft gleich vertrauenswürdige Benutzeranfrage | Erweiterung akzeptiert vom Angreifer bereitgestellte Eingabeaufforderung als benutzeräquivalente Eingabe (Koi) | Claude erhielt Anweisungen für Angreifer |

| 5 | Browser AI-Ausführung | Der Agent folgt legitimen Aufgabenanforderungen | Agent handelt auf feindliche Anweisungen mit Browser-Fähigkeiten (Claude Help Center) | Datenzugriff, Seitenaktionen, seitenübergreifendes Missbrauchspotenzial |

Claude in Chrome-Sicherheit, warum dies mehr als ein XSS-Bug war

Die traditionelle XSS-Analyse stellt drei Fragen. Kann ein Angreifer ein Skript ausführen. Welcher Seitenkontext wird kompromittiert. Kann der Angreifer Daten stehlen oder sich als Benutzer ausgeben. Diese Fragen sind immer noch wichtig, aber ShadowPrompt fügt eine vierte hinzu: Kann der Angreifer einen vertrauenswürdigen Assistenten dazu zwingen, als fähigerer Stellvertreter zu agieren als die Seite selbst.

Aus diesem Grund liegt der Vorfall viel näher am Muster des verwirrten Stellvertreters als an der gewöhnlichen clientseitigen Injektion. Der kürzlich erschienene Artikel von Penligent über die Sicherheit von KI-Agenten jenseits von IAM bringt die moderne Version des Problems klar auf den Punkt: Die Identität kann bestätigen, wer sich authentifiziert hat, aber sie bewahrt nicht automatisch, warum eine Aktion ausgeführt werden sollte oder ob der nächste Schritt noch mit der Absicht des Benutzers übereinstimmt. In ShadowPrompt verfügte die Erweiterung über genügend Autorität, um Aufforderungen zu empfangen und Browseraktionen auszulösen, aber sie hatte keine zuverlässige Möglichkeit, eine vom Benutzer genehmigte Aufgabe von einer feindlichen Aufforderung zu unterscheiden, die über einen vertrauenswürdig erscheinenden Pfad eintraf. (Sträflich)

Die Dokumentation der Anthropic-Plattform stimmt mit dieser Sichtweise überein. Das Unternehmen sagt, dass Prompt Injection weiterhin eine große Sicherheitsherausforderung für browserbasierte KI-Agenten darstellt, insbesondere wenn die Modelle mehr reale Aktionen ausführen. In der Dokumentation zur Computernutzung wird ausdrücklich eingeräumt, dass Inhalte auf Webseiten oder in Bildern mit den Benutzeranweisungen in Konflikt geraten und Claude zu Fehlern verleiten können, selbst wenn ein klassifikatorbasierter Schutz darüber gelegt wird. (Anthropisch)

Auch hier gibt es ein breiteres Ökosystem-Signal. In der Studie von Unit 42 vom März 2026 über Gemini Live in Chrome wurden "agentische Browser" als in Seitenfenster eingebettete Assistenten beschrieben, die in der Lage sind, mehrstufige Operationen mit dem, was der Nutzer sieht, durchzuführen, und es wurde gezeigt, wie eine Kompromittierung auf der Grundlage von Erweiterungen zu lokalem Dateizugriff, Screenshots, Kamera- und Mikrofonaufnahmen und einer umfassenderen Verletzung der Privatsphäre führen könnte. Die Implementierungsdetails unterschieden sich von ShadowPrompt, aber die Sicherheitsrichtung war dieselbe: Sobald der Assistent eine privilegierte Oberfläche innerhalb des Browsers ist, braucht eine Kompromittierung keine klassische Remotecode-Ausführungskette, um ernsthaft zu werden. (Referat 42)

Was ein Angreifer realistischerweise tun könnte

Das öffentliche Schreiben von Koi ist absichtlich unverblümt, was den potenziellen Explosionsradius angeht. Der Forscher sagt, dass die Kette verwendet werden könnte, um ein Gmail-Zugangs-Token zu stehlen, Google Drive zu lesen, den LLM-Chatverlauf zu exportieren und E-Mails als Benutzer zu senden. Das ist keine Behauptung, dass alle diese Aktionen in freier Wildbahn beobachtet wurden. Es ist eine Aussage über die Privilegien, die durch einen manipulierten Browser-Assistenten erreicht werden können, der innerhalb bereits authentifizierter Browsersitzungen arbeitet. (Koi)

Die von Anthropic erstellte Seite "Claude in Chrome sicher verwenden" unterstützt dieses Bedrohungsmodell. Dort heißt es, dass in Tests identifizierte Prompt-Injection-Szenarien Claude dazu bringen könnten, sensible Informationen zu extrahieren und weiterzugeben, wichtige Dateien zu löschen oder unbeabsichtigte Aktionen auf Websites durchzuführen. Außerdem wird darauf hingewiesen, dass Claude bei aktivierter JavaScript-Ausführung auf dieselben Daten zugreifen kann wie der Browser auf der betreffenden Seite, einschließlich Anmeldesitzungen und gespeicherte Website-Daten. (Claude Help Center)

Die sinnvollste Art, sich den Explosionsradius vorzustellen, ist die nach Rollen.

Persönlicher Explosionsradius des Benutzers

Ein privater Benutzer, der Claude in Chrome ausführt, während er bei Mail, Cloud-Speicher, Chat-Tools und persönlichen SaaS angemeldet ist, hat die Art von gemischtem Sitzungsstatus, die Angreifer lieben. Ein manipulierter Assistent könnte versuchen, sichtbare Inhalte zu lesen, zu hochwertigen Seiten zu navigieren, Daten aus eingeloggten Sitzungen zu extrahieren oder Aktionen innerhalb dieser Sitzungen auszulösen. Ob ein bestimmter Versuch erfolgreich ist, hängt von Berechtigungen, standortspezifischen Schutzmaßnahmen, Modellverhalten und Benutzergenehmigungen ab, aber das Risiko ist nicht theoretisch genug, um es auszuschließen. Anthropic warnt ausdrücklich davor, die Erweiterung gelegentlich für nicht vertrauenswürdige oder risikoreiche Inhalte zu verwenden. (Claude Help Center)

Explosionsradius der Wissensarbeiter im Unternehmen

Bei Unternehmensnutzern weitet sich das Problem von der persönlichen Privatsphäre auf die systemübergreifende geschäftliche Nutzung aus. Der Assistent kann über dieselbe Browserumgebung auf interne Dokumentation, Kundendatensätze, Supportportale, Projektmanagementsysteme und Cloud-Dashboards zugreifen. Selbst wenn der direkte Zugriff auf bestimmte Kategorien vom Anbieter blockiert wird, empfiehlt die Anthropic-Dokumentation für die Verwaltungskontrollen restriktive Zulässigkeitslisten während der Einführung und betont, dass die Eigentümer des Unternehmens umgehend über die Risiken informiert werden. Diese Anleitung ist nur deshalb sinnvoll, weil die Erweiterung von vornherein in der Nähe sensibler Arbeitsabläufe arbeitet. (Claude Help Center)

Explosionsradius für Entwickler und technische Einkäufer

Entwickler sind ein Sonderfall, denn Anthropic wirbt für ein Build-Test-Verify-Modell, bei dem Claude Code mit der Chrome-Erweiterung arbeitet und Claude Konsolenfehler, Netzwerkanfragen und den DOM-Status lesen kann. Wenn ein browserseitiger Agent in diesem Kontext kompromittiert wird, ist der Radius des Angriffs nicht auf das Lesen einer gerenderten Seite beschränkt. Er kann sich auf die Testlogik, den Debugging-Kontext, den Zugriff auf Entwickler-Tools und das Vertrauen der Teams in die automatische Überprüfung auswirken. Das ist einer der Gründe, warum die Sicherheit von Browser-KI zusammen mit der Sicherheit von Coding-Agenten diskutiert werden sollte, und nicht als separates Problem der Verbraucherfunktionen. (Claude Help Center)

Hochsensible Rollen

In den Sicherheitsunterlagen von Anthropic heißt es, dass bestimmte Kategorien wie Bankgeschäfte, Investitionen, nicht jugendfreie Inhalte und Kryptowährungen standardmäßig gesperrt sind und dass einige risikoreiche Aktionen wie Einkäufe bestätigt werden müssen. Diese Kontrollen sind hilfreich. Sie machen jedoch eine interne, rollenbasierte Richtlinie nicht überflüssig. Die Teams sollten davon ausgehen, dass die Bereiche Finanzen, Identitätsverwaltung, Reaktion auf Zwischenfälle, Support-Eskalation, Geschäftsleitung und rechtliche Überprüfung weit weniger Toleranz für Browser-KI-Mehrdeutigkeiten aufbringen als gewöhnliche Forschungs- oder Marketinganwendungen. (Claude Help Center)

Vergleich zwischen privatem und betrieblichem Sprengradius

| Benutzertyp | Typischer erreichbarer Kontext | Was das Risiko verändert | Defensive Priorität |

|---|---|---|---|

| Persönlicher Benutzer | E-Mail, Speicherung, SaaS für Verbraucher, Chat, soziale Konten | Angemeldete Sitzungen und JavaScript-aktivierte Site-Berechtigungen (Claude Help Center) | Erweiterung aktualisieren, Berechtigungen einschränken, nicht vertrauenswürdige Websites vermeiden |

| Wissensarbeiter | Dokumente, CRM, Ticketing, HR-Portale, Tools für die Zusammenarbeit | Systemübergreifender Browser-Kontext und beibehaltene Sitzungen (Claude Help Center) | Restriktive Zulassungslisten, Einführung nur in Pilotprojekten, Rollenscoping |

| Entwickler | Devtools, Anwendungssitzungen, Protokolle, Testabläufe, Integration von Claude Code | Build-Test-Verify-Schleife und Debugging-Zugang (Claude Help Center) | Separate Browser-Profile für Entwickler, stärkere Überprüfung von Änderungen |

| Rolle mit hoher Sensitivität | Finanzielle oder regulierte Arbeitsabläufe, Identitäts- und Zugangstools | Unumkehrbare Maßnahmen und höherwertige Daten | Erwägen Sie, die Erweiterung zu deaktivieren oder nur an stark eingeschränkten Standorten zu verwenden. |

Anthropic wusste, dass die prompte Injektion das Problem war, und das ist ein Teil der Geschichte

Einer der interessantesten Aspekte von ShadowPrompt ist, dass Anthropic bereits vor Monaten öffentlich über Prompt Injection als zentrales Risiko für Browser-KI gesprochen hat.

Als Anthropic im August 2025 das Claude in Chrome-Pilotprojekt ankündigte, hieß es, es gehe darum, browserbasierte KI-Fähigkeiten zu testen und gleichzeitig Prompt-Injection-Risiken anzugehen und Sicherheitsmaßnahmen vor einer breiteren Veröffentlichung zu entwickeln. Im November 2025 hieß es im Anthropic-Blog zum Schutz vor Prompt Injection im Browser, Prompt Injection sei "noch lange kein gelöstes Problem", zumal die Modelle immer mehr reale Aktionen ausführen, und beschrieb Webseiten als eine wichtige Angriffsfläche für Agenten, die im Namen eines Benutzers browsen. (Anthropisch)

Der Transparency Hub von Anthropic geht noch weiter. In dem Abschnitt, der die Schutzmaßnahmen für Claude Opus 4.5 zusammenfasst, gibt das Unternehmen an, dass es eine adaptive Bewertung der Robustheit von Claude für Chrome gegen Prompt Injection durchgeführt hat. Dabei wurden Angreifern 100 Versuche pro Umgebung gegeben und der Erfolg mit den neuen Schutzmaßnahmen auf 1,4 Prozent reduziert, verglichen mit 10,8 Prozent für Claude Sonnet 4.5 unter den vorherigen Schutzmaßnahmen. Auf der Sicherheitsseite für Endbenutzer gibt Anthropic gesondert an, dass die derzeitige Konfiguration die Erfolgsrate von Angriffen bei internen Tests, bei denen bekannte effektive Techniken kombiniert werden, auf etwa 1 Prozent reduziert. Diese beiden Zahlen beschreiben unterschiedliche Bewertungskontexte, aber zusammen zeigen sie ein Unternehmen, das bereits stark in modell- und systemseitigen Schutz investiert hat. (Anthropisch)

Das macht ShadowPrompt nicht weniger, sondern mehr lehrreich. Es zeigt, dass die Robustheit des Modells und die Inhaltsklassifizierer zwar notwendig, aber nicht ausreichend sind. Wenn die Plattform selbst falsch erkennt, wer Anweisungen geben darf, kann die Abwehr eine Ebene früher versagen als die Schlussfolgerung des Modells zur Eingabeaufforderung. Ein Klassifikator kann dem Assistenten helfen, verdächtige Seiteninhalte zu hinterfragen. Er kann jedoch nicht einen Nachrichtenpfad kompensieren, der feindliche Anweisungen von einer Quelle importiert, der die Erweiterung bereits vertraut. (Claude API-Dokumente)

Mit anderen Worten: Die Lektion lautet nicht, dass Anthropic die Soforteinspeisung ignoriert hat. Die Lehre ist, dass die Sicherheit von Browser-KI ein Systemproblem ist. Modell-Schutzmaßnahmen helfen. Erlaubnisaufforderungen helfen. Bestätigungen von Aktionen mit hohem Risiko helfen. Aber ein Browser-Agent benötigt auch eine strenge Quellenvalidierung, enge Vertrauenszonen, eine sorgfältige Isolierung von Anbieterkomponenten und ein Autorisierungsmodell, das sich an der menschlichen Absicht orientiert und nicht an Domänenbenennungskonventionen. (Claude Help Center)

Was wurde behoben, und was wurde nicht auf magische Weise gelöst?

Der Zeitplan von Koi besagt, dass Anthropic am 15. Januar 2026 eine Korrektur auf der Erweiterungsseite vorgenommen hat, die eine strenge Herkunftsprüfung vorsieht, die genau https://claude.aiund dass der Proof of Concept am 18. Januar nicht mehr funktionierte, weil die Herkunft von nicht-laude.ai als nicht vertrauenswürdig zurückgewiesen wurde. Koi sagt auch, dass Arkose Labs das XSS am 19. Februar 2026 behoben hat, nachdem das Problem über seinen eigenen Offenlegungskanal gemeldet wurde. Die Hacker News berichteten über den gleichen Ablauf der Reparatur. (Koi)

Diese Korrektur ist wichtig, weil sie die Kette der offengelegten Daten an der richtigen Stelle schließt. Das Problem war nicht nur das XSS. Das Problem bestand auch darin, dass ein breites Subdomain-Muster als maßgebend für die sofortige Übermittlung akzeptiert wurde. Die Verschärfung der Herkunftsprüfung auf den exakten erwarteten Ursprung ist der richtige architektonische Schritt für diesen Nachrichtenpfad. (Koi)

Dennoch sollten Verteidiger nicht den falschen Trost aus einem Hersteller-Patch ziehen. ShadowPrompt bedeutet nicht, dass Claude in Chrome einzigartig unsicher ist, und der Patch bedeutet nicht, dass die KI-Sicherheit des Browsers nun gelöst ist. Die Risikoklasse bleibt bestehen: Nicht vertrauenswürdige Inhalte können immer noch versuchen, einen Agenten zu beeinflussen; Komponenten von Drittanbietern können immer noch Vertrauensgrenzen aufheben; und Genehmigungssysteme können bei routinemäßiger Verwendung immer noch schwach werden. In der Dokumentation von Anthropic heißt es, dass die Wahrscheinlichkeit eines Angriffs auch nach den mehrschichtigen Sicherheitsmaßnahmen nicht bei Null liegt. (Claude Help Center)

Was Verteidiger jetzt überprüfen sollten

Der häufigste Fehler bei der Abwehr eines Headline-Bugs besteht darin, bei der Versionshygiene stehen zu bleiben. Für diese Art von Problemen ist das nicht genug.

1. Überprüfen Sie die Versionen der Erweiterungen und entfernen Sie veraltete Installationen

Koi sagt, dass Benutzer überprüfen sollten, ob die Claude Chrome-Erweiterung Version 1.0.41 oder höher ist. Das ist das Minimum für eine sofortige Überprüfung. In der Praxis sollten die Verteidiger von Unternehmen noch weiter gehen und jeden Endpunkt, jedes Browserprofil und jeden verwalteten Bereitstellungspfad für Erweiterungen inventarisieren. Veraltete Browser-Profile, nicht verwaltete Testrechner, Laptops von Auftragnehmern und sekundäre Chrome-Kanäle sind Orte, an denen alte Versionen verweilen. (Koi)

2. Überprüfen Sie, wo die Verlängerung eingesetzt werden darf

Mit den Admin-Kontrollen von Anthropic für Team und Enterprise können Besitzer Claude in Chrome aktivieren oder deaktivieren, Zulässigkeitslisten und Blocklisten konfigurieren und bei der Pilot-Einführung mit einer restriktiven Zulässigkeitsliste beginnen. Das ist keine optionale Hygiene. Es ist Teil des zentralen Sicherheitsmodells. Wenn die Erweiterung im offenen Web allgemein zugelassen wird, erhöht sich das Risiko einer prompten Injektion mit jeder unbekannten Inhaltsoberfläche. (Claude Help Center)

3. Überprüfen Sie die Standardeinstellungen des Berechtigungsmodus

Anthropic's permissions guide sagt, dass Claude in Chrome sowohl "Ask before acting" als auch "Act without asking" unterstützt. Ersteres hat offensichtliche Reibungsverluste zur Folge, aber es bewahrt einen sinnvollen Kontrollpunkt vor der Ausführung. In den meisten Unternehmensumgebungen ist es schwer zu rechtfertigen, einen Browser-Agenten ungefragt über eine große Anzahl von Websites hinweg agieren zu lassen, es sei denn, die Umgebung ist extrem kontrolliert und wenig empfindlich. (Claude Help Center)

4. Prüfung vertrauenswürdiger Subdomänen und Hosting-Muster Dritter

ShadowPrompt sollte eine umfassendere Überprüfung aller Stellen auslösen, an denen Anbietercode oder eingebettete Widgets auf markengeschützten Subdomänen ausgeführt werden, denen andere Systeme vertrauen. Die Frage bei der Überprüfung lautet nicht nur "hat diese Komponente ein XSS". Die Frage lautet vielmehr: "Welche anderen Systeme vertrauen dieser Komponente und welche Funktionen werden durch dieses Vertrauen freigeschaltet? Dazu gehören Erweiterungen, APIs von Erstanbietern, identitätsseitige Annahmen, Ausnahmen bei der Inhaltssicherheit, postMessage-Empfänger und interne Onboarding- oder Helper-Flows. (Koi)

5. Überarbeitung der postMessage-Behandlung in den Webeigenschaften

Das von Koi aufgedeckte unsichere Muster ist so einfach, dass Teams davon ausgehen sollten, dass es auch anderswo existieren könnte. Jeder Message Listener, der nicht validiert Ereignis.Ursprung, Nachrichtenschemata zu normalisieren und die Art und Weise, wie die Daten die Rendering- oder Ausführungssenken erreichen, streng zu kontrollieren, verdient eine genaue Prüfung. Browser-seitige Widget-Ökosysteme sind voll von dieser Art von Fehlern. (Koi)

Ein sichereres Muster ist konzeptionell einfach:

const ALLOWED_PARENT = "https://claude.ai";

window.addEventListener("message", function (event) {

if (event.origin !== ALLOWED_PARENT) return;

if (!event.data || event.data.message !== "assign_session_data") return;

const safeData = validateAndNormalize(event.data);

renderSafely(safeData); // no HTML sinks for untrusted fields

});

Kein einziges Code-Idiom ist für jede Anwendung geeignet. Der Punkt ist architektonischer Natur: expliziter Herkunftsabgleich, Schemavalidierung und sicheres Rendering sollten alle vorhanden sein, bevor eine Nachricht als vertrauenswürdiger Anwendungsstatus behandelt wird. (Koi)

6. Trennung von hochsensiblen Rollen und breitem Einsatz von AI im Browser

Anthropic blockiert standardmäßig einige Hochrisikokategorien und empfiehlt eine vorsichtige Nutzung, aber Unternehmen benötigen dennoch ihre eigenen Richtlinien. Finanzteams, Identitätsadministratoren, leitende Angestellte, Mitarbeiter der Rechtsabteilung und Notfallhelfer sollten nicht dasselbe Browser-KI-Expositionsmodell haben wie allgemeine Benutzer. In vielen Umgebungen ist die richtige Voreinstellung entweder gar keine Erweiterung für diese Rollen oder die ausschließliche Verwendung von Listen in einer sehr kleinen Gruppe interner Domänen. (Claude Help Center)

7. Behandeln Sie die Patch-Überprüfung als einen Arbeitsablauf, nicht als ein Kontrollkästchen

An dieser Stelle ist eine zurückhaltende Erwähnung von Penligent nur natürlich. Bei Problemen wie ShadowPrompt besteht der schwierige Teil nach dem Patchen nicht darin, den Hinweis zu lesen. Es geht darum, zu beweisen, dass das anfällige Verhalten über echte Browserpfade, echte Sitzungen und echte Geschäftsabläufe hinweg verschwunden ist. Das bedeutet oft, die auslösenden Bedingungen zu rekonstruieren, sichere Varianten der Kette abzuspielen, zu prüfen, ob eine gepatchte Umgebung immer noch einen unerwarteten Zustandsübergang zulässt, und den Nachweis zu führen, dass die Validierung tatsächlich durchgeführt wurde. Auf der Website von Penligent werden die von den Benutzern gesteuerten agentenbasierten Arbeitsabläufe beschrieben, und es wird immer wieder betont, dass es sich um verifizierte Ergebnisse, reproduzierbare PoCs und Berichtsausgaben handelt und nicht um reine Scan-Ansprüche. In einem Post-Patch-Verifizierungsworkflow ist diese Art der Ausrichtung auf Reproduzierbarkeit nützlicher als ein weiteres Dashboard, das besagt, dass jeder Host "compliant" ist. (Sträflich)

Ein zweiter natürlicher Ansatzpunkt für Tools wie Penligent sind Regressionstests. Der schnellste Weg, das Vertrauen in die KI-Sicherheit eines Browsers zu verlieren, besteht darin, eine offengelegte Kette zu patchen und die angrenzenden Ketten ungetestet zu lassen. Teams, die bereits eine Blackbox-Validierung für Webanwendungen, Erweiterungen und KI-nahe Ausführungspfade durchführen, sind besser aufgestellt als Teams, die sich nur auf Versionshinweise und Richtliniendokumente verlassen. (Sträflich)

Eine praktische Kontrolltabelle für Unternehmensverteidiger

| Kontrolle | Warum das wichtig ist | Quelle: Unterstützung |

|---|---|---|

| Aktualisierungen von Erweiterungen erzwingen und veraltete Versionen entfernen | Die offengelegte Kette ist gepatcht, aber ältere Versionen können installiert bleiben | (Koi) |

| Restriktive Standortzulassungen | Begrenzt, wo Browser-KI operieren kann und wo feindliche Inhalte sie erreichen können | (Claude Help Center) |

| Standard: Erst fragen, dann handeln | Bewahrt die Genehmigungsgrenze vor der Ausführung | (Claude Help Center) |

| Rollenbasierte Bereitstellung | Hochsensible Rollen haben eine unterschiedliche Belastungstoleranz | (Claude Help Center) |

| Prüfung vertrauenswürdiger Subdomänen und Widget-Hosts | Code von Drittanbietern auf Erstanbieter-Ursprüngen kann stillschweigend Privilegien erben | (Koi) |

| Überprüfung postMessage-Empfänger | Fehlende Herkunftsüberprüfung ist eine immer wiederkehrende Browserschwäche | (Koi) |

| Validierungsnachweise aufbewahren | Versionsprüfungen beweisen nicht, dass sich das Verhalten in realen Arbeitsabläufen geändert hat | (Sträflich) |

Verwandte CVEs, die helfen, das größere Muster zu erklären

ShadowPrompt ist leichter zu verstehen, wenn es neben benachbarten Ausfällen von KI-Assistenten steht. Das Ziel ist nicht, überall die gleichen Bedingungen für die Ausnutzung zu suggerieren. Das Ziel ist es, die wiederkehrende Sicherheitsform zu zeigen: Benutzerabsicht, vertrauenswürdiger Kontext und ausführbare Autorität driften auseinander.

CVE-2025-59536, Claude Code Vertrauen Dialog zu umgehen

NVD sagt, dass Versionen von Claude Code vor 1.0.111 aufgrund eines Fehlers im Vertrauensdialog beim Start anfällig für Code-Injektion waren und dazu verleitet werden konnten, in einem Projekt enthaltenen Code auszuführen, bevor der Benutzer den Vertrauensdialog beim Start akzeptierte. Um diesen Fehler auszunutzen, musste Claude Code in einem nicht vertrauenswürdigen Verzeichnis gestartet werden. Dies ist für ShadowPrompt relevant, da es bei beiden Vorfällen im Wesentlichen darum geht, dass Vertrauen gewährt wird, bevor das System es verdient hat. In einem Fall wurde der Projektcode ausgeführt, bevor eine Vertrauensentscheidung getroffen wurde. In dem anderen Fall wurde eine Eingabeaufforderung akzeptiert, weil der Ursprung vertrauenswürdig aussah, obwohl kein Mensch die Aktion autorisiert hatte. (NVD)

CVE-2026-25723, Claude Code Datei-Schreib-Beschränkung zu umgehen

NVD sagt, dass Claude Code vor 2.0.55 bestimmte Befehle nicht richtig validiert hat, wenn sie über Piped sed Operationen mit echoDadurch können Angreifer die Schreibbeschränkungen für Dateien umgehen und in sensible Verzeichnisse wie .claude oder außerhalb des Projektumfangs. Für die Ausnutzung war die Fähigkeit erforderlich, Befehle über Claude Code mit aktivierter Funktion "Änderungen akzeptieren" auszuführen. Dies ist relevant, weil es zeigt, wie scheinbar lokale Richtlinienlücken bei der Ausführung von Agenten zu Persistenz- oder Privilegienerweiterungskanälen werden können, sobald der Angreifer den Befehlspfad erreicht. (NVD)

CVE-2024-5184, EmailGPT Eingabeaufforderung Injektion

NVD beschreibt CVE-2024-5184 als eine Prompt-Injection-Schwachstelle in EmailGPT, die es einem böswilligen Benutzer ermöglicht, eine direkte Eingabeaufforderung zu injizieren, die Dienstlogik zu übernehmen, hart kodierte System-Eingabeaufforderungen auszulassen oder unerwünschte Eingabeaufforderungen auszuführen. Dieser Fall ist wichtig, weil er zeigt, dass die Injektion von Eingabeaufforderungen kein theoretisches Problem ist, das für Browser-Agenten erfunden wurde. Sie wird bereits als eine formale Schwachstelle in KI-Systemen verfolgt. ShadowPrompt erweitert dieselbe Logik auf eine viel höherwertige Umgebung: einen Browser-Assistenten, der über Live-Sitzungen und Web-Aktionen hinweg arbeitet. (NVD)

CVE-2026-24307, M365 Copilot Eingabevalidierung Problem

Laut NVD ermöglichte eine unsachgemäße Validierung bestimmter Eingaben in M365 Copilot einem unbefugten Angreifer die Offenlegung von Informationen über ein Netzwerk. Der öffentliche NVD-Eintrag ist spärlich im Vergleich zu den oben genannten CVEs im Zusammenhang mit Claude, aber er ist hier dennoch nützlich, weil er zeigt, dass das produktübergreifende Risiko für KI-Assistenten oft mit der Eingabevalidierung beginnt und mit der Offenlegung von Informationen oder dem Abdriften von Aktionen endet. Die Angriffsfläche ist nicht die "KI" im Abstrakten. Es ist die Schnittstelle zwischen nicht vertrauenswürdigen Eingaben und privilegiertem Helferverhalten. (NVD)

Verwandte CVEs in einer Ansicht

| CVE | Produkt | Relevante Fehlerart | Warum das hier wichtig ist | Zustand des Pflasters |

|---|---|---|---|---|

| CVE-2025-59536 | Claude Code | Vertrauen wird vor der Akzeptanz durch den Nutzer gewährt | Spiegelt das Problem der "zu früh eingetroffenen Genehmigung" wider | Behoben in 1.0.111 (NVD) |

| CVE-2026-25723 | Claude Code | Validierungsfehler ermöglicht Schreibvorgänge außerhalb des vorgesehenen Bereichs | Zeigt, wie Agentenausführungspfade lokale Lücken in stärkere Kompromisspfade verwandeln | Behoben in 2.0.55 (NVD) |

| CVE-2024-5184 | E-MailGPT | Sofortige Injektion | Bestätigt, dass Soforteinspritzung eine formale Schwachstelle ist und nicht nur ein Thema für die Forschung | Öffentlicher NVD-Eintrag, keine Browserspezifika (NVD) |

| CVE-2026-24307 | M365 Kopilot | Unsachgemäße Eingabevalidierung führt zur Offenlegung von Informationen | Erweitert den Unterricht über einen Anbieter oder eine Browsererweiterung hinaus | Öffentlicher NVD-Eintrag, mit Verweis auf den Herstellerhinweis (NVD) |

Design-Lektionen für Browser-KI-Assistenten und Agentenentwickler

Die unmittelbaren Abhilfemaßnahmen für ShadowPrompt waren sinnvoll. Wichtiger sind die langfristigen Lehren.

Wildcard-Ursprungsvertrauen ist zu grob für Agentenkontrollpfade

Eine weit gefasste Subdomain-Regel mag für statische Assets oder risikoarme UX-Integrationen tolerierbar sein. Sie ist jedoch keine gute Grundlage für einen Pfad, der einem Assistenten, der im Namen des Benutzers handelt, Aufgaben zuweisen kann. Nachrichtenursprünge für aktions- oder aufforderungstragende Operationen sollten exakt, minimal und explizit an die beabsichtigte Produktoberfläche gebunden sein. ShadowPrompt zeigt, was passiert, wenn die Bequemlichkeit das Autorisierungsdesign überholt. (Koi)

Subdomänen von Erstanbietern können nicht gefahrlos für Erstanbieter-Code einspringen

Wenn der Code eines Anbieters auf einer markengeschützten Subdomäne gehostet wird, erbt jedes System, das auf diesen Hostnamen vertraut, die Angriffsfläche des Anbieters. Das bedeutet nicht, dass Komponenten von Drittanbietern nie existieren sollten. Es bedeutet, dass sie nicht stillschweigend Privilegien erben sollten, die für den Ursprung der Kernanwendung vorgesehen sind. Getrennte Hostnamen, getrennte Richtlinien, getrennte Vertrauensbehandlung und, wo möglich, getrennte Ausführungsumgebungen sind das sicherere Muster. (Koi)

Modellseitige Abwehrmaßnahmen sind notwendig, aber die Plattformgrenzen entscheiden, ob sie von Bedeutung sind

Die öffentliche Arbeit von Anthropic zur Abwehr von Soforteinspritzungen ist seriös und technisch sinnvoll. Das Unternehmen hat eindeutig in Schulungen, Klassifizierer, Red Teaming, Aktionsbestätigungen und Einsatzkontrollen investiert. In der firmeneigenen Dokumentation heißt es jedoch auch immer wieder, dass das Risiko noch immer nicht bei Null liegt. ShadowPrompt macht deutlich, warum: Ein Browser-KI-System ist nicht nur dadurch sicher, dass das Modell schwerer auszutricksen ist. Es wird auch dadurch gesichert, dass entschieden wird, wer mit ihm sprechen darf, wie Aufgaben autorisiert werden, wie Berechtigungen segmentiert werden und wie externe Komponenten isoliert werden. (Anthropisch)

Genehmigungsmüdigkeit ist ein Sicherheitsproblem, nicht nur ein UX-Problem

In den Unterlagen von Anthropic zum Claude Code werden ausdrücklich die Zustimmung des Benutzers, Aufforderungen zur Erteilung von Genehmigungen und die Verringerung der Ermüdung durch Aufforderungen erörtert. Die gleiche Logik gilt für Browser-Assistenten. Wenn ein System ständig um Erlaubnis bittet, stimmen die Benutzer reflexartig zu. Wenn es zu selten fragt, erhält der Agent zu viel Spielraum zum Improvisieren. Die richtige Antwort lautet nicht einfach "mehr Eingabeaufforderungen" oder "weniger Eingabeaufforderungen". Sie besteht in engeren Vorgaben, kleineren Vertrauensbereichen, empfindlicheren Bestätigungen und besseren Nachweisen, dass das System immer noch mit der Absicht des Benutzers arbeitet. (Anthropisch)

Browser-KI-Sicherheit ist jetzt ein Problem, das an Ausführungsgrenzen gebunden ist

Die sauberste Art, ShadowPrompt zu verstehen, ist, Claude in Chrome nicht mehr als eine verherrlichte Seitenleiste zu betrachten. Das Hilfecenter von Anthropic beschreibt eine Browsererweiterung, die lesen, klicken, navigieren, prüfen und in umfassendere agentische Arbeitsabläufe integrieren kann. Unit 42 beschreibt den gleichen Branchenwandel bei anderen Browser-Assistenten als den Aufstieg von "agentischen Browsern". Penligent beschreibt in seinem kürzlich erschienenen KI-Agenten-Sicherheitspapier dieselbe Veränderung in Bezug auf Unternehmen: Das eigentliche Risiko beginnt nach der Authentifizierung, wenn ein vertrauenswürdiges System entscheidet, was als Nächstes im Namen eines Benutzers zu tun ist. Dies sind verschiedene Quellen, die sich auf dieselbe architektonische Veränderung beziehen. (Claude Help Center)

Das ist die eigentliche Bedeutung von ShadowPrompt. Die Exploit-Kette ist gepatcht. Die Lektion ist es nicht.

Ein zukünftiger Browser-Assistent kann stärkere Klassifizierer, strengere Eingabeaufforderungen, sicherere Standardeinstellungen, bessere Pläne, umfassendere Berechtigungen und ein effektiveres Red Teaming verwenden. All das wird jedoch nicht ausreichen, wenn der Browser-Assistent immer noch die Markenherkunft mit menschlicher Autorisierung verwechselt, wenn Code von Zulieferern in privilegierte Vertrauensbereiche eindringen kann oder wenn Teams den Browser-Assistenten auf breiter Basis einsetzen, bevor sie ein klares Modell für die Ausführungssteuerung haben. Browser-KI ist gerade deshalb nützlich, weil sie handelt. Das bedeutet, dass auch ihre Sicherheitsmängel auf Handlungen zurückzuführen sind. (Anthropisch)

Weitere Lektüre

- Koi, SchattenPrompt: Wie jede Website die Chrome-Erweiterung von Claude hätte kapern können (Koi)

- Die Hacker News, Claude Extension Flaw ermöglichte Zero-Click XSS Prompt Injection über jede Website (Die Hacker-Nachrichten)

- Anthropisch, Pilotierung von Claude in Chrome (Anthropisch)

- Anthropic Help Center, Erste Schritte mit Claude in Chrome (Claude Help Center)

- Anthropic Help Center, Sichere Verwendung von Claude in Chrome (Claude Help Center)

- Anthropic Help Center, Claude im Chrome-Berechtigungshandbuch (Claude Help Center)

- Anthropic Help Center, Claude in den Chrome-Admin-Steuerelementen (Claude Help Center)

- Anthropisch, Minderung des Risikos von Soforteinspritzungen bei der Browser-Nutzung (Anthropisch)

- Anthropic Transparency Hub, prompte Injektionsbewertungen für Claude für Chrome (Anthropisch)

- Dokumente zur Anthropischen Plattform, Werkzeug zur Computerbenutzung (Claude API-Dokumente)

- NVD-Einträge für CVE-2025-59536, CVE-2026-25723, CVE-2024-5184 und CVE-2026-24307 (NVD)

- Einheit 42, Zähmung von Agentic Browsern: Sicherheitslücke in Chrome erlaubt Erweiterungen, das neue Gemini-Panel zu kapern (Referat 42)

- Penibel, KI-Agentensicherheit jenseits von IAM: Warum das wahre Risiko nach der Authentifizierung beginnt (Sträflich)

- Penibel, Chrome-Sicherheitslücke ermöglicht Spionage über Gemini Live-Assistent (Sträflich)

- Penibel, Sicherheitsrisiken der Claude-Code-Fernsteuerung - Wenn eine lokale Sitzung zu einer Schnittstelle für die Fernausführung wird (Sträflich)

- Homepage von Penligent (Sträflich)