Im Bereich der offensiven Sicherheit und der automatisierten Penetrationstests ist der CVSS-Score oft eine trügerische Kennzahl. Die kürzlich bekannt gewordene CVE-2026-20805 ist ein Paradebeispiel. Obwohl diese Schwachstelle im Windows Desktop Window Manager (DWM) offiziell mit der mäßigen Stufe 5.5 bewertet wird, wird sie derzeit in freier Wildbahn als kritische Zero-Day-Primitive ausgenutzt.

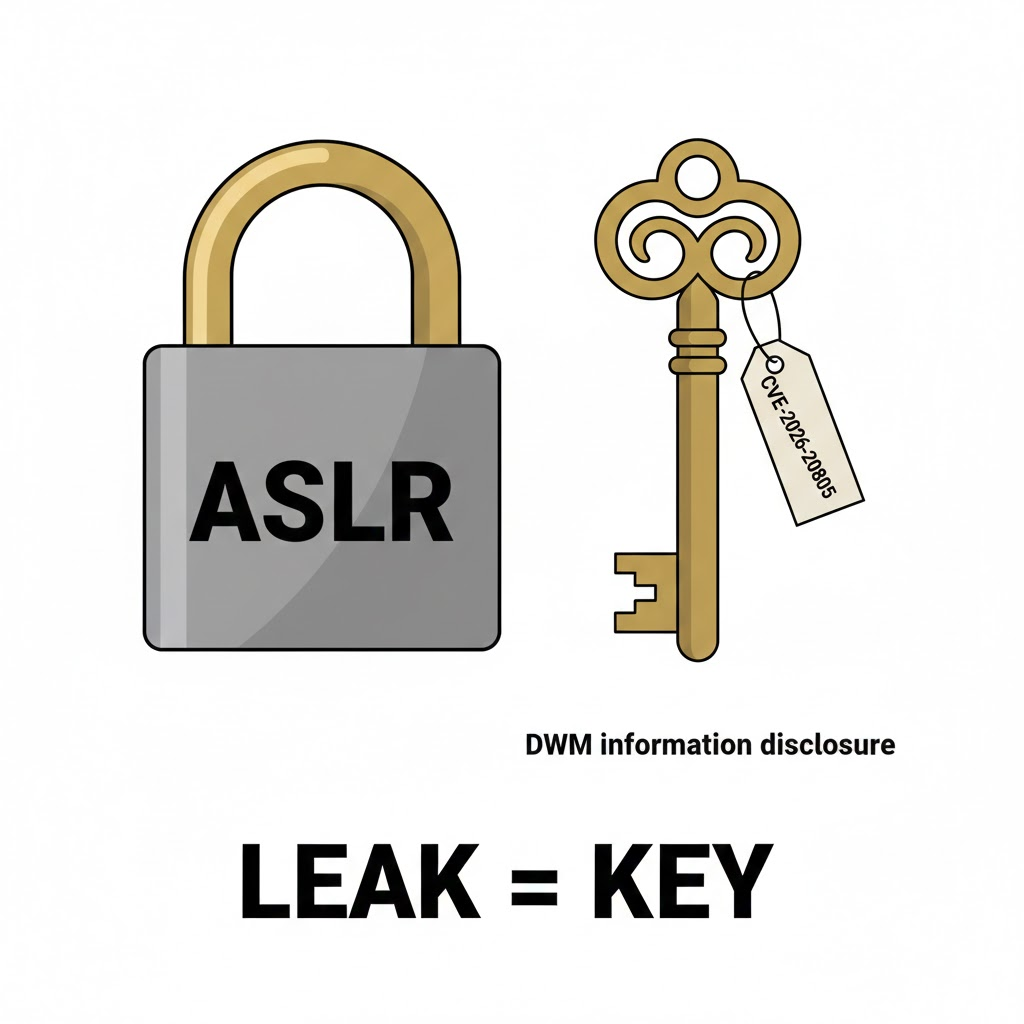

Für KI-Sicherheitsingenieure und Red Teamer ist diese Schwachstelle mehr als nur eine Patching-Aufgabe; sie ist eine Meisterklasse im modernen Exploit-Chaining. Durch das Durchsickern von Speicheradressen über die Advanced Local Procedure Call (ALPC)-Schnittstelle neutralisiert CVE-2026-20805 effektiv die Address Space Layout Randomization (ASLR) und verwandelt theoretische Remote Code Execution (RCE)-Fehler in deterministische, waffenfähige Exploits gegen KI-Infrastrukturen und hochwertige Workstations.

Die Mechanik des Lecks: Das Innere von DWM und ALPC

Zum Verständnis der CVE-2026-20805 PoC Logik muss man über die Standard-Schwachstellenberichte hinausgehen und die Interaktion zwischen Anwendungen im Benutzermodus und dem DWM-Prozess analysieren (dwm.exe).

DWM ist für die Gestaltung des Desktops unter Windows, die Verwaltung visueller Effekte und das Rendern von Fenstern zuständig. Er wird mit hohen Berechtigungen ausgeführt und interagiert eng mit dem Grafik-Subsystem - ein kritischer Vektor für Ingenieure, die lokale LLMs oder GPU-intensive Aufgaben ausführen. Die Schwachstelle liegt darin, wie DWM bestimmte ALPC-Nachrichten behandelt.

Der ALPC-Vektor

ALPC ist eine interne, undokumentierte Interprozess-Kommunikationseinrichtung im Windows-Kernel, die für die Hochgeschwindigkeitsübermittlung von Nachrichten optimiert ist.

Im Kontext von CVE-2026-20805 besteht der Fehler in der Validierung des Abschnittszuordnungsmechanismus während einer ALPC-Verbindungsanforderung. Wenn eine speziell gestaltete ALPC-Nachricht an den DWM-Port gesendet wird, gibt der Dienst versehentlich einen Rohzeiger auf ein Kernel-Objekt oder eine Heap-Adresse im Benutzermodus-Speicherbereich des DWM-Prozesses zurück.

Warum ist das so katastrophal?

Moderne Exploits verlassen sich auf präzise Speicher-Offsets. ASLR schützt davor, indem es die Speicherorte des Heaps, des Stacks und der ausführbaren Dateien randomisiert. Eine erfolgreiche Ausnutzung von CVE-2026-20805 liefert dem Angreifer eine "Basisadresse". Sobald die Basisadresse bekannt ist, wird die Randomisierung unbrauchbar gemacht. Der Angreifer kann dann die genaue Position von ROP-Gadgets (Return-Oriented Programming) berechnen, die für einen nachfolgenden RCE-Angriff benötigt werden.

Theoretische Verwertungslogik

Während es gefährlich ist, ein öffentliches, voll funktionsfähiges Exploit-Skript zu verbreiten, können wir die Pseudocode-Logik analysieren, die zum Auslösen des Lecks erforderlich ist. Dies hilft Sicherheitsingenieuren, die Angriffsfläche zu verstehen.

C++

//// Pseudocode: Konzeptlogik für die Auslösung von DWM ALPC Leak // Haftungsausschluss: Nur für Lehrzwecke und defensive Analysen.

#include #include // Hypothetischer Header für ALPC-Strukturen

void TriggerDWMLeak() { HANDLE hPort; ALPC_MESSAGE msg; UNICODE_STRING portName;

// 1. den DWM-ALPC-Port anvisieren

// DWM-Ports haben oft vorhersehbare Namen oder können aufgezählt werden

RtlInitUnicodeString(&PortName, L"\\\\RPC Control\\\\DwmApi");

// 2. mit dem Port mit spezifischen Attributen verbinden

// Die Schwachstelle liegt wahrscheinlich darin, wie die Verbindungsattribute

// die Abbildung einer Ansicht ermöglichen, die nicht zugänglich sein sollte.

NTSTATUS status = NtAlpcConnectPort(

&hPort,

&portName,

NULL,

&ALPC_PORT_ATTRIBUTES_AllowSectionMap, // Die Auslösebedingung

NULL,

NULL,

NULL,

NULL

);

if (NT_SUCCESS(status)) {

// 3. die Antwortnachricht empfangen

// Die Antwortstruktur enthält die durchgesickerte Heap-Adresse

// in einem Feld, das für harmlose Handle-Informationen vorgesehen ist.

ULONG_PTR leakedAddress = (ULONG_PTR)msg.PortMessage.u1.s1.DataLength;

printf("[!] Ausgelaufene DWM-Heap-Adresse: 0x%llx\\n", leakedAddress);

printf("[*] ASLR besiegt, Offsets können jetzt berechnet werden.\\n");

}

}`

Die "Sprungbrett"-Philosophie in Exploit-Ketten

Sicherheitsingenieure übersehen häufig Schwachstellen wie CVE-2026-20805, da sie keine Codeausführung ermöglichen. auf eigene Faust. Dies ist ein fataler Fehler bei der Modellierung von Bedrohungen.

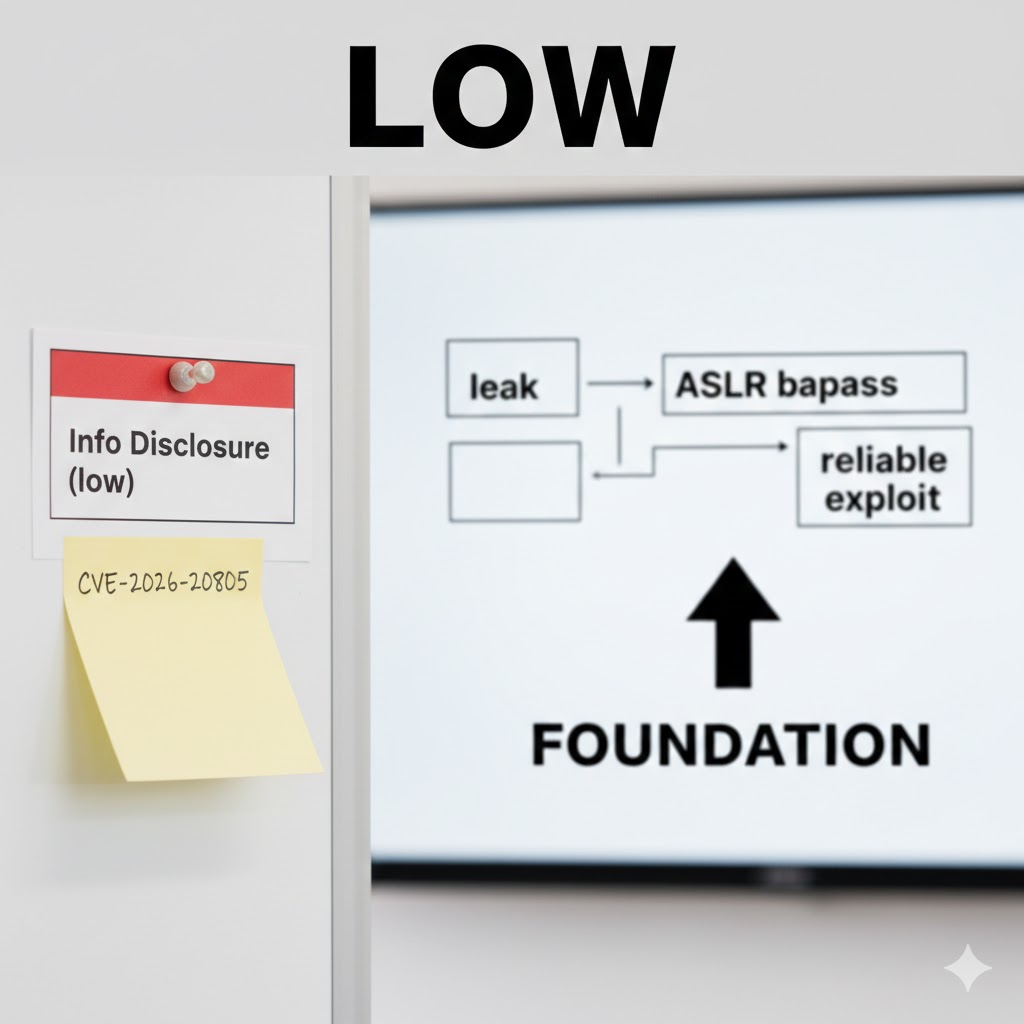

In APT-Kampagnen (Advanced Persistent Threats) ist ein "Information Disclosure"-Bug die notwendige Vorstufe zu einem "Memory Corruption"-Bug.

- Stufe 1 (CVE-2026-20805): Der Angreifer verschafft sich lokalen Zugriff (vielleicht über ein kompromittiertes KI-Trainingsskript mit niedrigen Privilegien oder ein Phishing-Makro). Er führt den PoC aus, um das Speicherlayout des Systems zu lesen.

- Stufe 2 (Der Hammer): Der Angreifer setzt einen separaten Exploit ein (z. B. ein Use-After-Free in einem Grafiktreiber oder einem Browser-Renderer), der das System normalerweise aufgrund von ASLR zum Absturz bringen würde.

- Stufe 3 (Konvergenz): Unter Verwendung der in Stufe 1 entgangenen Adresse wird der Stufe-2-Exploit dynamisch modifiziert, um auf die richtigen Speicheradressen zu verweisen, wodurch zuverlässige SYSTEM-Privilegien erreicht werden.

Für KI-Infrastrukturen ist dies besonders gefährlich. Ein Angreifer, der den Rechner eines Forschers kompromittiert, kann auf den GPU-Cluster ausweichen und geschützte Modellgewichte exfiltrieren oder Datensätze vergiften.

Die Automatisierung der Kill Chain: Wie KI-Agenten CVE-2026-20805 wahrnehmen

Die Komplexität der Verkettung dieser Schwachstellen zeigt die Grenzen herkömmlicher, statischer Schwachstellen-Scanner auf. Ein Standardscanner sieht "CVE-2026-20805: Mittlerer Schweregrad" und setzt ihn an das Ende der Patch-Liste. Ein menschlicher Red Teamer hingegen sieht "The Key to the Kingdom".

Hier setzt die nächste Generation von offensiven Sicherheitswerkzeugen an, wie z. B. Sträflichändert das Spiel grundlegend.

Mehr als statisches Scannen

Penligent fungiert als autonomer KI-Penetrationstester. Im Gegensatz zu einem Scanner, der einfach nur Versionsnummern mit einer Datenbank abgleicht, nutzt Penligent eine LLM-gesteuerte Schlussfolgerungsmaschine, um die Kontext einer Schwachstelle.

Wenn Penligent während eines Einsatzes auf einen für CVE-2026-20805 anfälligen Host stößt, meldet es dies nicht nur. Die Analyse-Engine führt die folgenden kognitiven Schritte durch:

- Kontextuelle Analyse: "Ich habe ein Speicherleck in DWM gefunden. Außerdem sehe ich einen Browser-Dienst, der mit einem bekannten, schwer auszunutzenden RCE läuft."

- Strategische Planung: "Wenn ich das DWM-Leck verwende, um den Speicher abzubilden, kann ich die Erfolgsrate des RCE von 5% auf 100% erhöhen."

- Ausführung: Der Agent stellt selbstständig die erforderlichen Exploit-Primitive zusammen, kettet sie aneinander und validiert den Angriffspfad - und ahmt damit das Verhalten eines hochentwickelten menschlichen Angreifers nach.

Durch die Simulation dieser Logik ermöglicht es Penligent Unternehmen, ihre Risiken nicht als isolierte CVEs, sondern als realisierbare Angriffspfade zu sehen. Für einen KI-Sicherheitsingenieur bedeutet dies, dass er von "alles patchen" zu "die Kill Chain unterbrechen" wechselt, wo es am wichtigsten ist.

| Merkmal | Legacy Vulnerability Scanner | Penetranter AI-Agent |

|---|---|---|

| CVE-2026-20805 Bewertung | "Mittleres Risiko (Informationsoffenlegung)" | "Kritisches Risiko (ASLR-Umgehungsprimitiv)" |

| Ergriffene Maßnahmen | Protokolle in einem PDF-Bericht | Versuche der Verkettung mit anderen Mängeln |

| Exploit-Validierung | Keine (passiv) | Aktive Verifizierung (sichere PoC-Ausführung) |

| Kontext-Bewusstsein | Null (zustandslos) | Hoch (Versteht die Beziehungen zwischen Betriebssystemen und Prozessen) |

Erkennungs- und Abhilfestrategien

Angesichts der Tatsache, dass die CVE-2026-20805 PoC in freier Wildbahn aktiv ist, ist eine sofortige Behebung zwingend erforderlich. Bei ausgereiften Sicherheitsmaßnahmen reicht es jedoch oft nicht aus, einfach nur den Patch aufzuspielen. Sie müssen davon ausgehen, dass die Schwachstelle möglicherweise bereits ausgenutzt wurde, um die Persistenz herzustellen.

1. Patching

Wenden Sie das kumulative Microsoft-Update für Januar 2026 sofort an. Dieses Update ändert dwm.exe um ALPC-Verbindungsanfragen ordnungsgemäß zu bereinigen und sicherzustellen, dass interne Speicherzeiger auf Null gesetzt werden, bevor sie an den Aufrufer zurückgegeben werden.

2. Verhaltensdetektion (EDR-Regeln)

Da der Exploit ungewöhnlichen ALPC-Verkehr zum DWM-Port beinhaltet, können Sicherheitsteams EDR-Abfragen erstellen, um die Phase vor dem Exploit zu erkennen.

- Indikator: Hochfrequente ALPC-Verbindungsversuche zu

\\RPC Steuerung\\\DwmApivon nicht standardisierten Prozessen (z.B.,powershell.exe,cmd.exeoder unbekannte Binärdateien inAppData). - Speicherabfrage: Überwachung von Prozessen, die versuchen, den Speicherbereich von

dwm.exeüberReadProcessMemoryoder ähnliche APIs ohne ein gültiges Debug-Handle.

3. Härtung von AI-Workstations

Für Umgebungen, die sensible KI-Modelle entwickeln:

- Virtualisierungsbasierte Sicherheit (VBS): Stellen Sie sicher, dass VBS und Hypervisor-Enforced Code Integrity (HVCI) aktiviert sind. Diese Funktionen können die Auswirkungen abschwächen, selbst wenn ASLR umgangen wird.

- Least Privilege: Stellen Sie sicher, dass KI-Trainingsskripte und Jupyter-Notebooks nicht mit administrativen Rechten ausgeführt werden. CVE-2026-20805 ist eine . Angriffsvektor; die Begrenzung dessen, was ein kompromittierter Prozess mit geringen Rechten tun kann, ist die letzte Verteidigungslinie.

Schlussfolgerung

CVE-2026-20805 ist ein deutlicher Hinweis darauf, dass in der Ära der automatisierten Cyber-Kriegsführung "geringer Schweregrad" nicht gleichbedeutend mit "geringer Priorität" ist. Für den KI-Sicherheitsingenieur ist der Schutz der Integrität des zugrundeliegenden Betriebssystems ebenso wichtig wie die Sicherung der Modellgewichte selbst. Indem sie die Mechanismen der ALPC-Ausbeutung verstehen und KI-gesteuerte offensive Testplattformen wie Penligent nutzen, können Teams von reaktivem Patchen zu proaktiver Bedrohungsbeseitigung übergehen.

Referenzen und maßgebliche Links: