Warum "openclaw internal reasoning leaking" eine echte Ereignisklasse ist, kein Meme

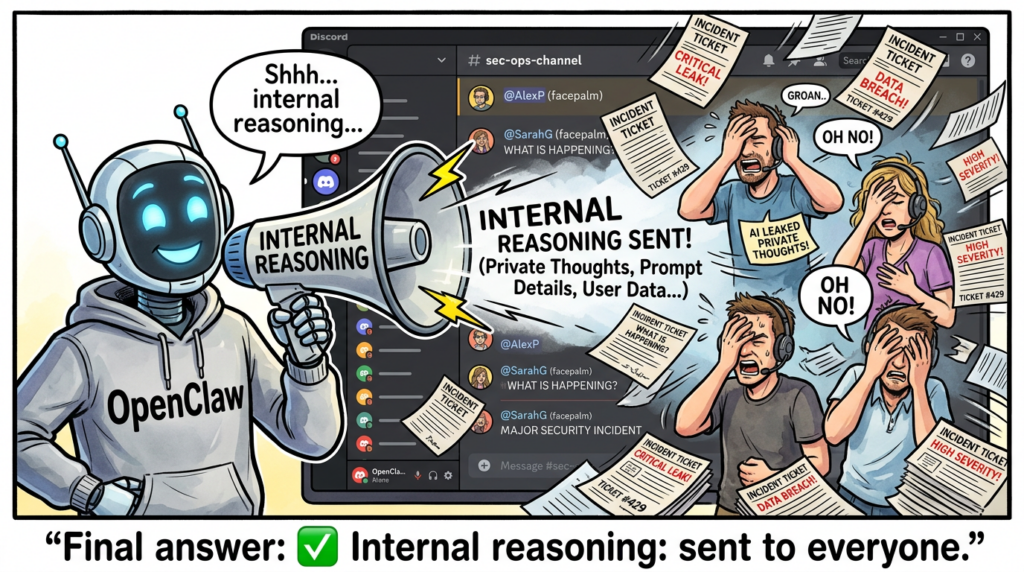

"openclaw internal reasoning leaking" klingt wie ein einzelner Fehlerbericht. In der Praxis handelt es sich um einen wiederkehrenden Fehlermodus: OpenClaw endet mit Versand interner Planungstexte oder "Denk"-Spuren an für den Benutzer sichtbare Oberflächenmanchmal als normale Nachrichten in Discord oder Telegram, manchmal in der Web-UI und manchmal als separate Nachricht, die der endgültigen Antwort vorangestellt wird.

Das ist wichtig, weil der "argumentative" Inhalt kein harmloser Füllstoff ist. In Agenten-Laufzeiten umfasst die ausführliche Planung häufig Tool-Intention, URLs, Dateipfade, Zwischenergebnisse und gelegentlich Token oder Identifikatorendieselben Artefakte, die Sicherheitsteams jahrelang aus Chat-Protokollen, Ticketsystemen und Support-Paketen herauszuhalten versuchen.

Die gute Nachricht ist, dass Sie dies wie jedes andere sicherheitstechnische Problem behandeln können: Definieren Sie, was eine Ausgabegrenze niemals überschreiten darf, setzen Sie dies im Code und in der Konfiguration durch, und testen Sie kontinuierlich auf Regressionen. Der Rest dieses Artikels ist genau darauf ausgerichtet.

Was ist interne Argumentation im Sinne von OpenClaw, und was gilt als undicht?

OpenClaw sitzt zwischen Messaging-Kanälen und einem oder mehreren LLM-Providern. In dieser Pipeline können Sie einige verschiedene "interne" Nutzlasttypen sehen:

- Denkblockaden / interne Argumentation: eine modellhafte Planung, die intern bleiben sollte.

- Werkzeug-Erzählung: "Ich überprüfe X... und führe jetzt Y aus..."

- Systemansagen / Begrüßungsansagen: Versteckte Anweisungen und Richtlinien, die niemals als Benutzerinhalt wiedergegeben werden sollten.

- Ausführliche Werkzeugausgabe: Rohes stdout, Tool-Args, URLs und Daten, die bei Aktionen abgerufen werden.

Ein Leck tritt auf, wenn eine dieser Komponenten als für den Benutzer sichtbarer Inhalt in einem Kanal gesendet wird, der eigentlich für den Empfang von nur die endgültige Antwort.

OpenClaw's eigene Sicherheitshinweise weisen ausdrücklich darauf hin, dass Schlussfolgerungen und ausführliche Ausgaben interne Details preisgeben können und daher als Debug-only behandelt werden sollten, insbesondere in Gruppen. (OpenClaw)

Nachgewiesene Beweise dafür, dass das Leck kanalübergreifend auftritt

Dies ist keine theoretische Befürchtung. Mehrere öffentliche Berichte über Probleme zeigen, dass interne Argumente und sogar Systemhinweise an die Nutzer weitergegeben werden.

Discord, Denkinhalte werden als normale Nachrichten gepostet

Ein GitHub-Problem dokumentiert, dass internes Denken über verschiedene Modelle hinweg direkt in Discord-Nachrichten übertragen wird. Außerdem werden zwei Komponenten vermutet: ein "thinking=low"-Parameter, der auch für nicht-denkende Modelle gesetzt wird, und ein Fehler beim Filtern der Argumentation bevor sie an den Kanal gesendet werden. (GitHub)

Webchat, Systemprompt und Denkblöcke, die in der Benutzeroberfläche dargestellt werden

Ein weiteres Problem besteht darin, dass beim Starten einer neuen Sitzung die Aufforderung zur Systembegrüßung angezeigt werden kann, als wäre sie vom Benutzer gesendet worden, und dass Denkblöcke auch in der Chat-Oberfläche sichtbar sind. (GitHub)

Telegramm, separate "Begründung:"-Meldungen erscheinen

Ein Telegram-spezifischer Bericht beschreibt ein gelegentliches Leck, bei dem eine zusätzliche Nachricht erscheint, die mit "Reasoning:" beginnt und bestätigt wird, dass sie für den Benutzer in Telegram sichtbar ist und nicht in den internen Protokollen. (GitHub)

WhatsApp, "[openclaw] Begründung:" erscheint vor der Antwort

Ein WhatsApp-Problem beschreibt eine für den Benutzer sichtbare Nachricht, die einen internen Begründungstext (mit dem Präfix "[openclaw] Begründung:") vor der endgültigen Antwort des Assistenten enthält. (GitHub)

Warum sich dies in der Sicherheitsgemeinschaft so schnell verbreitet hat

Sobald dies in externen Chat-Plattformen auftaucht, wird es durch zwei Kräfte verstärkt:

- Es wird ein Verletzung der Privatsphäre und des Vertrauens die nicht-technische Beteiligte sofort bemerken.

- Es wird ein durchsuchbare Vorfallsignatur-Ingenieure können den genauen Ausdruck "openclaw internal reasoning leaking" einfügen und landen auf den entsprechenden Themen und Entschärfungsthreads.

Deshalb verhält sich dieser Satz wie ein "IOC für Betriebsstörungen", nicht wie eine Nischenkuriosität.

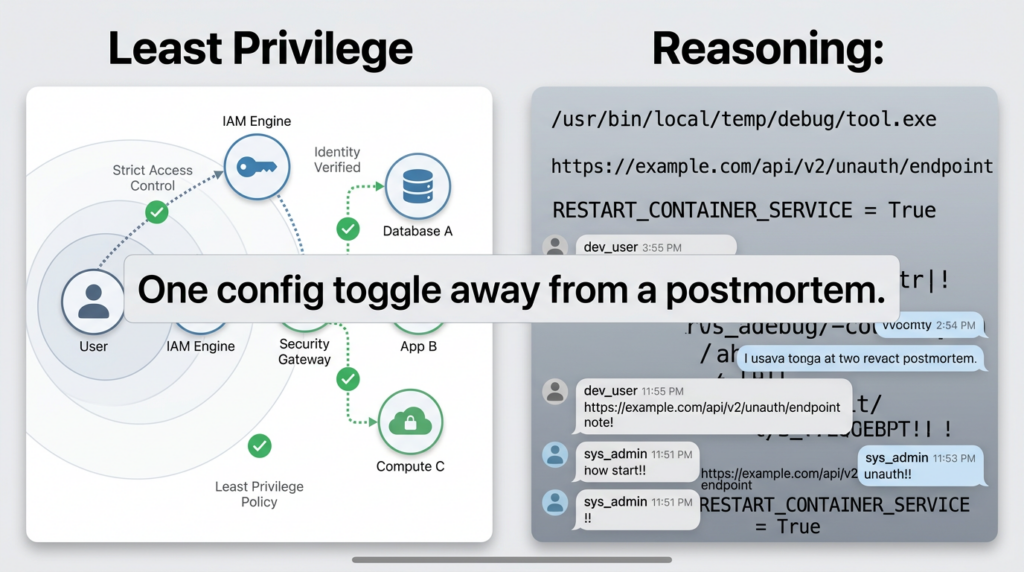

Risikomodell, was durchsickern kann und warum Verteidiger sich darum kümmern sollten

Sicherheitsteams sollten das Durchsickern von Informationen als Informationsexposition mit zunehmendem Explosionsradius. Es geht nicht nur um den Text selbst, sondern auch darum, was der Text über Ihr Umfeld und Ihre Steuerungsebene verrät.

Was undichte Stellen in Agentenlaufzeiten üblicherweise enthalten

Selbst wenn die Modelle versuchen, vorsichtig zu sein, enthalten sie häufig Argumente und ausführliche Spuren:

- Werkzeug und Handlungsabsicht, einschließlich dessen, was es lesen oder ausführen soll

- URLs, Hostnamen, interne Endpunkte und Abfrageparameter

- Dateipfade, Hinweise zur Verzeichnisstruktur und Arbeitsbereichsnamen

- "Ich hole die Konfiguration / prüfe die Umgebungsvariablen / öffne den Sitzungsverlauf"

- Teilergebnisse des Tools oder strukturierte Zwischendaten

Die Sicherheitsdokumentation von OpenClaw warnt davor, dass die verbose-Ausgabe Tool-Args, URLs und Daten, die das Modell gesehen hat, enthalten kann, und empfiehlt, reasoning/verbose in öffentlichen Räumen deaktiviert zu lassen. (OpenClaw)

Warum dies schlimmer ist als ein normales Chatbot-Leck

In einer agentenbasierten Laufzeitumgebung beantwortet das Modell nicht nur Fragen. Es ist eingebettet in ein System, das:

- Routen über Chat-Apps hinweg

- behält den Sitzungsspeicher bei

- kann Tools ausführen und mit Host-Ressourcen interagieren

Das bedeutet, dass ein Leck nicht nur den Inhalt, sondern auch die wie man künftige Maßnahmen beeinflussen kann. Das Sicherheitsmodell von OpenClaw betont, dass es auf einen einzigen vertrauenswürdigen Betreiber ausgerichtet ist und nicht als feindliche Multi-Tenant-Grenze für gegnerische Benutzer gedacht ist, die sich ein Gateway teilen. (OpenClaw)

Eine praktische Auswirkungstabelle

| Leck-Artefakt | Warum sie sensibel ist | Typisches nachgelagertes Risiko |

|---|---|---|

| Systemeingabeaufforderung Fragmente | enthüllt Richtlinien, Werkzeugberechtigungen, Kontrolllogik | Soforteinspeisung wird einfacher, Versuche zur Umgehung von Richtlinien werden gezielter |

| Werkzeug-Args und URLs | legt interne Endpunkte, Token in Abfragezeichenfolgen und Anfrageformen offen | SSRF-artiges Sondieren, Wiederverwendung von Anmeldeinformationen, Hypothesen über seitliche Bewegungen |

| Dateipfade und Dateinamen | verrät, wo Geheimnisse wahrscheinlich leben | Gezielte Exfiltrationsversuche, Zwang im Stil von "lies ~/.ssh/...". |

| Zwischenergebnisse | macht die von den Tools abgerufenen Daten sichtbar | Unbeabsichtigtes Durchsickern von PII/IP in Chatprotokolle Dritter |

| Kanal-/Sitzungskennungen | zeigt, wie Routing funktioniert | Social Engineering und Replay-Versuche gegen Operationen |

Die Ursachen für die Leckage liegen in der Regel in einer der folgenden fünf technischen Lücken

Je nach Anbieter, Channel-Adapter und UI-Pfad treten unterschiedliche Symptome auf, aber die Hauptursachen lassen sich in einer kleinen Gruppe zusammenfassen.

1) Provider gibt ein Argumentationsfeld zurück, und der Adapter leitet es weiter

Das Discord-Problem beschreibt ausdrücklich einen Fehler beim Filtern der Argumentation Feld, bevor die Ausgabe an Discord gesendet wird. (GitHub)

Dies ist der einfachste Fehler: Die Pipeline empfängt korrekt getrennte strukturierte Felder, kann aber an der Kanalgrenze keine "nur-final"-Einstellung durchsetzen.

2) Streaming-Pfade behandeln "Denken" wie normale Token

Selbst wenn Ihr Nicht-Streaming-Antwortpfad die Argumentation entfernt, hat das Streaming oft einen anderen Codepfad. Wenn das System Chunks zusammenstellt und sie weiterleitet, kann es versehentlich den falschen Chunk-Typ an einen Kanal weiterleiten.

Sie können die betriebliche Realität im Discord-Bericht sehen: Der argumentative Inhalt erscheint "vor oder anstelle der eigentlichen Antwort", was typisch für Streaming- oder Multi-Message-Assembly-Fehler ist. (GitHub)

3) UI-Rendering-Fehler, Systemprompt wird zum Benutzerinhalt

Das Webchat-Problem ist ein eindeutiges Beispiel für einen Rendering-Fehler: Der Text der Systembegrüßungsaufforderung wird im Chat angezeigt, als ob er vom Benutzer gesendet worden wäre, und die Denkblöcke sind sichtbar. (GitHub)

Dies ist kein "Modellverhalten". Es handelt sich um einen Front-End- oder Nachrichtenformatierungs-Grenzfehler.

4) Debuggen von Affordances in öffentlichen Räumen

Der Sicherheitsleitfaden von OpenClaw warnt ausdrücklich davor, dass /Gründe und /verbose kann interne Überlegungen oder Werkzeugausgaben offenlegen, die nicht für öffentliche Kanäle bestimmt sind, und es wird empfohlen, sie in öffentlichen Räumen deaktiviert zu lassen. (OpenClaw)

Selbst wenn das Leck, das Sie sehen, unbeabsichtigt ist, wird es oft schlimmer, wenn Debug-Funktionen auf breiter Basis aktiviert sind.

5) Fehlkonfiguration plus Aufdeckung, das Internet findet die Fußfesseln schnell

Selbst wenn Sie ein Leck in der Argumentation beheben, ist die breitere OpenClaw-Position von Bedeutung, da exponierte Gateways sofort untersucht werden. Bitsight beschreibt die Beobachtung von Zehntausenden von exponierten Instanzen und stellt fest, dass Probes schnell ankommen können, wenn ein Gateway erreichbar ist. (Bitsight)

An dieser Stelle wird das "Argumentationsleck" Teil einer größeren Fehlerkette: Die Debug-Ausgabe verrät Details, die Aufdeckung führt zu Angreifern, und der Angreifer hat nun Kontext.

Ein 15-Minuten-Eindämmungsplan: Stoppen Sie die Blutung, bevor Sie alles debuggen

Wenn Sie aktiv "openclaw internal reasoning leaking" in irgendeinem Kanal sehen, führen Sie zuerst die folgenden Schritte aus. Diese Schritte sind dazu gedacht, den Schaden zu verringern, auch wenn Sie den genauen Fehler nicht identifiziert haben.

1) Behandeln Sie es als Grenzverletzung und drehen Sie das, was möglicherweise freigelegt wurde

Gehen Sie davon aus, dass alles, was der Agent sehen kann, auch in den Chatprotokollen zu finden ist. Drehen oder ungültig machen:

- Bot-Tokens für die betreffende Messaging-Plattform

- API-Schlüssel des Anbieters, die vom Agenten verwendet werden

- OAuth-Refresh-Tokens und App-Zulassungen, auf die der Agent Zugriff gehabt haben könnte

- alle auf dem Host gespeicherten Geheimnisse, auf die der Agent verweisen könnte

Wenn Sie daran erinnert werden möchten, dass die Offenlegung von Token katastrophale Folgen haben kann, finden Sie in den OpenClaw-Hinweisen Fälle, in denen Token ohne Schwärzung in Protokollen oder Fehlerspuren erscheinen können. (GitHub)

2) Deaktivieren Sie "reasoning" und "verbose" in Gruppenkontexten

Die Sicherheitsrichtlinien von OpenClaw sind eindeutig: Halten Sie /Gründe und /verbose Behinderte in öffentlichen Räumen. (OpenClaw)

Selbst wenn Ihr Leck "unbeabsichtigt" ist, verringert die Deaktivierung debug-ähnlicher Oberflächen die Wahrscheinlichkeit, dass die Plattform interne Spuren auswertet.

3) Reduzieren Sie die Netzwerkbelastung, halten Sie das Gateway von nicht vertrauenswürdigen Netzwerken fern

In der Dokumentation von OpenClaw wird auf den Gateway-Port, die Bindungsmodi und das Risiko der Erweiterung der Angriffsfläche bei der Bindung an Nicht-Loopback-Schnittstellen hingewiesen. (OpenClaw)

Wenn Sie aus der Ferne zugreifen müssen, sollten Sie eine Lösung bevorzugen, die die Loopback-Bindung beibehält und eine Zugriffskontrollschicht hinzufügt, anstatt das Gateway direkt freizugeben.

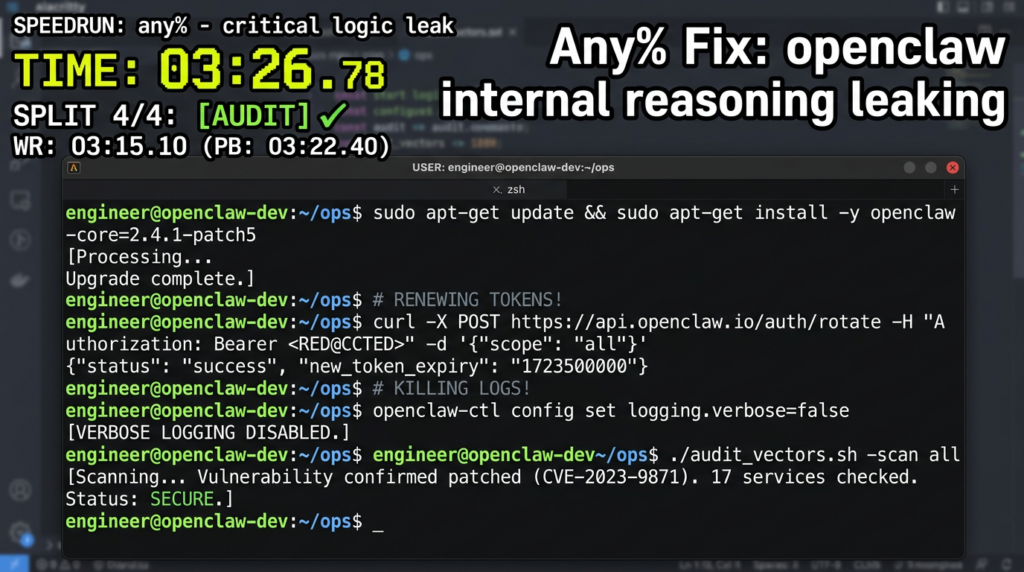

4) Upgrade auf behobene Versionen für bekannte, schwerwiegende Probleme

Selbst wenn das unmittelbare Problem ein Leck ist, macht die Verwendung bekannter anfälliger Versionen jede andere Kontrolle schwächer. Probleme der ClawJacked-Klasse und andere Schwachstellen wurden schnell gepatcht, und in mehreren Berichten wurde zu sofortigen Upgrades auf gepatchte Versionen geraten. (BleepingComputer)

Die dauerhafte Lösung: Erzwingen einer "Nur-endlich"-Ausgabe an der Kanalgrenze

Eindämmung verschafft Ihnen Zeit. Die Lösung, die passt, ist eine einfache Regel:

Unabhängig davon, was das Modell zurückgibt, und unabhängig davon, was die Benutzeroberfläche rendert, darf nur der "endgültige Antwortinhalt" von OpenClaw in externe Nachrichtenkanäle übertragen werden.

Das heißt, Sie brauchen ein Desinfektionsmittel, das nach wird die Modellleistung zusammengestellt und vor es wird an einen Kanaladapter gesendet.

Ein Referenzdesign für Desinfektionsmittel

Ein robustes Desinfektionsmittel sollte alle diese Anforderungen erfüllen:

- strukturiert entfernen

ArgumentationFelder, falls vorhanden - Entfernen von Zeilen mit dem Präfix "Begründung:", die als separate Meldungen erscheinen

- Blockieren bekannter System-Prompt-Fragmente (Muster mit hohem Vertrauen)

- Verhindern, dass in Kanälen, die eine saubere Ausgabe erfordern, Werkzeugtexte ausgegeben werden

- optional Geheimnisse nach einem Muster (AWS-Schlüssel, Slack-Tokens, GitHub-Tokens usw.) redacten

Im Folgenden finden Sie ein Beispiel in TypeScript-ähnlichem Pseudocode. Passen Sie es an Ihre tatsächliche OpenClaw-Adapterarchitektur an, aber behalten Sie die Idee bei: Bereinigung zum letztmöglichen Zeitpunkt, nahe an der Ausgabegrenze.

// Defensive output sanitizer for messaging channels.

// Goal: ensure only final, user-intended content is emitted.

type ModelResponse = {

content?: string; // final user-facing content

reasoning?: string; // internal-only reasoning field (provider-specific)

tool_calls?: any[];

raw?: any; // provider raw payload (optional)

};

const RE_REASONING_PREFIX = /^\\s*(?:\\[openclaw\\]\\s*)?Reasoning:\\s*/i;

const RE_SYSTEM_PROMPT_HINTS = /(A new session was started|Do not mention internal steps|system prompt)/i;

// Minimal secret patterns (extend carefully; avoid false positives in normal text).

const RE_SECRETS = [

/AKIA[0-9A-Z]{16}/g, // AWS access key id

/xox[baprs]-[0-9A-Za-z-]{10,}/g, // Slack tokens

/ghp_[0-9A-Za-z]{30,}/g, // GitHub PAT (classic)

];

export function sanitizeForExternalChannel(input: ModelResponse | string): string {

let text = typeof input === "string" ? input : (input.content ?? "");

// If the provider returned a separate reasoning field, ignore it completely.

// Never append it to user content.

// (If your pipeline currently merges reasoning->content, stop doing that.)

// Drop stray "Reasoning:" lines if they slipped into content.

text = text

.split("\\n")

.filter(line => !RE_REASONING_PREFIX.test(line))

.join("\\n");

// Block obvious system-prompt leakage patterns.

if (RE_SYSTEM_PROMPT_HINTS.test(text)) {

text = "I can’t display internal instructions. Please rephrase your request.";

}

// Redact common secret formats.

for (const re of RE_SECRETS) text = text.replace(re, "[REDACTED]");

// Trim to avoid empty / whitespace-only posts.

text = text.trim();

// As a last resort, ensure something safe is returned.

if (!text) text = "Done.";

return text;

}

Dies ist kein Ersatz für Upstream-Korrekturen, aber es verhindert eine ganze Klasse von Regressionen - insbesondere die Art, die im Discord-Problem beschrieben wurde, bei der die Argumentation vor der endgültigen Ausgabe erscheint, weil der Adapter sie nicht filtern kann. (GitHub)

Fügen Sie einen Regressionstest hinzu, der den genauen Fehlermodus simuliert.

Der schnellste Weg, dies zu verhindern, ist ein kleiner Test, der ein Antwortobjekt einfügt, das eine Argumentation und eine Nachricht mit dem Präfix "Reasoning:".

importieren { sanitizeForExternalChannel } von "./sanitize";

test("gibt kein Argumentationsfeld oder Reasoning: Zeilen preis", () => {

const resp = {

content: "Reasoning: Ich werde die internen Protokolle durchsuchen.",

reasoning: "Interne Gedankenkette, die niemals durchsickern darf",

};

const out = sanitizeForExternalChannel(resp);

expect(out).toBe("Hier ist die endgültige Antwort.");

});

Wenn Sie mehrere Kanaladapter verwenden, führen Sie die gleiche Testsuite für jeden Adapterpfad durch. Die Telegram- und WhatsApp-Berichte zeigen, dass Lecks je nach Adapter als zusätzliche Nachrichten oder Präfixe auftreten können. (GitHub)

Operative Erkennung, Aufspüren von Lecks in Protokollen, bevor Nutzer sie melden

Sie wollen ein Frühwarnsystem, das Ihnen mitteilt, dass die Argumentation entweicht", bevor sie in einem öffentlichen Kanal landet.

Ein einfacher Ansatz besteht darin, ausgehende Nachrichtenprotokolle (oder Webhook-Nutzlastprotokolle) zu verfolgen und bei hochgradig vertrauenswürdigen Mustern eine Warnung auszusprechen.

# Beispiel: Durchsuchen der Protokolle für ausgehende Nachrichten nach Markierungen für Lecks in der Argumentation

# Passen Sie den Protokollpfad an Ihren Einsatz an.

LOG=/var/log/openclaw/outgoing.log

grep -E -n "(\\[openclaw\\]\\s*Reasoning:|^Reasoning:|internal monologue|Do not mention internal steps)" "$LOG" \\

| tail -n 50

Dies wird nie perfekt sein, aber es fängt die häufigsten sichtbaren Formen ab, die in öffentlichen Problemberichten vorkommen: "Reasoning:"-Präfixe und explizite Prompt-Leaks im Stil von "interne Schritte nicht erwähnen". (GitHub)

Härtung der Umgebung, Annahme, dass der Agent privilegiert ist, und Isolierung des Agenten

Selbst mit perfekter Output-Sanitization sollten Sie die Laufzeit abhärten, da OpenClaw von vornherein eine Kontrollebene mit hohen Privilegien ist.

OpenClaw's eigene Sicherheitsdokumentation ist direkt über sein Vertrauensmodell: es geht von einem persönlichen Assistenteneinsatz mit einer vertrauenswürdigen Betreibergrenze aus, und es ist nicht als feindliche mandantenfähige Sicherheitsgrenze konzipiert. (OpenClaw)

Externe Sicherheitsberichte geben dieselbe praktische Empfehlung: Behandeln Sie OpenClaw als nicht vertrauenswürdige Codeausführung mit dauerhaften Anmeldeinformationen und führen Sie es in isolierten Umgebungen und nicht auf Standard-Unternehmens-Workstations aus. (TechRadar)

Minimal durchführbare Härtungsmaßnahmen

- Halten Sie das Gateway an den Loopback gebunden, es sei denn, Sie haben strenge Zugangskontrollen

- Verwendung eines speziellen Hosts oder einer VM für die Laufzeit des Agenten

- Anmeldeinformationen auf ein Minimum reduzieren und sie häufig wechseln

- den Zugang zu den Kanälen auf der Erlaubnisliste halten und offene öffentliche DMs vermeiden

- Erweiterungen und Qualifikationen als eine Grenze der Lieferkette behandeln

Die von Bitsight durchgeführte Analyse der exponierten Instanzen unterstreicht den Grund dafür: Sobald das Gateway erreichbar ist, kann das Sondieren schnell erfolgen, und Angreifer können die "KI-Schicht" komplett überspringen und die Steuerungsebene angreifen. (Bitsight)

CVEs und Hinweise, die das Auftreten von Lecks noch gefährlicher machen

Reasoning Leakage wird oft als "Bug" und nicht als CVE abgelegt. Die Auswirkungen auf die Sicherheit werden jedoch verstärkt, wenn Sie es mit bekannten Schwachstellen kombinieren, die die Token-Verarbeitung, den lokalen Dateizugriff und die Gateway-Verbindung betreffen.

CVE-2026-25253, Token-Exfil über GatewayUrl-Auto-Verbindung

NVD beschreibt CVE-2026-25253 als ein Problem, bei dem OpenClaw eine gatewayUrl aus einer Abfragezeichenfolge und stellt automatisch eine WebSocket-Verbindung her, ohne dass eine Aufforderung erfolgt, und sendet einen Token-Wert. (NVD)

Warum es wichtig ist, undichte Stellen zu finden:

- Schlussfolgerungen und ausführliche Traces enthalten oft URLs und Routing-Kontext

- Jede undichte Stelle, die verrät, wie Ihre Gateway-URL und Ihr Token gehandhabt werden, kann den Weg eines Angreifers zum Token-Diebstahl verkürzen.

- er verstärkt die Richtlinie: Token dürfen niemals in Protokollen, im Chat oder in der Benutzeroberfläche erscheinen

CVE-2026-25475, MEDIA Pfad Handhabung ermöglicht beliebige lokale Datei lesen

NVD beschreibt CVE-2026-25475 als einen Fehler, bei dem vor 2026.1.30 eine Funktion beliebige Dateipfade zulässt und ein Agent jede beliebige Datei auf dem System lesen kann, indem er einen MEDIA-Pfad ausgibt, was eine Exfiltration zum Benutzer/Kanal ermöglicht. (NVD)

Dies steht in einer unangenehmen Wechselwirkung mit dem Durchsickern von Informationen:

- ein Leck in der Logik kann Dateipfade aufdecken, die es wert sind, ins Visier genommen zu werden

- ein Kanalleck kann zu einem Exfiltrationsmechanismus werden, wenn Dateileseprimitive vorhanden sind

- es stärkt die Argumente für die Bereinigung von Ausgaben und strenge Werkzeugberechtigungen

CISA führt dieses CVE auch in seiner Schwachstellenübersicht auf, was ein nützliches Signal für Verteidiger ist, die eine maßgebliche Priorisierung verfolgen. (CISA)

CVE-2026-26329, Browser-Tool Upload-Pfad Traversal und lokale Datei lesen, Hinweis auf NVD-Synchronisation

Es gibt einen CVE-Eintrag für CVE-2026-26329, der eine Pfadüberquerung in der Upload-Aktion des Browser-Tools beschreibt, die es authentifizierten Angreifern ermöglicht, beliebige Dateien vom Gateway-Host vor Version 2026.2.14 zu lesen. (OpenCVE)

Zum Zeitpunkt der Erstellung dieses Artikels zeigt die Seite von NVD möglicherweise "CVE ID Not Found" an, was in der Regel eher auf die Synchronisierung der Datenbank als auf das Fehlen des zugrunde liegenden Datensatzes zurückzuführen ist. (NVD)

Auch hier ist die Verbindung einfach: Wenn Ihr System Dateien lesen kann und Sie den internen Betriebskontext in eine Chat-Oberfläche einfließen lassen, haben Sie die Grenzen der Vertraulichkeit sowohl auf der Werkzeugebene als auch auf der Ausgabeschicht verwischt.

ClawJacked, Websites, die lokale Agenten kapern, Patch-Dringlichkeit

Mehrere Sicherheitsbehörden berichten von einem schwerwiegenden Problem namens ClawJacked, das es böswilligen Websites ermöglichte, lokale OpenClaw-Instanzen zu übernehmen. Die Korrekturen wurden im Zeitrahmen von 2026.2.26 veröffentlicht. (BleepingComputer)

Dies ist kein "Denkfehler", aber es ändert die Art und Weise, wie man über die gesamte Laufzeit denken sollte:

- Wenn ein von einem Browser ausgehender Angriff die Kontrolle übernehmen kann, werden die Ausgaben und Spuren Ihres Agenten vom Angreifer kontrolliert.

- Das Durchsickern von Argumenten wird dann zu einem Mittel für Social Engineering und Datenextraktion, selbst wenn es als Fehler begann.

Log- und Token-Expositionshinweise

In den OpenClaw-Beratungen werden auch Fälle beschrieben, in denen Token in Fehlermeldungen und Stack Traces aufgedeckt werden können, wenn die Protokolle nicht redigiert werden. (GitHub)

Das unterstreicht eine unangenehme Wahrheit: Man muss die jede Oberfläche, auf der Text entweichen kannChat, Benutzeroberfläche, Protokolle, Absturzberichte und Support-Pakete.

Kontinuierliche Sicherstellung: Machen Sie die Eigenschaft "kein Durchsickern von Argumenten" zu Ihrem Test

Wenn Sie OpenClaw in einer ernsthaften Umgebung betreiben, sollten Sie "keine internen Lecks in der Argumentation" als regressionsgeprüfte Eigenschaft betrachten.

Verwenden Sie regelmäßig die in OpenClaw integrierte Sicherheitsüberprüfung

Die Sicherheitsdokumente von OpenClaw empfehlen ausdrücklich die Ausführung von openclaw Sicherheitsaudit (einschließlich Deep- und Fix-Modi), insbesondere nach einer Änderung der Konfiguration oder der Freigabe von Netzwerkoberflächen. (OpenClaw)

Bauen Sie zumindest eine Routine auf wie:

openclaw-Sicherheitsprüfung

openclaw Sicherheitsüberprüfung --tief

Dann binden Sie den Output in Ihren operativen Arbeitsablauf ein, genau wie Sie es bei der Infrastruktur-Drift tun würden.

Eine einfache Testmatrix auf Kanalebene

Erstellen Sie eine grundlegende Testmatrix und führen Sie sie nach jeder Aktualisierung durch:

| Kanal | Testaufforderung | Erwartet | Unterschrift bei Misserfolg |

|---|---|---|---|

| Diskord | Eingabeaufforderung, die die Verwendung eines mehrstufigen Tools auslöst | einzige endgültige Antwort | "Der Benutzer ist...", "Begründung:...", Werkzeugerzählung |

| Telegramm | Aufforderung, die Planung auszulösen | einzige endgültige Antwort | separate Meldung "Begründung:" (GitHub) |

| Aufforderung, die Planung auszulösen | einzige endgültige Antwort | "[openclaw] Begründung:" Meldung (GitHub) | |

| Webchat | /neu oder /zurücksetzen | keine System-Eingabeaufforderung angezeigt | Systembegrüßungsaufforderung sichtbar (GitHub) |

Fügen Sie eine Schwärzungsebene für Geheimnisse hinzu, auch wenn Sie "keine Geheimnisse protokollieren".

Es geht nicht darum, sich auf eine perfekte vorgelagerte Hygiene zu verlassen. Es geht darum, eine letzte Sicherheitsvorkehrung zu treffen, die Geheimnisse blockiert, wenn sie versehentlich auftauchen.

Gehen Sie konservativ mit Mustern um, messen Sie Fehlalarme und stellen Sie sicher, dass Sie die Daten vor der Übermittlung an Drittanbieterplattformen redigieren.

Wo Penligent passt, nur wenn es natürlich ist

Wenn Sie ein Sicherheitsteam sind, das eine OpenClaw-Implementierung validiert, ist der schwierigste Teil selten "einen Fehler zu finden". Es geht darum, zu beweisen, dass eine Kontrolle auch nach Upgrades, Modellwechseln und Konfigurationsabweichungen noch funktioniert. Ein praktischer Weg, um diese Überprüfungslast zu reduzieren, besteht darin, die Laufzeit des Agenten wie jedes andere hochwertige Ziel zu behandeln und seine Exposition kontinuierlich zu testen: Erreichbarkeit des Gateways, bekannte CVE-Grenzen und ob sensible Artefakte in Chat-Oberflächen entweichen können.

Penligent kann in dieser Überprüfungsposition eingesetzt werden: Automatisieren Sie die Überprüfungen der extern erreichbaren Oberflächen von OpenClaw, bestätigen Sie die Patch-Grenzen für öffentlich dokumentierte Probleme und generieren Sie beweiskräftige Ergebnisse, die die Frage beantworten, ob wir nach dieser Änderung noch sicher sind, anstatt sich auf das Bauchgefühl zu verlassen. Wenn Sie bereits die Verschiebung der Sicherheitsgrenzen von OpenClaw verfolgen, bieten Penligents frühere Aufsätze über die Härtung von Märkten und die Interpretation von Sicherheitsgrenzen einen nützlichen Kontext, um diese Tests zu einer wiederholbaren Praxis zu machen. (Sträflich)

Fazit: Was ist zu tun, wenn Sie nach "openclaw internal reasoning leaking" suchen?

- Bestätigen Sie, welche Kanalwege undicht sind und ob sie strukturiert sind.

ArgumentationWeiterleitung, UI-Rendering oder Montage mehrerer Nachrichten. (GitHub) - Sofort eindämmen: Deaktivieren Sie in öffentlichen Räumen die Argumentation/Verbalisierung, reduzieren Sie die Exposition, wechseln Sie aus, was gefährdet sein könnte. (OpenClaw)

- Dauerhafte Korrekturen: Erzwingen der Ausgabe "nur final" an der letzten Grenze, Hinzufügen von Regressionstests und Überwachung auf Lecksignaturen. (GitHub)

- Absicherung wie bei einem privilegierten Dienst: Isolieren Sie die Laufzeit, halten Sie das Gateway von nicht vertrauenswürdigen Netzwerken fern, und gehen Sie davon aus, dass es zu einem Drift kommen wird. (OpenClaw)

- Patchen Sie nicht nur "Leck-Fehler": Halten Sie sich über CVEs auf dem Laufenden, die die Token-Behandlung und das Lesen lokaler Dateien betreffen, da sie die Folgen eines Lecks verstärken. (NVD)

Verbindliche Links und weiterführende Literatur

- OpenClaw-Sicherheitsdokumentation, Vertrauensmodell, Audit-Befehle, Argumentation und ausführliche Anleitung (OpenClaw)

- Bericht über ein Leck in der Discord-Grundlage, Hypothesen zur Grundursache

ArgumentationFeldweiterleitung (GitHub) - Webchat-Systemaufforderung und Denkblöcke, die als für den Benutzer sichtbarer Text dargestellt werden (GitHub)

- Telegrammbedingter Leckagebericht (GitHub)

- WhatsApp-Bericht über das Durchsickern von Argumenten (GitHub)

- Bitsight-Analyse der exponierten OpenClaw-Instanzen und Sondierung der Realität (Bitsight)

- Zscaler architektonischer Überblick über OpenClaw-Gateway und Kanaloberflächen (Zscaler)

- Microsoft-verknüpfte Warnhinweise zur Isolierung und zur Behandlung von Agentenlaufzeiten als nicht vertrauenswürdige Codeausführung (TechRadar)

- NVD-Eintrag für CVE-2026-25253, Token während Auto-WebSocket-Verbindung gesendet (NVD)

- NVD-Eintrag für CVE-2026-25475, MEDIA-Pfad-Behandlung ermöglicht beliebige lokale Datei lesen (NVD)

- CVE-Eintrag für CVE-2026-26329, Browser-Tool Upload-Pfad-Traversal und lokale Datei lesen, plus NVD-Sync-Hinweis (OpenCVE)

- ClawJacked-Berichterstattung und Patch-Versionskontext (BleepingComputer)

- Penligent, OpenClaw + VirusTotal und ClawHub im Kontext der Lieferkette (Sträflich)

- Penligent, OpenClaw 2026.2.23 Interpretation der Sicherheitsgrenzen (Sträflich)