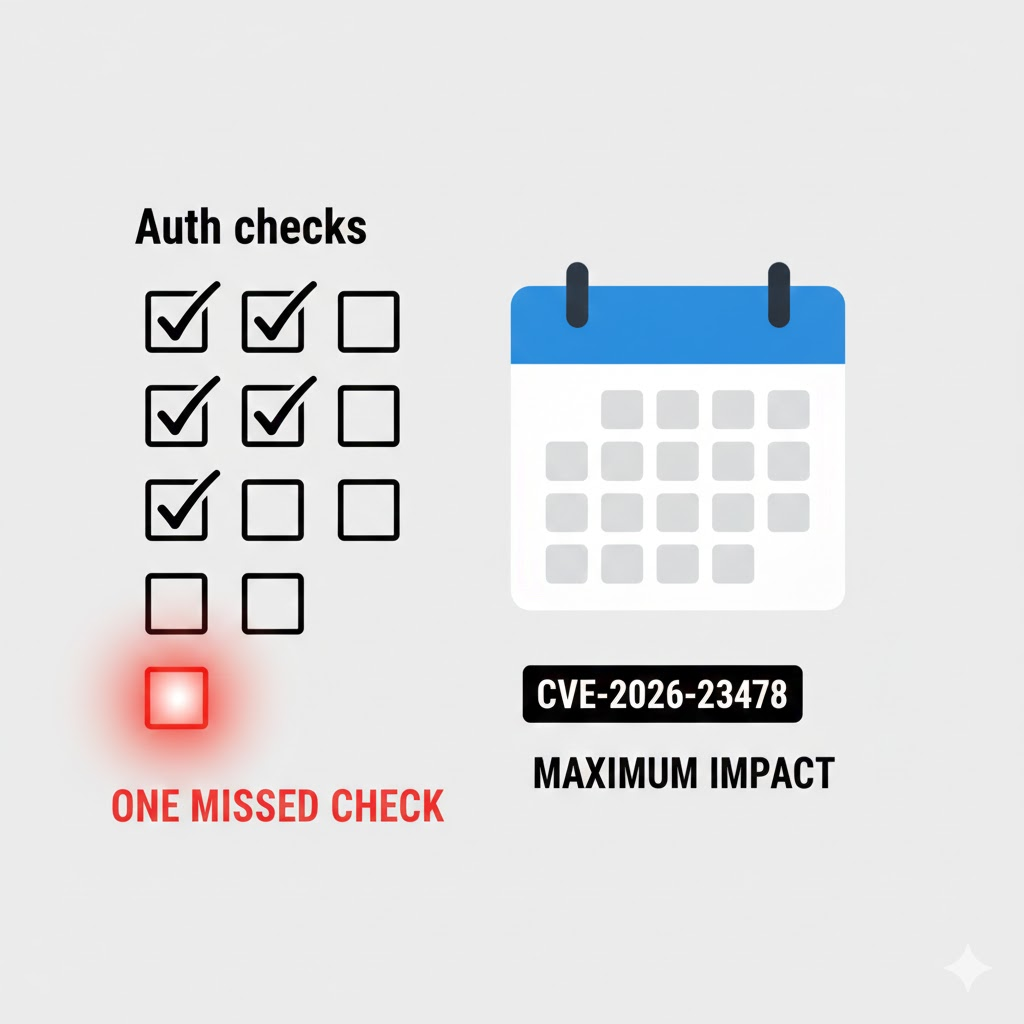

Bei der Navigation durch die Cybersicherheitslandschaft des Jahres 2026 hat die Komplexität der modernen SaaS-Verbindungen neue Angriffsvektoren hervorgebracht. Eine der wichtigsten Entdeckungen dieses Jahres ist CVE-2026-23478eine kritische Schwachstelle bei der Umgehung der Authentifizierung in Cal.comder führenden Open-Source-Planungsinfrastruktur. Für hartgesottene Sicherheitsingenieure ist dieses CVE nicht nur ein weiterer Patch, sondern ein Lehrstück darüber, wie subtile Logikfehler bei der Handhabung von JWT (JSON Web Token) zu katastrophalen Kontoübernahmen führen können.

Anatomie von CVE-2026-23478: Wenn das Vertrauen fehl am Platze ist

Die Schwachstelle befindet sich in der benutzerdefinierten NextAuth.js JWT-Callback-Implementierung innerhalb Cal.com. Insbesondere bei Versionen zwischen 3.1.6 und 6.0.7 wurden die Daten, die während eines Sitzungsaktualisierungsauslösers bereitgestellt wurden, nicht ordnungsgemäß bereinigt oder validiert.

In vielen modernen Webanwendungen ist die session.update() Client-seitige Methode wird verwendet, um lokale Sitzungsdaten zu aktualisieren (z. B. die Aktualisierung des Anzeigenamens eines Benutzers). Die zugrundeliegende Implementierung von CVE-2026-23478 ermöglichte es einem Angreifer jedoch, eine E-Mail Feld in der Aktualisierungsanfrage. Der serverseitige JWT-Callback würde dann diese E-Mail blind akzeptieren und die Identitätsansprüche des Tokens aktualisieren.

Schwachstellen-Parameter

- CVE-ID: CVE-2026-23478

- CVSS 4.0 Ergebnis: 10.0 (Kritisch)

- Vektor:

CVSS:4.0/AV:N/AC:L/AT:N/PR:N/UI:N/VC:H/VI:H/VA:H/SC:H/SI:H/SA:L - CWEs: CWE-639 (Authorization Bypass Through User-Controlled Key) und CWE-602 (Client-Side Enforcement of Server-Side Security).

Ausnutzungslogik: Der "Email Injection"-Angriff

Ein Sicherheitsingenieur, der die Exploit-Kette verstehen will, würde sich auf die Interaktion zwischen dem Client-seitigen Status und dem Server-seitigen JWT-Signierungsprozess konzentrieren.

Stellen Sie sich einen Angreifer vor, der ein Konto mit geringen Rechten anmeldet. Indem er den API-Aufruf zur Sitzungsaktualisierung abfängt, kann er die Nutzdaten ändern:

JSON

// Bösartige Nutzdaten, die an /api/auth/session gesendet werden { "data": { "email": "[email protected]", "name": "Angreifer" } }

Wenn der serverseitige Rückruf wie folgt aussieht, ist das System kompromittiert:

TypScript

`// Beispiel für eine anfällige Implementierung async jwt({ token, trigger, session }) { if (trigger === "update" && session?.email) { // SECURITY FLUX: Vertrauen in vom Kunden bereitgestellte E-Mails token.email = session.email;

// Abrufen des Benutzers aus der DB auf der Grundlage der nicht vertrauenswürdigen E-Mail

const user = await db.user.findUnique({ where: { email: session.email } });

if (Benutzer) {

token.sub = user.id;

token.role = user.role;

}

} return token; }`

Der daraus resultierende JWT, der mit dem geheimen Schlüssel des Servers signiert ist, identifiziert nun den Angreifer als das Opfer. Dies ermöglicht den vollständigen Zugriff auf das Dashboard, die API-Schlüssel und die privaten Planungsdaten des Opfers, ohne dessen Passwort zu kennen.

Die Bedrohungslandschaft 2026: Synergie der Schwachstellen

CVE-2026-23478 existiert nicht in einem Vakuum. Sie steht für einen breiteren Trend der Identitätszentrierte Schwachstellen die den Start des Jahres 2026 erschwert haben.

| CVE | Ziel | Typ | Auswirkungen |

|---|---|---|---|

| CVE-2026-23478 | Cal.com | Auth Bypass | Vollständige Kontoübernahme |

| CVE-2026-21858 | n8n | RCE | Vollständiger Instanzkompromiss |

| CVE-2026-20953 | MS Office | Verwendungsnachweis-freie | Entfernte Code-Ausführung |

| CVE-2026-22868 | Geth (Ethereum) | DoS | Abschaltung des Knotens |

Diese Schwachstellen verdeutlichen einen Wandel: Angreifer bewegen sich weg von der einfachen Speicherbeschädigung hin zur Ausnutzung der komplexen Logik von verteilten Systemen und Identitätsanbietern.

Strategische Verteidigung mit Penligent: Automatisierte AI-Penetrationstests

In einer Zeit, in der 100.000 Server innerhalb von Minuten auf CVE-2026-23478 gescannt werden können, sind manuelle Tests nicht mehr ausreichend. Aus diesem Grund haben wir Sträflicheine KI-gestützte intelligente Penetrationstest-Plattform, die für den modernen DevSecOps-Lebenszyklus entwickelt wurde.

Wie Penligent Logikfehler behebt

Im Gegensatz zu herkömmlichen Scannern, die sich auf bekannte Signaturen verlassen, nutzt Penligent fortschrittliche Reasoning Agents, um die Geschäftslogik einer Anwendung abzubilden. Bei einer Schwachstelle wie CVE-2026-23478 überprüft Penligent nicht nur die Versionsnummern, sondern versucht aktiv, den Sitzungsstatus zu manipulieren. Seine KI-Engine identifiziert den Endpunkt session.update() und versucht eigenständig, die Privilegien zu erweitern, indem sie verschiedene Benutzerkennungen einfügt.

Durch die Integration von Penligent in Ihr Sicherheitssystem profitieren Sie:

- Autonome Entdeckung von Exploits: Finden Sie Zero-Days in Ihrer benutzerdefinierten Geschäftslogik, bevor ihnen ein CVE zugewiesen wird.

- Realitätsnahe Beweise: Anstelle von "potenziellen Schwachstellen" bietet Penligent tatsächliche Proof-of-Concept (PoC)-Schritte, einschließlich der genauen Payloads, die für die Umgehung der Autorisierung erforderlich sind.

Sanierung und bewährte technische Praktiken

Um Ihre Infrastruktur vor CVE-2026-23478 und ähnlichen identitätsbasierten Angriffen zu schützen, sollten Ingenieure die folgenden Grundsätze beachten:

- Strenge JWT-Rückrufvalidierung: Erlauben Sie niemals sensible Felder wie

E-Mail,Rolle, oderuserIddirekt über einen clientseitigen Trigger aktualisiert werden. Diese sollten erst nach einer erneuten Authentifizierung aus einer vertrauenswürdigen Quelle der Wahrheit (z. B. Ihrer Datenbank) abgerufen werden. - Einführung von NIST 800-63B: Befolgen Sie die Richtlinien zur digitalen Identität, die ein robustes Sitzungsmanagement und eine erneute Authentifizierung für sensible Aktionen vorschreiben.

- NextAuth-Konfigurationen prüfen: Wenn Sie NextAuth/Auth.js verwenden, prüfen Sie Ihre

rückrufe.jwtundcallbacks.sessionfür jede Logik, die dieSitzungObjekt während einerUpdateVeranstaltung. - Sofortiges Patching: Sicherstellen, dass alle Cal.com Instanzen laufen in der Version 6.0.7 oder höher.