GHunt est un outil OSINT open-source conçu pour enquêter et analyser les comptes Google à l'aide de données accessibles au public. Publié à l'origine par le chercheur en sécurité mxrch, GHunt est devenu un outil de base pour les enquêtes OSINT, les tests de pénétration et les renseignements sur les menaces.

Contrairement aux cadres d'exploitation, GHunt ne pirate pas les comptes. Il exploite plutôt les services ouverts de Google pour recueillir des empreintes numériques. Avec une simple adresse Gmail, GHunt peut révéler des informations précieuses.

Ce que GHunt peut faire

- Profilage de Gmail et de Google ID: Collecter des métadonnées sur le compte, la date de création et les services liés.

- Avis sur Google Maps: Extraire des avis d'utilisateurs et des enregistrements de lieux.

- Google Photos et Albums: Détecter les albums partagés publiquement.

- Google Drive & Docs: Identifier les fichiers qui sont accidentellement partagés avec le public.

- YouTube & Calendrier: Collecte de traces d'activités vidéo et de calendriers partagés.

Pour les testeurs d'intrusion, cela se traduit par une reconnaissance exploitable au cours des premières étapes d'un engagement. Pour les chercheurs OSINT, c'est un moyen de cartographier l'exposition en ligne d'un individu.

Sécurité et considérations juridiques

GHunt est strictement un outil OSINT. Il s'appuie uniquement sur des informations accessibles au public et doit être utilisé comme un outil de recherche. jamais être utilisé sans autorisation appropriée. L'exécution de GHunt sur des comptes dont vous n'êtes pas propriétaire ou sur lesquels vous n'avez pas l'autorisation d'enquêter peut constituer une violation des lois sur la protection de la vie privée.

Les défenseurs peuvent toutefois utiliser GHunt pour contrôler leurs propres comptes Google et s'assurer qu'aucune information n'est exposée involontairement.

La place de GHunt dans la cybersécurité

- Reconnaissance de l'équipe rouge: Collecte d'informations avant les fiançailles.

- Renseignements sur les menaces: Suivi de l'exposition des données publiques liées à des adresses électroniques spécifiques.

- L'informatique légale: Corrélation entre le comportement en ligne et les comptes compromis.

Cependant, GHunt a ses limites : il est spécialisé dans les services Google, nécessite des connaissances techniques et ne couvre pas une validation plus large des vulnérabilités.

Du GHunt au Pentesting automatisé avec l'IA

C'est ici que Outils de pentest de l'IA comme Penligent entrent en scène. GHunt démontre la puissance de l'OSINT ciblé, mais les défenseurs et les testeurs ont souvent besoin de plus : La détection des CVE, la validation des vulnérabilités et des flux de travail complets de remédiation.

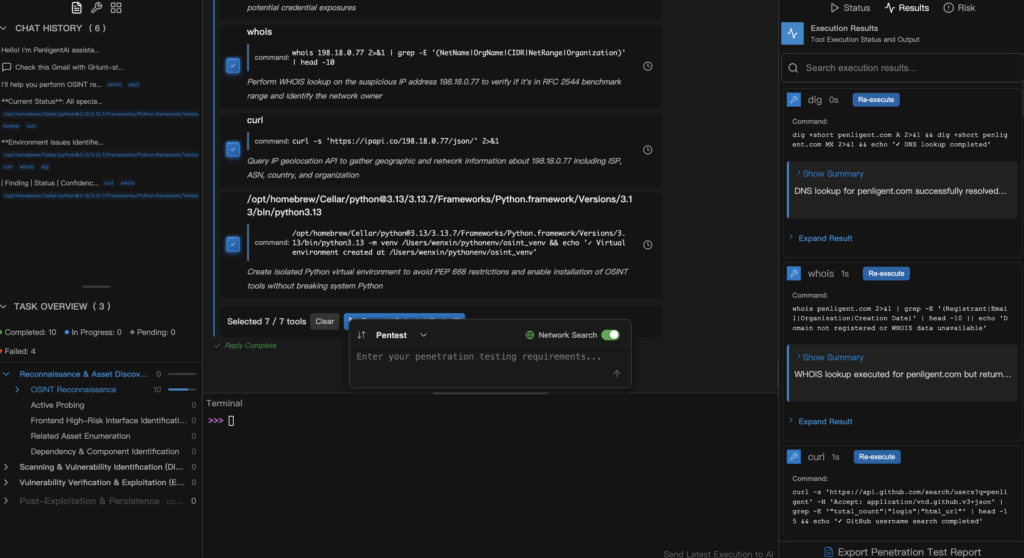

Avec Penligentvous n'écrivez pas de scripts. Vous tapez simplement une invite en langage naturel. Par exemple :

- "Vérifiez ce compte Gmail avec des méthodes OSINT de type GHunt.

- "Analyser mes appareils iOS pour CVE-2025-24085 et générer un plan de remédiation".

- "Valider les vulnérabilités de mon application web et fournir un rapport prêt à être audité".

Penligent convertit votre demande en code Python sûr, effectue des vérifications à l'aide de centaines d'outils intégrés et produit des ensembles de preuves ainsi que des correctifs classés par ordre de priorité.

Conclusion

GHunt montre à quel point l'OSINT peut être puissant lorsqu'il est appliqué à un écosystème unique comme Google. Mais pour passer de la reconnaissance au pentesting à grande échelle, vous avez besoin d'automatisation et d'échelle. Penligent étend la logique "une entrée, beaucoup d'informations" à un système d'analyse de l'information à l'échelle de l'entreprise. Flux de travail du pentest alimenté par l'IALe système de gestion des vulnérabilités de l'Union européenne (UE) est un outil de gestion des vulnérabilités qui permet de gérer les vulnérabilités de manière efficace, du langage naturel aux contrôles CVE, de la validation des vulnérabilités aux rapports de remédiation.