CVE-2026-4747 est une de ces vulnérabilités qui est devenue importante pour deux raisons distinctes à la fois. Premièrement, le bogue lui-même est important : c'est un vrai problème d'exécution de code à distance dans le chemin de validation des paquets RPCSEC_GSS de FreeBSD, divulgué par le Projet FreeBSD le 26 Mars 2026, et affectant toutes les versions de FreeBSD supportées au moment de la divulgation. Deuxièmement, la conversation publique à ce sujet est importante : le langage officiel, le langage de la NVD, les rapports des laboratoires d'IA et les rapports d'exploitation indépendants ne décrivent pas tous le chemin de l'attaque exactement de la même manière. Pour les défenseurs, cette combinaison est désormais suffisamment courante pour mériter son propre modèle de réponse.

Le point de départ le plus solide est l'avis de FreeBSD, et non les captures d'écran des médias sociaux, ni les résumés de seconde main, ni les affirmations à bout de souffle sur ce qu'un modèle est censé avoir fait en quatre heures. L'avis indique que chaque paquet de données RPCSEC_GSS est validé par une routine qui copie une partie du paquet dans un tampon de pile sans s'assurer que le tampon est suffisamment grand, ce qui permet à un client malveillant de déclencher un débordement de pile. Il indique également que toutes les versions supportées de FreeBSD sont concernées, qu'aucune solution de contournement n'est disponible, et que les noyaux sans kgssapi.ko n'étaient pas vulnérables. Cela vous indique déjà quelque chose de crucial : il ne s'agit pas d'une histoire générique de "tous les hôtes FreeBSD sont instantanément morts". L'exposition dépend du rôle du service et de l'état du module.

En même temps, il serait erroné de se laisser aller à la complaisance. La page publique de la NVD pour CVE-2026-4747 existe et, au 13 avril 2026, elle indiquait toujours que l'enregistrement était en attente d'analyse par la NVD, tout en affichant un score CVSS 3.1 CISA ADP de 8,8 élevé. La NVD signale également le matériel d'exploitation public et l'avis officiel de FreeBSD. En d'autres termes, même avant l'enrichissement complet de la NVD, l'enregistrement fait déjà partie du flux de vulnérabilités opérationnelles que les défenseurs doivent prendre au sérieux.

Ce qui rend ce cas particulièrement intéressant à étudier, c'est qu'il se situe à l'intersection de trois éléments que les équipes de sécurité doivent désormais gérer en même temps : un code de protocole hérité, des bogues de sécurité de la mémoire dans les chemins d'accès privilégiés et un environnement public où la construction d'exploits peut se faire très rapidement dès qu'un bulletin de l'éditeur apparaît. CVE-2026-4747 n'est pas un simple élément de la file d'attente des correctifs. Il s'agit d'une étude de cas utile sur la manière de lire les documents de divulgation modernes sans laisser la prudence du fournisseur ou le battage médiatique de la recherche faire votre travail à votre place.

CVE-2026-4747 : faits confirmés par FreeBSD et NVD

L'avis de FreeBSD identifie le sujet comme étant "Exécution de code à distance via la validation de paquets RPCSEC_GSS," crédite "Nicholas Carlini utilisant Claude, Anthropic," et marque toutes les versions de FreeBSD supportées comme étant affectées au moment de la divulgation. Les versions corrigées listées par FreeBSD sont 13.5-RELEASE-p11, 14.3-RELEASE-p10, 14.4-RELEASE-p1, et 15.0-RELEASE-p5, avec les corrections correspondantes dans les branches stable et releng. Ce sont ces versions que les défenseurs devraient utiliser comme base minimale de correctifs, et pas seulement une "mise à jour de fin mars".

La section de l'avis relative à l'impact est prudente et précise. Pour le chemin du noyau, il indique que l'exécution de code à distance est possible par un utilisateur authentifié qui peut envoyer des paquets au serveur NFS du noyau alors que kgssapi.ko est chargé. Pour l'espace utilisateur, il s'agit des applications qui ont librpcgss_sec chargées et exécutant un serveur RPC sont vulnérables à l'exécution de code à distance à partir de n'importe quel client capable de leur envoyer des paquets, tout en notant que FreeBSD n'était pas au courant de l'existence de telles applications dans le système de base. Cette distinction est importante, car de nombreux articles résument l'ensemble du problème en une phrase dramatique et perdent de vue la différence entre l'exposition du noyau et l'exposition de l'espace utilisateur.

Le dossier public de la NVD reflète la description du fournisseur aux endroits les plus importants. Il répète la cause première du débordement de mémoire tampon basé sur la pile, note que la routine de validation des paquets peut être déclenchée sans authentification préalable, et conserve la formulation plus conservatrice du fournisseur pour l'exécution de code à distance dans l'espace noyau. Il indique également que l'enregistrement provient de FreeBSD, publié le 26 mars 2026, avec des mises à jour ultérieures ajoutant des exploits et des références d'écriture. Cette combinaison est exactement ce que les défenseurs devraient attendre maintenant : un enregistrement officiel avec un langage restreint, et un écosystème public d'analyse en aval qui se développe rapidement.

Voici une manière concise d'organiser les faits confirmés :

| Objet | Ce qui est confirmé publiquement |

|---|---|

| ID de la vulnérabilité | CVE-2026-4747 |

| Source du fournisseur | FreeBSD |

| Date de publication | 26 mars 2026 |

| Question centrale | Débordement de tampon basé sur la pile dans la validation des paquets RPCSEC_GSS |

| Chemin d'exposition du noyau | Serveur NFS avec kgssapi.ko chargé |

| Chemin d'exposition de l'espace utilisateur | Les serveurs RPC liés à librpcgss_sec |

| Solution de rechange du fournisseur | Aucune solution de contournement n'est disponible |

| Exception pratique | Noyaux sans kgssapi.ko chargées ne sont pas vulnérables |

| Lignes de base des versions corrigées | 13.5-p11, 14.3-p10, 14.4-p1, 15.0-p5 |

| Statut de la NVD le 13 avril 2026 | En attente de l'analyse NVD, CISA ADP 8.8 Haut affiché |

Ce tableau n'est pas très glorieux, mais c'est la partie sur laquelle la plupart des équipes chargées des incidents et des vulnérabilités doivent agir.

CVE-2026-4747 : contexte, RPCSEC_GSS, NFS, et pourquoi ce chemin est sensible

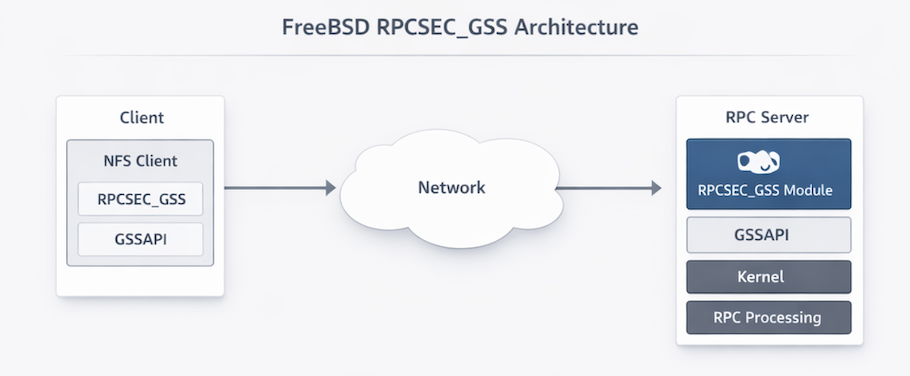

Pour comprendre pourquoi ce bogue est grave, il suffit d'un peu de contexte protocolaire. RPCSEC_GSS est le mécanisme qui apporte les services de sécurité basés sur GSS dans Sun RPC. Dans les déploiements pratiques de NFS, cela signifie généralement une authentification, une intégrité ou une confidentialité soutenues par Kerberos. L'avis de FreeBSD décrit RPCSEC_GSS comme le module qui permet l'utilisation de GSS avec les serveurs Sun RPC, implémenté dans le noyau par kgssapi.ko et utilisé par le serveur NFS pour l'authentification basée sur Kerberos et le cryptage entre le serveur et les clients.

Cette description est cohérente avec la documentation RPC du noyau en dehors de FreeBSD. La documentation du noyau Linux pour les serveurs RPC du noyau explique que RPCGSS est la méthode d'authentification GSSAPI utilisée pour NFS, et note que le chemin du noyau gère le travail d'intégrité et de confidentialité par paquet alors que l'établissement du contexte initial est géré par le support de l'espace utilisateur. Cela ne prouve rien sur les aspects internes de FreeBSD en soi, mais cela renforce le point architectural : il ne s'agit pas d'un obscur outil d'administration. Il fait partie du périmètre de sécurité d'un service de fichiers réseau de grande valeur.

La raison pour laquelle NFS est important ici n'est pas seulement la popularité. C'est une question de privilège et de portée. L'article du Calif public dit kgssapi.ko met en œuvre l'authentification RPCSEC_GSS pour le sous-système RPC du noyau et que NFS est le principal service RPC du noyau qui l'utilise. Il souligne également que nfsd écoute le port 2049/TCP et traite les paquets RPC dans le contexte du noyau. Même si vous ne lisez jamais une seule ligne du code de l'exploit, cela suffit pour comprendre la classe de risque : une entrée réseau contrôlée par l'attaquant atteignant un chemin de service côté noyau avec un potentiel de corruption de la mémoire.

C'est également la raison pour laquelle les résumés superficiels n'intéressent pas les lecteurs. Si quelqu'un vous dit "le bogue est dans Kerberos NFS", cela semble plus étroit que cela ne l'est réellement. Si quelqu'un vous dit "tous les NFS sur FreeBSD sont des racines non authentifiées depuis l'Internet", c'est plus large que ce que le langage officiel du vendeur garantit. La position intermédiaire utile est plus précise : la logique vulnérable se trouve dans le chemin de validation RPCSEC_GSS, l'histoire de l'exposition du noyau est centrée sur NFS avec kgssapi.ko et la priorité opérationnelle dépend de l'exposition ou non de ce chemin dans votre environnement.

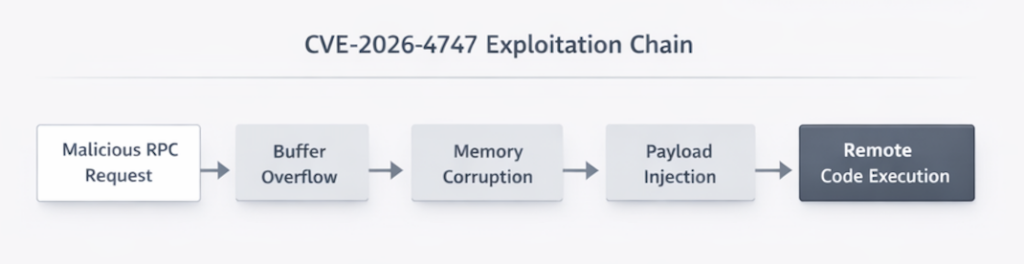

CVE-2026-4747 cause première dans svc_rpc_gss_validate

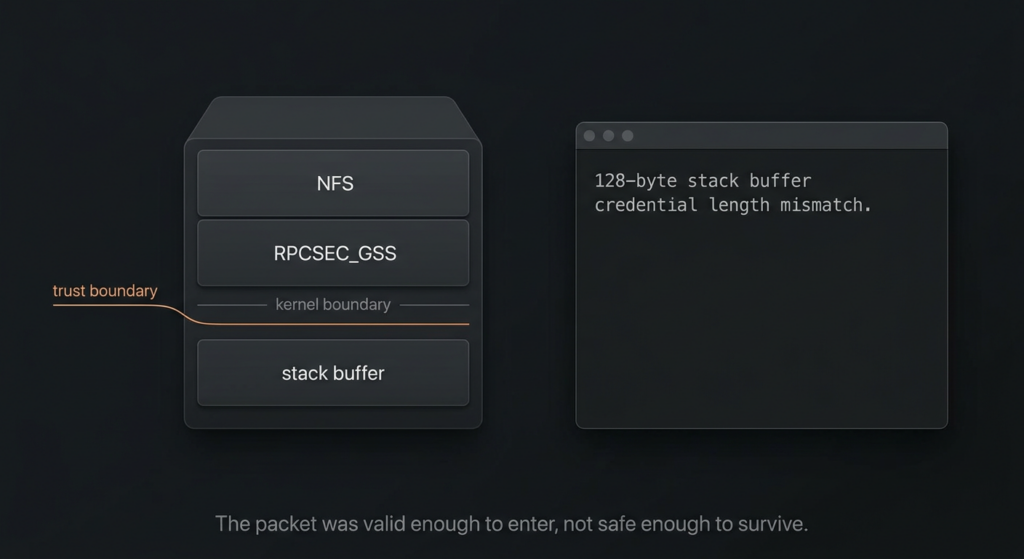

La description publique la plus techniquement utile du bogue provient de l'article public référencé par NVD. Elle explique qu'en sys/rpc/rpcsec_gss/svc_rpcsec_gss.c, la fonction svc_rpc_gss_validate() reconstruit un en-tête RPC dans un tampon de pile de 128 octets pour la vérification de la signature GSS-API. Selon ce document, la fonction écrit d'abord une quantité fixe de données d'en-tête RPC, puis copie l'ensemble du corps de la lettre de créance RPCSEC_GSS dans l'espace restant sans vérifier si la longueur de la lettre de créance correspond réellement à l'espace disponible. L'article Mythos d'Anthropic décrit le même schéma de manière plus compacte : une méthode copie les données d'un paquet contrôlé par l'attaquant dans un tampon de pile de 128 octets en commençant par 32 octets, ce qui ne laisse que 96 octets de place, alors que la seule vérification de la longueur de la source impose un maximum de 400 octets.

C'est là le cœur de la vulnérabilité. Pas "NFS est vieux". Pas "Kerberos est risqué". Ni "l'IA a trouvé un cas bizarre". Le cœur du bogue est une défaillance familière de la sécurité de la mémoire : le code de confiance suppose qu'une longueur dérivée d'un paquet restera compatible avec un petit tampon local, mais la plage d'entrée du protocole réellement autorisée est beaucoup plus grande. Une fois que cela se produit dans un chemin de service orienté vers le noyau, le bogue cesse d'être un embarras d'implémentation et devient un problème opérationnel.

Une représentation simplifiée du bogue se présente comme suit :

int32_t rpchdr[128 / sizeof(int32_t)]; // 128 bytes total

write_fixed_rpc_fields(rpchdr); // 32 bytes used

// credential length comes from the incoming packet

memcpy(rpchdr + 8, credential_body, oa_length); // no check that oa_length fits

Il ne s'agit pas du correctif exact du fournisseur, et il n'est pas conçu comme un matériel d'exploitation. Il s'agit d'un modèle d'enseignement. Le but est d'aider les lecteurs à comprendre pourquoi il s'agit d'un débordement de pile plutôt que d'un vague "bogue de validation". La classe de bogues est suffisamment simple pour que de nombreux ingénieurs puissent la comprendre instantanément une fois qu'elle est présentée de cette manière.

L'article du Calif ajoute un détail important pour l'interprétation des risques : la couche XDR permet MAX_AUTH_BYTES = 400ce qui signifie que la source de la copie peut être beaucoup plus grande que l'espace de sécurité laissé dans la mémoire tampon de 128 octets après l'écriture des champs fixes. C'est la raison pour laquelle le problème ne se limite pas à une description de crash. Un bogue de corruption de la mémoire avec une telle géométrie dans un chemin de service privilégié attirera naturellement l'attention sur le développement d'un exploit.

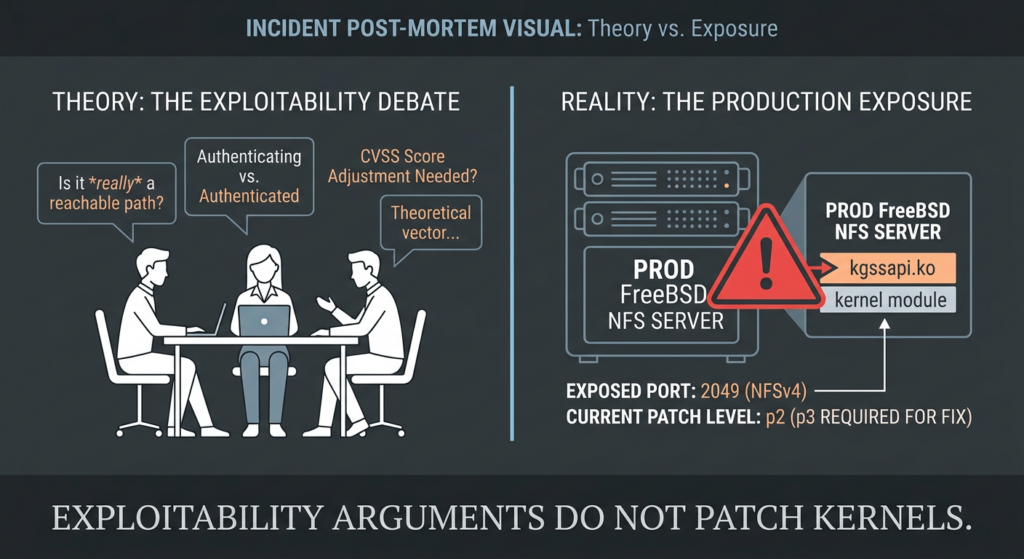

CVE-2026-4747 et la confusion entre authentifié et non authentifié

C'est là que le débat public devient confus, et que la prudence est plus importante que la dramatisation. L'avis de FreeBSD indique qu'un client malveillant peut déclencher le débordement de la pile et ajoute, notamment, que cela n'exige pas que le client s'authentifie d'abord. Mais dans le même avis, lorsque FreeBSD décrit l'impact sur l'espace noyau, il dit que l'exécution de code à distance dans le noyau est possible par un utilisateur authentifié capable d'envoyer des paquets au serveur NFS du noyau alors que kgssapi.ko est chargé. Pour les serveurs RPC de l'espace utilisateur liés à la bibliothèque vulnérable, l'avis est à nouveau plus large : exécution de code à distance à partir de n'importe quel client capable d'envoyer des paquets.

L'article public d'Anthropic sur Mythos est plus agressif. Il dit que Mythos Preview a identifié et exploité la vulnérabilité et décrit le résultat comme le contrôle complet d'un serveur FreeBSD à partir d'un utilisateur non authentifié n'importe où sur Internet. Le même article décrit l'attaque comme une simple opportunité de ROP une fois que l'attaquant a atteint le serveur vulnérable. memcpyIl explique ensuite que les demandes entrantes ont besoin d'un identifiant de 16 octets correspondant à une entrée de client GSS active et suggère qu'un attaquant peut créer cette entrée par le biais d'une demande INIT non authentifiée, bien qu'avec des exigences supplémentaires en matière d'informations, notamment hostid et le temps de démarrage.

Ensuite, il y a l'article de Calif et le référentiel d'exploitation, également référencés publiquement, qui vont dans une direction différente sur le plan opérationnel. Ce document indique que la fonction vulnérable n'est atteinte que lorsque plusieurs conditions sont remplies : le paquet utilise RPCSEC_GSS, la procédure est DONNÉESIl indique également que sans contexte GSS valide, le serveur trouve une entrée client valide correspondant à l'identifiant du contexte, et que la vérification de la séquence de relecture est réussie. Il indique également que sans contexte GSS valide, le serveur rejette le paquet avant que la copie vulnérable ne soit atteinte, et que la création de ce contexte valide nécessite une poignée de main Kerberos réussie. Son code d'exploitation public indique explicitement qu'il nécessite un ticket Kerberos et cible une configuration de laboratoire FreeBSD 14.4-RELEASE amd64 avec NFS et kgssapi.ko.

Ces sources ne sont pas parfaitement alignées, mais elles ne se contredisent pas nécessairement par un simple oui ou non. La lecture la plus défendable est que les sources publiques décrivent différents niveaux de la chaîne d'attaque avec différents seuils de confiance. Le déclenchement de la logique vulnérable est une question. Construire une chaîne RCE fiable, de bout en bout, sans informations d'identification préalables est une deuxième question. Généraliser ce chemin dans tous les environnements est une troisième question. Les fournisseurs ont tendance à parler de manière prudente de l'impact stable. Les chercheurs et les rapports des laboratoires d'intelligence artificielle mettent souvent l'accent sur la chaîne la plus solide qui ait été démontrée. Les défenseurs ont besoin des deux points de vue, mais ils ne doivent pas les fusionner en une seule phrase.

C'est précisément la raison pour laquelle CVE-2026-4747 est plus intéressant qu'un simple avis de correctif. Il s'agit d'un exemple public de l'importance de la formulation à l'ère de l'IA. Le dossier officiel, le récit du laboratoire et le chemin d'exploitation public peuvent tous être "vrais" dans leur propre champ d'application, tout en créant de la confusion pour les équipes qui veulent un titre simple. La bonne réponse opérationnelle ne consiste pas à choisir sa formulation préférée. Il s'agit d'appliquer l'interprétation la plus risquée tout en documentant votre environnement en fonction des conditions préalables les plus strictes.

CVE-2026-4747 versions affectées et versions corrigées

Pour la gestion des correctifs, les lignes les plus importantes sont simples. FreeBSD indique que toutes les versions supportées sont affectées, et que les versions de base corrigées sont 13.5-RELEASE-p11, 14.3-RELEASE-p10, 14.4-RELEASE-p1, et 15.0-RELEASE-p5. L'avis liste également les commits des branches stable et releng correspondantes. Si vous utilisez l'une de ces familles de versions inférieures au niveau du correctif corrigé, vous devez considérer l'hôte comme vulnérable jusqu'à ce qu'il soit mis à jour et redémarré.

Une vue de la planification des correctifs se présente comme suit :

| Ligne de libération | Vulnérable avant | Corrigé à |

|---|---|---|

| FreeBSD 13.5 | p11 | 13.5-RELEASE-p11 |

| FreeBSD 14.3 | p10 | 14.3-RELEASE-p10 |

| FreeBSD 14.4 | p1 | 14.4-RELEASE-p1 |

| FreeBSD 15.0 | p5 | 15.0-RELEASE-p5 |

Si vous compilez à partir des sources ou suivez les branches stables plutôt que les niveaux de correctifs RELEASE, utilisez les hachages de livraisons et les révisions de branches listés dans l'avis comme source de vérité. Cela est particulièrement important dans les environnements où les chaînes de version, les chaînes de noyau et les binaires déployés ne sont pas toujours interprétés de manière cohérente par les opérateurs.

CVE-2026-4747 triage de l'exposition, comment savoir s'il faut paniquer maintenant ou patcher d'urgence et calmement

Toute version vulnérable n'est pas forcément un actif tout aussi exposé. Une séquence de triage utile commence par cinq questions.

Premièrement, le système utilise-t-il une famille de versions de FreeBSD affectée en dessous du niveau de correctif corrigé. Deuxièmement, agit-il en tant que serveur NFS ou exécute-t-il un serveur RPC dans le champ d'application. Troisièmement, est-ce que kgssapi.ko chargé dans le noyau. Quatrièmement, le port 2049 est-il accessible à partir de réseaux non fiables ou semi-fiables ? Cinquièmement, utilisez-vous un service NFS soutenu par Kerberos ou un service RPC en espace utilisateur lié à un service librpcgss_sec. Plus vous descendez dans la liste vers "oui", plus le problème cesse d'être une tâche de gestion de version et devient un incident d'exposition au service.

C'est à ce stade qu'un grand nombre de programmes de vulnérabilité perdent leur crédibilité auprès des ingénieurs. Si le message adressé aux opérations est "chaque machine FreeBSD est une urgence critique", les ingénieurs qui connaissent leur flotte ne vous écouteront pas. Mais si le message est "ce n'est qu'un cas limite théorique de NFS", vous vous trompez également. La vérité opérationnelle est plus étroite et plus urgente que ces deux caricatures : les hôtes qui remplissent les conditions de service et de module méritent un traitement rapide, et les hôtes qui ne remplissent pas ces conditions méritent quand même une hygiène de version parce que les rôles de service changent avec le temps.

C'est également à ce niveau que la validation tenant compte de l'environnement devient plus importante que le tri CVSS statique. Un hôte avec une chaîne de version affectée mais sans rôle NFS et sans kgssapi.ko L'état de charge n'est pas votre priorité absolue. Un hôte de la même version exécutant un NFS accessible par internet ou largement accessible avec un accès soutenu par Kerberos est un problème très différent. Une bonne gestion des vulnérabilités ne consiste pas seulement à identifier une correspondance CVE. Il s'agit de transformer cette correspondance en preuve d'une exposition réelle.

En pratique, cela signifie que vos notes de triage devraient enregistrer au moins quatre faits concrets par bien : la version exacte de FreeBSD et le niveau de correctif, si le système de gestion de l'information de FreeBSD a été mis en place. kgssapi.ko est chargé, que ce soit nfsd est activé et à l'écoute, et quels réseaux peuvent atteindre 2049/TCP. Sans ces quatre éléments, la plupart des arguments de priorisation autour de CVE-2026-4747 ne sont que de la poudre aux yeux.

CVE-2026-4747 Commandes de vérification côté hôte qui aident réellement

Sur une machine FreeBSD, commencez par vérifier les chaînes de versions installées et en cours d'exécution. Vous voulez savoir quels sont les niveaux de correctifs du noyau et du userland, et si le noyau en cours d'exécution reflète l'état post-correction après le redémarrage. Les opérateurs FreeBSD utilisent souvent freebsd-version -kru pour exactement cette raison, parce qu'il montre le noyau installé, le noyau en cours d'exécution, et le userland ensemble. Un fil de discussion de mars 2026 sur le forum FreeBSD à propos de ce même avis montre comment l'interprétation du niveau de correctif peut encore dérouter les gens après une mise à jour s'ils ne regardent qu'une seule dimension du versionnage.

freebsd-version -kru

uname -a

Ensuite, vérifiez si le module vulnérable du noyau est effectivement chargé et si le système agit en tant que serveur NFS.

kldstat | grep -w kgssapi

service nfsd status

sysrc -a | egrep '^(nfs_server_enable|rpcbind_enable|mountd_enable)'

sockstat -46l | egrep '(:2049|rpcbind)'

Ces commandes permettent de répondre aux deux questions les plus importantes de l'avis en matière d'exposition : est-ce que kgssapi.ko et si le chemin NFS du noyau est actif et accessible. L'avis est explicite sur le fait que les noyaux sans kgssapi.ko ne sont pas vulnérables, de sorte que cette vérification n'est pas une tâche facultative.

Si vous gérez des services RPC personnalisés, ajoutez une étape d'inventaire des applications. L'avis officiel indique que les applications de l'espace utilisateur avec librpcgss_sec chargés et exécutant un serveur RPC sont également vulnérables, même si FreeBSD n'était pas conscient de l'existence de telles applications dans le système de base. Cela signifie que la posture de votre système d'exploitation de base peut être correcte alors qu'un démon personnalisé ou un service packagé nécessite encore de l'attention. L'inventaire, et non la supposition, est la bonne réponse.

Si vos serveurs NFS sont censés être limités à des segments internes spécifiques, vérifiez que la mise en œuvre de votre réseau correspond toujours à la politique. Ne pensez pas que "interne uniquement" signifie "faible risque". De nombreux environnements NFS existent spécifiquement pour que les utilisateurs authentifiés à travers de larges réseaux d'entreprise puissent les atteindre, et l'article public pour CVE-2026-4747 traite explicitement un utilisateur valide soutenu par Kerberos dans un tel environnement comme un modèle d'attaquant réaliste.

CVE-2026-4747 : remédiation sûre, correctifs, confinement et nouveaux tests

Le conseil de FreeBSD est direct : mettez à jour vers une branche stable ou release/security de FreeBSD supportée et datée après la date de correction. Pour les systèmes installés à partir d'ensembles de distribution binaires, l'avis recommande freebsd-update fetch suivi de freebsd-update installpuis un redémarrage. Pour les environnements basés sur les sources, il indique un correctif de sécurité spécifique et un flux de travail de reconstruction standard. Pour certaines installations du paquet de base 15.0-RELEASE, il documente également l'itinéraire de mise à jour du paquet de base.

freebsd-update fetch

freebsd-update install

shutdown -r now

Si vous appliquez un correctif à partir des sources, suivez le chemin officiel de vérification des correctifs et des signatures de l'avis plutôt que d'extraire des diffs non vérifiés de sites miroirs ou de gists copiés. L'avis fournit explicitement l'emplacement du correctif et le flux de signatures PGP détachées. Pour un bogue qui fait déjà l'objet d'une discussion publique sur les exploits, la discipline de la chaîne de responsabilité sur le chemin du correctif n'est pas de la paranoïa. Il s'agit d'une hygiène opérationnelle standard.

Avant la fenêtre de maintenance, réduisez l'exposition dans la mesure du possible. L'avis indique qu'aucune solution de contournement n'est disponible, mais il donne également une exception pratique : les noyaux qui n'ont pas de kgssapi.ko ne sont pas vulnérables. Cela ne signifie pas que chaque opérateur peut décharger le module en toute sécurité sur un système en production, mais cela signifie qu'une désactivation temporaire des services, une restriction d'accès ou le déchargement du module peuvent constituer des mesures raisonnables de réduction des risques lorsque l'environnement le permet. La bonne solution à court terme dépend de l'importance du rôle de l'hôte dans le système NFS.

Après l'application des correctifs, ne fermez pas le ticket sur le seul texte de la version. Retestez les mêmes faits d'exposition que vous avez utilisés lors du triage : niveau de version corrigé, noyau en cours d'exécution après redémarrage, état du module, état du service et exposition à l'écoute. L'échec opérationnel le plus courant après un avis très médiatisé n'est pas "nous avons oublié l'existence du CVE". C'est "nous avons marqué qu'elle était terminée alors qu'une commande semblait bonne". Pour des cas comme CVE-2026-4747, la fermeture devrait être synonyme de preuves, et non d'optimisme.

Dans les opérations réelles, le plus difficile n'est généralement pas de comprendre l'avis. Ce qui est difficile, c'est de transformer cet avis en un processus de vérification reproductible dans de nombreux systèmes, puis de réexécuter les mêmes vérifications après les changements. C'est là que les plateformes de validation à portée contrôlée sont plus utiles que les résumés génériques des chats. Les documents publics de Penligent mettent l'accent sur les flux de travail des agents contrôlés par l'opérateur, le champ d'application verrouillé et les actions répétables, et ses propres écrits sur la discussion Mythos soulignent que les descriptions publiques évoluent plus rapidement que la validation spécifique à l'environnement. Il s'agit là de la bonne leçon opérationnelle à tirer : ce qui élimine le risque, c'est la preuve que votre voie de service spécifique est corrigée ou qu'elle n'est plus exposée.

CVE-2026-4747 et l'angle d'attaque de l'espace utilisateur que beaucoup d'équipes vont manquer

Une partie surprenante de la couverture publique se concentre tellement sur l'histoire du noyau NFS que les lecteurs n'absorbent jamais la clause relative à l'espace utilisateur dans l'avis officiel. FreeBSD dit explicitement que les applications avec librpcgss_sec Les serveurs RPC chargés et fonctionnant sont vulnérables à l'exécution de code à distance par tout client capable de leur envoyer des paquets, même s'il n'est pas conscient de l'existence de telles applications dans le système de base de FreeBSD. Cela n'a rien de dramatique dans les titres, mais du point de vue des actifs de l'entreprise, c'est exactement le genre de phrase qui crée des angles morts si elle est ignorée.

Pourquoi cela est-il important ? Parce que de nombreuses organisations utilisent plus de logiciels RPC qu'elles ne le pensent, en particulier dans les infrastructures plus anciennes, le stockage, le calcul scientifique et les parcs Unix mixtes. Un programme de vulnérabilité qui vérifie uniquement si nfsd est activé peut manquer un propriétaire d'application qui a lié la bibliothèque concernée il y a des années et qui considère maintenant le service comme un "outil interne". L'avis ne vous dit pas qu'un tel logiciel existe bel et bien dans votre patrimoine. Il vous indique que, si c'est le cas, le modèle de risque s'étend au-delà du noyau NFS. C'est suffisant pour justifier un passage à l'inventaire des applications.

Une bonne note interne pour les propriétaires d'applications est simple : si vous exécutez ou livrez un serveur RPC sous FreeBSD et que vous n'êtes pas certain de savoir si librpcgss_sec se trouve dans l'image du processus ou dans l'arbre de dépendance, vérifiez-le maintenant. Il s'agit d'un de ces rares détails d'avis qui semblent niches jusqu'à ce qu'ils se transforment en l'exception exacte qui a compté sur votre réseau.

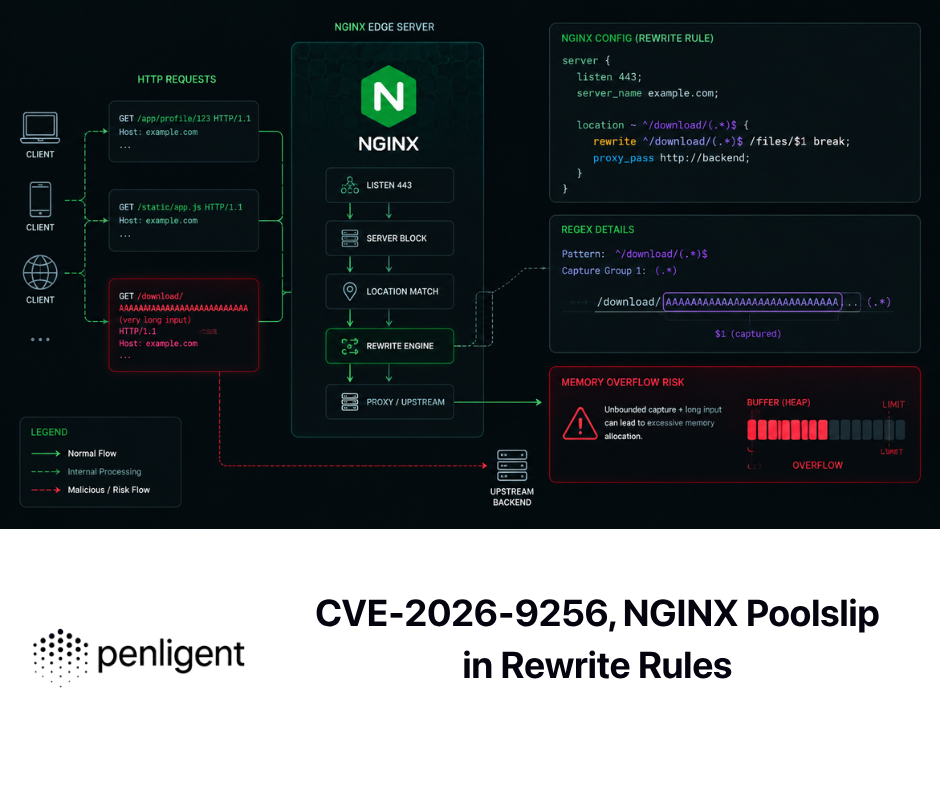

CVE-2026-4747 comparé à CVE-2026-31402, le modèle dans l'ancien code de protocole

CVE-2026-4747 n'est pas seulement utile en tant que bogue isolé. Il est utile en tant que rappel d'un modèle d'ingénierie plus large. Un exemple très proche est CVE-2026-31402 dans le noyau Linux, publié par NVD le 3 avril 2026. Ce problème concerne le cache de relecture LOCK de NFSv4.0. Selon la description de NVD, le code utilisait un tampon en ligne fixe de 112 octets pour les réponses de relecture encodées, mais ne tenait pas compte des réponses refusées par LOCK qui pouvaient inclure un champ de propriétaire conflictuel de longueur variable allant jusqu'à 1024 octets. Le résultat était une écriture hors limites de la dalle pouvant aller jusqu'à 944 octets au-delà de la mémoire tampon.

Les deux problèmes ne sont pas les mêmes et ne méritent pas d'être confondus, mais ils se rejoignent sur les points qui intéressent les défenseurs des droits de l'homme. Ils se situent tous deux dans d'anciennes voies complexes de traitement des protocoles. Tous deux impliquent des hypothèses de stockage de taille fixe pour des entrées encodées de longueur variable. Tous deux sont le type de code que de nombreuses équipes classent mentalement comme "infrastructure mature", ce qui signifie souvent que "personne ne l'a examinée de près depuis longtemps". Et tous deux renforcent la même leçon opérationnelle : l'âge de la version et la maturité du déploiement ne protègent pas le code du protocole contre les défaillances de sécurité de la mémoire.

Une comparaison permet de concrétiser le modèle :

| CVE | Plate-forme | Composant | Problèmes de mémoire | Condition de déclenchement notable | Fixer la direction |

|---|---|---|---|---|---|

| CVE-2026-4747 | FreeBSD | Validation RPCSEC_GSS dans le chemin d'accès au noyau lié à NFS et dans le chemin d'accès à la bibliothèque de l'espace utilisateur lié à NFS | Débordement de la mémoire tampon de la pile | Chemin de validation des paquets RPCSEC_GSS, chemin du noyau lié à kgssapi.ko et l'exposition au NFS | Mise à jour vers les branches et versions corrigées de FreeBSD |

| CVE-2026-31402 | Noyau Linux | NFSv4.0 LOCK cache de relecture | Écriture hors limites dans le tas | Encodage d'un grand nombre de propriétaires de serrure dans la réponse du cache de rediffusion | Vérification des limites de la longueur de la réponse encodée avant la copie |

Il ne s'agit pas de futilités. Il s'agit du type de comparaison qui permet aux bons ingénieurs d'orienter leurs recherches.

CVE-2026-4747 et développement d'exploits assistés par l'IA

Même si vous mettez de côté l'histoire de l'IA, CVE-2026-4747 aurait déjà de l'importance en tant que problème d'exécution de code à distance adjacent au noyau de FreeBSD. Mais l'histoire de l'IA n'est pas un bruit ici. Il explique en partie pourquoi le bogue a reçu une attention démesurée. L'article Mythos d'Anthropic présente le problème de FreeBSD comme l'un de ses exemples publics phares, affirmant que le modèle a identifié et exploité la vulnérabilité de manière totalement autonome. L'article public de Calif, quant à lui, présente une chronologie dans laquelle un avis public est suivi très rapidement par la construction d'un exploit assisté par l'IA. Ces affirmations ne doivent pas être répétées sans esprit critique, mais elles ne doivent pas non plus être rejetées. Elles modifient la façon dont les défenseurs devraient envisager la latence des correctifs.

Le changement important n'est pas philosophique. Il est opérationnel. Si un langage d'avis public plus un pointeur de base de code plus quelques heures de raisonnement ciblé peuvent produire un travail de qualité exploit plus rapidement que de nombreuses organisations ne peuvent même trier l'impact sur leur propre flotte, alors l'ancienne hypothèse selon laquelle "nous avons quelques jours avant que la qualité offensive ne soit rattrapée" devient moins sûre. CVE-2026-4747 est utile parce que les preuves publiques qui l'entourent ressemblent déjà au type de compression de conseil à l'exploitation dont les défenseurs s'inquiètent, même si toutes les affirmations de chaque article sont aussi fortes les unes que les autres.

C'est également la raison pour laquelle la discipline en matière de formulation est si importante. Si votre ticket SOC indique "unauthenticated internet root on all FreeBSD NFS" et que cela s'avère être une surestimation des conditions dans votre environnement, vous perdez la confiance. Si votre ticket dit "le vendeur dit que le chemin du noyau est authentifié uniquement, donc l'urgence est faible", vous risquez d'adopter la lecture la plus étroite possible alors que les travaux d'exploitation publics sont déjà en cours. Le bon message est le suivant : un grave problème de corruption de la mémoire existe dans un chemin de protocole exposé, les descriptions officielles et publiques de l'exploit diffèrent sur les bords, et c'est une raison d'aller plus vite, pas plus lentement.

Pour les responsables de la sécurité, l'implication pratique est simple. Traiter le désaccord des sources publiques comme une incitation à la validation de l'environnement, et non comme une autorisation à différer l'action. En 2026, "les sources ne sont pas d'accord" est souvent le début de la tâche opérationnelle, et non sa fin. CVE-2026-4747 est un bon exemple de la raison pour laquelle les équipes matures ont besoin à la fois d'un triage discipliné et d'un nouveau test rapide.

CVE-2026-4747 : leçons pour les équipes bleues, les équipes d'infrastructure et la gestion des vulnérabilités

Pour les équipes d'infrastructure, la première leçon est que le rôle des services est plus important que la peur abstraite de la plate-forme. Il n'est pas nécessaire de traiter tous les équipements FreeBSD de la même manière, mais il faut savoir quels sont ceux qui exécutent NFS, ceux qui chargent kgssapi.koet lesquelles exposent 2049/TCP au-delà d'une zone de confiance étroite. Si ces informations ne sont pas déjà répertoriées, le manque d'inventaire fait partie du risque.

Pour les équipes bleues, la leçon est de séparer l'exploitabilité de l'observabilité. Les sources publiques ne vous donnent pas de règles de détection universelles. Elles vous indiquent où chercher : Les changements de service NFS, l'utilisation de RPCSEC_GSS, l'accès à 2049/TCP, le trafic anormal contre des systèmes qui ne devraient pas recevoir un trafic NFS important, et un comportement inhabituel autour des services qui dépendent d'un NFS soutenu par Kerberos. Une bonne ingénierie de détection commence par le contexte du service, et non par le souhait que chaque bogue du noyau soit accompagné d'une signature toute faite.

Pour les équipes de gestion des vulnérabilités, CVE-2026-4747 est un rappel que "logiciel affecté" n'est pas une déclaration de risque complète. L'avis lui-même fournit les ingrédients d'un meilleur modèle de hiérarchisation : état de charge du module, rôle du service, accessibilité du réseau et pertinence du chemin de la bibliothèque de l'espace utilisateur. Un programme mature devrait enregistrer ces facteurs et les utiliser pour déterminer les priorités. Sinon, vous finissez par traiter une machine virtuelle de laboratoire dormante et un serveur NFS de production soutenu par Kerberos comme équivalents parce qu'ils correspondent tous deux à la même empreinte de version.

Et pour les organisations qui tentent d'opérationnaliser les tests répétés, c'est exactement le type de cas qui bénéficie de l'automatisation sans renoncer au jugement humain. L'automatisation adéquate n'invente pas d'histoires d'exploits. Elle réexécute les contrôles de l'hôte, confirme le niveau de version fixé, enregistre si le chemin de service à risque existe toujours et conserve les preuves. Le produit public de Penligent et les pages de contenu vont tous deux dans cette direction : des flux de travail contrôlés, des actions ciblées et une vérification plutôt qu'une vague réassurance. C'est une position utile pour CVE-2026-4747 et pour la classe plus large des vulnérabilités de chemin de protocole qui semblent tranquilles jusqu'à ce qu'elles ne le soient plus.

CVE-2026-4747, que dire en interne si vous avez besoin d'un résumé précis ?

Si vous avez besoin d'un bref résumé interne pour un canal d'ingénierie, utilisez quelque chose comme ceci :

CVE-2026-4747 est un débordement de pile RPCSEC_GSS de FreeBSD dans la validation des paquets, divulgué par FreeBSD le 26 Mars 2026. L'avis officiel indique que toutes les versions de FreeBSD supportées étaient affectées au moment de la divulgation, que le RCE en espace noyau est possible dans le chemin NFS lorsque kgssapi.ko est chargé, et que les serveurs RPC de l'espace utilisateur liés à l'application librpcgss_sec sont également concernés. Les articles publics décrivent des allégations d'exploitation plus fortes que l'avis de l'éditeur. Il faut donc considérer les chemins NFS exposés et les chemins RPCSEC_GSS connexes comme des correctifs et des vérifications urgentes, et non comme un débat sur la formulation.

Si vous avez besoin d'un bref résumé sur le leadership, utilisez-le :

Le risque n'est pas "tous les hôtes FreeBSD sont compromis". Le risque est qu'un véritable bogue de corruption de mémoire existe dans un chemin de protocole privilégié, qu'une discussion publique sur l'exploitation existe déjà, et que les organisations les plus à risque sont celles qui exposent le chemin de service NFS et RPCSEC_GSS concerné alors qu'elles sont encore en dessous des niveaux de correctifs corrigés. La bonne réponse est une validation rapide de l'exposition, l'application de correctifs, la vérification du redémarrage et l'examen de la portée du service, en particulier lorsque NFS est accessible à travers de vastes réseaux internes ou externes.

C'est le niveau de précision utile. Il permet d'éviter les affirmations théâtrales, mais aussi l'instinct dangereux qui consiste à se cacher derrière la phrase la plus conservatrice de l'avis, alors que l'ingénierie de l'exploit public s'accélère autour de soi.

CVE-2026-4747 évaluation finale

CVE-2026-4747 mérite l'attention parce que les faits essentiels sont déjà assez forts sans exagération. Il s'agit d'un véritable problème de corruption de mémoire RPCSEC_GSS de FreeBSD avec des implications d'exécution de code à distance. Il affecte toutes les versions de FreeBSD supportées au moment de la divulgation. L'avis officiel indique qu'il n'y a pas de solution de contournement, donne des versions corrigées explicites, et limite une exception pratique en déclarant que les noyaux sans kgssapi.ko chargés ne sont pas vulnérables. C'est déjà suffisant pour justifier un traitement urgent des systèmes exposés.

Il mérite d'autant plus d'attention qu'il montre comment les équipes de sécurité doivent désormais lire les documents de source publique. Les formulations des fournisseurs, des bases de données de vulnérabilités, des laboratoires d'intelligence artificielle et des exploits publics peuvent toutes être publiées à quelques jours d'intervalle et ne pas décrire exactement le même point de la chaîne d'attaque. CVE-2026-4747 n'est pas seulement un bogue à corriger. C'est un rappel que la défense moderne dépend de la capacité à tenir plusieurs vérités à la fois : patcher rapidement, valider localement, lire attentivement, et ne pas confondre l'affirmation publique la plus bruyante avec le seul fait qui compte.

Autres lectures et références

Avis de sécurité de FreeBSD, FreeBSD-SA-26:08.rpcsec_gss - l'avis du fournisseur principal pour CVE-2026-4747, y compris les branches affectées, les versions corrigées et les conseils officiels de remédiation.

Entrée NVD, CVE-2026-4747 - l'enregistrement public de la vulnérabilité, utile pour suivre la description canonique, les références et les mises à jour de l'évaluation.

Anthropic Red Team, évaluation des capacités de cybersécurité de Claude Mythos Preview - L'article public d'Anthropic qui discute de Mythos Preview et inclut son compte-rendu du cas RPCSEC_GSS de FreeBSD.

Calif, MAD Bugs - Claude a écrit un exploit complet pour le noyau distant de FreeBSD pour la CVE-2026-4747 - un poste de recherche public discutant de la mise au point d'un exploit autour de la vulnérabilité.

Écriture de Calif GitHub, CVE-2026-4747 - le document technique public détaillé couvrant le chemin vulnérable, les hypothèses et les conditions d'exploitation en laboratoire.

Penligent, Claude Mythos Preview et la nouvelle ère Zero-Day - un article connexe de Penligent qui traite des implications plus larges de la vague de divulgations Mythos en matière de sécurité.

Penligent, le mythe anthropique, les affirmations fortes et les preuves binaires minces - un point de vue plus sceptique de Penligent sur les preuves publiques et sur la manière d'interpréter les affirmations les plus fortes autour du Mythos.

Laboratoire de piratage Penligent - La page centrale de Penligent sur la recherche en matière de sécurité, qui indexe actuellement les documents liés à Mythos et les analyses adjacentes.

Page d'accueil de Penligent - le site principal du produit si vous souhaitez une référence générale au produit à la fin de l'article.