Pourquoi Tests de pénétration automatisés L'importance des outils pour une cybersécurité moderne

Dans le monde de la cybersécurité, qui évolue rapidement et constamment, les organisations sont aujourd'hui confrontées non seulement à un plus grand nombre d'attaques, mais aussi à des menaces de plus en plus sophistiquées et ciblées. Chaque jour, de nouvelles vulnérabilités sont découvertes dans les systèmes d'exploitation, les applications et les appareils connectés, ce qui oblige les équipes de sécurité à identifier, évaluer et corriger les faiblesses avant qu'elles ne puissent être exploitées. Dans un tel environnement, les tests d'intrusion manuels, bien que complets et utiles, peinent souvent à suivre le rythme de la fréquence et de la profondeur des risques modernes. C'est là que les outils de test de pénétration automatisés deviennent indispensables, car ils permettent aux entreprises de maintenir une vigilance constante, de tester leurs systèmes à tout moment sans avoir à les programmer pendant des semaines, et de réagir aux nouvelles menaces en quelques heures plutôt qu'en quelques jours. Pour les professionnels et les entreprises des États-Unis qui naviguent sur le champ de bataille numérique de 2025, l'adoption de l'automatisation n'est pas seulement un moyen de gagner du temps, c'est une évolution nécessaire pour assurer la résilience et la sécurité à grande échelle.

Qu'est-ce qu'un outil de test de pénétration automatisé ?

Un outil de test de pénétration automatisé est une plateforme logicielle qui simule des cyberattaques - identifiant, exploitant et signalant les vulnérabilités - sans intervention humaine constante. Contrairement aux tests manuels, ces outils :

- Recherche de failles de sécurité dans les actifs et les réseaux

- Valider CVE (Vulnérabilités et expositions communes) automatiquement

- Lancer des scénarios d'exploitation réalistes

- Générer des rapports de conformité (ISO 27001, PCI-DSS, NIST)

Contrairement aux tests manuels traditionnels, qui peuvent nécessiter des scripts étendus, des compétences spécialisées en ligne de commande et un long cycle d'audit, ces outils intègrent des moteurs d'analyse, des cadres d'exploitation et des modules de rapport dans un flux de travail unifié qui fonctionne avec une intervention humaine minimale. Ils sont conçus non seulement pour identifier les faiblesses techniques, mais aussi pour combler le fossé entre les résultats techniques bruts et les stratégies actionnables de remédiation, ce qui rend les tests de sécurité avancés accessibles aux équipes de toute taille et de toute expertise.

Principaux avantages de l'utilisation d'outils de test de pénétration automatisés

Pour les professionnels de la sécurité chevronnés comme pour les organisations qui commencent tout juste à formaliser leurs stratégies de cybersécurité, les avantages des outils de test de pénétration automatisés sont multidimensionnels. Ils réduisent considérablement le temps qui s'écoule entre la détection des vulnérabilités et la remédiation, ce qui permet d'appliquer les correctifs en quelques heures ou quelques jours plutôt qu'en quelques semaines. Cette rapidité permet non seulement de minimiser le temps d'exposition, mais aussi d'aider les entreprises à respecter les cadres de conformité, qu'il s'agisse des normes ISO 27001, PCI-DSS ou NIST. La rentabilité est un autre avantage tangible, car ces outils éliminent la nécessité de cycles de tests manuels répétés avec des frais de conseil élevés, ce qui rend la surveillance continue de la sécurité financièrement viable, même pour les entreprises de taille moyenne. En outre, en exécutant des tests automatisés fréquents - peut-être hebdomadaires ou quotidiens - les organisations peuvent s'assurer que le code nouvellement introduit, les changements d'infrastructure ou les intégrations de tiers n'ouvrent pas par inadvertance de nouvelles failles de sécurité, créant ainsi une couche de défense durable dans les flux de travail opérationnels.

Caractéristiques principales que doit posséder une solution de test de pénétration automatisée

Lors de la sélection d'un outil de test de pénétration automatisé en 2025, les équipes de sécurité tournées vers l'avenir devraient examiner l'étendue de ses capacités d'automatisation.

Idéalement, la plateforme devrait prendre en charge un flux de travail complet en commençant par la découverte des actifs, en poursuivant par l'analyse dynamique des vulnérabilités, en passant par l'exploitation vérifiée et l'escalade des privilèges, et en terminant par l'établissement de rapports complets qui s'inscrivent directement dans les cadres de sécurité reconnus.

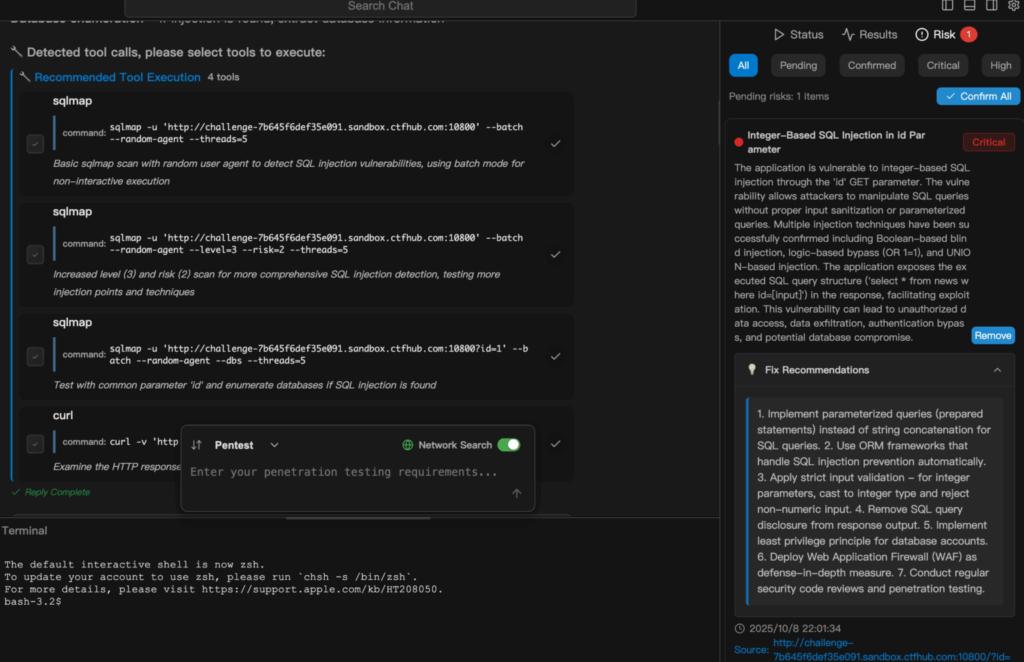

Une architecture multi-agents-où des modules spécialisés gèrent la reconnaissance, l'exploitation et les mouvements latéraux de manière indépendante, peut garantir une plus grande précision et une exécution plus rapide.

Interaction avec le langage natureloù les tâches complexes sont lancées à l'aide de commandes en langage clair, permet aux non-spécialistes de lancer des tests sophistiqués sans avoir à suivre une courbe d'apprentissage abrupte.

Enfin, l'inclusion des des diagrammes visuels de la chaîne d'attaque et des tableaux de bord des risques classés transforme les données brutes en informations exploitables, permettant à l'ensemble de l'équipe de comprendre comment un actif compromis peut en entraîner un autre et comment prioriser les mesures défensives en conséquence.

Penligent.ai: Un outil de test de pénétration automatisé de nouvelle génération

Parmi les solutions émergentes, Penligent.ai se distingue comme un outil de test de pénétration automatisé de nouvelle génération qui intègre des outils de sécurité établis, tels que nmap, Metasploit et Burp Suite, dans un flux de travail cohérent et alimenté par l'IA. Qu'il s'agisse d'un débutant explorant la cybersécurité ou d'un red-teamer chevronné exécutant des charges utiles personnalisées, Penligent.ai réduit la barrière à l'entrée tout en conservant des capacités sophistiquées de niveau professionnel.

Les points forts sont les suivants :

- Aucune configuration grâce à l'installation pilotée par l'IA En éliminant les complexités de l'installation traditionnelle, Penligent.ai permet des tests instantanés dès le déploiement, grâce à un installateur intelligent conçu pour détecter le système d'exploitation de l'utilisateur et configurer automatiquement les composants nécessaires.

- Mises à jour en temps réel de la base de données CVE La plateforme est alimentée par une base de données de vulnérabilités CVE en temps réel contenant plus de 120 000 entrées avec des flux d'exploitation testés. Cela garantit que vos évaluations sont toujours basées sur les dernières informations sur les menaces, ce qui permet d'identifier et de valider les vulnérabilités avec rapidité et précision.

- Visualisations interactives de la chaîne d'attaque Pendant les tests, Penligent.ai offre des visualisations interactives de la chaîne d'attaque qui décrivent chaque étape, de l'accès initial au mouvement latéral. Ces diagrammes apportent non seulement de la clarté aux équipes techniques, mais rendent également compréhensibles des scénarios de pénétration complexes aux parties prenantes non techniques, contribuant ainsi à combler le fossé entre les données brutes et la prise de décision stratégique.

- Rapport de conformité en un clic Grâce à la génération d'un rapport de conformité en un seul clic, Penligent.ai transforme les résultats techniques en une documentation prête à l'emploi conforme aux normes ISO 27001, PCI-DSS, SOC 2 et NIST. Cette fonction rationalise les audits, réduit le temps de préparation et garantit que les livrables essentiels à la conformité sont disponibles instantanément, que ce soit pour la gouvernance interne ou les régulateurs externes.

Choisir le bon outil : Liste de contrôle de l'acheteur

Pour choisir le bon outil de test de pénétration automatisé, il ne suffit pas de parcourir une liste de fonctionnalités ; il faut aussi comprendre comment l'outil s'intègre dans votre écosystème existant. Il faut savoir si la plateforme prend en charge tous les systèmes d'exploitation utilisés dans votre infrastructure, si sa base de données de vulnérabilités est mise à jour assez fréquemment pour suivre le rythme des nouveaux exploits découverts, et si elle offre une intégration transparente avec les pipelines CI/CD pour les tests continus. Évaluez la qualité de l'assistance du fournisseur, de la documentation et de l'engagement de la communauté, car ces éléments déterminent la rapidité avec laquelle vous pouvez résoudre les problèmes ou adapter l'outil à des scénarios uniques. Un choix réfléchi et informé garantira que votre investissement s'adapte à vos besoins croissants en matière de sécurité plutôt que de devenir un goulot d'étranglement.

Conclusion

La cybersécurité est une course où l'immobilisme est le plus sûr moyen de prendre du retard. Les outils de test de pénétration automatisés permettent aux organisations de continuer à avancer, à tester et à renforcer leurs défenses à la vitesse des menaces modernes. Si votre objectif en 2025 est de combler le fossé entre les découverte de la vulnérabilité et de remédiation, le moment est venu d'explorer des plateformes telles que Penligent.ai. En intégrant l'automatisation dans votre stratégie de sécurité, vous gagnez non seulement en efficacité, mais aussi en assurance que vos défenses sont aussi adaptables que les attaques auxquelles elles sont confrontées.