Le fait le plus important de cette histoire est aussi celui qu'il est le plus facile d'estomper dans les titres. L'approvisionnement natif de Polkadot n'a pas été soudainement réécrit sur sa propre chaîne. Ce qui a été compromis, c'est la représentation du DOT du côté d'Ethereum, gérée par le biais de la messagerie inter-chaîne d'Hyperbridge et de la passerelle des jetons. Les preuves sur la chaîne montrent que 1 000 000 000 DOT pontés ont été frappés sur Ethereum en une seule transaction le 13 avril 2026, puis jetés à travers Uniswap V4 et Odos pour 108,206143512481490001 ETH. La transaction d'exploitation est publique, le contrat de jeton est public, les adresses du contrat du mainnet Hyperbridge sont publiques, et ces quatre éléments réunis racontent déjà la plus grande partie de l'histoire. (Ethereum (ETH) Blockchain Explorer)

Cette distinction est importante parce que "1 milliard de DOT frappés" sonne comme une défaillance terminale de la base monétaire Polkadot. Ce n'est pas le cas. Dans une architecture de pont, le jeton de la chaîne de destination est une réclamation, une représentation, ou au moins une abstraction côté règlement liée à l'état de la chaîne source et à la logique du pont. Lorsque la représentation de la chaîne de destination est corrompue, la parité peut s'effondrer, le prix peut s'effondrer, les rachats peuvent se bloquer et les utilisateurs peuvent être lésés, tout cela sans que la logique d'émission native de la chaîne source ne soit touchée. Les rapports de FXStreet et d'autres points de vente ont été prudents sur ce point : l'actif le plus durement touché était le DOT ponté sur Ethereum, tandis que le DOT natif s'est vendu sous la pression du marché, mais il n'a pas été démontré qu'il avait été directement gonflé sur Polkadot lui-même. (FXStreet)

Le deuxième fait qui mérite autant d'attention est l'écart entre le montant frappé et les recettes réalisées par l'attaquant. La page de transaction d'Etherscan montre une énorme valeur théorique attachée aux jetons frappés au moment de l'exécution, mais l'exploiteur n'a extrait qu'un peu plus de 108 ETH parce que la représentation DOT côté Ethereum affectée n'avait pas assez de liquidité pour convertir n'importe où près de la valeur nominale imprimée. Ce n'est pas un signe que le bogue était mineur. C'est un signe que les exploits de pont peuvent détruire l'intégrité d'un actif enveloppé même lorsque le chemin d'encaissement immédiat est peu profond. En d'autres termes, la perte la plus importante peut être la confiance et la structure du marché, et pas seulement l'argent que l'attaquant a emporté dans le premier bloc. (Ethereum (ETH) Blockchain Explorer)

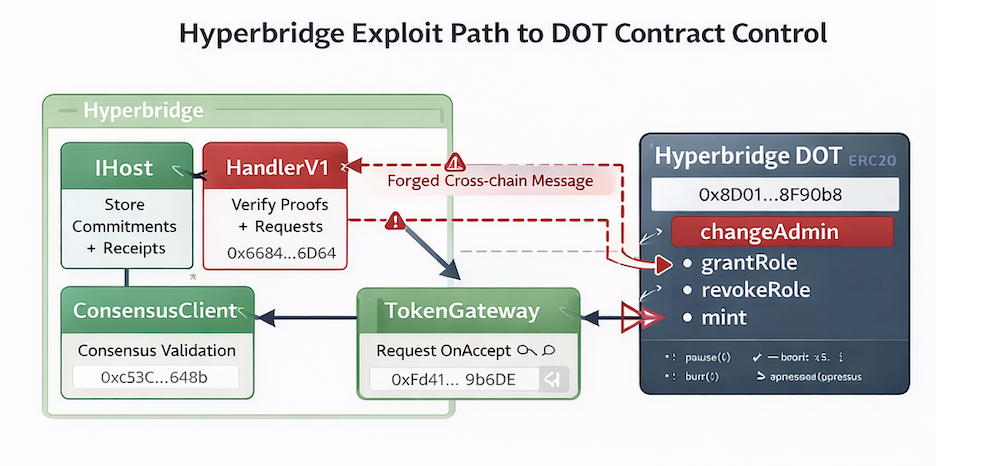

C'est également la raison pour laquelle cet incident mérite d'être lu comme une étude de cas d'ingénierie, et pas seulement comme un choc commercial. Hyperbridge se décrit comme un protocole d'interopérabilité vérifiable et sans permission, alimenté par des preuves d'interopérabilité. Sa documentation EVM indique que le IHandler est le point d'entrée sans état de tous les datagrammes ISMP et est responsable du consensus et de la vérification de la preuve d'état, tandis que le contrat IHost stocke les engagements et les reçus. La documentation du réseau principal publie les adresses Ethereum de HandlerV1, IsmpHost, Client de consensuset Passerelle à jetons. Lorsqu'un protocole ainsi conçu perd son intégrité au niveau de l'administrateur du bien, la bonne question n'est pas "comment un pont a-t-il pu être piraté à nouveau", mais "quelles hypothèses exactes ont échoué entre la preuve, la demande, l'exécution et la gestion des rôles ? La bonne question est "quelles hypothèses exactes ont échoué entre la preuve, la demande, l'exécution et la gestion des rôles". (docs.hyperbridge.network)

Ce qui est confirmé à propos de l'exploit Hyperbridge

Les faits les plus difficiles sont ceux qui se produisent sur la chaîne. La transaction d'exploitation sur Ethereum est 0x240aeb9a8b2aabf64ed8e1e480d3e7be140cf530dc1e5606cb16671029401109, horodaté le 13 avril 2026 à 03:55:23 UTC sur Etherscan. La transaction a créé deux contrats, a frappé 1 000 000 000 DOT à partir de l'adresse zéro, a acheminé ces jetons dans un flux intermédiaire aboutissant à Uniswap V4, et a renvoyé 108,206143512481490001 ETH à l'adresse qu'Etherscan qualifie de "Bridged DOT Exploiter". L'exploit n'a pas nécessité un long chemin de blanchiment pour être visible. L'ensemble du chemin de la frappe à la vidange est compact et lisible dans une page de transaction publique. (Ethereum (ETH) Blockchain Explorer)

La topologie du contrat est un deuxième fait avéré. La documentation officielle du réseau principal d'Hyperbridge mentionne Ethereum HandlerV1 à 0x6C84eDd2A018b1fe2Fc93a56066B5C60dA4E6D64 et Passerelle à jetons à 0xFd413e3AFe560182C4471F4d143A96d3e259B6dE. Le jeton DOT côté Ethereum affecté par cet incident est le contrat vérifié à 0x8d010bf9c26881788b4e6bf5fd1bdc358c8f90b8. Etherscan montre que ce contrat de jetons DOT comprend des capacités d'administration et de frappe telles que changeAdmin, menthe, grantRoleet révoquerRôle. Cela signifie qu'un attaquant n'a pas eu besoin d'"inventer" un nouveau chemin de la menthe une fois que le contrôle administratif a été disponible. Le contrôle administratif de cette représentation était déjà suffisant pour provoquer une corruption catastrophique de l'offre. (docs.hyperbridge.network)

Un troisième fait avéré est que les sociétés de surveillance externes et les bourses ont réagi comme s'il s'agissait d'un véritable incident de sécurité du côté du pont, et non d'une rumeur. CertiK Pulse a résumé l'événement comme une vulnérabilité de la passerelle Hyperbridge qui a permis aux attaquants de falsifier des messages, de manipuler l'administrateur d'un contrat de jeton Polkadot sur Ethereum et de vendre les jetons frauduleusement frappés pour environ $237 000. Le même flux CertiK Pulse résume également une suspension préventive d'Upbit pour les dépôts et les retraits de Polkadot et d'AssetHub Polkadot. Bithumb a publié son propre avis d'avertissement officiel, référençant directement la transaction d'exploitation et déclarant que les dépôts et les retraits DOT étaient suspendus au moment de l'avis. (skynet.certik.com)

Un quatrième fait avéré est ce qui n'était pas encore clairement disponible au moment de la rédaction de cet article. La page d'accueil du blog public d'Hyperbridge contenait encore des annonces de produits et des mises à jour antérieures du protocole, mais pas de post-mortem de l'incident du 13 avril clairement indexé ni d'analyse finale des causes profondes de cet exploit. Cette absence est importante car elle modifie la prudence avec laquelle il faut écrire sur les causes profondes. L'exploit lui-même est confirmé. Le mode de défaillance interne précis reste partiellement reconstitué à partir d'une analyse externe plutôt qu'à partir d'une ACR officielle du fournisseur. (Hyperbridge)

Les faits confirmés sont plus faciles à assimiler en un seul endroit.

| Objet | Détail confirmé |

|---|---|

| Date et heure de l'exploitation | 13 avril 2026, 03:55:23 UTC |

| Exploiter la transaction | 0x240aeb9a8b2aabf64ed8e1e480d3e7be140cf530dc1e5606cb16671029401109 |

| Jeton DOT côté Ethereum | 0x8d010bf9c26881788b4e6bf5fd1bdc358c8f90b8 |

Hyperbridge Ethereum HandlerV1 | 0x6C84eDd2A018b1fe2Fc93a56066B5C60dA4E6D64 |

Hyperbridge Ethereum Passerelle à jetons | 0xFd413e3AFe560182C4471F4d143A96d3e259B6dE |

| Jetons frappés | 1.000.000.000 DOT ponté |

| Produits réalisés | 108.206143512481490001 ETH |

| Native DOT directement gonflée | Rien n'indique que ce soit le cas |

| Réaction d'échange | Avertissement et suspension officiels de Bithumb, suspension d'Upbit signalée par CertiK Pulse |

Le tableau ci-dessus est entièrement construit à partir de la documentation des contrats publics, d'Etherscan, et de sources de surveillance des bourses ou de la sécurité. (Ethereum (ETH) Blockchain Explorer)

Comment Hyperbridge déplace DOT entre Polkadot et Ethereum

Pour comprendre pourquoi cet exploit a eu l'air spectaculaire mais n'a pas réécrit l'émission native de DOT, il est utile de séparer les actifs canoniques des représentations de destination. Dans un flux de pont typique, l'actif du côté de la source est verrouillé, bloqué, réservé ou comptabilisé d'une autre manière du côté de l'origine, tandis que le côté de la destination émet une représentation qui n'est censée exister qu'en cas de transitions d'état inter-chaînes valides. Le jeton de destination n'est donc pas "la même chose" au sens monétaire du terme. Il s'agit d'une représentation dont l'intégrité dépend du chemin de vérification du pont. Lorsque ce chemin échoue, le jeton de destination peut être imprimé, gelé ou désynchronisé, même si l'actif source canonique continue d'obéir à ses règles d'émission natives. C'est dans cette catégorie que s'inscrit cet incident. (docs.hyperbridge.network)

La documentation d'Hyperbridge est explicite sur les éléments mobiles. Les IHost est le noyau de stockage qui contient les états de consensus, les engagements d'état, les engagements et les reçus de demande, ainsi que les engagements et les reçus de réponse. Les IHandler est le point d'entrée sans état des messages ISMP et est responsable du consensus et de la vérification de la preuve d'état. Le point d'entrée IConsensus vérifie le consensus Hyperbridge sur les chaînes EVM et, selon les documents, valide les signatures d'autorité ou les preuves à connaissance nulle, valide les preuves MMR pour les engagements d'état, vérifie les transitions d'ensemble d'autorité et extrait les états intermédiaires finalisés. Cette architecture est censée permettre à une application côté EVM d'accepter des messages inter-chaînes vérifiés sans hériter d'un modèle de confiance multisig. (docs.hyperbridge.network)

Hyperbridge a également publié le cadre opérationnel qui a rendu cet exploit particulièrement important pour les utilisateurs du DOT. En avril 2025, Hyperbridge a annoncé que la DAO Polkadot l'avait choisi comme pont natif de Polkadot pour l'initiative DeFi Singularity, dans le but déclaré d'améliorer la liquidité et l'accessibilité du DOT à travers les écosystèmes externes. En novembre 2025, Hyperbridge a annoncé que le pont DOT avait entièrement repris après la migration de l'Asset Hub de Polkadot. Ces messages sont importants parce qu'ils relient cet exploit à un chemin d'accès au DOT officiellement promu plutôt qu'à une obscure enveloppe tierce sans pertinence pour l'écosystème. (Hyperbridge)

Le contrat DOT côté Ethereum concerné raconte également sa propre histoire. Etherscan identifie le contrat de jeton comme étant ERC6160Ext20et son ABI vérifié expose les types de fonctions que l'on attendrait d'une passerelle d'actifs ou d'un jeton émis par un pont : menthe, brûler, changeAdminLes rôles peuvent être attribués par le biais d'un système de contrôle, de vérification des rôles et d'attribution des rôles. Cela signifie que l'attaquant ne s'est pas contenté de trouver un cas limite d'oracle de prix ou d'exploiter un lieu d'échange. Le chemin de l'attaque a atteint le plan d'administration des jetons lui-même. Une fois ce plan compromis, la frappe et la distribution ne sont plus des effets en aval. Elles en sont la conséquence directe. (Ethereum (ETH) Blockchain Explorer)

C'est pourquoi la discipline linguistique est importante lorsqu'il s'agit d'écrire sur des incidents de pont. Dire "Polkadot a été piraté" cache la frontière de confiance qui a réellement échoué. Dire "La représentation DOT côté Ethereum d'Hyperbridge a été compromise par la vérification de la chaîne croisée et le chemin de l'administrateur d'actifs" est plus long, mais il oriente les ingénieurs vers les bons systèmes : vérification de la preuve, liaison de la demande, autorisation de la passerelle et contrôles des privilèges côté représentation. En matière de sécurité des ponts, la désignation de la bonne limite de confiance représente la moitié de l'analyse. (docs.hyperbridge.network)

Reconstruction du chemin de l'exploit dans la chaîne

L'enregistrement de la transaction publique est inhabituellement propre. Etherscan montre que l'appel à l'exploit a créé deux nouveaux contrats pendant l'exécution. Ces contrats ont ensuite participé à la séquence de minage et de vidage. Les détails de la transaction montrent que 1 000 000 000 DOT sont passés de l'adresse nulle à un contrat contrôlé par l'attaquant, puis à un autre intermédiaire, et enfin au gestionnaire de pool d'Uniswap V4. Les transferts internes montrent que l'ETH repart du gestionnaire de pool en passant par Odos Router V3 et des contrats intermédiaires jusqu'à ce que 108,206143512481490001 ETH reviennent à l'adresse de l'exploiteur. Il ne s'agit pas d'un de ces incidents où il faut des jours de travail sur le graphique pour voir le chemin d'extraction principal. Le premier passage est visible immédiatement. (Ethereum (ETH) Blockchain Explorer)

Ce premier passage permet déjà d'établir beaucoup de choses. Il établit que la menthe n'était pas simplement un bogue de rapport sur un tableau de bord analytique. Elle établit que l'actif déversé a été accepté par au moins quelques voies de liquidité sur la chaîne. Il établit que l'attaquant n'a pas eu besoin de se retirer vers un échange centralisé pour monétiser l'exploit. Et il établit que l'exploit n'était pas une tentative ratée qui n'a fait que changer un rôle sans monétisation. La frappe, le transfert, l'échange et le produit font tous partie du même flux de transactions réussies. (Ethereum (ETH) Blockchain Explorer)

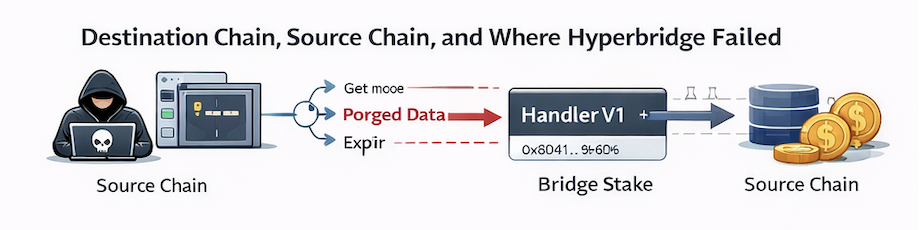

L'analyse externe complète l'interprétation au niveau du message. Crypto Times, citant CertiK, a décrit la séquence comme un exploit sur le contrat de passerelle Hyperbridge sur Ethereum dans lequel l'attaquant a forgé un message inter-chaîne entrant, a utilisé des preuves d'état falsifiées contre le contrat de passerelle Hyperbridge. HandlerV1et a déclenché un ChangeAssetAdmin action via TokenGateway.onAccept(). Cette description correspond à ce que les contrats publics rendent plausible : La documentation d'Hyperbridge place la vérification des messages en IHandlerLa page d'adresse du réseau principal indique les contrats concernés, l'ABI TokenGateway expose les éléments suivants onAcceptet le jeton DOT ABI montre que le changement d'administrateur et la frappe de monnaie suffisent à provoquer un abus catastrophique de l'offre. (Le Crypto Times)

À ce stade, l'analyse doit ralentir et séparer la certitude de la déduction. Les faits sur la chaîne prouvent qu'un pouvoir de type administratif sur la représentation du ministère des transports a été obtenu et immédiatement monnayé. Les reconstitutions externes suggèrent fortement que ce pouvoir a été acquis par le biais d'un chemin de message entrant falsifié ou incorrectement vérifié. Mais l'erreur de validation interne exacte est encore mieux encadrée comme une reconstruction externe de haute confiance, et non comme une déclaration officielle finale. Cette distinction est importante parce que les bogues de pont se trouvent souvent dans des combinaisons subtiles de validité de preuve, d'acceptation de données périmées, de traitement de relecture, de sémantique de nonce et de liaison entre le corps de la requête et le corps du message. Un prédicat manquant peut ressembler à cinq modes de défaillance différents vus de l'extérieur. (Ethereum (ETH) Blockchain Explorer)

Une façon pratique d'analyser des incidents comme celui-ci est de lire la chaîne avant de lire le fil de discussion de qui que ce soit. Le plus petit script utile est celui qui compare l'offre de jetons avant et après le bloc d'exploitation et qui récupère ensuite les journaux de la Monnaie du contrat de jetons.

import { JsonRpcProvider, Contract, id, ZeroAddress } from "ethers";

const provider = new JsonRpcProvider(process.env.ETH_RPC_URL);

const DOT = "0x8d010bf9c26881788b4e6bf5fd1bdc358c8f90b8";

const ABI = [

"function totalSupply() view returns (uint256)",

"event Transfer(address indexed from, address indexed to, uint256 value)"

];

const token = new Contract(DOT, ABI, provider);

const exploitBlock = 24868295;

const before = await token.totalSupply({ blockTag: exploitBlock - 1 });

const after = await token.totalSupply({ blockTag: exploitBlock });

console.log("Supply before:", before.toString());

console.log("Supply after :", after.toString());

console.log("Delta :", (after - before).toString());

const transferTopic = id("Transfer(address,address,uint256)");

const zeroTopic = "0x" + "0".repeat(24) + ZeroAddress.slice(2);

const mintLogs = await provider.getLogs({

address: DOT,

fromBlock: exploitBlock,

toBlock: exploitBlock,

topics: [transferTopic, zeroTopic]

});

for (const log of mintLogs) {

console.log(log);

}

Cet extrait n'est pas extraordinaire, mais il répond aux deux questions les plus importantes : l'approvisionnement a-t-il sauté sur le bloc d'exploitation, et le contrat a-t-il émis un motif de frappe ERC-20 standard à partir de l'adresse zéro. L'étape suivante consiste à décoder le reçu de la transaction et à joindre les journaux de transfert de jetons aux transferts internes d'ETH. (Ethereum (ETH) Blockchain Explorer)

Une autre perspective utile est d'inspecter le contrat de la passerelle pour trouver des preuves de l'existence de crochets d'administration d'actifs privilégiés. Sur Etherscan, le contrat de passerelle d'Hyperbridge Passerelle à jetons L'ABI expose onAccept, onPostResponseet un AssetAdminChanged Cet événement est particulièrement important car il comprime toute la thèse de l'exploit en une seule primitive de surveillance. Cet événement est particulièrement important car il comprime toute la thèse de l'exploit en une seule primitive de surveillance. Dans un environnement de passerelle sain, les modifications apportées par l'administrateur des actifs doivent être rares, intentionnelles et faire l'objet d'un examen approfondi. Si AssetAdminChanged Les incendies inattendus devraient déjà, à eux seuls, déclencher un flux d'incidents graves avant que quiconque ait le temps de tweeter que le prix est en train de s'effondrer. (Ethereum (ETH) Blockchain Explorer)

Quelle est la cause première probable jusqu'à présent ?

La description générale de la cause première est relativement stable d'une source à l'autre. La caractérisation de CertiK, répétée par plusieurs points de vente, est que les attaquants ont exploité une passerelle Hyperbridge ou un problème de vérification côté gestionnaire pour falsifier les messages et manipuler l'administrateur du contrat de jeton DOT sur Ethereum. Le résumé de FXStreet a également décrit l'attaque comme un message cross-chain falsifié envoyé par le flux ISMP d'Hyperbridge pour exécuter un contrat de jeton DOT sur Ethereum. ChangeAssetAdmin demande. Même en l'absence d'un RCA officiel du fournisseur, le récit public est cohérent sur le point essentiel : l'exploit n'était pas un bogue DEX conventionnel ni un bogue d'émission de la chaîne native. Il s'agissait d'une défaillance de vérification et d'autorisation entre chaînes qui s'est répercutée sur l'administration des actifs. (Le Crypto Times)

L'explication plus restreinte est moins tranchée et devrait être rédigée de la sorte. Plusieurs organes de presse citant BlockSec Phalcon ont décrit le problème comme une vulnérabilité de relecture de la preuve MMR en HandlerV1Les preuves n'étaient pas liées assez étroitement à la demande qu'elles étaient censées autoriser. Selon cette description, un attaquant pourrait rejouer une preuve historiquement valide à côté d'un corps de requête nouvellement forgé, puis utiliser l'écart d'autorisation résultant pour effectuer des opérations sensibles telles que la modification de l'administration des actifs et la frappe de nouveaux jetons. Cette explication est plausible, techniquement cohérente et compatible avec le type d'architecture qu'Hyperbridge documente pour le consensus et la vérification de la preuve d'état. Mais comme ces rapports sont encore de seconde main et n'ont pas encore été remplacés par un rapport d'incident officiel clairement indexé, ils doivent être traités comme une hypothèse préliminaire mais sérieuse plutôt que comme un fait établi par le vendeur. (KuCoin)

La différence entre ces deux cadres n'est pas académique. Un "message falsifié" indique aux défenseurs où la limite de confiance a échoué à un niveau élevé. "La relecture de la preuve MMR parce que les preuves n'étaient pas liées aux demandes" indique aux ingénieurs exactement quelle classe d'invariant ils ont peut-être oublié d'encoder. Il s'agit de déclarations liées mais non identiques. L'une décrit ce que l'attaquant a réussi à faire. L'autre décrit la contrainte cryptographique ou protocolaire manquante qui aurait pu le permettre. Une bonne analyse d'incident permet de garder les deux couches visibles et de ne pas les confondre. (Le Crypto Times)

L'absence d'un rapport d'incident officiel clairement indexé fait également partie de l'histoire de la sécurité. Le blog public d'Hyperbridge a continué à publier régulièrement des articles sur les produits et l'intégration, et le titre le plus visible du site, proche de l'exploit, était toujours l'article farce du 1er avril qui disait qu'il n'y avait pas eu de piratage. Cela ne signifie pas que l'équipe était inactive en coulisses. Cela signifie que les ingénieurs externes, les intégrateurs, les échanges et les utilisateurs ne disposaient pas encore d'une ACR publique claire sur laquelle s'ancrer. Dans les incidents de pont, cette lacune est importante car la structure du marché réagit en quelques minutes alors que la certitude technique prend généralement plus de temps. (Hyperbridge)

Pourquoi le DOT natif n'a pas été directement gonflé

Un exploit de pont produit souvent deux vérités très différentes à la fois. La première est qu'un jeton appelé DOT sur Ethereum a vraiment été frappé dans un volume absurde et a vraiment été jeté. La seconde est que les règles d'émission de Polkadot n'ont pas été réécrites. Les deux sont vraies parce que les jetons de la chaîne de destination sont soumis aux hypothèses de sécurité du pont, et non à la politique monétaire de la chaîne source. Un actif enveloppé ou ponté peut devenir sans valeur, sur-émis ou non remboursable sans que l'actif source ne présente le même défaut. C'est exactement la distinction que les traders, les opérateurs d'échange et les équipes de sécurité doivent maintenir lorsque les premiers titres font la une des journaux. (FXStreet)

Les annonces d'Hyperbridge concernant le pontage DOT fournissent le contexte adéquat. Le protocole a explicitement promu le rétablissement du pont DOT après la migration de l'Asset Hub de Polkadot et s'est décrit comme un pont natif au sein de l'écosystème multichaîne de Polkadot. En d'autres termes, l'actif Ethereum concerné ne prétendait pas être indépendant. Sa proposition de valeur dépendait de son acceptation en tant que représentation externe valide du DOT dans le cadre du modèle de confiance du pont. Une fois que ce modèle de confiance a échoué, la représentation peut être gonflée localement, même si le DOT natif sur Polkadot reste soumis aux règles de la chaîne native. (Hyperbridge)

Cela explique également pourquoi le langage du marché peut devenir dangereusement négligé. Un trader peut dire "DOT a été piraté" parce que le téléscripteur à l'écran est DOT. Un ingénieur devrait dire "la représentation DOT pontée côté Ethereum a perdu son intégrité". Un gestionnaire de risque de protocole devrait dire "les hypothèses de rachat et de parité pour la représentation de destination ne sont maintenant pas fiables." Ces déclarations ne sont pas des jeux sémantiques. Elles déterminent si les échanges suspendent les bons itinéraires de réseau, si les utilisateurs comprennent quelle chaîne est sûre pour les retraits et si le travail post-mortem se concentre sur le bon code et les bons systèmes de preuve. (No.1 가상자산 플랫폼, 빗썸)

Il existe une autre conséquence pratique. Si l'actif canonique côté source reste intact mais que la représentation côté destination est corrompue, la réponse à l'incident ne consiste pas seulement à mettre un contrat en pause. Il s'agit de préserver un langage clair et spécifique à la chaîne partout : interfaces utilisateur des portefeuilles, avis d'échange, flux de données de marché, métadonnées d'actifs et moteurs de risque. Si une partie de l'écosystème dit que "DOT n'est pas sûr" alors qu'une autre dit que "seul DOT ponté sur Ethereum n'est pas sûr", les utilisateurs peuvent toujours faire la mauvaise chose. Les défaillances des ponts se propagent à travers l'ambiguïté des noms presque aussi efficacement qu'à travers le code. (No.1 가상자산 플랫폼, 빗썸)

Pourquoi 1 milliard frappé ne signifie pas 1 milliard volé

La transaction a permis de frapper un milliard de jetons, mais l'attaquant est reparti avec environ 108 ETH. La raison n'est pas que l'exploit a fonctionné à moitié. La raison en est la microstructure du marché. Une représentation de pont fraîchement imprimée n'est monnayable que dans la mesure où quelqu'un, quelque part, la prend encore. Sur Ethereum, il s'agit généralement de pools DEX, d'agrégateurs ou de sites centralisés qui n'ont pas encore arrêté l'actif. Si la représentation du côté de la destination a une faible liquidité, son prix peut imploser bien avant que son montant théorique frappé ne se transforme en valeur équivalente extractible. C'est ce qui s'est passé ici. (Ethereum (ETH) Blockchain Explorer)

Etherscan montre que l'attaquant a routé le dump à travers Uniswap V4 et Odos. Cela en dit déjà long sur l'environnement. Il ne s'agit pas d'un cas où l'attaquant a fait le pont entre le faux DOT et un lieu de rachat profond et fiable et a encaissé contre une garantie complète. Il s'agissait d'un cas où l'exploiteur a vendu dans n'importe quel chemin de la chaîne qui pouvait encore s'exécuter. Les transferts internes d'ETH montrent que le montant brut atteignant Odos était légèrement supérieur au montant final retourné à l'exploiteur, ce qui est cohérent avec le routage et les frais généraux d'exécution dans un chemin de liquidation stressé. La représentation de destination a été massivement surémise en une seule fois, mais le marché n'a pu absorber qu'un petit équivalent en espèces avant que le prix plancher ne disparaisse. (Ethereum (ETH) Blockchain Explorer)

Cet écart entre la valeur imprimée et le profit réalisé est une erreur récurrente dans les discussions publiques sur les exploits de la passerelle. Lorsqu'un actif synthétique côté pont peut être imprimé, sa "capitalisation boursière" totale perd presque instantanément tout son sens, car le prix indiqué suppose une rareté que l'exploit a déjà détruite. Le véritable plafond de l'exploiteur est la combinaison des réserves disponibles, de la profondeur de l'itinéraire, de la tolérance au glissement et de la possibilité pour des défenseurs plus rapides de geler les bretelles de sortie adjacentes. C'est pourquoi un exploit d'un milliard de jetons peut encore être un vol à six chiffres. C'est aussi la raison pour laquelle l'impact sur la sécurité ne doit pas être réduit au seul nombre de jetons encaissés. (Ethereum (ETH) Blockchain Explorer)

Du point de vue du défenseur, c'est là que le risque de pont et le risque de marché se rencontrent. L'exploit a d'abord créé une défaillance d'intégrité du côté du protocole, mais la mécanique AMM a déterminé la perte financière réalisée dans les premières minutes. Cela signifie que la conception de la liquidité DEX, la conception du pont et la réponse de l'échange ne sont pas des sujets séparables dans les incidents d'actifs enveloppés. Un protocole qui ne tient pas compte de la structure de son marché en aval peut surestimer sa sécurité parce que "le pool est petit". Un protocole avec des pools importants peut sous-estimer la rapidité avec laquelle un compromis du côté de la représentation se transforme en contagion à l'échelle du système. Ces deux erreurs sont fréquentes. (Ethereum (ETH) Blockchain Explorer)

Les chiffres sont plus faciles à lire côte à côte.

| Mesure | Ce que cela signifie dans cet exploit |

|---|---|

| 1 000 000 000 DOT frappés | La représentation côté pont a été catastrophiquement surdimensionnée |

| Valeur notionnelle du jeton Etherscan | Estimation ponctuelle au moment de l'exécution, réalité économique non extractible |

| 108.206143512481490001 ETH réalisés | Ce que l'attaquant a réellement obtenu en chaîne |

| Effondrement des prix vers zéro | Le marché a immédiatement réévalué le prix de la représentation bridgée après la frappe de la monnaie. |

| Délivrance d'un permis de conduire autochtone | Aucune modification n'a été constatée |

La leçon est simple : dans les incidents de pont, l'intégrité de l'offre fait défaut en premier, l'intégrité de la tarification fait défaut en second, et la valeur extraite n'est que la fraction que le marché peut encore absorber dans l'intervalle. (Ethereum (ETH) Blockchain Explorer)

Comment l'exploit Hyperbridge correspond au modèle d'échec des ponts de Wormhole, Nomad et Ronin

L'histoire du bridge est pleine d'incidents qui semblent différents au niveau des titres, mais qui riment au niveau des limites de confiance. Ronin était fondamentalement une compromission du validateur et du plan de contrôle. Sky Mavis a déclaré que l'attaquant avait pris le contrôle de cinq des neuf clés de validation, utilisant ce pouvoir pour falsifier de faux retraits et drainer 173 600 ETH et 25,5 millions USDC de la passerelle. La principale leçon à tirer de Ronin est que le théâtre de la décentralisation ne sert à rien si le contrôle opérationnel est encore suffisamment concentré pour qu'un attaquant puisse franchir le seuil d'approbation. (Ronin)

Wormhole était plus proche d'un contournement de la vérification des messages qui a abouti à la frappe de monnaie synthétique. L'analyse d'incident de CertiK décrit comment l'attaquant a contourné le processus de vérification sur Solana en injectant un faux compte sysvar, en générant un message malveillant et en invoquant la fonction complet_enveloppé pour frapper 120 000 ETH emballés. La ressemblance structurelle avec l'événement Hyperbridge est plus forte ici qu'avec Ronin. Dans les deux cas, l'attaquant n'a pas eu besoin de compromettre directement l'actif source natif. Il lui suffisait de corrompre l'autorisation du côté de la destination qui indiquait qu'une représentation enveloppée était valide pour être monnayée. (certik.com)

Nomad est l'autre point de comparaison important. Mandiant a décrit l'exploit du pont Nomad comme le résultat d'une mise à jour d'un contrat intelligent qui a laissé le système dans un état où des transactions spécialement conçues seraient traitées sans validation appropriée. Le chaos de cet exploit est dû au peu de sophistication technique nécessaire une fois que l'échec de la validation a été rendu public. L'incident Hyperbridge n'est pas aussi chaotique d'un point de vue social, mais l'air de famille est toujours là : lorsqu'un protocole accepte un message ou une preuve dans des conditions plus souples que prévu, les dommages économiques arrivent en aval par le biais de ce que la couche d'application est autorisée à faire une fois que la "vérification" a dit oui. (Google Cloud)

Ces trois incidents correspondent à trois grandes catégories de défaillance des ponts. Ronin représente la compromission du plan de contrôle au niveau du signataire ou du validateur. Wormhole représente un contournement de la vérification suivi d'un faux monnayage d'actifs enveloppés. Nomad représente des défauts de validation inappropriés qui transforment l'autorisation en une surface d'exploitation de type copier-coller. Hyperbridge, d'après les preuves publiques recueillies jusqu'à présent, se situe beaucoup plus près du côté Wormhole-Nomad de ce triangle que du côté Ronin. Il s'agit là d'un modèle mental plus utile que de simplement qualifier tout ce qui se passe de "piratage de pont". (Google Cloud)

La comparaison devient encore plus utile lorsque l'on aligne l'hypothèse non respectée dans chaque cas.

| Incident | Hypothèse de confiance rompue | Résultat immédiat de l'exploitation | Pourquoi c'est important pour Hyperbridge |

|---|---|---|---|

| Ronin | Suffisamment de validateurs sont restés indépendants et sans compromis | Faux retraits approuvés | Indique le risque de concentration des plans de contrôle |

| Trou de ver | Étape de vérification de l'autorité de frappe de l'actif enveloppé correctement authentifiée | 120 000 wETH frappés | Exemple antérieur le plus proche d'un échec de vérification se transformant en menthe synthétique |

| Nomade | L'état de validation des messages ne pouvait pas accepter silencieusement les mauvaises demandes. | Assèchement massif par imitation | Montre comment une mauvaise condition de validation peut mettre à mal l'ensemble du modèle de sécurité. |

| Hyperbridge | La preuve et le chemin du message lient correctement l'autorisation à une action inter-chaîne réelle. | 1 milliard d'euros en pontage DOT frappé et déversé | Renforce le fait que les passerelles basées sur la preuve échouent toujours si le contexte de la preuve est erroné |

Il ne s'agit pas d'imposer le même modèle à tous les exploits. Il s'agit de remarquer à quel point le pont est souvent perdant parce qu'il autorise l'exécution dans des conditions moins strictes que celles prévues par le modèle de l'actif. (Google Cloud)

C'est également à ce niveau que la tendance générale du secteur en matière de menaces est importante. TRM Labs a indiqué que les acteurs illicites avaient volé 2,87 milliards de dollars sur près de 150 piratages en 2025 et a fait valoir que les attaquants avaient remonté la pile vers les clés, les portefeuilles et les plans de contrôle plutôt que de s'appuyer uniquement sur les erreurs traditionnelles des contrats intelligents. Hyperbridge est un rappel maladroit mais précieux que les systèmes de preuve, la logique de passerelle et l'administration des jetons font tous partie de ce plan de contrôle. Un protocole peut éviter un pont multisig et perdre quand même au moment où un message vérifié est autorisé à devenir un pouvoir administratif sur un actif de destination. (trmlabs.com)

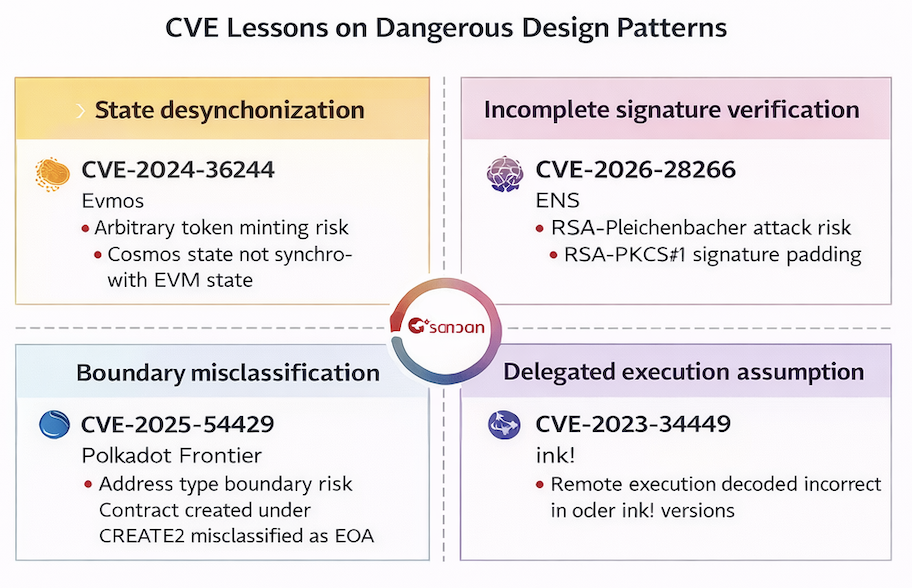

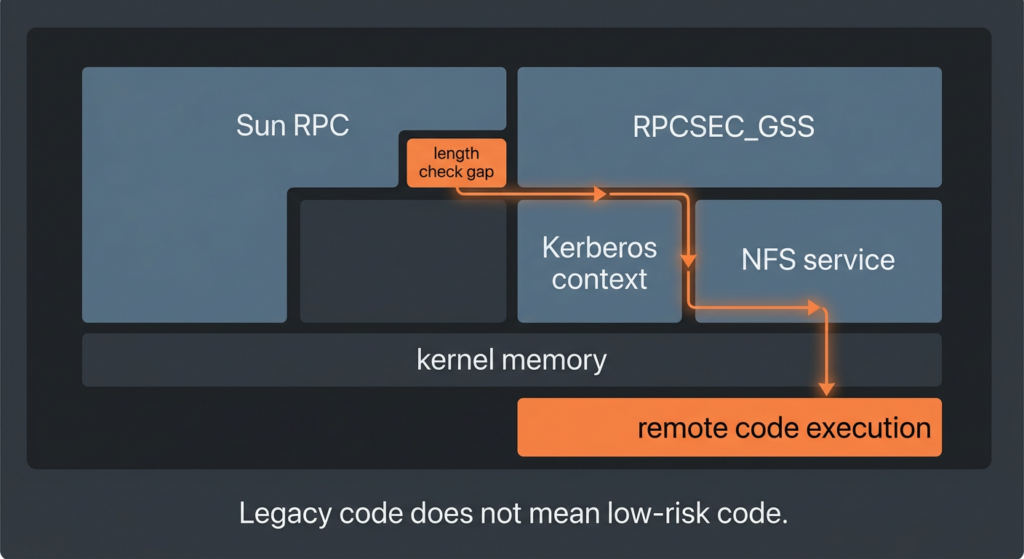

CVE pertinents permettant d'expliquer cette classe d'incidents

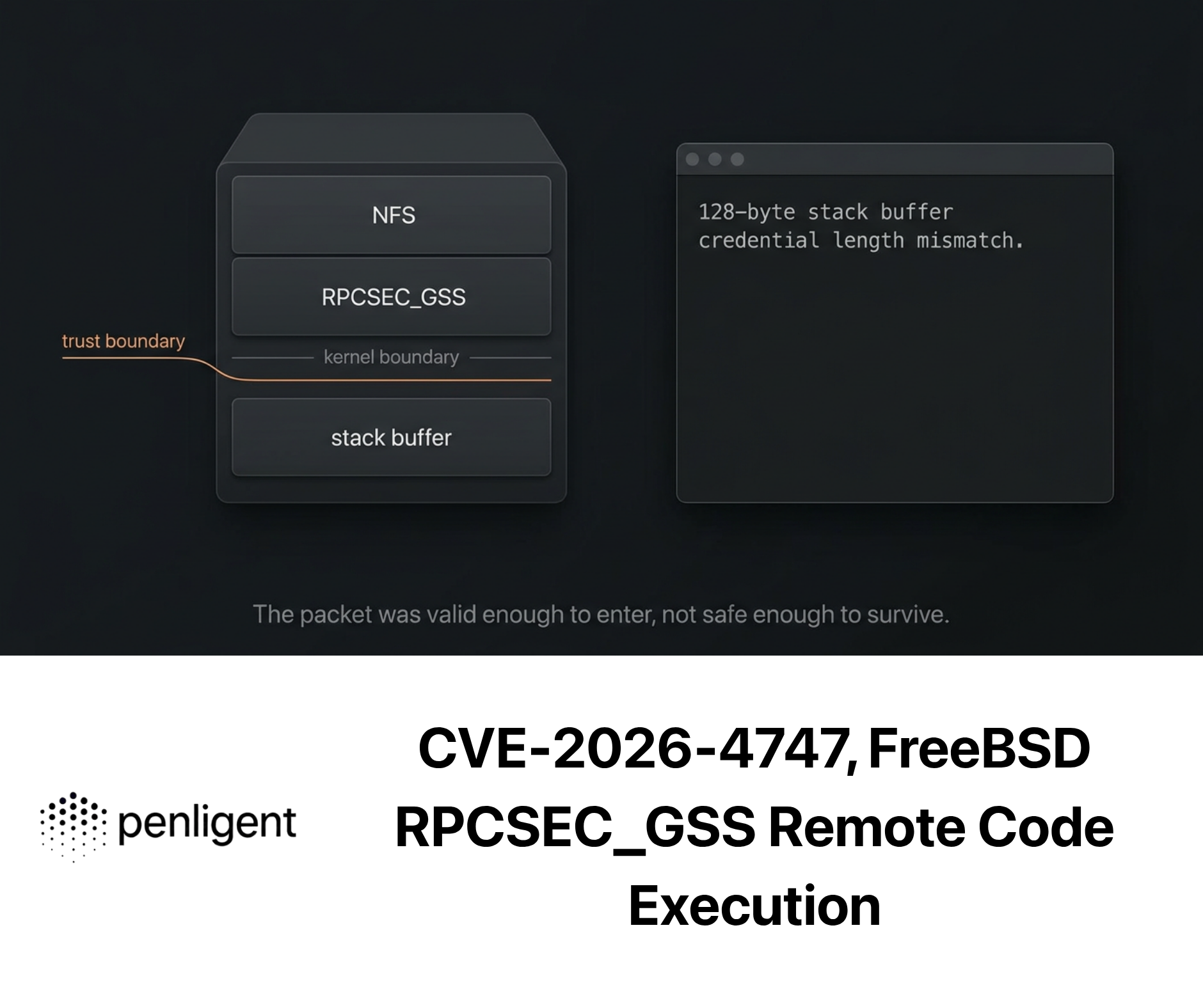

Aucun CVE de cette section n'est "le même bogue" que l'exploit Hyperbridge. Ce n'est pas l'objectif. L'objectif est de montrer que les erreurs de conception que les ingénieurs de pont craignent le plus se reproduisent déjà dans les systèmes de blockchain adjacents : désynchronisation d'état, mauvaise classification des frontières, vérification de signature défectueuse et mauvaises hypothèses concernant l'exécution déléguée. Ce sont exactement les catégories de défaillances qui fragilisent l'infrastructure inter-chaînes.

CVE-2024-32644 et le danger de la désynchronisation des états entre systèmes

NVD décrit CVE-2024-32644 dans Evmos comme un problème de monnaie arbitraire causé par deux états différents, l'état du SDK Cosmos et l'état de l'EVM, qui se désynchronisent pendant l'exécution de la transaction. Le détail critique n'est pas seulement la "monnaie arbitraire". Il s'agit du mécanisme : la synchronisation des états s'est appuyée sur stateDB.Commit()et un modèle de stockage de contrat pouvaient exploiter un cas où l'état changeait pendant la transaction mais se terminait par une valeur égale à l'état d'origine, rendant la transaction effectivement non atomique de manière dangereuse. La vulnérabilité a été corrigée dans Evmos 17.0.0 et les versions ultérieures. (NVD)

Cela a une pertinence évidente ici, même si Hyperbridge est un pont et Evmos une chaîne compatible avec les EVM. Dans les deux cas, la sécurité dépend d'une interprétation cohérente à travers les frontières du système. Dans le cas d'Evmos, la frontière se situait entre le SDK Cosmos et l'état de l'EVM. Dans Hyperbridge, la frontière semble se situer entre la validation de la preuve, la sémantique de la demande et l'autorisation du côté de la destination. Architecture différente, même leçon : une fois que deux machines d'état sont en désaccord sur ce qui est autorisé, le monnayage arbitraire devient un résultat réaliste au lieu d'être théorique. (NVD)

La logique de remédiation fonctionne bien. Evmos a résolu le problème en corrigeant le comportement de synchronisation vulnérable. Pour les constructeurs de ponts, l'analogue est de traiter la vérification de la preuve et la dérivation de l'autorisation comme une décision de confiance atomique. Une requête ne doit jamais devenir exécutable parce qu'une couche croit que la preuve est valide alors qu'une autre couche n'a pas encore lié cette preuve à l'action exacte, à l'actif et au nonce demandés. C'est la version "bridge" de l'atomicité de l'état. (NVD)

CVE-2025-54429 et le coût d'une mauvaise délimitation du type d'adresse

NVD décrit CVE-2025-54429 dans Polkadot Frontier, la couche de compatibilité Ethereum et EVM pour Polkadot et Substrate, comme un bug dans l'implémentation de CallableByContract qui a considéré à tort qu'une adresse contractuelle s'inscrivait dans le cadre d'une procédure d'appel d'offres. CRÉER ou CRÉER2 être AddressType::EOA plutôt que AddressType::Contrat. Le score CNA de GitHub lui a attribué une gravité moyenne, et le problème a été corrigé dans la version 0822030. La note officielle indiquait également que ce problème n'était pas directement exploitable dans les précompilations prédéfinies de Frontier, mais qu'il restait pertinent pour les utilisateurs d'implémentations de précompilations personnalisées qui s'appuyaient sur ces distinctions. (NVD)

Pourquoi cela est-il important dans le cas d'un exploit d'actif côté pont ? Parce que la sécurité des passerelles est pleine d'hypothèses de type caché. Une preuve est supposée correspondre à une demande donnée. Une requête est supposée provenir d'un module donné. Un appel de destination est supposé représenter une intention distante authentifiée plutôt que de simples données d'appel bien formées. Un changement d'administration d'un bien de destination est supposé être le résultat d'une action de gouvernance autorisée plutôt qu'un artefact de vérification rejoué. Une fois que le système a mal classé l'une de ces limites, les vérifications ultérieures deviennent plus faibles que ne le pensent leurs auteurs. Le bogue du type d'adresse de Frontier illustre parfaitement la manière dont les bogues de classification des limites peuvent discrètement saper les politiques de plus haut niveau. (NVD)

La leçon pratique pour les ingénieurs des ponts est de se méfier des contextes "impossibles". Si un changement de rôle ne peut provenir que d'un message de gouvernance à distance authentifié, le chemin de réception doit coder explicitement cette origine, et non la déduire d'un environnement d'exécution intermédiaire qui pourrait être mal classé. L'autorisation typée doit être explicite, et non pas émergente. Cela semble évident jusqu'à ce qu'un pont comporte suffisamment de couches d'abstraction pour que le terme "évident" disparaisse. (NVD)

CVE-2026-22866 et pourquoi une vérification de signature incomplète est toujours synonyme de falsification

NVD décrit le CVE-2026-22866 dans ENS comme une défaillance dans le système de gestion de l'information. RSASHA256Algorithme et RSASHA1Algorithme pour valider la structure de remplissage PKCS#1 v1.5 lors de la vérification des signatures RSA. Les contrats vérifiaient uniquement si les derniers octets de la signature décryptée correspondaient au hachage attendu. Cela permettait une falsification de signature de type Bleichenbacher pour les revendications DNSSEC affectées sous les TLD pris en charge utilisant des clés à faible exposant. La correction a impliqué des contrats corrigés et des références d'algorithmes mises à jour. (NVD)

Il ne s'agit pas d'un bug de bridge, mais il est profondément pertinent pour la réflexion sur le bridge. Il détruit l'idée réconfortante selon laquelle "nous sommes en sécurité parce que nous vérifions les signatures ou les preuves sur la chaîne". Non, vous n'êtes en sécurité que si vous vérifiez l'intégralité de ce à quoi vous devez faire confiance. Les vérifications partielles sont souvent pires que l'absence de vérification, car elles créent un faux sentiment d'autorisation. Si l'histoire publique des causes profondes d'Hyperbridge aboutit finalement à quelque chose comme la relecture d'une preuve ou la vérification d'une demande non liée, ce serait l'équivalent pour le pont d'un vérificateur de signature qui n'aurait vérifié que la partie facile et qui aurait ignoré le contexte qui rend la preuve significative. (NVD)

La leçon commune est structurelle. L'acceptation de la preuve ne suffit pas. Le vérificateur doit prouver la bonne déclaration sur le bon sujet au bon moment pour la bonne action de destination. Dans les systèmes cryptographiques, l'absence de contexte n'est pas une lacune dans la documentation. Il s'agit souvent de la vulnérabilité elle-même. (NVD)

CVE-2023-34449 et pourquoi les hypothèses d'exécution déléguée méritent la paranoïa

La NVD décrit CVE-2023-34449 en encre ! comme un décodage incorrect des valeurs de retour lors de l'utilisation de la mécanique d'appel de délégué dans les versions 4.0.0 à antérieures à 4.2.1. La solution consistait à passer à la version 4.2.1. Il ne s'agit pas directement d'un problème de preuve de pont, mais il est très pertinent pour l'exécution de la conception de la chaîne croisée. Dès qu'un message distant ou une action de gouvernance arrive, une logique d'application locale doit l'interpréter. Si l'environnement d'exécution ou les hypothèses relatives à l'appel délégué sont erronés, une autorisation en amont parfaitement valide peut encore devenir un effet local non respecté. (NVD)

C'est important parce que les incidents liés aux ponts sont souvent racontés comme s'il y avait une "couche de pont" magique et que tout ce qui se trouve en dessous était ennuyeux. En réalité, les contrats d'actifs côté destination, les passerelles de jetons et les modules d'application délégués font partie du même rayon d'action. Une passerelle peut vérifier correctement un engagement d'état et perdre quand même si le contrat récepteur interprète l'appel qui en résulte de manière trop large ou trop ambiguë. encre !Le bogue de l'appel de délégué de M. K. est un rappel que l'exactitude de l'exécution n'est pas une préoccupation de second ordre. Dans les systèmes de ponts, elle fait partie de la frontière de confiance. (NVD)

Les CVE sont plus faciles à comparer directement.

| CVE | Système | Classe d'échec | Pourquoi cela permet d'expliquer Hyperbridge |

|---|---|---|---|

| CVE-2024-32644 | Evmos | Désynchronisation d'état provoquant un mint arbitraire | Montre comment l'incohérence de l'état de plusieurs couches peut se transformer en échec de l'émission. |

| CVE-2025-54429 | Frontière Polkadot | Classification incorrecte des frontières pour le type d'adresse | Montre comment les erreurs de catégorie affaiblissent les hypothèses politiques |

| CVE-2026-22866 | ENS | Vérification incomplète de la signature permettant la falsification | Démontre que la validation cryptographique partielle n'est pas une validation réelle |

| CVE-2023-34449 | encre ! | Erreur de gestion du résultat de l'appel de délégué | montre que les hypothèses d'exécution du côté de la destination font partie de la limite de confiance |

Il ne s'agit pas de dire que les ponts et tous les logiciels de blockchain sont identiques. Le fait est que les défaillances d'autorisation dans les systèmes multicouches se répètent sans cesse sous des formes reconnaissables. (NVD)

Comment les défenseurs doivent-ils détecter cette catégorie de défaillance ?

La plupart des protocoles découvrent ces incidents trop tard parce qu'ils surveillent le prix avant de surveiller les privilèges. Le prix est un signal retardé. Dans le cas d'Hyperbridge, l'effondrement du marché a suivi une chaîne d'événements bien plus significatifs : un chemin de message sensible entre les chaînes a été exécuté, l'administration des actifs a changé, l'autorité de la Monnaie a été abusée, l'offre de destination a explosé, et ce n'est qu'ensuite que les lieux de liquidité ont exprimé les dommages. Un pipeline de défense solide inverse cet ordre. Il traite les événements administratifs, les changements de rôle, les émissions anormales de la Monnaie et les dérives de l'offre comme des signaux de première classe de gravité 1. (Ethereum (ETH) Blockchain Explorer)

L'ensemble minimal de télémétrie pour une représentation de pont côté destination devrait inclure le contrat de jeton, la passerelle de jeton, le gestionnaire de message et le magasin d'état de l'hôte. À partir du contrat de jeton, vous vous intéressez aux éléments suivants Transfert de l'adresse zéro, de tout événement d'attribution de rôle et de tout changement d'administrateur. À partir de la passerelle, vous vous intéressez aux éléments suivants AssetAdminChangedLes flux de vérification des messages, d'enregistrement des nouveaux actifs et de demande/acceptation. Du côté du gestionnaire et de l'hôte, vous vous intéressez aux invocations inhabituelles de vérification de messages, aux schémas de rediffusion ou aux vagues d'appels qui sont rares dans le cadre d'un fonctionnement normal. Si ces flux ne sont pas déjà corrélés dans une ligne de temps, vous vous fiez à la mémoire humaine pendant la pire minute possible. (Ethereum (ETH) Blockchain Explorer)

Il existe également un invariant spécifique à la passerelle que trop d'équipes n'ont pas encore mis en œuvre : l'offre de représentation de la destination doit pouvoir être rapprochée en permanence de la garantie côté source, des réserves ou de l'état de l'émission approuvé par la gouvernance. Cela ne signifie pas que la réconciliation doit se produire de manière synchrone sur la chaîne pour chaque lecture en contact avec l'utilisateur. Cela signifie que le protocole doit disposer d'un moyen vérifiable par machine pour répondre, à intervalles rapprochés, à la question de savoir si l'offre pontée est toujours dans les limites autorisées. Si un seul exploit peut imprimer un milliard d'unités avant qu'une alarme ne détecte le delta d'approvisionnement, le modèle de surveillance n'est pas adapté aux actifs inter-chaînes. (Ethereum (ETH) Blockchain Explorer)

Le premier script de surveillance qui vaille la peine d'être écrit est celui qui traite la dérive administrative comme un signal catastrophique.

import { JsonRpcProvider, Contract, id, ZeroAddress } from "ethers";

const provider = new JsonRpcProvider(process.env.ETH_RPC_URL);

const GATEWAY = "0xFd413e3AFe560182C4471F4d143A96d3e259B6dE";

const DOT = "0x8d010bf9c26881788b4e6bf5fd1bdc358c8f90b8";

const gatewayAbi = [

"event AssetAdminChanged(address asset, address newAdmin)"

];

const dotAbi = [

"event Transfer(address indexed from, address indexed to, uint256 value)"

];

const gateway = new Contract(GATEWAY, gatewayAbi, provider);

const dot = new Contract(DOT, dotAbi, provider);

gateway.on("AssetAdminChanged", (asset, newAdmin, event) => {

console.error("SEV-1 Asset admin change detected");

console.error({ asset, newAdmin, txHash: event.log.transactionHash });

});

dot.on("Transfer", (from, to, value, event) => {

if (from.toLowerCase() === ZeroAddress.toLowerCase() && value > 10_000n * 10n ** 18n) {

console.error("SEV-1 Large mint detected");

console.error({

to,

value: value.toString(),

txHash: event.log.transactionHash

});

}

});

Ce script est volontairement simple. En production, vous ajouteriez des limites de taux, des seuils de gravité, des bases historiques et des vérifications croisées avec les fenêtres de gouvernance approuvées. Mais même ce petit moniteur aurait reconnu la forme de l'exploit Hyperbridge plus tôt qu'un flux de travail basé uniquement sur les prix. (Ethereum (ETH) Blockchain Explorer)

Il existe une deuxième couche qui devrait exister avant le premier exploit, et non après : les tests basés sur les propriétés ou les invariants du modèle d'actif du pont. L'invariant peut être énoncé en langage clair avant d'être écrit dans le code. Aucun message entrant de la chaîne croisée ne doit jamais amener l'offre de représentation de destination à dépasser le montant verrouillé ou comptabilisé autorisé du côté de la source, sauf dans le cadre de procédures administratives explicitement approuvées qui sont observables séparément et dont le taux est limité. Si cet invariant n'est pas codé quelque part, les équipes font davantage confiance aux diagrammes d'architecture qu'aux garanties de sécurité exécutables. (docs.hyperbridge.network)

Une esquisse minimale invariante ressemble à ceci.

/// Pseudocode pour l'intégrité de l'approvisionnement côté pont

function invariant_supplyBoundedByAuthorizedState() public view {

uint256 bridgedSupply = dot.totalSupply() ;

uint256 authorizedSupply = sourceState.lockedAmount(assetId) + approvedEmergencyBuffer(assetId) ;

assert(bridgedSupply <= authorizedSupply) ;

}

function invariant_adminChangesAreGoverned() public view {

assert(lastAdminChange.assetId == bytes32(0) || lastAdminChange.executedThroughGovernanceWindow) ;

assert(lastAdminChange.delayElapsed) ;

assert(lastAdminChange.sourceCommitmentBoundToRequestHash) ;

}

La mise en œuvre exacte variera en fonction de l'architecture, mais la logique de sécurité ne devrait pas varier. Un actif de pont devrait avoir une déclaration lisible par une machine indiquant combien de temps il est autorisé à exister, et un changement administratif devrait avoir une déclaration lisible par une machine indiquant qui est autorisé à le provoquer et par quel chemin. (docs.hyperbridge.network)

Pour les équipes qui doivent transformer ces contrôles en flux de vérification reproductibles plutôt qu'en examens manuels ponctuels, le problème opérationnel n'est pas de "trouver un tableau de bord plus frais". Il s'agit de construire un pipeline qui peut relier l'examen de la logique statique, la surveillance des événements, l'inspection du chemin de la preuve et la capture des preuves. C'est l'une des raisons pour lesquelles le matériel de Penligent axé sur la blockchain est pertinent ici. Son travail sur les contrats intelligents blockchain sur les conditions de course met l'accent sur les paquets de preuves, les traces de transactions et la vérification non destructive, tandis que son article plus long sur la blockchain red-teaming appelle explicitement les incohérences inter-chaînes comme une surface d'attaque moderne. Ce sont les bons instincts pour la sécurité des ponts, même si la classe d'exploit exacte est différente. (Penligent)

Modifications techniques qui auraient permis de réduire le rayon d'action de l'explosion

La première exigence technique est un lien strict entre la preuve et la demande. Si l'explication préliminaire du rejeu est correcte, alors une preuve valide a été acceptée dans un contexte plus large que celui prévu par le protocole. Le remède n'est pas "plus de cryptographie" dans l'abstrait. Le remède consiste à restreindre les conditions d'acceptation. Une preuve vérifiée doit s'engager non seulement sur l'état finalisé, mais aussi sur le hachage exact de la requête, le module de destination, le type d'action, le nonce, l'identifiant de l'actif et le domaine d'exécution attendus par le contrat de réception. Le chemin de réception ne devrait pas être en mesure d'échanger un nouveau corps tout en réutilisant une ancienne preuve. (KuCoin)

La deuxième exigence technique est la consommation unique. Les reprises ne concernent pas seulement la réutilisation des signatures. Ils concernent tout artefact qui reste valide plus longtemps que prévu ou dans plus de contextes que prévu. Les accusés de réception des messages, les engagements de demande, les identifiants de preuve traités et les nonces spécifiques à l'action doivent tous participer à la résistance à la relecture. Si le protocole permet à une preuve historiquement valide de rester combinable avec une demande sémantiquement différente, alors le bogue est déjà dans le système avant même qu'un attaquant ne trouve l'actif rentable à abuser. (docs.hyperbridge.network)

La troisième exigence est l'isolation des privilèges sur l'actif de destination. Le contrat DOT côté Ethereum a exposé des capacités à fort impact telles que changeAdmin, mentheet les subventions de rôle. Cela ne signifie pas automatiquement que la conception n'était pas judicieuse. De nombreux actifs pontés ont besoin d'une logique administrative. Le problème se pose lorsque l'acceptation des messages de la passerelle et l'administration du poste de destination sont trop proches l'une de l'autre. Un chemin de message distant qui peut éventuellement déclencher un changement d'administration des biens est un plan de contrôle. Le traiter comme un rappel d'application ordinaire est une erreur architecturale. Plus l'actif ponté a de valeur, plus ces pouvoirs doivent être divisés, limités en taux, retardés et supervisés. (Ethereum (ETH) Blockchain Explorer)

Un modèle pratique consiste à faire en sorte que les modifications apportées par l'administrateur du bien passent par une fenêtre régie séparément qui ne peut pas être exécutée dans la même transaction que l'acceptation de la preuve. Une autre solution consiste à restreindre les messages de transition afin qu'ils ne puissent demander que des transitions d'état étroites et typées, et jamais une sémantique arbitraire du type "l'administrateur est passé à X". Une troisième consiste à faire dépendre l'autorité de la Monnaie d'une règle de comptabilité limitée du côté du coffre-fort plutôt que d'un rôle non structuré qui peut émettre un approvisionnement illimité une fois qu'il est compromis. Aucun de ces modèles n'est nouveau. Leur valeur est cumulative. Les ponts échouent lorsque les équipes utilisent l'un d'entre eux et omettent les deux autres. (docs.hyperbridge.network)

La quatrième exigence est un véritable coupe-circuit pour les représentations de destination. L'avertissement officiel de Bithumb et le résumé Upbit de CertiK Pulse montrent que le marché a improvisé une réponse après l'apparition de l'exploit. Les protocoles ne devraient pas laisser ce fardeau entièrement aux échanges. Si l'offre d'un actif connecté s'écarte violemment des limites prévues, le jeton ou la passerelle de destination devrait disposer d'une voie d'urgence prédéfinie pour arrêter d'autres actions privilégiées et indiquer clairement que la représentation n'est pas sûre pour l'acheminement. Cela ne signifie pas que tous les systèmes doivent pouvoir être mis en pause de manière centralisée par un multisig. Cela signifie que le protocole doit reconnaître que la défaillance de l'intégrité d'un bien synthétique n'est pas le même type d'événement que les transferts ordinaires des utilisateurs. (No.1 가상자산 플랫폼, 빗썸)

La cinquième exigence consiste à traiter le pont à la fois comme un protocole et comme un élément de l'infrastructure du marché. Les messages d'Hyperbridge ont mis l'accent sur la liquidité du DOT, l'accessibilité et la facilité d'utilisation entre les écosystèmes. Une fois qu'un pont joue ce rôle, la conception de la sécurité doit tenir compte de la rapidité avec laquelle les pools DEX, les avis d'échange, les métadonnées des jetons et les systèmes de routage reconnaîtront une défaillance d'intégrité. Un protocole qui ne pense qu'en termes de preuves et de contrats peut encore perdre socialement parce que le marché continue à croire la représentation pendant trop longtemps. (Hyperbridge)

Ce que les bourses, les teneurs de marché et les émetteurs de jetons doivent faire dans la première heure

La première tâche consiste à utiliser un langage spécifique à la chaîne. L'avis de Bithumb est un exemple utile car il fait référence à la transaction et présente l'événement comme un incident de sécurité lié à Polkadot et entraînant une volatilité, tout en indiquant explicitement que les dépôts et les retraits de DOT ont été suspendus. Dans le cas d'un exploit de type "bridge-side", chaque bourse et portefeuille devrait identifier le chemin exact du réseau affecté plutôt que de figer la communication dans un avertissement générique de "risque d'actif". Les utilisateurs doivent savoir si le DOT ponté par Ethereum n'est pas sûr, si le DOT natif est toujours transférable sur ses propres rails et si les hypothèses de remboursement sont suspendues. (No.1 가상자산 플랫폼, 빗썸)

La deuxième tâche consiste à isoler la trajectoire du marché avant même la publication de l'ACR final. Le résumé de CertiK Pulse selon lequel Upbit a suspendu les dépôts et les retraits de Polkadot est conforme à ce principe. Les opérateurs de marché n'ont pas besoin d'une anatomie d'exploitation complète avant de décider qu'une représentation de pont dont l'intégrité est rompue ne doit pas circuler librement dans leurs systèmes. Attendre le rapport d'incident parfait est un luxe opérationnel que les marchés de passerelles à évolution rapide n'offrent pas. (skynet.certik.com)

La troisième tâche est la préservation des preuves. Chaque protocole et échange touché par l'actif doit enregistrer les reçus de transaction, les journaux d'événements, l'état actuel de l'administrateur, l'état actuel du rôle, les réserves du pool, les chemins de routage et toutes les données de preuve ou les corps de requête encore récupérables à partir des journaux d'application. Les incidents de type "bridge" ont tendance à créer une énorme confiance a posteriori une fois qu'un fil de discussion devient viral. Le seul remède consiste à préserver les preuves à un stade précoce, avant que les prises de vue à chaud ne réécrivent la chronologie. (Ethereum (ETH) Blockchain Explorer)

La quatrième tâche est l'extension du champ d'application. Crypto Times a rapporté qu'il s'agissait peut-être du deuxième exploit du même système le même jour, avec un incident antérieur impliquant les jetons MANTA et CERE. Cette affirmation est suffisamment plausible pour avoir de l'importance sur le plan opérationnel, mais elle n'est pas encore assez officielle pour être considérée comme un fait définitif. En pratique, cela signifie que les défenseurs doivent immédiatement vérifier si d'autres actifs partagent la même passerelle, le même gestionnaire ou le même chemin de traitement des preuves. Jusqu'à preuve du contraire, un exploit de passerelle est rarement un événement qui ne concerne que ce jeton. (Le Crypto Times)

Ce qui doit encore être confirmé par Hyperbridge et Polkadot

L'exploit lui-même n'a pas besoin d'être confirmé. La chaîne le confirme. Les questions en suspens sont celles auxquelles seule l'équipe chargée du protocole peut répondre clairement. La cause première était-elle vraiment un problème de relecture de la preuve MMR, ou un autre bogue de liaison de demande de la même famille ? La vulnérabilité a-t-elle affecté uniquement le DOT ou une catégorie plus large d'actifs sous le même chemin d'accès ? Des mesures d'atténuation ont-elles déjà été déployées sur la chaîne ? Les opérations de la passerelle ont-elles été interrompues de manière sélective ou globale ? Et quels sont les invariants exacts qui seront modifiés pour que la même preuve vérifiée ne puisse pas autoriser une demande sémantiquement différente à l'avenir. (Ethereum (ETH) Blockchain Explorer)

La question de la communication est également importante pour les intégrateurs. Hyperbridge s'est précédemment positionné comme une alternative basée sur la preuve aux ponts traditionnels à forte confiance et a décrit son architecture comme une vérification sécurisée, sur la chaîne, des messages inter-chaînes via des preuves de consensus avancées telles que les clients BEEFY et zk-light. Si le protocole est maintenant confronté à une défaillance de la voie de vérification, l'éventuel rapport public ne doit pas se contenter de dire "les fonds sont maintenant en sécurité". Il doit expliquer quelle revendication de sécurité a échoué, laquelle tient toujours, et comment les intégrateurs externes doivent réévaluer la confiance dans le modèle d'actif du côté de la destination. (Hyperbridge)

Cela ne se limite pas à cet exploit. Les incidents de type "bridge" se limitent rarement au montant volé. Ils concernent ce que l'écosystème apprend sur les limites réelles de la confiance dans le protocole. Si une passerelle dit avoir remplacé la confiance multisig par la confiance dans les preuves, l'autopsie doit indiquer aux ingénieurs si l'échec s'est produit au niveau de la validité des preuves, de la consommation des preuves, de la liaison des preuves, de la construction des requêtes ou de la sémantique de l'exécution locale. Sans cette précision, la prochaine intégration devra faire confiance à la même boîte noire avec un langage marketing légèrement différent. (docs.hyperbridge.network)

Arrêt de clôture

L'exploit Hyperbridge est un correctif utile à deux mauvaises habitudes dans la rédaction d'articles sur la sécurité des cryptomonnaies. L'une d'entre elles consiste à résumer chaque incident inter-chaîne à "pont piraté, fonds disparus". L'autre est l'habitude de supposer qu'un protocole construit autour de preuves cryptographiques est automatiquement plus sûr qu'un protocole construit autour d'hypothèses de confiance laides mais évidentes. Aucune de ces deux simplifications ne survit au contact avec cet événement.

Ce qui s'est passé ici est plus spécifique et plus instructif. Une représentation DOT côté destination sur Ethereum a perdu son intégrité parce que le chemin d'autorisation qui était censé connecter l'état de la chaîne croisée à l'exécution de la destination semble avoir accepté un message falsifié ou mal lié. Cela a permis à l'attaquant de franchir la limite la plus dangereuse de la conception : la limite entre l'acceptation des messages et l'administration des actifs. À partir de là, la création d'un milliard de DOT pontés n'était pas magique. C'était l'effet attendu de la possession des clés de la mauvaise pièce. (Le Crypto Times)

La leçon principale n'est pas "n'utilisez jamais de ponts". Elle est plus restreinte et plus utile. Si un protocole inter-chaînes permet à un état distant d'influencer le contrôle des actifs du côté de la destination, alors la validité de la preuve, la liaison des demandes, la résistance au rejeu, l'isolation des rôles et les invariants d'approvisionnement constituent un seul problème de sécurité, et non pas cinq problèmes distincts. Si l'un d'entre eux est négligé, l'ensemble de l'architecture peut encore se réduire à "l'attaquant imprime une valeur synthétique et fait la course sur le marché pour l'encaisser". Hyperbridge n'est que le dernier exemple en date. Wormhole, Nomad, Ronin et de nombreux CVE récents de blockchain ont déjà enseigné la même chose dans des dialectes différents. (Google Cloud)

Autres lectures et références

Pour savoir ce qui s'est passé sur la chaîne, commencez par consulter la transaction d'exploitation sur Etherscan et la page du contrat de jeton DOT côté Ethereum, puis comparez-les à l'architecture EVM d'Hyperbridge et à la documentation relative à l'adresse du contrat sur le réseau principal. (Ethereum (ETH) Blockchain Explorer)

Pour le suivi des incidents actuels et la réaction rapide du marché, les références publiques les plus utiles sont CertiK Pulse, l'avis d'alerte officiel de Bithumb et les rapports qui distinguent clairement le DOT ponté sur Ethereum du DOT natif sur Polkadot. (skynet.certik.com)

Pour l'historique des ponts et la comparaison des modèles de défaillance, les références les plus solides sont l'analyse du Nomad par Mandiant, l'analyse de l'incident du Wormhole par CertiK et l'analyse post-mortem officielle de Ronin. (Google Cloud)

Pour les classes de vulnérabilités étroitement liées aux systèmes de blockchain, les enregistrements NVD les plus pertinents sont CVE-2024-32644, CVE-2025-54429, CVE-2026-22866 et CVE-2023-34449. (NVD)

Pour une lecture connexe de Penligent qui est réellement pertinente pour les surfaces d'attaque de la blockchain plutôt qu'un placement de marque forcé, voir l'article de Penligent sur la détection automatisée des vulnérabilités des contrats intelligents de la blockchain et son essai plus long sur les incohérences entre les chaînes et l'équipe rouge autonome dans les applications de la blockchain. (Penligent)