आज के तेज़ी से विकसित हो रहे साइबर सुरक्षा परिदृश्य में, फ़िल्टर बाईपास, पैनेट्रेशन परीक्षकों, भेद्यता शोधकर्ताओं और सुरक्षा पेशेवरों के लिए एक महत्वपूर्ण अवधारणा बन गई है। इसका अर्थ है सुरक्षा फ़िल्टरों को दरकिनार करना — जैसे वेब एप्लिकेशन फ़ायरवॉल (WAF), घुसपैठ का पता लगाने/रोकथाम प्रणाली (IDS/IPS), सामग्री फ़िल्टर, या एंटीवायरस स्कैनर — ताकि उन डेटा या अनुरोधों को अनुमति मिल सके जिन्हें अन्यथा ब्लॉक कर दिया जाता। नैतिक रूप से उपयोग किए जाने पर, फ़िल्टर बाईपास परीक्षण सुरक्षा प्रणालियों को मज़बूत करने में मदद करता है; दुर्भावनापूर्ण रूप से उपयोग किए जाने पर, यह गंभीर सुरक्षा उल्लंघनों का कारण बन सकता है।

सुरक्षा फ़िल्टर को समझना

| फ़िल्टर प्रकार | विवरण |

|---|---|

| सामग्री फ़िल्टर | दुर्भावनापूर्ण कीवर्ड, पैटर्न या निषिद्ध सामग्री के लिए वेब पेज, ईमेल या संदेशों की जांच करता है। |

| नेटवर्क फ़िल्टर | संदिग्ध या अनधिकृत ट्रैफ़िक को रोकने के लिए नेटवर्क पैकेट और संचार विशेषताओं की निगरानी करता है। |

| एंटीवायरस फ़िल्टर | हानिकारक कोड हस्ताक्षरों के लिए फ़ाइलों को स्कैन करता है और पता लगाए गए खतरों को अलग करता है। |

| वेब एप्लिकेशन फ़ायरवॉल (WAF) | ब्लॉक करने के लिए HTTP अनुरोधों को फ़िल्टर करता है SQL इंजेक्शन, एक्सएसएस, और अन्य वेब हमले पैटर्न। |

| घुसपैठ का पता लगाने/रोकथाम प्रणाली (आईडीएस/आईपीएस) | नेटवर्क के भीतर दुर्भावनापूर्ण गतिविधियों का पता लगाता है या उन्हें अवरुद्ध करता है, अक्सर वास्तविक समय में। |

साइबर सुरक्षा में फ़िल्टर बाईपास क्या है?

साइबर सुरक्षा में, फ़िल्टर बाईपास का अर्थ है किसी ऐसे सुरक्षा सिस्टम को चकमा देकर भेदने का तरीका ढूँढना जो कुछ खास डेटा, फ़ाइलों या नेटवर्क अनुरोधों को ब्लॉक करने के लिए डिज़ाइन किया गया हो—पेलोड में बदलाव, ट्रैफ़िक अस्पष्टीकरण, या फ़िल्टर की कमज़ोरियों का फ़ायदा उठाने जैसे तरीकों का इस्तेमाल करके। सुरक्षा फ़िल्टर को चेकपॉइंट पर तैनात गार्ड की तरह समझें, अगर आप कुछ संदिग्ध दिखाते हैं, तो गार्ड आपको रोक देता है। अगर आप उसे छिपाते हैं या उसका रूप-रंग बदलते हैं, तो आप बिना किसी की नज़र में आए निकल सकते हैं।

फ़िल्टर बाईपास हमेशा बुरा नहीं होता—नैतिक हैकर और सुरक्षा परीक्षक इसका इस्तेमाल कमज़ोरियों का पता लगाने और सुरक्षा को बेहतर बनाने में मदद के लिए करते हैं। लेकिन अगर इसका दुरुपयोग किया जाए, तो यह साइबर अपराधियों के लिए डेटा चुराने, मैलवेयर इंस्टॉल करने या सिस्टम को नुकसान पहुँचाने का एक ज़रिया बन जाता है।

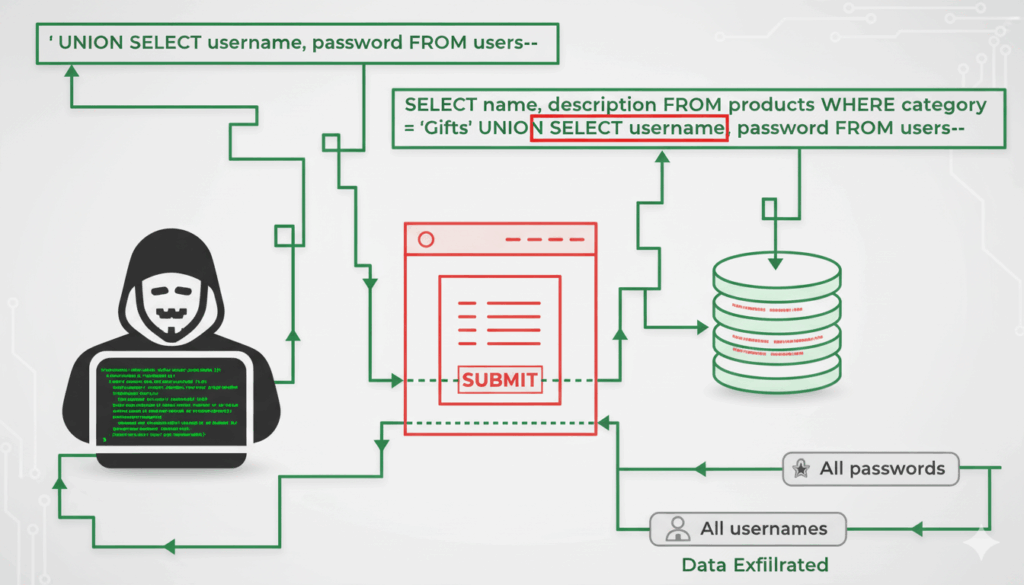

फ़िल्टर बाईपास तकनीकें और कोड उदाहरण

कोड अस्पष्टीकरण और एन्कोडिंग

कीवर्ड-आधारित फ़िल्टर से बचने के लिए पेलोड (जैसे, यूनिकोड, बेस 64) को एनकोड करें।

पेलोड = " " अस्पष्ट = ''.join(['\\\\u{:04x}'.format(ord(c)) for c in payload]) प्रिंट( अस्पष्ट)

पैकेट क्राफ्टिंग

दुर्भावनापूर्ण ट्रैफ़िक को वैध के रूप में छिपाने के लिए पैकेट हेडर, आईपी पते या फ़्लैग को संशोधित करें।

scapy.all से आयात करें * पैकेट = IP(src="192.168.1.100", dst="10.0.0.5")/TCP(dport=80)/"GET / HTTP/1.1" भेजें(पैकेट)

वैकल्पिक पोर्ट और प्रोटोकॉल टनलिंग

प्रतिबंधों को दरकिनार करने के लिए गैर-मानक पोर्ट का उपयोग करें या ट्रैफ़िक को किसी अन्य प्रोटोकॉल के अंदर लपेटें।

सॉकेट आयात करें s = सॉकेट.सॉकेट() s.connect(('target.com', 443)) s.send(b'GET /data HTTP/1.1\\r\\nहोस्ट: target.com\\r\\n\\r\\n') s.close()

फ़ाइल प्रकार मास्करेडिंग

एंटीवायरस की पहचान से बचने के लिए सुरक्षित दिखने वाली फ़ाइलों में दुर्भावनापूर्ण कोड एम्बेड करें।

import os os.rename('malware.exe', 'photo.jpg')

DNS स्पूफिंग / डोमेन फ्रंटिंग

डोमेन-स्तरीय प्रतिबंधों को दरकिनार करने के लिए DNS रिकॉर्ड बदलें या विश्वसनीय डोमेन के माध्यम से रूट करें।

print("target.com को पुनर्निर्देशित करने के लिए DNS स्पूफिंग")

सुरक्षा अनुस्मारक

ये उदाहरण केवल अधिकृत प्रयोगशाला परिवेशों के लिए हैं। बिना अनुमति के बाईपास तकनीकों का प्रयोग अधिकांश देशों में अवैध है।

AI फ़िल्टर बाईपास हमलों का पता कैसे लगाता है

एआई ने फ़िल्टर बाईपास प्रयासों का पता लगाने में क्रांति ला दी है। स्थिर नियम-आधारित प्रणालियों के विपरीत, एआई-संचालित विसंगति पहचान ट्रैफ़िक पैटर्न, व्यवहार संबंधी विसंगतियों और पेलोड विशेषताओं का विश्लेषण करके उन बाईपास प्रयासों की पहचान करती है जो पारंपरिक फ़िल्टर चूक जाते हैं।

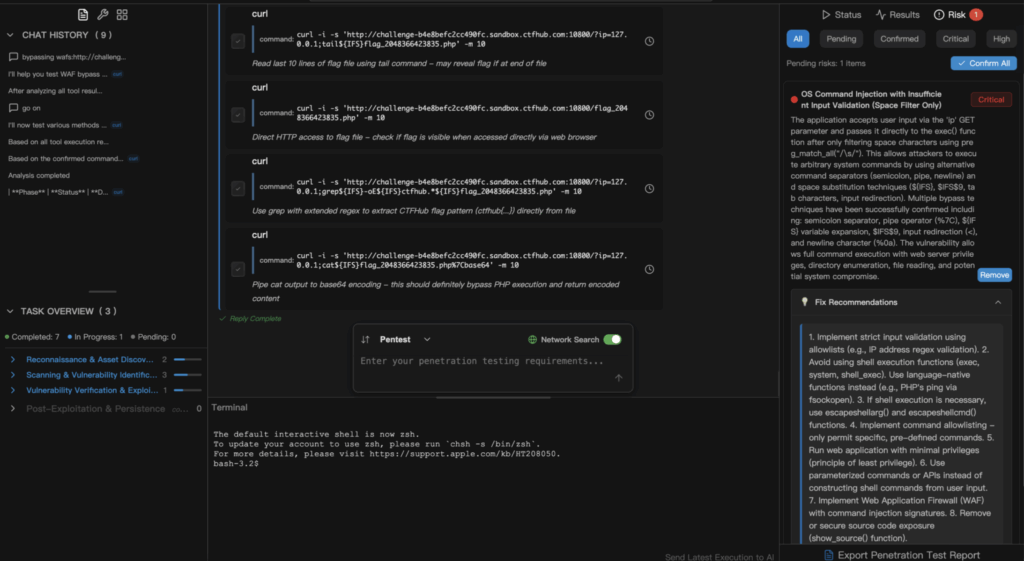

पेनलिजेंट इस क्षमता को और आगे ले जाता है:

- प्राकृतिक भाषा आदेश जैसे "WAF चोरी के प्रयासों की जांच करें" स्क्रिप्टिंग या मैनुअल टूल सेटअप की आवश्यकता को हटा देता है।

- इसका एआई एजेंट 200 से अधिक एकीकृत सुरक्षा उपकरणों (एनमैप, एसक्यूएलमैप, न्यूक्ली, आदि) में से चयन करता है, अनुकूली परीक्षणों की योजना बनाता है और उन्हें क्रियान्वित करता है।

- पेनलिजेंट कमजोरियों का सत्यापन करता है, गलत सकारात्मक परिणामों को हटाता है, तथा प्रभावी शमन के लिए खतरों को प्राथमिकता देता है।

- वास्तविक समय सहयोग का समर्थन करते हुए, तुरंत विस्तृत सुधार रिपोर्ट तैयार करता है।

पारंपरिक स्कैनरों के विपरीत, पेनलिजेंट लगातार सीखता रहता है, हमलावर की रणनीतियों का पूर्वानुमान लगाता है और नई बाईपास तकनीकों से होने वाले नुकसान से पहले बचाव को अनुकूलित करता है।

निष्कर्ष

फ़िल्टर बाईपास तटस्थ है; इसका प्रभाव इरादे और प्राधिकरण पर निर्भर करता है। इन तरीकों को समझने से उभरते खतरों के खिलाफ सक्रिय बचाव संभव होता है। पेनलिजेंट जैसे उपकरण उन्नत, अनुकूली सुरक्षा को ज़्यादा टीमों के लिए सुलभ बनाते हैं—आज की एआई-संचालित साइबर सुरक्षा दुनिया में पहचान को रोकथाम में बदल देते हैं।