वाक्यांश एआई पेनेटस्ट टूल इसका एक दौर चल रहा है, लेकिन यह लेबल इतना ढीला हो गया है कि अब यह जितना खुलासा करता है, उससे कहीं ज़्यादा कुछ छिपाता है। कुछ उत्पाद इसका इस्तेमाल सिर्फ एक बेहतर इंटरफ़ेस के साथ भेद्यता स्कैनिंग का वर्णन करने के लिए करते हैं। कुछ का मतलब एक ऐसा कोपायलट होता है जो एक मानवीय परीक्षक को कमांड का सुझाव देता है। कुछ का मतलब स्वायत्त सत्यापन प्लेटफ़ॉर्म से होता है जो बड़े पैमाने पर हमले के रास्तों की पुष्टि कर सकते हैं। कुछ का मतलब रिसर्च-ग्रेड एलएलएम एजेंट्स से है जो नियंत्रित प्रयोगशालाओं के अंदर टोही, शोषण और तर्क को जोड़कर काम कर सकते हैं। इन सभी को एक ही लेबल के तहत रखना उस तरह का भ्रम पैदा करता है जो मूल्यांकन में समय बर्बाद करता है, अपेक्षाओं को बढ़ा देता है, और खरीदारों को यह सोचने पर मजबूर कर देता है कि वे समान चीजों की तुलना कर रहे हैं, जबकि वास्तव में ऐसा नहीं होता है। वर्तमान सार्वजनिक सारांश, उत्पाद पृष्ठ और शोध पत्रों में, सबसे उपयोगी अंतर अब "एआई बनाम गैर-एआई" नहीं है। यह इस बात पर निर्भर करता है कि क्या वह उपकरण वास्तव में एक पहचानने योग्य पेनेट्रेशन टेस्टिंग वर्कफ़्लो को निष्पादित कर सकता है, संदर्भ बनाए रख सकता है, स्टेटफुल एप्लिकेशन को संभाल सकता है, प्रभाव को साबित कर सकता है, और ऐसा सबूत उत्पन्न कर सकता है जिसे कोई दूसरा इंजीनियर दोहरा सके। (भागो)

यह फ्रेमिंग महत्वपूर्ण है क्योंकि पेनिट्रेशन टेस्टिंग का अभी भी एक तकनीकी अर्थ है। NIST पेनिट्रेशन टेस्टिंग को उस परीक्षण के रूप में परिभाषित करता है जो यह सत्यापित करता है कि कोई सिस्टम, डिवाइस या प्रक्रिया अपनी सुरक्षा से समझौता करने के सक्रिय प्रयासों का कितना विरोध करती है। NIST SP 800-115 यह भी स्पष्ट करता है कि तकनीकी सुरक्षा परीक्षण का उद्देश्य केवल खोज ही नहीं है, बल्कि परीक्षणों की योजना बनाना, निष्कर्षों का विश्लेषण करना और शमन रणनीतियाँ विकसित करना भी है। साथ ही, OWASP वेब सुरक्षा परीक्षण गाइड अभी भी वेब सुरक्षा परीक्षण को एक व्यापक अनुशासन के रूप में मानती है जिसमें सूचना एकत्र करना, प्रमाणीकरण, प्राधिकरण, सत्र प्रबंधन, इनपुट सत्यापन, व्यावसायिक तर्क परीक्षण, और एपीआई परीक्षण शामिल हैं। यदि कोई उत्पाद उस क्षेत्र में काम नहीं कर सकता है, या कम से कम यह स्पष्ट नहीं कर सकता है कि वह इसके किन हिस्सों को वास्तव में कवर करता है, तो यह उस तरह का सामान्य एआई पेनटेस्ट टूल नहीं है जैसा कि अधिकांश इंजीनियर इस वाक्यांश का अर्थ लगाते हैं। यह अभी भी उपयोगी हो सकता है। बस यह वही चीज़ नहीं है। (एनआईएसटी कंप्यूटर सुरक्षा संसाधन केंद्र)

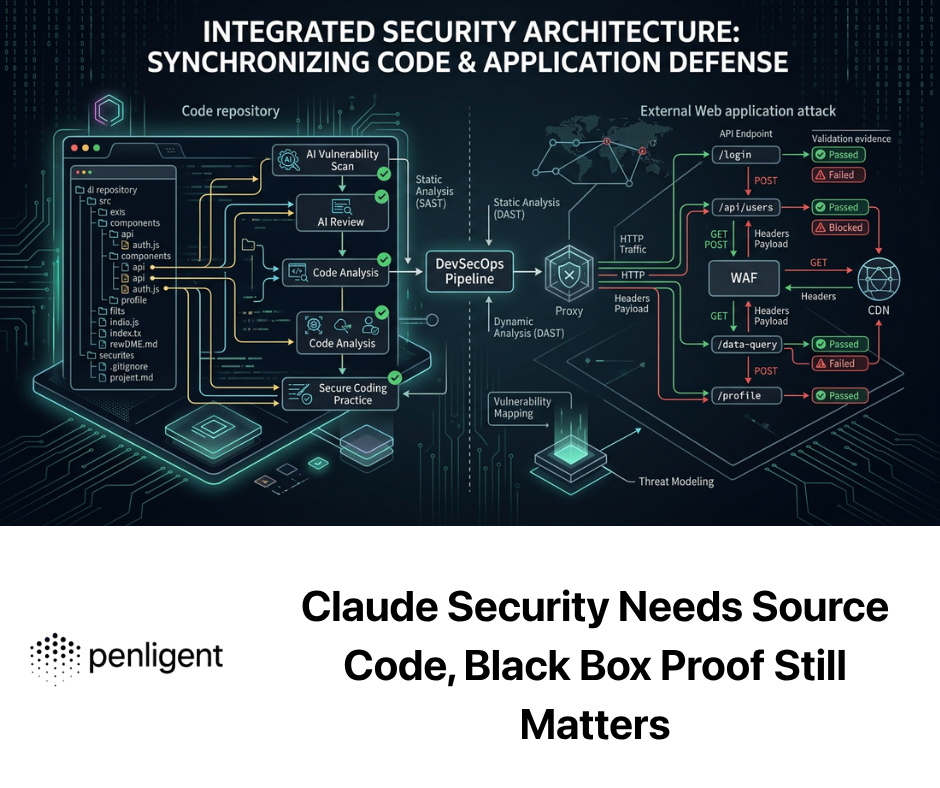

यहीं पर कई मौजूदा मार्केट पेज गलती से सच बता देते हैं। 2025 और 2026 में AI पेंटस्टिंग के बारे में सबसे प्रभावशाली सार्वजनिक लेख बार-बार उन्हीं कुछ क्षमताओं पर लौटते हैं: व्यावसायिक तर्क को समझना, प्रमाणीकृत स्थिति को बनाए रखना, शोषण का प्रमाण तैयार करना, वास्तविक इंजीनियरिंग वर्कफ़्लो के साथ एकीकृत होना, और सॉफ़्टवेयर बदलने पर निरंतर पुनः परीक्षण करना। भले ही विक्रेता आर्किटेक्चर, मूल्य निर्धारण, या लक्षित बाजार पर असहमत हों, वे मूल्यांकन मानदंड बार-बार सामने आते हैं। दृश्यमान बाज़ार सहमति यह है कि एक वास्तविक एआई पेंटस्ट टूल को इस बात से परिभाषित नहीं किया जाता कि क्या यह समझा सकता है एनमैप सुबोध अंग्रेज़ी में आउटपुट। इसे इस बात से परिभाषित किया जाता है कि क्या यह काम के कठिन मध्य भाग को कर सकता है, जहाँ कच्चा सिग्नल हमला मार्गों, शोषण सत्यापन और रक्षा योग्य साक्ष्य में बदल जाता है। (भागो)

एक एआई पेनटेस्ट टूल क्या नहीं है

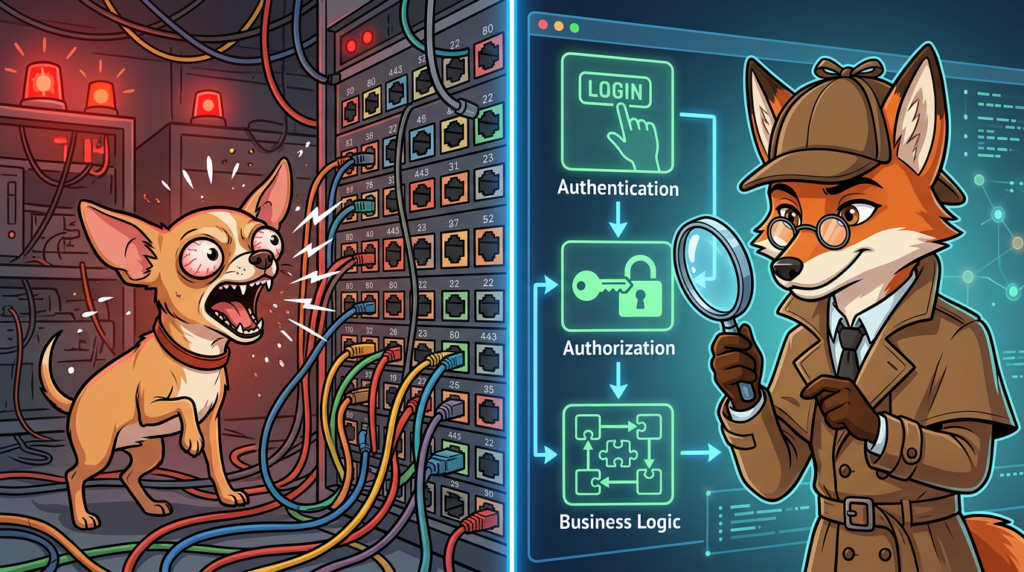

बहुत सारी भ्रम की शुरुआत एक गलत धारणा से होती है: कि कमजोरियों के बारे में बात करने के लिए LLM का उपयोग करने वाली कोई भी चीज़ स्वचालित रूप से "पेंटस्टिंग" है। ऐसा नहीं है। एक चैट लेयर वाला स्कैनर निष्कर्षों का सारांश दे सकता है। एक नियम इंजन गंभीरता निर्धारित कर सकता है। एक कोपायलट अगली कमांड चलाने का सुझाव दे सकता है। ये उपयोगी सुविधाएँ हैं, लेकिन ये अपने आप में पेनेट्रेशन टेस्टिंग की सीमा को पार नहीं करती हैं। पेनेट्रेशन टेस्टिंग सक्रिय, अनुकूली और साक्ष्य-आधारित होती है। यह इस बारे में है कि लक्ष्य जानबूझकर बनाए गए दबाव में कैसे व्यवहार करता है, न कि केवल इस बारे में कि क्या कोई ज्ञात पैटर्न प्रतिक्रिया से मेल खाता है। यह अंतर एपीआई और आधुनिक वेब अनुप्रयोगों में और भी अधिक मायने रखता है, जहाँ स्थिति, प्राधिकरण और वर्कफ़्लो लॉजिक वास्तविक जोखिम तय करते हैं। (ओवास्प)

OWASP का वर्तमान मार्गदर्शन इस बात को किसी भी मार्केटिंग कॉपी से बेहतर तरीके से स्पष्ट करता है। वर्तमान OWASP टॉप 10 रिलीज 2025 संस्करण है, और OWASP टूटे हुए एक्सेस कंट्रोल और इंजेक्शन को मुख्य वेब जोखिमों के रूप में मानना जारी रखता है। एपीआई सुरक्षा टॉप 10 2023, टूटे हुए ऑब्जेक्ट लेवल ऑथराइज़ेशन (Broken Object Level Authorization) को API1 पर रखता है, और इस बात पर ज़ोर देता है कि एपीआई पथों, हेडर और पेलोड में ऑब्जेक्ट पहचानकर्ताओं (object identifiers) को उजागर करते हैं, और उपयोगकर्ता द्वारा प्रदान किए गए पहचानकर्ताओं को छूने वाले हर फ़ंक्शन में प्राधिकरण को मान्य किया जाना चाहिए। एपीआई के लिए OWASP का SSRF मार्गदर्शन भी उतना ही स्पष्ट है: यदि कोई एपीआई उपयोगकर्ता द्वारा दिए गए URL को सत्यापित किए बिना दूरस्थ संसाधनों को प्राप्त करता है, तो हमलावर एप्लिकेशन को संरक्षित आंतरिक सीमाओं को पार करते हुए भी, अप्रत्याशित स्थानों पर तैयार अनुरोध भेजने के लिए मजबूर कर सकते हैं। यह वह क्षेत्र नहीं है जहाँ कोई सामान्य क्रॉलर या regex-heavy DAST इंजन अच्छा प्रदर्शन करता है। यह वह क्षेत्र है जहाँ एक टूल को भूमिकाओं, ऑब्जेक्ट्स, स्थिति संक्रमणों और पार्श्व प्रभावों को समझना होता है। (ओवास्प)

यही कारण है कि "स्कैनर प्लस चैटबॉट" वाक्यांश एक इतना उपयोगी नकारात्मक परीक्षण बन गया है। यदि कोई प्लेटफ़ॉर्म मुख्य रूप से ज्ञात कमजोरियों की श्रेणियों की खोज करता है, और फिर आउटपुट को प्राथमिक जांच और रिपोर्टिंग के लिए एक एलएलएम (LLM) में भेजता है, तो यह आक्रामक गहराई में वास्तविक सुधार किए बिना संचालन में सुधार कर सकता है। यह तब भी सार्थक हो सकता है। टीमों को बेहतर रिपोर्टिंग, कम फर्जी-सकारात्मक मामलों से निपटने में होने वाली कठिनाई, और टिकटिंग सिस्टम में तेज़ हस्तांतरण से निश्चित रूप से लाभ होता है। लेकिन यह उस प्रणाली के समान नहीं है जो एक वास्तविक एप्लिकेशन में बहु-चरणीय प्राधिकरण दोष की पहचान कर सकती है, फ़्लो के माध्यम से प्रमाणीकरण को सक्रिय रख सकती है, उपकरणों का चयन कर सकती है, आउटपुट का पार्स कर सकती है, अपनी योजना को अनुकूलित कर सकती है, और केवल तभी रुकती है जब या तो यह एक सुरक्षित प्रमाण तक पहुँच जाए या यह समझाने के लिए पर्याप्त सबूत इकट्ठा कर ले कि वह आगे क्यों नहीं बढ़ सकी। वर्तमान एआई पेनटेस्ट उपकरणों की सार्वजनिक तुलनाएँ तेजी से ठीक उसी अंतर के इर्द-गिर्द घूमती हैं। (भागो)

2026 में बाज़ार के चार रूप

आज के एआई पेनेटस्टिंग बाजार को समझने का सबसे आसान तरीका है इसे एक ही लाइन पर सभी विक्रेताओं को रैंक करने की कोशिश करने के बजाय चार रूपों में विभाजित करना।

पहला आकार है अनुसंधान और ओपन-सोर्स एजेंट फ्रेमवर्क. PentestGPT उस श्रेणी में सबसे पहचानने योग्य उदाहरण है। मूल पेपर ने इसे तीन स्व-परस्पर क्रियाशील मॉड्यूल के साथ एक LLM-सशक्त स्वचालित पैठ परीक्षण उपकरण के रूप में प्रस्तुत किया था, जो उप-कार्यों में संदर्भ को बनाए रखने के लिए थे, और पेपर के बेंचमार्क में उपयोग किए गए आधारभूत मॉडल की तुलना में 228.6 प्रतिशत कार्य-समापन सुधार की सूचना दी थी। इसकी वर्तमान सार्वजनिक साइट नई पाइपलाइन को टोही से लेकर शोषण तक स्वायत्त के रूप में प्रस्तुत करती है। इसके इर्द-गिर्द, ओपन-सोर्स इकोसिस्टम का विस्तार हुआ है: सार्वजनिक सूचियों में अब आमतौर पर PentAGI, HexStrike AI, Strix, CAI, Nebula, Neurosploit, और Deadend CLI शामिल हैं। ये सिस्टम महत्वपूर्ण हैं क्योंकि वे इस क्षेत्र की दिशा दिखाते हैं और ऑफेंसिव इंजीनियरों के लिए वास्तविक प्रयोग का स्थान प्रदान करते हैं। लेकिन वे अक्सर खंडित, इंजीनियरिंग-प्रधान, और उत्पादन परिपक्वता में असमान भी होते हैं। (arXiv)

दूसरा आकार है स्वायत्त प्रमाणीकरण मंच, आमतौर पर शोषण मार्गों, परिचालन यथार्थवाद और उच्च-मात्रात्मक मूल्यांकन पर केंद्रित। Horizon3 की NodeZero सार्वजनिक स्थिति इस खंड का एक अच्छा उदाहरण है: ऑन-प्रिमाइज़, क्लाउड और हाइब्रिड इंफ्रास्ट्रक्चर में स्वायत्त पेनेट्रेशन टेस्टिंग, बड़े पैमाने पर संचालन और बिना कठोर दायरा या आवृत्ति प्रतिबंधों के साथ। यह खंड तब सबसे मजबूत होता है जब समस्या "किसी इंसान को सोचने में मदद करना" नहीं, बल्कि "लगातार यह सत्यापित करना कि एक हमलावर वास्तव में कितना आगे जा सकता है।" यहाँ इंजीनियरिंग की चुनौती सुरुचिपूर्ण प्राकृतिक भाषा इंटरैक्शन से कम और विश्वसनीय ऑर्केस्ट्रेशन, प्रूफ जेनरेशन, पुनरावृत्ति, और परिचालन सुरक्षा से अधिक संबंधित है। (हॉरिज़न3.एआई)

तीसरा आकार है बिजनेस-लॉजिक-फर्स्ट वेब और एपीआई परीक्षण प्लेटफ़ॉर्मवर्तमान सार्वजनिक तुलनाएँ इस श्रेणी का वर्णन अधिकतर स्टेटफुल परीक्षण, प्रमाणीकृत प्रवाह, BOLA और IDOR का पता लगाने, शोषण-प्रूफ, और डेवलपर-उपयोगी सुधार के संदर्भ में करती हैं। यह जोर एक कारण से है। आधुनिक अनुप्रयोग कम बार इसलिए विफल होते हैं क्योंकि किसी ने SQL इंजेक्शन के अस्तित्व को याद नहीं रखा, और अधिक बार इसलिए कि प्राधिकरण तर्क, ऑब्जेक्ट सीमाएँ, भूमिका मॉडल और कार्यप्रवाह संक्रमण सूक्ष्म रूप से गलत होते हैं। इस खंड में सार्वजनिक लेखन बार-बार भूमिकाओं, सत्रों, जटिल प्रमाणीकरण, शोषण के साक्ष्य और CI/CD पुनःपरीक्षण के लिए समर्थन पर जोर देता है। ये ठीक वही विशेषताएँ हैं जो सार्थक AI सहायता को सतही स्वचालन से अलग करती हैं। (भागो)

चौथा आकार है मानव-नेतृत्व, एआई-संवर्धित सेवा मॉडलयह दृष्टिकोण स्पष्ट रूप से मानव पेनेटesters को अंत-से-अंत तक प्रतिस्थापित करने का प्रयास नहीं करता। इसके बजाय, यह मिलान, प्राथमिकता निर्धारण, रिपोर्टिंग या समृद्धिकरण में गति लाने के लिए AI का उपयोग करता है, जबकि अन्वेषणात्मक परीक्षण और अंतिम सत्यापन का नियंत्रण मानवों के पास ही रहता है। अत्यधिक विनियमित वातावरणों में, या उन संगठनों में जो अभी भी नामित परीक्षकों और निर्धारित कार्य-अवधियों को प्राथमिकता देते हैं, यह पूरी तरह एजेंट-आधारित दृष्टिकोण की तुलना में बेहतर हो सकता है। यह भी याद दिलाता है कि असली सवाल यह नहीं है कि क्या मानव गायब हो जाएंगे। वास्तविक प्रश्न यह है कि जब मशीनें दोहराए जाने वाले स्टेट-ट्रैकिंग और सबूत तैयार करने वाले अधिकांश कार्यों को संभाल लें, तो मानव ध्यान सबसे अधिक अतिरिक्त मूल्य कहाँ पैदा करता है। (भागो)

AI पेनेटस्टिंग पर सबसे अधिक दिखाई देने वाले सार्वजनिक लेख इन श्रेणियों के इर्द-गिर्द ही घूमते हैं, भले ही वे अलग-अलग भाषा का उपयोग करें। कुछ लोग इस विभाजन रेखा को "एजेंटिक बनाम लीगेसी" कहते हैं। कुछ इसे निरंतर परीक्षण बनाम आवधिक परीक्षण के रूप में देखते हैं। कुछ व्यावसायिक तर्क की बात करते हैं, कुछ एक्सप्लॉइट चेनिंग की, और कुछ ऑफेंसिव रियलिज़्म की। लेकिन ये श्रेणियाँ अब इतनी स्थिर हो चुकी हैं कि किसी भी गंभीर मूल्यांकन की शुरुआत यह तय करने से होनी चाहिए कि आप वास्तव में किस प्रकार का टूल ढूंढ रहे हैं। एक बग बाउंटी वर्कफ़्लो, एक रेड-टीम इंफ्रास्ट्रक्चर वैलिडेशन प्रोग्राम, एक PCI-भारी उद्यम, और एक API-प्रथम SaaS टीम सभी "AI पेंटस्टिंग" खरीद सकते हैं, जबकि उन्हें मूल रूप से अलग-अलग चीज़ों की आवश्यकता होती है। (भागो)

एक असली AI पेनेट्रेशन टेस्टिंग टूल को किन बातों में माहिर होना चाहिए

एक वास्तविक एआई पेनेटस्ट टूल को में अच्छा होना चाहिए संदर्भ, सिर्फ भाषा नहीं। इसका मतलब है संपत्ति मैपिंग, फ्रेमवर्क फिंगरप्रिंटिंग, एंडपॉइंट डिस्कवरी, और जैसे-जैसे नए सबूत आते हैं, लक्ष्य का एक सुसंगत मानसिक मॉडल आगे बढ़ाने की क्षमता। OWASP WSTG एक कारण से सूचना एकत्र करने, हमले की सतह की पहचान, एप्लिकेशन मैपिंग, फ्रेमवर्क फिंगरप्रिंटिंग, और आर्किटेक्चर मैपिंग को वर्कफ़्लो के सामने रखता है। उस नींव के बिना, आगे जो कुछ भी होता है वह शोर भरा या यादृच्छिक हो जाता है। कई "एआई" उत्पाद निष्कर्षों को अच्छी तरह से बता सकते हैं। बहुत कम ही अनिश्चितता के तहत एक उपयोगी लक्ष्य मॉडल बना और बनाए रख सकते हैं। (ओवास्प)

इसे इसमें भी अच्छा होना चाहिए। राज्यआधुनिक सॉफ़्टवेयर पृष्ठों का एक स्थिर संग्रह नहीं है। यह भूमिकाएँ, सत्र, JWTs, CSRF टोकन, OAuth नृत्य, टेनेंट संदर्भ, पार्श्व प्रभाव, समाप्त हो चुके टोकन, पुनःप्रसारण खिड़कियाँ, और असिंक्रोनस जॉब्स है। वर्तमान उपकरणों की सार्वजनिक तुलनाएँ लगातार प्रमाणीकरण की मजबूती को एक निर्णायक कारक के रूप में चिह्नित करती हैं क्योंकि यह किसी उपकरण के वास्तविक उपयोग में ढहने का सबसे तेज़ तरीकों में से एक है। एक ऐसी प्रणाली जो SSO, MFA, मल्टी-टैब व्यवहार, या टोकन रोटेशन का सामना नहीं कर सकती, वह ठीक उन्हीं प्रकार की खामियों को चूक जाएगी जिनकी आधुनिक अनुप्रयोगों में सुरक्षा टीमें सबसे अधिक परवाह करती हैं। वर्तमान उपकरण तुलनाओं में यह इसलिए दिखता है क्योंकि स्थिति (state) वह जगह है जहाँ सरलीकृत स्वचालन समाप्त हो जाता है। (भागो)

अगली आवश्यकता है अधिकृतिकरण और व्यावसायिक तर्क जागरूकताOWASP की BOLA पर API मार्गदर्शन इस समस्या को स्पष्ट करती है: ऑब्जेक्ट पहचानकर्ता हर जगह दिखाई देते हैं, और जब प्राधिकरण जांच अधूरी होती है तो इन्हें हेरफेर करना अक्सर किसी अन्य उपयोगकर्ता के डेटा या अनुमतियों को उजागर करने के लिए पर्याप्त होता है। OWASP WSTG में अभी भी समर्पित प्राधिकरण और व्यावसायिक तर्क परीक्षण अनुभाग शामिल हैं क्योंकि ये मुद्दे सीमांत मामले नहीं हैं। ये केंद्रीय विफलता मोड हैं। अब जो उपकरण मायने रखते हैं, वे वे हैं जो केवल फॉर्म पर पेलोड शब्दकोशों को फिर से चलाने के बजाय उपयोगकर्ता, संसाधन, भूमिका, क्रिया और कार्यप्रवाह के बीच संबंधों पर तर्क कर सकते हैं। (ओवास्प)

एक वास्तविक उपकरण को भी आवश्यकता होती है। टूल समन्वय, सिर्फ मॉडल तर्क नहीं। सार्वजनिक अनुसंधान साहित्य एक ही सबक पर सहमत होता जा रहा है: LLMs पेनटेस्टिंग के लिए तब कहीं अधिक उपयोगी बन जाते हैं जब उन्हें योजना, पार्सिंग, मेमोरी और निष्पादन सीमाओं वाली संरचित बहु-चरणीय प्रणालियों में एम्बेड किया जाता है। PentestGPT का बहु-मॉड्यूल डिज़ाइन एक शुरुआती संकेत था। AutoPentester ने इस विचार को और आगे बढ़ाया और कम मानवीय हस्तक्षेप के साथ PentestGPT की तुलना में बेहतर उप-कार्य पूर्ति और व्यापक भेद्यता कवरेज की सूचना दी। वास्तविक-विश्व पैठ परीक्षण के लिए एक अच्छा एलएलएम एजेंट क्या बनाता है, इस पर फरवरी 2026 के पेपर ने विफलताओं को टूलिंग-और-इंजीनियरिंग गैप्स और गहरी योजना/स्थिति-प्रबंधन विफलताओं में विभाजित करके तस्वीर को और भी स्पष्ट किया, फिर यह तर्क दिया कि कार्य-कठिनाई-जागरूक योजना आवश्यक है क्योंकि केवल मॉडल का स्केलिंग वास्तविक-विश्व नियंत्रण समस्या को हल नहीं करता है। यह ठीक उसी तरह का अंतर है जिसकी प्रैक्टिशनर्स को परवाह करनी चाहिए। एक परिष्कृत चैट इंटरफ़ेस एक कमजोर निष्पादन मॉडल की भरपाई नहीं कर सकता। (arXiv)

फिर आता है प्रमाणएक ऐसी खोज जिसे सत्यापित नहीं किया जा सकता, अक्सर ध्यान आकर्षित करने के लिए प्रतिस्पर्धा करने वाली एक और बैकलॉग आइटम होती है। सार्वजनिक उत्पाद पृष्ठ "उपयोग के प्रमाण" को बढ़ावा दे रहे हैं, और इसका एक कारण है: "संभावित रूप से कमजोर" और "यहाँ वह पुनरुत्पादन योग्य अनुरोध श्रृंखला है जो प्रभाव दिखाती है" के बीच का अंतर शोर और कार्रवाई के बीच का अंतर है। यह एआई-संचालित उपकरणों के लिए विशेष रूप से महत्वपूर्ण है क्योंकि संशयवाद तर्कसंगत है। इंजीनियर यह जानना चाहते हैं कि क्या सिस्टम ने वास्तव में कुछ सार्थक का परीक्षण किया या केवल एक संभावित कहानी पेश की। सुरक्षित प्रमाण, पुन: उत्पन्न करने योग्य कलाकृतियाँ, और ट्रेस करने योग्य साक्ष्य अब प्रीमियम अतिरिक्त सुविधाएँ नहीं हैं। वे विश्वास के लिए अनिवार्य शर्तें हैं। (भागो)

अंततः, एक वास्तविक एआई पेनेटस्ट टूल को में अच्छा होना चाहिए। नियंत्रणऑपरेटर सीमाओं के बिना आक्रामक स्वचालन परिपक्वता नहीं है। यह जोखिम हस्तांतरण है। पैठ परीक्षण के लिए दायरा अनुशासन, लेखापरीक्षितता, क्रिया नियंत्रण, और सुरक्षा नीतियों की आवश्यकता होती है। यहां तक कि इस क्षेत्र के उपकरणों से उत्पाद दस्तावेज़ीकरण अब नियमित रूप से उपयोगकर्ताओं को केवल स्पष्ट प्राधिकरण के साथ संचालन करने, शोरगुल वाले स्कैन या शोषण मॉड्यूल से पहले प्रभाव का आकलन करने, और विन्यास और निष्पादन कलाकृतियों को संरक्षित करने की चेतावनी देता है। इसे कानूनी बॉयलरप्लेट के रूप में नहीं लिया जाना चाहिए। यह एक डिज़ाइन आवश्यकता है। जैसे-जैसे परीक्षण वर्कफ़्लो अधिक स्वायत्त होता जाता है, यह और भी महत्वपूर्ण हो जाता है कि मनुष्य लक्ष्य निर्धारित कर सकें, सीमाओं को लॉक कर सकें, सबूतों की जांच कर सकें, और सिस्टम के असुरक्षित क्षेत्र में जाने से पहले कार्रवाइयों को रोक सकें या सीमित कर सकें। (पेनलिजेंट)

शोध तेज़ी से आगे बढ़ रहा है, लेकिन वास्तविक-दुनिया में पेंटस्टिंग अभी भी कठिन है।

एआई पेनेटस्टिंग के इर्द-गिर्द शोध की कहानी अब इतनी मजबूत हो गई है कि उसे नजरअंदाज नहीं किया जा सकता। PentestGPT ने यह स्थापित करने में मदद की कि एलएलएम (LLMs) पेनेटस्टिंग वर्कफ़्लो में सार्थक उप-कार्यों को संभाल सकते हैं, खासकर जब उन्हें योजना बनाने, कमांड जेनरेशन और पार्सिंग के लिए संरचित भूमिकाएँ दी जाती हैं। फिर AutoPentester ने दिखाया कि अधिक एजेंटिक ऑर्केस्ट्रेशन, पहले के सिस्टम की तुलना में, उप-कार्य पूरा करने और भेद्यता कवरेज में सुधार कर सकता है। फरवरी 2026 के "वास्तविक-विश्व पैठ परीक्षण के लिए एक अच्छा एलएलएम एजेंट क्या बनाता है?" पेपर ने 28 प्रणालियों का विश्लेषण करके और यह तर्क देते हुए कि विफलताओं के दो व्यापक प्रकार हैं, इस क्षेत्र को केवल आशावाद से आगे बढ़ाया: कुछ इंजीनियरिंग विफलताएं हैं जिन्हें बेहतर टूल और प्रॉम्प्ट से कम किया जा सकता है, लेकिन अन्य गहरी योजना विफलताएं हैं जो एजेंटों द्वारा प्रयास आवंटित करने, संदर्भ प्रबंधित करने और कार्यक्षमता का अनुमान लगाने के तरीके से जुड़ी हैं। दूसरे शब्दों में, समस्या सिर्फ एक बेहतर मॉडल का होना नहीं है। यह एक बेहतर आक्रामक नियंत्रण लूप (offensive control loop) का होना है। (arXiv)

वह बारीकी मायने रखती है क्योंकि सार्वजनिक बातचीत अभी भी दो बुरे चरमों में से किसी एक की ओर बह सकती है। एक चरम इनकार है: "एलएलएम पेनेट टेस्ट नहीं कर सकते, यह सब हाइप है।" दूसरा जादुई सोच है: "एजेंट इस साल पेनेटस्टर की जगह ले लेंगे।" इनमें से कोई भी सबूतों से मेल नहीं खाता। शोध एंड-टू-एंड वर्कफ़्लो, टूल के उपयोग, योजना और स्वायत्तता में वास्तविक प्रगति दिखाता है। साथ ही, बेंचमार्क प्रदर्शन प्रणालियों को ऐसे तरीकों से बढ़ा-चढ़ाकर दिखा सकता है जो उत्पादन वातावरण में आसानी से लागू नहीं होते हैं। वेब हैकिंग में एआई एजेंट बनाम मनुष्यों पर विज़ की जनवरी 2026 की चर्चा यहाँ उपयोगी है क्योंकि यह इस बात पर प्रकाश डालती है कि कैसे नियंत्रित बेंचमार्क वातावरण में अक्सर वास्तविक दुनिया के बग बाउंटी या पेनेट्रेशन टेस्टिंग की तुलना में सफलता के मानदंड अधिक स्पष्ट होते हैं, जहाँ प्रगति क्रमिक होती है और अंतिम स्थिति अस्पष्ट होती है। उस अवलोकन को एआई एजेंट्स की खारिज करने के रूप में नहीं समझना चाहिए। इसे इस बात की याद दिलाने के रूप में समझना चाहिए कि वास्तविक पेनटेस्टिंग आंशिक प्रगति, शाखाओं वाली परिकल्पनाओं, और बदलते लक्ष्यों को ऐसे तरीकों से पुरस्कृत करती है जिन्हें सीटीएफ-शैली का मूल्यांकन अक्सर कम आंकता है। (arXiv)

यही कारण है कि केवल डेमो की गति या बेंचमार्क संख्याओं के आधार पर टूल का मूल्यांकन भ्रामक हो सकता है। एक सिस्टम जो एक साफ-सुथरी लैब में उत्कृष्ट प्रदर्शन करता है, वह प्रोडक्शन SSO फ्लो, एक स्टेटफुल शॉपिंग कार्ट, या निहित नियमों से भरे मल्टीटेनेंट ऑथराइज़ेशन मॉडल के साथ संघर्ष कर सकता है। एक सिस्टम जो दो पाठ्यपुस्तक इंजेक्शन ढूंढता है, वह उस सिस्टम से कम मूल्यवान हो सकता है जो पुनरुत्पादित प्रमाण के साथ एक टेनेंट-ब्रेक BOLA की पहचान करता है। 2026 में, एआई पेनेटस्टिंग पर सर्वश्रेष्ठ सार्वजनिक लेखन पहले से ही "क्या एआई पेनेटस्टिंग कर सकता है?" से हटकर अधिक परिचालन संबंधी प्रश्नों की ओर बढ़ रहा है: किस प्रकार के लक्ष्य, किन प्रतिबंधों के तहत, कितने सबूतों के साथ, और किस सुरक्षा और मानवीय नियंत्रण मॉडल के साथ। यह एक स्वस्थ बातचीत है। (भागो)

हाल के CVEs क्यों साबित करते हैं कि सत्यापन शोर पर भारी पड़ता है

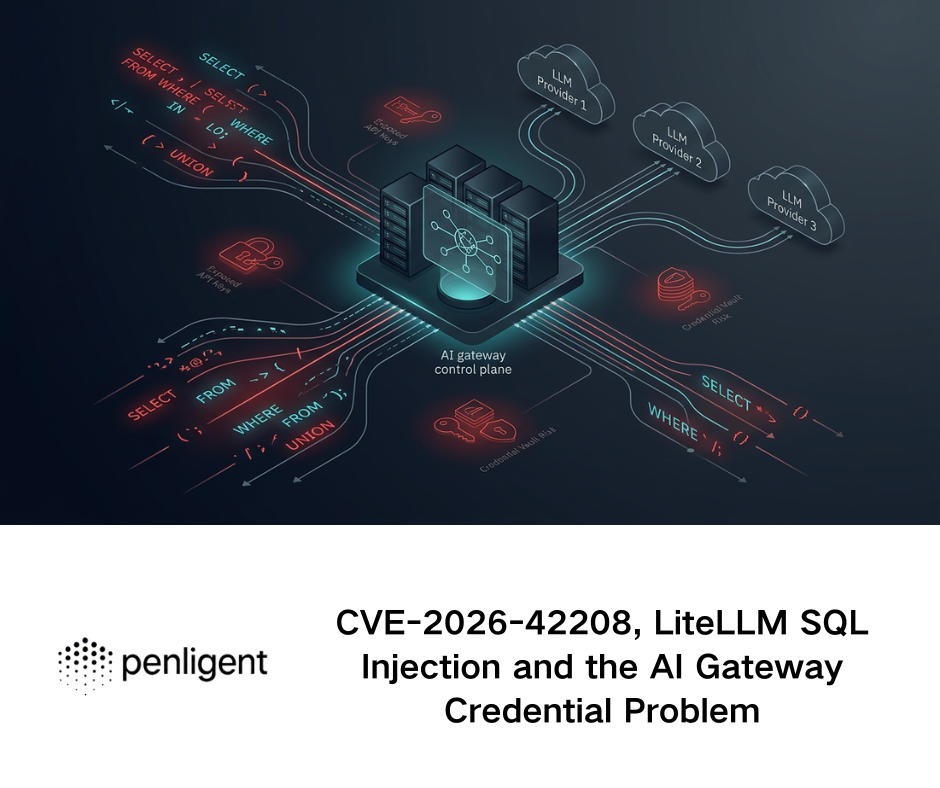

हाल की उच्च-प्रभाव वाली कमजोरियाँ एक उपयोगी तर्कसंगत जाँच हैं क्योंकि वे सैद्धांतिक पता लगाने और व्यावहारिक आक्रामक मूल्य के बीच की दूरी को उजागर करती हैं।

लो बियॉन्डट्रस्ट CVE-2026-1731बियॉन्डट्रस्ट की फरवरी 2026 की एडवाइजरी कहती है कि पैच 2 फरवरी को जारी किए गए थे, एडवाइजरी 6 फरवरी को प्रकाशित की गई थी, और शुरुआती शोषण प्रयास 10 फरवरी को देखे गए थे। सार्वजनिक CISA खोज परिणाम यह भी दिखाते हैं कि इस भेद्यता को फरवरी में ज्ञात शोषित भेद्यताओं (Known Exploited Vulnerabilities) वर्कफ़्लो में जोड़ा गया था। यहां जो बात मायने रखती है वह केवल CVE लेबल नहीं है। यह परिचालन सबक है। इंटरनेट-फेसिंग रिमोट एक्सेस इंफ्रास्ट्रक्चर रक्षक की समय-सीमा को संक्षिप्त कर देता है। उस संदर्भ में एक उपयोगी एआई पेंटस्ट टूल वह नहीं है जो केवल यह जानता हो कि कमांड इंजेक्शन एडवाइजरी क्या है। यह वह है जो यह पहचान सकता है कि क्या प्रभावित उत्पाद एक्सपोज्ड है, क्या संस्करण और प्रबंधन प्लेटफ़ॉर्म प्रकाशित मुद्दे के अनुरूप हैं, क्या पहुँच योग्य हमले के रास्ते हैं, और क्या जोखिम को सुरक्षित रूप से सत्यापित किया जा सकता है और कार्रवाई के लिए पर्याप्त तेजी से दस्तावेजीकृत किया जा सकता है। (बियॉन्डट्रस्ट)

अब देखो वीम बैकअप और प्रतिकृति. Veeam की मार्च 2026 की सुरक्षा जानकारी इस बात का संक्षिप्त उदाहरण है कि एंटरप्राइज अटैक चेन सिर्फ एक बग तक सीमित नहीं होतीं। इसी प्रकटीकरण सेट में, Veeam ने बैकअप सर्वर पर एक गंभीर प्रमाणित-डोमेन-उपयोगकर्ता RCE, एक उच्च-गंभीरता वाली समस्या जो कम-विशेषाधिकार वाले उपयोगकर्ताओं को सहेजे गए SSH क्रेडेंशियल निकालने की अनुमति देती है, Windows-आधारित सर्वरों पर एक उच्च-गंभीरता वाला स्थानीय विशेषाधिकार वृद्धि, और एक अन्य गंभीर समस्या सूचीबद्ध की है जो Backup Viewer को कोड निष्पादित करने की अनुमति देती है के रूप में पोस्टग्रेस उपयोगकर्ता। वह क्लस्टर लगभग उन बातों की एक चेकलिस्ट है जिनके बारे में असली हमलावर और असली पेंटस्टर सोचते हैं: विशेषाधिकार सीमाएं, प्रमाण-पत्र सामग्री, बैकअप अवसंरचना, भूमिका दुरुपयोग, और शोषणोपरांत लाभ। एक स्कैनर संस्करणों को सूचीबद्ध कर सकता है और शायद CVEs से मेल खा सकता है। एक वास्तविक AI पेंटस्ट टूल को यह मॉडल करने में मदद करनी चाहिए कि उन कमजोरियों का पर्यावरण में क्या मतलब है, कौन सी पहचान महत्वपूर्ण हैं, कौन से पार्श्व पथ खुलते हैं, और एक रक्षक को मरम्मत अनुक्रम को प्राथमिकता देने के लिए किस सबूत की आवश्यकता है। (वीम सॉफ़्टवेयर)

SQL सर्वर CVE-2026-21262 एक अलग बात कहता है। माइक्रोसॉफ्ट की 10 मार्च, 2026 की SQL सर्वर सुरक्षा अपडेट सूची, समर्थित रिलीज़ में संबोधित की गई कमजोरियों में CVE-2026-21262 को शामिल करती है। यह उस तरह का CVE है जो रक्षकों को याद दिलाता है कि सभी महत्वपूर्ण आक्रामक सत्यापन चमकदार वेब फ्रंट-एंड में ही नहीं होते हैं। डेटाबेस, मिडलवेयर, प्रबंधन प्लेटफॉर्म, और एंटरप्राइज सेवा घटक अभी भी सैद्धांतिक कमजोरी और व्यावसायिक प्रभाव के बीच के रास्ते पर मौजूद हैं। सही AI पेनेटस्ट टूल को CVEs को अलग-थलग सुर्खियों की तरह नहीं देखना चाहिए। इसे उन्हें ऐसे संकेतों के रूप में देखना चाहिए जिनके लिए पर्यावरण-जागरूक सत्यापन की आवश्यकता होती है: कौन से संस्करण मौजूद हैं, कौन से विशेषाधिकार मौजूद हैं, नेटवर्क की पहुँच कैसी है, कौन से आसन्न क्रेडेंशियल या सेवा खाते प्रभाव को बढ़ा सकते हैं, और क्या इस विशिष्ट टोपोलॉजी में शोषण वास्तव में मायने रखेगा। (माइक्रोसॉफ्ट सहायता)

दूसरे शब्दों में, हाल के CVEs हमें सिर्फ यह नहीं बताते कि क्या पैच करना है। वे हमें बताते हैं कि अगली पीढ़ी के AI पेंटस्ट उपकरणों को किन बातों पर तर्क करने में सक्षम होना चाहिए। संस्करण मिलान तो न्यूनतम आवश्यकता है। पहुंच, शोषण क्षमता, विशेषाधिकार संदर्भ, श्रृंखलाबद्धता, और पुनरुत्पादन योग्य साक्ष्य असली काम हैं। इसीलिए "हमला मार्ग," "प्रमाण," "व्यावसायिक तर्क," और "निरंतर पुनःपरीक्षण" के आसपास वर्तमान सार्वजनिक बाज़ार की भाषा केवल फैशनेबल नहीं है। यह रक्षात्मक पीड़ा के वास्तविक स्वरूप को दर्शाती है। (भागो)

सबसे महत्वपूर्ण परीक्षण: क्या यह आधुनिक वेब और एपीआई की वास्तविकता को संभाल सकता है?

यदि आप किसी AI पेनेट्रेशन टेस्टिंग टूल का मूल्यांकन करने का शॉर्टकट चाहते हैं, तो एक ही सवाल पूछें: क्या यह लगातार उन प्रकार के मुद्दों का परीक्षण कर सकता है जिन्हें OWASP अभी भी 2025 और 2026 में सबसे महत्वपूर्ण बताता है? टूटा हुआ एक्सेस कंट्रोल OWASP की वर्तमान वेब मार्गदर्शन में केंद्रीय बना हुआ है, और API सुरक्षा मार्गदर्शन अभी भी BOLA से ही शुरू होता है। यह संयोगवश नहीं है। वास्तविक अनुप्रयोगों में सबसे कठिन समस्याएँ अक्सर स्वचालित रूप से फिंगरप्रिंट करने में सबसे आसान नहीं होतीं। ये भूमिका संबंधी धारणाओं, छिपे हुए वर्कफ़्लो संक्रमणों, ऑब्जेक्ट संदर्भों और सेवाओं के बीच इंटरैक्शन के भीतर मौजूद होती हैं। महत्वपूर्ण उपकरण वे हैं जो उस व्यवहार का एक लाइव मॉडल बनाए रख सकते हैं और धागे को खोए बिना दबाव डाल सकते हैं।ओवास्प)

उस दबाव को स्थिति-सचेत होना चाहिए। एक उपयोगी एआई पेनेटस्ट उपकरण को अतिसक्रिय फज़र की बजाय एक अनुशासित परीक्षक की तरह काम करने में सक्षम होना चाहिए। इसे पता होना चाहिए कि यह किन खातों का उपयोग कर रहा है, अपेक्षित प्राधिकरण सीमाएँ क्या हैं, कौन-सी अनुरोध इतिहास महत्वपूर्ण है, कौन-से पार्श्व प्रभाव पहले से ही हो चुके हैं, और कौन-सी परिकल्पनाएँ अभी भी सक्रिय हैं। यहीं पर "तर्क", "योजना", और "एजेंटिक" डिज़ाइन पर सार्वजनिक चर्चाएँ बस फैशन की बातें रहना बंद कर देती हैं और इंजीनियरिंग आवश्यकताएँ बन जाती हैं। यदि कोई सिस्टम यह पूछने के लिए पर्याप्त अच्छी तरह से स्थिति (स्टेट) को संरक्षित नहीं कर सकता, "क्या अकाउंट A द्वारा टेनेंट X के तहत ऑब्जेक्ट 123 बनाने के बाद अकाउंट B उसे देख सकता है?", तो वह एक आधुनिक API-प्रधान स्टैक में उच्चतम-मूल्य वाले कार्य के लिए तैयार नहीं है। (भागो)

उसी तर्क का SSRF पर भी लागू होता है। OWASP की वर्तमान API मार्गदर्शन में कहा गया है कि SSRF की खामियाँ तब उत्पन्न होती हैं जब APIs उपयोगकर्ता इनपुट को सत्यापित किए बिना दूरस्थ संसाधन प्राप्त करती हैं और आधुनिक एप्लिकेशन विकास उन्हें अधिक सामान्य और अधिक खतरनाक बना देता है। एक वास्तविक आक्रामक उपकरण को उन डेटा प्रवाहों का पता लगाने, यह समझने कि दूरस्थ फ़ेच कार्यक्षमता कहाँ मौजूद है, सुरक्षित सत्यापन पथ उत्पन्न करने, और इनपुट तथा परिणामी आउटबाउंड व्यवहार दोनों को समझाने वाला साक्ष्य रिकॉर्ड करने में सक्षम होना चाहिए। मुख्य अंतर यह नहीं है कि एआई को पता है कि SSRF का क्या मतलब है। अंतर यह है कि क्या यह एप्लिकेशन का इतना अच्छा मॉडल बना सकता है कि वह सबसे पहले SSRF मार्ग को खोज सके और इसे यादृच्छिक पेलोड स्प्रे में बदलने के बिना साबित कर सके। (ओवास्प)

सुरक्षा इंजीनियरों के लिए एक व्यावहारिक मूल्यांकन ढांचा

नीचे एक सरल कार्यशील मैट्रिक्स है जिसका उपयोग मैं किसी भी उत्पाद का मूल्यांकन करने के लिए करूँगा जो होने का दावा करता है। एआई पेनेटस्ट टूलयह रणनीति के भेष में तैयार की गई खरीद चेकलिस्ट नहीं है। यह उत्पाद के दावों को इंजीनियरिंग की वास्तविकता में वापस लाने का एक तरीका है।

| क्षमता | "अच्छा" कैसा दिखता है | कमजोर उपकरण क्या करते हैं |

|---|---|---|

| लक्ष्य मॉडलिंग | संपत्तियों, फ्रेमवर्क, भूमिकाओं, एंडपॉइंट्स और ट्रस्ट सीमाओं का एक उपयोगी मानचित्र तैयार करता है। | ऐप को यूआरएल का एक समतल सेट मानता है। |

| प्रामाणिकता लचीलापन | SSO, सत्र परिवर्तनों, टोकन रिफ्रेश और भूमिका परिवर्तन से जीवित रहता है। | स्थिति बदलते ही टूट जाता है |

| अधिकृतता परीक्षण | BOLA, IDOR, भूमिका विचलन, किरायेदार पृथक्करण, और संपत्ति-स्तर का जोखिम परीक्षण | मुख्यतः सार्वजनिक अप्रमाणित पथों की जाँच करता है। |

| टूल समन्वय | सही उपकरणों का चयन करता है और उन्हें चलाता है, परिणामों का विश्लेषण करता है, और अगले कदमों को अनुकूलित करता है। | फीडबैक लूप के बिना सामान्य आदेश उत्पन्न करता है |

| साक्ष्य की गुणवत्ता | पुनरुत्पादन योग्य अनुरोध श्रृंखलाएँ, आर्टिफैक्ट्स और सुरक्षित प्रमाण उत्पन्न करता है। | कम तकनीकी आधार के साथ सारांश तैयार करता है। |

| सीवीई हैंडलिंग | परामर्शात्मक डेटा को वास्तविक पहुँच योग्य हमले के मार्गों से जोड़ता है। | संस्करण मिलान पर रुकता है |

| सुरक्षा नियंत्रण | दायरा लॉक, क्रिया नियंत्रण, ऑडिट लॉग, रोक स्थितियाँ | अस्पष्ट "एआई पर भरोसा करें" कार्यप्रवाह |

| पुनः परीक्षण | ठीक करने के बाद पुनः मान्य कर सकते हैं और पूर्व साक्ष्यों की तुलना कर सकते हैं। | हर रन को एक नए स्कैन के रूप में मानता है। |

| रिपोर्टिंग | डेवलपर द्वारा उपयोग योग्य निष्कर्ष और कार्यकारी द्वारा पठनीय सारांश प्रदान करता है। | कच्चा आउटपुट या सतही गद्य उगलता है |

| मानवीय नियंत्रण | लेट्स ऑपरेटरों को लक्ष्य संपादित करने, क्रियाओं को प्रतिबंधित करने और तर्क-आधारित आउटपुट की जांच करने की अनुमति देता है। | स्वचालन जादू के पीछे निर्णय-प्रक्रिया को छिपाता है |

यह मैट्रिक्स हवा में से नहीं बनाया गया है। यह NIST और OWASP द्वारा अभी भी वास्तविक परीक्षण कार्य के रूप में परिभाषित की जाने वाली चीज़ों, विशिष्ट रूप से बताने पर वर्तमान AI पेनेटस्टिंग मार्केट पेजों द्वारा जोर दिए जाने वाले बिंदुओं, और स्वचालित आक्रामक तर्क के कठिन हिस्सों के रूप में वर्तमान शोध द्वारा पहचानी गई चीज़ों का एक संश्लेषण है। यदि कोई विक्रेता प्रत्येक पंक्ति के बारे में स्पष्ट रूप से नहीं बता सकता है, तो आप अभी तक यह नहीं जानते कि आप क्या खरीद रहे हैं।एनआईएसटी कंप्यूटर सुरक्षा संसाधन केंद्र)

एक अच्छा व्यावहारिक परीक्षण यह है कि प्लेटफ़ॉर्म को एक नियंत्रित स्टेजिंग वातावरण में चलाया जाए, जिसमें जानबूझकर बोया गया ऑब्जेक्ट-स्तर का प्राधिकरण दोष, एक SSRF सिंक, एक टोकन रिफ्रेश एज केस, और कम से कम एक हालिया सॉफ़्टवेयर घटक जिसमें पैच योग्य CVE हो, शामिल हो। फिर चार प्रश्न पूछें। क्या टूल ने प्रासंगिक सतह का पता लगाया? क्या इसने पूरे फ्लो में अपनी स्थिति बनाए रखी? क्या इसने विनाशकारी तरीके से काम किए बिना महत्वपूर्ण बात साबित की? और क्या इसने ऐसे आर्टिफैक्ट्स छोड़े जिन्हें कोई दूसरा इंजीनियर दोबारा चला सके? यदि इनमें से किसी पर भी उत्तर 'नहीं' है, तो उत्पाद अभी भी उपयोगी हो सकता है, लेकिन यह अभी तक उस स्तर पर नहीं पहुंचा है जो "AI पेंटस्ट टूल" वाक्यांश से अभिप्रेत है। (ओवास्प)

यहाँ इस तरह का केवल अधिकृत कार्य संक्षिप्त: मैं वास्तव में किसी स्टेजिंग या लैब अभ्यास में ऐसी प्रणाली को सौंपता:

आप एक एप्लिकेशन और एपीआई वातावरण का परीक्षण कर रहे हैं, जो हमारे स्वामित्व में है और जिसे हम आक्रामक सत्यापन के लिए अधिकृत करते हैं।

लक्ष्य:

- सत्यापित करें कि क्या टेनेंट आइसोलेशन और ऑब्जेक्ट-स्तर की प्राधिकृति उपयोगकर्ता भूमिकाओं में लागू रहती है।

- सत्यापित करें कि क्या कोई उपयोगकर्ता-नियंत्रित URL फ़ेच सुविधाएँ SSRF जोखिम पैदा करती हैं।

- सत्यापित करें कि क्या ज्ञात उजागर घटक पहुँच योग्य हमले के मार्गों से मेल खाते हैं।

नियम:

- विनाशकारी क्रियाएँ न चलाएँ।

- प्रोडक्शन डेटा को बाहर न निकालें।

- पूर्ण एक्सप्लॉइट की बजाय एक्सप्लॉइट के सुरक्षित प्रमाण को प्राथमिकता दें।

- प्रत्येक पुष्टीकृत समस्या के लिए अनुरोध/प्रतिक्रिया आर्टिफैक्ट्स रखें।

- किसी भी ऐसी कार्रवाई से पहले रुकें और अनुमोदन मांगें जो टेस्ट खाते के बाहर सर्वर की स्थिति को बदलती हो।

प्रदान किए जाने वाले:

- केवल पुष्टीकृत निष्कर्ष

- पुन: उत्पन्न की जा सकने वाली अनुरोध श्रृंखलाएँ

- प्रभावित भूमिका, ऑब्जेक्ट, या सेवा से जुड़ा प्रभाव विवरण

- सुधार के बाद पुन: परीक्षण के लिए सुझाए गए चरण

वह प्रॉम्प्ट जानबूझकर उबाऊ है। यह एक विशेषता है, कोई कमी नहीं। सबसे मजबूत एआई पेनेटस्ट वर्कफ़्लो आमतौर पर सबसे सिनेमाई नहीं होते। ये वे होते हैं जिनमें स्पष्ट दायरा, स्पष्ट साक्ष्य आवश्यकताएँ और सख्त कार्रवाई सीमाएँ होती हैं। यहीं पर कई मौजूदा उपकरण यह भी दिखा देते हैं कि वे वास्तविक काम के लिए बनाए गए हैं या केवल डेमो के लिए।पेनलिजेंट)

और यहाँ वह प्रकार का खोजा गया अवशेष है जिसे एक परिपक्व प्रणाली उत्पन्न करने में सक्षम होनी चाहिए:

{

"finding_type": "BOLA",

"asset": "api.staging.example.internal",

"affected_endpoint": "GET /v1/invoices/{invoice_id}",

"tested_roles": ["customer_basic", "customer_admin"],

"साक्ष्य": [

{

"role": "customer_basic",

"request": "GET /v1/invoices/884193",

"expected": "403 Forbidden",

"observed": "200 OK"

}

],

"impact": "क्रॉस-टेनेंट चालान का खुलासा",

"safe_proof": "केवल-पढ़ने की पहुँच की पुष्टि हुई, कोई लिखने की क्रिया नहीं की गई",

"retest_condition": "ठीक करने के बाद गैर-मालिक ऑब्जेक्ट एक्सेस के लिए 403 की अपेक्षा करें"

}

यह वह संरचनात्मक स्तर है जिसकी संरक्षकों को आवश्यकता है यदि वे चाहते हैं कि एआई पेनेट्रेशन टेस्टिंग इंजीनियरिंग, शासन और पुनःपरीक्षण वर्कफ़्लो में शामिल हो जाए, बजाय इसके कि यह एक और अतसत्यापित शोर की धारा बनकर रह जाए। यह यह भी स्पष्ट करता है कि वर्तमान सार्वजनिक उत्पाद भाषा में "प्रूफ़" बार-बार क्यों दिखाई देता है: एक बार टीमें एआई-संचालित प्रणालियों का परिचालन स्तर पर उपयोग शुरू कर देती हैं, तो साक्ष्य संरचना चतुर शब्दावली से अधिक महत्वपूर्ण हो जाती है।भागो)

सार्वजनिक GitHub पक्ष पर, Penligent संगठन छोटा है लेकिन दिशात्मक रूप से जानकारीपूर्ण है। दृश्यमान रिपॉजिटरी में शामिल हैं एआई2पेंटस्टूल, और फोर्क्स के वुलहब और वेबगोट. यह संयोजन इसलिए महत्वपूर्ण है क्योंकि यह हमले के कार्य के तीन आसन्न स्तरों पर व्यावहारिक ध्यान का संकेत देता है: उपकरणों की उपलब्धता, कमजोर लैब वातावरण, और वास्तविक परीक्षण वर्कफ़्लो। दूसरे शब्दों में, सार्वजनिक पदचिह्न "रिपोर्टिंग रैपर के रूप में एआई" की ओर कम और "उपकरणों और वातावरण के ऊपर एक ऑपरेटर परत के रूप में एआई" की ओर अधिक इशारा करता है, जिनका वास्तव में पैनेटस्टर उपयोग करते हैं।गिटहब)

उस पदचिह्न में सबसे स्पष्ट सार्वजनिक अवशेष है एआई2पेंटस्टूल. इसका README एक एआई-संचालित स्वचालित इंस्टॉलर का वर्णन करता है जो पैठ परीक्षण उपकरण सूट के लिए पुनः प्रयास तंत्र, त्रुटि सुधार, पूर्ण लॉगिंग और macOS, Linux तथा Windows पर क्रॉस-प्लेटफ़ॉर्म व्यवहार के साथ मार्गदर्शन प्रदान करता है। उसी रिपॉजिटरी में नेटवर्क स्कैनिंग, सूचना संग्रह, वेब एप्लिकेशन परीक्षण, नेटवर्क टूलिंग और SSL/TLS विश्लेषण के लिए 15 सामान्य उपकरणों के लिए सार्वजनिक रूप से समर्थन सूचीबद्ध है, जिनमें शामिल हैं एनमैप, मासस्कैन, एकत्र करना, दहार्वेस्टर, गोबस्टर, एसक्यूएलमैप, डाइरेक्ट सर्च, डब्ल्यूफज़, कोई नहीं, और स्लाइज़. इससे भी महत्वपूर्ण बात यह है कि Penligent की अपनी दस्तावेज़ीकरण इस रिपॉजिटरी को स्वचालित इंस्टॉलेशन और कॉन्फ़िगरेशन आयात के लिए आधिकारिक पथ के रूप में लिंक करती है, जिससे परिनियोजन में तेजी आती है। यह AI2PentestTool को केवल एक साइड प्रोजेक्ट से कहीं अधिक बनाता है। यह सार्वजनिक परिचालन कहानी का हिस्सा है। (गिटहब)

उत्पाद के लिहाज़ से, Penligent की सार्वजनिक साइट इस प्लेटफ़ॉर्म को उन विशेषताओं के आधार पर पेश करती है जो AI पेंटस्टिंग की बातचीत में वर्तमान में सबसे ज़्यादा मायने रखती हैं: हाल के CVEs के लिए स्कैनिंग, एक-क्लिक प्रूफ़-ऑफ़-कॉन्सेप्ट स्क्रिप्ट बनाना, सबूत-प्रथम परिणाम, ऑपरेटर-नियंत्रित वर्कफ़्लो, और काली टूलिंग के एक व्यापक सेट के साथ एकीकरण। सार्वजनिक दस्तावेज़ों में यह भी कहा गया है कि पेनलिजेंट काली में पहले से इंस्टॉल किए गए टूल को चला सकता है, और सार्वजनिक साइट बार-बार सत्यापित निष्कर्षों, पुन: उत्पन्न करने योग्य कलाकृतियों, और अधिक सक्रिय आक्रामक वर्कफ़्लो पर जोर देती है। कोई भी टीम किसी दूसरे प्लेटफ़ॉर्म के बजाय पेनलिजेंट को चुनती है या नहीं, यह लक्ष्य के प्रकार, बजट, वर्कफ़्लो वरीयताओं, और निष्पादन की गहराई में विश्वास पर निर्भर करेगा। लेकिन केवल सार्वजनिक सामग्री के आधार पर, इस प्लेटफ़ॉर्म को एक के रूप में सबसे अच्छी तरह समझा जा सकता है एजेंटिक आक्रामक वर्कबेंच एक संकीर्ण स्कैन सारांशकारक के बजाय। यह वर्तमान बाजार के लिए सही लेन है। (पेनलिजेंट)

यहीं पर पेनलिजेंट कीवर्ड के लिए प्रासंगिक हो जाता है। एआई पेनेटस्ट टूल बिना जबरदस्ती फिट करने के। इसके लिए सबसे मजबूत तर्क यह नहीं है कि "इसमें एआई है।" अब बहुत सी चीज़ों में एआई है। मजबूत तर्क यह है कि इसके सार्वजनिक दस्तावेज़ उस क्षमता मॉडल के अनुरूप हैं जिसे वर्तमान शोध और प्रैक्टिशनर-उन्मुख तुलनाएँ वास्तव में महत्वपूर्ण बताती हैं: वास्तविक उपकरण समन्वय, सत्यापन, साक्ष्य, ऑपरेटर नियंत्रण, और व्यावहारिक परिनियोजन समर्थन। यदि ये वे आयाम हैं जिनकी आपको परवाह है, तो Penligent इस चर्चा का हिस्सा होना चाहिए। यदि आपकी आवश्यकता केवल मानव-नेतृत्व वाली परामर्श सेवा या एक संकीर्ण पॉइंट स्कैनर की है, तो उत्पाद की कोई अन्य श्रेणी अधिक उपयुक्त हो सकती है। मुद्दा यह है कि उपकरण की श्रेणी को काम के अनुरूप बनाया जाए, न कि यह दिखावा किया जाए कि एक ही लेबल सब कुछ कवर करता है। (भागो)

विभिन्न खरीदारों को वास्तव में क्या देखना चाहिए

यदि आप एक व्यक्तिगत शोधकर्ता या बग बाउंटी हंटर हैं, तो सबसे अच्छा AI पेनेटस्ट टूल आमतौर पर कागज़ पर सबसे स्वायत्त वाला नहीं होता। यह वह है जो आपकी गति को बनाए रखता है और रास्ते में नहीं आता। आपको लक्ष्य मॉडलिंग, नोट-कीपिंग, कमांड जनरेशन, आउटपुट व्याख्या, और एक्सप्लॉइट पैकेजिंग में मदद की ज़रूरत होती है। ओपन-सोर्स फ्रेमवर्क और एजेंटिक असिस्टेंट यहाँ एक बेहतरीन विकल्प हो सकते हैं, खासकर यदि आप तकनीकी रूप से सहज हैं और अधिकतम नियंत्रण चाहते हैं। लेकिन आपको उन सिस्टमों पर संदेह करना चाहिए जो पूर्ण स्वायत्तता के बड़े वादे करते हैं, जबकि यह छिपाते हैं कि वे स्थिति कैसे बनाए रखते हैं या प्रभाव कैसे साबित करते हैं। इस प्रकार के उपयोगकर्ता के लिए, लचीलापन, खरीद प्रक्रिया की चमक से बेहतर है। (पेंटस्टजीपीटी)

यदि आप एक AppSec टीम में हैं जो साप्ताहिक रूप से APIs और वेब ऐप्स शिप करती है, तो गुरुत्वाकर्षण का केंद्र बदल जाता है। आपको थिएट्रिकल एक्सप्लॉइट डेमो की तुलना में प्रमाणीकरण की लचीलापन, व्यावसायिक तर्क कवरेज, CI/CD पुनःपरीक्षण, और डेवलपर-तैयार प्रमाणों की अधिक परवाह करनी चाहिए। उस दुनिया में, एक ऐसा टूल जो लगातार BOLA, ऑथराइजेशन ड्रिफ्ट, SSRF सिंक्स, और वर्कफ़्लो बाईपास खोजता है, सामान्य पुनर्रावेक्षण में प्रभावशाली दिखने वाले टूल से अधिक मूल्यवान है। OWASP का वर्तमान वेब और API मार्गदर्शन इस प्राथमिकता को स्पष्ट करता है, और वर्तमान उत्पाद तुलनाएँ इस वास्तविकता के साथ दिन-ब-दिन अधिक मेल खाती जा रही हैं। (ओवास्प)

यदि आप बड़े पैमाने पर इंफ्रास्ट्रक्चर सुरक्षा, रेड टीमिंग, या एक्सपोजर वैलिडेशन चलाते हैं, तो अटैक पाथ प्रूफ, क्रेडेंशियल-पाथ मॉडलिंग, लैटरल मूवमेंट लॉजिक, और सुरक्षित वैलिडेशन गहराई अधिक मायने रखती है। रिमोट एक्सेस और बैकअप इंफ्रास्ट्रक्चर में हालिया एंटरप्राइज CVEs इसे दर्दनाक रूप से स्पष्ट करते हैं। आप ऐसे सिस्टम चाहते हैं जो सिर्फ यह न दिखाएं कि कोई होस्ट कमजोर है, बल्कि यह भी कि पहचान, विशेषाधिकार, विभाजन, और पुनर्प्राप्ति क्षमता के लिए इसका क्या मतलब है। यह वह उपयोग मामला है जहाँ स्वायत्त सत्यापन प्लेटफ़ॉर्म और सबूत-प्रथम आक्रामक सिस्टम सबसे अधिक आकर्षक होते हैं। (हॉरिज़न3.एआई)

यदि आप एक विनियमित या रूढ़िवादी वातावरण में खरीदार हैं, तो आपका मूल्यांकन और भी सख्त होना चाहिए। क्रिया नियंत्रण, अनुमोदन गेट, ऑडिट लॉग, पुनःपरीक्षण वर्कफ़्लो, और परिचालन सुरक्षा डिज़ाइन के लिए पूछें। दुनिया का सबसे आकर्षक स्वायत्त दावा उस शांत प्रणाली से कम मूल्यवान है जो ट्रेस करने योग्य सबूत छोड़ती है, आपकी टिकटिंग प्रक्रिया के साथ एकीकृत होती है, और आपके दायरे और जोखिम लेने की क्षमता के भीतर रहने के लिए सीमित की जा सकती है। 2026 में, एआई पेनेटस्टिंग में परिपक्वता इस बात से कम दिखाई देगी कि कोई विक्रेता "एआई के साथ हैकिंग" के बारे में कितनी जोरदार बात करता है, बल्कि इस बात से अधिक दिखाई देगी कि वह नियंत्रण और पुनरुत्पादन को कितनी गंभीरता से लेता है। (पेनलिजेंट)

आगे के लिए सही परिभाषा

तो वाक्यांश क्या होना चाहिए? एआई पेनेटस्ट टूल २०२६ में औसत?

इसका मतलब एक ऐसी प्रणाली होना चाहिए जो एक परिभाषित लक्ष्य ले सके, उसकी सतह पर तर्क कर सके, स्थिति बनाए रख सके, सही उपकरणों को कॉल कर सके, सबूत बदलने पर अनुकूलित हो सके, जो महत्वपूर्ण है उसकी पुष्टि कर सके, और पीछे ऐसा प्रमाण छोड़ सके जिस पर कोई अन्य इंजीनियर भरोसा कर सके। इसे हर वातावरण में पूरी तरह से स्वायत्त होने की आवश्यकता नहीं है। इसे मानव परीक्षकों की जगह लेने की आवश्यकता नहीं है। इसे स्कैनर आउटपुट को सुचारु गद्य में सारांशित करने से कहीं अधिक करना होगा। यह मानक अब NIST की परीक्षण की स्थायी परिभाषा, वास्तविक वेब और API जोखिम पर OWASP के निरंतर जोर, बहु-एजेंट आक्रामक वर्कफ़्लो पर वर्तमान शोध, और साक्ष्य, शोषण प्रमाण, और निरंतर सत्यापन की ओर हालिया बाज़ार के कदम में दिखाई दे रहा है। (एनआईएसटी कंप्यूटर सुरक्षा संसाधन केंद्र)

इस श्रेणी के सबसे मूल्यवान उपकरण वे नहीं होंगे जो सबसे आत्मविश्वास से बोलते हैं। वे वे होंगे जो संकेत और सत्यापित जोखिम के बीच की दूरी को कम करते हैं। वे व्यावसायिक तर्क को समझेंगे, सिंटैक्स पर रुकने के बजाय। वे स्थिति को प्रथम श्रेणी की समस्या के रूप में मानेंगे। वे CVE जागरूकता को पहुँच योग्य हमले के मार्गों से जोड़ेंगे। वे केवल विशेषण नहीं, बल्कि कलाकृतियाँ उत्पन्न करेंगे। और वे आक्रामक लूप के और अधिक स्वचालन के दौरान भी नियंत्रण में एक इंसान को बनाए रखेंगे। यही वह संस्करण है जिसे गंभीरता से लेने लायक AI पेंटस्टिंग कहा जाता है। (भागो)

संबंधित पठन

- NIST SP 800-115, सूचना सुरक्षा परीक्षण और मूल्यांकन के लिए तकनीकी मार्गदर्शिका

- एनआईएसटी शब्दावली, पैठ परीक्षण

- OWASP वेब सुरक्षा परीक्षण गाइड

- ओवास्प टॉप 10 2025

- OWASP एपीआई सुरक्षा परियोजना

- पेनटेस्टजीपीटी पेपर

- वास्तविक-विश्व पैठ परीक्षण के लिए एक अच्छा एलएलएम एजेंट क्या बनाता है

- बियॉन्डट्रस्ट BT26-02 एडवाइजरी, CVE-2026-1731

- Veeam KB4831, बैकअप और रेप्लिकेशन 13.0.1.2067 में कमजोरियाँ सुलझाई गईं

- माइक्रोसॉफ्ट SQL सर्वर 10 मार्च, 2026 सुरक्षा अपडेट, KB5077466

- 2026 में पेंटस्ट एआई टूल्स — क्या वास्तव में काम करता है, क्या विफल होता है

- एआई पेनेट्रेशन टेस्टिंग की 2026 की अंतिम गाइड — एजेंटिक रेड टीमिंग का युग

- Penligent.ai के स्वचालित पैठ परीक्षण उपकरण का अवलोकन

- शीर्ष एआई-संचालित पेंटस्ट उपकरण 2025 — स्मार्ट निरंतर सुरक्षा के लिए आपका मार्गदर्शक

- पेंटस्टिंग के लिए सर्वश्रेष्ठ एआई मॉडल, जिसे सुरक्षा इंजीनियरों को वास्तव में 2026 में उपयोग करना चाहिए।

- PentestGPT विकल्प और स्वायत्त एआई रेड टीमिंग 2026 का उदय