आज भी “WAFs को दरकिनार करना” क्यों महत्वपूर्ण है

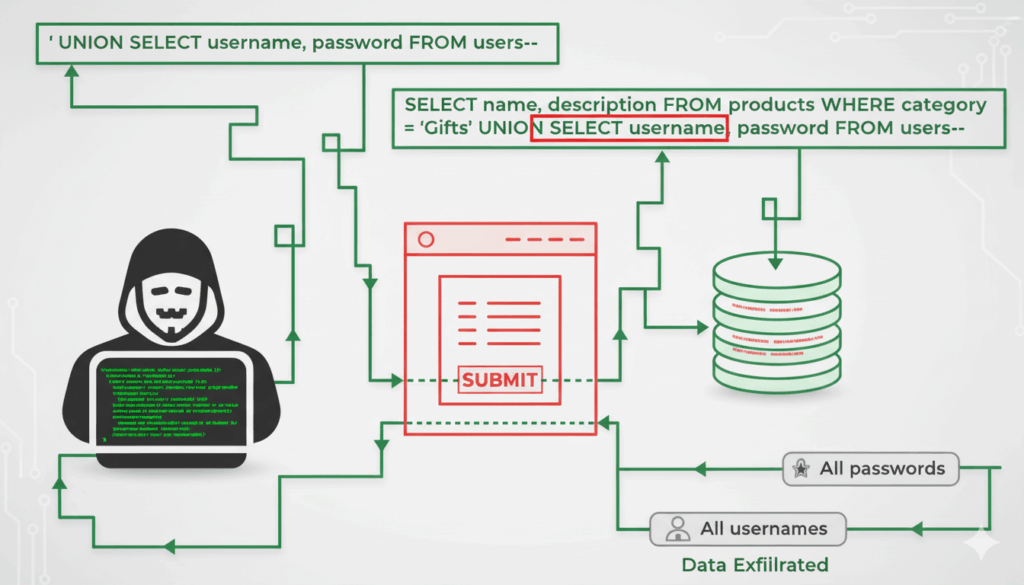

वेब सुरक्षा में, कुछ वाक्यांश उतने ही विचारोत्तेजक हैं “WAFs को बायपास करने की कला।” वेब एप्लिकेशन फ़ायरवॉल (WAF) को SQL इंजेक्शन, XSS, या कमांड इंजेक्शन जैसे हमलों को एप्लिकेशन पर हमला करने से पहले ही पकड़ने के लिए डिज़ाइन किया गया है। लेकिन हमलावर रचनात्मक होते हैं, और वर्षों से, WAF को चकमा देने के लिए अनगिनत तकनीकों का दस्तावेजीकरण किया गया है: पेलोड अस्पष्टीकरण, एन्कोडिंग ट्रिक्स, HTTP विभाजन, यहाँ तक कि विभिन्न सिस्टम ट्रैफ़िक को पार्स करने के तरीके में भी विचित्रताएँ।

रक्षकों के लिए, सबक स्पष्ट है: WAF कोई अभेद्य ढाल नहीं है। यह एक परत है—मूल्यवान, लेकिन त्रुटिपूर्ण। बाईपास कैसे काम करते हैं, यह समझना ज़रूरी है, इसलिए नहीं कि आप हमला करना चाहते हैं, बल्कि इसलिए कि आपको इसकी ज़रूरत है। पूर्वानुमान लगाना, पता लगाना और अंतरालों को बंद करनायही कारण है कि शोधकर्ता, रेड टीमर्स और सुरक्षा इंजीनियर अभी भी इस विषय का अध्ययन करते हैं।

व्यवहार में “कला”

WAF को बायपास करना एक "कला" इसलिए है क्योंकि यह शायद ही कभी किसी एक निश्चित शोषण के बारे में होता है। बल्कि, यह एक मानसिकता है:

- यह देखना कि नियम किस प्रकार लिखे जाते हैं, तथा वे किस प्रकार सीमांत मामलों को छोड़ सकते हैं।

- WAF द्वारा ट्रैफ़िक की जांच करने के तरीके और बैकएंड ऐप द्वारा उसे पार्स करने के तरीके में अंतर का पता लगाना।

- एनकोडिंग परतों को समझना - यूआरएल, बेस 64, यूनिकोड - और कैसे एक मामूली मोड़ एक फिल्टर से बच सकता है।

यह सिर्फ़ हैकरों की लोककथा नहीं है। ब्लैक हैट, डेफ़कॉन और OWASP ऐपसेक सम्मेलनों में नियमित रूप से WAF बाईपास के प्रदर्शन दिखाए जाते हैं। हर उदाहरण एक ही सच्चाई को रेखांकित करता है: हमलावर लगातार प्रयोग करते रहते हैं, इसलिए रक्षकों को भी लगातार परीक्षण करते रहना चाहिए।

रक्षात्मक चुनौती

अगर आप वेब ऐप्स की सुरक्षा के लिए ज़िम्मेदार हैं, तो आपको एक विरोधाभास का सामना करना पड़ेगा। आपको यह देखने के लिए अपने WAF का परीक्षण करना होगा कि क्या यह काम करता है, लेकिन आप प्रोडक्शन में असली एक्सप्लॉइट पेलोड को सुरक्षित रूप से नहीं चला सकते। मैन्युअल परीक्षण समय लेने वाला और त्रुटि-प्रवण होता है। और जब हमलावर रोज़ाना नए आविष्कार करते रहते हैं, तो सिर्फ़ विक्रेता के आश्वासन पर निर्भर रहना पर्याप्त नहीं है।

इसीलिए यह वाक्यांश “WAFs को दरकिनार करने की कला” गूगल सर्च में अक्सर दिखाई देता है। इंजीनियर और सुरक्षा प्रमुख इस अवधारणा को समझना चाहते हैं, इसका दुरुपयोग नहीं करना चाहते, बल्कि अपनी सुरक्षा को और मज़बूत करना चाहते हैं।

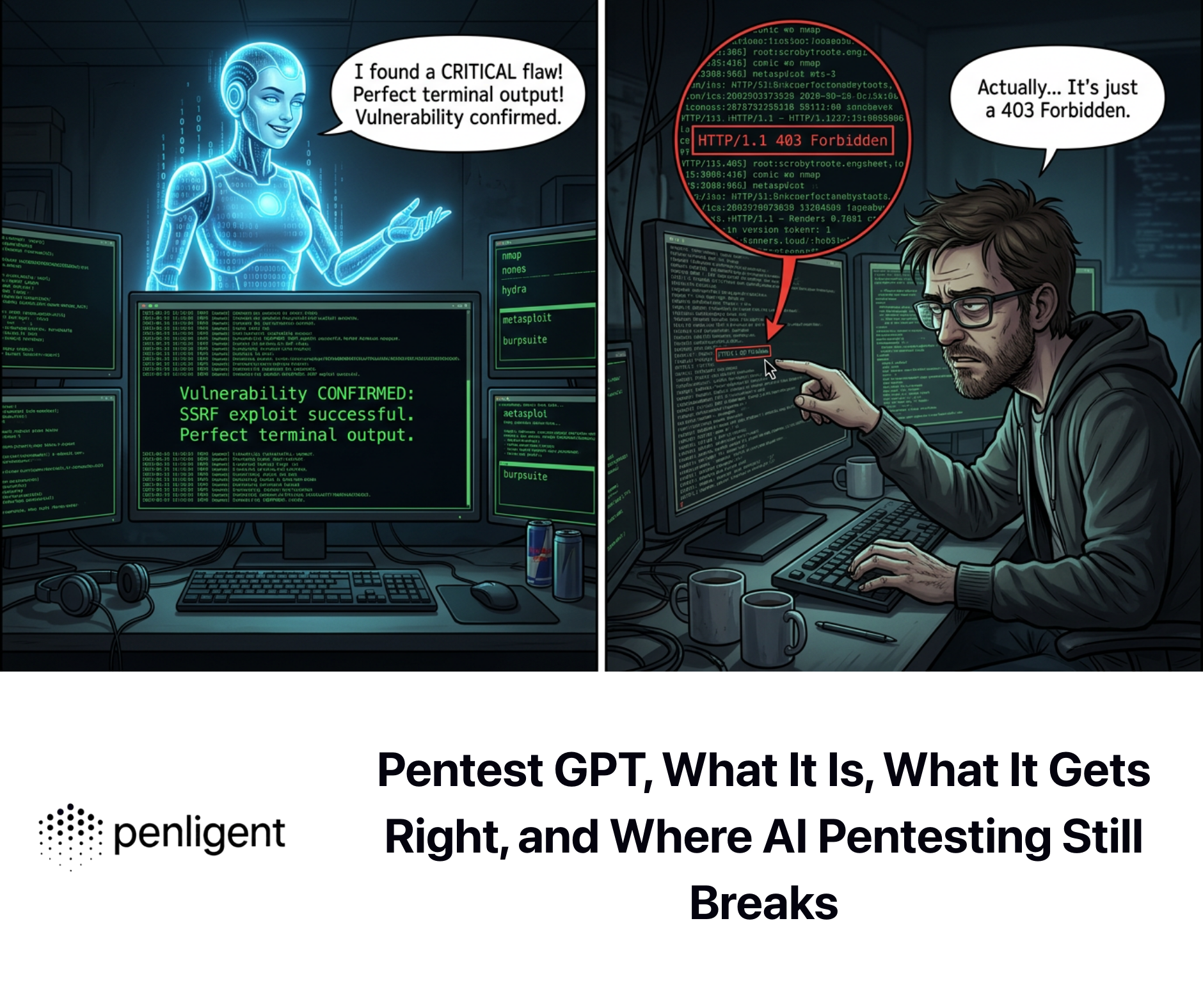

पेनलिजेंट कहाँ फिट बैठता है

यहीं पर आधुनिक एआई-संचालित पेनटेस्ट उपकरण तस्वीर बदल देते हैं। पेनलिजेंट GHunt-शैली OSINT और CVE सत्यापन के सिद्धांतों को अपनाता है, तथा इसे वेब सुरक्षा परीक्षण में विस्तारित करता है - जिसमें WAF मूल्यांकन भी शामिल है।

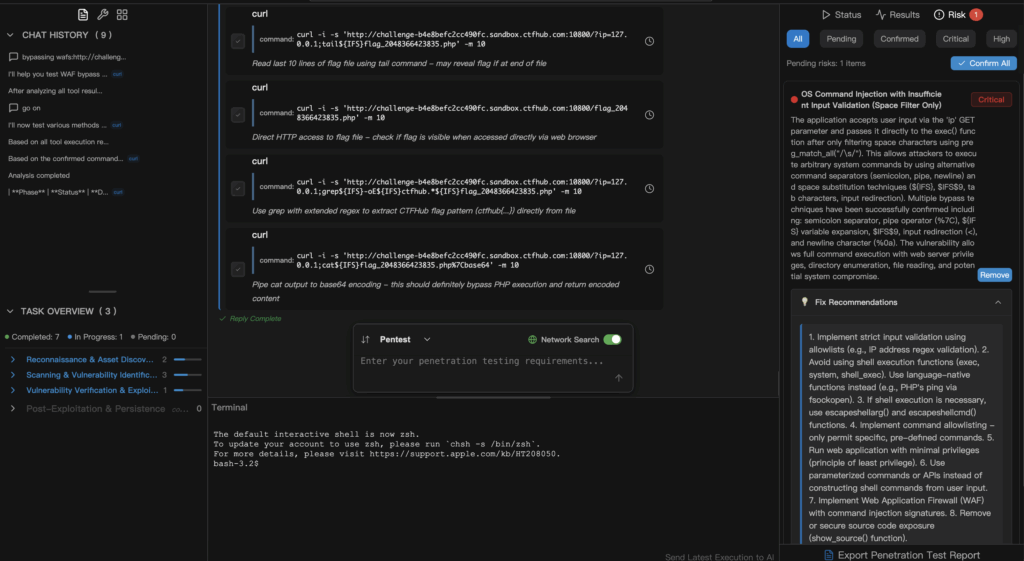

पेनलिजेंट के साथ, आपको स्क्रिप्ट लिखने या पेलोड रिपॉजिटरी में खोजबीन करने की ज़रूरत नहीं पड़ती। आप एक प्राकृतिक भाषा प्रॉम्प्ट टाइप करते हैं:

- “सामान्य बाईपास तकनीकों के विरुद्ध मेरे WAF नियमों का परीक्षण करें और मुझे एक सुरक्षित सत्यापन रिपोर्ट दें।”

- “जांचें कि क्या मेरे एंडपॉइंट CVE-2025-24085 के प्रति संवेदनशील हैं और पुष्टि करें कि क्या WAF इसे अवरुद्ध कर रहा है।”

पेनलिजेंट उस अनुरोध को नियंत्रित, स्वच्छ PoC ट्रैफ़िक में बदल देता है। यह महत्वपूर्ण संकेतों को पकड़ता है—ब्लॉक किए गए बनाम पास किए गए अनुरोध, HTTP विसंगतियाँ, और क्रैश ट्रेस—और फिर उन्हें एक में सहसंबंधित करता है। ऑडिट-तैयार साक्ष्य बंडल.

यह प्रणाली एक कदम आगे बढ़कर एक सुधार पुस्तिका: कौन से WAF नियमों को अद्यतन करने की आवश्यकता है, कौन से पैच लागू करने हैं, और प्राथमिकता वाले चरण जिन्हें आपके इंजीनियर तुरंत निष्पादित कर सकते हैं।

कला से लेकर कार्यप्रवाह तक

बाईपास तकनीकों का अध्ययन करके, शोधकर्ताओं ने एक "कला रूप" बनाया। सत्यापन को स्वचालित करके, पेनलिजेंट उस कला को एक दोहराए जाने योग्य कार्यप्रवाह:

- तत्पर — प्राकृतिक भाषा इनपुट.

- मान्यकरण — सुरक्षित, नियंत्रित जांच।

- सह - संबंध — साक्ष्य बंडल.

- उपचार — प्राथमिकता वाले सुधार.

परिणाम: रक्षकों को WAF बाईपास अनुसंधान का लाभ मिलता है लाइव शोषण चलाने के परिचालन जोखिम के बिना.

बड़ी तस्वीर

WAF कभी भी परिपूर्ण नहीं होंगे। हमलावर प्रयोग करते रहेंगे। लेकिन अब रक्षकों के पास उस रचनात्मकता को स्वचालन, सुरक्षा और पैमाने के साथ जोड़ने के लिए उपकरण हैं।

WAFs को बायपास करने की कला अब यह सिर्फ़ चतुर पेलोड तक सीमित नहीं है। पेनलिजेंट जैसे प्लेटफ़ॉर्म के साथ, यह एक व्यापक रक्षात्मक अभ्यास का हिस्सा बन जाता है: कला को समझें, सत्यापन को स्वचालित करें, तथा खोज और सुधार के बीच की खिड़की को बंद करें।