2025 ब्राउज़र सुरक्षा शोधकर्ताओं के लिए एक उथल-पुथल भरा वर्ष रहा है। जैसे-जैसे गूगल क्रोम की सुरक्षा को और मजबूत करता जा रहा है—विशेष रूप से V8 सैंडबॉक्स के साथ—हमलावर, विशेष रूप से राष्ट्र-राज्य कर्ता और वाणिज्यिक स्पाइवेयर विक्रेताओं को विकसित होने के लिए मजबूर होना पड़ा है। सरल रेंडरर आरसीई (रिमोट कोड एक्ज़ीक्यूशन) का युग समाप्त हो रहा है।

2025 का प्रचलित रुझान है पूर्ण चेन एक्सप्लॉइट: लाभ उठाना वी8 प्रकार का भ्रम रेंडरर के भीतर प्रारंभिक कोड निष्पादन प्राप्त करने के लिए, जिसके बाद एक तर्क-आधारित मोजो आईपीसी भेद्यता प्राप्त करने के लिए सैंडबॉक्स से भागना, अंततः होस्ट सिस्टम पर नियंत्रण हासिल कर लेना।

यह लेख 2025 के सबसे विनाशकारी Chrome जीरो-डे का एक तकनीकी पोस्ट-मॉर्टम प्रदान करता है, जो पर केंद्रित है सीवीई-2025-14174 (एंगल आउट-ऑफ़-बाउंड्स एक्सेस) और सीवीई-2025-13223 (वी8 टाइप कन्फ्यूजन), और यह पता लगाता है कि एआई इन उन्नत खतरों का पता लगाने में कैसे क्रांति ला रहा है।

घातक ग्राफिक्स लेयर: CVE-2025-14174 का विश्लेषण

प्रकटीकरण: 11 दिसंबर, 2025

घटक: एंगल (लगभग नेटिव ग्राफिक्स लेयर इंजन)

CVSS स्कोर: 8.8 (उच्च)

2025 के अंत में धमाकेदार आगमन, सीवीई-2025-14174 यह स्वयं को एक जावास्क्रिप्ट इंजन की खामी न होने के कारण अलग करता है। इसके बजाय, यह में निहित है। कोण, Chrome की वह एब्स्ट्रैक्शन लेयर जो WebGL कॉल्स को OpenGL, Direct3D, और Metal जैसे नेटिव ग्राफिक्स APIs में अनुवादित करने के लिए जिम्मेदार है।

प्रणाली: WebGL से Metal रूपांतरण विफलता

Google Project Zero और Apple SEAR के संयुक्त विश्लेषण के अनुसार, यह भेद्यता ANGLE के Metal बैकएंड कार्यान्वयन में निहित है। विशेष रूप से, इंजन ने उचित रूप से सत्यापित करने में विफल रहा। पिक्सल गहराई पिच के विरुद्ध पैरामीटर जीएल_अनपैक_इमेज_हाइट मूल्य।

शोषण मूलभूत:

हमलावर क्राफ्टेड टेक्सचर पैरामीटर के साथ एक दुर्भावनापूर्ण WebGL संदर्भ को आरंभ करके आउट-ऑफ-बाउंड्स (OOB) राइट को ट्रिगर कर सकते हैं।

- ट्रिगर: एक पीड़ित एक तैयार किए गए HTML पृष्ठ पर जाता है जो दुर्भावनापूर्ण WebGL सामग्री लोड करता है।

- भ्रष्टाचार: सीमा जांच की कमी के कारण, दुर्भावनापूर्ण टेक्सचर डेटा आसन्न हीप संरचनाओं को अधिलेखित कर देता है।

- हाइजैक: C++ ऑब्जेक्ट्स के vtable पॉइंटर्स को ओवरराइट करके, हमलावर नियंत्रण प्रवाह को एक ROP चेन की ओर मोड़ता है, जिससे GPU प्रक्रिया के भीतर कोड निष्पादन संभव हो जाता है।

चूंकि GPU प्रक्रिया अक्सर रेंडरर की तुलना में अधिक विशेषाधिकार रखती है (जैसे, सीधे ड्राइवर तक पहुंच), CVE-2025-14174 हमलावरों के लिए एक अत्यधिक प्रभावी प्रवेश बिंदु के रूप में कार्य करता है, जिसे अक्सर "वन-शॉट" ड्राइव-बाय डाउनलोड अभियानों में उपयोग किया जाता है।

V8 का दुःस्वप्न: CVE-2025-13223 और टाइप कन्फ्यूजन का विकास

जबकि ग्राफिक्स स्टैक की कमजोरियाँ बढ़ रही हैं, V8 इंजन ही मुख्य रणक्षेत्र बना हुआ है। सीवीई-2025-13223 एक क्लासिक है वी8 प्रकार का भ्रम एक भेद्यता, जिसे गूगल के थ्रेट एनालिसिस ग्रुप (TAG) द्वारा वास्तविक दुनिया में शोषित किए जाने की पुष्टि की गई है।

JIT में टाइप इंफरेंस विफलताएँ

आधुनिक जावास्क्रिप्ट इंजन कोड को अनुकूलित करने के लिए टर्बोफैन जैसे JIT (जस्ट-इन-टाइम) कंपाइलरों पर निर्भर करते हैं। CVE-2025-13223 का मूल कारण JIT कंपाइलर के "CheckMaps" नोड में सही ढंग से संभालने में हुई विफलता थी। नक्शा संक्रमण अनुकूलन के दौरान

शोषण तर्क (वैचारिक):

जावास्क्रिप्ट

// टाइप कन्फ्यूजन के लिए अवधारणात्मक PoC function trigger(arr) { // JIT मानता है कि 'arr' में केवल पूर्णांक (SMI) हैं arr[0] = 1.1; // मैप ट्रांज़िशन ट्रिगर करता है, ऐरे डबल बन जाता है // VULNERABILITY: ऑप्टिमाइज़्ड कोड डी-ऑप्टिमाइज़ या नए मैप की जांच करने में विफल रहता है return arr[1]; // गलत ऑफ़सेट गणना का उपयोग करके मेमोरी एक्सेस करता है }

// अटैकर इसका उपयोग प्रिमिटिव्स बनाने के लिए करता है let leaker = new Array(10); trigger(leaker);`

इस भ्रम का फायदा उठाकर, हमलावर दो आवश्यक मूलभूत तत्व बनाते हैं:

- पता: किसी भी जावास्क्रिप्ट ऑब्जेक्ट का मेमोरी पता लीक करें।

- नकली वस्तु: एक विशिष्ट मेमोरी पते पर एक नकली जावास्क्रिप्ट ऑब्जेक्ट बनाएँ।

इन प्राइमिटिव्स के साथ, हमलावर हासिल करते हैं मनमाना पठन/लेखन V8 हीप के भीतर, जिससे वे ASLR को बायपास करके शेलकोड निष्पादित कर सकते हैं।

पिंजरे को तोड़ना: CVE-2025-2783 और Mojo IPC सैंडबॉक्स से भागना

रेंडरर में RCE हासिल करना केवल पहला कदम है। सिस्टम को वास्तव में समझौता करने के लिए, हमलावर को Chrome सैंडबॉक्स से बाहर निकलना होगा। CVE-2025-2783 में तार्किक बग्स के खतरे को उजागर करता है मोजो आईपीसी (अंतर-प्रक्रिया संचार)

मेमोरी भ्रष्टता पर तर्क की खामियाँ

कर्नेल एक्सप्लॉइट्स के विपरीत, CVE-2025-2783 एक लॉजिकल त्रुटि है। Mojo Chrome की पृथक प्रक्रियाओं के बीच एक सेतु का काम करता है। यह भेद्यता Browser Process द्वारा Renderer द्वारा पास किए गए हैंडल की अनुमतियों को सत्यापित न करने के कारण उत्पन्न हुई।

एक हमलावर (जो पहले से ही V8 एक्सप्लॉइट के माध्यम से रेंडरर को नियंत्रित कर रहा है) एक विशिष्ट IPC संदेश जाली बना सकता है, जिससे विशेषाधिकार प्राप्त ब्राउज़र प्रक्रिया को एक सीमित क्रिया करने के लिए धोखा दिया जा सकता है—जैसे फ़ाइल सिस्टम में लिखना या कोई बाहरी निष्पादन योग्य फ़ाइल चलाना। इस प्रकार का तर्क की बग MTE या CFI जैसी मेमोरी सुरक्षा शमन के साथ इसे रोकना कुख्यात रूप से कठिन है क्योंकि नियंत्रण प्रवाह वैध है; केवल इरादा दुर्भावनापूर्ण है।

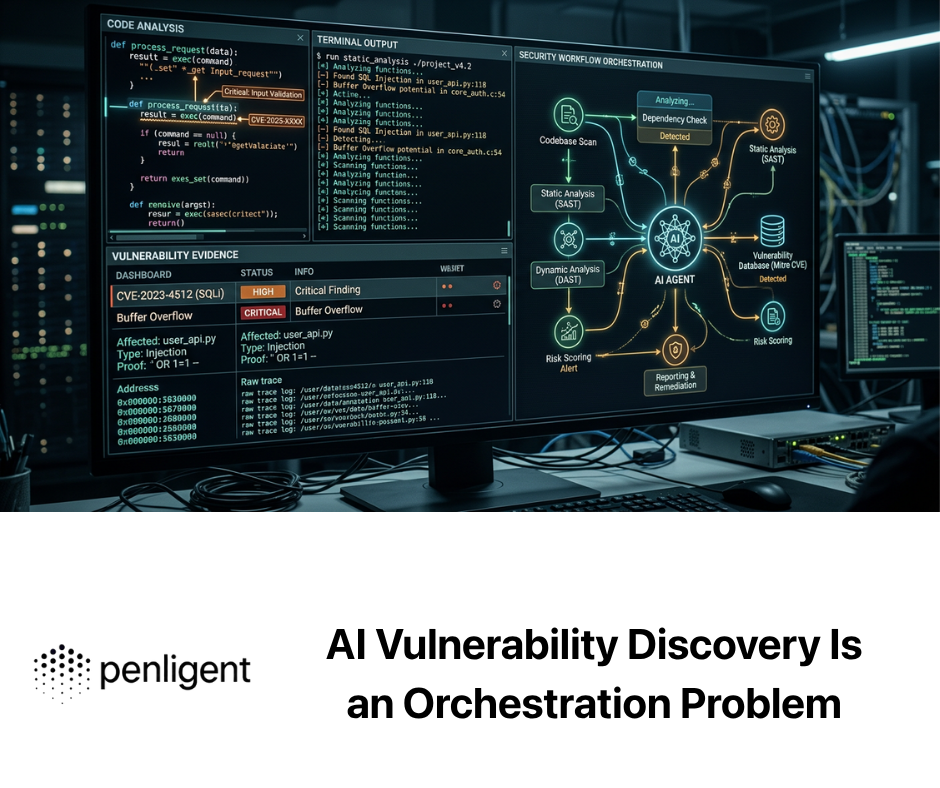

एआई-संचालित एक्सप्लॉइट चेन का पता लगाना: पेनलिजेंट की बड़ी सफलता

CVE-2025-14174 और CVE-2025-13223 जैसी कमजोरियों का पता लगाना पारंपरिक संस्करण-आधारित स्कैनरों या साधारण फज़र की क्षमता से परे है। इनमें जटिल मेमोरी लेआउट या क्रॉस-प्रोसेस शोषण श्रृंखलाओं को समझने के लिए आवश्यक संदर्भ नहीं होता।

यहीं पर पेनलिजेंट.ai यह अपनी महत्वपूर्ण उपयोगिता प्रदर्शित करता है। Penligent केवल एक स्कैनर नहीं है; यह एक एआई-संचालित स्वचालित पैठ परीक्षण प्लेटफ़ॉर्म है। ब्राउज़र इंजन की कमजोरियों के लिए, Penligent अनूठी क्षमताएँ प्रदान करता है:

- मौलिक संश्लेषण: Penligent के AI एजेंट क्रैश डंप का विश्लेषण करते हैं ताकि स्वचालित रूप से यह निष्कर्ष निकाला जा सके कि एक अस्थिर OOB रीड को कैसे एक विश्वसनीय में परिवर्तित किया जाए।

का पताप्राथमिक। यह V8 ऑब्जेक्ट लेआउट को समझता है और गतिशील रूप से एक्सप्लॉइट कोड उत्पन्न करता है। - क्रॉस-प्रोसेस लॉजिक अनुमान: मोजो आईपीसी की खामियों के लिए, पेनलिजेंट क्रोम के पार्स करता है।

.मोज़ोमइंटरफ़ेस परिभाषाएँ। यह स्वचालित रूप से IPC संदेश अनुक्रम उत्पन्न करता है जो एज-केस लॉजिक का परीक्षण करते हैं, एक समझौता किए गए रेंडरर द्वारा सैंडबॉक्स से बाहर निकलने का प्रयास करने का अनुकरण करते हुए।

एक उन्नत भेद्यता शोधकर्ता की मानसिकता का अनुकरण करके, पेनलिजेंट संगठनों को यह सत्यापित करने में मदद करता है कि क्या उनके सुरक्षा नियंत्रण प्रकटीकरण और पैचिंग के बीच की महत्वपूर्ण अवधि के दौरान इन किल चेन को तोड़ सकते हैं।

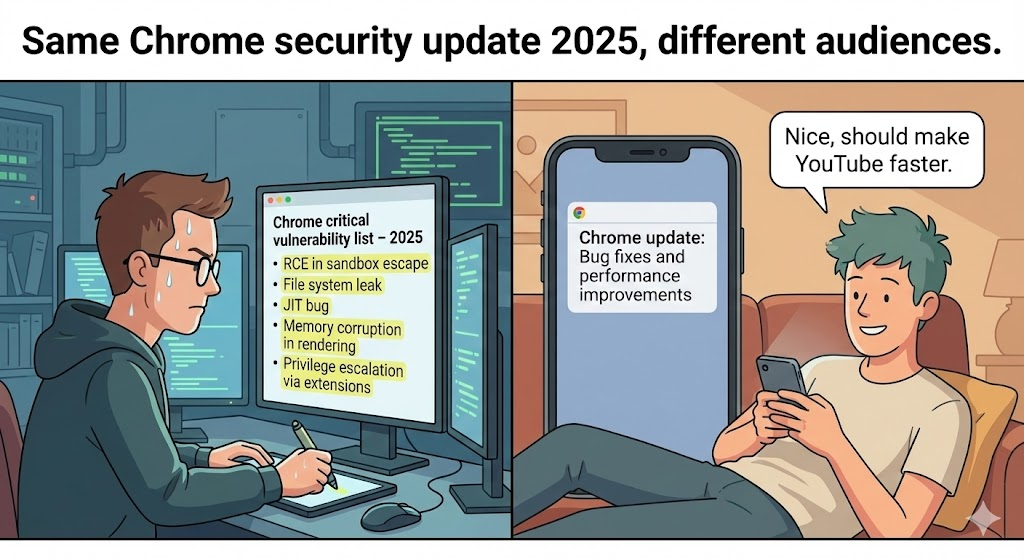

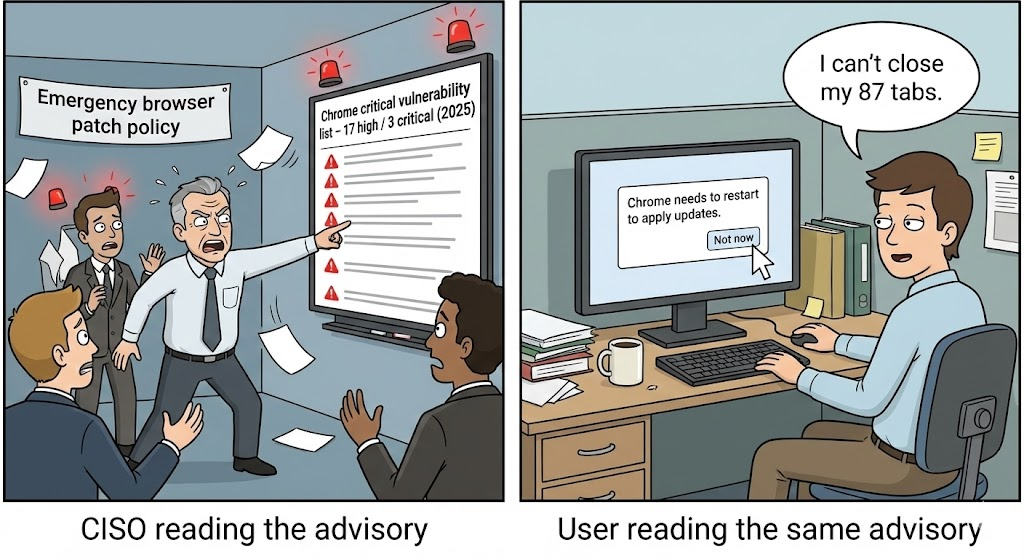

रक्षा रणनीति: पैचिंग से परे

2025 के खतरे के परिदृश्य का सामना करते हुए, केवल "क्रोम को अपडेट रखना" ही आधारभूत स्तर है, समाधान नहीं।

- V8 सैंडबॉक्स लागू करें: सुनिश्चित करें कि V8 सैंडबॉक्स सुविधा सख्ती से सक्षम हो। यह एड्रेस स्पेस के एक सीमित क्षेत्र में हीप क्षरण शोषण को फँसाता है, जिससे वे पूरी प्रक्रिया की मेमोरी को दूषित नहीं कर पाते।

- हमला सतह में कमी: एंटरप्राइज़ वातावरण में, CVE-2025-14174 जैसे हमले के तरीकों को रोकने के लिए ग्रुप पॉलिसी के माध्यम से अनावश्यक WebGL या WebGPU सुविधाओं को अक्षम करें।

- व्यवहारिक निगरानी (EDR): ऐसे EDR समाधान तैनात करें जो असामान्य रेंडरर व्यवहार का पता लगाने में सक्षम हों, जैसे कि कोई रेंडरर प्रक्रिया असामान्य IPC कनेक्शन बनाने का प्रयास कर रही हो या निष्पादन योग्य मेमोरी पेज (RWX) आवंटित कर रही हो।

निष्कर्ष

2025 में Chrome ज़ीरो-डे की स्थिति यह साबित करती है कि ब्राउज़र सुरक्षा गहरे पानी में प्रवेश कर चुकी है। ANGLE में मेमोरी क्षरण से लेकर Mojo में तार्किक भागने तक, हमलावर ब्राउज़र की वास्तुकला में मौजूद सबसे सूक्ष्म दरारों का फायदा उठा रहे हैं। कट्टर सुरक्षा इंजीनियर के लिए, इन निम्न-स्तरीय शोषण तंत्र और एआई-सहायक स्वचालित सत्यापन को अपनाना ही मोर्चा संभाले रखने का एकमात्र तरीका है।

विश्वसनीय संदर्भ

- गूगल क्रोम रिलीज़ ब्लॉग: डेस्कटॉप के लिए स्टेबल चैनल अपडेट

- द हैकर न्यूज़: क्रोम पर सक्रिय इन-द-वाइल्ड एक्सप्लॉइट (CVE-2025-14174) द्वारा निशाना

- SentinelOne: CVE-2025-13223 V8 टाइप कन्फ्यूजन विश्लेषण

- सिक्योरलेयर7: CVE-2025-2783 क्रोम सैंडबॉक्स से मोजो IPC के माध्यम से बाहर निकलना

- गूगल प्रोजेक्ट जीरो: 2025 वार्षिक समीक्षा