एक पैराग्राफ में बताएं कि क्या हुआ, जिसे आप नेतृत्व को संक्षेप में प्रस्तुत कर सकते हैं।

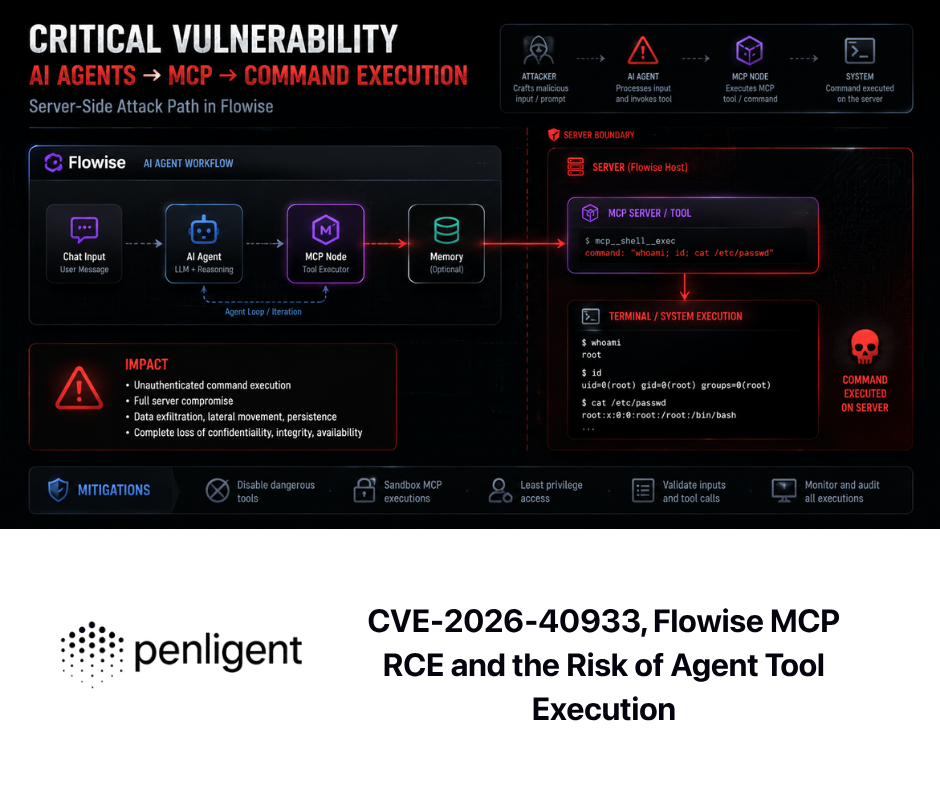

क्रोम की एक उच्च-गंभीरता वाली भेद्यता, CVE-2026-0628, की अनुमति दी दुर्भावनापूर्ण ब्राउज़र एक्सटेंशन किसी में स्क्रिप्ट या HTML डालने के लिए विशिष्ट मिथुन लाइव इन क्रोम पैनल और प्रभावी रूप से AI सहायक के उच्च-विश्वास निष्पादन संदर्भ का "सवार" होना। व्यावहारिक प्रभाव केवल वेबपेज में छेड़छाड़ तक सीमित नहीं था। Palo Alto Networks यूनिट 42 द्वारा वर्णित परिदृश्य में, एक हाईजैक किया गया Gemini पैनल एक्सेस करने जैसी क्रियाओं को सक्षम कर सकता था। स्थानीय फ़ाइलें और निर्देशिकाएँ, लेते हुए स्क्रीनशॉट वेबसाइटों का, और शुरू करना कैमरा और माइक्रोफोन Gemini लॉन्च करने के अलावा उपयोगकर्ता की सहमति के बिना। Google ने इस समस्या को ठीक किया। डेस्कटॉप के लिए स्टेबल चैनल अपडेट 6 जनवरी, 2026 (क्रोम 143.0.7499.192/.193), लेकिन मूल सीख वही रहती है: जब एआई को टूल-जैसे विशेषाधिकारों के साथ ब्राउज़र-नेटिव घटक के रूप में एम्बेड किया जाता है, तो पारंपरिक सीमा संबंधी गलतियाँ फिर से उच्च-प्रभाव वाली हो जाती हैं। (इकाई 42)

क्रोम जेमिनी भेद्यता, वे उच्च-इरादे वाले शब्द जिनके साथ लोग खोज कर रहे हैं

सुरक्षा इंजीनियर काव्यात्मक नामों की तलाश नहीं करते। वे उन संज्ञाओं की तलाश करते हैं जो क्रियाओं, संस्करणों और शमन उपायों से मेल खाती हैं। सबसे अधिक प्रसारित रिपोर्टिंग और प्राथमिक तकनीकी दस्तावेज़ में, ये वाक्यांश बार-बार शीर्षकों, सारांशों और प्राथमिकता निर्धारण कार्यप्रवाहों में दिखाई देते हैं:

- क्रोम जेमिनी भेद्यता

- CVE-2026-0628

- क्रोम में जेमिनी लाइव हाईजैक

- क्रोम एक्सटेंशन विशेषाधिकार वृद्धि

- घोषणात्मक नेट अनुरोध का दुरुपयोग

- क्रोम वेबव्यू टैग में अपर्याप्त नीति प्रवर्तन

- Chrome में Gemini को अक्षम करें

- क्रोम एक्सटेंशन अनुमत-सूची / अवरुद्ध-सूची

- क्रोम एंटरप्राइज जेमिनीसेटिंग्स

- क्रोम के माध्यम से कैमरा माइक्रोफोन तक पहुंच (इकाई 42)

यदि आप चाहते हैं कि आपका लेख सर्च इंटेंट में सफल हो, तो आप उन वाक्यांशों को वहीं शामिल करें जहाँ वे स्वाभाविक रूप से उपयुक्त हों: समस्या विवरण में, समाधान चेकलिस्ट में, "यह सत्यापित करने के चरण कि आप प्रभावित नहीं हैं" में, और एंटरप्राइज नीति अनुभाग में।

Gemini Live in Chrome क्या है, और यह जोखिम की गणित को क्यों बदलता है

Gemini Live in Chrome को ब्राउज़िंग अनुभव में एम्बेडेड एक संवादात्मक, वास्तविक-समय सहायक के रूप में प्रस्तुत किया गया है। कंप्यूटर पर, उपयोगकर्ता "लाइव" हो सकते हैं और ब्राउज़िंग के दौरान Gemini से स्वाभाविक रूप से बात कर सकते हैं, जिसमें किसी पेज के बारे में प्रश्न पूछना, विचार-मंथन करना, और वर्तमान पेज पर जानकारी खोजने में सहायता प्राप्त करना शामिल है। सहायता दस्तावेज़ीकरण विशेषाधिकार मॉडल को दृश्यमान बनाता है: लाइव के लिए एक्सेस की आवश्यकता होती है माइक्रोफ़ोन और स्पीकर, और इस सुविधा में जैसे नियंत्रण शामिल हैं वर्तमान टैब को डिफ़ॉल्ट रूप से साझा करें और जेमिनी से ब्राउज़ करवाएँयह साझा टैब्स का प्रबंधन करने का भी समर्थन करता है, संभवतः कई हालिया टैब्स में। (Google सहायता)

यही मुख्य सुरक्षा बदलाव है।

एक पारंपरिक ब्राउज़र एक्सटेंशन आमतौर पर एक अनुमति मॉडल के तहत काम करता है जो अभी भी यह मानता है कि ब्राउज़र ही अलगाव लागू करने वाला "कर्नेल" है। लेकिन एक एआई साइड पैनल जो पेज की सामग्री पढ़ सकता है, टैब साझा कर सकता है, स्क्रीनशॉट ले सकता है, और उपकरणों के साथ इंटरैक्ट कर सकता है, कार्यात्मक रूप से एक नई विशेषाधिकार प्राप्त सतह—एक ब्राउज़र-नेटिव एजेंट जिसे उपयोगी होने के लिए व्यापक क्षमताओं की आवश्यकता है। यूनिट 42 इसे स्पष्ट रूप से "एजेंटिक ब्राउज़र" या "एआई ब्राउज़र" की एक व्यापक लहर के हिस्से के रूप में प्रस्तुत करता है, जहाँ असिस्टेंट एक साइड पैनल में रहता है और उपयोगकर्ता जो देखता है उसकी मल्टीमोडल समझ के साथ बहु-चरणीय संचालन करता है। (इकाई 42)

जब आप उस असिस्टेंट को ब्राउज़र में एम्बेड करते हैं, तो सुरक्षा संबंधी धारणाएँ उलट जाती हैं: हमलावर को सार्थक नुकसान पहुँचाने के लिए दूरस्थ कोड निष्पादन की आवश्यकता नहीं होती। यदि वे डिज़ाइन की खामी या प्रवर्तन बग के माध्यम से असिस्टेंट की विशेषाधिकार प्राप्त सतह को प्रभावित कर सकें, तो वे अक्सर समान परिणाम प्राप्त कर सकते हैं: डेटा का खुलासा, गुप्त निगरानी, और विश्वसनीय यूआई फ़िशिंग।

CVE-2026-0628 तथ्य, त्वरित शीट

| क्षेत्र | मूल्य |

|---|---|

| सीवीई | सीवीई-2026-0628 (एनवीडी) |

| गंभीरता | उच्च; CVSS v3.1 आधार स्कोर 8.8 एनवीडी में सीआईएसए-एडीपी के माध्यम से प्रदान किया गया (एनवीडी) |

| मूल विवरण | में अपर्याप्त नीति प्रवर्तन वेबव्यू टैग एक दुर्भावनापूर्ण एक्सटेंशन को स्क्रिप्ट या HTML इंजेक्ट करने की अनुमति दी गई। विशेषाधिकार प्राप्त पृष्ठ (एनवीडी) |

| प्रभावित संस्करण | गूगल क्रोम संस्करण 143.0.7499.192 से पहले (एनवीडी) |

| स्थिर संस्करण | डेस्कटॉप स्टेबल को अपडेट किया गया 143.0.7499.192/.193 विंडोज और मैक के लिए 143.0.7499.192 लिनक्स के लिए (क्रोम रिलीज़) |

| पैच की तारीख | डेस्कटॉप के लिए स्टेबल चैनल अपडेट प्रकाशित 6 जनवरी, 2026 (क्रोम रिलीज़) |

| शोषण पूर्वापेक्षा | पीड़ित एक दुर्भावनापूर्ण एक्सटेंशन इंस्टॉल करता है, लेकिन यूनिट 42 परिदृश्य में एक्सटेंशन को "बेसिक परमिशन" मिल सकती हैं (इकाई 42) |

| व्यावहारिक प्रभाव | विशेषाधिकार प्राप्त Gemini पैनल संदर्भ के माध्यम से कैमरा, माइक्रोफ़ोन, स्क्रीनशॉट और स्थानीय फ़ाइलों तक संभावित पहुँच (इकाई 42) |

यह तालिका वही है जो घटना प्रतिक्रियाकर्ता सबसे पहले चाहते हैं। बाकी सब कुछ 'क्यों' है।

मुख्य गलती, जिसके कारण वेबव्यू नीति का अंतराल एआई जासूसी की कहानी बन जाता है।

NVD स्तर पर, CVE-2026-0628 को संक्षेप में इस प्रकार वर्णित किया गया है: WebView टैग में अपर्याप्त नीति प्रवर्तन ने एक दुर्भावनापूर्ण एक्सटेंशन को विशेषाधिकार प्राप्त पृष्ठ में स्क्रिप्ट/HTML इंजेक्ट करने की अनुमति दी। यह सुनने में "बस एक और इंजेक्शन" जैसा लगता है। यह ऐसा नहीं है। इसका महत्व उस निष्पादन संदर्भ में निहित है जिसमें यह इंजेक्शन हुआ।एनवीडी)

यूनिट 42 की रिपोर्ट स्पष्ट रूप से सीमा रेखा बताती है: एक सामान्य टैब में लोड होने पर जेमिनी वेब ऐप में जावास्क्रिप्ट इंटरसेप्ट करना और इंजेक्ट करना बहुत आसान है और इससे कोई विशेष शक्तियाँ प्राप्त नहीं होतीं। हालाँकि, जब Gemini ऐप नए Gemini ब्राउज़र पैनल कम्पोनेंट के भीतर लोड होता है, तो Chrome इसे स्थानीय फ़ाइलें पढ़ने, स्क्रीनशॉट लेने, और कैमरा व माइक्रोफ़ोन तक पहुँचने जैसी क्षमताओं के साथ "हुक" करता है—क्योंकि असिस्टेंट को वैध कार्यों के लिए इन शक्तियों की आवश्यकता होती है। वही "वेब ऐप" अब एक अलग ट्रस्ट बाउंड्री के पीछे स्थित है, और वही बाउंड्री वह है जिसे यह भेद्यता ध्वस्त कर देती है। (इकाई 42)

तो कहानी यह नहीं है कि "जेमिनी स्वभाव से असुरक्षित है।" कहानी यह है:

- एक ब्राउज़र एक विशेष घटक के रूप में एक एआई सहायक को एकीकृत करता है।

- सहायक एक विशेष पैनल वास्तुकला के भीतर वेब सामग्री लोड करता है।

- एक नीति या प्रवर्तन नियम जो उस घटक पर एक्सटेंशन के प्रभाव को रोकना चाहिए था, विफल हो जाता है।

- यह एक्सटेंशन केवल एक वेबसाइट को प्रभावित नहीं करता; यह ब्राउज़र-नेटिव, विश्वसनीय सतह को प्रभावित करता है।

- पैनल संदर्भ डिवाइस और ऑपरेटिंग सिस्टम से जुड़ी क्षमताओं को उजागर करने के कारण विशेषाधिकार वृद्धि संभव हो जाती है।

इसीलिए सुरक्षा मामलों ने इसे सिर्फ "स्क्रिप्ट इंजेक्शन" के बजाय जासूसी और फ़ाइल चोरी के रूप में पेश किया।सुरक्षा संबंधी मामले)

एक यथार्थवादी हमला श्रृंखला, बिना अस्पष्ट चरणों के।

इसे परिचालन योग्य और रक्षा योग्य बनाए रखने के लिए, CVE-2026-0628 को स्पष्ट द्वारों वाली एक श्रृंखला के रूप में देखना उपयोगी है। आपको जादू की कल्पना करने की आवश्यकता नहीं है। आपको यह पूछना चाहिए कि आपके संगठन के नियंत्रण सबसे कमजोर कहाँ हैं।

गेट 1, एक्सटेंशन इंस्टॉल करवाना उतना आसान है जितना हम स्वीकार करना पसंद करते हैं।

एक आम खारिज करना यह है: "लेकिन उपयोगकर्ता को एक दुर्भावनापूर्ण एक्सटेंशन इंस्टॉल करना होगा।" 2026 में यह कोई मजबूत गारंटी नहीं है।

कम से कम तीन कारण हैं।

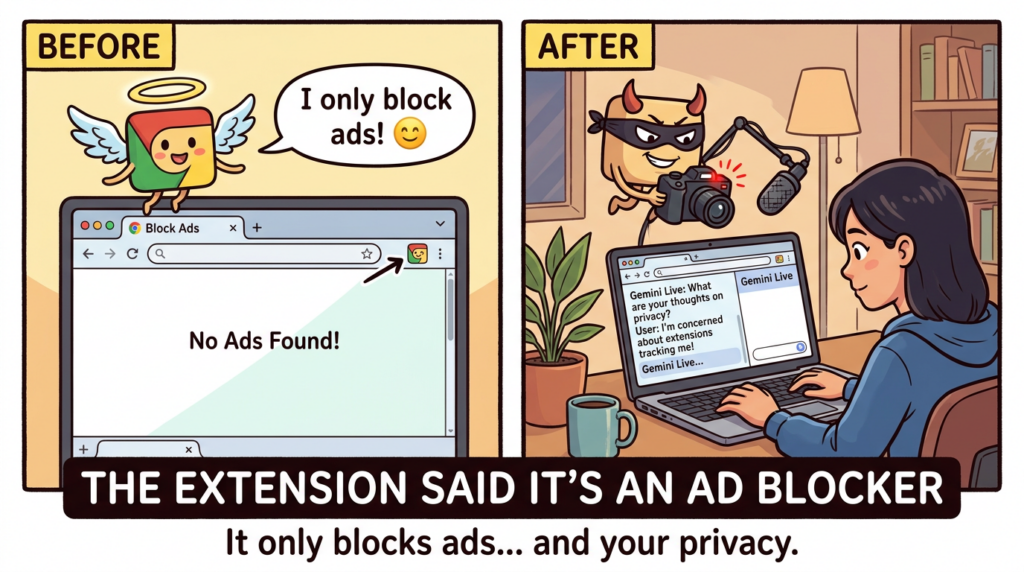

सबसे पहले, बड़े पैमाने पर दुर्भावनापूर्ण एक्सटेंशन काल्पनिक नहीं हैं। GitLab Threat Intelligence ने कम से कम प्रभावित करने वाले दुर्भावनापूर्ण Chrome एक्सटेंशन्स के एक समूह का दस्तावेजीकरण किया। 3.2 मिलियन उपयोगकर्ता, स्क्रीन कैप्चर, विज्ञापन अवरोधन, और इमोजी कीबोर्ड जैसी कार्यक्षमताओं को कवर करते हुए। उनके नोट में बताया गया है कि कैसे इस तरह के एक्सटेंशन ब्राउज़र सुरक्षा को कमजोर कर सकते हैं और बहु-चरणीय व्यवहार के माध्यम से सामग्री इंजेक्ट कर सकते हैं। (गिटलैब)

दूसरा, हमलावरों को हमेशा एक बिल्कुल नया एक्सटेंशन प्रकाशित करने की आवश्यकता नहीं होती। वे वैध एक्सटेंशन्स को हाईजैक कर सकते हैं। BleepingComputer ने एक्सटेंशन डेवलपर्स को निशाना बनाने वाले एक फ़िशिंग अभियान का वर्णन किया, जिसने कम से कम 35 एक्सटेंशन डेटा-चोरी कोड इंजेक्ट करने के लिए, लगभग द्वारा सामूहिक रूप से उपयोग किया जाता है 26 लाख लोगइस तंत्र में एक दुर्भावनापूर्ण OAuth ऐप शामिल था, जिसने डेवलपर के खाते के माध्यम से Chrome वेब स्टोर एक्सटेंशन को प्रबंधित करने की अनुमति मांगी, फिर एक विषाक्त अपडेट पुश किया। (ब्लिपिंगकंप्यूटर)

तीसरा, उद्यम स्वयं अक्सर एक्सटेंशन स्पrawl को सहन करते हैं क्योंकि इससे उत्पादकता बढ़ती है। वह स्पrawl हमलावर का वितरण चैनल बन जाता है।

तो "extension installation की आवश्यकता है" को सबसे अच्छा "extension ecosystem की आवश्यकता है" के रूप में लिया जाना चाहिए, जो एक लाइव रिस्क सरफेस है।

गेट 2, एक्सटेंशन को लीवरेज की आवश्यकता है, और declarativeNetRequest सामान्य है।

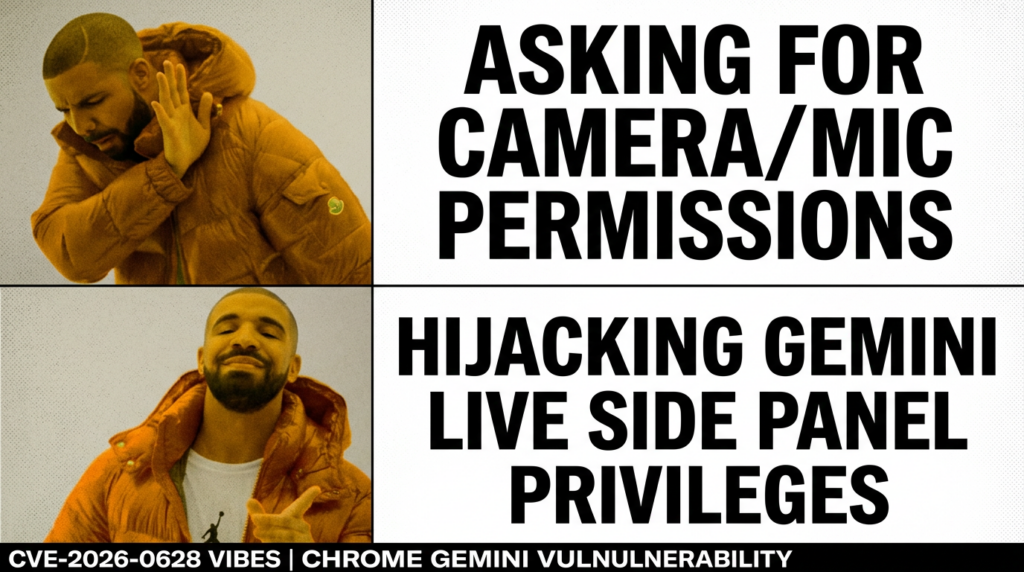

सुरक्षा मामलों का सारांश बताता है कि इस कमजोर मार्ग में declarativeNetRequest-प्रकार की अनुमति वाले एक्सटेंशन जेमिनी पैनल में इंजेक्ट हो सकते थे। महत्वपूर्ण सूक्ष्मता यह है कि declarativeNetRequest एक वैध, व्यापक रूप से उपयोग की जाने वाली API क्लास है: Chrome के डेवलपर दस्तावेज़ इसे declarative नियम निर्दिष्ट करके नेटवर्क अनुरोधों को ब्लॉक या संशोधित करने का एक तरीका बताते हैं, जिससे एक्सटेंशन अनुरोधों की सामग्री को इंटरसेप्ट या देखने के बिना उन्हें संशोधित कर सकते हैं।सुरक्षा संबंधी मामले)

एक डिफेंडर के दृष्टिकोण से यह महत्वपूर्ण है क्योंकि यह कोई असामान्य अनुमति नहीं है जिसे केवल संदिग्ध एक्सटेंशन ही मांगते हैं। कई "प्राइवेसी" और "एड-ब्लॉकिंग" उत्पाद इसी पर निर्भर करते हैं। इससे दुर्भावनापूर्ण व्यवहार के लिए छिपने की क्षमता बढ़ जाती है, और केवल "खराब अनुमतियों" की एक छोटी सूची के आधार पर एक्सटेंशन को फ़िल्टर करने वाली नीति जटिल हो जाती है।

द्वार 3, प्रभाव मिथुन पैनल तक पहुँचता है, विशेषाधिकार की सीमा टूट जाती है।

यूनिट 42 बताता है कि एक बार जेमिनी पैनल हाईजैक हो जाने पर क्या परिणाम होते हैं: एक साधारण एक्सटेंशन बिना उपयोगकर्ता की सहमति मांगे पैनल को कैमरा और माइक्रोफोन चालू करने, स्थानीय फ़ाइलों और निर्देशिकाओं तक पहुँचने, HTTPS टैब्स के स्क्रीनशॉट लेने, और फ़िशिंग के लिए पैनल को हाईजैक करने के लिए प्रेरित कर सकता है—इसके लिए टाइटल बार से जेमिनी लॉन्च करने के अलावा किसी अन्य उपयोगकर्ता इंटरैक्शन की आवश्यकता नहीं होती।इकाई 42)

यह वह क्षण है जब उपयोगकर्ता का सुरक्षा मॉडल केवल तकनीकी रूप से ही नहीं, बल्कि मनोवैज्ञानिक रूप से भी टूट जाता है। जेमिनी साइड पैनल को ब्राउज़र का हिस्सा के रूप में प्रस्तुत किया गया है। वहाँ प्रदर्शित एक फ़िशिंग यूआई ब्राउज़र के भरोसे को विरासत में ले लेता है। कई संगठनों में कर्मचारियों को अनजान वेबसाइटों पर अविश्वास करना सिखाया गया है, न कि उनके ब्राउज़र क्रोम पर।

गेट 4 में प्रभाव व्यापक है क्योंकि पैनल क्षमता के लिए बनाया गया है।

अगर Gemini Live टैब साझा कर सकता है, ब्राउज़ कर सकता है और माइक्रोफोन का उपयोग कर सकता है, तो "जासूसी" कहना अतिशयोक्ति नहीं है। यह हमलावर-नियंत्रित वर्कफ़्लो में इच्छित क्षमताओं का पुन: उपयोग है।

यहाँ तक कि आधिकारिक सहायता पृष्ठ भी इसकी पहुँच को इंगित करता है: लाइव में माइक्रोफ़ोन अनुमतियाँ, वैकल्पिक "डिफ़ॉल्ट रूप से वर्तमान टैब साझा करें," और "Gemini को आपके लिए ब्राउज़ करने दें," साथ ही कई साझा टैब का प्रबंधन शामिल है। यह सुरक्षा के लिए एक बड़ी वैध डेटा सतह है।Google सहायता)

सबसे अधिक जोखिम में कौन है, और यह एक उद्यम कहानी क्यों है

CVE-2026-0628 तीन सामान्य उद्यम वास्तविकताओं के संगम पर स्थित है:

- उद्यम वर्कस्टेशन के रूप में ब्राउज़र वित्त, इंजीनियरिंग, मानव संसाधन, सहायता और संचालन वेब ऐप्स में मौजूद हैं। जब ब्राउज़र संवेदनशील प्रणालियों के लिए प्राथमिक इंटरफ़ेस होता है, तो "ब्राउज़र सैंडबॉक्स" कोई सुरक्षा नहीं देता।

- शैडो आईटी के रूप में एक्सटेंशन नियंत्रित वातावरण में भी, उपयोगकर्ता उत्पादकता बढ़ाने वाले एक्सटेंशन के लिए दबाव डालेंगे। यदि आप एक सुरक्षित मार्ग प्रदान नहीं करते, तो वे एक असुरक्षित मार्ग खोज लेंगे।

- एआई सुविधाएँ डिफ़ॉल्ट अनुमतियों का विस्तार करती हैं Gemini Live का मूल्य प्रस्ताव व्यापक पहुँच पर निर्भर करता है: माइक्रोफोन, टैब साझाकरण, और ब्राउज़िंग सहायता। इससे जब सीमा प्रवर्तन विफल हो जाता है, तो प्रभाव क्षेत्र और बड़ा हो जाता है।Google सहायता)

यूनिट 42 उद्यम के परिणाम को स्पष्ट करता है: एक उद्यम के भीतर, एक दुर्भावनापूर्ण एक्सटेंशन का कर्मचारियों के कैमरे, माइक्रोफोन और स्थानीय फ़ाइलों तक पहुँच प्राप्त करना एक वास्तविक खतरा है।इकाई 42)

व्यावहारिक शमन अनुक्रम: पहले क्या करें और फिर क्या करें

एक अच्छी शमन योजना उन कार्यों की ओर झुकाव रखती है जिन्हें आप सत्यापित कर सकते हैं, न कि केवल उन कार्यों की जिन्हें आप घोषित कर सकते हैं।

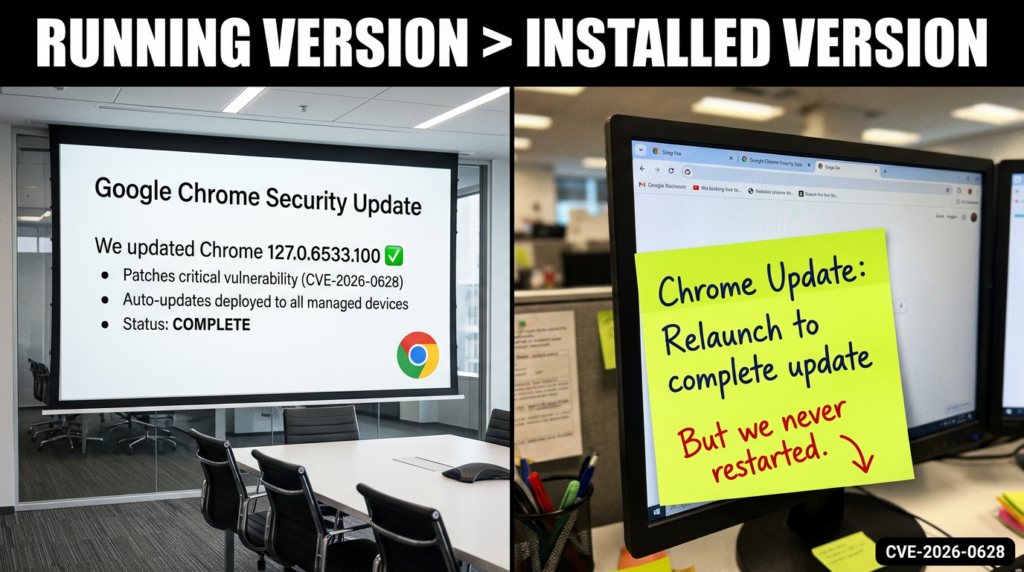

चरण 1, Chrome को अपडेट करें और पुनः आरंभ करने के लिए मजबूर करें।

Google के डेस्कटॉप के लिए स्थिर चैनल अपडेट ने 6 जनवरी, 2026 को Windows और Mac के लिए उपयोगकर्ताओं को 143.0.7499.192/.193 पर और Linux के लिए 143.0.7499.192 पर स्थानांतरित किया। उस अपडेट में CVE-2026-0628 फिक्स शामिल है।क्रोम रिलीज़)

ऑपरेशनल जाल कई Chrome समस्याओं की तरह ही है: डिवाइस अपडेट डाउनलोड कर सकते हैं लेकिन ब्राउज़र को रीस्टार्ट नहीं करते, जिससे पुराना संस्करण मेमोरी में बना रहता है। इसलिए अनुपालन का लक्ष्य "चलाने वाला संस्करण" है, न कि "उपलब्ध अपडेट।"

यहाँ कुछ हल्के-फुल्के चेक दिए गए हैं जिन्हें आप तुरंत लागू कर सकते हैं:

# macOS: Chrome संस्करण की जाँच करें (Google Chrome स्थापित होना चाहिए)

"/Applications/Google Chrome.app/Contents/MacOS/Google Chrome" --version

# लिनक्स: क्रोम संस्करण की जाँच करें

google-chrome --version || google-chrome-stable --version

# विंडोज (पावरशेल): फ़ाइल मेटाडेटा के माध्यम से क्रोम संस्करण की जाँच करें

(Get-Item "C:\\Program Files\\Google\\Chrome\\Application\\chrome.exe").VersionInfo.ProductVersion

फिर एक प्रवर्तन नीति सेट करें: यदि संस्करण < 143.0.7499.192 है, तो क्वारंटाइन करें या अपडेट करने के लिए मजबूर करें।

चरण 2, तय करें कि Chrome में Gemini को बिल्कुल सक्षम किया जाना चाहिए या नहीं।

प्रबंधित वातावरण के लिए, Google के एडमिन दस्तावेज़ीकरण में कहा गया है कि आप उपयोग कर सकते हैं Chrome Enterprise में Gemini सेटिंग्स Gemini वेब ऐप और मोबाइल ऐप्स तक पहुंच बनाए रखते हुए Chrome में Gemini को अक्षम करने के लिए। यह Chrome में Gemini के लिए उपलब्धता प्रतिबंधों और अनुपालन सीमाओं को भी दर्शाता है, जिसमें यह शामिल है कि उस चरण में कुछ अनुपालन प्रमाणपत्र समर्थित नहीं हैं और कुछ ग्राहकों के पास विशिष्ट समझौतों के तहत Chrome में Gemini स्वचालित रूप से अवरुद्ध हो सकता है। (Google सहायता)

यदि आपके पास Chrome में Gemini के लिए स्पष्ट व्यावसायिक मामला नहीं है, तो पहले इसे अक्षम करें और बाद में नीति एवं निगरानी योजना के साथ पुनः सक्षम करें। यह अक्सर उस सुविधा को आंशिक रूप से मजबूत करने की कोशिश करने की तुलना में जोखिम कम करने का तेज़ तरीका होता है, जिस पर उपयोगकर्ता अभी तक निर्भर नहीं हैं।

चरण 3, एक्सटेंशन गवर्नेंस को एक सुरक्षा नियंत्रण के रूप में लें, न कि आईटी स्वच्छता कार्य के रूप में।

Google की एंटरप्राइज एक्सटेंशन प्रबंधन गाइड इस बात पर जोर देती है कि एक्सटेंशन फैलाव को नियंत्रित करना क्यों कठिन है और एक स्केलेबल दृष्टिकोण के रूप में एक्सटेंशन्स को अनुमतियों के अनुसार प्रबंधित करने की सिफारिश करती है। यह बताती है कि एक्सटेंशन अनुमतियाँ साइट अनुमतियों और डिवाइस अनुमतियों में विभाजित होती हैं, और यह दस्तावेजीकरण करती है कि एक्सटेंशन्स तब अपडेट होते हैं जब Chrome चल रहा होता है, प्रारंभ में लॉन्च के समय और फिर हर पाँच घंटे में। ये कोई तुच्छ बातें नहीं हैं; ये घटना प्रतिक्रिया और नीति निर्माण के लिए महत्वपूर्ण प्रतिबंध हैं।गूगल)

CVE-2026-0628 के बाद उद्यमों के लिए एक उचित न्यूनतम मानदंड है:

- उच्च-संवेदनशीलता भूमिकाओं में उपयोगकर्ता द्वारा स्थापित एक्सटेंशन के लिए डिफ़ॉल्ट अस्वीकृति

- व्यावसायिक रूप से महत्वपूर्ण जबरदस्ती इंस्टॉल की गई एक्सटेंशन को अनुमति दें।

- उच्च-प्रभाव वाली अनुमतियाँ अनुरोध करने वाले एक्सटेंशनों को ब्लॉक करें या उनके लिए अपवाद समीक्षा अनिवार्य करें, जिसमें संशोधन अनुरोध एपीआई शामिल हैं।

- विस्तार परिवर्तनों और अप्रत्याशित अपडेट व्यवहार की निगरानी करें, क्योंकि अपडेट सबसे आम "बदलाव" हैं जो हानिरहित से दुर्भावनापूर्ण की ओर ले जाते हैं।

Google के Chrome Enterprise सहायता में ऐप और एक्सटेंशन नीतियाँ निर्धारित करने के लिए भी सीधी मार्गदर्शन दी जाती है, जिसमें allowed, blocked, force_installed और normal_installed जैसे इंस्टॉलेशन मोड शामिल हैं, और ExtensionSettings डिप्लॉयमेंट के लिए उदाहरण JSON संरचनाएँ दिखाई जाती हैं।Google सहायता)

एक रक्षात्मक इन्वेंटरी स्क्रिप्ट, जो जोखिम भरे एक्सटेंशन को तेज़ी से ढूंढती है।

किसी घटना में समय बर्बाद करने का सबसे तेज़ तरीका अमूर्त रूप से बहस करना है। पहले सूची बनाएं।

नीचे दी गई स्क्रिप्ट सामान्य एंडपॉइंट्स पर एक्सटेंशन मैनिफेस्ट्स को सूचीबद्ध करती है, अनुमतियाँ निकालती है, और declarativeNetRequest-जैसी क्षमताओं का अनुरोध करने वाले एक्सटेंशन्स को चिह्नित करती है। यह पूर्ण नहीं है, लेकिन यह कुछ ही मिनटों में एक प्राथमिकता सूची तैयार कर देता है।

import json

import os

import platform

from pathlib import Path

def chrome_extension_dirs():

system = platform.system().lower()

paths = []

if "darwin" in system:

# macOS user profile

paths.append(Path.home() / "Library/Application Support/Google/Chrome/Default/Extensions")

elif "windows" in system:

local = os.environ.get("LOCALAPPDATA")

if local:

paths.append(Path(local) / "Google/Chrome/User Data/Default/Extensions")

else:

# लिनक्स

paths.append(Path.home() / ".config/google-chrome/Default/Extensions")

paths.append(Path.home() / ".config/chromium/Default/Extensions")

return [p for p in paths if p.exists()]

def iter_manifests(ext_root: Path):

for ext_id_dir in ext_root.iterdir():

if not ext_id_dir.is_dir():

continue

# संस्करण उप-निर्देशिकाएँ हैं

for ver_dir in ext_id_dir.iterdir():

manifest = ver_dir / "manifest.json"

if manifest.exists():

yield ext_id_dir.name, ver_dir.name, manifest

def main():

risky = []

for root in chrome_extension_dirs():

for ext_id, ver, manifest_path in iter_manifests(root):

try:

data = json.loads(manifest_path.read_text(encoding="utf-8"))

except Exception:

continue

name = data.get("name", "unknown")

perms = set(data.get("permissions", []))

host_perms = set(data.get("host_permissions", []))

dnr = any(p.startswith("declarativeNetRequest") for p in perms)

if dnr:

risky.append((ext_id, ver, name, sorted(perms), sorted(host_perms), str(manifest_path)))

print(f"declarativeNetRequest-संबंधी अनुमतियों के साथ {len(risky)} एक्सटेंशन मिले:")

for ext_id, ver, name, perms, host_perms, path in risky:

print("\\n---")

print(f"आईडी: {ext_id} संस्करण: {ver}")

print(f"नाम: {name}")

print(f"अनुमतिएँ: {perms}")

if host_perms:

print(f"होस्ट अनुमतियाँ: {host_perms}")

print(f"मैनिफेस्ट: {path}")

if __name__ == "__main__":

main()

यह स्क्रिप्ट जानबूझकर रूढ़िवादी है: यह अनुमति परिवारों के आधार पर फ़्लैग करती है। यह Google की अपनी सलाह के अनुरूप है कि एक्सटेंशन को अनुमति-आधारित तरीके से प्रबंधित किया जाना चाहिए क्योंकि केवल अनुमति-सूचियाँ और अवरोध-सूचियाँ पर्याप्त रूप से विस्तारित नहीं हो सकतीं।गूगल)

एंटरप्राइज़ नीति सख़्तीकरण, एक ठोस आधार जिसे आप कॉपी कर सकते हैं

क्रोम एंटरप्राइज आपको कई नियंत्रण विकल्प प्रदान करता है। इस घटना के बाद सबसे महत्वपूर्ण दो हैं:

- विस्तार सेटिंग्स स्थापना मोड को नियंत्रित करने और एक्सटेंशन के अतिक्रमण को सीमित करने के लिए।Google सहायता)

- मिथुन सेटिंग्स यदि आपकी जोखिम स्थिति इसकी मांग करती है तो Chrome में Gemini को अक्षम करें।Google सहायता)

संवेदनशील वातावरणों के लिए एक सामान्य पैटर्न है: "डिफ़ॉल्ट रूप से सब कुछ ब्लॉक करें, केवल वही अनुमति दें जो ज़बरदस्ती इंस्टॉल किया गया हो या स्पष्ट रूप से अनुमत सूची में हो।"

यहाँ एक उदाहरण स्वरूप ExtensionSettings JSON नीति पैटर्न है जिसे आप अनुकूलित कर सकते हैं:

{

"*": {

"installation_mode": "blocked"

},

"ghbmnnjooekpmoecnnnilnnbdlolhkhi": {

"installation_mode": "force_installed",

"update_url": ""

},

"lpcaedmchfhocbbapmcbpinfpgnhiddi": {

"installation_mode": "normal_installed",

"update_url": ""

}

}

यह संरचना Chrome Enterprise दस्तावेज़ीकरण में वर्णित उसी मॉडल का अनुसरण करती है: का उपयोग करके एक डिफ़ॉल्ट नीति निर्धारित करें "*" और फिर आईडी के अनुसार प्रति-विस्तार को ओवरराइड करें, इंस्टॉलेशन मोड जैसे blocked, force_installed, और normal_installed चुनें।Google सहायता)

यदि आप पहले से ही एक अल्लोवलिस्ट मॉडल के साथ काम करते हैं, तो CVE-2026-0628 के बाद का सुधार अनुमति-आधारित अपवाद प्रवाह जोड़ना है। Google की एंटरप्राइज गाइड स्पष्ट रूप से विस्तारों को अनुमति के आधार पर प्रबंधित करने की सिफारिश करती है, जो अंतहीन अल्लोवलिस्ट और ब्लॉकलिस्ट बनाए रखने के बजाय एक स्केलेबल और सुरक्षित दृष्टिकोण है।गूगल)

खोज, आप वास्तव में किन संकेतों की निगरानी कर सकते हैं

चूंकि रोलआउट के दौरान अंतर्निहित क्रोमियम समस्या के विवरण तक पहुंच प्रतिबंधित हो सकती है, इसलिए पहचान इस बात पर केंद्रित होनी चाहिए कि आप विशेषाधिकार प्राप्त बग ट्रैकर एक्सेस के बिना क्या माप सकते हैं।क्रोम रिलीज़)

1 संस्करण विचलन और पुनरारंभ ऋण

सबसे सरल से शुरू करें: Chrome संस्करण 143.0.7499.192 से पहले चलने वाली मशीनें संवेदनशील समूह में हैं। यह सीधे NVD की प्रभावित कॉन्फ़िगरेशन में और Chrome के स्टेबल चैनल अपडेट में कहा गया है।एनवीडी)

यदि आप केवल "इंस्टॉल्ड संस्करण" को ट्रैक करते हैं, तो आप रीस्टार्ट देयता को मिस कर देंगे। चल रहे संस्करण को ट्रैक करें या निर्धारित पुनः लॉन्च लागू करें।

2 एक्सटेंशन इन्वेंटरी और उच्च-प्रभाव वाली अनुमति उपयोग

उपरोक्त इन्वेंटरी स्क्रिप्ट पैटर्न या एंटरप्राइज रिपोर्टिंग का उपयोग फ़्लैग करने के लिए करें:

- declarativeNetRequest परिवारों के साथ एक्सटेंशन

- व्यापक होस्ट अनुमतियों वाले एक्सटेंशन

- संबंधित आईटी टिकट के बिना नए स्थापित या हाल ही में अपडेट किए गए एक्सटेंशन

GitLab की रिपोर्ट यहाँ उपयोगी संदर्भ है क्योंकि यह दिखाती है कि दुर्भावनापूर्ण एक्सटेंशन एक्सटेंशन व्यवहारों के माध्यम से कंटेंट सिक्योरिटी पॉलिसी जैसी सुरक्षा उपायों को कैसे कमजोर कर सकते हैं और बहु-चरणीय मोड में काम कर सकते हैं। आपको सबक सीखने के लिए उनकी पूरी चेन को दोहराने की जरूरत नहीं है: एक्सटेंशन टेलीमेट्री मायने रखती है।गिटलैब)

3 संदिग्ध यूआई ट्रस्ट घटनाएँ

यूनिट 42 स्पष्ट रूप से पैनल का हाईजैक होकर फ़िशिंग में बदलने के जोखिम को उजागर करता है। इसे "ट्रस्टेड UI" इवेंट के रूप में मानें: उपयोगकर्ताओं को यह एहसास नहीं हो सकता कि समझौता किए गए परिदृश्य में साइड पैनल की सामग्री हमलावर द्वारा संचालित हो सकती है। यदि आपके पास ब्राउज़र सुरक्षा उपकरण हैं जो DOM ओवरले, अप्रत्याशित क्रेडेंशियल प्रॉम्प्ट या एम्बेडेड पैनलों में असामान्य नेविगेशन का पता लगा सकते हैं, तो यहीं यह फायदेमंद साबित होता है।इकाई 42)

4 डिवाइस अनुमति विसंगतियाँ

चूंकि इस परिदृश्य में कैमरा और माइक्रोफोन सक्रियण शामिल है, आप सहसंबंधित कर सकते हैं:

- ओएस-स्तर के कैमरा या माइक संकेतक इवेंट्स

- ब्राउज़र प्रक्रिया पहुँच पैटर्न

- जब जेमिनी लॉन्च किया गया था, अगर आपके पास वह टेलीमेट्री है।

आधिकारिक सहायता पृष्ठ दिखाता है कि माइक्रोफ़ोन अनुमति लाइव का एक अनिवार्य हिस्सा है। उच्च-सुरक्षा वाले वातावरण में, केवल यही फीचर को अक्षम करने या इसे विशिष्ट भूमिकाओं तक सीमित करने का औचित्य हो सकता है।Google सहायता)

यह कोई एकबारगी घटना नहीं है, एआई सहायक लगातार हमले के वाहन में बदलते जा रहे हैं।

CVE-2026-0628 पहली बार नहीं है जब जेमिनी-संबंधित कार्यक्षमता डेटा उजागर होने की घटना में शामिल हुई है, और यह आखिरी बार भी नहीं होगी। दो आसन्न डेटा बिंदु महत्वपूर्ण हैं।

जेमिनीजैक, बिना क्लिक के प्रॉम्प्ट इंजेक्शन को एक उद्यम डेटा निकासी मार्ग के रूप में

सिक्योरिटी अफेयर्स ने "GeminiJack" पर रिपोर्ट किया, जो Gemini Enterprise की एक भेद्यता है जिसे तैयार किए गए ईमेल, निमंत्रण या दस्तावेज़ों के माध्यम से ट्रिगर होने वाले शून्य-क्लिक हमले के रूप में वर्णित किया गया है, जिससे संवेदनशील कॉर्पोरेट डेटा उजागर हो सकता है। Dark Reading भी इसी तरह इस समस्या का वर्णन करता है कि हमलावर सामान्य कॉर्पोरेट आर्टिफैक्ट्स में दुर्भावनापूर्ण निर्देश डालते हैं ताकि AI बिना उपयोगकर्ता की किसी इंटरैक्शन के जानकारी प्राप्त कर सके और उसे बाहर भेज सके।सुरक्षा संबंधी मामले)

CVE-2026-0628 से प्रासंगिकता कोड पुन: उपयोग नहीं है। यह साझा पैटर्न है:

- एआई के पास विशेषाधिकार प्राप्त डेटा स्रोतों या विशेषाधिकार प्राप्त इंटरफेसों तक पहुंच है।

- परोक्ष प्रभाव चैनल हमले की सतह बन जाते हैं।

- एआई उन क्रियाओं का निष्पादन इंजन बन जाता है, जिन्हें उपयोगकर्ताओं ने उस क्षण में स्पष्ट रूप से अनुमोदित नहीं किया था।

टेनेबल का जेमिनी ट्रायफेक्टा, कई घटक, एक थीम

Tenable के शोध में तीन सुधार किए गए Gemini कमजोरियों पर मुख्य सुरक्षा सबक को स्पष्ट रूप से बताया गया है: AI स्वयं ही हमले का वाहक बन सकता है, और AI उपकरणों की सुरक्षा के लिए दृश्यता और नीति प्रवर्तन आवश्यक हैं। उनके लेख में Gemini Cloud Assist, खोज निजीकरण और ब्राउज़िंग में प्रॉम्प्ट इंजेक्शन और टूल-आधारित डेटा निकासी पैटर्न का विस्तार से वर्णन किया गया है। (उपयुक्त®)

CVE-2026-0628 के बगल में रखने पर, आपको "AI-नेटिव" सतहों के लिए एक सुसंगत खतरे का मॉडल मिलता है:

- इनपुट चैनल विस्तार करें: वेब पेज, ब्राउज़र इतिहास, दस्तावेज़, लॉग, एक्सटेंशन

- आउटपुट चैनल विस्तार करें: नेटवर्क कॉल, यूआई सतहें, टूल आह्वान

- विशेषाधिकार प्रत्यायित है: एआई को कार्य करने की अनुमति है, केवल उत्तर देने की नहीं।

इसका मतलब है कि सुरक्षा टीमों को AI सहायक घटनाओं को पीआर कार्यक्रमों की तरह मानना बंद करना चाहिए और उन्हें इंजीनियरिंग सीमा घटनाओं के रूप में मानना शुरू करना चाहिए।

संबंधित CVEs जिन्हें सुरक्षा टीमें इस कहानी के साथ जोड़ रही हैं।

जब कोई Chrome सुरक्षा कथा ट्रेंड कर रही होती है, तो रक्षक आमतौर पर पास के ब्राउज़र CVEs की ओर झुके हुए नजर आते हैं, क्योंकि पैच और रीस्टार्ट की अनुशासनहीनता ही असली कमजोरी होती है।

एक ही "अभी अपडेट करें" चक्रों में दिखाई देने वाले दो:

- CVE-2026-2441, NVD द्वारा CSS संस्करण 145.0.7632.75 से पहले के लिए 'यूज़-आफ्टर-फ्री' के रूप में वर्णित एक उच्च-गंभीरता वाला Chrome मुद्दा, जिसकी रिपोर्टिंग में सक्रिय शोषण और तत्काल पैच मार्गदर्शन का उल्लेख है। (एनवीडी)

- सीवीई-2025-13223, एक V8 प्रकार का कन्फ्यूज़न मुद्दा जिसे CISA ने नवंबर 2025 में अपनी ज्ञात शोषित कमजोरियों की सूची में जोड़ा, यह पुनः पुष्टि करते हुए कि AI सुविधाओं के बिना भी ब्राउज़र शोषण एक सक्रिय विरोधी मार्ग बना हुआ है। (एनवीडी)

ये CVE-2026-0628 जितने गंभीर नहीं हैं, लेकिन एक परिचालन कारण से ये महत्वपूर्ण हैं: यदि आपकी संस्था नियमित रूप से ब्राउज़र अपडेट में देरी करती है, तो एआई-एकीकृत सतहें परिणामों को और बढ़ा देंगी।

जहाँ Penligent स्वाभाविक रूप से फिट बैठता है, वास्तविक हमले की सतह में जोखिम को साबित करते हुए

CVE-2026-0628 एक एंडपॉइंट और ब्राउज़र सीमा कहानी है, लेकिन सुधार की वास्तविकता व्यापक है: हमलावर शायद ही कभी ब्राउज़र पर ही रुकते हैं। एक बार निगरानी या क्रेडेंशियल कैप्चर हो जाने पर, अगला कदम लगभग हमेशा आपके आंतरिक वेब परिसर की ओर होता है—SSO पोर्टल, एडमिन कंसोल, क्लाउड डैशबोर्ड, और वे आंतरिक ऐप्स जो कभी इंटरनेट-ग्रेड के लिए बनाए ही नहीं गए थे।

यहीं पर ब्राउज़र को मजबूत करने को वेब परत के निरंतर सत्यापन के साथ जोड़ना व्यावहारिक हो जाता है।

Penligent सुरक्षा इरादे को क्रियान्वित कार्यों में बदलने के लिए बनाया गया है—पुनर्प्राप्ति, सत्यापन और पुनरुत्पादित साक्ष्य को स्वचालित करके ताकि टीमें "हमें लगता है कि हम पैच किए हुए हैं" से "हम इसे साबित कर सकते हैं" तक पहुंच सकें। उसी "प्रमाणित करें, वादा नहीं" मानसिकता के साथ ही आपको ब्राउज़र एआई सुविधाओं को भी देखना चाहिए: संस्करणों की पुष्टि करें, नीति की स्थिति की पुष्टि करें, एक्सटेंशन सूची की पुष्टि करें, और फिर यह भी जांचें कि यदि ब्राउज़र समझौता हो जाए तो आपकी आंतरिक ऐप्स दूसरे चरण के प्रभाव क्षेत्र में न आएं।

यदि आप पहले से ही आंतरिक सुरक्षा अनुसंधान प्रकाशित कर रहे हैं और पाठकों को एक सुसंगत ज्ञान पथ में बनाए रखना चाहते हैं, तो सप्लाई-चेन सीमाओं और उच्च-संकेत Chrome CVEs पर पूर्व कार्यों से लिंक करना भी सहायक होता है, क्योंकि एक्सटेंशन इकोसिस्टम और ब्राउज़र अपडेट अनुशासन अब AI ब्राउज़र जोखिम से अविभाज्य हैं।पेनलिजेंट)

निष्कर्ष, CVE-2026-0628 से सीखने योग्य सबक

CVE-2026-0628 को इसकी बग श्रेणी से कम, और जो यह प्रदर्शित करता है उससे अधिक याद किया जाएगा:

- ब्राउज़रों में एआई सहायकों को एम्बेड करने से विशेषाधिकार प्राप्त, विश्वसनीय सतहें बनती हैं।

- यदि एक्सटेंशन का प्रभाव उन सतहों तक पहुँचता है, तो व्यवहार में अनुमति मॉडल को बायपास किया जा सकता है।

- "उपयोगकर्ता को एक एक्सटेंशन इंस्टॉल करना चाहिए" तब सुरक्षा जाल नहीं होता जब एक्सटेंशन इकोसिस्टमों का नियमित रूप से दुरुपयोग, हाईजैक या बड़े पैमाने पर सामाजिक इंजीनियरिंग की जाती हो।

- सही प्रतिक्रिया घबराहट नहीं है। यह अनुशासन है: पैच सत्यापन, रीस्टार्ट प्रवर्तन, अनुमति-आधारित विस्तार शासन, और यह स्पष्ट निर्णय कि क्या ब्राउज़र-नेटिव एआई आज आपके वातावरण में होना चाहिए।इकाई 42)

संदर्भ

एनवीडी: सीवीई-2026-0628: https://nvd.nist.gov/vuln/detail/CVE-2026-0628 क्रोम रिलीज़, डेस्कटॉप के लिए स्टेबल चैनल अपडेट (6 जनवरी, 2026): https://chromereleases.googleblog.com/2026/01/stable-channel-update-for-desktop.html पालो अल्टो नेटवर्क्स यूनिट 42 विश्लेषण: https://unit42.paloaltonetworks.com/gemini-live-in-chrome-hijacking/ गूगल क्रोम सहायता, क्रोम में जेमिनी के साथ लाइव जाएं: https://support.google.com/chrome/answer/16363185?hl=en डेवलपर्स के लिए क्रोम, declarativeNetRequest एपीआई: https://developer.chrome.com/docs/extensions/reference/api/declarativeNetRequest गूगल एंटरप्राइज गाइड पीडीएफ, अपने एंटरप्राइज में एक्सटेंशन का प्रबंधन: https://services.google.com/fh/files/misc/managing_extensions_in_your_enterprise_guide.pdf Google Workspace एडमिन सहायता, Gemini ऐप को चालू या बंद करें (Chrome में Gemini + GeminiSettings शामिल हैं): https://support.google.com/a/answer/14571493?co=DASHER._Family%3DBusiness-Enterprise&hl=en GitLab थ्रेट इंटेलिजेंस, दुर्भावनापूर्ण ब्राउज़र एक्सटेंशन जो कम से कम 3.2 मिलियन उपयोगकर्ताओं को प्रभावित कर रहे हैं: https://gitlab-com.gitlab.io/gl-security/security-tech-notes/threat-intelligence-tech-notes/malicious-browser-extensions-feb-2025/ ब्लिपिंगकंप्यूटर, हैकर्स ने 35 क्रोम एक्सटेंशन हाईजैक किए: https://www.bleepingcomputer.com/news/security/new-details-reveal-how-hackers-hijacked-35-google-chrome-extensions/ टेनेबल, जेमिनी ट्रायफेक्टा की कमजोरियाँ: https://www.tenable.com/blog/the-trifecta-how-three-new-gemini-vulnerabilities-in-cloud-assist-search-model-and-browsing सुरक्षा मामले, जेमिनीजैक: https://securityaffairs.com/185574/hacking/geminijack-zero-click-flaw-in-gemini-enterprise-allowed-corporate-data-exfiltration.html OpenClaw + VirusTotal आपूर्ति-श्रृंखला सीमा: https://www.penligent.ai/hackinglabs/openclaw-virustotal-the-skill-marketplace-just-became-a-supply-chain-boundary/ CVE-2026-2441 Chrome CSS जीरो-डे विश्लेषण: https://www.penligent.ai/hackinglabs/cve-2026-2441-the-chrome-css-zero-day-that-demands-proof-not-promises/ 2026 में एआई एजेंट्स हैकिंग, निष्पादन सीमा: https://www.penligent.ai/hackinglabs/ai-agents-hacking-in-2026-defending-the-new-execution-boundary/ Google ने हमलों में जेमिनी का लाभ उठाने वाले हैकर्स को चेतावनी दी है: https://www.penligent.ai/hackinglabs/google-warns-hackers-are-leveraging-gemini-ai-across-every-stage-of-cyberattacks/ gemini-mcp-tool कमांड इंजेक्शन CVE-2026-0755 का गहन विश्लेषण: https://www.penligent.ai/hackinglabs/es/deep-analysis-of-gemini-mcp-tool-command-injection-cve-2026-0755-when-an-mcp-toolchain-hands-user-input-to-the-shell/