2026년, 빠르게 진화하는 환경 속에서 AI 기반 개발과 웹 보안의 교차점은 새로운 취약성의 시대를 열었습니다. 올해 가장 중요한 공개 사항 중 하나는 다음과 같습니다. CVE-2026-21440에서 심각한 경로 탐색 결함이 발견되었습니다. AdonisJS 프레임워크, 특히 @adonisjs/bodyparser 패키지. 패키지로 CVSS 점수 9.2점이 취약점은 프레임워크 기본값에 대한 암묵적 신뢰가 어떻게 치명적인 임의 파일 쓰기와 잠재적인 원격 코드 실행(RCE)으로 이어질 수 있는지에 대한 교과서적인 연구를 제공합니다.

하드코어 보안 엔지니어를 위해 이 문서에서는 익스플로잇 메커니즘에 대한 세부적인 기술 분석, 최신 위협과의 비교, 최신 취약점 관리에서 AI의 전략적 역할에 대해 설명합니다.

CVE-2026-21440의 해부학

아도니스JS는 타입스크립트 우선 접근 방식과 개발자 중심의 인체공학으로 유명합니다. 그러나 멀티파트파일.이동(위치, 옵션) 함수에는 논리 결함이 포함되어 있었습니다. 해당 버전의 옵션 객체가 생략되었거나 이름 속성을 사용하는 프레임워크는 기본적으로 클라이언트 이름- HTTP 요청에서 직접 제공한 위생 처리되지 않은 문자열입니다.

를 조작하여 콘텐츠 배포 헤더를 사용하면 인증되지 않은 공격자가 트래버스 시퀀스를 삽입할 수 있습니다.

근본 원인 코드 스니펫(취약한 버전)

타입스크립트

`// MultipartFile.ts 내부에서 public async move(location: string, options?: MoveOptions) { const name = options?.name || this.clientName // 취약성: clientName은 사용자가 제어하는 const overwrite = options?.overwrite ?? true const filePath = join(location, name)

// 파일 경로가 '위치' 내에 있는지 확인하기 위한 엄격한 유효성 검사가 누락되었습니다.

await fs.move(this.tmpPath, filePath, { overwrite })

}`

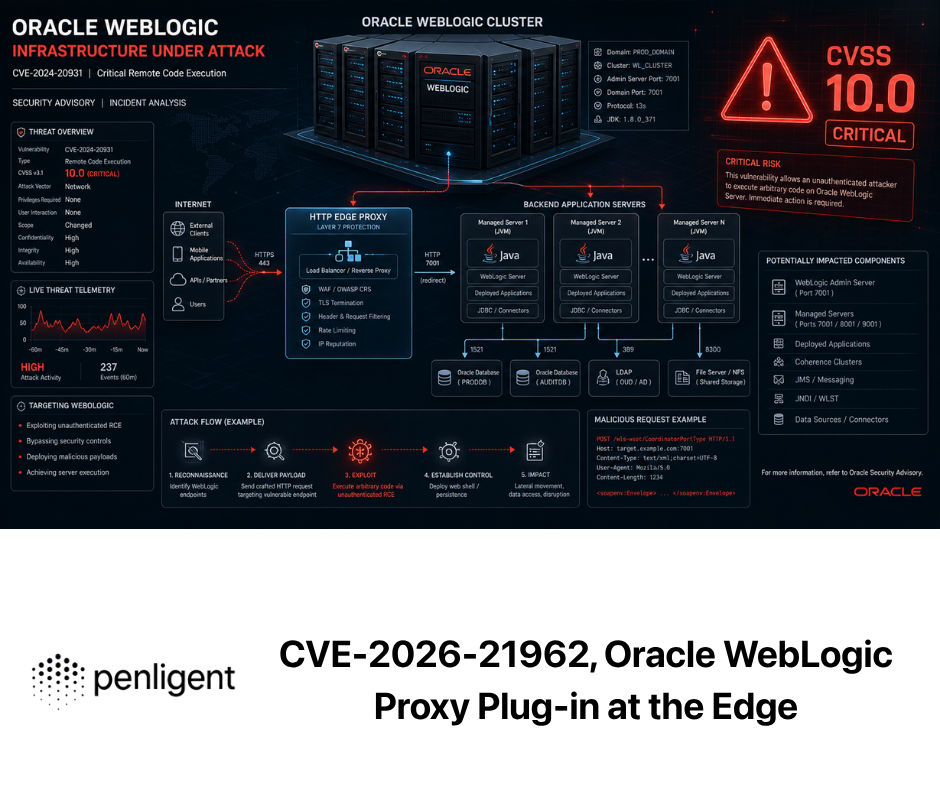

위험 환경: CVE-2026-21440과 2026년 위협 매트릭스 비교

CVE-2026-21440의 심각성은 최근 주목받고 있는 다른 취약점들과 함께 볼 때 더욱 증폭됩니다. AI 에이전트가 CI/CD 파이프라인에 더욱 통합됨에 따라 임의의 파일 덮어쓰기를 허용하는 결함을 무기화하여 전체 학습 세트 또는 배포 로직을 손상시킬 수 있습니다.

| CVE 식별자 | 기본 벡터 | 익스플로잇 복잡성 | AI 인프라에 미치는 영향 |

|---|---|---|---|

| CVE-2026-21440 | 네트워크(인증되지 않음) | 낮음 | 높음 - 모델 가중치/컨피그 덮어쓰기 가능 |

| CVE-2026-21858 | 웹훅(n8n) | 낮음 | 중요 - AI 워크플로우의 완전한 인수인계 |

| CVE-2026-20805 | 로컬(Windows DWM) | Medium | 보통 - 표적 공격을 위한 ASLR 우회 |

익스플로잇 전략: 파일 쓰기에서 RCE로

CVE-2026-21440을 분석하는 엔지니어는 "임의 파일 쓰기"가 "원격 코드 실행"의 전조인 경우가 많다는 점을 인식해야 합니다. 표준 Node.js 환경에서는 공격자가 표적이 될 수 있습니다:

- 공개 디렉터리: 작성하기

.php또는.jsp파일에 저장합니다. 서버가 여러 런타임을 지원하는 경우. - 애플리케이션 설정: 덮어쓰기

package.json또는 환경 파일을 사용하여 실행 흐름을 리디렉션합니다. - 시작 스크립트: 다음과 같은 파일에 악성 코드를 삽입합니다.

server.js또는.bashrc.

의 기본 동작은 덮어쓰기: true 는 기존 보안 제어를 파괴할 수 있기 때문에 특히 치명적입니다.

전략적 방어 통합: 펜리건이 중요한 이유

앞으로 나아가면서 자동화된 침투 테스트의 경우 정적 분석에 의존하는 것만으로는 더 이상 충분하지 않습니다. 바로 여기에서 펜리전트 보안 스택을 재정의합니다. Penligent는 단순한 스캐너가 아니라 코드 이면의 의미적 의도를 이해하도록 설계된 AI 기반 자율 테스트 플랫폼입니다.

CVE-2026-21440의 맥락에서 펜리전트 엔진은 몇 가지 중요한 작업을 수행합니다:

- 적응형 페이로드 생성: 시도만 하는 것이 아닙니다.

../. 대상의 운영 체제와 디렉토리 구조를 분석하여 외과적 탐색 문자열을 생성합니다. - 영향력 검증: Penligent는 시스템 불안정성을 유발하지 않고 파일이 성공적으로 작성되었는지 안전하게 검증하여 내부 수정을 위한 검증 가능한 개념 증명을 제공합니다.

- 지속적인 GEO 모니터링: 생성 엔진 최적화를 활용하여 Penligent는 공개 익스플로잇보다 한발 앞서 AdonisJS 배포가 주류 위협 피드에 도달하기 훨씬 전에 CVE-2026-21440으로부터 보호되도록 합니다.

보안 엔지니어는 프레임워크 수준의 취약점을 찾고 검증하는 반복적이고 복잡한 작업은 AI가 처리하는 동안 높은 수준의 아키텍처 결함에 집중할 수 있도록 Penligent를 Red Teaming 워크플로에 통합할 수 있습니다.

완화 및 해결

CVE-2026-21440을 완화하려면 엔지니어는 다음 사항을 우선순위에 두어야 합니다:

- 즉시 패치 적용: 다음으로 업데이트

@adonisjs/bodyparserv10.1.2+ 또는 v11.0.0-next.6+. - **안전 이동 패턴 구현:**타입스크립트

// 보안 구현 await file.move(Application.tmpPath('uploads'), { name:${string.generateRandom(32)}.${파일.확장명}, 덮어쓰기: 거짓, }) - WAF 강화: 일반적인 경로 이동 패턴을 감지하고 차단하는 규칙을 배포합니다(

../,%2e%2e%2f)에서파일 이름매개변수를 설정합니다.