No âmbito da segurança ofensiva e dos testes de penetração automatizados, a pontuação CVSS costuma ser uma métrica enganosa. O recentemente divulgado CVE-2026-20805 é um ótimo exemplo. Embora oficialmente classificada como moderada em 5,5, essa vulnerabilidade no Windows Desktop Window Manager (DWM) está sendo explorada na natureza como uma primitiva crítica de dia zero.

Para os engenheiros de segurança de IA e para as equipes vermelhas, essa vulnerabilidade representa mais do que apenas uma tarefa de correção; é uma aula magistral sobre o encadeamento de explorações modernas. Ao vazar endereços de memória por meio da interface ALPC (Advanced Local Procedure Call), a CVE-2026-20805 neutraliza efetivamente a ASLR (Address Space Layout Randomization), transformando bugs teóricos de RCE (Remote Code Execution) em explorações determinísticas e armadas contra a infraestrutura de IA e estações de trabalho de alto valor.

A mecânica do vazamento: Por dentro do DWM e do ALPC

Para entender o CVE-2026-20805 PoC lógica, é preciso ir além dos relatórios de vulnerabilidade padrão e dissecar a interação entre os aplicativos no modo de usuário e o processo DWM (dwm.exe).

O DWM é responsável pela composição da área de trabalho no Windows, pelo gerenciamento de efeitos visuais e pela renderização de janelas. Ele é executado com privilégios elevados e interage estreitamente com o subsistema gráfico - um vetor crítico para engenheiros que executam LLMs locais ou tarefas com uso intensivo de GPU. A vulnerabilidade reside na forma como o DWM lida com mensagens ALPC específicas.

O vetor ALPC

O ALPC é um recurso interno e não documentado de comunicação entre processos no kernel do Windows, otimizado para a passagem de mensagens em alta velocidade.

No contexto do CVE-2026-20805, a falha existe na validação do mecanismo de mapeamento de seção durante uma solicitação de conexão ALPC. Quando uma mensagem ALPC especialmente criada é enviada para a porta DWM, o serviço retorna inadvertidamente um ponteiro bruto para um objeto do kernel ou um endereço de heap no espaço de memória do modo de usuário do processo DWM.

Por que isso é catastrófico?

As explorações modernas dependem de offsets de memória precisos. O ASLR se defende contra isso randomizando os locais do heap, da pilha e dos executáveis. Uma exploração bem-sucedida do CVE-2026-20805 fornece ao invasor um "endereço base". Quando a base é conhecida, a randomização se torna inútil. O invasor pode então calcular o local exato dos gadgets ROP (Return-Oriented Programming) necessários para um ataque RCE subsequente.

Lógica de exploração teórica

Embora seja perigoso distribuir um script de exploração público e totalmente funcional, podemos analisar a lógica do pseudocódigo necessária para acionar o vazamento. Isso ajuda os engenheiros de segurança a entender a superfície de ataque.

C++

`// Pseudocódigo: Lógica conceitual para acionar o DWM ALPC Leak // Isenção de responsabilidade: apenas para análise educacional e defensiva.

#include #include // Cabeçalho hipotético para estruturas ALPC

void TriggerDWMLeak() { HANDLE hPort; ALPC_MESSAGE msg; UNICODE_STRING portName;

// 1. direcionar a porta ALPC do DWM

// As portas DWM geralmente têm nomes previsíveis ou podem ser enumeradas

RtlInitUnicodeString(&portName, L"\\\\RPC Control\\\\DwmApi");

// 2. conectar-se à porta com atributos específicos

// A vulnerabilidade provavelmente está em como os atributos de conexão

// permitem o mapeamento de uma exibição que não deveria estar acessível.

NTSTATUS status = NtAlpcConnectPort(

&hPort,

&portName,

NULL,

&ALPC_PORT_ATTRIBUTES_AllowSectionMap, // A condição de acionamento

NULL,

NULL,

NULL,

NULL

);

Se (NT_SUCCESS(status)) {

// 3. receber a mensagem de resposta

// A estrutura de resposta contém o endereço de heap vazado

// em um campo destinado a informações inofensivas sobre o identificador.

ULONG_PTR leakedAddress = (ULONG_PTR)msg.PortMessage.u1.s1.DataLength;

printf("[!] Endereço de Heap DWM vazado: 0x%llx\\n", leakedAddress);

printf("[*] ASLR derrotado. Os deslocamentos agora podem ser calculados.\\n");

}

}`

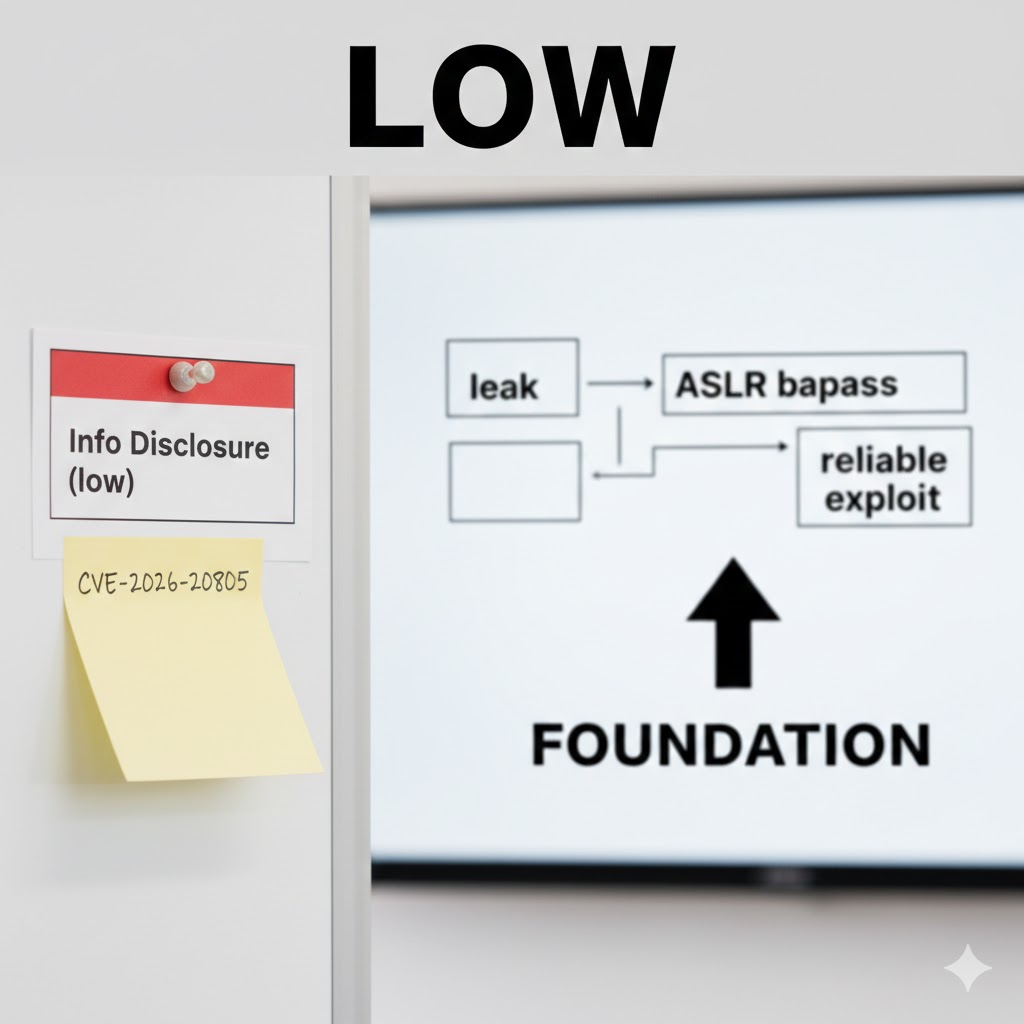

A filosofia "Stepping Stone" em cadeias de exploração

Os engenheiros de segurança geralmente ignoram vulnerabilidades como a CVE-2026-20805 porque elas não permitem a execução de código por conta própria. Esse é um erro fatal na modelagem de ameaças.

Em campanhas de ameaças persistentes avançadas (APT), um bug de "Divulgação de informações" é o precursor necessário para um bug de "Corrupção de memória".

- Estágio 1 (CVE-2026-20805): O invasor obtém acesso local (talvez por meio de um script de treinamento de IA com privilégios baixos comprometido ou de uma macro de phishing). Ele executa a PoC para ler o layout da memória do sistema.

- Estágio 2 (O martelo): O invasor implanta uma exploração separada (por exemplo, um Use-After-Free em um driver de gráficos ou em um renderizador de navegador) que normalmente travaria o sistema devido ao ASLR.

- Estágio 3 (Convergência): Usando o endereço vazado no Estágio 1, o exploit do Estágio 2 é modificado dinamicamente para apontar para os endereços de memória corretos, obtendo privilégios SYSTEM confiáveis.

Para a infraestrutura de IA, isso é particularmente perigoso. Um invasor que compromete a máquina de um pesquisador pode passar para o cluster de GPU, exfiltrando pesos de modelos proprietários ou envenenando conjuntos de dados.

Automatizando a cadeia de eliminação: como os agentes de IA percebem o CVE-2026-20805

A complexidade do encadeamento dessas vulnerabilidades destaca as limitações dos scanners de vulnerabilidade tradicionais e estáticos. Um scanner padrão vê "CVE-2026-20805: Gravidade média" e o coloca no final da lista de correções. Um membro humano da equipe vermelha, no entanto, vê "A chave do reino".

É nesse ponto que a próxima geração de ferramentas de segurança ofensivas, como PenligenteO que é um jogo de futebol, muda fundamentalmente o jogo.

Além da varredura estática

A Penligent atua como um testador de penetração de IA autônomo. Diferentemente de um scanner que simplesmente compara os números de versão com um banco de dados, a Penligent utiliza um mecanismo de raciocínio orientado por LLM para entender a contexto de uma vulnerabilidade.

Quando a Penligent encontra um host vulnerável ao CVE-2026-20805 durante um compromisso, ela não se limita a informar o fato. Seu mecanismo de raciocínio executa as seguintes etapas cognitivas:

- Análise contextual: "Encontrei um vazamento de memória no DWM. Também vejo um serviço de navegador em execução com um RCE conhecido e difícil de explorar."

- Planejamento estratégico: "Se eu usar o vazamento DWM para mapear a memória, poderei aumentar a taxa de sucesso do RCE de 5% para 100%."

- Execução: O agente compila de forma autônoma os primitivos de exploração necessários, encadeia-os e valida o caminho do ataque, espelhando o comportamento de um adversário humano sofisticado.

Ao simular essa lógica, a Penligent permite que as organizações vejam seus riscos não como CVEs isolados, mas como caminhos de ataque viáveis. Para um engenheiro de segurança de IA, isso significa mudar de "aplicar patches em tudo" para "quebrar a cadeia de destruição" onde é mais importante.

| Recurso | Scanner de vulnerabilidade legado | Agente de IA negligente |

|---|---|---|

| Avaliação CVE-2026-20805 | "Risco médio (divulgação de informações)" | "Risco crítico (primitiva de desvio de ASLR)" |

| Ação tomada | Registros em um relatório em PDF | Tentativas de encadeamento com outras falhas |

| Validação de exploração | Nenhum (passivo) | Verificação ativa (execução segura de PoC) |

| Consciência do contexto | Zero (sem estado) | Alta (compreende as relações entre sistema operacional e processo) |

Estratégias de detecção e mitigação

Considerando que o CVE-2026-20805 PoC estiver ativo na natureza, a correção imediata é obrigatória. No entanto, a simples aplicação do patch geralmente é insuficiente para posturas de segurança maduras. Você deve presumir que a vulnerabilidade já pode ter sido usada para estabelecer a persistência.

1. Patching

Aplique imediatamente a atualização cumulativa de janeiro de 2026 da Microsoft. Essa atualização modifica dwm.exe para higienizar adequadamente as solicitações de conexão ALPC, garantindo que os ponteiros de memória interna sejam zerados antes de serem retornados ao chamador.

2. Detecção de comportamento (regras de EDR)

Como a exploração envolve tráfego ALPC incomum para a porta DWM, as equipes de segurança podem criar consultas EDR para detectar a fase de pré-exploração.

- Indicador: Tentativas de conexão ALPC de alta frequência para

\\Controle de RPCde processos não padronizados (por exemplo,powershell.exe,cmd.exeou binários desconhecidos emDados do aplicativo). - Varredura de memória: Monitorar os processos que tentam ler o espaço de memória de

dwm.exeviaReadProcessMemoryou APIs semelhantes sem um identificador de depuração válido.

3. Fortalecimento das estações de trabalho de IA

Para ambientes que desenvolvem modelos de IA sensíveis:

- Segurança baseada em virtualização (VBS): Certifique-se de que o VBS e o Hypervisor-Enforced Code Integrity (HVCI) estejam ativados. Esses recursos podem atenuar o impacto mesmo que o ASLR seja ignorado.

- Menos privilégio: Certifique-se de que os scripts de treinamento de IA e os notebooks Jupyter não sejam executados com privilégios administrativos. O CVE-2026-20805 é um local vetor de ataque; limitar o que um processo comprometido de baixo privilégio pode fazer é a última linha de defesa.

Conclusão

O CVE-2026-20805 serve como um lembrete de que, na era da guerra cibernética automatizada, "baixa gravidade" não significa "baixa prioridade". Para o engenheiro de segurança de IA, proteger a integridade do sistema operacional subjacente é tão vital quanto proteger os próprios pesos do modelo. Ao compreender a mecânica da exploração do ALPC e aproveitar as plataformas de testes ofensivos orientados por IA, como a Penligent, as equipes podem passar da aplicação reativa de patches para a eliminação proativa de ameaças.

Referências e links confiáveis:

- Centro de Resposta de Segurança da Microsoft (MSRC) - Orientação CVE-2026-20805

- Catálogo de vulnerabilidades exploradas conhecidas da CISA

- Dicionário MITRE CVE: CVE-2026-20805

- Blog da CrowdStrike: Análise da Patch Tuesday de janeiro de 2026

- Penligent.ai - Plataforma automatizada de teste de penetração de IA