No atual cenário de ameaças em rápida evolução, a segurança cibernética exige mais do que a implementação de medidas de proteção. As organizações precisam simular de forma segura e realista uma variedade de cenários de ataque para avaliar a rapidez e a eficácia com que as equipes respondem sob pressão. Um Cyber Range funciona como um simulador de voo para profissionais de segurança, oferecendo um campo de batalha cibernético quase realista, onde eles podem ensaiar, validar e refinar estratégias defensivas sem arriscar os sistemas ativos. Quando aprimorado pela inteligência artificial, o Cyber Range se transforma em um ambiente dinâmico em que o aprendizado, os testes e a adaptação ocorrem com mais rapidez e precisão.

O que é um Cyber Range?

Um Cyber Range é muito mais do que uma única máquina de teste - é um ambiente totalmente funcional que pode ser virtualizado ou implementado em um modelo híbrido. Ele replica a infraestrutura de TI de uma organização, incluindo servidores, bancos de dados, aplicativos, estações de trabalho, dispositivos de rede e atividades simuladas de usuários, muitas vezes com gateways de Internet controlados para um treinamento realista, porém seguro. Diferentemente das configurações de teste de ponto único, um Cyber Range pode orquestrar cadeias de ataque complexas e simular todo o ciclo de vida da violação - desde o comprometimento inicial até o roubo de dados, a interrupção do sistema e a persistência a longo prazo - permitindo que defensores e atacantes pratiquem com precisão e realismo.

# Exemplo de trecho de uma definição de rede Cyber Rangenetworks:

internal:

cidr: 10.0.0.0/24

dmz:

cidr: 10.0.1.0/24

hosts:

- name: web-server

imagem: ubuntu:20.04

serviços:

- apache2

- mysql

A importância do alcance cibernético

Embora o conhecimento teórico forneça a base para a especialização em segurança cibernética, a resposta bem-sucedida a crises sob ataque depende muito de ensaios práticos prévios. Os Cyber Ranges permitem que as equipes adquiram essa prontidão operacional em condições seguras antes de enfrentar ameaças reais. Eles ajudam as organizações a validar mecanismos de defesa, avaliar a adaptabilidade das estratégias em diversos cenários e promover a colaboração entre diferentes funções, possibilitando respostas coordenadas e confiantes quando for mais importante.

Benefícios do Cyber Range e ganhos de segurança para as organizações

A verdadeira força de um Cyber Range está em sua capacidade de oferecer treinamento repetível e personalizável em um ambiente totalmente isolado. As equipes podem refinar suas respostas sem afetar os sistemas ativos, ensaiar cenários idênticos para explorar estratégias alternativas e simular ameaças variadas, desde sondas de vulnerabilidade de rotina até ameaças persistentes avançadas (APTs) sofisticadas. Os Cyber Ranges também servem como plataformas ideais para avaliar o desempenho dos produtos de segurança em determinadas sequências de ataque. Essa combinação de segurança, diversidade e repetibilidade proporciona melhorias mensuráveis nos recursos defensivos sem custos proibitivos.

Quem precisa de uma plataforma de alcance cibernético e por quê

As equipes de segurança de grandes empresas contam com o Cyber Ranges para testar as estratégias de defesa existentes, treinar analistas de SOC e coordenar as respostas entre os departamentos durante incidentes complexos. As empresas de teste de penetração os utilizam para simular ambientes específicos do cliente para fornecer relatórios mais relevantes e acionáveis. Os governos e as organizações militares os utilizam para realizar exercícios cibernéticos em escala nacional, enquanto as universidades e os provedores de treinamento os incorporam aos programas para proporcionar aos alunos experiências de aprendizado imersivas e práticas, muito além da teoria dos livros didáticos.

Guia abrangente dos tipos de exercícios de alcance cibernético

Em um Cyber Range, o tipo de exercício selecionado determina a proximidade com que o treinamento simula os desafios de segurança cibernética do mundo real. Diferentes formatos de exercícios abrangem todo o espectro, do ataque à defesa, e podem ser adaptados a objetivos técnicos ou cenários comerciais específicos. Veja abaixo uma análise detalhada de vários tipos comuns e altamente práticos de exercícios Cyber Range:

Compromissos entre a equipe vermelha e a equipe azul

Nesse formato, a equipe vermelha atua como atacante, empregando testes de penetração, exploração de vulnerabilidades, engenharia social e outras técnicas para violar a rede-alvo. Enquanto isso, a equipe azul atua como defensora, monitorando, analisando e respondendo ativamente às ameaças. O processo aprimora a capacidade de ambas as equipes de ajustar estratégias sob pressão, melhorar a análise do vetor de ataque e aprimorar os sistemas defensivos e a coordenação entre departamentos.

Exemplo de envolvimento da equipe vermelha #

$ exploit da equipe vermelha --target web-server --payload sqlmap

# Exemplo de detecção da equipe azul

$ blue-team monitor --rule-id SQLiDetectRule

Simulações automatizadas de detecção e exploração de vulnerabilidades

Esses exercícios se concentram em verificar e otimizar a eficácia operacional das ferramentas de segurança automatizadas. Por exemplo, a implantação de scanners de vulnerabilidade Nmap, Nuclei, OpenVAS ou alimentados por IA dentro do Cyber Range permite a descoberta abrangente de ativos, seguida de testes de exploração usando estruturas automatizadas. Isso ajuda a avaliar os recursos de penetração automatizada e a eficiência de encontrar e corrigir vulnerabilidades rapidamente.

$ nuclei -t cves/ --target

$ openvas-cli --scan target:10.0.1.45 --export vuln_report.json

Exercícios de ataque e defesa assistidos por IA

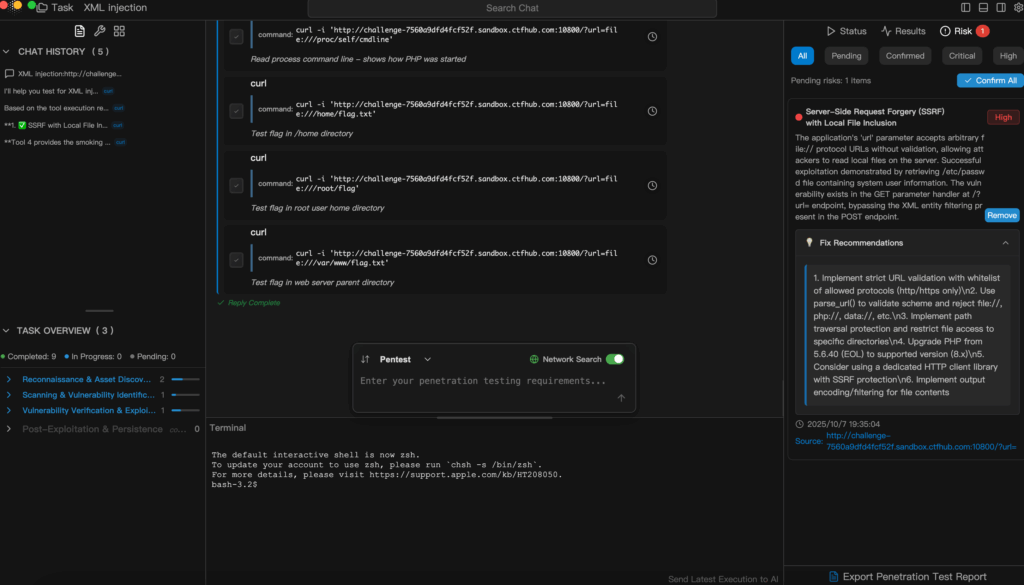

Com a entrada em cena da inteligência artificial, os exercícios não estão mais limitados a cenários de ataque estáticos e pré-escritos. A IA pode adaptar os caminhos de ataque ou as estratégias de defesa em tempo real com base nos dados gerados durante o exercício. Por exemplo, a integração de um assistente de penetração de IA, como o Penligente permite que os atacantes selecionem dinamicamente os métodos de exploração mais eficazes, enquanto os defensores recebem análise de risco automatizada e orientação de correção. Esse formato de exercício testa tanto a colaboração homem-máquina quanto a confiabilidade dos sistemas inteligentes.

Simulações de resposta a incidentes

Esse tipo se concentra em ensaiar o processo completo de reação a incidentes de segurança, como violações de dados, surtos de ransomware e explorações de dia zero. Abrange a detecção, o alerta, a análise, o isolamento, a correção e as revisões pós-incidente, testando a velocidade de tomada de decisão da equipe, a qualidade da comunicação e a execução sob pressão.

Testes de conformidade e simulações de auditoria

Projetados com base em padrões como PCI-DSS, ISO 27001 e SOC 2, esses exercícios ajudam as equipes a validar se seus sistemas, processos e documentação estão em conformidade com os padrões de referência exigidos. O objetivo não é apenas ser aprovado em auditorias, mas sim incutir práticas padronizadas de gerenciamento de segurança nas operações cotidianas.

Casos de uso no mundo real de plataformas de alcance cibernético

Desde o treinamento intensivo de habilidades para equipes de segurança cibernética até o teste de eficácia de produtos e o refinamento de políticas de segurança, os Cyber Ranges desempenham um papel fundamental em todos os setores. Eles são essenciais para apoiar projetos de pesquisa de vulnerabilidade e permitir fluxos de trabalho de testes de penetração automatizados em condições controladas. Em níveis nacionais e setoriais, os Cyber Ranges são a escolha preferida para exercícios de guerra cibernética, permitindo que defensores e adversários se preparem para um envolvimento real.

Como criar ou escolher a solução certa de alcance cibernético

A seleção ou criação de um Cyber Range requer uma análise cuidadosa. As decisões devem levar em conta o orçamento, o escopo desejado e a integração com as pilhas de segurança existentes. É importante garantir o suporte a vários cenários de ataque personalizáveis, avaliar as compensações entre a implantação baseada na nuvem e no local e considerar a escalabilidade de acordo com o crescimento organizacional. Cada vez mais, as organizações devem verificar se o Cyber Range pode integrar recursos de IA para testes e automação avançados.

Teste de alcance cibernético orientado por IA: O caso da Penetração Inteligente Penligente

Tradicionalmente, as sessões de Cyber Range dependem da seleção manual de ferramentas, da execução de testes, da análise de resultados e da geração de relatórios - tudo isso consome um tempo considerável. A inteligência artificial muda esse cenário. O Penligent, o primeiro Agentic AI Hacker do mundo, capacita as equipes a iniciarem testes de penetração por meio de linguagem simples, ignorando a necessidade de entrada de linha de comando. Ele automatiza o ciclo completo, desde a descoberta de ativos até a validação de vulnerabilidades, escolhendo de forma inteligente entre mais de 200 ferramentas de segurança integradas, executando varreduras, filtrando falsos positivos e produzindo relatórios estruturados completos com recomendações de correção. Com Penligente implantados em um Cyber Range, os testes não se limitam mais a simulações estáticas - eles se tornam exercícios dinâmicos e sob demanda que refletem as realidades complexas das ameaças cibernéticas modernas e podem ser concluídos em horas ou minutos, em vez de dias.