A frase ferramentas de IA da pentest em 2026 parece simples até que você comece a observar o que os fornecedores estão realmente enviando. Alguns produtos ainda são essencialmente scanners com resumos melhores. Alguns são plataformas de validação de infraestrutura que comprovam caminhos de ataque em uma empresa. Alguns são mecanismos de teste de API e Web agênticos que podem raciocinar sobre estados de autenticação e lógica comercial. Alguns são para aplicativos de IA de equipe vermelha em vez de testar aplicativos tradicionais. E alguns, cada vez mais, estão tentando fazer o que as equipes de segurança realmente querem: passar do sinal para a prova e para a correção sem forçar os seres humanos a juntar dez produtos separados. (Fuga)

Essa distinção é importante porque 2026 não é um ano em que "alimentado por IA" significa muito por si só. As APIs continuam sendo a principal superfície de ataque, e o Projeto de Segurança de API da OWASP ainda enquadra a autorização em nível de objeto, a autenticação, a autorização em nível de propriedade, o consumo de recursos e a autorização em nível de função como as principais categorias de risco de API. A orientação mais ampla da OWASP para a Web continua a posicionar seu Top 10 como uma visão consensual dos riscos mais críticos para os aplicativos. Ao mesmo tempo, o Top 10 da OWASP para aplicativos agênticos para 2026 formaliza uma realidade mais recente: os sistemas autônomos agora criam riscos em relação ao sequestro de metas, uso indevido de ferramentas, abuso de identidade e exposição da cadeia de suprimentos agêntica. A estrutura de gerenciamento de riscos de IA do NIST e seu perfil de IA geradora apontam na mesma direção: as equipes de segurança agora precisam gerenciar a confiabilidade em todo o projeto, implantação e uso, e não apenas corrigir bugs conhecidos após o lançamento. (OWASP)

É por isso que a maneira mais útil de ler o mercado não é "qual ferramenta de pentest de IA é a melhor em abstrato", mas "qual classe de ferramenta é a melhor para o problema exato que você precisa resolver". Se você estiver validando o movimento lateral e o abuso de credenciais dentro de uma rede corporativa, não deverá avaliar os produtos da mesma forma que avaliaria um testador de lógica comercial de API. Se estiver enviando aplicativos agênticos, uma plataforma forte de equipe vermelha de IA pode ser mais importante do que um substituto clássico do DAST. E se você quiser um sistema que encontre exposições, verifique-as, ajude a reproduzir o impacto e transforme o resultado em uma saída pronta para as partes interessadas, sua lista de seleção será diferente novamente. (Horizon3.ai)

Ferramentas de IA do Pentest em 2026, as categorias que importam

A maneira mais fácil de se perder nesse mercado é comparar o que é diferente com o que é diferente. Portanto, vamos começar classificando o campo nos grupos que os engenheiros de segurança realmente usam.

O primeiro balde é Pentesting de API e web orientado por IA. Esses são os produtos que tentam substituir ou comprimir substancialmente o ciclo manual de testes de aplicativos autenticados. O Escape se posiciona aqui, enfatizando os testes com consciência lógica de negócios, cenários com muita autenticação, APIs, SPAs e resultados de caminhos de exploração. O XBOW também está próximo a esse grupo, embora com uma estrutura de segurança ofensiva mais explicitamente autônoma e ênfase na descoberta de explorações validadas de forma independente em programas reais. (Fuga)

O segundo balde é Validação autônoma de segurança e pentesting empresarial. Horizon3.aiO NodeZero e o Pentera são os exemplos mais claros. A NodeZero enfatiza o pentesting autônomo contínuo, caminhos de ataque comprovados, prova de exploração, resumos de impacto e orientação de correção. A Pentera enfatiza a validação de segurança com tecnologia de IA em todas as camadas do ambiente, com uma história de validação contínua vinculada à redução da exposição. Esses fluxos de trabalho de validação de segurança geralmente estão mais próximos da infraestrutura, do ambiente híbrido e das operações. (Horizon3.ai)

O terceiro balde é superfície de ataque externa mais validação adversária. A Hadrian se descreve como um pentesting autêntico em toda a superfície de ataque externa, descobrindo continuamente exposições e validando o que os invasores podem explorar. Isso é uma boa opção para equipes que se preocupam profundamente com mudanças na superfície externa ao vivo, exposição na Internet e testes orientados por eventos, em vez de apenas avaliações programadas. (hadrian.io)

O quarto balde é Equipe vermelha de aplicativos de IA. O Promptfoo é o representante mais claro aqui. Ele não tem a pretensão de ser uma plataforma clássica de pentest de rede corporativa. Ela foi desenvolvida para testar agentes, sistemas RAG, uso de ferramentas, vazamentos de dados, injeções de prompt, violações de regras de negócios e outros riscos de GenAI específicos de aplicativos. Para as equipes que protegem produtos de IA em vez de apenas produtos convencionais, essa é uma categoria muito diferente e muito importante. (Promptfoo)

O quinto balde é Agentes de segurança de aplicativos nativos de IA. O Codex Security da OpenAI pertence a este grupo. Ele constrói um contexto profundo do projeto, cria um modelo de ameaça editável, valida problemas no contexto e propõe correções. Isso o torna altamente relevante para a revisão de código seguro e a descoberta de vulnerabilidades em repositórios, mesmo que não seja um substituto imediato para um fluxo de trabalho ofensivo ao vivo contra um alvo externo. (OpenAI)

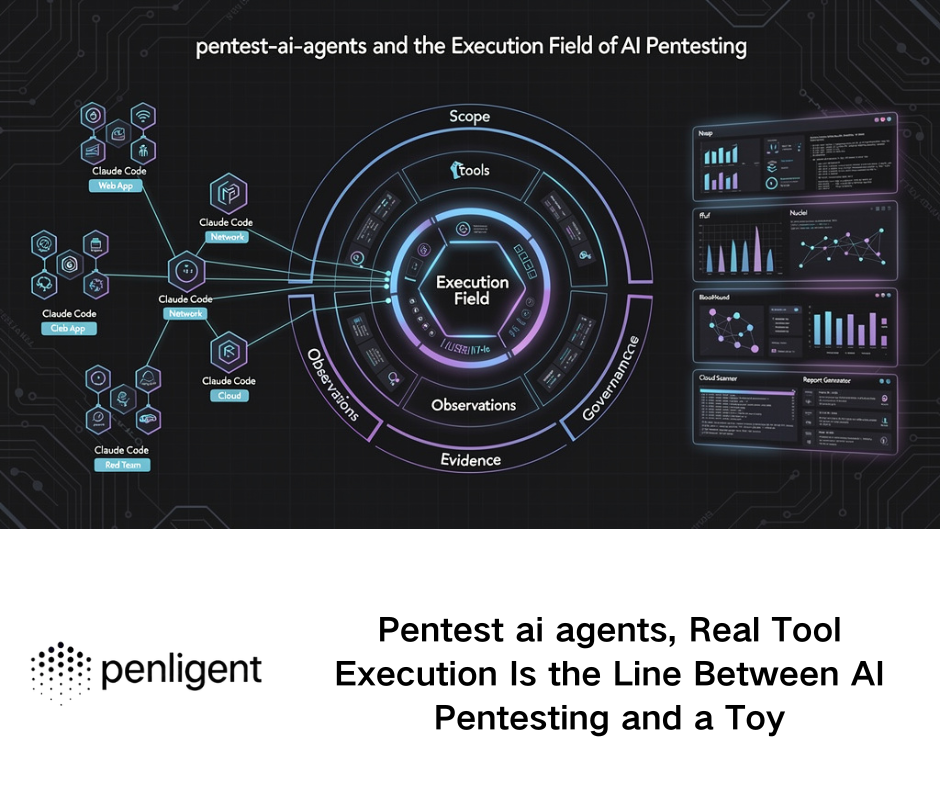

E há um sexto balde que está começando a ser mais importante em 2026: Fluxos de trabalho ofensivos agênticos integrados. É nesse ponto que a Penligent é mais interessante. Publicamente, ele se posiciona não apenas como um mecanismo de localização, mas como um sistema que pode encontrar vulnerabilidades, verificar descobertas, executar explorações, oferecer suporte a mais de 200 ferramentas do setor, verificar CVEs recentes, gerar scripts de exploração de PoC com um clique, expor fluxos de trabalho autênticos que o operador pode controlar e produzir relatórios totalmente editáveis. Sua documentação também mostra a integração direta com as ferramentas instaladas no Kalini, como nmap e hidraO sistema de análise de código é baseado em um conjunto de recursos, tempos de execução configuráveis do Python e do Bash e execução baseada em projeto. Essa combinação não é o mesmo que a varredura tradicional, o BAS ou a revisão de código. Ela está muito mais próxima de uma bancada de trabalho ofensiva unificada e assistida por IA. (Penligente)

As ferramentas que definem as ferramentas de IA do pentest em 2026

Para tornar a comparação concreta, aqui está a lista prática que interessa à maioria dos leitores.

| Ferramenta | Categoria primária | Em que ele é mais forte | Onde ela é mais fraca |

|---|---|---|---|

| Penligente | Fluxo de trabalho ofensivo agêntico integrado | Varredura com foco em CVE, verificação, geração de PoC com um clique, relatórios editáveis, integração com a ferramenta Kali, fluxos de trabalho controlados pelo operador | O material público é mais novo e tem um benchmarking menos independente do que as empresas estabelecidas mais antigas (Penligente) |

| Fuga | Pentesting de IA na Web e em APIs | Testes de aplicativos com reconhecimento da lógica comercial, fluxos com uso intenso de autenticação, relatórios de caminhos de exploração, cobertura de aplicativos modernos | Mais centrado no aplicativo do que na validação da infraestrutura de toda a empresa (Fuga) |

| XBOW | Segurança ofensiva autônoma | Testes autônomos profundos de aplicativos da Web com realismo de exploração e saída ofensiva validada | Publicamente parece mais centrado na ofensa à Web do que na validação de ambiente de espectro total (Arco X) |

| NóZero | Pentesting autônomo | Caminhos de ataque comprovados, prova de exploração, verificação de correção, uso operacional corporativo | Mais focado em pentesting e validação autônomos do que no comportamento personalizável do workbench ofensivo (Horizon3.ai) |

| Pentera | Validação de segurança automatizada | Validação contínua com base em IA nas camadas de segurança cibernética, redução da exposição | Mais como uma plataforma de validação do que como um mecanismo de teste de aplicativos com lógica de negócios (Pentera) |

| Adriano | Pentesting de superfície de ataque externo | Descoberta contínua de exposição externa e validação orientada por eventos | Não se trata tanto de lógica comercial profunda no aplicativo, mas de exposição externa e capacidade de exploração na borda da superfície (hadrian.io) |

| Promptfoo | Equipe vermelha de aplicativos de IA | Injeção de prompt, uso indevido de agente, exfiltração de RAG, violações de regras de negócios, CI/CD para segurança de aplicativos de IA | Não substitui o pentesting tradicional amplo da infraestrutura clássica ou dos aplicativos voltados para o público (Promptfoo) |

| Segurança do Codex | Agente de segurança de aplicativos de IA | Descoberta de vulnerabilidades com reconhecimento de contexto de código, modelagem de ameaças, validação e sugestões de correções | Mais orientado ao repositório e ao contexto do sistema do que a execução de alvos ofensivos em ambientes ativos (OpenAI) |

Essa tabela também explica por que tantos artigos sobre as "melhores ferramentas de pentesting de IA" parecem insatisfatórios. Alguns deles estão misturando pentesting de aplicativos, ASM externo, validação automatizada e equipe vermelha de IA como se fossem intercambiáveis. Não são. O próprio artigo de comparação da Escape, uma das páginas mais visíveis sobre esse tópico, torna essa mistura óbvia ao listar ferramentas que resolvem diferentes camadas do problema, mesmo enfatizando corretamente a lógica de negócios, os caminhos de exploração e os testes contínuos como o novo centro de gravidade. (Fuga)

O que separa uma verdadeira ferramenta de pentest de IA de um scanner com um chatbot acoplado

Uma verdadeira ferramenta de pentest de IA em 2026 precisa fazer mais do que gerar um relatório de marcação simples. Ela precisa entender o estado, não apenas a sintaxe. Isso significa contexto de autenticação, separação de funções, relacionamentos de objetos, dependências de caminhos, lógica de fluxo de trabalho, comportamento de taxas, semântica de erros e oportunidades de acompanhamento após um ponto de apoio inicial. Caso contrário, ele continuará redescobrindo os bugs fáceis e deixando passar as vulnerabilidades que importam nos sistemas de produção. As categorias de API da OWASP deixam isso dolorosamente claro: autorização de nível de objeto quebrada, autorização de nível de função quebrada e acesso irrestrito a fluxos de negócios confidenciais não são problemas que você resolve pulverizando cargas genéricas nos pontos de extremidade. (OWASP)

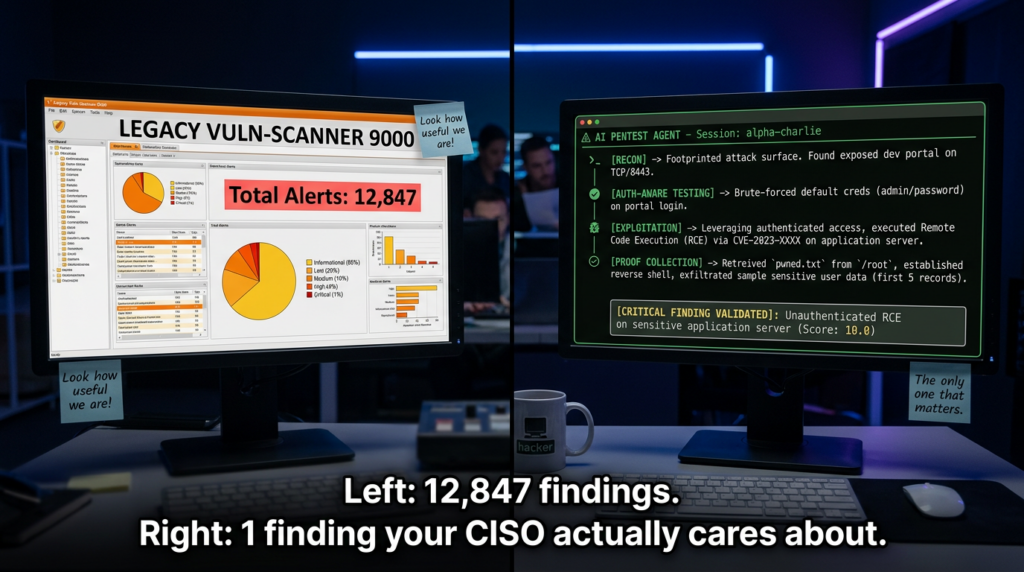

Uma verdadeira ferramenta de pentest de IA também precisa se preocupar com prova. O posicionamento público do NodeZero é forte precisamente porque fala em termos de caminho, prova e impacto. O Codex Security da OpenAI faz a mesma mudança no lado do código, fundamentando explicitamente as descobertas em um contexto específico do projeto e testando-as com pressão em ambientes de área restrita para reduzir falsos positivos. Em 2026, a linha divisória não é mais "a ferramenta alertou", mas "a ferramenta gerou evidências nas quais um engenheiro de segurança ocupado pode confiar rapidamente". (Horizon3.ai)

Esse é um dos motivos pelos quais o recurso público mais interessante no site da Penligent não é a alegação genérica de "alimentado por IA". É a pilha de afirmações mais concretas sobre verificação, geração de PoC, fluxos de trabalho agênticos controlados, relatórios editáveis e um fluxo de trabalho do tipo "encontrar vulnerabilidades, verificar descobertas, executar explorações". Mesmo sem aceitar todas as alegações de marketing pelo valor de face, esse é o formato certo do produto. As equipes de segurança não precisam de mais uma pilha de alertas não verificados. Elas precisam de menos descobertas, mais fortes e reproduzíveis, que sobrevivam ao contato com a engenharia e a gerência. (Penligente)

Por que as ferramentas de IA do pentest em 2026 são sobre cadeias de ataque, não sobre descobertas isoladas

O motivo pelo qual essas plataformas estão se tornando necessárias não é apenas o fato de o software ser lançado mais rapidamente. É que a superfície de ataque se move muito rapidamente para que os testes pontuais suportem toda a carga. Mudanças na nuvem pública, serviços efêmeros, recursos gerados por IA, arquiteturas API-first, dispersão de identidade e fluxos de trabalho autônomos estão aumentando o número de locais onde pequenas falhas se transformam em grandes resultados. O modelo orientado por eventos da Hadrian faz sentido nesse contexto porque o momento certo para testar é, muitas vezes, o momento em que a superfície muda, e não a próxima avaliação trimestral. A estrutura de validação contínua da Pentera faz sentido por motivos semelhantes em organizações com muita infraestrutura. (hadrian.io)

As recentes revelações de vulnerabilidades reforçam esse ponto. O aviso de março de 2026 da Veeam para o Backup & Replication 12.3.2.4465 inclui vários problemas sérios em uma família de produtos: dois RCEs de usuário de domínio autenticado, manipulação arbitrária de arquivos em um repositório de backup, uma falha de escalonamento de privilégio local e um Backup Viewer para postgres caminho do RCE. Esse é exatamente o tipo de ambiente em que pensar em termos de CVEs individuais é muito superficial; o que importa é como um ponto de apoio em uma função ou estado de host se transforma em um comprometimento mais amplo. O catálogo KEV da CISA existe pelo mesmo motivo em um nível de ecossistema mais amplo: a evidência de exploração é mais importante do que apenas a gravidade abstrata. (Veeam Software)

A mesma lição se aplica ao lado do aplicativo. A colaboração da Anthropic com a Mozilla em março de 2026 é notável não porque prova que a IA pode substituir todos os testadores humanos, mas porque o Claude Opus 4.6 encontrou 22 vulnerabilidades no Firefox em duas semanas, 14 delas classificadas como de alta gravidade pela Mozilla. Da mesma forma, o Codex Security da OpenAI enfatiza a validação e os aprimoramentos de precisão em vez do volume de descoberta de força bruta. O mercado está convergindo para uma verdade simples: a IA torna-se valiosa para a segurança quando reduz a distância entre o problema plausível e a evidência confiável. (Antrópica)

Uma comparação prática das principais ferramentas de IA do pentest em 2026

Se seu problema principal for validação da infraestrutura corporativa e do risco operacionalO NodeZero e o Pentera são opções sérias. A NodeZero enfatiza publicamente o pentesting autônomo com caminhos de ataque comprovados, prova de exploração e verificação de correção. A Pentera enfatiza a validação de segurança automatizada nas camadas de segurança cibernética e a redução da exposição. Em outras palavras, elas foram criadas para organizações que precisam validar se as defesas se mantêm no ambiente real, e não apenas se um padrão de código parece suspeito. (Horizon3.ai)

Se seu problema principal for lógica moderna de aplicativos, o Escape merece atenção. Seu material público se inclina repetidamente para o que muitas equipes de segurança ainda lutam para automatizar: testes com reconhecimento de lógica em funções, sessões, estados, APIs e superfícies de aplicativos distribuídos. Isso se encaixa na realidade que a OWASP vem descrevendo há anos, em que os problemas de maior valor na Web e nas APIs geralmente são falhas de autorização e de fluxo de negócios, e não apenas a injeção tradicional. O XBOW pertence à mesma conversa quando o objetivo é um teste ofensivo e profundamente autônomo da Web com forte realismo de exploração. (Fuga)

Se seu problema principal for exposição externa e desvio de ativos vivosA Hadrian tem uma história limpa. Ele comercializa testes orientados por eventos acionados por alterações na superfície de ataque, o que se alinha bem com a forma como o risco voltado para a Internet realmente se comporta em organizações que se movimentam rapidamente. Isso é especialmente atraente para empresas com TI invisível, implementação frequente ou muitos ativos acessíveis externamente que não se encaixam perfeitamente em um inventário de teste estático. (hadrian.io)

Se seu problema principal for Os próprios sistemas de IAEm um ambiente de teste, o Promptfoo e a estrutura OWASP Agentic Applications são mais relevantes do que a maioria dos produtos clássicos de pentest. O site público do Promptfoo é explícito sobre o teste de injeções rápidas, jailbreaks personalizados, vazamentos de PII, uso de ferramentas inseguras, violações de regras de negócios e outros riscos de IA específicos de aplicativos. O próprio texto de março de 2026 da OpenAI sobre injeção imediata vai além, argumentando que a injeção imediata eficaz no mundo real se assemelha cada vez mais à engenharia social e que a defesa, portanto, precisa restringir o impacto mesmo quando a manipulação é bem-sucedida. Essa é uma disciplina de teste muito diferente de encontrar um IDOR em uma API SaaS convencional, mas em 2026 ela pertence à mesma conversa ampla sobre validação ofensiva habilitada por IA. (Promptfoo)

Se seu problema principal for segurança do repositório e do contexto de códigoO Codex Security é um dos novos participantes mais importantes. A OpenAI afirma que cria um contexto de sistema específico para o projeto, gera modelos de ameaças editáveis, valida as descobertas em ambientes de sandbox sempre que possível e propõe correções. Isso o torna menos um sistema de pentest de alvo vivo e mais um copiloto de segurança de aplicativos de IA com ambições de validação excepcionalmente fortes. (OpenAI)

E se seu principal problema for um sistema que pode passar da descoberta para a evidência e para o relatório, sem forçá-lo a montar o fluxo de trabalho por conta própriaA Penligent é a opção mais interessante nessa comparação. Publicamente, ela afirma que oferece suporte a mais de 200 ferramentas do setor, uso direto de ferramentas instaladas pelo Kalini, varredura CVE mais recente, geração de scripts de PoC com um clique, resultados que priorizam as evidências, fluxos de trabalho agênticos controlados pelo operador e relatórios totalmente editáveis. Sua documentação também mostra a configuração concreta do ambiente para scripts gerados por IA e execução em Python/Bash. Essa não é apenas mais uma lista de recursos de scanner. É uma tentativa mais opinativa de tornar um operador ofensivo de IA utilizável na prática. (Penligente)

Por que a Penligent se destaca nesse campo

Não posso dizer honestamente que "a Penligent é a melhor" como um fato universal para todos os compradores e todos os casos de uso, porque as evidências públicas não apoiam um único vencedor em todas as categorias. A NodeZero tem um pedigree público mais forte de teste autônomo empresarial. A Pentera tem um forte posicionamento de validação. A Promptfoo é obviamente mais especializada em red teaming de aplicativos de IA. A Escape é altamente focada em testes de aplicativos com lógica de negócios. (Horizon3.ai)

O que posso dizer, com base nas informações públicas disponíveis, é o seguinte: A Penligent tem uma das histórias mais completas de fluxo de trabalho ofensivo no segmento de mercado que muitos profissionais realmente desejam. Não se trata apenas de uma detecção promissora. Está prometendo uma cadeia que inclui acesso a ferramentas, geração de descobertas, verificação, geração de PoC, controle de fluxo de trabalho e relatórios editáveis. Para um testador individual, uma pequena equipe vermelha, uma consultoria, uma equipe de AppSec de startup, um fluxo de trabalho com muitos bugs ou uma equipe de segurança que deseja algo mais próximo de uma bancada de trabalho ofensiva de IA do que uma plataforma de validação somente de painel, essa combinação é extraordinariamente atraente. (Penligente)

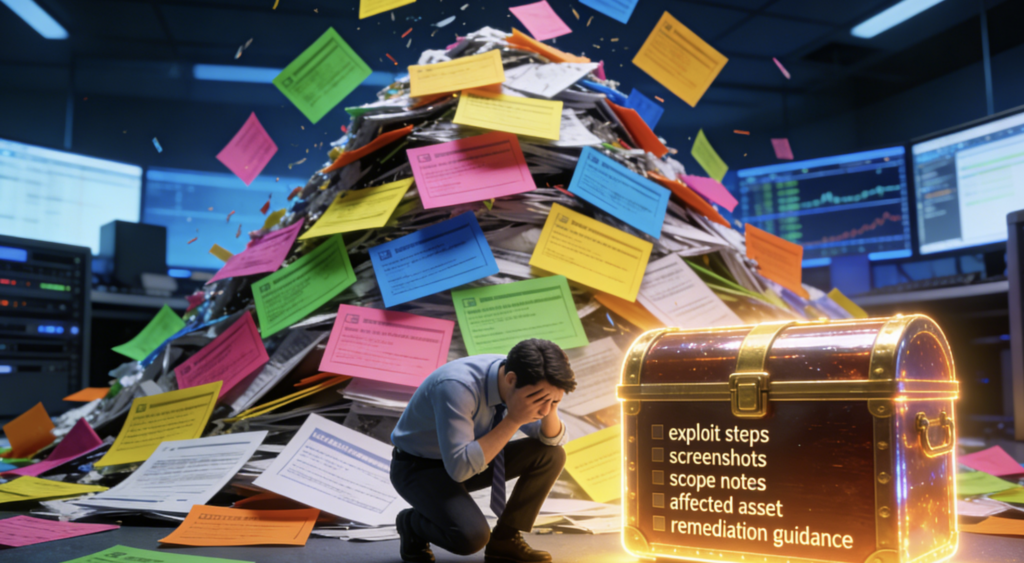

Isso é importante porque um dos problemas crônicos da segurança ofensiva é a perda de contexto entre as etapas. O reconhecimento está em um lugar. A validação está em outro. Os PoCs ficam em cadernos ou blocos de rascunho. Os relatórios são reconstruídos manualmente. O reteste começa com a memória parcial. Quanto mais uma plataforma puder reduzir essas transições sem reduzir o controle do operador, maior será a probabilidade de ganhar o uso diário em vez do interesse de demonstração. A linguagem "editar prompts, bloquear escopo e personalizar ações" da Penligent é importante aqui. O modelo certo não é a automação total sem freios. É a autonomia guiada com limites rígidos. (Penligente)

Há também um alinhamento sutil, mas importante, entre o formato do produto público da Penligent e o rumo que o mercado de segurança mais amplo está tomando. A orientação de injeção imediata da OpenAI enfatiza a restrição do impacto. O trabalho agêntico da OWASP enfatiza o uso indevido de ferramentas, o abuso de identidade e o risco da cadeia de suprimentos. O RMF de IA do NIST enfatiza a implantação confiável e o gerenciamento do ciclo de vida. A ênfase pública da Penligent em bloqueio de escopo, fluxos de trabalho controlados, verificação e evidências se encaixa melhor nessa direção do que a fantasia mais antiga de que um scanner de IA pode simplesmente pulverizar ideias em seu ambiente e chamá-lo de pentesting. (OpenAI)

O problema do CVE e por que as ferramentas de pentest de IA estão sendo direcionadas para a verificação

Um dos motivos pelos quais a ferramentas de IA da pentest em 2026 A questão que se tornou mais significativa do ponto de vista comercial é que a velocidade das vulnerabilidades não está diminuindo. As equipes de segurança estão lidando com uma mistura de novas revelações, dívidas técnicas com anos de existência voltadas para a Internet e comportamento de aplicativos que muda rapidamente. Na prática, isso significa que toda ferramenta confiável precisa de alguma posição em relação a CVEs recentes, capacidade de exploração e revalidação. A Penligent comercializa explicitamente a varredura das mais recentes CVEs e a geração de scripts de exploração PoC com um clique. O posicionamento de resposta rápida da NodeZero enfatiza de forma semelhante os testes direcionados de N dias como parte de seu modelo operacional. A Pentera enquadra o problema como validação de segurança contínua contra lacunas reais. Essas são expressões de produtos diferentes da mesma demanda de mercado: "Diga-me o que importa aqui e agora e depois prove". (Penligente)

Isso não significa que as equipes devam reduzir a estratégia de segurança à busca da mais nova manchete de CVE. A orientação da OWASP para Web e API ainda é importante porque muitos ambientes são violados por meio de falhas antigas e enfadonhas de autorização, configuração ou lógica exposta. A parte inteligente de uma plataforma moderna de pentest de IA não é simplesmente conhecer os IDs de CVE. É conectar o conhecimento do CVE a ativos acessíveis, estados de autenticação atuais, oportunidades de acompanhamento e coleta de evidências. (OWASP)

Uma boa plataforma deve permitir que você responda a perguntas como essas sem a necessidade de costura manual excessiva:

- O componente vulnerável está realmente presente?

- É possível acessá-lo a partir do limite de confiança relevante?

- O nível de privilégio necessário existe nesse ambiente?

- A questão pode ser exercida com segurança suficiente para produzir evidências de alta confiança?

- Qual é a próxima etapa mais provável se um invasor for bem-sucedido aqui?

Essa é a diferença entre o teatro de gerenciamento de vulnerabilidades e a validação ofensiva. (OpenAI)

Como deve ser um fluxo de trabalho moderno de IA de pentest

O fluxo de trabalho prático em 2026 não é mais "executar digitalização, exportar PDF, entregá-lo à engenharia". Ele se parece mais com o seguinte:

# Exemplo de fluxo de trabalho de alto nível, simplificado

nmap -sV -Pn target.example.com -oA recon/target

python normalize_scan.py recon/target.xml > context/assets.json

# Alimente o contexto em seu fluxo de trabalho ofensivo assistido por IA

# O escopo e a autenticação são definidos antes de qualquer teste ativo

cat context/assets.json

cat scope.yaml

cat auth_profiles.json

O objetivo desse snippet não é o comando em si. É a sequência. Primeiro, crie o contexto de destino. Em seguida, defina o escopo. Em seguida, defina a autenticação e as funções. Depois, teste. Os sistemas de IA sem essa ordem tendem a se tornar ruidosos rapidamente.

Uma estrutura leve para o fluxo de trabalho geralmente tem a seguinte aparência:

alvo:

nome: target.example.com

ambiente: produção

escopo:

include:

-

-

exclude:

- /admin/destructive

auth:

roles:

- user

- gerente

- suporte

metas_de_teste:

- object_level_authorization

- abuso de fluxo de negócios

- cruzamento de limites de sessão

- validação_de_cve_recente

evidências:

save_http_transcripts: true

save_repro_steps: true

save_diff_after_fix: true

É nesse tipo de estrutura que as melhores ferramentas de pentest de IA saem na frente. Elas não fazem apenas uma "varredura". Elas trabalham com escopo explícito, contexto de função, metas de fluxo de trabalho e requisitos de evidência. É por isso que os produtos que enfatizam a prova de exploração, os artefatos reproduzíveis e a validação são cada vez mais úteis do que os produtos que simplesmente produzem listas de descobertas mais longas. (Horizon3.ai)

Para as equipes que mapeiam as descobertas de volta à engenharia de detecção, a próxima etapa geralmente é o alinhamento ATT&CK. O próprio artigo da Penligent sobre ATT&CK de março de 2026 faz a distinção correta: A CVE indica a porta; a ATT&CK indica o caminho. É exatamente assim que as equipes maduras devem usar o resultado do pentest de IA. Use testes ofensivos controlados para verificar se a porta se abre em seu ambiente e, em seguida, mapeie a cadeia de comportamento provável para que sua equipe azul possa detectá-la. (Penligente)

Testar ferramentas de IA em 2026 também significa testar os próprios agentes de IA

Muitas equipes de segurança ainda falam como se o pentesting com IA fosse apenas "usar um LLM para fazer pentesting normal mais rapidamente". Isso já é muito restrito. Em 2026, parte do mercado é sobre o uso de IA para testar sistemas clássicos, e parte dele é sobre testar sistemas de IA como alvos de alto privilégio por si só. A orientação 2026 Agentic Applications da OWASP oficializa essa mudança. O Promptfoo operacionaliza isso com testes automatizados para injeções rápidas, vazamentos de PII, uso de ferramentas inseguras e falhas nas regras de negócios em aplicativos e agentes de IA. A orientação da OpenAI de março de 2026 acrescenta um importante princípio de design: como a injeção imediata se assemelha cada vez mais à engenharia social, os sistemas devem ser criados para que o impacto da manipulação seja limitado, mesmo quando um ataque for parcialmente bem-sucedido. (Projeto de segurança de IA da OWASP Gen)

É também por isso que o trabalho da Anthropic na Mozilla vai além das manchetes sobre segurança de navegadores. A colaboração é uma evidência de que os modelos de fronteira agora podem contribuir significativamente para a descoberta de vulnerabilidades de alta gravidade em softwares complexos. Mas os materiais da OpenAI e da OWASP nos lembram que a mesma era também cria uma classe maior de sistemas que usam ferramentas e tomam medidas que, por sua vez, precisam de cobertura da equipe vermelha. O "pentest de IA" agora é tanto um método quanto uma categoria de alvo. (Antrópica)

Esse é um ponto em que uma plataforma como a Penligent pode fazer sentido estratégico para as organizações que estão desenvolvendo programas de segurança com agentes. Se uma equipe já precisa de um ambiente para automação de fluxo de trabalho ofensivo, validação de CVE, coleta de provas e geração de relatórios em sistemas convencionais, é mais fácil estender essa cultura para equipes vermelhas específicas de IA do que manter o pentest clássico e a segurança de agentes como práticas completamente separadas. Isso não significa que a Penligent substitui o Promptfoo ou uma pilha especializada de equipe vermelha de IA. É uma afirmação de que os hábitos operacionais exigidos por ambos os mundos estão convergindo para a evidência, o controle e a repetibilidade. (Promptfoo)

Para onde o mercado está claramente se dirigindo

A mudança mais importante visível nos materiais públicos no momento é que os fornecedores estão convergindo para contexto mais validação. Escape define isso como lógica comercial e comportamento real do aplicativo. O NodeZero o enquadra como caminhos e impacto comprovados. O Pentera o enquadra como lacunas reais em vez de descobertas teóricas. O Codex Security o enquadra como contexto específico do projeto, validação em sandbox e correções acionáveis. O Promptfoo o enquadra como ataques específicos a aplicativos em vez de jailbreaks prontos. A Penligent o enquadra como descobertas verificadas, provas reproduzíveis e resultados editáveis em um fluxo de trabalho agêntico controlado. (Fuga)

É por isso que não acho que o vencedor nesse espaço será o produto que usar a maior parte da terminologia de IA. Ele será o produto que reduzirá de forma mais clara o tempo entre a sinal interessante e decisão defensável. Essa decisão pode ser corrigir agora, isolar agora, bloquear a implementação, testar novamente após a correção, encaminhar para a engenharia ou mapear o comportamento na cobertura da detecção. Mas o mercado está se afastando do volume bruto de descobertas e se voltando para evidências ofensivas de alta confiança. (OpenAI)

Veredicto final sobre as ferramentas de IA do pentest em 2026

Se você for uma equipe de segurança corporativa que valida principalmente a exposição da infraestrutura, o movimento lateral e a eficácia do controle, o NodeZero e o Pentera devem estar no topo da sua lista. Se o seu problema central for o desvio da superfície de ataque externo, o Hadrian é altamente relevante. Se você estiver protegendo aplicativos de IA e sistemas autônomos, o Promptfoo é uma das plataformas especializadas mais fortes do mercado. Se você deseja assistência em segurança de aplicativos de IA com reconhecimento de contexto de código, a Codex Security é um novo participante importante que vale a pena acompanhar de perto. (Horizon3.ai)

Mas se a pergunta é a que muitos profissionais estão realmente fazendo quando pesquisam ferramentas de IA da pentest em 2026 - "Qual plataforma se sente mais próxima de um operador ofensivo de IA real, em vez de um scanner, um painel ou um validador de finalidade única?" - então A Penligent se destaca. Não porque seja o vencedor universal em todas as categorias, mas porque seu conjunto de recursos públicos se alinha excepcionalmente bem com o formato do trabalho ofensivo moderno: execução de várias ferramentas, reconhecimento de CVE, geração de provas, controle de fluxo de trabalho, bloqueio de escopo, verificação e relatórios editáveis em um único sistema. Com base nas evidências atualmente públicas, isso o torna a opção mais atraente nesta comparação para as equipes que desejam uma bancada de trabalho de pentesting de IA prática e integrada, em vez de uma solução pontual restrita. (Penligente)

Em 2026, essa pode ser a distinção mais importante de todas. O mercado não precisa de mais slogans de "segurança alimentada por IA". Ele precisa de plataformas que possam pegar um alvo, entender seu contexto, testá-lo como um adversário, provar o que importa e entregar o resultado de volta em um formato que os engenheiros e as partes interessadas possam realmente usar. Esse é o padrão. E, em comparação com esse padrão, a Penligent tem uma das mais fortes narrativas públicas e formas de produto do setor no momento. (Penligente)

Links sugeridos

- PentestAI e a próxima fase dos testes de penetração automatizados por IA (Penligente)

- Estrutura MITRE ATT&CK, a maneira prática de usá-la em 2026 Engenharia de segurança (Penligente)

- O futuro da segurança do agente de IA, auditoria de segurança da OpenClaw (Penligente)

- Documentação negligente (Penligente)

- Projeto de segurança de API da OWASP (OWASP)

- Os dez principais riscos de segurança de aplicativos da Web da OWASP (OWASP)

- OWASP Top 10 para aplicativos agênticos para 2026 (Projeto de segurança de IA da OWASP Gen)

- Estrutura de gerenciamento de riscos de IA do NIST (NIST)

- OpenAI, Codex Security: agora em pré-visualização de pesquisa (OpenAI)

- OpenAI, Projetando agentes de IA para resistir à injeção imediata (OpenAI)

- Anthropic e Mozilla na pesquisa de segurança do Firefox (Antrópica)

- Catálogo de vulnerabilidades exploradas conhecidas da CISA (CISA)

- Aviso de segurança KB4830 da Veeam de março de 2026 (Veeam Software)