A Citrix divulgou o CVE-2026-3055 em 23 de março de 2026 como uma falha crítica no NetScaler ADC e no NetScaler Gateway. O fornecedor a descreve como uma validação de entrada insuficiente que leva a uma leitura excessiva da memória quando o dispositivo é configurado como um provedor de identidade SAML. A NVD reflete a mesma condição, classifica-a como CWE-125 e mostra uma pontuação base CVSS 4 de 9,3 do NetScaler CNA. Essa não é uma história genérica do tipo "todas as caixas do NetScaler estão quebradas". Ela é mais restrita do que isso em termos de configuração e mais perigosa do que isso em termos operacionais, porque a configuração em escopo fica diretamente no caminho de identidade e de logon único. (Suporte Citrix)

Essa distinção é a primeira coisa que muitos artigos rápidos deixam de lado. A condição vulnerável é específica, mas a função é de alto valor. Um dispositivo NetScaler atuando como IdP SAML não é uma alternância de recurso cosmético. Na própria documentação da Citrix, essa função recebe solicitações de autenticação, apresenta o fluxo de login, valida as credenciais em relação a uma fonte de identidade externa, como LDAP, gera asserções SAML e as envia aos provedores de serviços. Em implantações de vários provedores de serviços, o NetScaler também cria um cookie de sessão na primeira autenticação e o reutiliza em solicitações subsequentes. Quando um bug de leitura de memória cai nesse caminho, os defensores devem pensar em termos de estado de federação, material de sessão e contexto de identidade, e não apenas em "um bug de divulgação de informações em um dispositivo". (Documentação do NetScaler)

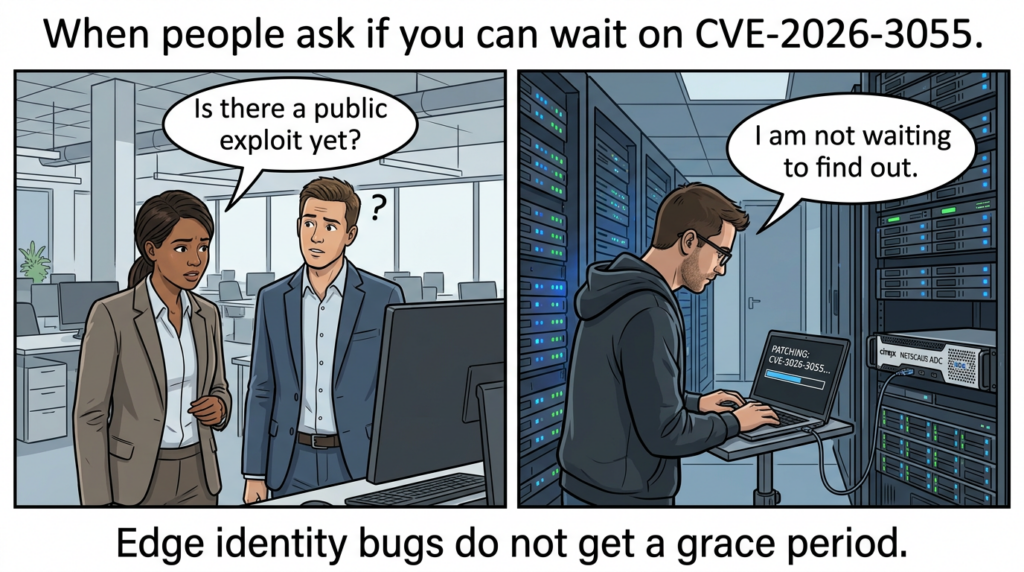

O segundo aspecto que merece atenção imediata é o momento. A Citrix diz que o CVE-2026-3055 foi encontrado internamente durante a revisão de segurança em andamento, e várias empresas de segurança observaram que não havia nenhuma prova pública conhecida de conceito ou exploração confirmada em campo no momento da divulgação. Ao mesmo tempo, Rapid7, Arctic Wolf, watchTowr e outros pesquisadores alertaram que o bug é de baixa complexidade, relevante para a Internet e estruturalmente semelhante o suficiente aos incidentes anteriores de divulgação de memória do NetScaler para que a reversão de patches e a rápida transformação em arma sejam preocupações realistas. Em 26 de março de 2026, o Cybersecurity Dive informou que os defensores já estavam se preparando para uma nova onda de exploração, e a Help Net Security citou o Cloud Software Group dizendo que não tinha conhecimento de nenhuma exploração não mitigada para o CVE-2026-3055 ou o CVE-2026-4368 naquele momento. A ausência de uma exploração pública não é um sinal de conforto aqui. É a janela que está encolhendo antes que uma apareça. (Suporte Citrix)

Visão geral do Citrix NetScaler e do CVE-2026-3055

Os fatos principais são diretos, mesmo que os comentários ao redor não sejam. O boletim de segurança da Citrix lista o CVE-2026-3055 como um problema crítico que afeta o NetScaler ADC e o NetScaler Gateway. A condição prévia é que o dispositivo esteja configurado como um perfil SAML IdP. O mesmo boletim também observa que o problema se aplica a implantações gerenciadas pelo cliente, enquanto os serviços em nuvem gerenciados pela Citrix e a autenticação adaptativa gerenciada pela Citrix são gerenciados pelo fornecedor. O NVD reflete a descrição e mostra a falha como um problema de categoria de leitura fora dos limites. (Suporte Citrix)

Vale a pena declarar claramente os produtos envolvidos, pois o desvio de nomes causa confusão nas chamadas de incidentes. O NetScaler ADC é a marca atual do que muitos engenheiros ainda chamam de Citrix ADC, e o NetScaler Gateway é a marca atual do que muitos ainda chamam de Citrix Gateway. Se o inventário de seu patrimônio, o CMDB, os modelos de tíquetes ou os runbooks antigos ainda usarem os nomes de produtos mais antigos, não presuma que o aviso seja sobre outra coisa. É a mesma família de fornecimento de aplicativos e acesso remoto. (Suporte Citrix)

Há também uma segunda vulnerabilidade no mesmo boletim, CVE-2026-4368, que a Citrix descreve como uma condição de corrida que pode levar à confusão de sessões de usuário quando um dispositivo é configurado como um servidor virtual de gateway ou AAA. Isso é importante porque muitas implantações reais combinam várias funções de identidade e acesso na mesma plataforma. As equipes que fazem a triagem apenas pelo "CVE principal" correm o risco de corrigir o problema mais visível e deixar a mesma janela de alteração subutilizada. (Suporte Citrix)

Um resumo conciso é o seguinte:

| Item | Entendimento atual |

|---|---|

| Problema principal | Leitura excessiva da memória devido à validação insuficiente da entrada |

| Escopo do produto | NetScaler ADC e NetScaler Gateway |

| Condição de acionamento | Dispositivo configurado como um IdP SAML |

| Gravidade do fornecedor | Crítico |

| Escopo do cliente | As instâncias gerenciadas pelo cliente exigem ação |

| Direção de correção imediata | Atualize para uma compilação fixa |

| Status de exploração pública em 26 de março de 2026 | Nenhum PoC público confirmado ou exploração in-the-wild nos relatórios iniciais mais confiáveis |

O boletim do fornecedor, a entrada do NVD, a análise da Rapid7 e o relatório vinculado à Citrix apóiam esse resumo. (Suporte Citrix)

Citrix NetScaler e CVE-2026-3055, o que o fornecedor realmente confirmou

Uma das maneiras mais rápidas de perder o rigor durante um ciclo de vulnerabilidade em rápida evolução é deixar que os avisos das empresas de segurança se transformem em impacto confirmado pelo fornecedor. A Citrix confirmou a classe da vulnerabilidade, os produtos afetados, a pré-condição SAML IdP, as versões suportadas afetadas e as compilações corrigidas. Ela também confirmou que o problema foi identificado internamente e que os clientes afetados devem fazer a atualização imediatamente. Esses são os fatos. (Suporte Citrix)

A Citrix não publicou, no boletim público, o bug subjacente do analisador, o campo de solicitação específico em falha ou um passo a passo de exploração de autoria do fornecedor. Da mesma forma, o NVD mostra a breve descrição e a classificação, mas ainda está marcado como aguardando análise do lado do NVD. Isso é normal para uma vulnerabilidade com provável sensibilidade operacional. Os fornecedores costumam manter baixa a densidade dos detalhes da exploração quando esperam atenção imediata de defensores e atacantes. (NVD)

O registro público sobre o status de exploração também é restrito, mas importante. A Rapid7 escreveu que, no momento da divulgação, não havia nenhuma exploração conhecida e nenhuma prova pública de conceito. A Help Net Security informou que Anil Shetty, do Cloud Software Group, disse que a empresa não tinha conhecimento de nenhuma exploração não mitigada disponível para o CVE-2026-3055 ou o CVE-2026-4368. No entanto, a mídia de segurança e as equipes de pesquisa alertaram que a exploração é provável assim que o código de exploração ou a análise confiável de diferença de patches estiver disponível. Esses avisos devem ser interpretados como previsão de risco confiável, não como evidência de que a exploração já havia sido observada em 26 de março. (Rapid7)

Essa distinção é importante porque molda a linguagem da resposta. Dizer que "isso já está sendo explorado em massa" seria exagerar o registro confirmado. Dizer "isso pode esperar porque ninguém ainda usou isso como arma" seria subestimar a realidade operacional. A posição sóbria é que as condições prévias são claras, os produtos afetados são comuns nas bordas das empresas, a complexidade do ataque é baixa, o valor de segurança da função-alvo é alto e os bugs comparáveis do NetScaler foram explorados agressivamente após a divulgação. Essa combinação é suficiente para justificar a correção emergencial, mesmo sem um pacote de exploração público. (Suporte Citrix)

Arquitetura Citrix NetScaler SAML IdP, por que essa pré-condição é importante

A documentação do SAML IdP da Citrix é o local mais útil para entender por que o CVE-2026-3055 não é apenas mais um bug de dispositivo. Quando o NetScaler atua como um provedor de identidade SAML, ele recebe solicitações SAML de um provedor de serviços, redireciona o usuário para uma página de login, valida as credenciais em relação a uma fonte de autenticação externa, gera uma asserção SAML e envia essa asserção de volta ao provedor de serviços. A documentação observa ainda que o appliance pode assinar asserções, criptografar asserções usando a chave pública do provedor de serviços e incluir vários atributos de identidade na asserção. (Documentação do NetScaler)

Isso lhe diz algo importante sobre o perfil de memória do caminho do componente no escopo. Mesmo sem os detalhes da exploração pública, o caminho do IdP está processando o estado de autenticação, a lógica de construção de asserção, a configuração de confiança do provedor de serviços, os atributos do usuário e a continuidade da sessão. A própria documentação da Citrix diz que quando o NetScaler é configurado como um IdP SAML para vários provedores de serviços, ele cria um cookie de sessão após a primeira autenticação e usa esse cookie para solicitações subsequentes. Em outras palavras, a condição vulnerável não é apenas "algum recurso XML está ativado". É uma função que pode estar no centro do trânsito de identidade corporativa. (Documentação do NetScaler)

É por isso que a frase "somente explorável quando configurado como um IdP SAML" não deve fazer os defensores relaxarem. Em muitas empresas, essa configuração é exatamente onde convergem o acesso remoto, o acesso a aplicativos internos e a federação de SaaS de terceiros. O servidor virtual de autenticação na frente desse fluxo torna-se um ponto de estrangulamento para decisões de confiança. Uma falha de leitura de memória não precisa se tornar uma execução remota de código para gerar graves consequências posteriores. Se um invasor puder ler a memória sensível associada aos fluxos de autenticação ativos, ele poderá abusar da camada de identidade sem nunca colocar código no appliance. (Documentação do NetScaler)

Várias empresas de segurança foram além e disseram explicitamente que os tokens de sessão ativa podem ser extraídos da memória nas condições afetadas. Essa frase exata aparece em vários relatórios de terceiros de boa reputação, incluindo Help Net Security e BleepingComputer, embora o boletim público da Citrix não enumere as classes de tokens nesse nível de detalhe. A maneira cuidadosa de declarar o risco é a seguinte: a exposição do token de sessão é uma consequência plausível e repetidamente citada nas primeiras análises de especialistas, e se encaixa na função de identidade pesada descrita na documentação da Citrix, mas o boletim público do fornecedor não chega a catalogar todos os artefatos de memória possíveis. (Ajuda à segurança da rede)

Citrix NetScaler e CVE-2026-3055, de onde vem a confusão de versões

Essa é a parte que muitas publicações ainda entendem errado.

O boletim de segurança atual da Citrix informa que as versões suportadas afetadas pelo CVE-2026-3055 são NetScaler ADC e NetScaler Gateway 14.1 antes da versão 14.1-60.58, 13.1 antes da versão 13.1-62.23 e NetScaler ADC FIPS e NDcPP antes da versão 13.1-37.262. O mesmo boletim também lista caminhos de atualização fixos que incluem as versões 14.1-60.58 e 14.1-66.59 e posteriores. O registro de mudanças nesse boletim afirma que, em 23 de março de 2026, a Citrix atualizou a versão 14.1 afetada e incluiu a 14.1-60.58 como uma versão que corrige o CVE-2026-3055 e o CVE-2026-4368. O histórico de documentos da versão 14.1 do NetScaler registra separadamente que a versão 14.1-60.58 aborda a CVE-2026-3055, enquanto a versão 14.1-66.59 também aborda as vulnerabilidades. (Suporte Citrix)

Alguns resumos de terceiros respeitados, publicados imediatamente após a divulgação, ainda dizem que a linha 14.1 afetada é "anterior à 14.1-66.59". O Rapid7 usou esse limite em seu primeiro artigo, e o resumo do NCSC do Reino Unido também fez referência ao 14.1 antes do 14.1-66.59. Essas leituras não são irracionais; elas parecem refletir o estado consultivo inicial ou mensagens simplificadas de versão fixa. Mas elas não são mais a fonte mais limpa da verdade se você estiver decidindo se um appliance de filial 60.x está corrigido. O boletim atual da Citrix e o histórico da documentação são as fontes confiáveis a serem usadas. (Suporte Citrix)

Para os defensores, a lição prática é simples. Não confie em um único blog de terceiros, mesmo que tenha boa reputação, quando os detalhes da ramificação de compilação forem importantes. Use o boletim atual da Citrix, verifique o registro de alterações e verifique a ramificação que seu dispositivo realmente executa. Nesse caso, a leitura mais segura é que a 14.1-60.58 é uma compilação de correção válida no trem 60.x, e a 14.1-66.59 é uma compilação corrigida posterior no trem 66.x. Se a sua equipe tiver motivos de padronização ou de política de suporte para preferir o ramo mais recente, essa é uma decisão de engenharia. Não é a mesma coisa que dizer que o ramo fixo anterior continua vulnerável. (Suporte Citrix)

Uma maneira simples de operacionalizar a imagem da versão é a seguinte:

| Ramo ou linha de produtos | Limite atual afetado pela Citrix | Direção fixa |

|---|---|---|

| NetScaler ADC e Gateway 14.1 na filial 60.x | Antes de 14.1-60.58 | Atualize para a versão 14.1-60.58 ou para uma compilação fixa com suporte posterior |

| NetScaler ADC e Gateway 14.1 na ramificação 66.x | 14.1-66.54 é relevante no contexto do boletim emparelhado e 66.59 é fixo | Atualize para a versão 14.1-66.59 ou posterior |

| NetScaler ADC e Gateway 13.1 | Antes de 13.1-62.23 | Atualize para a versão 13.1-62.23 ou posterior |

| NetScaler ADC 13.1-FIPS e 13.1-NDcPP | Antes de 13.1-37.262 | Atualização para a versão 13.1-37.262 ou posterior |

Esse resumo segue o histórico atual de boletins e documentos da Citrix mais de perto do que alguns dos resumos anteriores da mídia. (Suporte Citrix)

Citrix NetScaler e CVE-2026-3055, objetivos realistas do atacante

Como o registro público ainda não inclui uma cadeia de exploração detalhada, é importante separar o comportamento observado do atacante da modelagem defensável da ameaça. A classe conhecida é a leitura excessiva de memória. A pré-condição divulgada é o modo SAML IdP. Os primeiros relatórios de terceiros mais confiáveis destacam repetidamente a possibilidade de leitura de memória sensível, especialmente tokens de sessão ativa. Isso é suficiente para modelar objetivos realistas do invasor sem fingir que a exploração completa foi submetida à engenharia reversa em público. (Suporte Citrix)

O primeiro objetivo óbvio é o roubo de sessão. Se o caminho de solicitação vulnerável expõe material de estado de autenticação ou identificadores de sessão de um contexto de IdP ativo, um invasor pode ser capaz de contornar a porta de entrada normal e operar como um usuário ou serviço já dentro da cadeia de confiança. Essa é a principal lição histórica do CitrixBleed em 2023 e uma das razões pelas quais as equipes de segurança mapeiam imediatamente esses problemas para o comprometimento da identidade em vez de "vazamento inofensivo somente para leitura". A orientação anterior da CISA para o CitrixBleed e o registro posterior do KEV para o CVE-2025-5777 reforçam a seriedade com que os defensores do governo dos EUA agora tratam os bugs de leitura de memória do NetScaler associados ao material da sessão. (NVD)

A segunda meta realista é o abuso do corretor de identidade. A documentação da Citrix deixa claro que um NetScaler SAML IdP pode atender a vários provedores de serviços, gerenciar atributos, assinar afirmações e manter um cookie de sessão usado em solicitações de autenticação subsequentes. Em um ambiente com muita federação, isso significa que uma borda de identidade comprometida pode ter implicações que vão além de um único aplicativo. Mesmo que uma divulgação de memória produza apenas um estado parcial, o valor desse estado é ampliado por sua função na estrutura de confiança.Documentação do NetScaler)

O terceiro objetivo é a descoberta de caminhos privilegiados por meio da visibilidade da identidade na borda. O NetScaler Gateway e o ADC geralmente ficam na frente do acesso remoto, da publicação de aplicativos e das relações de confiança voltadas para parceiros. Os primeiros relatórios da CyCognito e de outros pesquisadores enfatizaram que esses sistemas estão frequentemente voltados para a Internet e lidam com fluxos de trabalho de identidade centralizados. Isso é importante porque um invasor não autenticado não precisa de execução arbitrária de código no appliance para saber se vale a pena procurar a superfície de identidade de borda de um alvo. Uma primitiva de leitura de memória bem-sucedida pode ser útil tanto para o comprometimento direto quanto para a preparação de uma campanha de acompanhamento mais direcionada. (CyCognito)

Em momentos como esse, a tentação é exagerar o possível raio de explosão com exemplos dramáticos, como o roubo de chaves no atacado ou a aquisição total do IdP. Algumas empresas especularam amplamente sobre o que a memória sensível poderia conter. A leitura mais cuidadosa é manter-se ancorado na função divulgada e na preocupação repetida com o roubo de tokens. O motivo pelo qual os defensores devem agir rapidamente não é o fato de todos os artefatos do pior caso terem sido comprovados publicamente. É que o componente vulnerável lida exatamente com o tipo de estado de alto valor em que até mesmo uma divulgação parcial da memória pode se tornar um evento de identidade grave. (Documentação do NetScaler)

Citrix NetScaler e CVE-2026-3055 em comparação com CVE-2023-4966 e CVE-2025-5777

A comparação com incidentes anteriores do NetScaler é útil, mas somente se for precisa.

O CVE-2023-4966, amplamente conhecido como CitrixBleed, foi descrito pela NVD como divulgação de informações confidenciais no NetScaler ADC e no NetScaler Gateway quando configurado como um servidor virtual Gateway ou AAA. A CISA publicou orientações sobre o problema, associou-o à exploração ativa e, posteriormente, incluiu-o entre as vulnerabilidades exploradas rotineiramente. Esse incidente estabeleceu o padrão operacional que as equipes de segurança agora temem sempre que um novo bug de leitura de memória do NetScaler aparece perto dos limites de autenticação. (NVD)

O CVE-2025-5777 também envolvia validação de entrada insuficiente que levava à leitura excessiva da memória, desta vez quando o NetScaler estava configurado como um servidor virtual Gateway ou AAA. A descrição do NVD para esse problema foi corrigida posteriormente após um foco inicialmente enganoso na interface de gerenciamento. O blog de acompanhamento da Citrix enfatizou que a descrição mais precisa estava no boletim do fornecedor, e a CISA posteriormente adicionou o CVE-2025-5777 ao catálogo KEV. Em seguida, a Citrix publicou orientações explícitas para o encerramento da sessão pós-patch e, posteriormente, a análise de registros para tentativa de exploração. Esse histórico é importante porque mostra a rapidez com que uma "leitura excessiva de memória" no NetScaler pode passar da divulgação técnica para a resposta a incidentes operacionais. (NVD)

O CVE-2026-3055 é semelhante no sentido amplo de que é outro problema de leitura de memória não autenticada em uma função do NetScaler associada à autenticação e ao fluxo de sessão. Várias empresas o descreveram explicitamente como parecido com a família anterior "CitrixBleed", e esse enquadramento é o motivo pelo qual muitas equipes de segurança aumentaram imediatamente a prioridade de aplicação de patches. Mas os defensores devem evitar afirmar que a causa raiz é idêntica ou que a Citrix confirmou uma relação direta de código. Anteriormente, a Citrix recuou em relação à vinculação excessiva da mídia entre o CVE-2025-5777 e o CVE-2023-4966, mesmo reconhecendo preocupações de correção semelhantes. A posição técnica honesta é "padrão de risco operacional semelhante, mesma causa raiz não comprovada". (BleepingComputer)

Uma visão lado a lado ajuda:

| CVE | Condição do produto | Classe de bug público | Preocupação operacional |

|---|---|---|---|

| CVE-2023-4966 | Gateway ou servidor virtual AAA | Divulgação de informações confidenciais | Vazamento de token de sessão e exploração ativa |

| CVE-2025-5777 | Gateway ou servidor virtual AAA | Leitura excessiva da memória devido à validação insuficiente da entrada | Risco provável de roubo de sessão, listagem posterior do KEV |

| CVE-2026-3055 | IdP SAML | Leitura excessiva da memória devido à validação insuficiente da entrada | Divulgação de memória de borda de identidade com forte preocupação de roubo de token |

Esses resumos estão alinhados com os relatórios de segurança da NVD, CISA, Citrix e do início de 2026. (NVD)

A lição útil é não forçar um apelido atraente para cada novo bug. A lição útil é que as falhas de divulgação de memória do NetScaler próximas às superfícies de autenticação se transformaram repetidamente em eventos de alta prioridade porque a camada de identidade de borda é intrinsecamente valiosa. Esse padrão, por si só, justifica um modelo de resposta que está mais próximo da contenção de incidentes do que da higiene rotineira da terça-feira de correções. (CISA)

Citrix NetScaler e CVE-2026-4368, por que ele pertence à mesma janela de resposta

A falha emparelhada, CVE-2026-4368, não deve ser tratada como ruído de nota de rodapé.

A Citrix descreve o CVE-2026-4368 como uma condição de corrida que leva à confusão de sessões de usuário. Os pré-requisitos são diferentes do CVE-2026-3055: o dispositivo deve ser configurado como um servidor virtual Gateway ou AAA, e a compilação suportada afetada é especificamente a 14.1-66.54. O fornecedor atribui a ele uma pontuação menor do que a do CVE-2026-3055, mas o tema operacional ainda é a integridade da sessão em uma plataforma de identidade de borda. (Suporte Citrix)

Isso é importante porque muitas empresas não implantam o NetScaler em uma única função por caixa. O mesmo ambiente pode conter Gateway, AAA, federação SAML, proxy ICA e vários fluxos de trabalho de identidade híbrida em uma frota. Se o seu quadro de mudanças abrir uma janela para responder ao "problema do NetScaler", esse é o momento de verificar todas as funções relevantes, não apenas o número CVE mais dramático. O NCSC e o CERT-EU enquadraram as duas falhas juntas e recomendaram que as organizações priorizassem os appliances voltados para a Internet configurados como SAML IdP, Gateway ou servidores virtuais AAA. (NCSC)

É aqui também que os erros operacionais começam a se agravar. Uma equipe pode inventariar apenas a exposição do SAML IdP ao CVE-2026-3055 e esquecer que um gateway 14.1-66.54 ou um nó AAA próximo está exposto separadamente ao CVE-2026-4368. Ou uma equipe pode fazer upgrade de um ramo do cluster, mas deixar outro porque sua função foi descrita de forma diferente no CMDB. Na prática, a pergunta certa não é "eu tenho a sequência exata de produtos de cabeçalho?". É "quais instâncias do NetScaler em minha frota estão executando funções de identidade e acesso remoto, em quais filiais, com qual exposição à Internet?" (Suporte Citrix)

Citrix NetScaler e CVE-2026-3055, como identificar a exposição com segurança

A verificação segura mais rápida ainda é a que a Citrix publicou. No boletim do fornecedor, os clientes são informados de que podem determinar se um dispositivo está configurado como um perfil SAML IdP inspecionando a configuração do NetScaler para a string adicionar autenticação samlIdPProfile .*. Esse é o sinal direto de configuração para saber se a pré-condição divulgada existe. A Citrix também documenta show ns version como o comando da CLI que exibe a versão e o número de compilação do appliance. Essas duas verificações juntas respondem à pergunta do primeiro respondente: "Estou configurado no escopo e executando uma compilação vulnerável?" (Suporte Citrix)

Uma sequência mínima de triagem da CLI pode ser semelhante a esta:

show ns version

show ns runningConfig

show ns ns.conf

Se você tiver acesso ao shell e um padrão interno estabelecido para inspeção local segura, poderá pesquisar na configuração salva os objetos SAML IdP e as referências de servidor virtual de autenticação relacionadas. O ponto principal não é o estilo exato do grep. O ponto principal é que você está verificando a função, não apenas a família do produto. Uma propriedade NetScaler sem função SAML IdP está em um lugar diferente para o CVE-2026-3055 do que uma que intermedia ativamente a autenticação federada. (Suporte Citrix)

Para frotas maiores, a resposta da Citrix é o NetScaler Console. A documentação do fornecedor para o CVE-2026-3055 diz que o painel de consultoria de segurança pode identificar as instâncias afetadas e que uma varredura sob demanda pode ser acionada se você não quiser esperar pelo ciclo normal de varredura de consultoria. O fluxo de trabalho de correção no NetScaler Console permite que você envie compilações atualizadas para as instâncias afetadas. Para as organizações que já usam o Console, essa é a maneira mais limpa de passar de uma verificação pontual para uma triagem em toda a frota. (Documentação do NetScaler)

No nível da rede, a identificação deve ser priorizada por exposição e função. A CERT-EU recomenda identificar os dispositivos voltados para a Internet configurados como SAML IdP, Gateway ou servidor virtual AAA e priorizar a correção de acordo. Essa é uma forte heurística prática, mesmo fora das instituições da UE. Em um ambiente real, você obtém mais redução de riscos ao encontrar primeiro a borda de identidade pública do que ao criar um inventário perfeito de cada ADC somente interno. (cert.europa.eu)

Uma ordem de triagem pragmática é a seguinte:

| Prioridade | O que procurar | Por que ela vem em primeiro lugar |

|---|---|---|

| 1 | IdP SAML do NetScaler voltado para a Internet | Exposição direta à condição CVE-2026-3055 |

| 2 | Nós de gateway e AAA em 14.1-66.54 | Exposição ao CVE-2026-4368 no mesmo ciclo de resposta |

| 3 | Clusters voltados para o público em compilações 13.1 compatíveis mais antigas | Atraso de remendo na borda da identidade |

| 4 | Instâncias de ADC somente internas sem função de IdP | Reduzir a urgência especificamente para o CVE-2026-3055 |

A Citrix e a CERT-EU apóiam materialmente essa lógica de priorização. (Suporte Citrix)

Em ambientes maduros, a parte difícil raramente é "eu li o boletim?". É "será que transformei esse boletim em uma passagem de verificação repetível em todas as superfícies de borda de identidade que possuo?" É nesse ponto que um fluxo de trabalho de validação assistido por IA pode ser útil em um sentido prático e restrito. Uma ferramenta como a Penligent é relevante aqui não porque substitui a orientação do fornecedor, mas porque pode ajudar as equipes a enumerar as superfícies de autenticação expostas, preservar as verificações executadas e testar novamente esses mesmos caminhos após a aplicação de patches sem transformar cada resposta urgente em um novo conhecimento tribal manual. O site público da Penligent e o material de fluxo de trabalho relacionado são os que mais se aproximam desse problema, em que a coleta de evidências, a repetibilidade e a verificação humana no circuito são mais importantes do que a saída única do scanner. (Penligente)

Citrix NetScaler e CVE-2026-3055, patches e mitigações temporárias

A principal mensagem de correção do fornecedor é simples: atualizar os dispositivos afetados para uma versão que contenha a correção. O boletim atual da Citrix lista as versões 14.1-60.58, 14.1-66.59 e posteriores, 13.1-62.23 e posteriores da 13.1, e 13.1.37.262 e posteriores da 13.1-FIPS e 13.1-NDcPP como as versões atualizadas relevantes. A documentação do NetScaler Console para o CVE-2026-3055 é igualmente direta: a correção é um processo de uma única etapa, e a etapa é atualizar para uma versão e compilação que tenha a correção. (Suporte Citrix)

Isso não significa que todas as equipes possam aplicar patches instantaneamente. Ainda existem janelas de manutenção, projeto de HA, impacto no cliente e limites de propriedade da plataforma. É por isso que as atenuações temporárias são importantes, mas elas precisam ser entendidas como temporárias. A CERT-EU recomenda restringir o acesso aos servidores virtuais NetScaler Gateway e AAA usando controles em nível de rede, sempre que possível, até que as atualizações sejam implantadas. Se for possível reduzir com segurança a população de clientes expostos por meio da lista de permissões de IP ou de outros controles de rede sem interromper as operações críticas, essa é uma medida imediata sensata. Não é algo glamouroso, mas geralmente é a redução de risco real mais rápida disponível. (cert.europa.eu)

O outro grande paliativo é a Global Deny List. A documentação da própria NetScaler e os artigos técnicos da comunidade descrevem a Global Deny List como uma camada de negação centralizada em todo o sistema, distribuída por meio do NetScaler Console, projetada para bloquear o tráfego mal-intencionado de alta confiança antes que ele avance mais profundamente no processamento. O CERT-EU mencionou explicitamente a Global Deny List como uma atenuação que vale a pena aplicar sempre que possível. O relatório vinculado à Citrix também diz que o Cloud Software Group lançou assinaturas da Global Deny List para o CVE-2026-3055 e descreveu o recurso como uma forma de proteger os sistemas enquanto as atualizações planejadas estão sendo organizadas. (Documentação do NetScaler)

Dito isso, a Global Deny List não deve ser arquivada mentalmente como "equivalente a patch". Não é. É um acelerador de resposta. O recurso existe para reduzir a exposição durante eventos de vulnerabilidade de rápida evolução, não para eliminar a necessidade de correção de firmware. A própria explicação técnica da NetScaler enfatiza o fornecimento centralizado de regras, a avaliação incondicional do tráfego relevante e a conveniência operacional. Essas são as propriedades de uma camada de atenuação, não um substituto permanente para a atualização de um caminho de código vulnerável. (Documentação do NetScaler)

Há também um detalhe de implementação que vale a pena observar. Os relatórios relacionados à Citrix declararam que a mitigação da Lista de Negação Global CVE-2026-3055 se aplica apenas a determinadas compilações de firmware 14.1 60.x e requer a entrega do NetScaler Console. Como esse detalhe vem por meio de relatórios e não do boletim principal em si, as equipes devem verificá-lo em relação à sua própria configuração de filial e entrega antes de confiar na GDL como um controle de ponte. A ordem operacional segura permanece: identificar a exposição, reduzir a exposição quando possível, aplicar atenuações temporárias, se necessário, e passar para o firmware fixo assim que a janela de alterações permitir. (Revista Infosecurity)

Uma sequência de patches disciplinada geralmente se parece com isso:

# 1. Confirmar a compilação atual

show ns version

# 2. Preserve o estado e as evidências operacionais de acordo com sua prática de IR

#, como snapshots ou configurações exportadas

# 3. Faça upgrade para uma compilação fixa por meio de seu processo normal de HA

# ou por meio do fluxo de trabalho de atualização do NetScaler Console

# 4. Verifique novamente a compilação após a atualização

show ns version

# 5. Confirme novamente o escopo da configuração e a integridade operacional

show ns runningConfig

A mecânica exata varia de acordo com o ambiente, mas a lógica não deve variar. Verifique o estado atual, preserve as evidências, atualize, verifique o novo estado e, em seguida, valide o caminho da identidade. (Documentação do NetScaler)

Citrix NetScaler e CVE-2026-3055, verificação pós-patch e higiene da sessão

O remendo é necessário. Não é o fim do trabalho.

A primeira verificação pós-patch é objetiva e entediante: confirmar a compilação em todos os nós relevantes, não apenas no dispositivo que alguém capturou na tela em uma reunião. As ferramentas CLI e Console da Citrix facilitam isso. A segunda é a realidade da configuração: a instância ainda está na função vulnerável e, em caso afirmativo, está agora em uma compilação corrigida? A terceira é a validação funcional: o fluxo SAML IdP ainda funciona como pretendido após a atualização, especialmente em ambientes com vários provedores de serviços, configurações de confiança personalizadas ou comportamento de failover de HA. (Documentos do desenvolvedor do NetScaler)

Em seguida, vem a decisão mais difícil: higiene da sessão.

A Citrix não publicou, no boletim atual do CVE-2026-3055, um conjunto de instruções dedicado dizendo "você deve encerrar todas as sessões após a aplicação do patch", como fez posteriormente para o CVE-2025-5777. Mas é exatamente nesse ponto que a história é importante. Em 2025, o blog oficial do NetScaler do Cloud Software Group disse explicitamente que, para corrigir o CVE-2025-5777, os administradores deveriam executar comandos de eliminação de sessão após a atualização. A CERT-EU agora recomenda que as organizações que respondem aos problemas do NetScaler em 2026 encerrem as sessões ativas e persistentes após a correção para evitar que os invasores reutilizem tokens de sessão potencialmente comprometidos.NetScaler)

A implicação exata deve ser declarada com cuidado. Isso não prova que todos os caminhos de exploração do CVE-2026-3055 geram tokens reutilizáveis. Isso significa que, em um evento de divulgação de memória que afeta uma superfície de autenticação de alto valor, o encerramento da sessão pós-patch é uma precaução defensável, especialmente para bordas de identidade voltadas para a Internet. Se o seu ambiente puder tolerar a reautenticação forçada, o custo da redefinição da sessão geralmente é menor do que o custo de deixar o material da sessão potencialmente comprometido ativo por conveniência. (cert.europa.eu)

Os comandos recomendados pelo CERT-EU são práticos e vale a pena mantê-los no manual de resposta:

kill aaa session -all

kill icaconnection -all

kill rdp connection -all

matar pcoipConnection -all

limpar lb persistentSessions

Esses comandos devem ser usados com o devido controle de alterações e consciência do impacto sobre o usuário. Eles não são "porque alguém na mídia social disse isso". Eles refletem uma postura de limpeza conservadora para incidentes de borda de identidade em que a própria continuidade da sessão pode ser o ativo que um invasor deseja. (cert.europa.eu)

Esse é outro ponto em que as ferramentas de verificação controlada ajudam. Em programas reais, o valor não é apenas executar novamente um scanner. É a preservação de uma cadeia de evidências antes e depois. O artigo da Penligent "From White-Box Findings to Black-Box Proof" é relevante aqui porque apresenta o ponto operacional correto para as vulnerabilidades de borda: a análise de segurança centrada no repositório pode não lhe dizer nada de útil sobre um appliance de identidade exposto, enquanto a verificação black-box e os artefatos de prova de fechamento são o que realmente fecha o ciclo após um patch. Esse é o tipo de fluxo de trabalho de suporte que as equipes de segurança precisam após um boletim do NetScaler, e não outro painel abstrato. (Penligente)

Citrix NetScaler e CVE-2026-3055, o que os defensores devem procurar

O material público atual para o CVE-2026-3055 é mais forte na aplicação de patches do que em detalhes de caça a incidentes. O boletim público da Citrix se concentra nas versões afetadas, nas condições prévias e na orientação de atualização. O artigo do NetScaler Console se concentra na identificação e no fluxo de trabalho de correção. Em 26 de março de 2026, não encontrei um artigo oficial equivalente da Citrix sobre caça a logs para o CVE-2026-3055, comparável ao artigo detalhado de julho de 2025 que a empresa publicou posteriormente para o CVE-2025-5777. Essa diferença é importante, pois significa que os defensores devem resistir ao impulso de inventar indicadores altamente específicos que o fornecedor ainda não suportou publicamente. (Suporte Citrix)

O que você pode fazer hoje é combinar a caça com reconhecimento de função com as lições adjacentes do NetScaler. O artigo 2025 da Citrix sobre o CVE-2025-5777 diz que tentativas de exploração ou varreduras podem deixar artefatos observáveis nos logs do NetScaler, especialmente se o syslog foi coletado externamente, e dá exemplos concretos de busca de padrões suspeitos de logs AAA e anomalias de sessão. Essa orientação não é um detector para o CVE-2026-3055 e não deve ser comercializada como tal. Mas é um forte lembrete de que os logs de dispositivos de borda geralmente têm vida curta localmente e são muito mais valiosos se você já os envia. Se os seus logs ainda estiverem apenas na caixa, sua janela de investigação já pode estar diminuindo. (NetScaler)

Portanto, um plano de caça realista para o CVE-2026-3055 deve se concentrar em quatro áreas. Primeiro, identificar quais endpoints públicos estavam funcionando como SAML IdP durante a janela relevante. Segundo, confirmar se algum desses nós estava em compilações vulneráveis antes da correção. Terceiro, analise a autenticação e a telemetria da sessão em busca de comportamento incomum do contexto do usuário, reutilização inesperada ou padrões de acesso que não se encaixem no fluxo normal de identidade. Quarto, preserve os instantâneos, as configurações e os registros do dispositivo antes de substituir muito do histórico local. A CERT-EU recomenda explicitamente instantâneos antes de aplicar patches exatamente por esse motivo. (Suporte Citrix)

Para as equipes que já centralizam o syslog do NetScaler, o exemplo anterior do CVE-2025-5777 da Citrix continua sendo útil como modelo de como tende a ser a orientação de caça a appliances criada pelo fornecedor:

zcat ns.log.*.gz | awk -v FS='A autenticação foi rejeitada para ' \

'{if($1~/AAA Message/&&$2~/[\x80-\xff]/) print}'

Novamente, esse comando é da orientação 2025 da Citrix para o CVE-2025-5777, não de uma receita de detecção 2026-3055. Seu valor aqui é metodológico. Ele mostra que a resposta a incidentes do NetScaler geralmente depende da análise cuidadosa do registro de anomalias do caminho de autenticação e que os registros locais podem ser consultados diretamente quando existe uma coleção externa ou quando os arquivos históricos permanecem no dispositivo. (NetScaler)

A limitação mais importante a ser reconhecida é a seguinte: uma caça limpa não prova a ausência. As falhas de leitura de memória podem ser barulhentas ou silenciosas, dependendo do caminho da solicitação, do volume de tráfego e do que o invasor está tentando obter. A própria Citrix escreveu em 2025 que mesmo suas etapas sugeridas não detectariam necessariamente todas as explorações possíveis para o CVE-2025-5777. Os defensores devem ter a mesma humildade em relação ao CVE-2026-3055. Persiga se puder, mas não deixe que a caça imperfeita se torne uma desculpa para atrasar a aplicação de patches e a limpeza. (NetScaler)

Citrix NetScaler e CVE-2026-3055, erros que desperdiçarão sua janela de resposta

O primeiro erro é ouvir "pré-condição SAML IdP" e traduzir isso como "raro". Em muitas empresas, a intermediação de identidade SAML não é um caso extremo. É uma infraestrutura essencial. A própria documentação do produto da Citrix descreve o NetScaler SAML IdP como um modo de implantação de primeira classe, e analistas de terceiros observaram repetidamente que o logon único baseado em SAML é comum na população-alvo com maior probabilidade de expor o NetScaler na borda da rede. (Documentação do NetScaler)

O segundo erro é confiar em conselhos de compilação obsoletos. Vários resumos iniciais fortes referenciaram a versão 14.1-66.59 como a versão corrigida relevante da 14.1, e essa informação se propagou rapidamente. Mas o boletim atual da Citrix e o changelog agora deixam claro que a versão 14.1-60.58 também é uma versão corretiva e que a declaração da versão afetada 14.1 foi atualizada no dia da publicação. Se a sua equipe de operações ainda estiver citando apenas o limite mais antigo de terceiros, você está respondendo a um instantâneo mais antigo da verdade. (Suporte Citrix)

O terceiro erro é verificar apenas "este é um NetScaler?" em vez de "qual função este NetScaler está desempenhando?" O nome do produto por si só não é suficiente para o CVE-2026-3055. A função é a condição de risco. Você precisa saber se o dispositivo está atuando como IdP SAML, se é voltado para o público e qual ramo de compilação ele realmente executa. Esse é um modelo de triagem muito mais útil do que um inventário de produtos simples. (Suporte Citrix)

O quarto erro é parar na conclusão do upgrade. Para os tipos de vulnerabilidades que acionam repetidamente as comparações do CitrixBleed, a aplicação de patches sem verificação pós-patch, revisão de sessão e preservação de evidências deixa muita incerteza sobre a mesa. As recomendações da CERT-EU e a orientação de 2025 da Citrix sobre a eliminação de sessões para um problema relacionado de leitura de memória do NetScaler são lembretes de que o encerramento exige mais do que "o número da compilação foi alterado". (cert.europa.eu)

O quinto erro é tratar as proteções temporárias como arquitetura permanente. A lista de permissões de rede, as regras de GDL ou as camadas de controle relacionadas são ferramentas valiosas para ganhar tempo. Elas não são o mesmo que remover um caminho de código vulnerável do serviço. As equipes que normalizam a vida em mitigações em vez de correções geralmente pagam essa dívida mais tarde, durante a próxima versão da mesma família de produtos. (Documentação do NetScaler)

Citrix NetScaler e CVE-2026-3055, transformando a correção de emergência em um fluxo de trabalho repetível

A lição de engenharia dos incidentes do NetScaler é mais ampla do que um CVE. Os dispositivos de borda de identidade ocupam uma posição excepcionalmente perigosa no design corporativo moderno. Eles são públicos o suficiente para serem visados, confiáveis o suficiente para serem importantes e especializados o suficiente para que muitas organizações ainda os tratem como um silo de appliances em vez de parte de um fluxo de trabalho de segurança de aplicativos. Essa lacuna é o motivo pelo qual as mesmas categorias de erros continuam se repetindo: mapeamento incompleto de ativos, triagem cega de funções, retenção fraca de registros e nenhum caminho limpo de prova de fechamento após uma atualização de emergência. (Documentação do NetScaler)

Um modelo de resposta duradouro deve incluir, no mínimo, um inventário de dispositivos de borda de identidade com reconhecimento de função, linhas de base de versão com reconhecimento de filial, registro centralizado, uma política de higiene de sessão documentada para incidentes na camada de autenticação e um modelo de verificação pós-patch que possa ser reutilizado entre fornecedores. Esse não é um trabalho de segurança glamouroso. É o tipo de trabalho que impede que um futuro "bug de autenticação de borda crítica" se transforme em uma semana de improvisação. (cert.europa.eu)

É também por isso que os programas de segurança somente de caixa branca falham rotineiramente em responder à pergunta que a liderança realmente faz depois que um boletim é lançado: "Estamos expostos na borda e você pode provar quando foi corrigido?" A própria história da Citrix em torno do CVE-2023-4966 e do CVE-2025-5777 mostra quanto do ônus operacional está fora do código-fonte. O problema está no dispositivo, no caminho da federação e na camada de sessão. É por isso que a validação de caixa preta, o reteste com reconhecimento de ambiente e a captura de evidências fazem parte da mesma conversa que o gerenciamento de patches. (CISA)

Nesse contexto, a Penligent é relevante de uma forma limitada, mas real. Seu produto público e seus materiais de fluxo de trabalho enfatizam a verificação com reconhecimento de escopo, a evidência reproduzível e a validação ofensiva testável novamente, em vez de um relatório resumido de uma única passagem. Para as equipes que tentam operacionalizar "verificar a borda da identidade pública e, em seguida, verificar novamente após o patch", esse tipo de suporte ao fluxo de trabalho é muito mais útil do que tratar os incidentes do NetScaler como um puro exercício de emissão de tíquetes ou uma verificação externa única. O produto não é a história aqui. O fluxo de trabalho é que é. E para vulnerabilidades como a CVE-2026-3055, a qualidade do fluxo de trabalho costuma ser a diferença entre um tíquete fechado e o fechamento real. (Penligente)

Citrix NetScaler e CVE-2026-3055, o resultado prático

O CVE-2026-3055 é grave porque ocorre em uma parte do NetScaler que muitas organizações usam para intermediar a confiança. A pré-condição divulgada restringe o escopo às implantações de SAML IdP, mas é exatamente nessa função que uma falha de leitura de memória pode ter consequências enormes. A Citrix publicou compilações corrigidas, a NVD classifica o problema como uma leitura fora dos limites com uma pontuação crítica do fornecedor, e as equipes de segurança confiáveis esperam que a pressão de exploração aumente rapidamente, embora as fontes iniciais mais confiáveis não tenham confirmado a exploração pública até 26 de março de 2026. (Suporte Citrix)

A resposta correta não é o pânico nem a demora. É uma urgência disciplinada. Identifique todas as instâncias do NetScaler voltadas para o público que desempenham funções de identidade. Verifique se o SAML IdP está configurado. Verificar a ramificação real da compilação. Faça o upgrade para uma compilação fixa. Use mitigações temporárias apenas como pontes. Verifique novamente a funcionalidade. Decida sobre a limpeza da sessão com um viés de cautela nas bordas de identidade voltadas para a Internet. Preserve evidências suficientes para explicar o que você alterou e por quê. (Suporte Citrix)

Se você executa o Citrix NetScaler em produção, esse não é o tipo de falha que deve ser deixada para o próximo ciclo de manutenção porque "ainda não há um PoC público". Essa nunca foi a lição correta do CitrixBleed, e não é a lição correta agora. A lição correta é que as divulgações de memória de borda de identidade comprimem o tempo entre o aviso e o risco significativo. Os defensores que agem antes da chegada dos kits de exploração geralmente parecem conservadores por um ou dois dias e inteligentes pelo resto do trimestre. (CISA)

Leitura ampliada e referências

- Boletim de segurança da Citrix para CVE-2026-3055 e CVE-2026-4368. (Suporte Citrix)

- Entrada NVD para CVE-2026-3055. (NVD)

- Documentação do NetScaler sobre o comportamento do SAML IdP. (Documentação do NetScaler)

- Orientação do NetScaler Console para identificação e correção do CVE-2026-3055. (Documentação do NetScaler)

- Histórico de documentos do NetScaler 14.1 mostrando a atualização do caminho de correção de 24 de março de 2026. (Documentação do NetScaler)

- Aviso do NCSC do Reino Unido sobre as vulnerabilidades do NetScaler. (NCSC)

- Aviso do CERT-EU com recomendações de atenuação e limpeza de sessão. (cert.europa.eu)

- Análise Rapid7 do CVE-2026-3055. (Rapid7)

- Contexto histórico da Citrix e da CISA para o CitrixBleed e, posteriormente, para a exploração de leitura de memória do NetScaler. (CISA)

- Orientação da Citrix sobre a análise de registros e o tratamento de sessões do CVE-2025-5777. (NetScaler)

- Página inicial da Penligent. (Penligente)

- Artigo da Penligent sobre a mudança de descobertas de caixa branca para provas de caixa preta, com contexto relevante do CitrixBleed. (Penligente)

- Artigo da Penligent sobre o que uma ferramenta de pentest de IA deve realmente fazer em fluxos de trabalho de validação reais. (Penligente)