Resumo executivo para defensores

A parceria da OpenClaw com a VirusTotal faz uma única e importante promessa: Toda habilidade publicada no ClawHub é digitalizada como um artefato (hash com SHA-256, verificado em relação ao corpus do VirusTotal e carregado para análise posterior, incluindo o Code Insight, se desconhecido). (OpenClaw)

Essa é uma etapa significativa e é a primitiva correta. Mas também é apenas a primeira camada. As habilidades do agente são mais perigosas do que os plug-ins clássicos porque combinam um canal de distribuição de mercado com execução local privilegiada e autonomia orientada para a instrução-uma combinação que os controles da cadeia de suprimentos e os controles de injeção imediata devem abordar. A auditoria ToxicSkills da Snyk e a análise da campanha AMOS da Trend Micro mostram que o ecossistema já está sendo abusado na natureza, e o VirusTotal enquadra explicitamente as habilidades do OpenClaw como um "padrão de abuso emergente" que merece cobertura especializada. (Snyk)

Este artigo foi escrito como uma "referência única" que você pode citar internamente: ele explica o que a OpenClaw + VirusTotal realmente construiu, o modelo de ameaça que você deve assumir, os modos de falha mais comuns que a varredura não pode eliminar e um plano completo de fortalecimento corporativo (porta de artefato → controles de editor → isolamento de tempo de execução → governança de capacidade → monitoramento e revogação). Ele também inclui manuais de ataque realistas (como esses comprometimentos acontecem) e uma arquitetura de referência que você pode implementar.

Por que essa parceria é importante agora

O OpenClaw anunciou a parceria com o VirusTotal no início de fevereiro de 2026, descrevendo um pipeline em que cada habilidade do ClawHub é verificada e analisada, inclusive com o VirusTotal Code Insight. (OpenClaw)

Se estiver acostumado com gerenciadores de pacotes, você pode dar de ombros: "É claro que você verifica os uploads". Mas a mudança mais profunda é que um mercado de habilidades é agora uma cadeia de suprimentos de software upstreame o limite se moveu mais rápido do que a maioria das organizações reconheceu. O próprio blog e o changelog do VirusTotal explicitamente apontam os pacotes de habilidades do OpenClaw como um novo canal de entrega da cadeia de suprimentos já abusado por agentes de ameaças e adiciona suporte nativo do Code Insight a esses pacotes para detectar esse padrão. (blog.virustotal.com)

Enquanto isso, pesquisadores externos estão descrevendo campanhas reais e pontos fracos sistêmicos:

- A pesquisa ToxicSkills da Snyk analisou milhares de habilidades de agentes (incluindo o ClawHub) e relatou taxas significativas de problemas críticos (incluindo injeção imediata, segredos expostos, distribuição de malware e comportamento dinâmico de busca e execução). (Snyk)

- A Trend Micro documentou habilidades maliciosas do OpenClaw usadas para distribuir o Atomic macOS Stealer (AMOS), enfatizando como as habilidades podem induzir agentes e usuários a instalar uma variante de stealer em escala. (www.trendmicro.com)

- A grande mídia de segurança cobriu ondas de habilidades mal-intencionadas disfarçadas de ferramentas de comércio ou carteira de criptomoedas, apoiando-se em prompts de engenharia social que levam os usuários a executar comandos de terminal ofuscados. (Hardware do Tom)

Portanto, o momento atual não é teórico. É o momento exato em que a governança do mercado determina se as habilidades do agente se tornarão "o próximo npm" (com controles maduros) ou "o próximo macro malware" (com surtos recorrentes).

A intenção de pesquisa por trás de "OpenClaw VirusTotal"

Quando os engenheiros pesquisam o OpenClaw VirusTotal, a intenção raramente é "me dizer que a parceria existe". A intenção é: o que isso reduz, o que ainda pode dar errado e o que devo implementar em minha empresa amanhã?

As frases de maior intenção que se repetem em fontes confiáveis estão alinhadas a essas perguntas:

- habilidades maliciosas / malware ClawHub / malware de habilidades OpenClaw: "O mercado já está comprometido e como?" (Hardware do Tom)

- ToxicSkills: "Quão ruim é o ecossistema, quantitativamente?" (Snyk)

- VirusTotal Code Insight: "Que análise obtemos além de simples assinaturas?" (blog.virustotal.com)

- injeção imediata / injeção indireta imediata: "Como os fluxos de trabalho do agente são sequestrados mesmo com código benigno?" (Fundação OWASP)

- vulnerabilidades da cadeia de suprimentos: "Qual é a categoria de risco e a pilha de controle corretas?" (Fundação OWASP)

- CVE-2026-25253 vazamento de token: "Onde os tokens vazam e como isso se encadeia com as habilidades?" (NVD)

Este artigo está estruturado para satisfazer exatamente essas intenções, mantendo-se ancorado em evidências verificáveis.

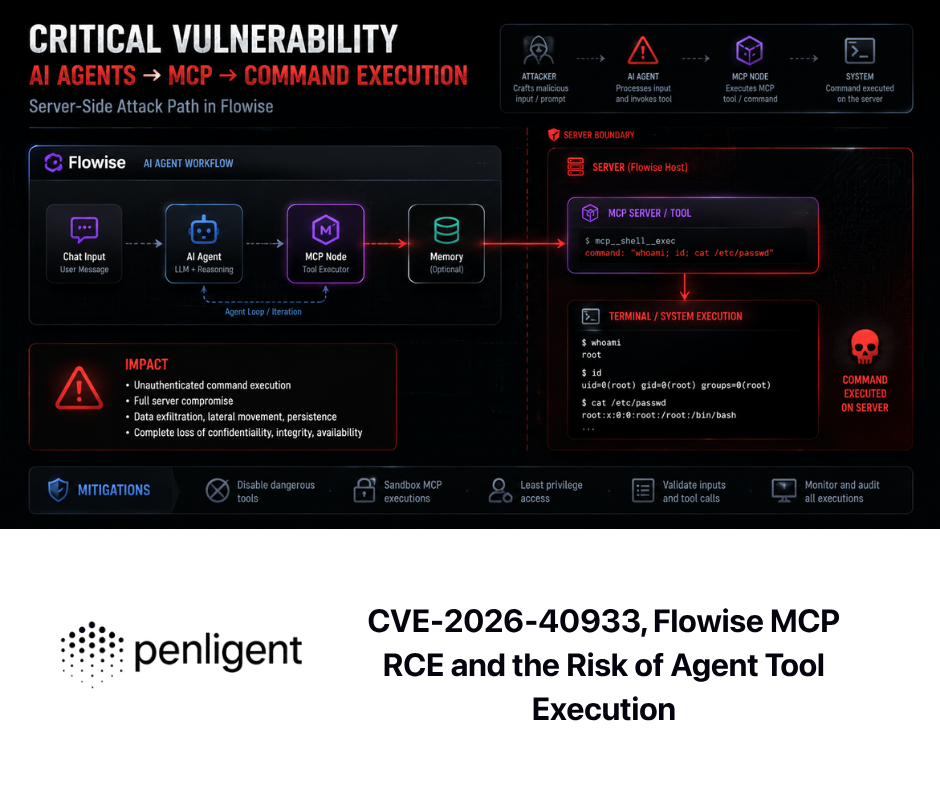

O modelo real: mercado de habilidades = limite da cadeia de suprimentos + limite de execução

Para raciocinar sobre as habilidades do agente com segurança, você precisa de um modelo nítido, algo que sua equipe de segurança possa reutilizar em revisões, aprovações e documentos de política.

Uma definição útil:

Um mercado de habilidades torna-se um limite da cadeia de suprimentos quando a instalação de uma habilidade importa artefatos executáveis de terceiros para um ambiente de execução privilegiado.

É exatamente isso que o ClawHub faz. E o "ambiente de execução privilegiado" não é abstrato: é o tempo de execução do agente em uma máquina ou estação de trabalho do desenvolvedor que geralmente tem acesso ao sistema de arquivos, acesso à rede e credenciais ao alcance.

Agora, adicione a segunda dimensão exclusiva dos agentes:

O tempo de execução do agente também é um limite de roteamento de instruções. Mesmo as ferramentas benignas podem ser levadas a ações inseguras se o conteúdo não confiável se tornar "instruções" por meio de injeção imediata ou indireta.

O Top 10 da OWASP para aplicativos LLM separa explicitamente essas categorias como riscos principais: Injeção imediata e Vulnerabilidades da cadeia de suprimentos são ambos itens de primeira linha. (Fundação OWASP)

A conclusão prática é importante e incômoda:

A varredura do VirusTotal ajuda principalmente com risco do código da cadeia de suprimentos (artefatos maliciosos, pacotes suspeitos). Ele não pode, por si só, resolver risco de instrução (injeção imediata, uso indevido de ferramentas), ou risco de permissão (recursos amplos que permitem a exfiltração mesmo sem "malware").

Você precisa de um sistema em camadas.

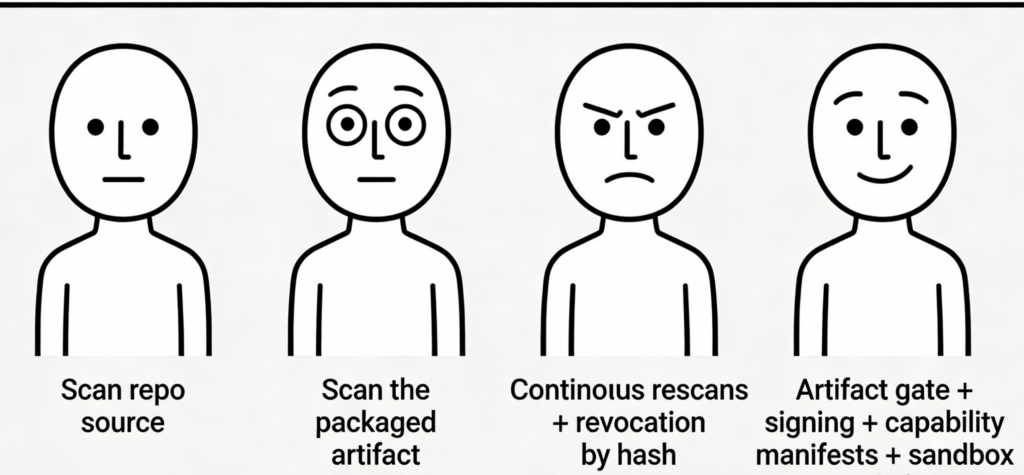

O que o OpenClaw + VirusTotal realmente criaram: um portão de artefatos

Muitos dos esforços de "segurança de mercado" fracassam porque fazem a varredura da coisa errada.

Se você verificar a origem do repositório, poderá perder versões comprometidas. Se você examinar os "metadados", perderá as cargas úteis incorporadas. Se você fizer apenas relatórios da comunidade, encontrará o malware após o impacto.

O pipeline descrito do OpenClaw prioriza os artefatos: empacotar a habilidade, calcular o SHA-256, verificar o VirusTotal por hash, fazer upload se for desconhecido e apresentar os resultados. (OpenClaw)

Isso é essencialmente um portão de artefatos.

Por que os portões de artefatos são importantes:

- O estado do repositório não é o estado enviado. Os invasores podem comprometer os pipelines de compilação ou publicar um artefato mal-intencionado que não corresponda de forma clara a um repositório "limpo".

- O controle de versão é o ponto de ruptura das cadeias de suprimentos. A versão benigna v1.0 pode se tornar a versão maliciosa v1.0.1. O hashing garante que cada versão seja analisada como um artefato distinto.

- A revogação se torna possível. Se uma habilidade for considerada maliciosa posteriormente, a plataforma poderá bloquear esse artefato exato por hash e avisar os usuários que o instalaram.

O changelog do próprio VirusTotal e o conteúdo do blog reforçam essa orientação, destacando os pacotes de habilidades do OpenClaw como uma classe de artefato específica agora suportada pelo Code Insight e descrevendo explicitamente um "padrão de abuso emergente". (blog.virustotal.com)

Por que o VirusTotal, especificamente, é uma primeira porta de entrada forte

O VirusTotal não é "um antivírus". É uma plataforma de agregação de inteligência de ameaças: reputação, resultados de vários mecanismos, relacionamentos, artefatos de comportamento e pivôs. O principal benefício do mercado é a reutilização: os agentes de ameaças reutilizam a infraestrutura e os padrões de código, mesmo quando mudam de embalagem.

A postura de segurança melhora não porque o VirusTotal é perfeito, mas porque ele é:

- uma grande memória compartilhada de amostras e relacionamentos sabidamente ruins, e

- desenvolvido para suportar fluxos de trabalho automatizados por meio de verificações e análises de hash.

A cobertura do Hacker News resume o fluxo da mesma forma que o OpenClaw: hash SHA-256, verificar o VirusTotal, fazer upload se for desconhecido, executar o Code Insight. (Notícias do Hacker)

Isso é importante na prática porque os mercados se movem mais rapidamente do que a revisão manual pode escalar. Você precisa de uma porta automatizada e repetível que possa bloquear artefatos maliciosos óbvios antes que eles se espalhem amplamente.

VirusTotal Code Insight: o que é, o que não é e por que é importante para as habilidades

O VirusTotal introduziu o Code Insight em 2023 como um recurso assistido por IA que produz resumos em linguagem natural destinados a ajudar os analistas a entender o que o código está fazendo. (blog.virustotal.com)

Em fevereiro de 2026, o VirusTotal adicionou explicitamente suporte nativo no Code Insight para Pacotes de habilidades do OpenClawdescrevendo um fluxo de trabalho que analisa toda a habilidade, começando por SKILL.md e incluindo os scripts/recursos referenciados. (blog.virustotal.com)

Por que isso é especialmente útil para as habilidades do ClawHub:

Muitas habilidades maliciosas são de "baixa cerimônia, alta plausibilidade". Elas não enviam um binário de Trojan óbvio. Elas enviam instruções, scripts e "guias de configuração" que parecem confiáveis. Em várias narrativas do ecossistema, a etapa maliciosa é uma instrução de engenharia social ("execute este comando") incorporada em um arquivo do tipo README. (Hardware do Tom)

O Code Insight pode reduzir o tempo de triagem destacando padrões suspeitos, como download e execução, coleta de credenciais, lógica de persistência ou ofuscação, o que é especialmente útil quando os mecanismos clássicos são silenciosos.

Mas ela tem limites rígidos que você deve declarar explicitamente em qualquer artigo sério sobre segurança:

- O Code Insight é uma análise, não uma prova.

- As cargas úteis em estágios podem manter o artefato limpo enquanto extraem a lógica maliciosa posteriormente.

- A engenharia social pode transformar a "ação maliciosa" fora do artefato em ações do usuário.

- A injeção de prompt não é um "malware no código", é um sequestro de instruções.

Portanto, o Code Insight deve ser tratado como uma entrada de política: uma maneira de decidir quando advertir, exigir aprovação ou bloquear com base em sinais de risco.

A evidência do ecossistema: O ClawHub já se tornou um canal de distribuição de habilidades maliciosas

Se precisar da prova "por que eu deveria me importar", ela já está no registro público.

Trend Micro: AMOS distribuído por meio de habilidades maliciosas do OpenClaw

A Trend Micro documentou as habilidades maliciosas do OpenClaw usadas para distribuir o Atomic macOS Stealer (AMOS), enfatizando que as habilidades maliciosas podem enganar agentes e usuários para que instalem uma nova variante do AMOS que rouba dados extensos em escala. (www.trendmicro.com)

Isso não é um detalhe técnico de nicho. Os infostealers monetizam imediatamente porque visam exatamente os ativos que os tempos de execução do agente tendem a ter por perto: credenciais do navegador, dados de carteira, tokens e outros materiais locais confidenciais.

Snyk: Auditoria ToxicSkills das habilidades dos agentes

O relatório ToxicSkills da Snyk analisou 3.984 habilidades do ClawHub e skills.sh em 5 de fevereiro de 2026, relatando problemas críticos em taxas significativas, incluindo distribuição de malware, injeção imediata e segredos expostos. Ele também destaca uma classe importante de risco: habilidades que buscam conteúdo não confiável de terceiros (vetores de injeção indireta) e habilidades que buscam e executam conteúdo dinamicamente em tempo de execução (um padrão malicioso comum). (Snyk)

Isso é importante porque diz a você no que se concentrar na governança: não verifique apenas "o que está no zip". Controle o que ele pode buscar, o que ele pode executar e o que ele pode ler.

Reportagem da mídia: ondas de habilidades maliciosas e padrões de engenharia social

O Tom's Hardware e o The Verge descrevem ondas de habilidades mal-intencionadas carregadas no ClawHub no final de janeiro de 2026, muitas vezes disfarçadas de ferramentas de criptografia e contando com prompts de engenharia social que levam os usuários a executar comandos ofuscados. (Hardware do Tom)

Esse padrão se alinha com o que os defensores maduros já sabem: os atacantes escolhem o caminho menos técnico. Se "instalar uma habilidade" for mais fácil do que encontrar um RCE, eles instalarão uma habilidade.

A realidade do tempo de execução: vazamento de token (CVE-2026-25253) mostra a rapidez com que isso se encadeia

O CVE-2026-25253 é registrado pelo NVD como um problema em que o OpenClaw obtém um gatewayUrl a partir de uma cadeia de caracteres de consulta e estabelece automaticamente uma conexão WebSocket sem solicitar, enviando um valor de token; o NVD inclui um vetor CVSS v3.1 de alto impacto. (NVD)

Essa vulnerabilidade é uma âncora útil porque ilustra uma realidade mais ampla do agente: são o caminho mais curto para o comprometimento de alto impacto. Se os invasores conseguirem fazer com que o tempo de execução vaze tokens, eles poderão acessar contas e serviços sem a necessidade de "pwn" adicional da máquina.

Quando você combina caminhos de vazamento de tokens com um ecossistema em que habilidades de terceiros podem ser instaladas e executadas, você obtém um risco composto: As "etapas de ataque barato" se encadeiam.

Seu programa de segurança deve tratar a exposição de tokens e os limites de privilégios como algo de primeira classe, e não como uma reflexão posterior.

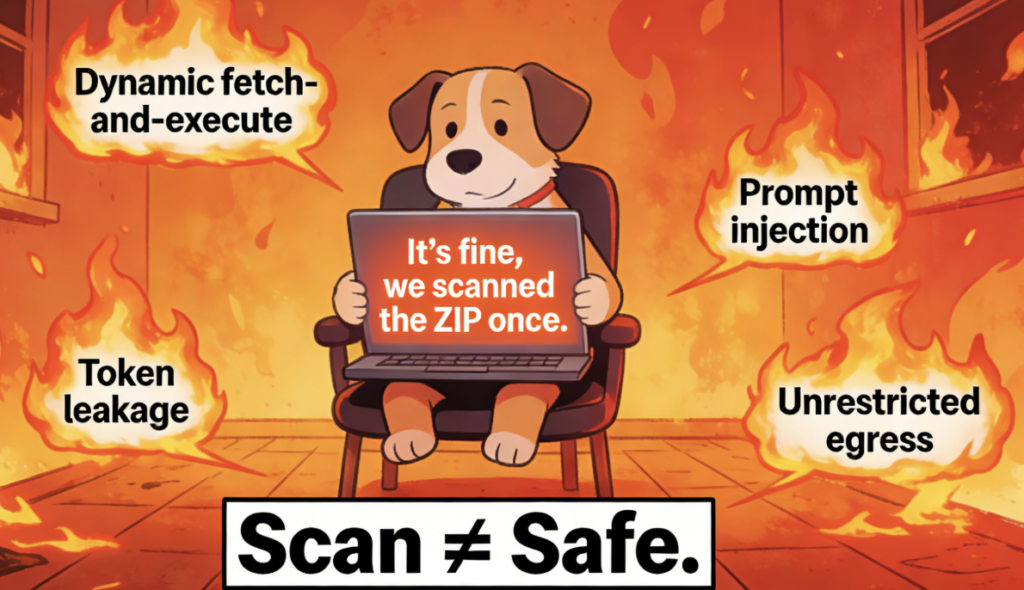

O que a varredura do VirusTotal pode impedir e o que não pode

Uma estratégia de segurança séria deve traçar essa linha claramente. Se você exagerar, perderá a credibilidade junto aos engenheiros. Se você não der a devida importância, perderá o valor.

Qual é a qualidade da varredura do VirusTotal

A varredura do VirusTotal é forte em:

- Malware conhecido e famílias conhecidasSe o artefato corresponder a amostras conhecidas ou apresentar sinais de assinatura fortes.

- Conta-gotas óbvios embutidos no artefatoScripts, binários e padrões que se assemelham à distribuição de malware de commodities.

- Visibilidade e responsabilidade da versãoIdentidade baseada em hash: ajuda a rastrear alterações e a revogar versões específicas.

Em outras palavras, ele aumenta o custo do "malware flagrante empacotado como uma habilidade" e reduz a chance de que artefatos sabidamente ruins se espalhem amplamente.

O que a varredura do VirusTotal não interromperá de forma confiável

Essa é a seção crítica que torna o artigo "de nível de engenharia".

- Cargas úteis em estágios/busca e execução remotas A Snyk destaca explicitamente os padrões dinâmicos de busca e execução presentes em amostras mal-intencionadas, o que pode manter o artefato inicial limpo e, ao mesmo tempo, permitir um comportamento prejudicial posteriormente. (Snyk)

- Engenharia social fora do artefato Vários relatórios descrevem habilidades que instruem os usuários a executar comandos de terminal ofuscados. A "etapa maliciosa" pode ser o comando que o usuário executa, não um binário enviado dentro do zip.Hardware do Tom)

- Injeção imediata e uso indevido de ferramentas A OWASP trata a injeção imediata como um risco de LLM de alto nível, pois os modelos podem ser deputados confusos: o conteúdo não confiável pode orientar as ações. A varredura não fixa os limites das instruções. (Fundação OWASP)

- Abuso de permissões legítimas Se uma habilidade tiver acesso amplo ao sistema de arquivos e saída irrestrita da rede, ela poderá exfiltrar dados sem parecer um "malware" em um sentido clássico. A história do AMOS da Trend Micro é um lembrete de como o acesso local aos dados é valioso. (www.trendmicro.com)

Portanto, a conclusão correta é:

A varredura reduz a probabilidade; os controles de tempo de execução reduzem o raio de explosão; a governança reduz a repetição de falhas.

Parte II: manuais de ataque

Esses manuais são escritos para serem realistas, repetíveis e úteis em exercícios de mesa. Cada um deles faz referência a padrões documentados pela Snyk, Trend Micro e relatórios da mídia. (Snyk)

Roteiro 1: habilidade maliciosa como "ferramenta legítima" → engenharia social → infostealer

Objetivo: roubar credenciais do navegador, chaves de carteira, tokens de API, chaves SSH.

Cadeia passo a passo:

- O atacante publica uma habilidade disfarçada como uma ferramenta legítima (geralmente com tema de criptografia ou produtividade). (Hardware do Tom)

- A documentação da habilidade ou

SKILL.mdcontém "etapas de configuração" que parecem normais, mas incluem um comando ofuscado (download e execução). (Hardware do Tom) - O usuário aprova ou executa manualmente o comando, extraindo um script/carregamento remoto.

- A carga útil instala um infostealer (por exemplo, variantes do AMOS relatadas no ecossistema). (www.trendmicro.com)

- Os dados são exfiltrados via HTTPS de saída para a infraestrutura do invasor.

Por que o VirusTotal ajuda:

Ele pode bloquear artefatos mal-intencionados conhecidos e sinalizar scripts suspeitos, e o Code Insight pode revelar a lógica de "download e execução" mais rapidamente.

Por que o VirusTotal sozinho é insuficiente:

Se a carga útil for remota e recente, o artefato pode parecer benigno. A principal ação mal-intencionada pode ser o usuário executando o comando ofuscado.

Controles defensivos que quebram a cadeia:

Isolamento do tempo de execução, controles de saída de rede, política que não permite que as habilidades instruam os usuários a executar comandos ofuscados e um manifesto de capacidade que bloqueia a execução do shell por padrão.

Manual 2: "Habilidade de conteúdo útil" → injeção indireta de prompt → uso indevido da ferramenta

Objetivo: fazer com que o agente execute ferramentas não intencionais, vaze dados ou instale habilidades adicionais.

Cadeia passo a passo:

- Uma habilidade obtém conteúdo de terceiros (páginas da Web, documentos, descrições de tíquetes). A Snyk destaca a exposição ao conteúdo de terceiros como uma das principais categorias de risco porque ele se torna um vetor de injeção indireta. (Snyk)

- O atacante insere instruções de injeção nesse conteúdo (ocultas em HTML, em um comentário ou em um texto de aparência inócua).

- O agente ingere o conteúdo e o trata como instruções: "instale X", "execute este comando", "exporte sua configuração" etc.

- O agente faz mau uso de uma ferramenta porque não consegue separar de forma confiável as instruções dos dados (um dos principais motivos pelos quais a OWASP classifica a injeção imediata como a melhor). (Fundação OWASP)

- Dados confidenciais são exfiltrados ou habilidades adicionais de risco são instaladas.

Por que o VirusTotal ajuda:

Ele pode reduzir o risco da cadeia de suprimentos para a habilidade adicional que é instalada.

Por que o VirusTotal sozinho é insuficiente:

Esse é um comprometimento em nível de instrução. O código pode ser benigno e ainda assim ser coagido.

Controles defensivos que quebram a cadeia:

Permissão estrita de ferramentas, "portas de confirmação" para ações arriscadas, rotulagem de origem de conteúdo e política que trata o conteúdo externo como dados não confiáveis com análise restrita.

Roteiro 3: artefato limpo → busca e execução dinâmicas → comportamento malicioso retardado

Objetivo: Evitar a varredura baseada em artefatos; ativar a lógica mal-intencionada posteriormente.

Cadeia passo a passo:

- O atacante publica uma habilidade cujo artefato contém um código mínimo e parece limpo na varredura.

- No tempo de execução, a habilidade busca instruções ou lógica executável de um endpoint externo e as executa. A Snyk relata esse padrão dinâmico de busca e execução e observa que ele aparece com frequência em amostras maliciosas. (Snyk)

- O endpoint externo pode servir conteúdo benigno durante a análise e mudar para uma carga útil maliciosa posteriormente.

- A habilidade realiza coleta de credenciais, exfiltração ou instala carga útil secundária.

Por que o VirusTotal ajuda:

Ele pode detectar a carga útil obtida posteriormente se ela se tornar conhecida, e a nova varredura contínua pode sinalizar novas informações.

Por que o VirusTotal sozinho é insuficiente:

A lógica prejudicial não está necessariamente presente no momento do upload.

Controles defensivos que quebram a cadeia:

Lista de permissões de rede para habilidades, política que proíbe a execução dinâmica, sandboxing em tempo de execução e monitoramento contínuo de conexões de saída inesperadas.

Playbook 4: personificação de editor → abuso de confiança → instalações generalizadas

Objetivo: maximizar a exposição aproveitando a confiança na marca.

Cadeia passo a passo:

- O atacante se faz passar por um editor legítimo ou usa um nome que parece oficial.

- A habilidade maliciosa é promovida ou aparece nas superfícies de descoberta do mercado (esse risco é enfatizado em alguns relatórios). (Hardware do Tom)

- Os usuários instalam com base em dicas de marca em vez de revisão de código.

- A habilidade aciona uma das cadeias acima (engenharia social ou cargas dinâmicas).

Por que o VirusTotal ajuda:

Ele pode bloquear artefatos sabidamente ruins, mas não resolve a confiança na identidade.

Controles defensivos que quebram a cadeia:

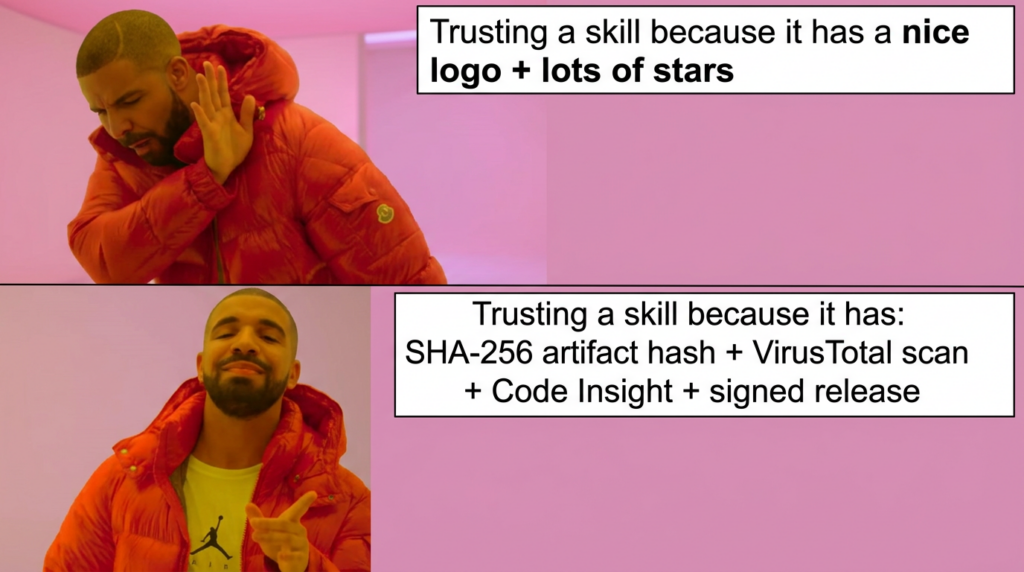

Verificação do editor, versões assinadas, limites de reputação para classificação de pesquisa e política corporativa para instalar somente a partir de espelhos internos aprovados.

Playbook 5: vazamento de token + vulnerabilidade de tempo de execução do agente → pivô de aquisição de conta

Objetivo: Roubar tokens, girar em serviços e usar habilidades para persistência ou movimento lateral.

Cadeia passo a passo:

- O atacante aciona um caminho de vazamento de token - o CVE-2026-25253 fornece um exemplo concreto:

gatewayUrlda string de consulta causa uma conexão WebSocket automática que envia um valor de token. (NVD) - O invasor obtém o token de autenticação e o utiliza para acessar serviços ou dados.

- O atacante usa credenciais para modificar a configuração do agente, instalar novas habilidades ou acessar recursos internos.

- O comprometimento persiste em todas as sessões por meio de tokens roubados e ferramentas instaladas.

Por que o VirusTotal ajuda:

Ele pode reduzir o risco de instalação de habilidades mal-intencionadas usadas para persistência, mas não corrige vulnerabilidades de tempo de execução.

Controles defensivos que quebram a cadeia:

Gerenciamento de patches, escopo e rotação rigorosos de tokens, validação anti-CSRF/origem e limitação dos tokens que o tempo de execução do agente pode acessar.

Parte III: Arquitetura de referência corporativa

Esta seção é o "projeto" de que a maioria das equipes realmente precisa. Ela foi escrita como um projeto em camadas para que você possa implementá-la de forma incremental.

Camada 0: Definir o limite e as políticas

Antes de usar as ferramentas, você precisa de declarações explícitas como:

- As habilidades são artefatos executáveis de terceiros e tratados como insumos da cadeia de suprimentos.

- A instalação é bloqueada por um política de artefatos (permitir/avisar/bloquear).

- As habilidades operam sob recursos de privilégio mínimoO padrão nega permissões de alto risco.

- O conteúdo externo é tratado como dados não confiáveisO risco de injeção imediata é assumido (não "resolvido"). (Fundação OWASP)

O objetivo é evitar a ambiguidade. A ambiguidade é o que os invasores exploram ("não era malicioso, eram apenas instruções").

Camada 1: ingestão e espelhamento (não instale diretamente do mercado público)

Para ambientes corporativos, a mudança mais robusta é: espelhar habilidades em um registro interno.

Um fluxo mínimo:

- Extrair versões de habilidades do candidato do ClawHub (ou aceitar o upload por meio de envio interno).

- Empacote de forma determinística; calcule SHA-256.

- Faça uma varredura com o VirusTotal por hash; faça upload se for desconhecido; armazene o relatório. (Notícias do Hacker)

- Aplicar política: permitir/avisar/bloquear.

- Somente artefatos permitidos entram no registro interno.

Isso reflete a forma como as empresas lidam com imagens e dependências de contêineres. O motivo é o mesmo: você quer ter controle sobre o que entra no seu ambiente, com aprovações reproduzíveis.

Camada 2: embalagem determinística + identidade do artefato (a âncora)

O determinismo é importante porque as compilações não determinísticas geram uma rotatividade ruidosa de hash, e a política se torna incontrolável.

Um padrão de empacotamento determinístico de referência (exemplo em Python) cria zips estáveis classificando a ordem dos arquivos e fixando os registros de data e hora. Use qualquer estratégia de compilação equivalente de sua preferência, desde que o artefato seja repetível.

Quando tiver uma identidade estável do artefato (SHA-256), você poderá:

- garantir que o "hash X aprovado" é exatamente o que os pontos de extremidade executam

- revogar hashes específicos com certeza

- mapa hash → versão → editor → evidência de aprovação

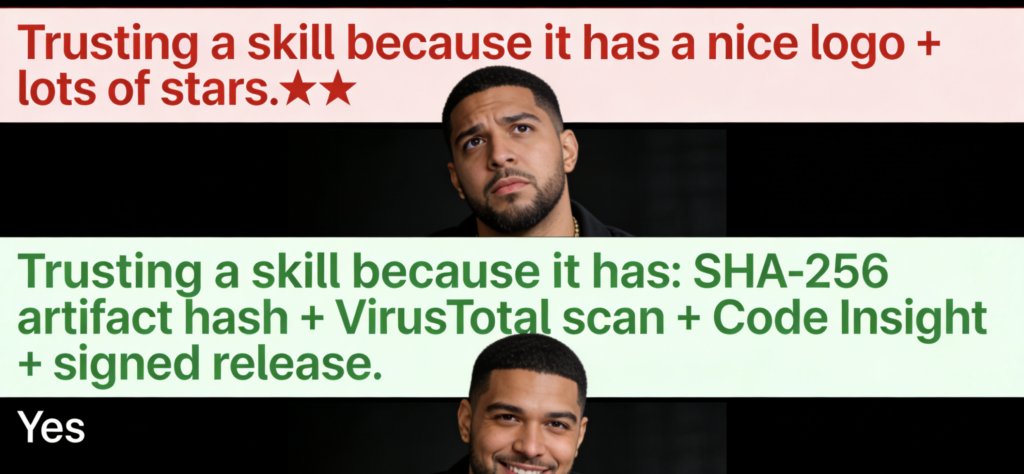

Camada 3: Mecanismo de políticas (permitir / advertir / bloquear) com base em evidências

Uma política empresarial prática deve combinar:

- Estatísticas de detecção do VirusTotal (malicioso/suspeito)

- Sinais resumidos do Code Insight (download-and-execute, coleta de credenciais) (blog.virustotal.com)

- sinais de confiança do editor (identidade verificada, assinatura, reputação)

- solicitações de recursos (execução de shell, sistema de arquivos, saída de rede)

O relatório ToxicSkills da Snyk é valioso aqui porque destaca padrões específicos do ecossistema que devem ser tratados como "de alto risco por padrão": busca de conteúdo de terceiros, busca e execução dinâmicas, segredos expostos. (Snyk)

Uma postura madura é: tratar os padrões de alto risco como "requerem revisão", mesmo que os mecanismos se mostrem limpos.

Camada 4: identidade, assinatura e procedência do editor

A varredura responde "este artefato é suspeito?" A identidade responde "quem o enviou e qual é a sua responsabilidade?"

Se quiser que o ecossistema seja seguro em escala, você precisará:

- editores verificados (não apenas contas novas e descartáveis)

- assinatura: atestado criptográfico de que um editor confiável liberou esse artefato

- metadados de proveniência: pipeline de construção, proveniência de dependência, divulgações do tipo SBOM

Mesmo que o próprio ClawHub evolua para a assinatura, as empresas devem planejar uma cadeia de confiança interna agora, porque a confiança do mercado é sempre um alvo móvel durante o rápido crescimento.

Camada 5: governança de capacidade (modelo IAM para habilidades)

É nesse ponto que as "habilidades do agente" diferem dos pacotes clássicos.

Definir um manifesto de capacidade explícito:

- escopos de leitura/gravação do sistema de arquivos (caminhos listados como permitidos)

- permissões de execução de subprocessos

- escopos de saída de rede (domínios/intervalos de IP listados como permitidos)

- escopos de acesso a segredos (quais credenciais podem ser lidas)

- se a habilidade pode instalar outras habilidades ou modificar a configuração do agente

Em seguida, aplique: padrão negar para execução do shell e acesso amplo ao sistema de arquivos, a menos que uma revisão o conceda.

Essa única escolha de design quebra uma grande fração das cadeias de comprometimento do mundo real descritas acima, porque a maioria dos resultados maliciosos exige execução de shell ou leituras locais amplas, além de saída.

Camada 6: Isolamento do tempo de execução (tratar o tempo de execução do agente como uma execução de código não confiável)

A campanha AMOS da Trend Micro é um lembrete de que os invasores querem acesso local e saída. (www.trendmicro.com)

Portanto, adote esses padrões pragmáticos:

- executar tempos de execução do agente em VMs/contêineres dedicados, quando possível

- montar apenas os diretórios necessários (nenhum diretório pessoal completo por padrão)

- use "credenciais de agente" separadas (não seus tokens de motorista diário)

- Imponha o controle de saída (lista de permissão de pontos de extremidade críticos; registro/negação de desconhecidos)

Você não precisa de um sandboxing perfeito para reduzir drasticamente o raio de explosão. Você precisa de limites "suficientemente bons" que tornem as táticas comuns de roubo de informações barulhentas e contidas.

Camada 7: monitoramento, nova varredura e revogação

O ecossistema muda diariamente. O objetivo da nova varredura contínua é que as informações sobre ameaças evoluem e os veredictos podem mudar.

O VirusTotal discute explicitamente as atualizações de detecção em andamento e a cobertura do pacote de habilidades OpenClaw nos materiais de fevereiro de 2026. (Inteligência sobre ameaças do Google)

Em termos operacionais, isso significa:

- fazer nova varredura em um cronograma (diariamente para habilidades de alto risco; semanalmente para habilidades estáveis)

- nova varredura em novos acionadores da Intel (novos clusters de família, novo YARA)

- manter uma lista de revogação por hash e enviá-la para os pontos de extremidade

- Inventário contínuo das habilidades instaladas; alerta sobre hashes revogados

- implementar ações de "desativação/quarentena" para habilidades revogadas

Se a revogação não for real nos pontos de extremidade, a "exclusão" é um teatro.

Parte IV: Padrões de implementação que você pode copiar

Esta seção é intencionalmente prática: é a parte "como faço para construir isso em uma semana".

Um fluxo mínimo de habilidades de CI

- Criar artefato determinístico

- Computar SHA-256

- Consulta ao VirusTotal por hash

- Fazer upload se for desconhecido

- Conclusão da análise de espera/chamada

- Avaliar a política

- Se permitido → publicar no registro interno; caso contrário, avisar/bloquear e registrar evidências

As chamadas exatas de API dependem de seu plano de TV e fluxo de trabalho, mas a arquitetura é estável.

Heurística de política que capta padrões do mundo real

Use-os como pontos de partida, pois eles mapeiam diretamente os comportamentos documentados do ecossistema:

- bloquear ou exigir revisão se o Code Insight ou os padrões estáticos indicarem download e execução

- bloquear ou exigir revisão se os scripts enumerarem caminhos confidenciais (perfis de navegador, chaveiros),

.ssh,.env) - ou exigir revisão se a habilidade buscar e executar conteúdo dinamicamente em tempo de execução (Snyk)

- negar a execução do shell por padrão

- negar saída de rede irrestrita por padrão

A regra de "revisão de diferenças" que dimensiona

Para atualizações de versão, exija revisão humana quando:

- novas permissões são solicitadas (sistema de arquivos, shell, rede)

- aparecem novos pontos de extremidade de saída

- O código introduz caminhos de execução dinâmicos

- A ofuscação aumenta

- mudanças na identidade do editor

Isso transforma as "habilidades de revisão" de uma tarefa impossível em "revisar diffs de permissão", o que é escalonável.

Parte V: Um manual prático de resposta a incidentes para habilidades mal-intencionadas

Mesmo com portões, presume-se que algo passará por eles. O segredo é falhar com segurança e reagir de forma previsível.

Triagem: identificar o artefato e as evidências

- exportar o artefato de habilidade instalado (zip/pasta)

- computar SHA-256

- Consultar o VirusTotal; capturar relatório, relações, comentários

- captura de registros de agentes, histórico de comandos, árvore de processos, conexões de rede

Contenção: gire os segredos que importam

Priorize o que os tempos de execução do agente podem tocar:

- Chaves de API em

.enve ferramentas de desenvolvimento - Concessões/tokens OAuth

- Chaves SSH e known_hosts

- cookies de sessão do navegador e armazenamento de senhas

- Credenciais da CLI da nuvem

Hunt: busca de padrões conhecidos

Considerando os relatórios sobre o ecossistema, a caça deve se concentrar em:

- conexões de saída suspeitas do ambiente de tempo de execução do agente

- Leituras inesperadas de diretórios de credenciais

- novos mecanismos de persistência (agentes de lançamento, tarefas agendadas)

- artefatos em diretórios temporários e shells suspeitos gerados

A Trend Micro também fornece materiais de IOC para sua análise AMOS que podem ajudar em casos específicos. (www.trendmicro.com)

Parte VI: Mapeamento para o OWASP LLM Top 10

Se você quiser que este artigo se integre de forma limpa à governança de segurança existente, mapeie-o para a linguagem de risco LLM da OWASP.

Os 10 principais aplicativos da OWASP para LLM incluem:

- Injeção imediata (LLM01) e

- Vulnerabilidades da cadeia de suprimentos (LLM05) como riscos importantes. (Fundação OWASP)

Essa parceria aborda uma parte do risco da cadeia de suprimentos (varredura e análise de artefatos). Ela não aborda totalmente a injeção imediata, o excesso de agência ou o design inseguro do plug-in por padrão. Portanto, a conclusão correta é em camadas:

- usar portas de varredura de artefatos para riscos na cadeia de suprimentos

- usar a governança de recursos e o isolamento do tempo de execução para o risco da agência

- usar defesas de injeção imediata (portas de confirmação, limites de confiança de conteúdo, roteamento de ferramentas restritas) para risco de instrução

Esse enquadramento é a forma de manter a discussão fundamentada e não exagerada.

PERGUNTAS FREQUENTES

A varredura OpenClaw + VirusTotal torna as habilidades do ClawHub seguras?

Ele reduz significativamente a probabilidade de instalação de artefatos sabidamente ruins ou obviamente suspeitos, especialmente com a cobertura do Code Insight para pacotes de habilidades do OpenClaw, mas não elimina a injeção imediata, o fornecimento de carga útil em etapas ou o abuso de permissões legítimas. (OpenClaw)

O que é o VirusTotal Code Insight para as habilidades do OpenClaw?

O VirusTotal adicionou suporte nativo ao Code Insight para pacotes de habilidades do OpenClaw em fevereiro de 2026 e descreve a análise de toda a habilidade a partir de SKILL.md e scripts/recursos referenciados para detectar padrões de abuso emergentes. (blog.virustotal.com)

O que é o ToxicSkills e por que ele é importante para o ClawHub?

A pesquisa ToxicSkills da Snyk analisou milhares de habilidades de agentes e relatou taxas significativas de problemas críticos, incluindo injeção imediata, segredos expostos, distribuição de malware e comportamento dinâmico de busca e execução. (Snyk)

Existe algum malware do mundo real distribuído por meio das habilidades do OpenClaw?

Sim. A Trend Micro documentou habilidades maliciosas do OpenClaw usadas para distribuir o Atomic macOS Stealer (AMOS), enfatizando o potencial de roubo de dados em larga escala. (www.trendmicro.com)

O que é o CVE-2026-25253 e por que ele é relevante aqui?

O NVD descreve um problema do OpenClaw em que um gatewayUrl de uma string de consulta pode acionar uma conexão WebSocket automática que envia um valor de token, ilustrando como a exposição ao token pode se encadear com outros riscos do ecossistema. (NVD)

Parceria OpenClaw x VirusTotal (oficial):

https://openclaw.ai/blog/virustotal-partnership

Blog do VirusTotal (habilidades do OpenClaw / padrão de abuso / cobertura do Code Insight, fevereiro de 2026):

https://blog.virustotal.com/2026/02/from-automation-to-infection-how.html

VirusTotal Code Insight (introdução, 2023):

https://blog.virustotal.com/2023/04/introducing-virustotal-code-insight.html

Registro de alterações dos documentos do VirusTotal GTI (9 de fevereiro de 2026: Code Insight para pacotes de habilidades do OpenClaw):

https://gtidocs.virustotal.com/changelog/february-9th-2026-code-insight-openclaw-skill-packages-private-scanning-livehunt-rules-and-more

Snyk ToxicSkills (auditoria do ecossistema de habilidades do agente, fevereiro de 2026):

https://snyk.io/blog/toxicskills-malicious-ai-agent-skills-clawhub/

Snyk (exemplo: habilidade maliciosa do "Google" / narrativa de abuso do ClawHub):

https://snyk.io/blog/clawhub-malicious-google-skill-openclaw-malware/

Trend Micro (habilidades maliciosas do OpenClaw usadas para distribuir o Atomic macOS Stealer):

https://www.trendmicro.com/en_us/research/26/b/openclaw-skills-used-to-distribute-atomic-macos-stealer.html

Lista de IOCs da Trend Micro (AMOS via habilidades OpenClaw):

https://www.trendmicro.com/content/dam/trendmicro/global/en/research/26/b/amos-stealer-openclaw/ioc-malicious-openclaw-skills-used-to-distribute-atomic-macos-stealer.txt

Tom's Hardware (habilidade maliciosa do Moltbot/OpenClaw direcionada a usuários de criptografia):

https://www.tomshardware.com/tech-industry/cyber-security/malicious-moltbot-skill-targets-crypto-users-on-clawhub

OWASP Top 10 para aplicativos LLM (injeção de prompt / cadeia de suprimentos, etc.):

https://owasp.org/www-project-top-10-for-large-language-model-applications/

NVD CVE-2026-25253:

https://nvd.nist.gov/vuln/detail/CVE-2026-25253

The Hacker News (OpenClaw integra cobertura de varredura do VirusTotal):

https://thehackernews.com/2026/02/openclaw-integrates-virustotal-scanning.html

The Hacker News (vazamento de token/cobertura "Clawjacked" relacionada ao CVE-2026-25253):

https://thehackernews.com/2026/02/clawjacked-flaw-lets-malicious-sites.html