A IA descobre o risco de gasto duplo do TOCTOU

As condições de corrida Time-of-Check-Time-of-Use são uma classe de bugs de tempo que preenchem o espaço entre o ponto de decisão de um sistema e o momento em que essa decisão é executada. Nos fluxos de pagamento de blockchain, essa lacuna pode ser a diferença entre uma única compra válida e um gasto duplo. Quando o código lê um saldo e, posteriormente, aplica uma compra, um invasor que pode enviar transações quase simultâneas ou explorar a reordenação pode fazer com que a verificação seja bem-sucedida duas vezes, enquanto a atualização do estado ocorre apenas uma vez. Esse é o cerne do TOCTOU de gasto duplo.

Como funciona o Penligent

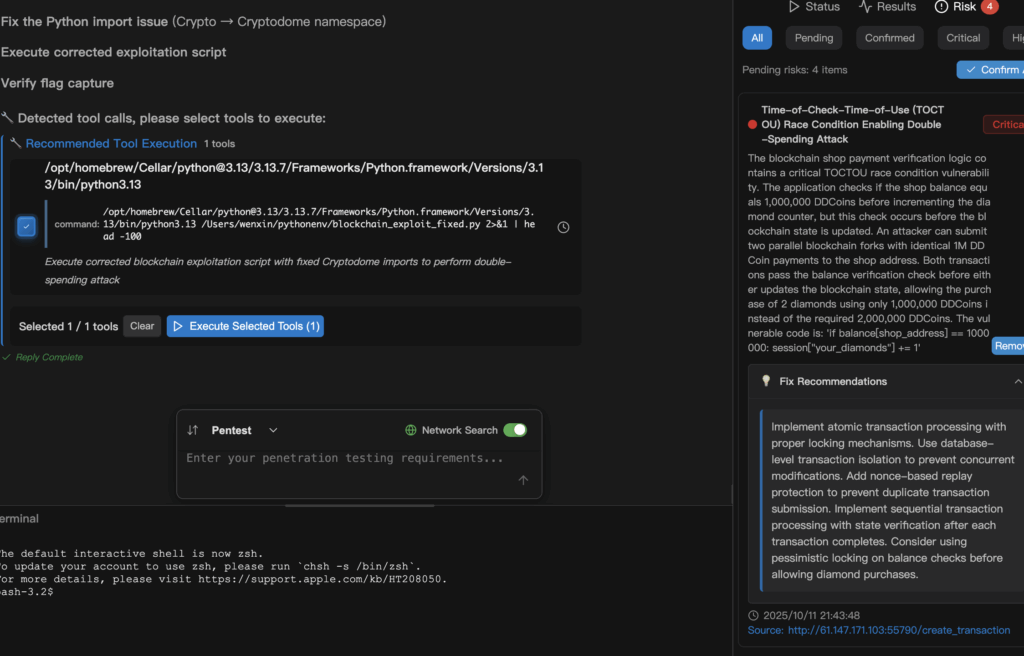

A abordagem da Penligent para encontrar esses problemas não é adivinhação. Ela começa com padrões de análise estática que sinalizam expressões idiomáticas do tipo "verifique e depois aja" - linhas de código em que o saldo ou o direito é lido e uma gravação subsequente atualiza um contador de direitos. Esses locais sinalizados recebem contexto: o gráfico de chamadas do caminho do código, o ponto de extremidade da rede que o invoca e as suposições ambientais que ele faz (por exemplo, "assume atualizações de thread único" ou "assume confirmações de bloco antes da próxima etapa"). Com esse contexto, a Penligent aciona a verificação controlada: sondas não destrutivas contra pontos de extremidade de preparação, correlação com rastros de transações quando disponíveis e testes de simultaneidade direcionados que mostram o comportamento em submissões quase simultâneas.

Em termos concretos, um fluxo vulnerável pode ter a seguinte aparência na produção: o aplicativo verifica balance[shop_address] == 1_000_000 e, em seguida, incrementa a contagem de diamantes do comprador. Um invasor envia duas transações de DDCoin de 1.000.000 que chegam dentro da janela entre a verificação e a mudança efetiva de estado. Como a verificação é executada antes de qualquer transação ser confirmada, ambas as verificações são aprovadas e o usuário ganha dois diamantes gastando apenas uma unidade do ativo. A Penligent reúne evidências coletando os traços de solicitação/resposta, IDs de transação, registros de data e hora de blocos e quaisquer artefatos de corrida observáveis e, em seguida, vincula-os ao local do código estático que executa a verificação.

Como corrigir o TOCOTOU

Corrigir o TOCTOU em contextos de blockchain geralmente significa tornar atômicas a verificação de saldo e a alteração de estado. Em backends tradicionais, isso significa transações de banco de dados com fortes níveis de isolamento e mutexes ou esquemas de simultaneidade otimistas com novas tentativas. Em contratos inteligentes, isso significa projetar o contrato para que as transições de estado sejam executadas em uma única transação ou usar mecanismos como nonces e números de sequência explícitos por conta para evitar operações repetidas ou duplicadas. O pseudocódigo seguro a seguir mostra o padrão defensivo, enfatizando a atomicidade e a correção em vez da capacidade de ataque:

# pseudocódigo defensivo: atualização atômica dentro de uma transação serializável

com db.transaction(isolation="serializable"):

if balance[shop_address] >= PRICE:

saldo[endereço_da_loja] -= PREÇO

sessão["seus_diamantes"] += 1

else:

raise InsufficientBalanceError()

Operacionalmente, medidas adicionais ajudam: exigir nonces ou contadores monotônicos nos envios de transações, manter uma ordenação rigorosa das operações no gateway da API e instrumentar a rastreabilidade total para que os padrões de envio simultâneos possam ser reconstruídos. A limitação da taxa e a formação de lotes também podem reduzir a janela prática na qual a simultaneidade pode ser explorada.

Do ponto de vista da detecção, o valor real da Penligent está na fusão de sinais. Os indicadores estáticos por si só geram muitos falsos positivos; a telemetria de tempo de execução por si só não tem conexão direta com o código-fonte. A Penligent vincula as descobertas de código estático a evidências reais de execução: quais endpoints foram chamados, quais IDs de transação foram observados na cadeia e qual sequência de eventos levou a uma divergência de estado. O resultado é um conjunto de evidências que pode ser acionado: os desenvolvedores recebem as linhas de origem exatas a serem corrigidas, as operações recebem os traços de transação para validar uma reversão ou atenuação e as equipes de segurança obtêm um plano de correção priorizado.

Para as equipes que adotam esse modelo, o fluxo de trabalho se torna mais rápido e mais responsável. Em vez de meses de triagem manual, você obtém evidências reproduzíveis e um caminho de correção claro. A correção tem tanto a ver com a engenharia quanto com o processo: os proprietários de produtos devem aceitar restrições de atomicidade, as operações devem garantir o isolamento transacional na implementação e a segurança deve validar as atenuações com repetições direcionadas.

Sugestão de prompt Penligent (linguagem natural) - para uso interno

Se você quiser que a Penligent verifique se há riscos de gastos duplos no estilo TOCTOU em um determinado serviço, um prompt conciso poderia ser:

"Examine o ponto de extremidade de pagamentos em https://staging.example.com/create_transaction para TOCTOU e condições de corrida de gasto duplo. Concentre-se nos caminhos de código que leem saldos ou direitos e depois gravam o estado. Gere amostras de verificação não destrutivas, correlacione todos os rastros de transações simultâneas e produza um pacote de evidências com locais de origem e correções priorizadas."

Esse prompt instrui a Penligent a combinar a correspondência de padrões estáticos com a validação segura em tempo de execução e a correlação de evidências.