WordPress, herkese açık web'in 40%'sinden fazlasına güç sağlayarak giriş yüzeyini internetteki en sürekli hedeflenen kimlik doğrulama uç noktalarından biri haline getiriyor. WordPress güvenlik belgelerine göre, kaba kuvvet ve kimlik bilgisi doldurma, WordPress'e karşı en yaygın saldırı modelleri arasında yer almaktadır.

wp-login.phpvexmlrpc.php(developer.wordpress.org).

Bu makale şu konulara odaklanmaktadır gerçekçi saldırı modellemesiYanlış yapmak için istismar değil. Burada tartışılan her teknik, aşağıdakiler için çerçevelenmiştir savunma doğrulaması, kırmızı ekip simülasyonu ve güvenlik sağlamlaştırma.

WordPress Girişi Neden Yüksek Değerli Bir Hedef Olmaya Devam Ediyor?

WordPress oturum açma mekanizması, saldırganlar için cazip olan çeşitli özellikleri ortaya çıkarır:

- Öngörülebilir bir uç nokta (

/wp-login.php) - Tutarsız güvenlik duruşuna sahip geniş bir kurulu taban

- Zayıf veya sızdırılmış kimlik bilgilerinin sık sık yeniden kullanılması

- XML-RPC gibi isteğe bağlı eski özellikler

Sıfırıncı gün istismarının aksine, oturum açma saldırıları düşük maliyetli, yüksek hacimli ve istatistiksel olarak etkili. Büyük ölçekli botnetler rutin olarak WordPress giriş sayfalarını zayıf kimlik bilgileri için araştırır ve genellikle normal trafik modellerine karışır.

WordPress'in kendisi de kaba kuvvet saldırılarının kaçınılmaz olduğunu ve belirsizlik yerine katmanlı kontroller yoluyla hafifletilmesi gerektiğini kabul etmektedir (developer.wordpress.org).

Saldırı Yüzeyine Genel Bakış: wp-login.php ve xmlrpc.php

WordPress kimlik doğrulama kötüye kullanımında iki uç nokta hakimdir:

wp-login.php

Bu uç nokta etkileşimli oturum açma işlemlerini gerçekleştirir ve yoğun bir şekilde hedef alınır:

- Kimlik bilgisi tahmini

- Kimlik bilgileri doldurma

- Yanıt davranışı aracılığıyla kullanıcı adı numaralandırma

Tipik bir oturum açma isteği şöyle görünür:

http

POST /wp-login.php HTTP/1.1 Content-Type: application/x-www-form-urlencoded log=admin&pwd=password123&wp-submit=Log+In

Saldırganlar karmaşıklıktan ziyade otomasyona güveniyor.

xmlrpc.php

XML-RPC uzaktan yayınlama ve API tarzı kimlik doğrulama sağlar. Onun system.multicall tarihsel olarak izin verilen özellik tek bir istekte güçlendirilmiş kaba kuvvet denemeleri.

Birden fazla tavsiye ve olay raporu, XML-RPC istismarını parola saldırıları için bir kuvvet çarpanı olarak belgelemiştir (CERT).

Kali Linux ile WordPress Giriş Saldırılarını Simüle Etme (Yalnızca Yetkili Testler)

Kali Linux, iyileştirilmiş araçları ve kontrollü ortamı nedeniyle profesyonel sızma testlerinde yaygın olarak kullanılmaktadır (kali.org).

WPScan: Numaralandırma ve Kimlik Bilgileri Testi

WPScan, Automattic güvenlik araştırmacıları tarafından sürdürülen WordPress odaklı bir tarayıcıdır (kali.org).

bash

wpscan --url --enumerate u

Bu komut, oturum açma saldırısı modellemesinde genellikle ilk adım olan herkese açık olarak keşfedilebilir kullanıcı adlarını listeler.

Kimlik testi (sadece izinle):

bash

wpscan --url \\ --usernames admin \\ --passwords wordlist.txt

WPScan hız sınırlarına uyar ve başarısız denemeleri günlüğe kaydederek kontrollü testler için uygun hale getirir.

Hydra: Form Tabanlı Kimlik Doğrulama Testi

Hydra, HTTP form simülasyonu yapabilen genel amaçlı bir oturum açma test aracıdır (tr.wikipedia.org).

hydra -l admin -P rockyou.txt target.example http-post-form \\"/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log+In:Invalid username"

Bu, gerçek dünyadaki kimlik bilgisi tahmin etme davranışını simüle eder ve hız sınırlama ve anormallik tespitinin önemini vurgular.

Savunma Örneği 1: Uygulama Düzeyinde Oturum Açma Oranı Sınırlaması

Hız sınırlaması, kaba kuvvet saldırılarına karşı en etkili önlem olmaya devam etmektedir.

Basitleştirilmiş bir WordPress seviyesi kontrolü:

php

add_filter('authenticate', function($user, $username, $password) {

$ip = $*SERVER['REMOTE_ADDR'];*

*$attempts = get_transient('login_attempts*' . $ip) ?: 0;

if ($attempts > 5) {

wp_die('Çok fazla giriş denemesi.');

}

set_transient('login_attempts_' . $ip, $attempts + 1, 300);

return $user;

}, 30, 3);

Bu, prensibi ortaya koymaktadır: durum bilgisi izleme + zorunlu gecikme.

Savunma Örneği 2: wp-login.php için Sunucu Düzeyinde Koruma

Savunma yalnızca uygulama mantığına dayanmamalıdır.

NGINX örneği:

nginx

location = /wp-login.php {limit_req zone=login burst=5 nodelay; }

Sunucu düzeyindeki denetimler, PHP yürütülmeden önce saldırı verimini önemli ölçüde azaltır.

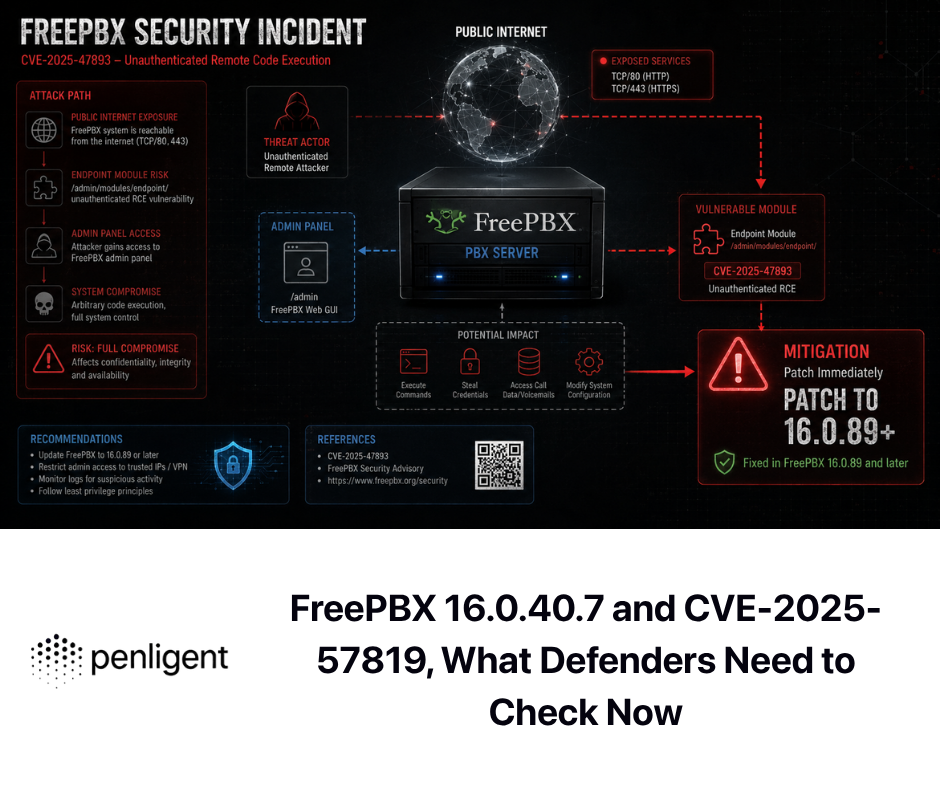

CVE Bağlamı: Giriş Güvenliği Neden Teorik Değildir?

Kaba kuvvet saldırıları her zaman doğrudan CVE'lerle eşleşmese de, WordPress kimlik doğrulama zayıflıkları, eklenti davranışı veya mantık kusurları nedeniyle güvenlik açığı veritabanlarında sıklıkla görülür.

Örneğin:

- CVE-2023-2745 kullanıcı rollerini uygunsuz şekilde işleyen WordPress eklentilerindeki kimlik doğrulama atlama koşullarını içeriyordu (nvd.nist.gov).

- XML-RPC ile ilgili birden fazla olay, WordPress temel güvenlik açıklarından yararlanmadan kimlik bilgilerinin ele geçirilmesiyle sonuçlanmıştır.

Bu vakalar önemli bir dersi pekiştirmektedir: WordPress tehlikelerinin çoğu bellek bozulmasıyla değil, kimlik doğrulama hatasıyla başlar.

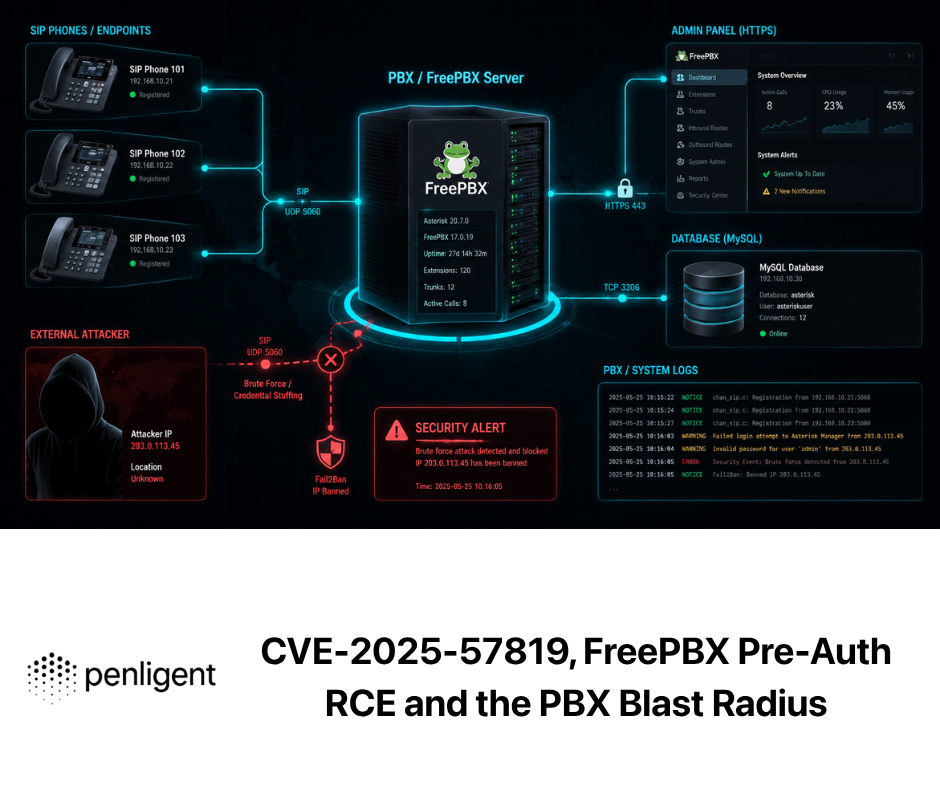

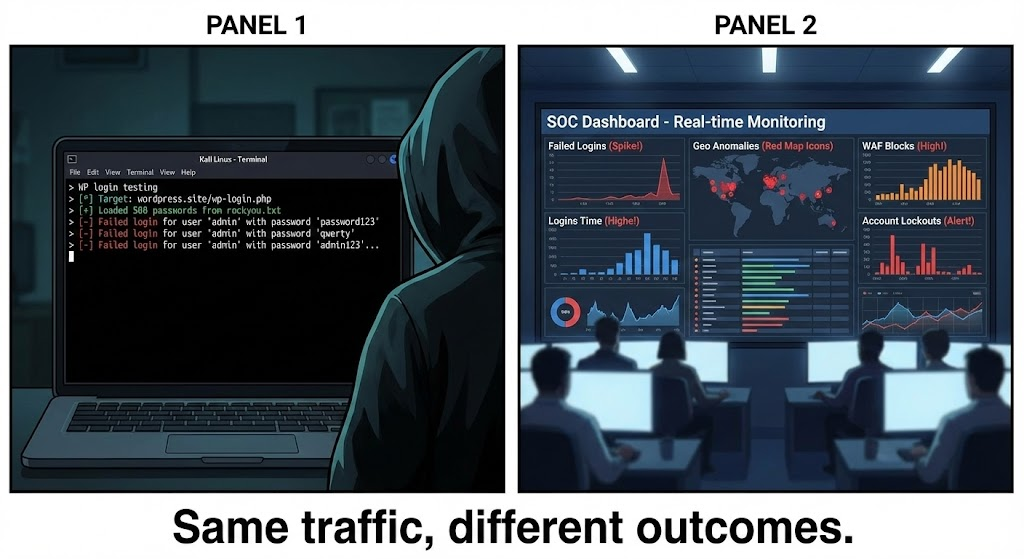

Operasyonel Sinyaller ve Algılama

Güvenlik ekipleri aşağıdakileri izlemelidir:

- Dönen IP'lerden tekrarlanan başarısız girişler

- Aşırı XML-RPC istekleri

- Normal coğrafi veya zamansal kalıpların dışında giriş denemeleri

Bu göstergeler genellikle imza tabanlı uyarılardan daha güvenilirdir.

Otomasyon ve Yapay Zeka Nereye Uyuyor?

Manuel testler varsayımları doğrular, ancak ölçek otomasyon gerektirir. Yapay zeka odaklı sızma testi platformları, örneğin Penligent kimlik doğrulama saldırı yollarını, çalışma zamanı davranışını ve ortamlar arasındaki savunma açıklarını ilişkilendirmeye odaklanır.

Bu tür platformlar, WPScan gibi araçların yerini almaktan ziyade saldırı simülasyonunu ve önceliklendirmeyi düzenleyinEkiplerin iyileştirmeyi gerçek risk teşkil eden giriş yollarına odaklamasına yardımcı olur.

Bu yaklaşım, aşağıdaki modern AppSec uygulamalarıyla uyumludur sürekli doğrulama periyodik testlerin yerini alır.

Sonuç: "Hack "ten Ölçülebilir Güvenlik Duruşuna

Aramak için wordpress giriş kali linux hack pratik bir kaygıyı yansıtmaktadır: gerçekçi̇ saldiri baskisi altinda ki̇mli̇k doğrulama katmanim ne kadar kirilgan?

Saldırıları sorumlu bir şekilde modelleyerek, Kali Linux ile savunmaları doğrulayarak ve hem uygulama hem de altyapı seviyelerinde katmanlı kontroller uygulayarak kuruluşlar WordPress'in tehlikeye girme riskini önemli ölçüde azaltabilir.

Amaç tüm oturum açma girişimlerini durdurmak değil başarılı bir uzlaşmayı istatistiksel olarak olanaksız kılmak.