Modern siber güvenlikte, bir bypass bağlantısı genel olarak saldırganların normal güvenlik kontrollerini, filtreleri veya korumaları atlatarak kötü amaçlı içerik sunmasına veya tespit edilmekten kaçmasına olanak tanıyan herhangi bir URL veya teknik anlamına gelir. İster güvenli bağlantı tarayıcılarından kaçan bir kimlik avı saldırısı, ister e-posta ağ geçitlerinden kaçan hazırlanmış bir URL veya bir saldırgan tarafından kullanılan bir güvenlik kontrolü atlama açığı olsun, atlama bağlantılarını anlamak güvenlik mühendisleri ve otomatik sızma test uzmanları için kritik bir beceridir.

Bu makale bypass bağlantılarını tanımlamakta, gerçek dünyadaki saldırı tekniklerini göstermekte, savunma ilkelerini açıklamakta ve tespit stratejilerini vurgulamaktadır; bunların tümü güncel araştırmalara ve gerçeklere dayanan kanıtlara dayanmaktadır.

Bypass Bağlantısı Nedir?

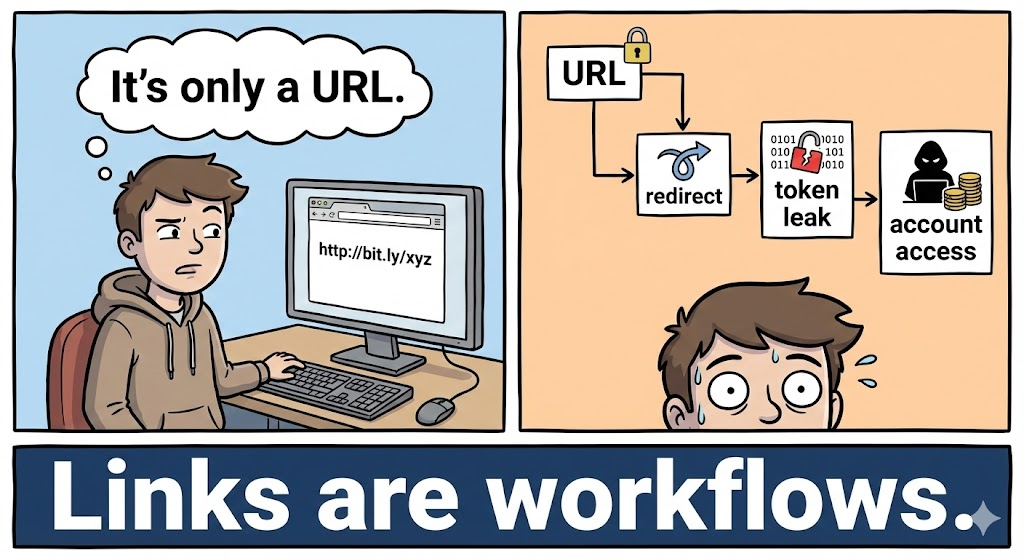

A bypass bağlantısı normalde kullanıcıları kötü amaçlı içerikten koruyan algılama, filtreleme veya güvenlik kontrollerinden kaçmak için hazırlanmış bir URL veya köprü tekniğidir. Bu birden fazla şekilde gerçekleşebilir:

- Bir bağlantı kara liste filtrelerini atlatır URL kısaltıcıları veya çoklu yönlendirmeler kullanarak.

Bir bağlantı güvenli bağlantı yeniden yazımını atlar güvenli e-posta ağ geçitleri tarafından kullanılır.

Bir uygulamadaki (örneğin, e-posta istemcisi veya güvenlik özelliği) güvenlik korumalarını atlamak için bir ayrıştırıcı hatasını tetikleyen hazırlanmış bir URL istismarı.

Saldırganlar kimlik avı kampanyalarının, kötü amaçlı yazılım dağıtımının, kimlik bilgisi toplamanın ve URL tarama sistemlerinden kaçmanın bir parçası olarak bypass bağlantılarından yararlanır.

Bypass Bağlantı Tekniklerini Kullanan Modern Tehditler

URL Sarma ve Yeniden Yazma Kötüye Kullanımı

E-posta ağ geçitleri gibi güvenlik ürünleri genellikle mesajların içindeki URL'leri yeniden yazar, böylece tıklandıklarında tehditlere karşı taranabilirler. Ancak saldırganlar, görünüşte meşru olan sarılmış URL'lerin arkasına kötü niyetli hedefler yerleştirerek bu mekanizmadan faydalanabilir. Sonuç olarak bir bağlantı filtreler için güvenli görünür ancak yeniden yazma işleminden sonra kurbanları kötü amaçlı yüklere yönlendirir.

Tespitten Kaçmak için URL Kısaltma

URL kısaltıcılar genellikle nihai yük alanını gizlemek için kötüye kullanılır. Güvenlik tarayıcıları bilinen kötü amaçlı URL'lerin kara listelerini tuttuğundan, saldırganlar henüz işaretlenmemiş yeni kısaltılmış bağlantılar oluşturarak filtreleri atlatma şansını artırabilir.

Bu teknik ayrıca saldırganların birden fazla yönlendirmeyi zincirlemesine olanak tanıyarak otomatik araçların uç noktayı takip etmesini ve incelemesini zorlaştırır.

Ayrıştırıcı veya İstemci Güvenlik Bypass Açıkları

Bazı bypass bağlantı davranışları güvenlik açıklarına dayanmaktadır. Örneğin, içinde CVE-2020-0696Microsoft Outlook'taki bir ayrıştırma hatası, bir saldırganın Outlook'un URL korumasını atlayan alternatif URI biçimlerini kullanarak URL'ler oluşturmasına izin verdi, böylece bir e-postadaki kötü amaçlı bir bağlantı yanlış görüntülendi ve tıklandığında çalıştırıldı.

Bu tür bir istismar, saldırganların mantık veya ayrıştırma kusurları nedeniyle uygulama düzeyindeki korumaları atlayan bağlantıları nasıl oluşturabileceklerini göstermektedir.

Bypass Bağlantılarının Güvenlik Riskleri

Bypass bağlantıları çeşitli tehditler oluşturur:

| Risk Kategorisi | Örnek | Etki |

|---|---|---|

| Kimlik Avı ve Kimlik Bilgileri Hırsızlığı | Kısaltma yoluyla gizlenmiş kötü amaçlı bağlantı | Kullanıcılar sahte sitelere kimlik bilgilerini gönderiyor |

| Kötü Amaçlı Yazılım Dağıtımı | Bağlantı, yükü indirmek için URL filtrelerini atlar | Uç nokta tehlikesi |

| Güvenlik Kontrolünden Kaçınma | Exploit URL tarama özelliğini atlar | Kötü amaçlı içerik ağa ulaşıyor |

| İtibar Suistimali | Yeniden yönlendirme ana bilgisayarları olarak kullanılan yasal hizmet URL'leri | Artan saldırı başarısı |

Saldırganlar, yapay zeka destekli tarama gibi gelişmiş savunmaları bile atlatmak için yönlendirme, şaşırtma, zamanlamaya dayalı teslimat ve koşullu yönlendirme gibi bypass tekniklerini giderek daha fazla birleştiriyor.

Saldırganlar Bağlantıları Nasıl Gizler?

Güvenlik ekipleri, gizlemenin bağlantı atlamayı nasıl kolaylaştırdığını anlamalıdır. Yaygın taktikler şunları içerir:

URL Kısaltma

Saldırganlar gerçek hedefi maskelemek için Bitly, TinyURL ve diğerleri gibi hizmetleri kullanır. Kısaltıcılar doğası gereği kötü amaçlı olmadığından, güvenlik araçları bunları varsayılan olarak işaretlemeyebilir.

Çok Katmanlı Yönlendirme Zincirleri

Bir dizi yönlendirme tarayıcıların kafasını karıştırabilir. Her atlama, sonunda kötü amaçlı bir açılış sayfasına yönlendirmeden önce iyi huylu bir etki alanında olabilir.

Tarayıcılar için Koşullu Yönlendirmeler

Bazı saldırganlar tarayıcılara veya botlara temiz içerik sunarken kullanıcı aracısına, coğrafi konuma veya zamanlamaya bağlı olarak gerçek kullanıcılara kötü amaçlı içerik sunar.

Bu gizlemeler genellikle birlikte çalışarak derin analizler olmadan otomatik tespiti zorlaştırır.

Gerçek Dünya Örneği: E-posta Ağ Geçidi Bypass'ı

E-posta güvenlik ağ geçitleri, kullanıcıları korumak için bağlantıları yeniden yazar ve inceler. Örneğin:

- Bir kullanıcı bağlantı içeren bir e-posta alır.

- Güvenlik ağ geçidi bağlantıyı güvenli bir tarama URL'sine yeniden yazar.

- Tıklandığında, ağ geçidi tarama yapar ve hedefe izin verir ya da engeller.

Ancak saldırganlar, tarayıcıları bağlantıya güvenmeleri için yanlış yönlendiren önceden yeniden yazılmış veya gizlenmiş URL'leri yerleştirerek veya kara listelerin güncellenmesinden daha hızlı bir şekilde bağlantıları döndürerek bunu atlayabilir.

Bu durum, kullanıcıların güvenli olduğu düşünülen bağlantılara tıklamasına ancak sonuçta kötü amaçlı yüklere ulaşmasına neden olabilir.

Tespit ve Savunma Stratejileri

Bypass link saldırılarına karşı korunmak için savunucular şunları yapmalıdır:

Uç Nokta ve E-posta Güvenliği Geliştirmeleri

- Tam yönlendirme zincirlerini takip eden gelişmiş URL analizi kullanın.

- Yalnızca kara listelere güvenmek yerine gizlenmiş göstergeleri tespit eden AI/ML tabanlı tarayıcılar dağıtın.

- Tarayıcı davranışı ile gerçek kullanıcı navigasyonu arasındaki uyumsuzlukları günlüğe kaydedin ve analiz edin.

Kullanıcı Farkındalığı ve Oltalama Simülasyonu

Kimlik avı simülasyonu ve eğitim, kullanıcıların gizlenmiş veya manipüle edilmiş bağlantıları fark etmesine yardımcı olur.

İtibar ve Davranış Analizi

Şu bağlantıları işaretleyin:

- Birden fazla yönlendirme kullanın

- Yakın zamanda yaratılmış ve kısa ömürlüdürler

- Anormal kodlama kalıpları içerir

Davranışsal anomali tespiti, bir bağlantının kötü niyetli olduğu henüz bilinmese bile kötü niyetin tespit edilmesine yardımcı olur.

Saldırı ve Savunma Kodu Örnekleri: Uygulamada Bypass Bağlantı Teknikleri

Aşağıdakiler dört gerçek dünya bypass bağlantı saldırı modeli karşılık gelen savunma amaçlı tespit veya hafifletme kodugenellikle kimlik avı kampanyalarında, kötü amaçlı yazılım dağıtımında ve güvenlik kontrolünden kaçışta gözlemlenir.

Saldırı Örneği 1: E-posta Filtrelerini Atlamak için URL Kısaltıcı İstismarı

Saldırganlar, son kötü amaçlı hedefi gizlemek için URL kısaltma hizmetlerini kullanarak bağlantıların kara liste tabanlı filtreleri atlamasına izin verir.

Saldırı (Kötü Amaçlı Kısaltılmış Bağlantı)

Metin

Perde arkasında, kısaltılmış URL şu adrese yönlendirilir:

Metin

https://login-secure-update[.]example/phish

E-posta ağ geçitleri genellikle kısaltılmış alan adlarını, itibar yakalayana kadar düşük riskli olarak değerlendirir.

Savunma: Yönlendirme Zincirlerini Çözme ve Denetleme (Python)

python

i̇thalat talepleri̇

def resolve_url(url):

response = requests.get(url, allow_redirects=True, timeout=10)

return response.url, response.history

final_url, chain = resolve_url("")

print("Son URL:", son_url)

print("Yönlendirme atlamaları:")

zincirdeki atlama için:

print(hop.status_code, hop.url)

Savunma değeri:

- Zorla teftiş son varış noktasısadece ilk atlayışta değil

- Kısaltıcılar yerine çözümlenmiş alan adları üzerinde ilke uygulamasını etkinleştirir

Saldırı Örneği 2: Tarayıcıdan Kaçmak için Çok Katmanlı Yönlendirme Zinciri

Saldırganlar, kötü amaçlı yüke ulaşmadan önce birden fazla iyi huylu yönlendirmeyi zincirleyerek tarayıcıları yorar veya kafalarını karıştırır.

Saldırı Akışı

Metin

e-posta bağlantısı ↓ ↓ ↓ <https://malicious-dropper.example/payload>

Bazı tarayıcılar bir veya iki atlamadan sonra durur.

Savunma: Yönlendirme Derinliği Eşik Zorlaması

python

def check_redirect_depth(response, max_hops=3):

if len(response.history) > max_hops:

return False

True döndür

r = requests.get("", allow_redirects=True)

if not check_redirect_depth(r):

print("Engellendi: aşırı yönlendirme derinliği algılandı")

Savunma değeri:

- Şüpheli yönlendirme davranışını işaretler

- Yönlendirme aklama kullanan kimlik avı kitlerine karşı etkili

Saldırı Örneği 3: Koşullu Bypass Bağlantısı (Bot vs İnsan Algılama)

Saldırganlar tarayıcılara temiz içerik sunarken, gerçek kullanıcılara User-Agent veya başlıklara dayalı olarak kötü amaçlı içerik sunar.

Saldırı (Sunucu Tarafı Mantığı)

python

from flask import Flask, istek

app = Flask(**name**)

@app.route("/link")

def bypass():

ua = request.headers.get("User-Agent", "")

ua içinde "curl" veya ua.lower() içinde "scanner" ise:

return "Sitemize hoş geldiniz"

return ""

Güvenlik tarayıcıları iyi huylu içerik görür; kullanıcılar yönlendirilir.

Savunma: Çoklu Profil Getirme

python

headers = [

{"User-Agent": "Mozilla/5.0"},

{"User-Agent": "curl/8.0"},

{"User-Agent": "SecurityScanner"}

]

for h in headers:

r = requests.get("", headers=h)

print(h["User-Agent"], r.text[:80])

Savunma değeri:

- Tutarsız yanıtları tespit eder

- Baypas bağlantılarında kullanılan koşullu teslimatı ifşa eder

Saldırı Örneği 4: URL Kodlama ve Ayrıştırıcı Karıştırma Bypass'ı

Saldırganlar, kodlama hileleri kullanarak sistemler arasında tutarsız URL ayrıştırmasından yararlanır.

Saldırı (Kodlanmış Bypass Bağlantısı)

Metin

https://example.com/%2e%2e/%2e%2e/login

Bazı filtreler URL'leri tarayıcılardan veya sunuculardan farklı şekilde normalleştirir.

Savunma: Kanonik URL Normalleştirme

python

from urllib.parse import unquote, urlparse

def normalize_url(url):

parsed = urlparse(url)

normalized_path = unquote(parsed.path)

return f"{parsed.scheme}://{parsed.netloc}{normalized_path}"

url = "<https://example.com/%2e%2e/%2e%2e/login>"

print(normalize_url(url))

Savunma değeri:

- Ayrıştırıcı uyuşmazlığı istismarını önler

- WAF, proxy ve e-posta güvenliği işlem hatları için gereklidir

Güvenli Bağlantı Alternatifleri & Güvenli Bypass Kullanım Örnekleri

Tüm bypass bağlantıları kötü amaçlı değildir. Örneğin, güvenli bypass bağlantıları (ayrıca imzalı veya tokenize edilmiş URL'ler) korumalı içeriğe geçici erişim sağlarken, erişime izin vermeden önce imzaları ve süre sonu belirteçlerini kontrol etmeye devam eder.

Uygun şekilde uygulanan bir bypass bağlantısı şunları içerebilir:

- Tahmin edilmesini önlemek için sunucu tarafından imzalanmış bir belirteç

- Son kullanma zaman damgaları

- İptal desteği

Bu mekanizmalar kolaylık ve güvenlik arasında denge kurar ve içerik dağıtım iş akışlarında meşru bir şekilde kullanılır.

Güvenlik Araçlarında URL'leri İşlemek için En İyi Uygulamalar

Güvenlik ekipleri şunları sağlamalıdır:

- URL analiz motorları, URL'yi getirir ve inceler. son açılış sayfası hedefi sadece ilk atlamadan ziyade.

- Yönlendirme zincirleri güvenlik kararlarından önce tamamen çözülür.

- Tekrarlanan alan adı değişiklikleri, homoglif alan adları veya sunucu tarafından koşullu içerik teslimi gibi şüpheli modeller günlüğe kaydedilir ve engellenir.

- Tehdit istihbaratı beslemeleriyle entegrasyon, hızla değişen bypass tekniklerinin tespitini artırır.

Sonuç

A bypass bağlantısı sadece bir kısayol değil, bir güvenlik savaş alanı Saldırganların kötü niyetli amaçlarını gizleme, yeniden yönlendirme veya ayrıştırma mantığından yararlanma katmanlarının arkasına sakladıkları yer. Kimlik avı, kötü amaçlı yazılım dağıtımı veya uygulama açıklarından yararlanmak için kullanıldığında, bypass bağlantıları güvenlik korumalarını ciddi şekilde zayıflatabilir.

Etkili savunma şunları gerektirir çok katmanlı analizSadece statik kara listeler veya basit dize eşleştirmesi değil, itibar, davranışsal göstergeler, yönlendirme çözme ve yapay zeka odaklı algılamayı birleştirir. Güvenlik ekipleri, saldırgan tekniklerini anlayarak ve titiz tespit politikaları uygulayarak sürekli gelişen bağlantı atlama tehditlerinin önüne geçebilir.