Kali Aslında Ne Gönderdi ve Neden Herkes Bunu Konuşuyor?

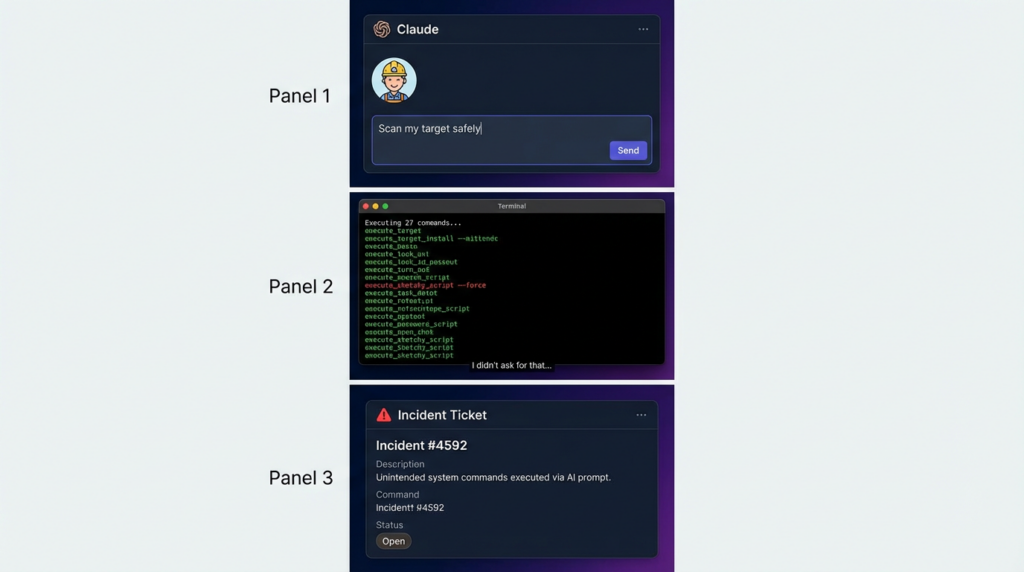

Başlık basit: Kali Linux artık Anthropic'in Claude'u tarafından doğal dilde yönlendirilebilir ve bu istemler bir Kali ana bilgisayarında yürütülen canlı terminal komutlarına çevrilebilir. "Tutkal" ise Model Bağlam Protokolü (MCP)olarak paketlenir ve Kali tarafındaki köprü mcp-kali-sunucu. Genel olarak açıklanan iş akışında, Claude Desktop bir kullanıcının iş istasyonunda çalışır (macOS açıkça belgelenmiştir), SSH üzerinden bir Kali kutusuna bağlanır ve ardından aşağıdaki gibi komutları çalıştırmak için MCP araç çağrılarını kullanır nmap, gobusterveya kıvrıl-orijinal istem yerine getirilene kadar durur.(Siber Güvenlik Haberleri)

Bu gerçek bir kullanılabilirlik sıçramasıdır. "Tam bayrakları hatırlama", uzun çok adımlı komut dizilerini sürdürme ve çıktıları tutarlı bir anlatıya dönüştürme sürtünmesi gerçektir. Doğal dilde bir arayüz, özellikle tekrarlayan keşif ve hızlı doğrulama için bu işi sıkıştırabilir.

Ancak daha önemli olan teknik gerçek, bu entegrasyonun ne olduğudur gerçekten yapar:

Genel amaçlı bir LLM'yi, saldırgan güvenlik araçlarını barındıran bir makinede bir yürütme düzenleyicisine dönüştürür.

Bu sadece kolaylık değil. Bu bir yeni yürütme sınırı. Ve eğer ona öyle davranmazsanız, sonunda sizi ısıracaktır.

Tek Sayfada MCP: Saldırı Yüzeyinizi de Genişleten Kolaylık Katmanı

Kali'nin kendi belgeleri "üç sistem" modelini ortaya koymaktadır: bir UI istemcisi (Claude Desktop), bir saldırı kutusu (Kali) ve bulut LLM (yazılarında Claude Sonnet 4.5). Döngü basittir: istem → model yorumlar → MCP aracılığıyla bir eylem talep eder → sunucu yürütür → çıktı döner → model bir sonraki adımda ne yapılacağına karar verir.Kali Linux)

Red Hat'in MCP açıklaması, riski sade bir dille çerçevelediği için faydalıdır: MCP sunucuları komutları çalıştırabilir veya API çağrıları yapabilir ve model yalnızca metin oluşturmak yerine eylemler gerçekleştirebildiğinde istem enjeksiyonu önemli ölçüde daha tehlikeli hale gelir.Kırmızı Şapka)

Yani dürüst çerçeveleme:

- MCP şu sorunları çözer N×M entegrasyon problemi: birçok model, birçok araç, tek bir protokol.

- MCP aynı zamanda merkezi bir güven sorunu: model karar vermelidir hangi araç kullanmak ve nasılGenellikle sizin yazmadığınız girdilere dayanarak (web sayfaları, README dosyaları, tarama çıktıları, sorun açıklamaları, kopyalanmış pastebinler vb.)

MCP tam da bu yüzden heyecan verici ve tam da bu yüzden eğlenceli bir hafta sonu eklentisi değil, üretim altyapısı gibi ele alınması gerekiyor.

Güvenlik Ekiplerinin Yeniden Öğrenmeye Devam Ettiği Üç Başarısızlık Modu

1) Dolaylı Hızlı Enjeksiyon: Araçlarınız Bir Ağızlığa Dönüşür

LLM + tooling'i yanlış anlamanın en hızlı yolu, modelin yalnızca sizin niyetinizi takip ettiğini varsaymaktır. Gerçekte, model aşağıdakileri emer ve bunlara göre hareket eder her şey bağlam içinde: araç açıklamaları, komut çıktısı, getirdiği HTML, okuduğu README dosyaları, banner dizeleri, hata mesajları, API'ler tarafından döndürülen JSON.

Araştırmacılar, modellerin tükettiği meta veriler ve çıktılar aracılığıyla araç ekosistemlerinin "zehirlenebileceği" konusunda defalarca uyarıda bulunmuşlardır. CyberArk, kullanıcı kötü niyetli eylemi açıkça talep etmese bile modelin araç açıklamaları veya araç tarafından sağlanan içerik aracılığıyla manipüle edilebildiği "Araç Zehirlenmesi Saldırısı" dinamiklerini tanımlamaktadır.CyberArk)

Invariant Labs da benzer şekilde MCP bağlamlarında araç zehirlenmesi ve bunun neden tehlikeli olduğu konusunda uyarıda bulunmuştur: kullanıcılar tüm araç talimatlarını görmez, modeller bunları takip etmek üzere eğitilir ve kötü niyetli davranışlar meşru işlevlerin arkasına gizlenebilir(Invariant Labs)

Çıkarım: MCP tabanlı bir pentesting iş akışında her harici dize kendi araçlarınızın çıktıları da dahil olmak üzere potansiyel olarak düşmanca.

2) MCP Sunucuları Klasik Hataları Yeniden Sunuyor-Şimdi "LLM-Tetiklenebilir" Oldular

Bu, "bu sadece yerel bir araç" rehavetini kalıcı olarak sona erdirmesi gereken kısımdır.

Ocak 2026'da The Hacker News, Anthropic'in resmi Git MCP sunucusundaki üç güvenlik açığını ayrıntılı olarak açıkladı (mcp-sunucu-git) komut istemi enjeksiyonu yoluyla keyfi dosyaları okumak/silmek ve belirli koşullar altında diğer MCP sunucularıyla zincirlendiğinde kod yürütülmesine yardımcı olmak için kullanılabilecek. CVE'ler şunlardır:

- CVE-2025-68143: path traversal / arbitrary path acceptance in

git_init - CVE-2025-68144: içinde unsanitized git CLI args aracılığıyla argüman enjeksiyonu

git_diff/git_checkout - CVE-2025-68145: depo kapsamı etrafında yol doğrulama zayıflığı

THN ayrıca Git MCP güvenlik açıklarının ve bir Dosya Sistemi MCP sunucusunun yazım için kullanılabileceği bir zinciri de tanımlamaktadır .git/config ve bir "temiz filtre" yürütme yolunu tetikler-klasik yazılım istismarı mekaniği, ancak ilk ateşleme hızlı enjeksiyon olabilir.(The Hacker News)

Bu teorik bir şey değil. Bu, "veriler talimatlara dönüşür" ifadesinin modern şeklidir, ancak artık talimatlar makinenizde eylemlere dönüşebilir.

3) Bileşim Riski: Ne Kadar Çok MCP Sunucusu Eklerseniz, Sınır O Kadar Sızar

Tekli sunucular risklidir. Çoklu sunucular daha kötüdür çünkü yetenekleri zincirleyebilirsiniz:

- bir araç içeriği okur

- diğeri dosyaları yazar

- diğeri komutları yürütür

- diğeri bulut API'lerini çağırır

- başka bir dokunuş kimlik bilgileri

Güvenlik araştırmaları ve satıcı kılavuzları, MCP ekosistemlerindeki bu "kafası karışmış vekil" tarzı riski giderek daha fazla vurgulamaktadır; burada model, izinlerini yanlış kullanması için kandırılabilecek bir vekil haline gelmektedir. Red Hat, modelin araçları seçme ve çağırma yeteneği nedeniyle MCP bağlamlarında istem enjeksiyonu riskini açıkça tartışmaktadır.Kırmızı Şapka)

Snyk ayrıca MCP'yi yeni bir komut enjeksiyonu istismar vektörü olarak çerçeveliyor ve MCP sunucularına güvenilmeyen üçüncü taraf kodu gibi davranılmasını ve klasik güvenlik açığı sınıfları (komut enjeksiyonu, yol geçişi, SSRF) için test edilmesini öneriyor(Snyk Labs)

Bu Özellikle Kali + Claude için Neden Önemli?

Kali'nin entegrasyonu güçlüdür çünkü doğrudan. Aynı doğrudanlık, onu gerçek varlıklar üzerinde çalışan gerçek pentesting ekipleri için zayıf bir varsayılan yapan şeydir.

CybersecurityNews'in özeti, Claude Desktop'ın doğal dil arayüzü olduğu ve Kali'nin çalıştığı bir kurulumu anlatıyor mcp-kali-sunucu "port scan + check security.txt" komutunu Claude'un yorumladığı ve yinelediği tek bir komut istemi haline getiren terminal komutlarını çalıştırabilir(Siber Güvenlik Haberleri)

Kali'nin kendi blog yazısı da aynı örnek istemi içeriyor ve bunun "en iyi yol" değil "bir yol" olduğunu, tehdit modelinize bağlı olarak gizlilik ve kabul edilebilirlik endişeleri olduğunu açıkça belirtiyor(Kali Linux)

Bu temkinli çerçeve doğrudur ve daha da ileri götürülmelidir:

Gizli maliyet operasyonel sorumluluktur

Genel bir LLM'yi ayrıcalıklı bir araç ana bilgisayarına bağladığınızda, güvenlik yükü operatöre geçer:

- yürütmeyi korumalı alana almalısınız

- araç erişimini kısıtlamalısınız

- günlükleri gözden geçirmelisiniz

- çıktıları sterilize etmelisiniz

- hızlı enjeksiyonun gerçekleşeceğini varsaymalısınız

- model "yardımsever bir şekilde" senaryo dışına çıktığında olayları ele almalısınız

Çoğu ekip Nmap bayrakları olmadığı için başarısız olmaz. Korkulukları olmadığı için başarısız oluyorlar.

Pratik Bir Karşılaştırma: Claude-in-Kali vs Amaca Yönelik Pentesting Platformu

Aşağıda iki yaklaşımı karşılaştırmanın en dürüst yolu yer almaktadır - "hangi model daha akıllı" değil, "hangi sistem gerçek kısıtlamalar altında güvenilir sonuçlar üretiyor".

| Boyut | MCP aracılığıyla Kali + Claude | Penligent gibi amaca yönelik oluşturulmuş platformlar |

|---|---|---|

| Birincil güç | İsteğe bağlı araçlar üzerinden esnek doğal dil düzenlemesi | Kanıt, tekrarlanabilirlik ve kontrol etrafında tasarlanmış uçtan uca pentesting iş akışı |

| Varsayılan yürütme sınırı | Kasıtlı olarak kısıtlamadığınız sürece genellikle geniş | Tipik olarak ürün tasarımına göre daha dar (görev kapsamı, iş akışı yapısı ve operasyonel kontroller) |

| Hızlı enjeksiyon esnekliği | Büyük ölçüde operatör sertleştirmesine ve güvenli takım tasarımına bağlıdır | İş akışı merkezileştirildiği için tutarlı korkuluklar uygulamak için daha iyi konumlandırılmıştır |

| Tekrar Üretilebilirlik | Komut istemlerini, araç çıktısını, sürümleri, ortam ayrıntılarını yakalamalısınız | İş akışı eserleri birinci sınıf olabilir: görevler, sonuçlar, doğrulama adımları ve raporlar |

| Ekip operasyonları | DIY: politikalar, günlük kaydı, geçit, erişim kontrolü | Merkezileştirilmiş: kullanıcılar ve hedefler arasında standartlaştırmak daha kolay |

| Arıza modu | "Model beklenmedik bir şey yaptı" bir olay haline geldi | "Platform güvenli olmayan bir eylemi engelledi" istenen varsayılandır |

| En iyi uyum | Tek başına uzman, laboratuvar çalışması, CTF benzeri görevler, kontrollü ortamlar | Ekipler, üretim hedefleri, uyumluluk ihtiyaçları, kanıta dayalı doğrulama, tekrarlanabilir raporlama |

Bu nedenle "Claude yeterli değil" ifadesi Claude'a bir hakaret değildir. Ürün şekli hakkında bir ifadedir.

Genel bir LLM artı bir komuta köprüsü adaptör. Gerçek dünyada sızma testi bir iş akışı.

Hala Kali + Claude İstiyorsanız, İşte Minimum Güvenli Kurulum

Kali'nin araç sayfası nasıl kurulacağını anlatıyor mcp-kali-sunucu ve varsayılan bir bağlantı noktası ve istemci araçlarına sahip Flask tabanlı bir API köprüsü olduğunu gösterir (kali-sunucu-mcp, mcp-sunucu).(Kali Linux)

CybersecurityNews ayrıca SSH anahtar tabanlı erişimi de kurulumun bir parçası olarak tanımlıyor.(Siber Güvenlik Haberleri)

Bu işe yaraması için yeterli. Güvenli olması için yeterli değil.

Adım 1: Kali yürütme ana bilgisayarını sert bir sınırın arkasına yerleştirin

Hedef: yürütme ana bilgisayarının tek kullanımlık olduğunu varsayar.

- Kali'yi yalıtılmış bir VM veya konteyner ana bilgisayarında çalıştırın.

- Paylaşılan kimlik bilgileri klasörü yok.

- SSH aracısı iletimi yok.

- Varsayılan olarak minimum giden ağ; yalnızca ihtiyacınız olanı açın.

Adım 2: Komut yürütmeyi serbest değil, izin verilenler listesinde yapın

Kendi yönlendirmelerinize güvenseniz bile, modelin "okuyacağı" kopyalanmış girdilere, hedef içeriğe veya araç çıktısına güvenmemelisiniz.

Basit bir model, araç yürütmeyi bir izin listesi ilkesiyle sarmaktır:

#!/usr/bin/env bash

# /usr/local/bin/mcp-allowlist-run

set -euo pipefail

cmd="$1"

shift || true

# Araçların ve alt komutların katı izin listesi

case "$cmd" içinde

nmap|curl|wget|gobuster|nikto|sqlmap|ffuf)

;;

*)

echo "ENGELLENDİ: izin verilmeyen araç: $cmd" >&2

Çıkış 13

;;

esac

# Args içindeki tehlikeli kabuk metakarakterlerini engelle (temel)

for arg in "$@"; do

if [[ "$arg" =~ [\\;\\&\\|\\`\\\$\\(] ]]; then

echo "ENGELLENDİ: şüpheli arg: $arg" >&2

Çıkış 14

fi

bitti

exec "/usr/bin/$cmd" "$@"

Bu mükemmel bir güvenlik değildir. En bariz "model yaratıcı bir şey çalıştırmaya karar verdi" hatalarını durduran bir temeldir.

Adım 3: Ayrıcalıkları bırakın - MCP yürütmesini asla root olarak çalıştırmayın

Kali'nin örnekleri genellikle demolarda komutların root olarak çalıştırıldığını gösterir çünkü bu uygundur. Kolaylık bir güvenlik özelliği değildir.

- Özel bir düşük ayrıcalıklı kullanıcı oluşturun, örn.

mcpbot - Kullanım

sudoersGerekirse sadece sabit bayraklı belirli komutlara izin vermek için - Etkileşimli kabukları reddetme

Adım 4: SSH'yi birinci sınıf bir risk yüzeyi olarak ele alın

Bu kurulum SSH bağlantısına dayandığından, SSH güvenlik açıklarının ve yanlış yapılandırmaların önemli olduğu gerçeğini miras alır - özellikle de insanlar Kali'yi bulutta çalıştırdıklarında.

İyi bir hatırlatma CVE-2024-6387 (regreSSHion): OpenSSH sunucusundaki bir sinyal işleyici yarış koşulu regresyonu (sshd) belirli koşullar altında kimlik doğrulama olmadan uzaktan tetiklenebilen ve yama / yükseltme veya ayarlama gibi hafifletmelerle birlikte yaygın olarak belgelenmiştir. LoginGraceTime geçici bir çözüm olarak.(NVD)

Kali ana bilgisayarınıza internetten erişilebiliyorsa, "AI pentesting yardımcınız" yanlışlıkla "yeni bir yüksek değerli SSH hedefi" haline gelebilir.

Adım 5: Her şeyi kaydedin ve oturumları tekrar oynanabilir hale getirin

Bu sorulara cevap veremiyorsanız, bunu anlamlı hedeflere karşı çalıştırmaya hazır değilsiniz demektir:

- Tam olarak hangi komutlar uygulandı?

- Araçların hangi sürümleri ile?

- Hangi ev sahibinden?

- Hangi ortam değişkenleri ile?

- Model bir sonraki eylemi seçmeden önce hangi çıktıları gördü?

Gerçek Nokta: Neden İhmalkarlık Çoğu Zaman Daha İyi Bir Temerrüttür?

Kontrollü bir çalışma yapan tek başına bir araştırmacıysanız, MCP aracılığıyla Kali + Claude üretkenliği artırabilir - özellikle de tam olarak hangi araçları istediğinizi biliyorsanız ve modelin ne zaman sürüklendiğini anlayabiliyorsanız.

Ancak ekipler için varsayılan sistem, bu doğrultuda tasarlanmış bir sistem olmalıdır:

- tekrarlanabilir iş akışları

- kanıta dayalı doğrulama

- denetlenebilir eserler

- tutarlı korkuluklar

İşte bu noktada, amaca yönelik olarak geliştirilmiş bir yapay zeka pentesting platformu Penligent doğal olarak uyuyor. "Claude zayıf" olduğu için değil, Claude-in-Kali kullanıcıya çok fazla operasyonel risk yükleyen bir entegrasyon modeli olduğu için.

Pratik anlamda, ekipler genellikle aşağıdaki gibi sonuçlar ister:

- "10-100 hedef arasında tutarlı bir derinlikte keşif yapın"

- "İstismar edilebilirliği yalnızca 'savunmasız görünüyor' sezgiselliği ile değil, kanıtlarla doğrulayın"

- "Bir güvenlik liderinin imzalayabileceği bir rapor oluşturun"

- "Yamadan sonra aynı doğrulamayı yeniden çalıştırın ve deltaları karşılaştırın"

Bunlar iş akışı gereksinimleridir. Bunları MCP etrafında oluşturabilirsiniz, ancak beraberinde gelen güvenlik borcunu kabul ederken bir platformu parça parça yeniden icat etmiş olursunuz.

Penligent'ın konumu - genel bir LLM komut çalıştırıcısı yerine yapay zeka odaklı bir pentesting platformu - özellikle birçok görevde standartlaştırılmış yürütme, tekrarlanabilirlik ve raporlamaya ihtiyaç duyduğunuzda, bu gerçekliğe daha doğrudan eşleşir. (Sürecinizde Penligent'ı zaten kullanıyorsanız, Claude+MCP hala bir laboratuvar tarafi asi̇stanibirincil üretim iş akışınız değil).

Sadece "MCP Haberleri" ile Değil, "LLM + Araç Yürütme" ile İlişkilendirmeniz Gereken CVE'ler

CVE-2025-68143, CVE-2025-68144, CVE-2025-68145 - Herkesin okuması gereken vaka çalışması

Bu Antropik MCP Git sunucusu sorunları, yeni normali gösterdikleri için önemlidir:

- klasik güvenlik açığı sınıfları (yol geçişi, argüman enjeksiyonu)

- hızlı enjeksiyon ile aktive edilir

- diğer araç sunucularıyla zincirlendiğinde güçlenir (dosya sistemi yazma + git yapılandırma hilesi)

Zihinsel modeliniz hala "istem enjeksiyonu sadece utanç verici metin çıktısıdır" ise, bu olay onu güncellemelidir.The Hacker News)

CVE-2024-6387 - Orkestrasyonunuz SSH'ye bağlı olduğunda, SSH tehdit modelinin bir parçası haline gelir

Kali'nin açıklanan entegrasyonu, istemci ve sunucuyu bağlamak için SSH anahtar doğrulamasını kullanır. Bu iyi, ancak yama hijyeni ve SSH sertleştirmesinin AI iş akışının güvenlik duruşunun bir parçası olduğu anlamına geliyor. NVD ve çok sayıda güvenlik tavsiyesi CVE-2024-6387'yi ve yamanın hemen mümkün olmadığı durumlarda hafifletmeleri/çalışma çözümlerini belgelemektedir.Siber Güvenlik Haberleri)

Karar Çerçevesi: Hangisi Ne Zaman Kullanılmalı

Kullanım MCP aracılığıyla Kali + Claude ne zaman:

- kontrollü bir laboratuvardasın

- yürütme ana bilgisayarını sandbox yapabilirsiniz

- hızlı enjeksiyon ve araç zehirlenmesini anlıyorsunuz

- öncelikle keşif / tek seferlik görevler için hız istiyorsunuz

Tercih et Penligent gibi amaca yönelik oluşturulmuş platform ne zaman:

- her ay birden fazla hedefiniz var

- tutarlı derinlik ve tekrarlanabilirliğe ihtiyacınız var

- denetlenebilirliğe ve raporlamaya ihtiyacınız var

- korkulukların sonradan düşünülen değil, varsayılan olmasını istersiniz

"Claude kullanmak Penligent kullanmaktan daha kötüdür" cümlesinin ardındaki gerçek sonuç budur: yanlış varsayılan model değildir - model yürütme şekli.

Referanslar

https://cybersecuritynews.com/kali-linux-integrates-claude-ai/ (MCP özeti aracılığıyla Kali + Claude) https://www.kali.org/blog/kali-llm-claude-desktop/ (Kali resmi izlenecek yol)

https://www.kali.org/tools/mcp-kali-server/ (mcp-kali-server paket detayları)

https://modelcontextprotocol.io/docs/tutorials/security/security_best_practices (MCP güvenlik en iyi uygulamaları) https://www.redhat.com/en/blog/model-context-protocol-mcp-understanding-security-risks-and-controls (hızlı enjeksiyon + MCP risk çerçeveleme) https://www.cyberark.com/resources/threat-research-blog/poison-everywhere-no-output-from-your-mcp-server-is-safe (alet zehirlenmesi dinamikleri)

https://invariantlabs.ai/blog/mcp-security-notification-tool-poisoning-attacks (MCP bağlamında araç zehirlenmesi)

https://labs.snyk.io/resources/prompt-injection-mcp/ (hızlı enjeksiyon istismarı + sertleştirme rehberliği) https://thehackernews.com/2026/01/three-flaws-in-anthropic-mcp-git-server.html (CVE-2025-68143/68144/68145 + zincirleme senaryo) https://penligent.ai/ https://www.penligent.ai/hackinglabs/cve-2026-2441-the-chrome-css-zero-day-that-demands-proof-not-promises-2/ [Aktaran: turn0search15] https://www.penligent.ai/hackinglabs/the-ghost-in-the-shell-a-deep-technical-anatomy-of-cve-2026-24061/ [Aktaran: turn0search7] https://www.penligent.ai/hackinglabs/es/cve-2026-25142-the-ghost-accessor-rce-deconstructing-the-sandboxjs-escape/ [Aktaran: turn0search2] https://www.penligent.ai/hackinglabs/fr/cve-2026-the-vulnerability-landscape-when-identity-breaks-and-legacy-code-bites-back/ [Aktaran: turn0search4]