Bir savaş odasında okuyabileceğiniz kısa versiyon

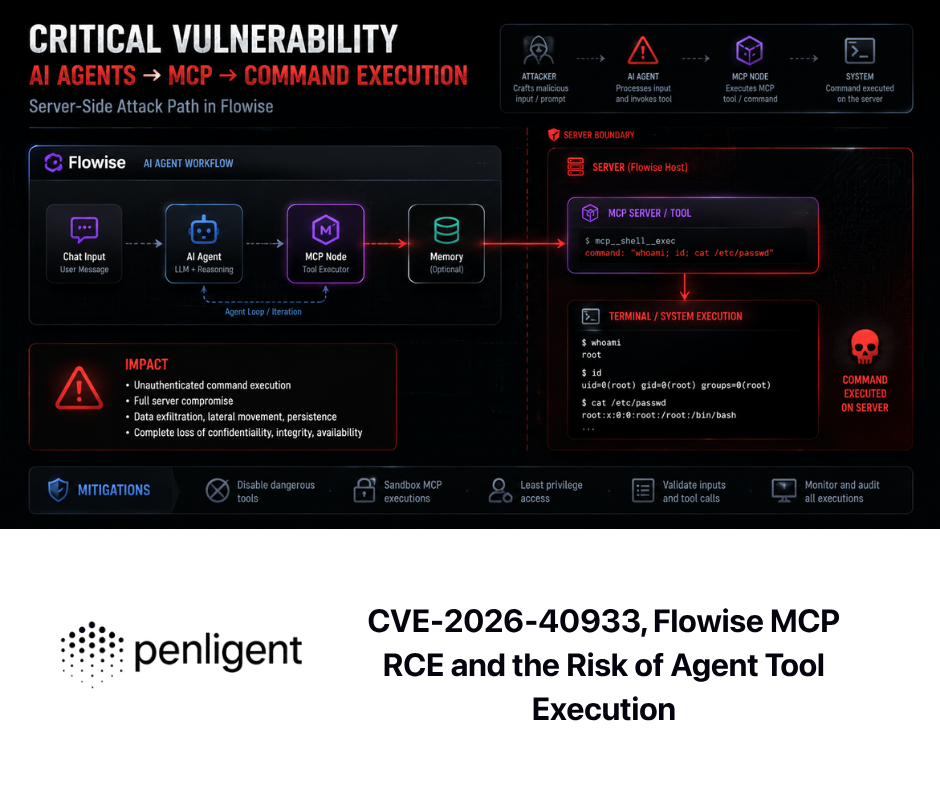

CVE-2026-20127, Cisco Catalyst SD-WAN Denetleyicisi ve Cisco Catalyst SD-WAN Yöneticisi'nde, kimliği doğrulanmamış bir uzaktan saldırganın kimlik doğrulamasını atlamasına ve yönetici ayrıcalıkları elde etmesine olanak tanıyan bir güvenlik açığıdır. Altta yatan sorun, eşleştirme için "düzgün çalışmayan" bir kimlik doğrulama mekanizmasıdır. (NVD)

Bu cümle zaten kötü. Bir sonraki cümle daha da kötü: Saldırgan yüksek ayrıcalıklı dahili, root olmayan bir hesap olarak içeri girdiğinde NETCONF'a erişebilir ve tüm SD-WAN yapısı için ağ yapılandırmasını değiştirebilir. (NVD)

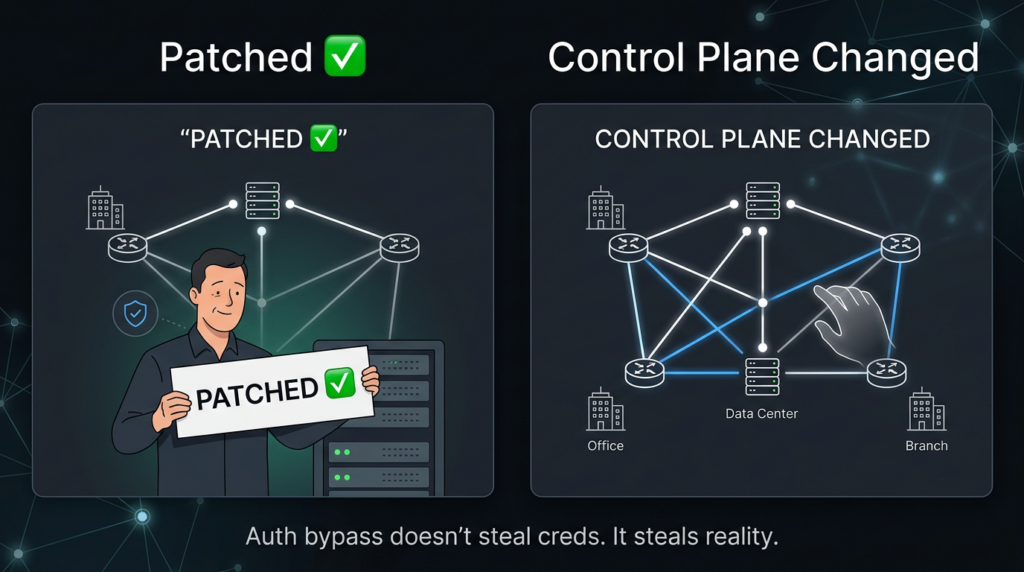

Bu yüzden savunucular bunu tek kutulu bir uzlaşma yerine "kontrol düzlemi" sorunu olarak adlandırmaya devam ediyor. SD-WAN, politika ve yönlendirme amacını dağıtılmış gerçekliğe dönüştürmek için tasarlanmıştır. Bir kontrol düzlemi dayanağı sadece bkz. şeyler; o olabilir değişim her şeyin doğru olduğuna inanır.

Cisco Talos, en az 2023 yılına kadar uzanan kanıtlarla birlikte aktif istismarı bildirmekte ve etkinliği UAT-8616 olarak kümelemektedir. (Cisco Talos Blogu) Rapid7, aktörlerin ilk erişim için CVE-2026-20127'yi kullandığını, ardından istismar sonrası için aygıt yazılımını düşürdüğünü ve kök dizine yükselmek için CVE-2022-20775'i zincirlediğini, ardından şüpheyi azaltmak için orijinal sürümü geri yüklediğini özetliyor. (Rapid7)

Cisco SD-WAN kullanıyorsanız, bunu şu şekilde değerlendirin: Hızlı yama yapın, maruz kalmayı şimdi kısıtlayın ve yalnızca "webshells" değil, güven düzlemi kurcalamalarını da araştırın.

İnsanlar "cve 2026 20127" yazdıklarında aslında ne arıyorlar?

Bu olayla ilgili en yüksek niyetli sorgular akademik değildir. Bunlar, en iyi, geniş referanslı yazılarda ve manşetlerde tekrar tekrar ortaya çıkan dört ifade etrafında kümeleniyor:

- "Cisco Catalyst SD-WAN kimlik doğrulama baypası" (satıcı + ürün + vuln sınıfı) (NVD)

- "CVE-2026-20127 vahşi doğada istismar edildi / aktif istismar" (risk teyidi + aciliyet) (Cisco Talos Blogu)

- "vManage / vSmart" (birçok ortamda ve çalışma kitabında kullanılan eski adlandırma) (NVD)

- "SD-WAN kontrol düzlemi / haydut eş / eşleştirme olayları" (ne avlanmalı, sadece ne yamanmalı değil) (Cisco Talos Blogu)

Bu set, arama yapan kişinin gerçek sorusuyla net bir şekilde eşleşir:

Maruz kaldım mı, bana dokunuldu mu ve her iki durumda da hangi kanıtlar bunu kanıtlıyor?

Bu yazının geri kalanında, sadece birincil kaynaklarda kamuya açık olarak kanıtlanmış olanları kullanarak bu soruları operasyonel terimlerle cevaplayacağız: NVD, Cisco Talos ve olgun olay-yanıt tarzı yazılar (Rapid7). (NVD)

CVE-2026-20127 gerçek dünyada etkinleştirilir

Teknik düzeyde, güvenlik açığı uygunsuz kimlik doğrulama (CWE-287) olarak kategorize edilir. (NVD) Bu sınıflandırma önemlidir çünkü en tehlikeli auth hataları bir özelliği paylaşır: genellikle önce güvendiğiniz normal telemetri.

Çoğu IR oyun kitabı "başarılı oturum açma" ifadesinin bir kimlik bilgisi hikayesi anlamına geldiğini varsayar. Auth bypass bunu tersine çevirir. Oturumları, yapılandırma değişikliklerini ve netconf işlemlerini görmeye alışkın olduğunuz "neden" i görmeden görebilirsiniz.

NVD'nin açıklamasına göre istismar yolu şu şekildedir:

- Etkilenen bir sisteme hazırlanmış istekler gönderin. (NVD)

- Kimlik doğrulamayı atlayın ve dahili, yüksek ayrıcalıklı, root olmayan bir kullanıcı olarak oturum açın. (NVD)

- NETCONF'a ulaşmak için bu erişimi kullanın. (NVD)

- SD-WAN kumaş yapılandırmasını değiştirin. (NVD)

Bu son adım tehdit modelidir: Bir politika düzenleme katmanı ancak en güçlü güven sınırı kadar güvenlidir.

CVSS 10.0 hikaye değil, vektör yanıt verenlerin neden paniklediğini anlatıyor

NVD, CVE-2026-20127 için bir CVSS v3.1 vektör dizisi listeler:

AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H (NVD)

CVSS matematiğinde yaşamıyor olsanız bile, semantik basittir:

- Ağa erişilebilir, düşük karmaşıklık → uzaktan erişilebilir, bir bulmaca kutusu değil. (NVD)

- Ayrıcalık gerekmez, kullanıcı etkileşimi yoktur → krediye ihtiyacınız yok ve kimseyi kandırmanıza gerek yok. (NVD)

- Kapsam değişti → uzlaşma bir sınırı geçer ("kontrol düzlemi dokuyu değiştirebilir" için uygun). (NVD)

- Yüksek CIA etkisi → gizlilik, bütünlük, kullanılabilirlik hepsi yüksek etkiye sahiptir. (NVD)

CVSS ile "aynı fikirde" olup olmadığınızı tartışmanıza gerek yok. Önemli olan, bu vektörün savunucuların uç / yönetim ürünlerinde en çok korktukları şeyle eşleşmesidir: uzaktan erişilebilirlik + auth bypass + sistem genelinde bütünlük riski.

SD-WAN bu tür bir hatayı neden benzersiz şekilde tehlikeli hale getiriyor?

SD-WAN güveni merkezileştirmek için tasarlanmıştır

Klasik ağlarda, yanlış yapılandırmalar ve uzlaşmalar genellikle yavaş yayılır çünkü kontrol dağıtılmıştır: CLI oturumları, cihaz başına yapılandırmalar, manuel değişiklik pencereleri.

SD-WAN fiziği değiştirir:

- Kontrolör, açıklayıcı gerçektir.

- Yönetici operasyonel orkestratördür.

- Kumaş, yürütme ortamıdır.

İşte tam da bu nedenle NVD SD-WAN yapılandırmasının NETCONF destekli manipülasyonu kırmızı bir siren. (NVD)

NETCONF "sadece başka bir arayüz" değildir. Birçok dağıtımda, etki alanları arasında yapılandırma durumunu itmek, çekmek ve uzlaştırmak için programatik bir yoldur. Saldırganlar buna ayrıcalıklı bir yerden ulaştığında, tehlike "cihaz erişiminden" "durum kontrolüne" kayar.

Saldırganların kazanmak için veri hırsızlığına ihtiyacı yok, gerçekliği değiştirerek kazanabilirler

SD-WAN'ı hedef alan sofistike bir aktör öncelik verebilir:

- dinlemeyi mümkün kılmak için yönlendirme amacını değiştirmek,

- kendilerini kontrol ilişkilerine dahil etmek için "eşler" eklemek,

- yolları açmak için segmentasyon ve güvenlik politikasını değiştirmek,

- Kalıcılık başka bir yerde tesis edilirken, kullanılabilirliği bir yem olarak azaltmak.

Bu nedenle en iyi müdahale duruşu sadece "kutuyu yamamak" değil, "kumaşın amaçlanan durumunun gerçek durumuna eşit olduğunu kanıtlamaktır."

Kamuya açık izinsiz giriş zinciri bize ne anlatıyor ve not düşürme hamlesi neden önemli?

Cisco Talos, aktif istismarı tanımlamakta ve en az üç yıl öncesine (2023) dayanan kötü niyetli faaliyet kanıtlarını not etmektedir. (Cisco Talos Blogu)

Rapid7, savunucuların içselleştirmesi gereken somut bir ayrıntı ekliyor: ifşa zamanında Talos, aktörlerin ilk erişim için CVE-2026-20127'yi kullandığını, ardından yazılım sürümünü düşürdü sömürü sonrası için. Düşürme işleminden sonra CVE-2022-20775 ayrıcalıkları yükseltmek ve kök erişimi elde etmek için, daha sonra tespit edilmekten kaçınmak için orijinal ürün yazılımını geri yükledi. (Rapid7)

Bu model rastgele değildir. Modern yama gerçekliğine bir yanıttır:

- Birçok kuruluş yaması Sonunda.

- Saldırganlar yama döngüleri boyunca kalıcılık isterler.

- Sürüm düşürme + bilinen bir yerel yetkiden yararlanma kök seviyesinde kalıcı kontrol sağlayabilir, ardından sistemi sıradan kontrollerden kurtulmak için "sağlıklı görünen" bir sürüme "geri döndürürsünüz".

Zincirledikleri CVE varsayımsal değildir. NVD, CVE-2022-20775'i Cisco SD-WAN Yazılımının CLI'sında, kimliği doğrulanmış bir yerel saldırganın kötü niyetle hazırlanmış bir komut çalıştırabileceği ve root olarak rastgele komutlar yürütebileceği bir güvenlik açığı olarak tanımlar; Cisco güncellemeler yayınladı ve geçici bir çözüm mevcut değil. (NVD)

Böylece birleşik zihinsel model şu hale gelir:

- CVE-2026-20127 size kredi olmadan uzaktan bir yönetici dayanağı sağlar. (NVD)

- CVE-2022-20775 düşürme manevrasından sonra bu dayanak noktasını kök düzeyinde yürütmeye dönüştürmeye yardımcı olabilir. (NVD)

Etkilenen bileşenler ve adlandırma karmaşasının maruziyeti neden gizleyebileceği

NVD açıktır: etkilenen ürünler şunları içerir Cisco Catalyst SD-WAN Denetleyicisi (eski adıyla vSmart) ve Cisco Catalyst SD-WAN Yöneticisi (eski adıyla vManage). (NVD)

Bu "eskiden" cümlesi, olay müdahalesi sırasında yaygın bir başarısızlık modudur. Varlık envanterleri, güvenlik duvarı kuralları, izleme panoları ve çalışma kitapları hala "vManage" ve "vSmart" derken, yöneticiler ve tehdit istihbaratı "Catalyst SD-WAN" diyor olabilir.

"Catalyst SD-WAN" için yaptığınız dahili aramadan bir sonuç çıkmazsa, bu güvende olduğunuz anlamına gelmez. Bu, ortamınızın eski isimlerle etiketlendiği anlamına gelebilir.

Önemli olan yama rehberliği, yukarı yönde iletmeniz gereken asgari

Rapid7'nin yazısı, ana sürüm ailelerine göre belirli yükseltme hedeflerini içeriyor ve yayın sırasında aciliyet ve geçici çözüm önerilerinin eksikliğini vurguluyor. (Rapid7)

Hızlı referans tablosu, neye yükseltme yapmalı

| SD-WAN ana hattı (kamuya açık olarak atıfta bulunulduğu üzere) | Minimum sabit hedef (kamu rehberliği) | Bu neden önemli? |

|---|---|---|

| 20.11 | 20.12.6.1+ | auth bypass yolunu kapatır (Rapid7) |

| 20.12.5 | 20.12.5.3+ | auth bypass yolunu kapatır (Rapid7) |

| 20.12.6 | 20.12.6.1+ | auth bypass yolunu kapatır (Rapid7) |

| 20.13 / 20.14 / 20.15 | 20.15.4.2+ | auth bypass yolunu kapatır (Rapid7) |

| 20.16 / 20.18 | 20.18.2.1+ | auth bypass yolunu kapatır (Rapid7) |

İki pratik çıkarım:

- Eğer saatler içinde yama yapamazsanız, pozlamayı küçültün hemen. Bu, ağ erişilebilirliği olan ve kullanıcı etkileşimi gerektirmeyen bir auth bypass'tır. (NVD)

- "Tamamlandı" durumunuz "kutu yükseltildi" değil, "kutu yükseltildi + haydut eşlere / kurcalanmış yapılandırma durumuna dair kanıt yok" şeklindedir.

Ne aramalı, bu kampanyayla gerçekten ilişkili olan kanıtlar

Cisco Talos, neye bakılması gerektiği konusunda alışılmadık derecede açık sözlüdür. İlk ve en kritik gösterge bağlantı eşleme olaylarını kontrol edin SD-WAN günlüklerinde, CVE-2026-20127 aracılığıyla ilk erişim girişimini gösterebilir. Talos, eşleştirme olaylarının meşruiyetini doğrulamak için manuel doğrulama gerektirdiğini söylüyor ve bir doğrulama kontrol listesi sunuyor. (Cisco Talos Blogu)

Bugün hayata geçirebileceğiniz eş olay doğrulama kontrol listesi

Talos'un kontrol listesi maddeleri doğrulamayı içerir:

- zaman damgaları ve normal değişiklik pencereleri,

- genel IP sahipliğine karşı yetkili aralıklar,

- eş sistem IP'si ve belgelenmiş topoloji,

- eş tipi (vmanage, vsmart, vedge, vbond) ve beklenen roller,

- Aynı IP'den tekrarlanan olayların korelasyonu,

- kimlik doğrulama günlükleri ve değişiklik kayıtları ile korelasyon. (Cisco Talos Blogu)

Tespit mantığınızın bel kemiği budur: "istismar için imza" değil, "istismar için imza kontrol düzlemi güven ihlalleri."

Tanımanız gereken örnek bir günlük satırı

Talos, aşağıdaki gibi alanlara sahip örnek bir günlük girişi içerir control-connection-state-change, eş-tipi:vmanage, eş-sistem-ipve public-ip. (Cisco Talos Blogu)

Tam dizeyi ezberlemenize gerek yok. Bu alanları çıkarmak için izlemenize ve "tuhaf "ın neye benzediğini bilmek için analistlerinize ihtiyacınız var.

Kopyalanabilir günlük triyajı, mükemmel tespitler oluşturmadan önce hızlı kontroller

Buradaki amaç hız ve kapsama alanızarif aletler değil.

1) Kontrol bağlantısı eşleme olayları için Grep

# Platformunuz için yolları ayarlayın; amaç kontrol bağlantısı ve eşleştirme durumu değişikliklerini bulmaktır.

sudo grep -RInE "control-connection|peering|peer-type|VDAEMON_0" /var/log 2>/dev/null | head -n 200

Olay bulursanız, devam edin:

- size ait olmayan genel IP,

- normal pencerelerden dışarı bakıyor,

- beklenmedik bir şekilde ortaya çıkan yeni eş türleri,

- sondalama gibi görünen tekrarlayan olaylar.

Bu, Talos'un önerdiği ilk analizle doğrudan eşleşmektedir. (Cisco Talos Blogu)

2) Şüpheli sürüm düşürme / geri alma davranışlarını tespit edin

Talos, "sistemin yeniden başlatılmasıyla birlikte beklenmedik ve yetkisiz sürüm düşürme ve yükseltmeleri" olarak adlandırıyor ve hatta "Yazılım yükseltmesi onaylanmadı" gibi örnek günlük dili veriyor. Geri dönülüyor..." (Cisco Talos Blogu)

sudo grep -RInE "revert|downgrade|upgrade not confirmed|Waiting for upgrade confirmation" /var/log 2>/dev/null | head -n 200

Herhangi bir sürüm düşürme modeli yüksek öncelikli olarak ele alınmalıdır çünkü kamuya açıklanan saldırı zinciri, sürüm düşürmeyi köke giden bir basamak olarak kullanmaktadır. (Rapid7)

3) Günlük silme ve "çok temiz" sistemlere ilişkin kanıt arayın

Talos, anormal derecede küçük günlükler, eksik geçmiş, günlük kesme (syslog, wtmp, lastlog, cli-history, bash_history) ve uyumsuz geçmişler (cli-history mevcut, bash geçmişi yok) gibi yüksek doğruluk göstergelerini listeler. (Cisco Talos Blogu)

# Şüpheli derecede küçük günlük dosyalarını arayın (eşiği ortamınıza göre ayarlayın).

sudo find /var/log -type f -size -2k -print -exec ls -lh {} \\; 2>/dev/null | head -n 200

"Temiz" bir sistem mutlaka sağlıklı bir sistem değildir.

SIEM dostu tespit fikirleri, bir kez oluşturun, sonsuza kadar saklayın

Aşağıda uyarlayabileceğiniz örnekler bulunmaktadır. Bunlar kasıtlı olarak savunmaya yöneliktir ve istismara olanak tanıyan ayrıntılardan kaçınmaktadır.

Splunk, bilinmeyen genel IP tarafından anormal eşleme olayları

index=sdwan sourcetype=*

("control-connection-state-change" VEYA "peering" VEYA "peer-type")

| rex field=_raw "peer-type:(?\\w+)"

| rex field=_raw "public-ip:(?[0-9\\.]+)"

| rex field=_raw "peer-system-ip:(?[0-9\\.]+)"

| stats count min(_time) as first_seen max(_time) as last_seen values(peer_type) as peer_types values(peer_system_ip) as peer_system_ips by public_ip

| burada sayım > 3

O zaman zenginleştir. public_ip yetkili IP aralıklarınıza karşı. Bu doğrudan Talos'un "manuel doğrulama" dünya görüşünden geliyor. (Cisco Talos Blogu)

KQL konsepti, değişim pencerelerinin dışına bakma

SdwanLogs

| where Message has_any ("control-connection", "peering", "peer-type")

| extend PeerType = extract(@"peer-type:(\\w+)", 1, Mesaj)

| extend PublicIP = extract(@"public-ip:([0-9\\.]+)", 1, Mesaj)

| summarize Events=count(), FirstSeen=min(TimeGenerated), LastSeen=max(TimeGenerated) by PublicIP, PeerType

| Olaylar > 5 olduğunda

Önemli olan sorgu sözdizimi değil; modeldir: "beklenmedik eşleri" potansiyel ilk erişim olarak ele alın. (Cisco Talos Blogu)

Saldırganın avantajlarıyla eşleşen olay müdahale öncelikleri

Öncelik 1: yönetim/kontrol yüzeylerine internet erişimini kaldırın

Auth bypass, kimlik bilgilerinin tıkanma noktası olmadığı anlamına gelir. Tıkanma noktanız maruz kalmaktır.

Önce kör şeyi yap:

- Yönetim arayüzlerine internet yönlendirmesini kaldırın,

- atlama ana bilgisayarlarından izin listelerini zorlar,

- segment denetleyici/yönetici yönetim ağları,

- yeni eklenen gelen yolları izleyin.

Bu, istismarın uzaktan ve kimliği doğrulanmamış olduğu risk çerçevesiyle uyumludur. (NVD)

Öncelik 2: yama, aynı zamanda oyunların düşürülmesini önleyin

Halka açık raporlama ve Talos'un zincirin bir parçası olarak not düşürme tartışması, "sessiz not düşürme yok" kontrollerini operasyonel hale getirmeniz gerektiğini göstermektedir. (Rapid7)

Somut fikirler:

- herhangi bir sürüm değişikliği olayında uyarı,

- yükseltmeler/indirmeler için açık onay iş akışları gerektirir,

- konuşlandırılmış görüntülerin karmalarını / manifestolarını depolar,

- kutu dışında değişmez günlükler tutmak.

Öncelik 3: Sadece cihaz bütünlüğünü değil, kumaş bütünlüğünü de doğrulayın

NVD, SD-WAN kumaş yapılandırmasının manipüle edilmesini sağlayan NETCONF erişimini açıkça belirttiğinden, bir yapılandırma gerçeği sürecine ihtiyacınız vardır: dışa aktarmalar, farklılıklar, temeller. (NVD)

Pratik bir temel karşılaştırma modeli:

# Pseudocode stili: amaçlanan yapılandırmayı doğruluk kaynağınızdan dışa aktarın ve canlı ile karşılaştırın.

# Yapılandırma dışa aktarımları için araçlarınızla değiştirin.

git show HEAD:sdwan/intended_config.json > intended.json

curl -s -k -H "Authorization: Bearer $TOKEN" > live.json

jq -S . intended.json > intended.sorted.json

jq -S . live.json > live.sorted.json

diff -u intended.sorted.json live.sorted.json | head -n 200

İlk günden mükemmel olmaya çalışmıyorsunuz. "Biri ağı değiştirdi "yi yakalamaya çalışıyorsunuz.

Bunun daha geniş bir modelle nasıl eşleştiği, kalıcılık altyapısı olarak uç cihazlar

Talos, UAT-8616'yı devam eden bir eğilimin parçası olarak açıkça çerçeveliyor: tehdit aktörleri, kritik altyapı da dahil olmak üzere yüksek değerli kuruluşlarda kalıcı dayanaklar oluşturmak için ağ uç cihazlarını hedef alıyor. (Cisco Talos Blogu)

Operasyonel model şu şekildedir:

- Uç nokta telemetrisinden kaçınmak için sınır cihazından yararlanın.

- Kontrol/yönetim katmanlarına geçiş yapın.

- Erişimi kalıcı güven manipülasyonuna dönüştürün.

- "Beklenen" sürümleri geri yükleyerek ve günlükleri temizleyerek gizleyin.

Downgrade-then-restore detayı işin can alıcı noktasıdır: modern savunmacılar "yamalı mıyız?" diye kontrol eder. Saldırganlar "sizi yamalı olduğunuza inandırabilir miyiz?" diye soruyor. (Rapid7)

CVE-2026-20127'yi araştıran savunucular için önemli olan ilgili CVE'ler

CVE-2022-20775, kamuya açıklanan zincirdeki privesc arkadaşı

NVD, CVE-2022-20775'i, kimliği doğrulanmış bir yerel saldırganın uygunsuz erişim kontrolleri nedeniyle kök olarak keyfi komutlar yürütmesine izin veren bir Cisco SD-WAN CLI güvenlik açığı olarak tanımlar; Cisco güncellemeleri gönderdi ve geçici bir çözüm mevcut değil. (NVD)

CVE-2026-20127 bağlamında bu önemlidir çünkü kamuya açık raporlar ve Talos, saldırganların sürüm düşürme taktikleri kullandığını ve ardından CVE-2022-20775'ten yararlanarak köke ulaştığını göstermektedir. (Rapid7)

Bu nedenle, bir ortamı araştırıyorsanız, CVE-2026-20127'yi "tek şey" olarak ele almayın. Bir privesc aşamasıyla tutarlı olabilecek kök düzeyinde etkinlik kanıtı arayın.

CVE-2026-20127, ekiplerin yamaları olmadığı için değil, yamalar arasında sıkı bir döngü olmadığı için zaman kaybettikleri türden bir olaydır. maruziyet keşfi → kanıt toplama → risk doğrulama → müdahale dokümantasyonu. İşin acı tarafı, "temel gerçeğinizin" dağıtılmış olmasıdır: uç cihazlar, denetleyici günlükleri, yapılandırma durumu, değişiklik kayıtları ve bazen saldırganlar geçmişi aktif olarak temizlediği için eksik telemetri. (Cisco Talos Blogu)

Penligent'ı zaten yapay zeka destekli sızma testi ve doğrulama platformu olarak kullanıyorsanız, buradaki en doğal uyum "istismar oluşturma" değildir. Bu tekrarlanabilir doğrulamaHarici olarak erişilebilir yönetim yüzeylerini numaralandırmak, riskli yolların açığa çıkıp çıkmadığını doğrulamak ve bir bilete veya yönetici güncellemesine ekleyebileceğiniz eserler üretmek. Soru "maruz kaldık mı ve temiz miyiz" olduğunda, hız ve kanıt kalitesi mükemmel düzyazıdan önce gelir.

Referanslar

- CVE-2026-20127 PoC, Bildiklerimiz, Bilmediklerimiz ve Bugün Yapmanız Gerekenler - https://www.penligent.ai/hackinglabs/cve-2026-20127-poc-what-we-know-what-we-dont-and-what-you-should-do-today/ (Penligent)

- CVE-2026-20127 ve SD-WAN Kontrol Düzlemi Güven Sorunu - https://www.penligent.ai/hackinglabs/cve-2026-20127-and-the-sd-wan-control-plane-trust-problem/ (Penligent)

- Modern İhlallerin Önlenmesinin Arkasındaki Model Olan Sıfır Güven Güvenliği Nedir? https://www.penligent.ai/hackinglabs/what-is-zero-trust-security-the-model-behind-modern-breach-containment/ (Penligent)

- CVE-2025-53770 ToolShell ve SharePoint Güven Sorunu - https://www.penligent.ai/hackinglabs/es/cve-2025-53770-toolshell-and-the-sharepoint-trust-problem-that-patching-alone-doesnt-solve/ (Penligent)

- CVE-2026-20127 için NVD girişi - https://nvd.nist.gov/vuln/detail/CVE-2026-20127 (NVD)

- UAT-8616 istismarına ilişkin Cisco Talos tehdit danışmanlığı - https://blog.talosintelligence.com/uat-8616-sd-wan/ (Cisco Talos Blogu)

- Rapid7 ETR özeti ve etki azaltma kılavuzu - https://www.rapid7.com/blog/post/etr-critical-cisco-catalyst-vulnerability-exploited-in-the-wild-cve-2026-20127/ (Rapid7)

- CVE-2022-20775 için NVD girişi - https://nvd.nist.gov/vuln/detail/CVE-2022-20775 (NVD)

- IT Pro

- TechRadar