Günümüzün hızla gelişen siber güvenlik ortamında filtre bypass, sızma testçileri, güvenlik açığı araştırmacıları ve güvenlik uzmanları için kritik bir kavram haline gelmiştir. Güvenlik filtrelerinin atlatılması anlamına gelir - örneğin Web Uygulaması Güvenlik Duvarları (WAF)Saldırı Tespit / Önleme Sistemleri (IDS / IPS), içerik filtreleri veya antivirüs tarayıcıları - aksi takdirde engellenecek verilere veya isteklere izin vermek için. Etik olarak kullanıldığında, filtre bypass testi savunma sistemlerinin güçlendirilmesine yardımcı olur; kötü niyetli olarak kullanıldığında ise ciddi güvenlik ihlallerine yol açabilir.

Güvenlik Filtrelerini Anlama

| Filtre Tipi | Açıklama |

|---|---|

| İçerik Filtresi | Web sayfalarını, e-postaları veya mesajları kötü amaçlı anahtar kelimeler, kalıplar veya yasaklanmış içerik açısından tarar. |

| Ağ Filtresi | Şüpheli veya yetkisiz trafiği engellemek için ağ paketlerini ve iletişim özniteliklerini izler. |

| Antivirüs Filtresi | Dosyaları zararlı kod imzaları için tarar ve tespit edilen tehditleri izole eder. |

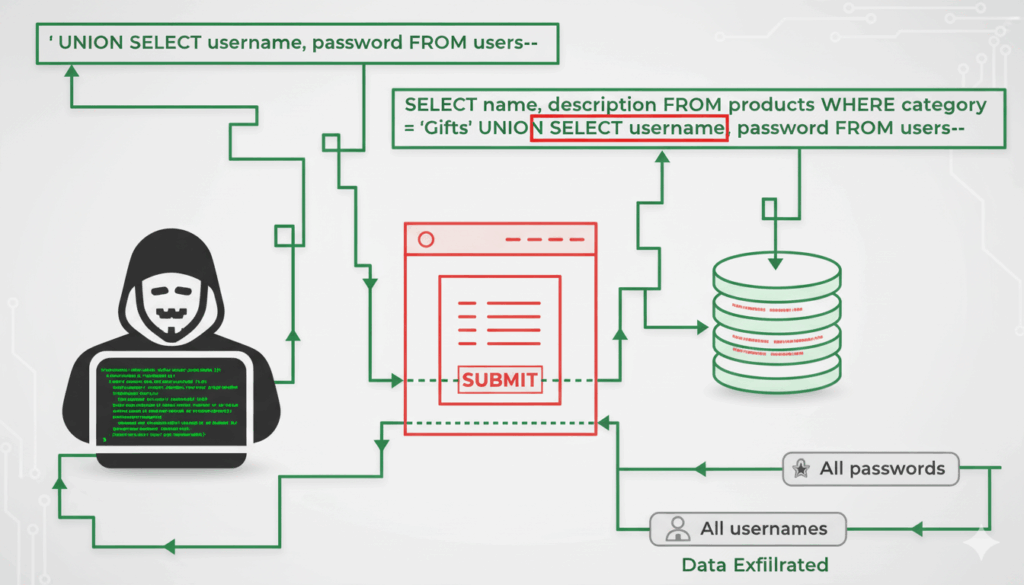

| Web Uygulaması Güvenlik Duvarı (WAF) | HTTP isteklerini engellemek için filtreler SQL enjeksiyonu, XSSve diğer web saldırı modelleri. |

| Saldırı Tespit/Önleme Sistemi (IDS/IPS) | Bir ağ içindeki kötü niyetli faaliyetleri genellikle gerçek zamanlı olarak tespit eder veya engeller. |

Siber Güvenlikte Filtre Bypass'ı Nedir?

Siber güvenlikte Filtre Atlatma, belirli verileri, dosyaları veya ağ isteklerini engellemek için tasarlanmış bir güvenlik sistemini - yük değiştirme, trafik gizleme veya filtre zayıflıklarından yararlanma gibi yöntemler kullanarak - gizlice geçmenin bir yolunu bulmak anlamına gelir. Bir güvenlik filtresini kontrol noktasındaki bir nöbetçi gibi düşünün, şüpheli bir şey gösterirseniz nöbetçi sizi durdurur. Eğer onu gizlerseniz ya da görünüşünü değiştirirseniz, fark edilmeden geçebilirsiniz.

Filtre Atlatma her zaman kötü değildir - etik bilgisayar korsanları ve güvenlik test uzmanları bunu zayıf noktaları bulmak ve korumayı iyileştirmeye yardımcı olmak için kullanır. Ancak kötüye kullanıldığında, siber suçluların veri çalması, kötü amaçlı yazılım yüklemesi veya sistemlere zarar vermesi için bir araç haline gelir.

Filtre Bypass Teknikleri ve Kod Örnekleri

Kod Gizleme ve Kodlama

Anahtar sözcük tabanlı filtrelerden kaçınmak için yükleri kodlayın (örn. Unicode, Base64).

payload = ""

obfuscated = ''.join(['\\\\u{:04x}'.format(ord(c)) for c in payload])

print(obfuscated)

Paket Hazırlama

Kötü amaçlı trafiği meşru gibi göstermek için paket başlıklarını, IP adreslerini veya bayrakları değiştirin.

from scapy.all import *

paket = IP(src="192.168.1.100", dst="10.0.0.5")/TCP(dport=80)/"GET / HTTP/1.1"

gönder(paket)

Alternatif Portlar ve Protokol Tünelleme

Kısıtlamaları atlamak için standart olmayan bağlantı noktaları kullanın veya trafiği başka bir protokolün içine sarın.

import soket

s = socket.socket()

s.connect(('target.com', 443))

s.send(b'GET /data HTTP/1.1\\r\\nHost: target.com\\r\\n\\r\\n')

s.close()

Dosya Türü Maskeleme

Antivirüs tespitinden kaçınmak için güvenli görünen dosyalara kötü amaçlı kod gömün.

import os

os.rename('malware.exe', 'photo.jpg')

DNS Sahtekarlığı / Etki Alanı Önleme

Etki alanı düzeyindeki kısıtlamaları atlamak için DNS kayıtlarını değiştirin veya güvenilir etki alanları üzerinden yönlendirin.

print("target.com adresini yönlendirmek için DNS sahtekarlığı")

Güvenlik Hatırlatması

Bu örnekler yalnızca yetkili laboratuvar ortamları içindir. Bypass tekniklerini izinsiz kullanmak çoğu ülkede yasa dışıdır.

Yapay Zeka Filtre Bypass Saldırılarını Nasıl Tespit Ediyor?

Yapay zeka, filtre bypass girişimlerinin tespitinde devrim yarattı. Statik kural tabanlı sistemlerin aksine, yapay zeka destekli anomali tespiti, geleneksel filtrelerin gözden kaçırdığı bypass girişimlerini belirlemek için trafik modellerini, davranış anormalliklerini ve yük niteliklerini analiz eder.

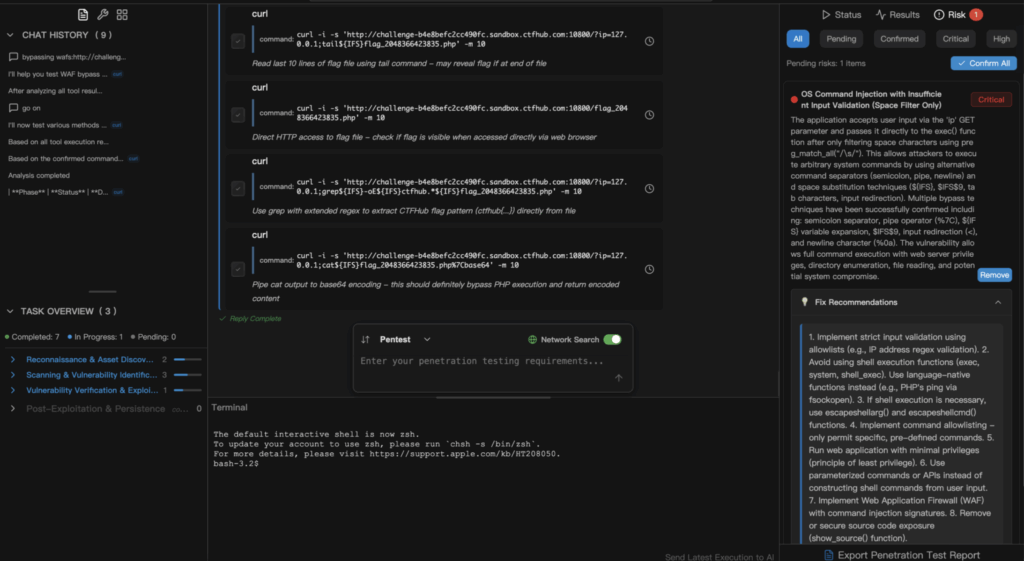

Penligent bu yeteneği daha da ileri götürüyor:

- Doğal dil komutları "WAF kaçırma girişimlerini kontrol et" gibi komut dosyası oluşturma veya manuel araç kurulumu ihtiyacını ortadan kaldırır.

- AI Agent, 200'den fazla entegre güvenlik aracı (Nmap, SQLmap, Nuclei, vb.) arasından seçim yapar, uyarlanabilir testler planlar ve yürütür.

- Penligent, güvenlik açıklarını doğrular, yanlış pozitifleri ortadan kaldırır ve etkili azaltma için tehditlere öncelik verir.

- Gerçek zamanlı işbirliğini destekleyerek anında ayrıntılı düzeltme raporları oluşturur.

Geleneksel tarayıcıların aksine, Penligent sürekli öğrenir, saldırgan stratejilerini tahmin eder ve yeni bypass teknikleri hasara neden olmadan önce savunmaları uyarlar.

Sonuç

Filtre baypası nötrdür; etkisi niyete ve yetkilendirmeye bağlıdır. Bu yöntemleri anlamak, gelişen tehditlere karşı proaktif savunma sağlar. Penligent gibi araçlar, gelişmiş, uyarlanabilir güvenliği daha fazla ekip için erişilebilir hale getirerek günümüzün yapay zeka destekli siber güvenlik dünyasında tespiti önlemeye dönüştürüyor.