İfade AI Pentest Aracı bir dönem yaşıyor, ancak etiket o kadar gevşedi ki artık ortaya çıkardığından daha fazlasını gizliyor. Bazı ürünler bu terimi daha hoş bir arayüze sahip güvenlik açığı taramasından biraz daha fazlasını tanımlamak için kullanıyor. Bazıları ise insan test uzmanına komutlar öneren bir yardımcı pilot anlamına geliyor. Bazıları saldırı yollarını geniş ölçekte doğrulayabilen otonom doğrulama platformları anlamına gelir. Bazıları ise kontrollü laboratuvarlarda keşif, istismar ve muhakeme yapabilen araştırma sınıfı LLM ajanları anlamına geliyor. Bunların hepsini aynı etiket altında toplamak, değerlendirmelerde zaman kaybettiren, beklentileri şişiren ve alıcıların benzerini benzeriyle karşılaştırdıklarını düşünmelerine neden olan türden bir kafa karışıklığı yaratır. Mevcut halka açık toparlamalarda, ürün sayfalarında ve araştırma makalelerinde, en yararlı ayrım artık "AI'ye karşı AI olmayan" değildir. Aracın gerçekten tanınabilir bir sızma testi iş akışı gerçekleştirip gerçekleştiremeyeceği, bağlamı koruyup koruyamayacağı, durum bilgisi içeren uygulamaları ele alıp alamayacağı, etkiyi kanıtlayıp kanıtlayamayacağı ve başka bir mühendisin yeniden üretebileceği kanıtlar üretip üretemeyeceğidir. (Kaçış)

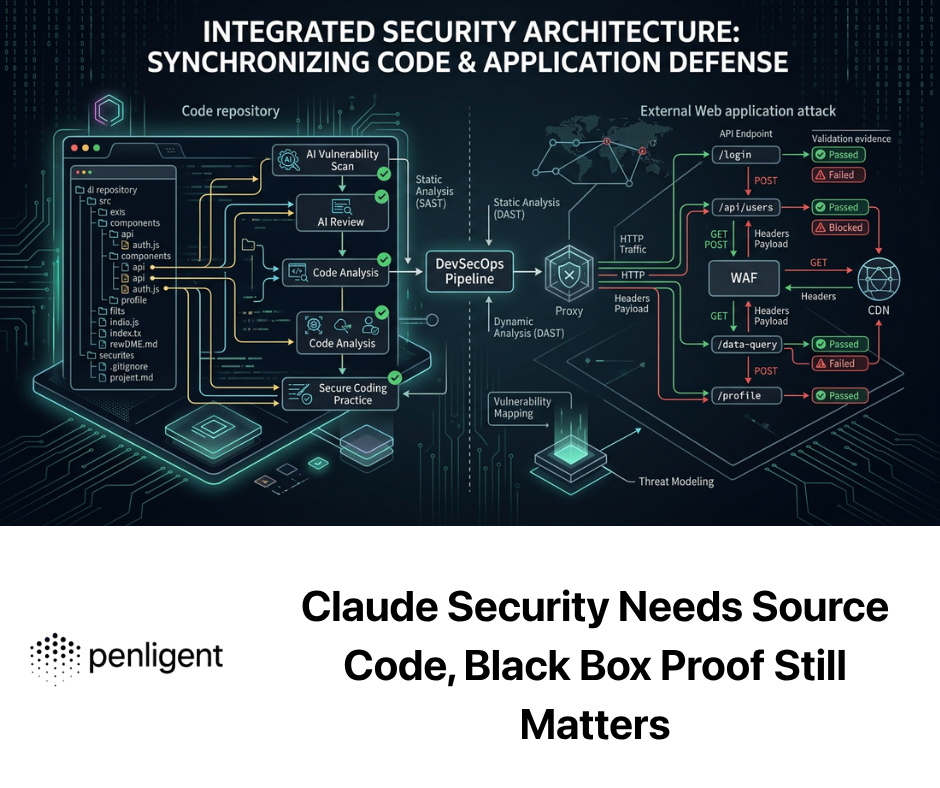

Bu çerçeveleme önemlidir çünkü sızma testinin hala teknik bir anlamı vardır. NIST sızma testini bir sistemin, cihazın veya sürecin güvenliğini tehlikeye atmaya yönelik aktif girişimlere ne ölçüde direndiğini doğrulayan test olarak tanımlar. NIST SP 800-115 ayrıca teknik güvenlik testinin amacının sadece keşif değil, testleri planlama, bulguları analiz etme ve azaltma stratejileri geliştirme olduğu konusunda da nettir. Buna paralel olarak, OWASP Web Güvenlik Testi Kılavuzu, web güvenlik testini bilgi toplama, kimlik doğrulama, yetkilendirme, oturum yönetimi, girdi doğrulama, iş mantığı testi ve API testini içeren geniş bir disiplin olarak ele almaya devam etmektedir. Bir ürün bu alanda çalışamıyorsa ya da en azından hangi kısımlarını gerçekten kapsadığını açıklayamıyorsa, çoğu mühendisin ifade ettiği şekilde genel bir AI pentest aracı değildir. Yine de faydalı olabilir. Sadece aynı şey değil. (NIST Bilgisayar Güvenliği Kaynak Merkezi)

İşte tam da bu noktada birçok güncel piyasa sayfası yanlışlıkla doğruyu söylüyor. 2025 ve 2026'da YZ pentesting ile ilgili en güçlü kamu yazıları, aynı bir avuç yeteneğe geri dönüyor: iş mantığını anlamak, doğrulanmış durumu korumak, istismar kanıtı üretmek, gerçek mühendislik iş akışlarıyla entegre olmak ve yazılım değiştikçe sürekli olarak yeniden test etmek. Satıcılar mimari, fiyatlandırma veya hedef pazar konusunda anlaşmazlığa düştüklerinde bile, bu değerlendirme kriterleri tekrar tekrar ortaya çıkıyor. Görünür pazar konsensüsü, gerçek bir yapay zeka pentest aracının aşağıdakileri açıklayıp açıklayamayacağı ile tanımlanmadığıdır nmap hoş bir İngilizce ile çıktı. Ham sinyalin saldırı yollarına, istismar doğrulamasına ve savunulabilir kanıtlara dönüştüğü işin zor kısmını yapıp yapamadığına göre tanımlanır. (Kaçış)

Yapay Zeka Pentest Aracı Ne Değildir?

Birçok kafa karışıklığı kötü bir varsayımla başlar: güvenlik açıkları hakkında konuşmak için LLM kullanan herhangi bir şeyin otomatik olarak "pentesting" olduğu. Öyle değildir. Sohbet katmanına sahip bir tarayıcı bulguları özetleyebilir. Bir kural motoru önem derecesi atayabilir. Bir yardımcı pilot, çalıştırılacak bir sonraki komutu önerebilir. Bunlar faydalı özelliklerdir, ancak kendi başlarına sızma testine geçmezler. Sızma testi aktif, uyarlanabilir ve kanıt odaklıdır. Hedefin kasıtlı baskı altında nasıl davrandığı ile ilgilidir, sadece bilinen bir modelin bir yanıtla eşleşip eşleşmediği ile değil. Bu fark, durum, yetkilendirme ve iş akışı mantığının gerçek riski belirlediği API'lerde ve modern web uygulamalarında daha da önemlidir. (OWASP)

OWASP'ın mevcut kılavuzu bu noktayı herhangi bir pazarlama kopyasının yapabileceğinden daha keskin bir şekilde ortaya koymaktadır. Mevcut OWASP Top 10 sürümü 2025 sürümüdür ve OWASP, bozuk erişim kontrolü ve enjeksiyonu temel web riskleri olarak ele almaya devam etmektedir. API Security Top 10 2023, Bozuk Nesne Seviyesi Yetkilendirmesini API1'e koyarak API'lerin nesne tanımlayıcılarını yollar, üstbilgiler ve yükler arasında açığa çıkardığını ve kullanıcı tarafından sağlanan tanımlayıcılara dokunan her işlevde yetkilendirmenin doğrulanması gerektiğini vurgulamaktadır. OWASP'ın API'lere yönelik SSRF kılavuzu da aynı derecede açık sözlüdür: Bir API, kullanıcı tarafından sağlanan URL'leri doğrulamadan uzak kaynakları getirirse, saldırganlar uygulamayı, korumalı iç sınırlar boyunca bile beklenmedik hedeflere hazırlanmış istekler göndermeye zorlayabilir. Bu, genel bir tarayıcının veya regex ağırlıklı DAST motorunun parladığı bölge değildir. Bir aracın rolleri, nesneleri, durum geçişlerini ve yan etkileri anlaması gereken bölgedir. (OWASP)

"Tarayıcı artı sohbet robotu" ifadesinin bu kadar kullanışlı bir negatif test haline gelmesinin nedeni budur. Eğer bir platform çoğunlukla bilinen zayıflık sınıflarını keşfediyor, ardından çıktıyı triyaj ve raporlama için bir LLM'ye aktarıyorsa, saldırı derinliğini önemli ölçüde artırmadan operasyonları iyileştirebilir. Bu yine de faydalı olabilir. Ekipler daha iyi raporlama, daha düşük yanlış pozitif işleme sürtünmesi ve biletleme sistemlerine daha hızlı aktarımdan kesinlikle fayda sağlar. Ancak bu, gerçek bir uygulamada çok adımlı bir yetkilendirme açığını tespit edebilen, akışlar boyunca kimlik doğrulamayı canlı tutabilen, araçları seçebilen, çıktıları ayrıştırabilen, planını uyarlayabilen ve yalnızca güvenli bir kanıta ulaştığında ya da neden daha fazla ilerleyemediğini açıklamak için yeterli kanıt topladığında durabilen bir sistemle aynı şey değildir. Mevcut YZ pentest araçlarının kamuya açık karşılaştırmaları giderek tam da bu boşluk etrafında dönüyor. (Kaçış)

2026'da Pazarın Dört Şekli

Bugün AI pentesting pazarını anlamanın en kolay yolu, her satıcıyı tek bir satırda sıralamaya çalışmak yerine onu dört şekle ayırmaktır.

İlk şekil araştırma ve açık kaynaklı ajan çerçevesi. PentestGPT bu kategorideki en tanınmış örnektir. Orijinal makale bunu, alt görevler arasında bağlamı korumak için kendi kendine etkileşime giren üç modüle sahip LLM ile güçlendirilmiş otomatik bir sızma testi aracı olarak çerçevelemiş ve makalenin karşılaştırmasında kullanılan temel modele göre yüzde 228,6'lık bir görev tamamlama iyileştirmesi bildirmiştir. Mevcut halka açık sitesi, yeni boru hattını keşiften istismara kadar özerk olarak konumlandırıyor. Bunun etrafında, açık kaynak ekosistemi genişledi: halka açık listeler artık yaygın olarak PentAGI, HexStrike AI, Strix, CAI, Nebula, Neurosploit ve Deadend CLI'yi içeriyor. Bu sistemler, alanın gidişatını göstermeleri ve saldırı mühendisleri için gerçek bir deney alanı sağlamaları açısından önemlidir. Ancak aynı zamanda genellikle parçalı, mühendislik ağırlıklı ve üretim olgunluğu açısından dengesizdirler. (arXiv)

İkinci şekil ise otonom doğrulama platformugenellikle istismar yollarına, operasyonel gerçekçiliğe ve yüksek hacimli değerlendirmeye odaklanır. Horizon3'ün NodeZero genel konumu bu segmente iyi bir örnektir: şirket içi, bulut ve hibrit altyapıda otonom pentesting, ölçekte ve katı kapsam veya frekans kısıtlamaları olmadan çalışmaya vurgu yapar. Bu segment, sorunun "bir insanın düşünmesine yardımcı olmak" değil, "bir saldırganın gerçekte ne kadar ileri gidebileceğini sürekli olarak doğrulamak" olduğu durumlarda en güçlü olma eğilimindedir. Buradaki mühendislik zorluğu, zarif doğal dil etkileşiminden ziyade güvenilir düzenleme, kanıt oluşturma, tekrarlanabilirlik ve operasyonel güvenlikle ilgilidir. (Horizon3.ai)

Üçüncü şekil ise business-logic-first web ve API test platformu. Mevcut genel karşılaştırmalar bu sınıfı giderek daha fazla durum testi, kimliği doğrulanmış akışlar, BOLA ve IDOR tespiti, istismar kanıtı ve geliştirici tarafından kullanılabilir düzeltme terimleriyle tanımlamaktadır. Bu vurgunun bir nedeni var. Modern uygulamalar, kimse SQL enjeksiyonunun varlığını hatırlamadığı için daha az başarısız oluyor ve daha çok yetkilendirme mantığı, nesne sınırları, rol modelleri ve iş akışı geçişleri ince bir şekilde yanlış olduğu için başarısız oluyor. Bu segmentteki genel yazılar roller, oturumlar, karmaşık kimlik doğrulama, istismar kanıtı ve CI/CD yeniden test desteğini tekrar tekrar vurgulamaktadır. Bunlar tam olarak anlamlı yapay zeka yardımını yüzeysel otomasyondan ayıran özelliklerdir. (Kaçış)

Dördüncü şekil ise insan liderliğinde, yapay zeka destekli hizmet modeli. Bu yaklaşım açıkça uçtan uca insan pentesterlerin yerini almaya çalışmaz. Bunun yerine, insanları keşif testi ve nihai doğrulamadan sorumlu tutarken eşleştirme, önceliklendirme, raporlama veya zenginleştirmeyi hızlandırmak için yapay zekayı kullanır. Ağır düzenlemelere tabi ortamlarda veya hala isimlendirilmiş test uzmanlarını ve planlanmış angajmanları tercih eden kuruluşlarda bu, tamamen ajansal bir yaklaşımdan daha uygun olabilir. Bu aynı zamanda asıl sorunun insanların ortadan kalkıp kalkmaması olmadığını da hatırlatır. Asıl soru, makineler tekrarlayan durum izleme ve kanıt paketleme işlerinin çoğunu devraldığında insan dikkatinin en fazla marjinal değeri nerede yaratacağıdır. (Kaçış)

YZ pentesting ile ilgili en görünür kamuya açık makaleler, farklı bir dil kullansalar bile bu kategoriler etrafında dönmektedir. Bazıları ayrım çizgisini "ajaniğe karşı eski" olarak adlandırıyor. Bazıları bunu periyodik teste karşı sürekli test olarak çerçeveliyor. Bazıları iş mantığından, bazıları istismar zincirlemesinden, bazıları da saldırgan gerçekçilikten bahsediyor. Ancak kategoriler artık o kadar sabit ki, herhangi bir ciddi değerlendirme aslında hangi araç şeklini aradığınıza karar vererek başlamalıdır. Bir hata ödül iş akışı, bir kırmızı ekip altyapı doğrulama programı, PCI ağırlıklı bir işletme ve API öncelikli bir SaaS ekibi, temelde farklı şeylere ihtiyaç duyarken "AI pentesting" satın alabilir. (Kaçış)

Gerçek Bir Yapay Zeka Pentest Aracının İyi Olması Gerekenler

Gerçek bir yapay zeka pentest aracının şu konularda iyi olması gerekir bağlamsadece dil değil. Bu, varlık haritalama, çerçeve parmak izi, uç nokta keşfi ve yeni kanıtlar geldikçe hedefin tutarlı bir zihinsel modelini ileriye taşıma yeteneği anlamına gelir. OWASP WSTG'nin bilgi toplama, saldırı yüzeyi belirleme, uygulama haritalama, çerçeve parmak izi alma ve mimari haritalamayı iş akışının en önüne koymasının bir nedeni vardır. Bu temel olmadan, takip eden her şey gürültülü veya rastgele hale gelir. Birçok "AI" ürünü bulguları iyi bir şekilde anlatabilir. Çok daha azı belirsizlik altında faydalı bir hedef model oluşturabilir ve sürdürebilir. (OWASP)

Ayrıca şu konularda da iyi olması gerekir devlet. Modern yazılım statik bir sayfa koleksiyonu değildir. Roller, oturumlar, JWT'ler, CSRF belirteçleri, OAuth dansları, kiracı bağlamları, yan etkiler, süresi dolan belirteçler, yeniden oynatma pencereleri ve asenkron işlerdir. Mevcut araçların genel karşılaştırmaları, kimlik doğrulama esnekliğini bir ayırıcı olarak işaretlemeye devam ediyor çünkü bu, bir aracın gerçek kullanımda çökmesinin en hızlı yollarından biri. SSO, MFA, çoklu sekme davranışı ya da token rotasyonuna dayanamayan bir sistem, güvenlik ekiplerinin modern uygulamalarda en çok önemsediği kusur türlerini tam olarak gözden kaçıracaktır. Bunun mevcut araç karşılaştırmalarında ortaya çıkmasının nedeni basittir: durum, basit otomasyonun öldüğü yerdir. (Kaçış)

Bir sonraki gereksinim ise yetkilendirme ve iş mantığı farkındalığı. OWASP'ın BOLA ile ilgili API kılavuzu sorunu açıkça ortaya koymaktadır: nesne tanımlayıcıları her yerde görünür ve yetkilendirme kontrolleri eksik olduğunda bunları manipüle etmek genellikle başka bir kullanıcının verilerini veya izinlerini açığa çıkarmak için yeterlidir. OWASP WSTG hala özel yetkilendirme ve iş mantığı testi bölümleri içermektedir çünkü bu sorunlar uç durumlar değildir. Bunlar merkezi hata modlarıdır. Artık önemli olan araçlar, sadece formlara karşı yük sözlüklerini yeniden oynatmak yerine kullanıcı, kaynak, rol, eylem ve iş akışı arasındaki ilişkiler üzerinde mantık yürütebilen araçlardır. (OWASP)

Gerçek bir aracın da şunlara ihtiyacı vardır araç orkestrasyonusadece model muhakemesi değil. Kamu araştırma literatürü aynı ders üzerinde birleşmektedir: LLM'ler planlama, ayrıştırma, bellek ve yürütme sınırlarına sahip yapılandırılmış çok adımlı sistemlere yerleştirildiklerinde pentest için çok daha kullanışlı hale gelirler. PentestGPT'nin çok modüllü tasarımı erken bir sinyaldi. AutoPentester bu fikri daha da ileri götürdü ve daha az insan müdahalesi ile PentestGPT'den daha iyi alt görev tamamlama ve daha geniş güvenlik açığı kapsamı rapor etti. Gerçek dünya sızma testleri için iyi bir LLM ajanını neyin oluşturduğuna dair Şubat 2026 tarihli makale, başarısızlıkları araç ve mühendislik boşlukları ve daha derin planlama/durum yönetimi başarısızlıkları olarak ayırarak resmi daha da keskinleştirdi ve ardından görev zorluğuna duyarlı planlamanın gerekli olduğunu çünkü model ölçeklendirmenin tek başına gerçek dünya kontrol sorununu çözmediğini savundu. Bu tam da uygulayıcıların önemsemesi gereken türden bir ayrımdır. Gösterişli bir sohbet arayüzü, zayıf bir yürütme modelini telafi edemez. (arXiv)

Sonra da kanıt. Doğrulanamayan bir bulgu genellikle dikkat çekmek için yarışan başka bir birikmiş iş kalemidir. Herkese açık ürün sayfalarının giderek daha fazla "istismar kanıtı" pazarlamasının bir nedeni var: "Muhtemelen savunmasız" ile "işte etkiyi gösteren tekrarlanabilir istek zinciri" arasındaki fark, gürültü ile eylem arasındaki farktır. Bu özellikle yapay zeka odaklı araçlar için önemlidir çünkü şüphecilik rasyoneldir. Mühendisler, sistemin gerçekten anlamlı bir şeyi test edip etmediğini ya da sadece makul bir hikaye üretip üretmediğini bilmek isterler. Güvenli kanıt, tekrarlanabilir eserler ve izlenebilir kanıtlar artık birinci sınıf ekstralar değildir. Onlar güven için masa bahisleridir. (Kaçış)

Son olarak, gerçek bir yapay zeka pentest aracı şu konularda iyi olmalıdır kontrol. Operatör sınırları olmadan saldırgan otomasyon olgunluk değildir. Bu risk transferidir. Sızma testi kapsam disiplini, denetlenebilirlik, eylem kontrolleri ve güvenlik politikaları gerektirir. Bu alandaki araçların ürün belgeleri bile artık rutin olarak kullanıcıları yalnızca açık yetkilendirme ile çalışmaları, gürültülü taramalardan veya istismar modüllerinden önce etkiyi değerlendirmeleri ve yapılandırma ve yürütme eserlerini korumaları konusunda uyarmaktadır. Bu yasal bir şablon olarak değerlendirilmemelidir. Bu bir tasarım gereksinimidir. Test iş akışı ne kadar otonom hale gelirse, insanların hedefi tanımlaması, sınırları kilitlemesi, kanıtları incelemesi ve sistem güvenli olmayan bölgeye girmeden önce eylemleri durdurması veya kısıtlaması o kadar önemli hale gelir. (Penligent)

Araştırmalar Hızla İlerliyor, Ancak Gerçek Dünyada Pentesting Hala Zor

YZ pentesting ile ilgili araştırma hikayesi artık göz ardı edilemeyecek kadar güçlü. PentestGPT, LLM'lerin, özellikle planlama, komut oluşturma ve ayrıştırma için yapılandırılmış roller verildiğinde, pentesting iş akışındaki anlamlı alt görevleri yerine getirebileceğini ortaya koymaya yardımcı oldu. AutoPentester daha sonra, daha fazla ajansal orkestrasyonun alt görev tamamlamayı ve güvenlik açığı kapsamını önceki sistemlere göre iyileştirebileceğini gösterdi. Şubat 2026 tarihli "What Makes a Good LLM Agent for Real-world Penetration Testing?" başlıklı makale, 28 sistemi analiz ederek ve iki tür başarısızlık olduğunu savunarak alanı ham iyimserliğin ötesine taşıdı: bazıları daha iyi araçlar ve yönlendirmelerle azaltılabilecek mühendislik hatalarıdır, ancak diğerleri aracıların çabayı nasıl tahsis ettiği, bağlamı nasıl yönettiği ve izlenebilirliği nasıl tahmin ettiği ile bağlantılı daha derin planlama hatalarıdır. Başka bir deyişle, sorun sadece daha iyi bir modele sahip olmak değildir. Daha iyi bir hücum kontrol döngüsüne sahip. (arXiv)

Bu nüans önemli çünkü kamuoyu hala iki kötü uçtan birine sürüklenebiliyor. Aşırı uçlardan biri inkârdır: "LLM'ler pentest yapamaz, bunların hepsi aldatmaca." Diğeri ise büyülü düşünce: "Acenteler bu yıl pentestçilerin yerini alacak." Her ikisi de kanıtlarla uyuşmuyor. Araştırma, uçtan uca iş akışlarında, araç kullanımında, planlamada ve özerklikte gerçek bir ilerleme olduğunu gösteriyor. Aynı zamanda, kıyaslama performansı, üretim ortamlarına temiz bir şekilde aktarılmayan şekillerde sistemleri düzleştirebilir. Wiz'in Ocak 2026'da web korsanlığında insanlara karşı yapay zeka ajanlarıyla ilgili tartışması burada yararlıdır çünkü kontrollü kıyaslama ortamlarının, ilerlemenin kademeli olduğu ve son durumun belirsiz olduğu gerçek dünyadaki hata ödülleri veya sızma testlerinden genellikle daha temiz başarı ölçütlerine sahip olduğunu vurgulamaktadır. Bu gözlem, yapay zeka ajanlarının reddedilmesi olarak okunmamalıdır. Gerçek pentestingin kısmi ilerlemeyi, dallanan hipotezleri ve değişen hedefleri CTF tarzı değerlendirmenin genellikle eksik temsil ettiği şekillerde ödüllendirdiğini hatırlatmak için okunmalıdır. (arXiv)

Sadece demo hızına veya kıyaslama sayılarına dayalı araç değerlendirmelerinin yanıltıcı olmasının nedeni de budur. Temiz bir laboratuvarda başarılı olan bir sistem, üretim SSO akışında, durum bilgisi içeren bir alışveriş sepetinde veya örtük kurallarla dolu çok kiracılı bir yetkilendirme modelinde zorlanabilir. İki ders kitabı enjeksiyonu bulan bir sistem, tekrarlanabilir bir kanıtla kiracı ihlali BOLA'yı tanımlayan bir sistemden daha az değerli olabilir. 2026'da, YZ pentesting üzerine en iyi kamusal yazılar şimdiden "YZ pentesting yapabilir mi?" sorusundan uzaklaşıp daha operasyonel sorulara yöneliyor: ne tür hedefler, hangi kısıtlamalar altında, ne derece kanıtla ve hangi güvenlik ve insan kontrol modeliyle. Bu daha sağlıklı bir konuşmadır. (Kaçış)

Son CVE'ler Doğrulamanın Gürültüyü Yendiğini Neden Kanıtlıyor?

Son zamanlarda ortaya çıkan yüksek etkili güvenlik açıkları, teorik tespit ile pratik saldırı değeri arasındaki mesafeyi ortaya çıkardıkları için faydalı bir akıl sağlığı kontrolüdür.

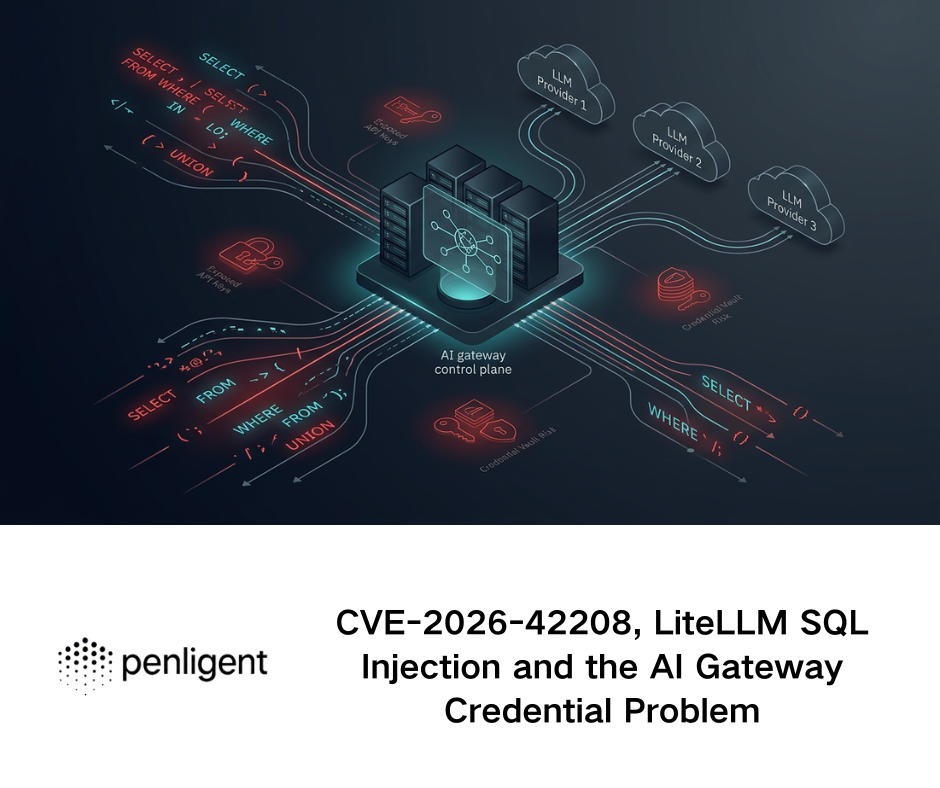

Al BeyondTrust CVE-2026-1731. BeyondTrust'ın Şubat 2026 danışmanlığı, yamaların 2 Şubat'ta yayınlandığını, danışmanlığın 6 Şubat'ta yayınlandığını ve ilk istismar girişimlerinin 10 Şubat'ta gözlemlendiğini söylüyor. Halka açık CISA arama sonuçları da güvenlik açığının Şubat ayında Bilinen Açıklar iş akışına eklendiğini gösteriyor. Burada önemli olan sadece CVE etiketi değildir. Bu operasyonel bir derstir. İnternete dönük uzaktan erişim altyapısı, savunmanın zaman çizelgesini sıkıştırır. Bu bağlamda faydalı bir yapay zeka pentest aracı, yalnızca komut enjeksiyonu tavsiyesinin ne olduğunu bilen bir araç değildir. Etkilenen ürünün açıkta olup olmadığını, sürümleme ve yönetim düzleminin yayınlanan sorunla uyumlu olup olmadığını, erişilebilir saldırı yollarının olup olmadığını ve riskin güvenli bir şekilde doğrulanıp doğrulanamayacağını ve eylem için yeterince hızlı bir şekilde belgelenip belgelenemeyeceğini belirleyebilen bir üründür. (BeyondTrust)

Şimdi bak. Veeam Backup & Replication. Veeam'in Mart 2026 güvenlik bilgileri, kurumsal saldırı zincirlerinin neden tek bir hatadan ibaret olmadığının kompakt bir örneği. Aynı açıklama setinde Veeam, yedekleme sunucusunda kritik bir kimliği doğrulanmış alan kullanıcısı RCE'si, düşük ayrıcalıklı kullanıcıların kaydedilmiş SSH kimlik bilgilerini çıkarmasına izin veren yüksek önem derecesine sahip bir sorun, Windows tabanlı sunucularda yüksek önem derecesine sahip bir yerel ayrıcalık yükseltme ve bir Yedekleme Görüntüleyicisinin postgres kullanıcı. Bu küme, gerçek saldırganların ve gerçek pentesterlerin düşündüklerinin neredeyse bir kontrol listesidir: ayrıcalık sınırları, kimlik bilgisi malzemesi, yedekleme altyapısı, rol istismarı ve sömürü sonrası kaldıraç. Bir tarayıcı sürümleri numaralandırabilir ve belki CVE'leri eşleştirebilir. Gerçek bir yapay zeka pentest aracı, bu kusurların ortamda ne anlama geldiğini, hangi kimliklerin önemli olduğunu, hangi yan yolların açıldığını ve bir savunmacının düzeltme sırasını önceliklendirmek için hangi kanıtlara ihtiyaç duyduğunu modellemeye yardımcı olmalıdır. (Veeam Yazılım)

SQL Server CVE-2026-21262 farklı bir noktaya değiniyor. Microsoft'un 10 Mart 2026 SQL Server güvenlik güncellemeleri, desteklenen sürümlerde ele alınan güvenlik açıkları arasında CVE-2026-21262'yi listelemektedir. Bu, savunuculara tüm önemli saldırgan doğrulamanın parlak web ön uçlarında yaşamadığını hatırlatan türden bir CVE'dir. Veritabanları, ara katman yazılımları, yönetim düzlemleri ve kurumsal hizmet bileşenleri hala teorik zayıflık ve iş etkisi arasındaki yolda yer almaktadır. Doğru yapay zeka pentest aracı, CVE'leri izole başlıklar olarak ele almamalıdır. Bunları ortama duyarlı doğrulama gerektiren sinyaller olarak ele almalıdır: hangi sürümler mevcut, hangi ayrıcalıklar var, ağ erişilebilirliği nasıl görünüyor, hangi bitişik kimlik bilgileri veya hizmet hesapları etkiyi artırabilir ve bu belirli topolojide istismarın gerçekten önemli olup olmayacağı. (Microsoft Desteği)

Başka bir deyişle, son CVE'ler bize sadece neyi yamalamamız gerektiğini söylemez. Bize yeni nesil yapay zeka pentest araçlarının ne hakkında muhakeme yapabilmesi gerektiğini söylerler. Sürüm eşleştirme zemindir. Erişilebilirlik, istismar edilebilirlik, ayrıcalık bağlamı, zincirlenebilirlik ve tekrarlanabilir kanıtlar ise asıl iş. Bu nedenle, "saldırı yolları", "kanıt", "iş mantığı" ve "sürekli yeniden test etme" ile ilgili mevcut kamu piyasası dili sadece moda değildir. Savunma ağrısının gerçek şeklini yansıtır. (Kaçış)

En Önemli Test, Modern Web ve API Gerçekliğini Kaldırabilir mi?

Bir yapay zeka pentest aracını değerlendirmek için kısa bir yol istiyorsanız, tek bir soru sorun: OWASP'ın 2025 ve 2026'da hala en önemli olduğunu söylediği türden sorunları tutarlı bir şekilde test edebilir mi? Bozuk erişim kontrolü OWASP'ın mevcut web kılavuzunun merkezinde yer almaya devam etmektedir ve API güvenlik kılavuzu hala BOLA ile açılmaktadır. Bu tesadüfi değildir. Gerçek uygulamalardaki en zor sorunlar genellikle otomatik olarak parmak izi alınması en kolay olanlar değildir. Rol varsayımlarının, gizli iş akışı geçişlerinin, nesne referanslarının ve hizmetler arasındaki etkileşimlerin içinde yaşarlar. Önemli olan araçlar, bu davranışın canlı bir modelini tutabilen ve ipliği kaybetmeden baskı uygulayabilen araçlardır. (OWASP)

Bu baskı durumsal olmalıdır. Faydalı bir AI pentest aracı, hiperaktif bir fuzzer yerine disiplinli bir test cihazı gibi çalışabilmelidir. Hangi hesapları kullandığını, beklenen yetkilendirme sınırlarının ne olduğunu, hangi istek geçmişinin önemli olduğunu, hangi yan etkilerin zaten gerçekleştiğini ve hangi hipotezlerin hala canlı olduğunu bilmelidir. İşte bu noktada "akıl yürütme", "planlama" ve "etmenli" tasarım tartışmaları moda sözcükler olmaktan çıkıp mühendislik gereklilikleri haline gelmeye başlar. Bir sistem, "A hesabı X kiracısı altında oluşturduktan sonra B hesabı 123 nesnesini görebilmeli mi?" diye soracak kadar durumu iyi koruyamıyorsa, modern API ağırlıklı bir yığında en yüksek değerli işler için hazır değildir. (Kaçış)

Aynı mantık SSRF için de geçerlidir. OWASP'nin mevcut API kılavuzu, SSRF kusurlarının API'lerin kullanıcı girdisini doğrulamadan uzak kaynakları getirdiğinde ortaya çıktığını ve modern uygulama geliştirmenin bunları daha yaygın ve daha tehlikeli hale getirdiğini belirtmektedir. Gerçek bir saldırı aracı bu veri akışlarını keşfedebilmeli, uzaktan getirme işlevselliğinin nerede olduğunu anlayabilmeli, güvenli doğrulama yolları oluşturabilmeli ve hem girdiyi hem de sonuçta ortaya çıkan giden davranışı açıklayan kanıtları kaydedebilmelidir. Temel fark, yapay zekanın SSRF'nin ne anlama geldiğini bilmesi değildir. Aradaki fark, ilk etapta SSRF rotasını bulmak için uygulamayı yeterince iyi modelleyip modelleyemediği ve rastgele yük püskürtmeye dönüşmeden bunu kanıtlayıp kanıtlayamadığıdır. (OWASP)

Güvenlik Mühendisleri için Pratik Bir Değerlendirme Çerçevesi

Aşağıda, bir ürün olduğunu iddia eden herhangi bir ürünü değerlendirmek için kullanacağım basit bir çalışma matrisi bulunmaktadır. AI Pentest Aracı. Bu, strateji olarak giydirilmiş bir tedarik kontrol listesi değildir. Ürün taleplerini mühendislik gerçekliğine geri döndürmenin bir yoludur.

| Yetenek | "İyi" neye benzer | Zayıf araçlar ne yapar |

|---|---|---|

| Hedef modelleme | Varlıkların, çerçevelerin, rollerin, uç noktaların ve güven sınırlarının kullanılabilir bir haritasını oluşturur | Uygulamayı düz bir URL kümesi olarak ele alır |

| Doğrulama esnekliği | SSO, oturum değişiklikleri, token yenileme ve rol değiştirme işlemlerinde hayatta kalır | Durum değişir değişmez kırılır |

| Yetkilendirme testi | BOLA, IDOR, rol kayması, kiracı izolasyonu ve mülk düzeyinde maruziyeti test eder | Çoğunlukla kimliği doğrulanmamış genel yolları kontrol eder |

| Araç orkestrasyonu | Doğru araçları seçer ve çalıştırır, sonuçları ayrıştırır ve sonraki adımları uyarlar | Geri bildirim döngüleri olmadan genel komutlar üretir |

| Kanıt kalitesi | Tekrarlanabilir talep zincirleri, eserler ve güvenli kanıtlar üretir | Çok az teknik desteğe sahip özetler üretir |

| CVE işleme | Tavsiye verilerini gerçek erişilebilir saldırı yollarına bağlar | Sürüm eşleştirmede durur |

| Güvenlik kontrolleri | Kapsam kilitleri, eylem kontrolleri, denetim günlükleri, durdurma koşulları | Belirsiz "yapay zekaya güven" iş akışı |

| Yeniden Test | Düzeltmelerden sonra yeniden doğrulama yapabilir ve önceki kanıtları karşılaştırabilir | Her çalıştırmayı yeni bir tarama olarak ele alır |

| Raporlama | Geliştirici tarafından kullanılabilir bulgular ve yönetici tarafından okunabilir özetler sunar | Ham çıktıyı veya sığ düzyazıyı döker |

| İnsan kontrolü | Operatörlerin hedefleri düzenlemesine, eylemleri kısıtlamasına ve muhakeme çıktılarını incelemesine olanak tanır | Karar alma mekanizmasını otomasyon sihrinin arkasına gizler |

Bu matris durup dururken icat edilmemiştir. NIST ve OWASP'ın hala gerçek test çalışması olarak tanımladıkları, mevcut AI pentesting pazar sayfalarının spesifik olduklarında vurguladıkları ve mevcut araştırmaların otomatik saldırı muhakemesinin zor kısımları olarak tanımladıkları şeylerin bir sentezidir. Eğer bir satıcı her satırda net bir şekilde konuşamıyorsa, henüz ne satın aldığınızı bilmiyorsunuz demektir. (NIST Bilgisayar Güvenliği Kaynak Merkezi)

İyi bir pratik test, platformu kasıtlı olarak tohumlanmış nesne düzeyinde yetkilendirme açığı, bir SSRF lavabosu, bir token yenileme uç durumu ve yamalanabilir bir CVE'ye sahip en az bir yeni yazılım bileşeni içeren kontrollü bir hazırlama ortamına karşı çalıştırmaktır. Ardından dört soru sorun. Araç ilgili yüzeyi keşfetti mi? Akış boyunca durumunu korudu mu? Yıkıcı olmadan neyin önemli olduğunu kanıtladı mı? Ve arkasında başka bir mühendisin tekrar oynayabileceği eserler bıraktı mı? Bunlardan herhangi birinin cevabı hayır ise, ürün hala faydalı olabilir, ancak henüz "AI pentest aracı" ifadesiyle ima edilen aşamaya geçmemiştir. (OWASP)

İşte bu tür sadece yetkili görev özeti Aslında böyle bir sistemi bir sahneleme veya laboratuvar çalışmasında teslim ederdim:

Sahip olduğumuz ve saldırgan doğrulama için yetkilendirdiğimiz bir uygulamayı ve API ortamını test ediyorsunuz.

Hedef:

- Kiracı izolasyonunun ve nesne düzeyinde yetkilendirmenin kullanıcı rolleri arasında geçerli olup olmadığını doğrulayın.

- Kullanıcı kontrollü URL getirme özelliklerinin SSRF riski oluşturup oluşturmadığını doğrulayın.

- Bilinen açık bileşenlerin erişilebilir saldırı yollarıyla eşleşip eşleşmediğini doğrulayın.

Kurallar:

- Yıkıcı eylemler çalıştırmayın.

- Üretim verilerini dışarı sızdırmayın.

- Tam istismar yerine güvenli istismar kanıtını tercih edin.

- Onaylanan her sorun için istek/yanıt yapıtlarını saklayın.

- Bir test hesabı dışında sunucu durumunu değiştiren herhangi bir eylemden önce durun ve onay isteyin.

Çıktılar:

- Yalnızca teyit edilmiş bulgular

- Tekrarlanabilir talep zincirleri

- Etkilenen rol, nesne veya hizmete bağlı etki bildirimi

- İyileştirmeden sonra önerilen yeniden test adımları

Bu komut istemi kasıtlı olarak sıkıcıdır. Bu bir kusur değil, bir özelliktir. En güçlü yapay zeka pentest iş akışları genellikle en sinematik olanlar değildir. Net kapsamı, açık kanıt gereksinimleri ve katı eylem sınırları olanlardır. Bu aynı zamanda birçok mevcut aracın gerçek işler için mi yoksa sadece demolar için mi üretildiğinin ortaya çıkacağı yerdir. (Penligent)

Ve işte olgun bir sistemin üretebilmesi gereken türden bir bulgu eseri:

{

"bulgu_türü": "BOLA",

"varlık": "api.staging.example.internal",

"affected_endpoint": "GET /v1/invoices/{invoice_id}",

"tested_roles": ["customer_basic", "customer_admin"],

"kanıt": [

{

"rol": "customer_basic",

"istek": "GET /v1/invoices/884193",

"beklenen": "403 Forbidden",

"gözlemlendi": "200 TAMAM"

}

],

"etki": "Kiracılar arası fatura ifşası",

"safe_proof": "Salt okunur erişim onaylandı, hiçbir yazma eylemi gerçekleştirilmedi",

"retest_condition": "Düzeltmeden sonra sahip olmayan nesne erişimi için 403 bekleyin"

}

Savunucuların, YZ pentestinin doğrulanamayan başka bir gürültü akışı olmak yerine mühendislik, yönetişim ve yeniden test iş akışlarına eklenmesini istiyorlarsa ihtiyaç duydukları yapı seviyesi budur. Bu aynı zamanda "kanıt" kelimesinin neden mevcut kamusal ürün dilinde yer almaya devam ettiğini de açıklıyor: ekipler yapay zeka güdümlü sistemleri operasyonel olarak kullanmaya başladığında, kanıt yapısı akıllıca ifadelerden daha önemli hale geliyor. (Kaçış)

Herkese açık GitHub tarafında, Penligent organizasyonu küçük ama yönlendirici olarak bilgilendiricidir. Görünür depolar şunları içerir AI2PentestToolartı çatalları Vulhub ve WebGoat. Bu kombinasyon önemlidir çünkü saldırgan çalışmanın üç bitişik katmanına pratik bir odaklanma önermektedir: araç kullanılabilirliği, savunmasız laboratuvar ortamları ve gerçek test iş akışları. Başka bir deyişle, kamuya açık ayak izi "raporlama paketleyicisi olarak YZ "ye değil, daha çok "pentesterlerin gerçekte kullandığı araçların ve ortamların üzerinde oturan bir operatör katmanı olarak YZ "ye işaret etmektedir. (GitHub)

Bu ayak izindeki en açık kamusal eser AI2PentestTool. README, yeniden deneme mekanizmaları, hata kurtarma, tam günlük kaydı ve macOS, Linux ve Windows rehberliğinde çapraz platform davranışı ile penetrasyon testi araç paketleri için yapay zeka odaklı otomatik bir yükleyiciyi açıklar. Aynı depoda, ağ taraması, bilgi toplama, web uygulaması testi, ağ araçları ve SSL/TLS analizi dahil olmak üzere 15 ortak araç için destek herkese açık olarak listelenmektedir nmap, masscan, biriktirmek, theHarvester, gobuster, sqlmap, dirsearch, wfuzz, niktove sslyze. Daha da önemlisi, Penligent'in kendi belgeleri, dağıtımı hızlandırmak için otomatik kurulum ve yapılandırma içe aktarma için resmi yol olarak bu depoya bağlanır. Bu, AI2PentestTool'u bir yan projeden daha fazlası yapar. Bu, kamu operasyonel hikayesinin bir parçasıdır. (GitHub)

Ürün tarafında, Penligent'in halka açık sitesi platformu şu anda yapay zeka pentesting görüşmesinde en önemli olan özellikler etrafında konumlandırıyor: son CVE'ler için tarama, tek tıklamayla kavram kanıtı komut dosyaları oluşturma, kanıt öncelikli sonuçlar, operatör kontrollü iş akışları ve geniş bir Kali araç seti ile entegrasyon. Herkese açık dokümanlarda Penligent'ın Kali'de halihazırda yüklü olan araçları çağırabileceği de belirtiliyor ve herkese açık sitede doğrulanmış bulgular, tekrarlanabilir eserler ve daha ajan bir saldırı iş akışı tekrar tekrar vurgulanıyor. Herhangi bir ekibin Penligent'ı başka bir platforma tercih edip etmeyeceği hedef türüne, bütçeye, iş akışı tercihlerine ve uygulama derinliğine olan güvene bağlı olacaktır. Ancak yalnızca kamuya açık materyallere dayanarak, platform en iyi şekilde bir agentic hücum tezgahı dar bir tarama özetleyicisinden ziyade. Bu, mevcut pazar için doğru şerittir. (Penligent)

Penligent'in anahtar kelimeyle alakalı hale geldiği yer burasıdır AI Pentest Aracı uyum sağlamaya zorlamadan. Bunun için en güçlü durum "yapay zekaya sahip olması" değildir. Artık pek çok şey yapay zekaya sahip. Daha güçlü olan durum, halka açık materyallerinin, mevcut araştırmaların ve uygulayıcılara yönelik karşılaştırmaların gerçekten önemli olduğunu öne sürdüğü yetenek modeliyle uyumlu olmasıdır: gerçek araç düzenleme, doğrulama, kanıt, operatör kontrolü ve pratik dağıtım desteği. Eğer önemsediğiniz boyutlar bunlarsa, Penligent bu görüşmenin bir parçasıdır. İhtiyacınız yalnızca insan liderliğindeki bir danışmanlık sözleşmesi veya dar bir nokta tarayıcısıysa, farklı bir ürün kategorisi daha uygun olabilir. Önemli olan alet sınıfını işle eşleştirmektir, tek bir etiketin her şeyi kapsadığını iddia etmek değil. (Kaçış)

Farklı Alıcılar Aslında Nelere Bakmalı?

Bireysel bir araştırmacı ya da hata avcısıysanız, en iyi yapay zeka pentest aracı genellikle kağıt üzerinde en otonom olanı değildir. Yolunuza çıkmadan hızınızı koruyan araçtır. Hedef modelleme, not tutma, komut oluşturma, çıktı yorumlama ve exploit paketleme konularında yardıma ihtiyacınız vardır. Özellikle teknik açıdan rahatsanız ve maksimum kontrol istiyorsanız, açık kaynaklı çerçeveler ve ajan asistanları burada güçlü bir uyum sağlayabilir. Ancak tam özerklik konusunda büyük vaatlerde bulunurken durumu nasıl koruduklarını veya etkiyi nasıl kanıtladıklarını gizleyen sistemlere şüpheyle yaklaşmalısınız. Bu kullanıcı tipi için esneklik, tedarik cilasından daha önemlidir. (PentestGPT)

API'leri ve web uygulamalarını haftalık olarak gönderen bir AppSec ekibindeyseniz, ağırlık merkezi değişir. Kimlik doğrulama esnekliği, iş mantığı kapsamı, CI/CD yeniden testi ve geliştiriciye hazır kanıtları, teatral istismar demolarından daha fazla önemsemelisiniz. Bu dünyada, BOLA, yetkilendirme sapması, SSRF lavaboları ve iş akışı atlamalarını tutarlı bir şekilde bulan bir araç, genel keşifte etkileyici görünen bir araçtan daha değerlidir. OWASP'ın mevcut web ve API kılavuzu bu önceliği açıkça ortaya koymaktadır ve mevcut ürün karşılaştırmaları giderek bu gerçeklikle uyumlu hale gelmektedir. (OWASP)

Altyapı güvenliği, kırmızı ekip oluşturma veya büyük ölçekte maruz kalma doğrulaması yapıyorsanız, saldırı yolu kanıtı, kimlik bilgisi yolu modellemesi, yanal hareket mantığı ve güvenli doğrulama derinliği daha önemlidir. Uzaktan erişim ve yedekleme altyapısındaki son kurumsal CVE'ler bunu acı bir şekilde açıkça ortaya koymaktadır. Sadece bir ana bilgisayarın savunmasız olduğunu değil, bunun kimlik, ayrıcalık, segmentasyon ve kurtarılabilirlik için ne anlama geldiğini de gösterebilen sistemler istiyorsunuz. Bu, otonom doğrulama platformlarının ve kanıt öncelikli saldırı sistemlerinin en cazip olduğu kullanım durumudur. (Horizon3.ai)

Düzenlemelere tabi veya muhafazakar bir ortamda alıcı konumundaysanız, değerlendirmeniz daha da katı olmalıdır. Eylem kontrolleri, onay kapıları, denetim günlükleri, yeniden test iş akışları ve operasyonel güvenlik tasarımı isteyin. Dünyanın en gösterişli otonom iddiası, arkasında izlenebilir kanıtlar bırakan, biletleme sürecinizle entegre olan ve kapsamınız ve risk iştahınız içinde kalacak şekilde kısıtlanabilen daha sessiz bir sistemden daha az değerlidir. 2026'da, YZ pentestingindeki olgunluk, bir tedarikçinin "YZ ile hackleme" hakkında ne kadar dramatik konuştuğunda değil, kontrol ve tekrarlanabilirliği ne kadar ciddiye aldığında giderek daha görünür hale geliyor. (Penligent)

İleriye Yönelik Doğru Tanım

Peki şu ifade ne olmalı AI Pentest Aracı 2026'da ne demek?

Kapsamlı bir hedefi alabilen, yüzeyi üzerinde mantık yürütebilen, durumu koruyabilen, doğru araçları çağırabilen, kanıtlar değiştikçe uyum sağlayabilen, önemli olanları doğrulayabilen ve arkasında başka bir mühendisin güvenebileceği kanıtlar bırakabilen bir sistem anlamına gelmelidir. Her ortamda tamamen otonom olması gerekmez. İnsan test uzmanlarının yerini alması gerekmez. Tarayıcı çıktısını düzgün bir düzyazı ile özetlemekten daha fazlasını yapması gerekir. Bu standart artık NIST'in kalıcı test tanımında, OWASP'ın gerçek web ve API riskine yaptığı sürekli vurguda, çok ajanlı saldırı iş akışları üzerine yapılan güncel araştırmalarda ve son zamanlarda pazarın kanıt, istismar kanıtı ve sürekli doğrulamaya doğru ilerlemesinde görülebilir. (NIST Bilgisayar Güvenliği Kaynak Merkezi)

Bu kategorideki en değerli araçlar en kendinden emin konuşanlar olmayacaktır. Sinyal ile doğrulanmış risk arasındaki mesafeyi daraltanlar olacaktır. Sözdiziminde durmak yerine iş mantığını anlayacaklardır. Durumu birinci sınıf bir sorun olarak ele alacaklardır. CVE farkındalığını erişilebilir saldırı yollarına bağlayacaklar. Sadece sıfatlar değil, eserler üretecekler. Ve saldırı döngüsünün daha fazlasını otomatikleştirirken bile bir insanı kontrol altında tutacaklar. Yapay zeka pentestinin ciddiye alınmaya değer versiyonu budur. (Kaçış)

İlgili Okuma

- NIST SP 800-115, Bilgi Güvenliği Test ve Değerlendirme Teknik Kılavuzu

- NIST Sözlüğü, Sızma Testi

- OWASP Web Güvenliği Test Kılavuzu

- OWASP Top 10 2025

- OWASP API Güvenlik Projesi

- PentestGPT Kağıdı

- Gerçek Dünya Sızma Testi için İyi Bir LLM Ajanını Ne Yapar?

- BeyondTrust BT26-02 Danışmanlığı, CVE-2026-1731

- Veeam KB4831, Backup & Replication 13.0.1.2067'de Çözülen Güvenlik Açıkları

- Microsoft SQL Server 10 Mart 2026 Güvenlik Güncelleştirmesi, KB5077466

- 2026'da Pentest Yapay Zeka Araçları - Gerçekte Ne İşe Yarıyor, Ne Bozuluyor

- Yapay Zeka Sızma Testi için 2026 Nihai Kılavuzu - Agentik Kırmızı Takım Çağı

- Penligent.ai'nin Otomatik Sızma Testi Aracına Genel Bakış

- Yapay Zeka Güdümlü En İyi Pentest Araçları 2025 - Daha Akıllı Sürekli Güvenlik İçin Rehberiniz

- Pentesting için En İyi Yapay Zeka Modeli, Güvenlik Mühendisleri 2026'da Aslında Ne Kullanmalı?

- PentestGPT Alternatifleri ve Otonom Yapay Zeka Red Teaming'in Yükselişi 2026