गूगल ने पुष्टि की है कि CVE-2026-3909 एक सक्रिय रूप से शोषित Chrome जीरो-डे है, जिसे एक के रूप में ट्रैक किया गया है। स्कीआ में सीमा से बाहर लेखन, और NVD इसे के रूप में वर्गीकृत करता है सीडब्ल्यूई-787 के साथ CVSS v3.1 स्कोर 8.8. गूगल यह भी कहता है कि वाइल्ड में एक्सप्लॉइट गतिविधि मौजूद है, जबकि पर्याप्त उपयोगकर्ताओं को पैच किए जाने तक तकनीकी विवरण सीमित रखे जाते हैं। यह संयोजन अनुभवी रक्षकों को कुछ महत्वपूर्ण बताता है: यह वह समय नहीं है जब हर उस ब्लॉग पोस्ट या कोड स्निपेट पर भरोसा किया जाए जिसमें "PoC" शब्द का उपयोग किया गया हो। यह वह समय है जब पुष्टि किए गए तथ्यों को पुनर्नवीनीकृत अटकलों से अलग किया जाए। (एनवीडी)

वर्तमान सार्वजनिक रिकॉर्ड परिचालन जोखिम स्थापित करने के लिए पर्याप्त है। NVD बग को Google Chrome में Skia में एक सीमा से बाहर लिखने की घटना के रूप में वर्णित करता है, जिसे एक के माध्यम से पहुँचा जा सकता है। बनाया गया एचटीएमएल पृष्ठ. गूगल का 13 मार्च, 2026 का स्टेबल चैनल बुलेटिन वह महत्वपूर्ण वाक्य जोड़ता है जिसकी प्रतिक्रियादाताओं को सबसे अधिक परवाह होती है: Google को पता है कि CVE-2026-3909 के लिए एक एक्सप्लॉइट वाइल्ड में मौजूद है।. OpenCVE का मानकीकृत दृश्य CISA-समृद्ध डेटा के साथ यह भी दिखाता है कि इस मुद्दे को सक्रिय शोषण, के साथ उपयोगकर्ता की सहभागिता आवश्यक है, कोई विशेषाधिकार आवश्यक नहीं, नेटवर्क हमला वेक्टर, और तकनीकी प्रभाव कुल. यह बिल्कुल वही प्रोफ़ाइल है जो सुरक्षा टीमों को तब भी तेज़ी से काम करने के लिए मजबूर करती है जब मूल कारण का विवरण अभी भी कमज़ोर होता है। (एनवीडी)

अभी ऑनलाइन उपलब्ध अधिकांश उच्च-दृश्यता कवरेज एक ही मूल संदेश पर केंद्रित है: तुरंत अपडेट करें, वास्तविक हमलों का अनुमान लगाएं, और व्यवहार करें CVE-2026-3909 के साथ सीवीई-2026-3910, उसी विंडो में घोषित V8 समस्या। BleepingComputer इसे Skia-आधारित आउट-ऑफ-बाउंड्स राइट के रूप में पेश करता है जो ब्राउज़र को क्रैश कर सकता है या संभावित रूप से कोड निष्पादन सक्षम कर सकता है। SecurityWeek इसे एक दुर्भावनापूर्ण-HTML-प्रेरित मेमोरी भ्रष्टाचार बग के रूप में पेश करता है। द हैकर न्यूज़ और मालवेयरबाइट्स दोनों ही इसकी तात्कालिकता, वास्तविक दुनिया में मौजूद होने की स्थिति, और त्वरित पैचिंग की आवश्यकता पर जोर देते हैं। ये लेख उपयोगी हैं, लेकिन वे ज्यादातर वहीं रुक जाते हैं जहाँ रक्षकों को सटीकता की आवश्यकता होती है। जो परत गायब है, वह है संस्करण की सच्चाई, सार्वजनिक "PoC" दावों की विश्वसनीयता, और क्रोम, एज, ChromeOS, और क्रोमियम-आधारित सॉफ़्टवेयर में एक्सपोज़र को कैसे सत्यापित किया जाए। इस लेख में अपना समय इसी पर खर्च किया गया है। (ब्लिपिंगकंप्यूटर)

CVE-2026-3909 PoC, वास्तव में पुष्टि किए गए तथ्य

पुष्ट कोर छोटा है और छोटा ही रहना चाहिए। CVE-2026-3909 में एक Chrome भेद्यता है स्कीया, क्रोम का ग्राफिक्स स्टैक, और वीकनेस क्लास है सीमा से बाहर लेखनसार्वजनिक NVD विवरण में कहा गया है कि यह समस्या एक दूरस्थ हमलावर को तैयार किए गए HTML पेज के माध्यम से सीमा से बाहर मेमोरी एक्सेस करने की अनुमति देती है। Google की अपनी 13 मार्च की एडवाइजरी में उसी बग को एक के रूप में सूचीबद्ध किया गया है। उच्च गंभीरता सुरक्षा सुधार और विशेषताएँ खोजने के लिए गूगल खतरा विश्लेषण समूह पर १० मार्च, २०२६. गूगल भी स्पष्ट रूप से कहता है कि वाइल्ड में एक्सप्लॉइट गतिविधि मौजूद है। ये वे तथ्य हैं जो अफवाहों से अधिक मायने रखते हैं। (एनवीडी)

दूसरा पुष्ट तथ्य यह है कि यह कोई हानिरहित क्रैश बग नहीं है। OpenCVE का CISA-समृद्ध दृश्य दिखाता है गोपनीयता उच्च, अखंडता उच्च, उपलब्धता उच्च, जो NVD CVSS वेक्टर से मेल खाता है एवी:एन/एसी:एल/पीआर:एन/यूआई:आर/एस:यू/सी:एच/आई:एच/ए:एचयह महत्वपूर्ण है क्योंकि यह बताता है कि इस समस्या को केवल एक परेशान करने वाली रेंडरिंग दोष के रूप में नहीं देखा जा रहा है। इसे एक नेटवर्क-पहुंच योग्य, उपयोगकर्ता-प्रेरित, उच्च-प्रभाव वाली ब्राउज़र मेमोरी भ्रष्टता समस्या के रूप में देखा जा रहा है। सरल इंजीनियरिंग शब्दों में, पीड़ित को केवल हमलावर-नियंत्रित सामग्री को रेंडर करना होता है। कोई क्रेडेंशियल नहीं, कोई स्थानीय पैर जमाना नहीं, कोई एक्सटेंशन दुरुपयोग नहीं, कोई जटिल पूर्व शर्तें नहीं। एकमात्र सीमित करने वाला कारक उपयोगकर्ता की इंटरैक्शन है, जो ब्राउज़र के संदर्भ में किसी दुर्भावनापूर्ण पेज पर जाने, किसी लिंक को खोलने, या शत्रुतापूर्ण सामग्री पर रीडायरेक्ट होने जितना सामान्य हो सकता है। (एनवीडी)

तीसरा पुष्ट तथ्य यह है कि CVE-2026-3909 अब में है CISA ज्ञात शोषित कमजोरियाँ कार्यप्रवाह। क्योंकि CISA की साइट यहाँ डायरेक्ट फेटच में आंशिक रूप से ब्लॉक थी, मैंने OpenCVE और NVD संदर्भों के माध्यम से प्रकट CISA-समृद्ध मेटाडेटा पर भरोसा किया। यह समस्या KEV पर जोड़े जाने पर दिखाई देती है। १३ मार्च, २०२६, और OpenCVE एक उजागर करता है अंतिम तिथि 27 मार्च, 2026 KEV मेटाडेटा में। यह केवल संघीय एजेंसियों के लिए ही महत्वपूर्ण नहीं है। व्यवहार में, यह अन्य सभी के लिए एक उपयोगी बाहरी संकेत है कि यह समस्या "गंभीर बग" से "पुष्ट शोषण घटना" में बदल चुकी है।ओपनसीवीई)

CVE-2026-3909 के आसपास संस्करण असंगति, यहीं पर कई सारांश लापरवाह हो जाते हैं।

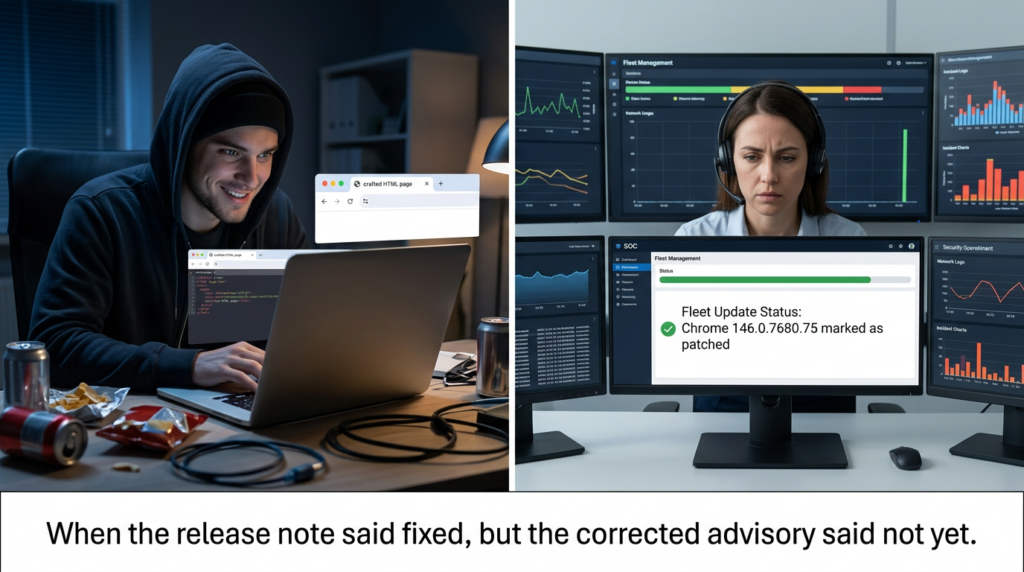

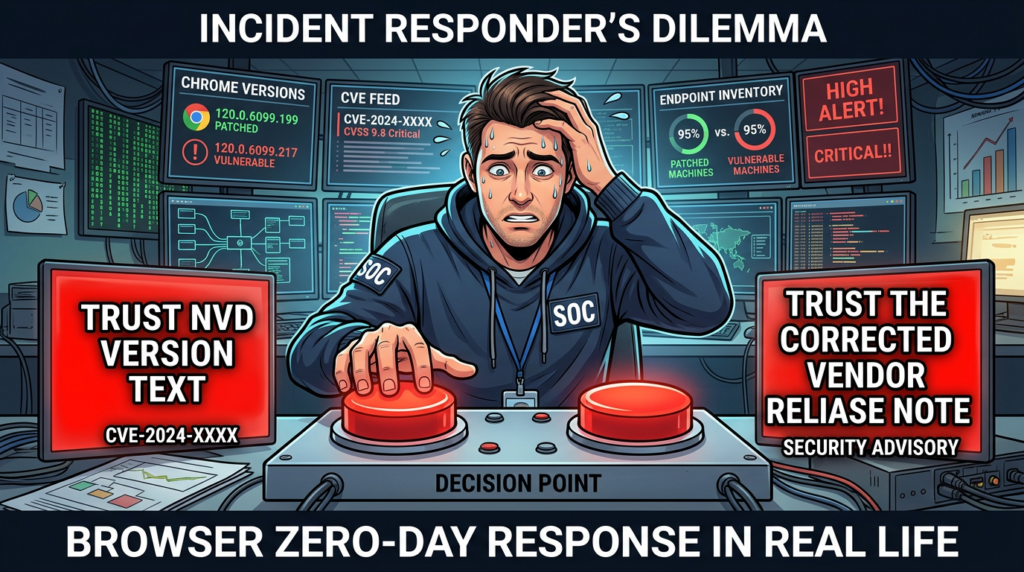

यहाँ वह विवरण है जिसे मिल रही उपेक्षा से कहीं अधिक ध्यान मिलना चाहिए। NVD वर्तमान में कहता है कि Chrome संस्करण 146.0.7680.75 से पहले के प्रभावित हैं। प्रत्यक्ष रूप से, इससे होगा 146.0.7680.75 फिक्स्ड बिल्ड जैसा दिखता है। लेकिन Google की अपनी रिलीज़ टाइमलाइन एक और अधिक अव्यवस्थित कहानी बताती है। Chrome के 12 मार्च के स्टेबल चैनल नोट ने मूल रूप से संकेत दिया था कि 3909 इसका हिस्सा था। 146.0.7680.75/76 अपडेट, फिर 13 मार्च को एक स्पष्ट सुधार जोड़ा गया जिसमें कहा गया कि पिछले नोट्स में शामिल था CVE-2026-3909 त्रुटि से और इसका समाधान भविष्य के अपडेट में उपलब्ध होगा। उसी दिन बाद में, Google ने एक अलग स्टेबल चैनल पोस्ट प्रकाशित की जिसमें कहा गया कि 146.0.7680.80 इसमें 3909 फिक्स शामिल है। यदि आपने केवल मिरर किए गए CVE टेक्स्ट को पढ़ा और कभी विक्रेता की संशोधित रिलीज़ नोट नहीं देखी, तो आप आसानी से किसी सिस्टम को ठीक हुआ बता सकते हैं जबकि वह ठीक नहीं था। (एनवीडी)

यह विसंगति केवल एक लिपिकीय झंझट नहीं है। यह बदल देती है कि रक्षकों को क्या करना चाहिए। यदि आपकी पर्यावरण नीति कहती है "146.0.7680.75 पर कुछ भी पैच किया गया है," तो Google की अपनी संशोधित रिलीज़ फ़्लो कहती है कि यह निष्कर्ष बहुत आशावादी है। CVE-2026-3909 विशेष रूप से। सबसे सुरक्षित परिचालन व्याख्या सीधी है: इस CVE के लिए विक्रेता के संशोधित बुलेटिन की समयरेखा का पालन करें, न कि केवल NVD में प्रतिबिंबित पुराने CNA पाठ का। दूसरे शब्दों में, CVE-2026-3909 के लिए 146.0.7680.80 या उसके बाद के संस्करण को Chrome-पक्ष का विश्वसनीय न्यूनतम समाधान मानें।, क्योंकि यह पहली रिलीज़ है जहाँ गूगल स्पष्ट रूप से कहता है कि फिक्स मौजूद है। (क्रोम रिलीज़)

की तारीख तक १८ मार्च, २०२६, गूगल ने पहले ही स्टेबल डेस्कटॉप को आगे बढ़ा दिया है 146.0.7680.153/154 विंडोज और मैक के लिए और 146.0.7680.153 Linux के लिए। इसलिए यदि आपका फ्लीट अभी तक Stable पर पूरी तरह अप-टू-डेट है, तो आपको स्टॉक Chrome के माध्यम से इस बग का सामना नहीं करना चाहिए। लेकिन कई वातावरण पूरी तरह अप-टू-डेट नहीं हैं। कुछ ब्राउज़र अपडेट को टालते हैं, कुछ पैकेज संस्करणों को पिन करते हैं, कुछ डाउनस्ट्रीम Chromium उपभोक्ताओं पर निर्भर करते हैं, और कुछ यह मान लेते हैं कि "12 मार्च को इसे पैच कर दिया गया था" बिना संशोधित 13 मार्च की नोट की जाँच किए। इसलिए इस संस्करण असंगति को फुटनोट के बजाय एक पूरा अनुभाग मिलना चाहिए। (क्रोम रिलीज़)

संस्करण कहानी को तालिका में समझना आसान है।

| स्रोत | इसमें सुधार के बारे में क्या कहा गया है | रक्षकों को क्या निष्कर्ष निकालना चाहिए |

|---|---|---|

| एनवीडी | 146.0.7680.75 से पहले असुरक्षित | वर्गीकरण के लिए उपयोगी, लेकिन अकेले पर्याप्त नहीं क्योंकि विक्रेता ने बाद में इस विशिष्ट CVE के लिए रिलीज़ प्रवाह को ठीक कर दिया (एनवीडी) |

| क्रोम स्टेबल नोट, 12 मार्च | 146.0.7680.75/76 जारी किया गया, बाद में इसे सुधारकर कहा गया कि 3909 गलती से शामिल हो गया था। | 3909 के लिए 75/76 को विश्वसनीय स्थिर बिंदु के रूप में न मानें (क्रोम रिलीज़) |

| क्रोम स्टेबल नोट, 13 मार्च | CVE-2026-3909 फिक्स के साथ 146.0.7680.80 जारी किया गया | इस समस्या के लिए सुरक्षित Chrome फ़्लोर के रूप में 146.0.7680.80 या बाद का संस्करण उपयोग करें (क्रोम रिलीज़) |

| क्रोम स्टेबल नोट, 18 मार्च | 146.0.7680.153/154 वर्तमान में स्थिर है। | पूरी तरह से अपडेट किए गए स्टेबल फ्लीट्स में पहले से ही फिक्स होना चाहिए (क्रोम रिलीज़) |

PoC शब्द क्यों ध्यान आकर्षित करता है, और क्यों इसे आपके साक्ष्य मानकों को कम नहीं करना चाहिए।

शब्द प्रमाण-संकल्पना यह भेद्यता विमर्श में अतिभारित है। कभी इसका मतलब एक संकुचित क्रैश पुनरुत्पादक होता है। कभी इसका मतलब एक विश्वसनीय एक्सप्लॉइट प्राइमिटिव होता है। कभी इसका मतलब एक एकल प्रदर्शन होता है जो केवल प्रयोगशाला की परिस्थितियों में AddressSanitizer बिल्ड में ही काम करता है। कभी इसका मतलब होता है कि किसी ने ट्रैफ़िक जीतने के लिए एक ब्लॉग पोस्ट में एक अनुमानित स्निपेट कॉपी कर दिया। जब आप खोजते हैं CVE-2026-3909 PoCआप इंटरनेट के एक ऐसे हिस्से में प्रवेश कर रहे हैं जहाँ जानबूझकर उन अर्थों को धुंधला कर दिया जाता है। यह रक्षकों और शोधकर्ताओं दोनों के लिए खतरनाक है।

Google ने एक्सप्लॉइट विवरण प्रकाशित नहीं किए हैं। NVD एक्सप्लॉइट की कार्यप्रणाली प्रकाशित नहीं करता है। विक्रेता की रिलीज़ नोट स्पष्ट रूप से चेतावनी देती है कि बग विवरणों तक पहुंच तब तक प्रतिबंधित रह सकती है जब तक अधिकांश उपयोगकर्ता पैच नहीं हो जाते, और यह जोड़ती है कि यदि बग किसी तीसरे पक्ष की लाइब्रेरी में मौजूद है जिस पर अन्य प्रोजेक्ट्स भी निर्भर हैं, तो प्रतिबंध बने रह सकते हैं। वह वाक्य जितना पहली बार में दिखता है, उससे कहीं अधिक महत्वपूर्ण है। यह स्पष्ट रूप से विक्रेता द्वारा एक लाइव जोखिम-प्रबंधन निर्णय का संकेत देता है: पैच अपनाए जाने तक विवरण को सीमित रखना, विशेषकर यदि प्रभावित कोड के व्यापक निर्भरता संबंधी निहितार्थ हों। जब विक्रेता का यही रुख होता है, तो किसी भी तीसरे पक्ष के पेज द्वारा घंटों के भीतर "पूर्ण PoC" का दावा पहले संदेह का पात्र होता है, न कि विश्वास का। (क्रोम रिलीज़)

एक भरोसेमंद CVE-2026-3909 PoC आमतौर पर इसमें चार गुणों में से कम से कम एक गुण होता। यह विक्रेता या स्पष्ट रूप से पहचाने गए शोधकर्ता से आता। यह पैच डिफ या मूल कारण चर्चा पर आधारित होता, न कि केवल NVD विवरण की गद्य पुनर्कथन। यह स्पष्ट रूप से एक के बीच अंतर करता। दुबारा क्रैश करने वाला, एक मेमोरी भ्रष्टता ट्रिगर, और एक शस्त्र-योग्य शोषणऔर यह पर्याप्त पर्यावरणीय विवरण दिखाएगा जिससे सत्यापन सार्थक हो सके। अभी सार्वजनिक आधिकारिक अभिलेख उस स्तर का खुलासा नहीं करता। इससे यह साबित नहीं होता कि गूगल के बाहर किसी के पास कोई वास्तविक जानकारी नहीं है। इसका मतलब है कि रक्षकों को अप्रमाणित अंशों के आधार पर नीति नहीं बनानी चाहिए।

ब्राउज़र ज़ीरो-डे प्रतिक्रिया में एक्सप्लॉइट PoCs को अतिशयोक्तिपूर्ण महत्व न देने का एक व्यावहारिक कारण भी है। एक लाइव ब्राउज़र घटना में, पहली प्राथमिकता अकादमिक पूर्णता नहीं होती। यह जोखिम कम करना होता है। यदि विक्रेता कहता है कि यह समस्या वाइल्ड में शोषित हो रही है, बग श्रेणी मेमोरी करप्शन है, और ट्रिगर एक तैयार किया गया HTML पेज है, तो आप पहले से ही सही निर्णय लेने के लिए पर्याप्त जानते हैं: पैच करें, सत्यापित करें, डाउनस्ट्रीम उत्पादों का इन्वेंटरी करें, और ब्राउज़िंग-जोखिम नियंत्रणों की समीक्षा करें। "बेहतर PoC" का इंतज़ार करने की इंजीनियरिंग लागत आमतौर पर विश्लेषणात्मक लाभ से कहीं अधिक होती है।

एक डिफेंडर-सेफ CVE-2026-3909 PoC कैसा दिखना चाहिए

यदि आप ब्लू-टीम पक्ष पर हैं, तो उपयोगी PoC हथियारबंद एक्सप्लॉइट कोड नहीं है। उपयोगी PoC एक सत्यापन कलाकृति जो चार सीमित प्रश्नों का उत्तर देता है। क्या हम बड़े पैमाने पर संवेदनशील संस्करणों की पहचान कर सकते हैं? क्या हम पुष्टि कर सकते हैं कि पैच किए गए संस्करण वास्तव में तैनात किए गए हैं? क्या हम उन डाउनस्ट्रीम क्रोमियम-आधारित उत्पादों का पता लगा सकते हैं जिन्होंने संवेदनशील घटक को विरासत में लिया है? और क्या हम स्वयं को यह साबित कर सकते हैं कि हमारा पैच स्टेटमेंट विक्रेता के संशोधित संस्करण की समयरेखा से मेल खाता है?

ऐसा PoC सुरक्षित, पुनरुत्पादन योग्य और परिचालनात्मक रूप से मूल्यवान होता है। इसे RCE की आवश्यकता नहीं होती। इसे हीप ग्रूम की आवश्यकता नहीं होती। इसे रेंडरर-टू-ब्राउज़र प्रक्रिया उन्नयन लॉजिक की आवश्यकता नहीं होती। इसे सटीक संस्करण तुलना, अच्छी इन्वेंटरी कवरेज और साक्ष्य संग्रह की आवश्यकता होती है। परिपक्व सुरक्षा कार्यक्रमों में, ये वे PoC हैं जो वास्तव में सुधार तक पहुंचने के समय को कम करते हैं।

इस लेख के बाकी हिस्सों में PoC का वही अर्थ लिया गया है। यह इसलिए नहीं कि हमलावर पक्ष दिलचस्प नहीं है, बल्कि इसलिए कि हमलावर पक्ष ठीक वहीं है जहाँ सार्वजनिक रिकॉर्ड इस समय जानबूझकर पतला रखा गया है। जिम्मेदार इंजीनियरिंग उपलब्ध साक्ष्यों का अनुसरण करती है।

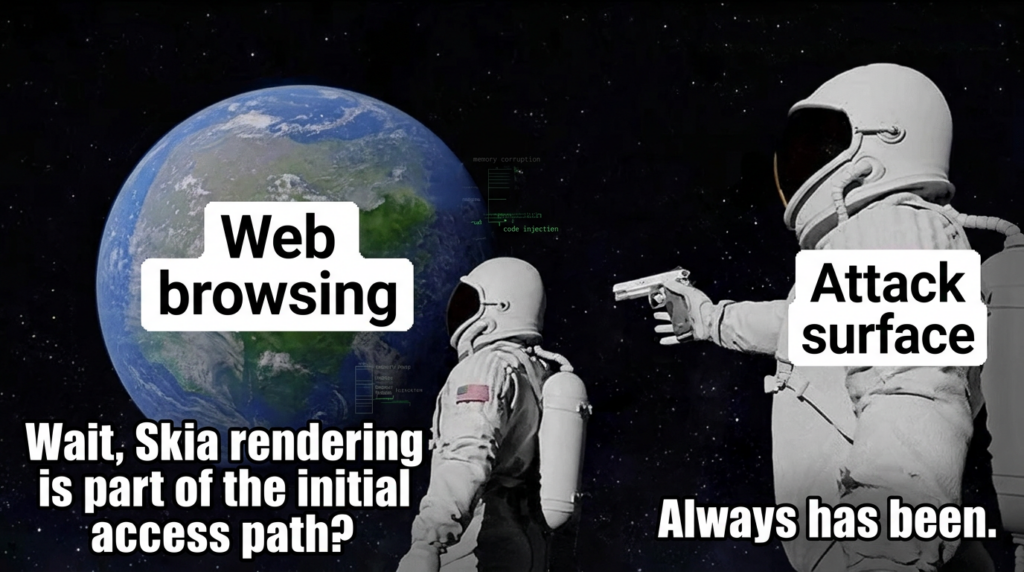

वास्तविक हमले की श्रृंखलाओं में Skia क्यों मायने रखता है

Skia कोई सीमांत सुविधा नहीं है। यह 2D ग्राफिक्स लाइब्रेरी है जो सामान्य ब्राउज़िंग के लिए महत्वपूर्ण पथों को रेंडर करने हेतु पूरे Chromium में उपयोग होती है। जब यह संवेदनशील सतह इस तरह के ग्राफिक्स और रेंडरिंग घटक में होती है, तो जोखिम का दायरा तुरंत एक विशिष्ट API बग से कहीं अधिक व्यापक हो जाता है। SecurityWeek स्पष्ट रूप से परिचालन परिणाम को उजागर करता है: दुर्भावनापूर्ण HTML ग्राफिक्स लाइब्रेरी में मेमोरी भ्रष्टता को ट्रिगर कर सकता है। ब्लीपिंगकंप्यूटर इसी तरह बताता है कि यह कमजोरी ब्राउज़र को क्रैश कर सकती है और कोड निष्पादन तक पहुँच सकती है। इसका मतलब है कि हमले की सतह सामान्य ब्राउज़िंग व्यवहार से अविभाज्य है। यह डेवलपर मोड, केवल-एंटरप्राइज कॉन्फ़िगरेशन, या अस्पष्ट मीडिया कोडेक्स के पीछे सीमित नहीं है। (ब्लिपिंगकंप्यूटर)

यही कारण है कि ब्राउज़र रेंडरिंग पथों में मेमोरी करप्शन बग्स गंभीर घटना प्रतिक्रिया में बार-बार सामने आते रहते हैं। एक ब्राउज़र असल में अविश्वसनीय सामग्री धाराओं के लिए जस्ट-इन-टाइम इंटरप्रेटर होता है। यह उन इकाइयों से डेटा को पार्स करता है, रस्टरइज़ करता है, संकलित करता है, रूपांतरित करता है और कंपोजिट करता है जिन्हें आप नियंत्रित नहीं करते। एक दोषपूर्ण या शत्रुतापूर्ण पेज को केवल एक बार ही एप्लिकेशन को गलत स्थिति में ले जाने की आवश्यकता होती है। जब बग क्लास है सीमा से बाहर लेखनरक्षाकर्ताओं को इसे मानसिक रूप से "हमलावर-नियंत्रित भ्रष्टाचार अवसर" के रूप में अनुवादित करना चाहिए, न कि "लेआउट ग्लिच" के रूप में। इसका यह मतलब नहीं कि हर ट्रिगर विश्वसनीय कोड निष्पादन प्रदान करता है। इसका मतलब है कि प्रारंभिक प्राइमिटिव उस वर्ग में है, जिसके बारे में शोषण डेवलपर्स ने ऐतिहासिक रूप से उचित कारणों से ध्यान दिया है।

उसी सार्वजनिक तथ्यों से यह भी स्पष्ट होता है कि शोषण विवरण दुर्लभ क्यों है। गूगल श्रेय देता है खतरे विश्लेषण समूह समस्या की रिपोर्टिंग के लिए। जब रिपोर्टिंग करने वाली आंतरिक टीम वही होती है जो अक्सर वास्तविक दुनिया में लक्षित दुरुपयोग को ट्रैक करती है, तो अतिरिक्त विवरण की अनुपस्थिति स्वयं एक संकेत है। यह जिम्मेदारी निर्धारित नहीं करता। यह सुझाव देता है कि इसे एक सामान्य बग-बाउंटी हाउसकीपिंग घटना के रूप में नहीं संभाला जा रहा है।क्रोम रिलीज़)

CVE-2026-3909 और CVE-2026-3910 का एक साथ आकलन किया जाना चाहिए।

एक गलती जो मुझे उम्मीद है कि कई संगठन करेंगे, वह है व्यवहार करना CVE-2026-3909 "ग्राफिक्स बग" के रूप में और सीवीई-2026-3910 उन्हें "जावास्क्रिप्ट बग" के रूप में चिह्नित करके फिर उन्हें अलग-अलग कतारों में प्राथमिकता के आधार पर क्रमबद्ध करना। इससे यह समझ नहीं आता कि सार्वजनिक रिपोर्टिंग ने इन्हें इतनी मजबूती से क्यों एक साथ बंडल किया था। गूगल ने एक ही पैच विंडो में दोनों के वास्तविक दुनिया में शोषण की पुष्टि की। NVD वर्णन करता है सीवीई-2026-3910 के रूप में V8 में अनुचित कार्यान्वयन जो दूरस्थ हमलावरों को मनमाना कोड निष्पादित करने की अनुमति देता है रेत के डिब्बे के अंदर एक तैयार किए गए HTML पेज के माध्यम से। The Hacker News और SecurityWeek सहित उच्च-दृश्यता कवरेज इस जोड़ी को असंबंधित रखरखाव मदों के बजाय आपस में जुड़ी तात्कालिकता संकेतों के रूप में देखता है। (एनवीडी)

उस जोड़ी का महत्व इसलिए है क्योंकि आधुनिक ब्राउज़र शोषण शायद ही कभी एक बग से समाप्त होता है। एक रेंडरर-साइड मेमोरी करप्शन समस्या एक चरण के लिए उपयोग की जा सकती है, जबकि एक स्क्रिप्टिंग-इंजन या सैंडबॉक्स-संबंधित समस्या दूसरे चरण का समर्थन करती है। मैं यह दावा नहीं कर रहा हूँ कि गूगल ने 3909 और 3910 को संयोजित करने वाली एक सार्वजनिक एक्सप्लॉइट चेन का खुलासा किया है। उसने नहीं किया है। मैं कह रहा हूँ कि रक्षकों को चेन के संदर्भ में सोचना चाहिए क्योंकि ब्राउज़र स्वयं विश्वास सीमाओं की एक श्रृंखला है। Skia में एक ज़ीरो-डे और V8 में एक, दोनों का एक ही पैच विंडो में सक्रिय रूप से शोषण किया गया, को प्रतिक्रिया टीमों को एकल-CVE अलगाव के बजाय "पूरे ब्राउज़र एक्सपोज़र इवेंट" की सोच की ओर धकेलना चाहिए। यह वास्तुकला और रिलीज़ पैटर्न से एक तर्कसंगत निष्कर्ष है, न कि प्रकाशित श्रृंखला के बारे में कोई दावा। (क्रोम रिलीज़)

उन्हें एक साथ रखने का एक समयरेखा-संबंधी कारण भी है। 12 मार्च के Chrome रिलीज़ नोट में शामिल है सीवीई-2026-3910 और बाद में केवल के समावेश को ही सुधारता है CVE-2026-3909, यह कहते हुए कि बाद वाले को भविष्य के अपडेट में ठीक कर दिया जाएगा। फिर 13 मार्च का नोट प्रभावी रूप से 3909 के लिए आउट-ऑफ-बैंड कैच-अप रिलीज़ है। यदि आप विक्रेता संचार से एक्सपोज़र विंडो का पुनर्निर्माण कर रहे हैं, तो वह विभाजन मायने रखता है। 3910 12 मार्च के फ्लो में तय किया गया था। 3909 13 मार्च के फॉलो-अप की आवश्यकता थी। इसका मतलब है कि 12 मार्च की पैच स्थिति और 13 मार्च की पैच स्थिति दो CVEs के लिए समान नहीं थीं।क्रोम रिलीज़)

वर्तमान में उच्च-दृश्यता वाले लेख जो सही करते हैं, और जो वे आमतौर पर छोड़ देते हैं

वर्तमान में सबसे मजबूत सार्वजनिक कवरेज तीन काम अच्छी तरह से करता है। यह तात्कालिकता बनाए रखता है। यह यह दिखावा नहीं करता कि गूगल ने शोषण के विवरण का खुलासा किया है जबकि उसने ऐसा नहीं किया। और यह 3909 को 3910 से जोड़े रखता है, जो सही परिचालन प्रवृत्ति है। द हैकर न्यूज़ विशेष रूप से स्पष्ट करता है कि दोनों समस्याओं की खोज और रिपोर्टिंग गूगल द्वारा 10 मार्च को की गई थी और हमलों तथा खतरे के कर्ताओं के विवरण को रोक लिया गया है। मालवेयरबाइट्स इस बात पर जोर देने के लिए उपयोगी है कि दोनों बग्स का शोषण दुर्भावनापूर्ण वेबसाइटों के माध्यम से दूरस्थ रूप से किया जा सकता है। ब्लिपिंगकंप्यूटर वेब सामग्री और यूआई तत्वों को रेंडर करने में स्कीया की भूमिका समझाने के लिए मूल्यवान है। सिक्योरिटीवीक संभावित परिणाम को मेमोरी भ्रष्टता के रूप में संक्षिप्त रूप से प्रस्तुत करता है, जो क्रैश या मनमाना कोड निष्पादन को सक्षम कर सकती है। (द हैकर न्यूज़)

इनमें से कई लेख जो छोड़ देते हैं वह है संस्करण-संघर्ष समस्या और "PoC" भाषा को लेकर गुणवत्ता-नियंत्रण समस्याएक तकनीकी पाठक के लिए ये गौण मुद्दे नहीं हैं। ये एक स्पष्ट घटना-प्रतिक्रिया विवरण और एक शोरगुल वाले विवरण के बीच का अंतर हैं। यदि कोई लेख "update to 146.0.7680.75" कहता है, लेकिन 13 मार्च के उस सुधार को स्वीकार नहीं करता जो 3909 को .80 रिलीज़ में स्थानांतरित कर गया था, तो यह भावना में गलत नहीं है, लेकिन यह उस तरह से अधूरा है जो मायने रखता है। यदि कोई लेख PoC शब्द का उपयोग लापरवाही से करता है, बिना अटकलें, क्रैश पुनरुत्पादन और शोषण के बीच अंतर किए, तो यह पाठकों को गलत आर्टिफैक्ट्स पर भरोसा करने के लिए आमंत्रित करता है।

यही कारण है कि पर एक बेहतर लेख CVE-2026-3909 PoC सिर suर्खियों से ज्यादा नाटकीय होने की कोशिश नहीं करनी चाहिए। इसे उन्हें और स्पष्ट करना चाहिए।

क्रोमियम इकोसिस्टम का प्रभाव क्रोम से परे जाता है।

ब्राउज़र की कमजोरियाँ सिर्फ़ Google Chrome डाउनलोड पेज तक सीमित नहीं रहतीं। Microsoft के आधिकारिक Edge सुरक्षा रिलीज़ नोट्स दिखाते हैं कि १६ मार्च, २०२६, माइक्रोसॉफ्ट ने जारी किया एज 146.0.3856.62, स्पष्ट रूप से यह उल्लेख करते हुए कि क्रोमियम टीम ने रिपोर्ट किया CVE-2026-3909 यह कि एक शोषण वाइल्ड में मौजूद है और अपडेट में एक फिक्स शामिल है। यह हर उस वातावरण के लिए मायने रखता है जो Edge पर मानकीकृत है और जिसने यह मान लिया था कि Google का बुलेटिन केवल तभी प्रासंगिक है जब "हम Chrome का उपयोग करते हैं।" ऐसा नहीं था।माइक्रोसॉफ्ट लर्न)

क्रोम रिलीज़ स्ट्रीम यह भी दिखाती है कि यह समस्या ChromeOS और ChromeOS Flex सुरक्षा नोट्स में भी फैल रही है। गूगल के 13 मार्च के ChromeOS स्थिर नोट में दोनों सूचीबद्ध हैं। CVE-2026-3909 और सीवीई-2026-3910 शामिल सुरक्षा सुधारों में, और 16 मार्च के दीर्घकालिक समर्थन चैनल नोट में भी 3909 शामिल है। यह एक और अनुस्मारक है कि ब्राउज़र सुरक्षा प्रतिक्रिया अक्सर एक पारिस्थितिकी तंत्र का अभ्यास है, न कि एकल-पैकेज अभ्यास।क्रोम रिलीज़)

डाउनस्ट्रीम मेंटेनर्स पहले से ही निर्भरता की लहर को प्रतिबिंबित कर रहे हैं। एक ठोस उदाहरण है लिनक्स के लिए टीमें, जिनके GitHub रिलीज़ नोट्स संस्करण के लिए 2.7.12 कहते हैं कि परियोजना आगे बढ़ गई इलेक्ट्रॉन 39.8.2 मरम्मत करना CVE-2026-3909. उस एक उदाहरण को हर Electron ऐप के बारे में एक सार्वभौमिक बयान तक नहीं फैलाया जाना चाहिए, लेकिन यह व्यावहारिक बिंदु साबित करने के लिए पर्याप्त है: डेस्कटॉप सॉफ़्टवेयर में Chromium या Electron को एम्बेड करने वाली टीमों को केवल ब्राउज़र एक्ज़ीक्यूटेबल्स ही नहीं, बल्कि विरासत में मिली ब्राउज़र-कोर की कमजोरियों का भी ऑडिट करना चाहिए। (गिटहब)

यही कारण है कि एक संकीर्ण "क्या हम Google Chrome चलाते हैं, हाँ या नहीं" इन्वेंटरी मॉडल पर्याप्त नहीं है। अधिक सटीक प्रश्न यह है: हमारे फ्लीट में हम क्रोमियम-आधारित रेंडरिंग और स्क्रिप्टिंग इंजन कहाँ-कहाँ चलाते हैं, और प्रत्येक उपभोक्ता के लिए हमारे पास कौन-सा संस्करण प्रमाण है?

संबंधित CVEs जो CVE-2026-3909 को संदर्भ में रखने में मदद करते हैं।

सबसे निकटतम तत्काल साथी है सीवीई-2026-3910, क्योंकि इसे उसी मार्च 2026 की विंडो में प्रकट और ठीक किया गया था और इसे वाइल्ड में एक्सप्लॉइट किए जाने की भी रिपोर्ट मिली थी। NVD इसे V8 की अनुचित कार्यान्वयन बग के रूप में वर्णित करता है जो तैयार किए गए HTML के माध्यम से सैंडबॉक्स के भीतर मनमाना कोड निष्पादन की अनुमति देता है। यहां तक कि एक प्रकट की गई एक्सप्लॉइट चेन के बिना भी, यह जोड़ी पाठकों को उस अवधि के खतरे के परिदृश्य के बारे में कुछ बताती है: ब्राउज़र हमलावर अभी भी मुख्य रेंडरिंग और स्क्रिप्टिंग सतहों से लाभ उठा रहे हैं। (एनवीडी)

अगला संदर्भात्मक एंकर है CVE-2026-2441, फरवरी 2026 से Chrome CSS का जीरो-डे। गूगल के 13 फरवरी के स्टेबल चैनल बुलेटिन में कहा गया है कि यह खामी एक थी सीएसएस में यूज़-आफ्टर-फ्री, पर रिपोर्ट किया गया ११ फरवरी, २०२६, और Google को वाइल्ड में शोषण के बारे में पता था। NVD इसे एक तैयार किए गए HTML पेज के माध्यम से सैंडबॉक्स के अंदर मनमाना कोड निष्पादन की अनुमति देने वाला बताता है। 3909 के साथ तुलना करने पर, सीख यह नहीं है कि CSS और Skia एक ही जोखिम हैं। सीख यह है कि मुख्य ब्राउज़र पार्सिंग और रेंडरिंग सतहें उच्च-प्रभाव वाली बग्स के लिए उपजाऊ जमीन बनी हुई हैं, जो केवल वेब सामग्री से ही पहुँच योग्य हैं। (क्रोम रिलीज़)

तीसरी उपयोगी तुलना है CVE-2023-4863, WebP हीप बफ़र ओवरफ़्लो जिसे Google ने सितंबर 2023 में वाइल्ड में एक्सप्लॉइट किए जाने की भी पुष्टि की थी। उस घटना के आसपास Chrome रिलीज़ नोट्स उसी पैटर्न को दिखाते हैं जिसे डिफेंडरों को अब तक पहचान लेना चाहिए: सक्रिय एक्सप्लॉइटेशन, तेज़ पैचिंग, शुरुआती सीमित विवरण, और एक बग जो उच्च-आवृत्ति वाली सामग्री-प्रसंस्करण पथ में स्थित है। चर्चा में 2023-4863 को लाने का महत्व ऐतिहासिक परिप्रेक्ष्य प्रदान करना है। ब्राउज़र शोषण का जोखिम केवल जावास्क्रिप्ट इंजनों तक सीमित नहीं है। मीडिया, छवि, लेआउट और ग्राफिक्स लाइब्रेरी बार-बार हमलावर-नियंत्रित इनपुट के इतने करीब होती हैं कि वे गंभीर प्रारंभिक पहुँच वेक्टर बन सकती हैं। (क्रोम रिलीज़)

संदर्भात्मक पैटर्न इस प्रकार दिखता है:

| सीवीई | अवयव | कीट वर्ग | सार्वजनिक शोषण की स्थिति | यहाँ यह क्यों मायने रखता है |

|---|---|---|---|---|

| CVE-2026-3909 | स्कीया | सीमा से बाहर लेखन, CWE-787 | गूगल का कहना है कि असल दुनिया में शोषण हो रहा है। | वर्तमान फोकस, क्राफ्टेड HTML के माध्यम से ग्राफिक्स पाथ मेमोरी का भ्रष्टाचार (एनवीडी) |

| सीवीई-2026-3910 | वी8 | अनुचित कार्यान्वयन | गूगल का कहना है कि असल दुनिया में शोषण हो रहा है। | कंपेनियन मार्च 2026 जीरो-डे, 3909 के साथ प्राथमिकता दी जानी चाहिए (एनवीडी) |

| CVE-2026-2441 | सीएसएस | यूज़-आफ्टर-फ्री, CWE-416 | गूगल का कहना है कि असल दुनिया में शोषण हो रहा है। | एक अन्य ब्राउज़र-कोर कंटेंट पाथ में समान 2026 पैटर्न दिखाता है (क्रोम रिलीज़) |

| CVE-2023-4863 | वेबपी | हीप बफ़र ओवरफ़्लो | गूगल का कहना है कि असल दुनिया में शोषण हो रहा है। | ऐतिहासिक अनुस्मारक कि ब्राउज़र कंटेंट पाइपलाइनें बार-बार गंभीर बग्स उत्पन्न करती हैं (क्रोम रिलीज़) |

CVE-2026-3909 के लिए एक वास्तविक उद्यम प्रतिक्रिया कैसी दिखनी चाहिए

सही प्रतिक्रिया निश्चितता के बारे में ईमानदारी से शुरू होती है। आप पूरे शोषण श्रृंखला को नहीं जानते। आप हमलावर समूह को नहीं जानते। आप ठीक-ठीक शोषित HTML पथ को नहीं जानते। लेकिन आप कार्रवाई करने के लिए पर्याप्त जानते हैं। पुष्टि किए गए तथ्य पहले से ही उच्च-प्राथमिकता वाली प्रतिक्रिया का समर्थन करते हैं: वास्तविक दुनिया में शोषण, ब्राउज़र ग्राफिक्स घटक में मेमोरी भ्रष्टता, दुर्भावनापूर्ण सामग्री के माध्यम से उपयोगकर्ता द्वारा ट्रिगर किया गया, और Chromium-आधारित प्लेटफ़ॉर्मों पर इसके बाद के प्रभाव। यह आपातकालीन ब्राउज़र पैचिंग को उचित ठहराने के लिए पर्याप्त है।

दूसरा कदम है कि संस्करण लॉजिक को जहाँ भी लागू किया गया हो, वहाँ सभी जगह ठीक किया जाए। डैशबोर्ड, रनबुक, एसेट पॉलिसी और आंतरिक टिकटों को अपडेट करें ताकि वे उस पुरानी धारणा को दोहराएँ नहीं कि 146.0.7680.75 यह 3909 के लिए विश्वसनीय फिक्स पॉइंट है। आंतरिक स्पष्ट शब्दांकन कुछ इस तरह होना चाहिए: "CVE-2026-3909 के लिए, Chrome Stable बिल्ड्स को 146.0.7680.80 या उसके बाद के संस्करणों में सुधारा हुआ माना जाना चाहिए, Google की संशोधित 13 मार्च की एडवाइजरी के अनुसार।" वह एक वाक्य भविष्य में होने वाली बहुत सी भ्रम की स्थिति को रोकता है। (क्रोम रिलीज़)

तीसरा कदम ब्राउज़र इंजन के अनुसार एक्सपोज़र को मैप करना है, न कि केवल ब्रांड नाम के अनुसार। इसका मतलब है कि Chrome, Edge, ChromeOS, Chromium-आधारित पैकेज बिल्ड, और वातावरण में उपयोग किए जाने वाले Electron-आधारित डेस्कटॉप ऐप्स। सुरक्षा टीमें अक्सर ब्राउज़र आपात स्थितियों का दायरा कम आँकती हैं, केवल यह पूछकर कि आईटी सॉफ़्टवेयर कैटलॉग में क्या पिन किया गया है। डेवलपर्स, विश्लेषक और संचालन टीमें अक्सर केंद्रीय ब्राउज़र मानक के बाहर अतिरिक्त क्रोमियम-आधारित सॉफ़्टवेयर इंस्टॉल करती हैं, और जब संवेदनशील सतह साझा अपस्ट्रीम कोड में होती है तो उन पैकेजों की भी समान जांच की जानी चाहिए।

चौथा कदम सिर्फ इरादा नहीं, बल्कि डिप्लॉयमेंट की पुष्टि करना है। ब्राउज़र इंसिडेंट्स झूठी तसल्ली से भरे होते हैं क्योंकि लोग रिलीज़ नोट्स पढ़कर मान लेते हैं कि डिवाइस पहले से ही मौजूद हैं। गूगल स्पष्ट रूप से कहता है कि स्थिर रोलआउट आने वाले दिनों या हफ्तों में होता है, तुरंत नहीं। BleepingComputer ने नोट किया कि जब उन्होंने मैन्युअल रूप से जांचा तो अपडेट तुरंत उपलब्ध था, लेकिन इसका मतलब यह नहीं कि हर एंडपॉइंट ने इसे पहले ही ले लिया था। केवल वही पैच स्थिति मायने रखती है जिसे आपने मापा है।ब्लिपिंगकंप्यूटर)

CVE-2026-3909 के लिए डिफेंडर-सेफ सत्यापन कोड

इस तरह के लेख में सबसे उपयोगी कोड शोषण कोड नहीं है। यह इन्वेंटरी और सत्यापन कोड है।

Windows पर Chrome और Edge संस्करणों का ऑडिट करें PowerShell

$targets = @(

@{

Name = "Google Chrome"

Paths = @(

"C:\\Program Files\\Google\\Chrome\\Application\\chrome.exe",

"C:\\Program Files (x86)\\Google\\Chrome\\Application\\chrome.exe"

)

SafeMinVersion = [version]"146.0.7680.80"

},

@{

Name = "Microsoft Edge"

Paths = @(

"C:\\Program Files\\Microsoft\\Edge\\Application\\msedge.exe",

"C:\\Program Files (x86)\\Microsoft\\Edge\\Application\\msedge.exe"

)

SafeMinVersion = [version]"146.0.3856.62"

}

)

$results = foreach ($target in $targets) {

foreach ($path in $target.Paths) {

if (Test-Path $path) {

$ver = [version](Get-Item $path).VersionInfo.ProductVersion

[pscustomobject]@{

Product = $target.Name

Path = $path

Version = $ver.ToString()

SafeMin = $target.SafeMinVersion.ToString()

Patched = ($ver -ge $target.SafeMinVersion)

}

}

}

}

$results | Format-Table -AutoSize

यह स्क्रिप्ट जानबूझकर संकीर्ण है। यह केवल एक प्रश्न का उत्तर देती है: क्या स्थानीय डेस्कटॉप ब्राउज़र बाइनरी दो उत्पादों के लिए विक्रेता-पुष्टित सुरक्षित न्यूनतम स्तर पर या उससे ऊपर हैं, जो तुरंत मायने रखने की सबसे अधिक संभावना रखते हैं। यहां Chrome का सुरक्षित न्यूनतम स्तर Google के संशोधित 13 मार्च के रिलीज नोट का अनुसरण करता है। Edge का सुरक्षित न्यूनतम स्तर Microsoft के 16 मार्च के रिलीज नोट का अनुसरण करता है।क्रोम रिलीज़)

बश, लिनक्स और मैकओएस पर क्रोम परिवार की बाइनरी का ऑडिट करें

#!/usr/bin/env bash

check_version () {

local current="$1"

local minimum="$2"

python3 - <= minimum else "false")

PY

}

report_binary () {

local label="$1"

local cmd="$2"

local min="$3"

if command -v "$cmd" >/dev/null 2>&1; then

local raw

raw=$("$cmd" --version 2>/dev/null | grep -Eo '[0-9]+(\\.[0-9]+)+')

if [ -n "$raw" ]; then

local patched

patched=$(check_version "$raw" "$min")

echo "$label | $raw | minimum $min | patched=$patched"

fi

fi

}

report_binary "Google Chrome" "google-chrome" "146.0.7680.80"

report_binary "Google Chrome Stable" "google-chrome-stable" "146.0.7680.80"

report_binary "Chromium" "chromium" "146.0.7680.80"

report_binary "Microsoft Edge" "microsoft-edge" "146.0.3856.62"

यह स्क्रिप्ट जानबूझकर रूढ़िवादी है। क्रोमियम पैकेज पैच को इस तरह से विलंबित या बैकपोर्ट कर सकता है कि संस्करण मैपिंग स्टॉक गूगल क्रोम की तुलना में कम प्रत्यक्ष हो जाती है, इसलिए डिस्ट्रो-प्रबंधित वातावरण में आपको इसे पैकेज मेटाडेटा और विक्रेता-विशिष्ट सलाह के साथ संयोजित करना चाहिए। फिर भी, यह अनप्रबंधित डेवलपर वर्कस्टेशनों और लैब वातावरण के लिए एक उपयोगी प्रारंभिक प्रयास है।

osquery, बेड़े की सूची का संक्षिप्त विवरण

SELECT

name,

version,

path

FROM apps

WHERE

name LIKE '%Chrome%'

OR name LIKE '%Edge%'

OR name LIKE '%Chromium%'

OR name LIKE '%Electron%';

एक osquery-शैली के व्यू का मूल्य यह है कि यह आपके उत्तर को केवल स्पष्ट ब्राउज़र पैकेजों तक सीमित न रखकर व्यापक बनाता है। इस तरह की घटनाओं में, अंधा क्षेत्र आमतौर पर Chrome स्वयं नहीं होता। यह Chromium उपभोक्ताओं की लंबी पूंछ होती है, जिसे कोई भी जांचना भूल गया था।

यदि आपकी टीम पहले से ही वर्तमान Chrome स्थिर संस्करण पर है तो क्या करें

यदि आपके एंडपॉइंट पहले से ही चालू हैं 146.0.7680.153/154 विंडोज़ या मैक के लिए, या 146.0.7680.153 Linux के लिए, आपके तत्काल ब्राउज़र पैच की समस्या स्टॉक Chrome के लिए काफी हद तक हल हो चुकी है। लेकिन यह टिकट का अंत नहीं होना चाहिए। आपको अभी भी चार बाद के झटकों का जवाब देना बाकी है।

पहला, सार्वजनिक शोषण और पूर्ण रोलआउट के बीच की अवधि में क्या कोई एंडपॉइंट उजागर हुए? दूसरा, क्या कोई सिस्टम अस्पष्ट पर बने रहे? .75/.76 यह इस झूठे अनुमान पर निर्मित है कि 3909 पहले ही ठीक हो चुका था। तीसरा, क्या अभी भी कोई अनप्रबंधित या अर्ध-प्रबंधित क्रोमियम उपभोक्ता पीछे रह गए हैं? चौथा, क्या आपकी डिटेक्शन और रिपोर्टिंग पाइपलाइनें ब्राउज़र संस्करण के साक्ष्य को पर्याप्त रूप से संरक्षित करती हैं ताकि आप बाद में उन सवालों का जवाब दे सकें?

यही अंतर है "हमने पैच कर दिया" और "हम अपनी जोखिम की समझ रखते हैं" में। दूसरा ही वह है जिसकी वास्तव में घटना समीक्षाओं को आवश्यकता होती है।

यह बग क्लास बार-बार उच्च-जोखिम वाले ब्राउज़र घटनाएँ क्यों उत्पन्न करती रहती है

इसमें एक गहरा सबक है। CVE-2026-3909 पैच से भी परे। ब्राउज़र सुरक्षा अभी भी एक कठोर सच्चाई से ग्रस्त है: अविश्वसनीय सामग्री एक विशाल मात्रा में नेटिव कोड से होकर गुजरती है। सैंडबॉक्सिंग, सीएफआई, फज़िंग और हार्डनिंग के वर्षों के बाद भी, ब्राउज़र एक सामान्य वर्कस्टेशन पर सबसे समृद्ध हमले के सतहों में से एक बना हुआ है। गूगल के अपने रिलीज़ नोट्स में नियमित रूप से AddressSanitizer, MemorySanitizer, UndefinedBehaviorSanitizer, Control Flow Integrity, libFuzzer, और AFL के आंतरिक उपयोग का उल्लेख होता है। कंपनी उन बचावों में निवेश करना जारी रखती है क्योंकि हमला करने वालों के लिए हमले की सतह लगातार फायदेमंद साबित होती रहती है। (क्रोम रिलीज़)

यही कारण है कि सार्वजनिक वाक्यांश "बस एक ब्राउज़र बग" सुरक्षा टीमों की शब्दावली से गायब हो जाना चाहिए। ब्राउज़र की कमजोरियाँ उद्यम सुरक्षा के किनारे पर मौजूद कोई तुच्छ समस्या नहीं हैं। ये बाहरी सामग्री और उपयोगकर्ता एंडपॉइंट्स के बीच सबसे विश्वसनीय पुलों में से एक हैं। जब ब्राउज़र-कोर बग का सक्रिय रूप से शोषण किया जाता है, तो यह ऑफिस सूट्स, दस्तावेज़ पार्सर्स और मैसेजिंग क्लाइंट्स में मौजूद गंभीर क्लाइंट-साइड जीरो-डे की ही श्रेणी में आता है। प्रवेश का तंत्र साधारण दिख सकता है। शोषण के परिणाम साधारण नहीं होते।

जब एक ब्राउज़र जीरो-डे आता है प्रतिबंधित बग विवरण, मिरर किए गए डेटाबेस में असंगत संस्करण भाषा, और कई क्रोमियम-आधारित निम्नस्तरीय उत्पादकई टीमों के लिए अब मुश्किल हिस्सा सलाहकार को पढ़ना नहीं है। यह खंडित साक्ष्यों को एक विश्वसनीय एक्सपोजर निर्णय में बदलना है। यहीं पर एक ऐसा प्लेटफ़ॉर्म जैसे पेनलिजेंट प्राकृतिक रूप से फिट बैठता है: जादुई सार्वजनिक शोषण उत्पन्न करने का दिखावा करके नहीं, बल्कि विभिन्न परिवेशों में मान्यकरण, संपत्ति-स्तर पर साक्ष्य संग्रह, संस्करण सामान्यीकरण, और प्रतिक्रिया दस्तावेज़ीकरण को मानकीकृत करने में टीमों की मदद करके। यह विशेष रूप से तब उपयोगी होता है जब कोई CVE आधिकारिक सलाहकारों, पैकेज विलंब, और डाउनस्ट्रीम ऐप उत्तराधिकार के संगम पर स्थित हो।क्रोम रिलीज़)

यहाँ एक व्यापक उत्पाद सबक भी है। सुरक्षा टीमों को NVD विवरण को दोहराने वाले और अधिक पृष्ठों की आवश्यकता नहीं है। उन्हें ऐसी प्रणालियों की आवश्यकता है जो अस्पष्टता को कम करें। जैसे कि एक ब्राउज़र इवेंट के लिए CVE-2026-3909, परिचालनात्मक रूप से मूल्यवान वर्कफ़्लो यह है कि यह पता लगाया जाए कि दायरे में आने वाले किन उत्पादों में प्रभावित इंजन एम्बेड है, वास्तविक स्थापित संस्करणों की पुष्टि की जाए, उन्हें संशोधित विक्रेता फिक्स फ्लोर से तुलना की जाए, साक्ष्य संलग्न किए जाएँ, और उन कुछ एंडपॉइंट्स को सामने लाया जाए जिन्हें अभी भी कार्रवाई की आवश्यकता है। इस तरह का सत्यापन-उन्मुख वर्कफ़्लो आधुनिक AI-सहायक सुरक्षा उपकरणों के वास्तविक मूल्य प्रस्ताव के कहीं अधिक करीब है, बजाय दिखावटी एक्सप्लॉइट थिएटर के। यदि आप इस CVE को प्लेटफ़ॉर्म चर्चा से जोड़ने के लिए एक स्वाभाविक स्थान चाहते थे, तो यह वही है।

वह सवाल जिसका कोई भी व्यक्ति लापरवाही से जवाब नहीं देना चाहिए, क्या कोई सार्वजनिक CVE-2026-3909 एक्सप्लॉइट PoC है जिस पर आपको भरोसा करना चाहिए?

मेरा उत्तर जानबूझकर सतर्क है। मैंने 19 मार्च, 2026 तक रक्षकों के लिए आधारभूत सत्य के रूप में माना जाने वाला कोई विश्वसनीय, आधिकारिक, विक्रेता-समर्थित एक्सप्लॉइट PoC नहीं पाया। अधिक महत्वपूर्ण बात यह है कि आधिकारिक स्रोत शोषण तंत्र का खुलासा नहीं करते हैं, और Google स्पष्ट रूप से कहता है कि पैच अपनाए जाने तक बग विवरण प्रतिबंधित रह सकते हैं। इसका मतलब है कि सही इंजीनियरिंग दृष्टिकोण यह नहीं है कि "कोई PoC मौजूद नहीं है" या "हर PoC ब्लॉग नकली है" मान लिया जाए। यह है "मान लें कि सार्वजनिक शोषण विवरण अधूरे हैं और अनौपचारिक सामग्री को तब तक अप्रमाणित मानें जब तक कि वह विश्वसनीय मूल-कारण साक्ष्यों से जुड़ी न हो।"क्रोम रिलीज़)

यह दृष्टिकोण कमजोर नहीं, बल्कि मजबूत है। यह टीमों को टूटी हुई धारणाओं को आंतरिक परीक्षण में लाने से रोकता है। यह सत्यापन को जोखिम-प्रूफ पर केंद्रित रखता है। और यह उस सामान्य जाल से बचाता है जहाँ निम्न-गुणवत्ता वाला सार्वजनिक स्निपेट डैशबोर्ड, हस्ताक्षर या नेतृत्व रिपोर्टिंग का आधार बन जाता है। भेद्यता प्रतिक्रिया में, गलत निश्चितता आमतौर पर स्वीकार की गई अनिश्चितता से अधिक महंगी होती है।

FAQ, वे संक्षिप्त उत्तर जो सुरक्षा इंजीनियरों को वास्तव में चाहिए।

क्या CVE-2026-3909 वास्तविक है और सक्रिय रूप से शोषित किया जा रहा है?

हाँ। Google कहता है कि एक एक्सप्लॉइट वाइल्ड में मौजूद है, और यह समस्या NVD और CISA-समृद्ध मेटाडेटा में सक्रिय रूप से शोषित के रूप में दर्शाई गई है।क्रोम रिलीज़)

कौन सा घटक प्रभावित है

Skia, क्रोमियम ग्राफिक्स लाइब्रेरी, जिसमें बग क्लास को आउट-ऑफ-बाउंड्स राइट और CWE-787 के रूप में ट्रैक किया गया है।एनवीडी)

व्यावहारिक ट्रिगर क्या है?

एक तैयार किया गया HTML पेज। सार्वजनिक स्रोत लगातार इस हमले का वर्णन इस प्रकार करते हैं कि यह दुर्भावनापूर्ण वेब सामग्री के माध्यम से दूरस्थ रूप से ट्रिगर किया जा सकता है, जिसके लिए उपयोगकर्ता की इंटरैक्शन आवश्यक है। (एनवीडी)

मुझे इस CVE के लिए कौन सा Chrome संस्करण सुरक्षित मानना चाहिए?

उपयोग 146.0.7680.80 या बाद का CVE-2026-3909 के लिए विश्वसनीय Chrome फ्लोर के रूप में क्योंकि Google ने 12 मार्च के नोट को सुधारकर फिर 13 मार्च को फिक्स जारी किया। .80 रिहाई। (क्रोम रिलीज़)

किस एज संस्करण में यह सुधार शामिल है?

माइक्रोसॉफ्ट का कहना है 146.0.3856.62 इसमें समाधान है। (माइक्रोसॉफ्ट लर्न)

अगर मैं Chrome का उपयोग नहीं करता हूँ तो क्या मुझे इसकी परवाह करने की ज़रूरत है?

हाँ, यदि आप क्रोमियम-आधारित ब्राउज़र या ऐप्स का उपयोग करते हैं। Edge सीधे प्रभावित है, ChromeOS नोट्स में फिक्स शामिल है, और Electron के डाउनस्ट्रीम उपभोक्ता पहले से ही CVE-2026-3909 से जुड़ी निर्भरता अपडेट्स को रोलआउट कर रहे हैं।माइक्रोसॉफ्ट लर्न)

अंतिम मूल्यांकन

पढ़ने का सबसे उपयोगी तरीका CVE-2026-3909 PoC यह केवल दिखावे की खोज नहीं है। यह इस बात का परीक्षण है कि जब इंटरनेट शोरगुल से भरा हो और विक्रेता जानबूझकर जानकारी कम दे रहा हो, तब आपका सुरक्षा कार्यक्रम सटीक बना रह सकता है या नहीं। यह CVE पुष्टि किया गया, सक्रिय, उच्च-प्रभाव वाला और सामान्य ब्राउज़िंग के माध्यम से पहुँच योग्य है। इसके बारे में सार्वजनिक रिपोर्टिंग तात्कालिकता के मामले में काफी हद तक सही है, लेकिन सटीकता के मामले में अक्सर कमजोर रहती है। मुख्य सटीकता बिंदु ये हैं।

सबसे पहले, यह एक असली Chrome जीरो-डे है। स्कीया, यह कोई अफवाह नहीं है। दूसरा, इसे वास्तविक दुनिया में शोषित किया गया था। तीसरा, फिक्स के आसपास की रिलीज़ इतिहास इतनी अव्यवस्थित है कि आपको Google के संशोधित 13 मार्च के बुलेटिन का पालन करना चाहिए और व्यवहार करना चाहिए। 146.0.7680.80 इस बग के लिए विश्वसनीय Chrome सुधार आधार के रूप में। चौथा, आपको आकलन करना चाहिए CVE-2026-3909 के साथ सीवीई-2026-3910, क्योंकि दोनों का खुलासा एक ही शोषित ज़ीरो-डे विंडो में हुआ था और मिलकर एक व्यापक ब्राउज़र एक्सपोज़र घटना का वर्णन करते हैं। पाँचवाँ, रक्षकों के लिए सबसे उपयोगी PoC एक्सप्लॉइट कोड नहीं है। यह मापनीय प्रमाण है कि आपका फ्लीट वास्तव में पैच किया गया है।

यह उस कीवर्ड के लिए उपयुक्त गंभीर निष्कर्ष है।

अधिक जानकारी के लिए

Google के Chrome रिलीज़ नोट्स, 12 मार्च की सुधार और 13 मार्च की फिक्स के लिए, इस CVE के लिए सबसे महत्वपूर्ण प्राथमिक स्रोत बने हुए हैं। NVD और CVE रिकॉर्ड वर्गीकरण के लिए उपयोगी हैं, लेकिन विक्रेता समयरेखा ही संस्करण की अस्पष्टता को सुलझाती है। परिचालन सारांश के लिए, BleepingComputer, SecurityWeek, The Hacker News, और Malwarebytes वे सबसे मजबूत मुख्यधारा के संदर्भ हैं जिन्हें मैंने समीक्षा किया।क्रोम रिलीज़)

ब्राउज़र-कोर ज़ीरो-डेज़ के व्यापक पैटर्न पर नज़र रखने वाले पाठकों के लिए, पेनलिजेंट के पास पहले से ही एक प्रासंगिक लेख है। CVE-2026-2441, फरवरी 2026 से पहले का Chrome CSS जीरो-डे। (पेनलिजेंट)

ब्राउज़र-शोषण और एआई-सहायित सत्यापन के व्यापक पहलू में रुचि रखने वाले पाठकों के लिए, Penligent के पास एक व्यापक प्रतिफलन भी है। 2025 में शोषित की गई क्रोम की जीरो-डे कमजोरियाँ. (पेनलिजेंट)