OpenClaw ने रिकॉर्ड समय में "रोचक AI एजेंट प्रोजेक्ट" से "सक्रिय सुरक्षा लक्ष्य" का दर्जा हासिल कर लिया। हालिया रिपोर्टों में बताया गया है कि कई खतरे फैलाने वाले OpenClaw तैनातीओं का फायदा उठाकर API कुंजियाँ चुरा रहे हैं और दुर्भावनापूर्ण पेलोड पहुंचा रहे हैं, जबकि समानांतर शोध और सलाहकारियाँ एक व्यापक पैटर्न दिखाती हैं: यह कोई एक बग नहीं है, बल्कि एक इकोसिस्टम-स्तरीय सुरक्षा समस्या है जो उजागर नियंत्रण विमानों, स्थानीय विशेषाधिकार मान्यताओं, असुरक्षित एक्सटेंशन ट्रस्ट और एजेंट वर्कफ़्लो तक फैली हुई है, जो डेटा और निर्देशों के बीच की सीमा को धुंधला कर देती है।साइबर सुरक्षा समाचार)

यदि आप एक सुरक्षा इंजीनियर हैं, तो सबसे महत्वपूर्ण केवल शीर्षक नहीं है। यह घटनाओं के नीचे छिपा पुनरावृत्ति योग्य मॉडल है:

- एक उच्च-विशेषाधिकार प्राप्त स्थानीय एजेंट रहस्य इकट्ठा करता है।

- यह इंटरफेस (वेब, वेबसॉकेट, चैट, स्किल्स, लॉग्स) उजागर करता है।

- उपयोगकर्ता तृतीय-पक्ष क्षमताओं को स्थापित करते हैं।

- हमलावर सामाजिक इंजीनियरिंग + डिज़ाइन की खामियों + कमजोर डिफ़ॉल्ट्स को जोड़कर हमला करते हैं।

- रक्षाकर्ता एक समस्या को तो ठीक कर लेते हैं, लेकिन परिचालन संबंधी जोखिम को अनदेखा कर देते हैं।

वही पैटर्न है जिसकी वजह से OpenClaw 2026 में AI-एजेंट सुरक्षा के लिए इतना उपयोगी केस स्टडी बन गया है। GitHub के एडवाइजरी पेज और OpenClaw रिपॉजिटरी की एडवाइजरी सूचियाँ भी नए प्रकाशित सुरक्षा सुधारों की तेज़ी से बहती धारा दिखाती हैं, जो ठीक वैसी ही है जैसी आप एक ऐसे प्रोजेक्ट में उम्मीद करते हैं जो अपने थ्रेट-मॉडल परिपक्वता से तेज़ी से बढ़ रहा हो।गिटहब)

यह लेख हाल की शोषण लहर, सबसे प्रासंगिक कमजोरियों और सलाहकारों, कौशल-बाज़ार में मैलवेयर की समस्या, और उन व्यावहारिक नियंत्रणों का विश्लेषण करता है जिन्हें टीमों को तुरंत लागू करना चाहिए। इसमें रक्षात्मक पहचान तर्क, सत्यापन चेकलिस्ट, और उदाहरण के रूप में स्वचालन पैटर्न भी शामिल हैं जिन्हें सुरक्षा टीमें बिना किसी को हथियार बनाए आसानी से अपना सकती हैं।

ताज़ा OpenClaw शोषण लहर में क्या हुआ

एक हालिया रिपोर्ट ने वर्णन किया ओपनक्लॉ (पूर्व में मोल्टबॉट / क्लॉडबॉट) का व्यापक शोषण कई हैकिंग समूहों द्वारा दुर्भावनापूर्ण पेलोड तैनात करने और उजागर या कमजोर रूप से संरक्षित इंस्टेंस से API कुंजियाँ चुराने के लिए। रिपोर्टिंग इसे एक सक्रिय अभियान प्रवृत्ति के रूप में पेश करती है, न कि केवल सैद्धांतिक जोखिम के रूप में, जो हालिया OpenClaw कवरेज में देखी गई व्यापक प्रवृत्ति से मेल खाती है।साइबर सुरक्षा समाचार)

साथ ही, अलग-अलग रिपोर्टों और विश्लेषणों ने दस्तावेजीकरण किया है:

- बड़े पैमाने पर इंटरनेट-संपर्कित ओपनक्लॉ तैनाती, जिसमें स्कैन पद्धति/समय-सीमा के आधार पर हजारों से लेकर दसियों हज़ार तक पहुँच योग्य इंस्टेंस शामिल हैं। शिकार.आईओ, उदाहरण के लिए, रिपोर्ट किया गया 17,500 उजागर उदाहरण CVE-2026-25253 एक्सपोज़र हंटिंग पर केंद्रित एक विश्लेषण में। (शिकार.आईओ)

- क्लॉहब / ओपनक्लॉ एक्सटेंशन इकोसिस्टम में दुर्भावनापूर्ण कौशल, मुख्यधारा की कवरेज में कई दुर्भावनापूर्ण ऐड-ऑन/स्किल्स के निष्कर्षों का हवाला दिया गया, जिन्होंने सोशल इंजीनियरिंग और निष्पादन योग्य एक्सटेंशन व्यवहार के माध्यम से क्रेडेंशियल्स और क्रिप्टो परिसंपत्तियों को निशाना बनाया। (सीमा)

- कई सुरक्षा सलाहकारियाँ और CVEs टोकन लीकेज, असुरक्षित कॉन्फ़िग एप्लिकेशन, और लॉगिंग पथ जैसी मुख्य व्यवहारों को प्रभावित करना, जो AI-सहायक वर्कफ़्लो में डाले जाने पर सुरक्षा-संबंधी बन जाते हैं। (एनवीडी)

दूसरे शब्दों में, वर्तमान OpenClaw समस्या को सबसे अच्छी तरह एक के रूप में समझा जा सकता है। संयुक्त हमला सतह:

- प्रकटीकरण जोखिम (इंटरनेट-सामना करने वाले नियंत्रण तल)

- संवेदनशीलता जोखिम (ज्ञात CVEs / सलाह)

- आपूर्ति-श्रृंखला जोखिम (कौशल / विस्तार)

- कार्यप्रवाह जोखिम (लॉग, प्रॉम्प्ट, एआई-सहायक डिबगिंग)

- परिचालन जोखिम (उपयोगकर्ता कोड में पैच तो कर रहे हैं, लेकिन रहस्यों को नहीं बदल रहे हैं या विशेषाधिकारों को कम नहीं कर रहे हैं)

इसीलिए केवल "पैचिंग" पर्याप्त नहीं है।

ओपनक्लॉ इतनी जल्दी इतना मूल्यवान लक्ष्य क्यों बन गया

OpenClaw हमलावरों के लिए उतना ही आकर्षक है जितना यह उपयोगकर्ताओं के लिए है: यह क्षमता को केंद्रित करता है।

मुख्यधारा की कवरेज OpenClaw को एक स्थानीय AI एजेंट के रूप में वर्णित करती है जो उपयोगकर्ता की ओर से कार्य कर सकता है और जिसे स्थानीय फ़ाइलों, स्क्रिप्ट्स, शेल कमांड्स और कनेक्टेड सेवाओं तक व्यापक पहुँच दी जा सकती है। यह संयोजन एजेंट के समझौते को एक में बदल देता है। प्रमाणपत्र चोरी समस्या और, कई वातावरणों में, एक पार्श्वीय गति समस्या। (सीमा)

यह हमले की आर्थिकी को बदल देता है:

- एक सफल समझौता लाभदायक हो सकता है। कई एपीआई कुंजी (एलएलएम प्रदाताओं, क्लाउड टूलिंग, संदेश मंच)

- एजेंट एक के रूप में कार्य कर सकता है भरोसेमंद उप.

- कौशल पारिस्थितिकी तंत्र एक बनाते हैं वितरण चैनल दुर्भावनापूर्ण तर्क के लिए।

- उपयोगकर्ता आबादी में विशेषाधिकार प्राप्त वातावरण वाले डेवलपर्स और पावर उपयोगकर्ता शामिल हैं।

हमलावरों को हर बार एक परिपूर्ण शोषण की आवश्यकता नहीं होती। वे कमजोर तैनाती, अत्यधिक अनुमति वाले एकीकरण और सामाजिक इंजीनियरिंग के संयोजन से जीत सकते हैं।

कोर थ्रेट मॉडल में बदलाव: "ऐप भेद्यता" से "एजेंट कंट्रोल-प्लेन दुरुपयोग" तक

पारंपरिक वेब-ऐप सुरक्षा श्रेणियाँ अभी भी मायने रखती हैं (RCE, प्रमाणिकण बाईपास, कमांड इंजेक्शन, पथ ट्रैवर्सल, SSRF आदि), लेकिन OpenClaw एक नई और अधिक सूक्ष्म समस्या जोड़ता है: एजेंट स्वयं एक निष्पादन समन्वयक है।.

यह तीन सुरक्षा सीमाएँ बनाता है जिन्हें रक्षकों को स्पष्ट रूप से मॉडल करना चाहिए:

1) मानव-से-एजेंट विश्वास सीमा

उपयोगकर्ता सहायक पर अपने इरादे को सुरक्षित रूप से पूरा करने के लिए भरोसा करते हैं। हमलावर दुर्भावनापूर्ण लिंक, दुर्भावनापूर्ण कौशल, नकली सेटअप निर्देश या प्रॉम्प्ट-स्तर की हेरफेर के माध्यम से इसका दुरुपयोग करते हैं।

2) एजेंट-से-प्रणाली विश्वास सीमा

एजेंट को शेल निष्पादन, स्थानीय फ़ाइलें, टोकन और नेटवर्क संसाधनों तक पहुँच प्राप्त हो सकती है। एक बार एजेंट में हेरफेर हो जाने पर, यह एक विशेषाधिकार प्राप्त निष्पादन सतह बन जाता है।

3) डेटा-से-निर्देश सीमा

लॉग, मार्कडाउन, टिप्पणियाँ और "उपयोगी पाठ" बाद में LLM वर्कफ़्लो द्वारा उपभोग किए जा सकते हैं। GitHub का GHSA-g27f-9qjv-22pm एक स्पष्ट उदाहरण है कि कैसे एक लॉगिंग पाथ भी सुरक्षा-संबंधित बन सकता है जब लॉग्स को AI-सहायक डिबगिंग सिस्टम द्वारा पढ़ा जाता है। (गिटहब)

यही कारण है कि कई टीमें शुरुआत में OpenClaw के जोखिम को कम आंकती हैं: वे उस कोड पथ की रक्षा करती हैं जिसे वे पहचानते हैं, लेकिन उस वर्कफ़्लो पथ की नहीं जिसे उन्होंने बनाया है।

अभी की सबसे प्रासंगिक ओपनक्लॉ भेद्यताएँ और सलाहकारियाँ

नीचे वर्तमान OpenClaw शोषण परिदृश्य का विश्लेषण करते समय समझने योग्य सबसे महत्वपूर्ण मुद्दे दिए गए हैं। ये एकमात्र मुद्दे नहीं हैं, लेकिन ये अत्यंत शिक्षाप्रद हैं क्योंकि ये सामान्य वास्तविक-विश्व विफलता पैटर्न से मेल खाते हैं।

CVE-2026-25253: गेटवे URL / टोकन एक्सपोजर चेन

NVD CVE-2026-25253 का वर्णन OpenClaw (जिसे Clawdbot / Moltbot भी कहा जाता है) के 2026.1.29 से पहले के संस्करण में एक समस्या के रूप में करता है जहाँ एक गेटवेयूआरएल मान क्वेरी स्ट्रिंग से प्राप्त किया जा सकता है और OpenClaw बिना किसी प्रॉम्प्ट के स्वचालित रूप से एक WebSocket कनेक्शन बनाता है, एक टोकन मान भेजता है। NVD CVSS v3.1 वेक्टर को सूचीबद्ध करता है। एवी:एन/एसी:एल/पीआर:एन/यूआई:आर/एस:यू/सी:एच/आई:एच/ए:एच और CWE-669। (एनवीडी)

यह भेद्यता उल्लेखनीय है क्योंकि यह एक बार-बार होने वाले एजेंट-सुरक्षा एंटी-पैटर्न को प्रदर्शित करती है:

- उपयोगकर्ता-नियंत्रित इनपुट नियंत्रण-प्लैन राउटिंग को प्रभावित करता है।

- मजबूत सत्यापन/प्रॉम्प्टिंग के बिना स्वचालित कनेक्शन व्यवहार होता है।

- संवेदनशील टोकन वर्कफ़्लो की स्थिति के हिस्से के रूप में प्रेषित किए जाते हैं।

यह OpenClaw इकोसिस्टम में "वन-क्लिक" हमले के परिदृश्यों और टोकन चोरी के जोखिमों पर सार्वजनिक रिपोर्टिंग के साथ भी मेल खाता है।गहराई सबसे पहले डॉट कॉम)

CVE-2026-25593: लोकल वेबसॉकेट कॉन्फ़िग राइट टू कमांड इंजेक्शन

NVD CVE-2026-25593 को एक भेद्यता के रूप में वर्णित करता है जहाँ 2026.1.20 से पहले एक अनाधिकृत स्थानीय क्लाइंट गेटवे वेबसॉकेट API का उपयोग करके कॉन्फ़िग लिख सकता था। कॉन्फ़िग लागू करें और असुरक्षित सेट करें सीएलआईपथ वे मान जिन्हें बाद में कमांड डिस्कवरी के लिए उपयोग किया जाता है, जिससे गेटवे उपयोगकर्ता के रूप में कमांड इंजेक्शन सक्षम हो जाता है। NVD ने 2026.1.20 में इस फिक्स को नोट किया है। (एनवीडी)

यह परिचालनात्मक रूप से महत्वपूर्ण है क्योंकि कई टीमें "केवल स्थानीय" एक्सपोज़र को कम जोखिम वाला मानती हैं। डेवलपर वातावरण में, यह धारणा अक्सर गलत होती है क्योंकि:

- ब्राउज़र-सहायित लोकलहोस्ट पहुँच पैटर्न

- स्थानीय मैलवेयर पहले से मौजूद है

- पोर्ट फॉरवर्ड्स / रिवर्स प्रॉक्सी

- "same machine == safe machine" में अविश्वसनीय भरोसा

GHSA-g27f-9qjv-22pm: वेबसॉकेट हेडर्स के माध्यम से लॉग विषाक्तता (परोक्ष प्रॉम्प्ट इंजेक्शन जोखिम)

GitHub की एडवाइजरी डेटाबेस बताती है कि 2026.2.13 से पहले के संस्करणों में, OpenClaw ने कुछ WebSocket अनुरोध हेडर लॉग किए (जिसमें उत्पत्ति और उपयोगकर्ता-एजेंट) "closed before connect" पथ पर न्यूट्रलाइज़ेशन या लंबाई सीमाओं के बिना। GitHub स्पष्ट रूप से उल्लेख करता है कि यदि कोई अप्रमाणीकृत क्लाइंट गेटवे तक पहुँच सकता है और तैयार किए गए हेडर मान भेज सकता है, तो वे मान लॉग्स में लिखे जा सकते हैं, और यदि लॉग्स को बाद में किसी LLM द्वारा पढ़ा/व्याख्या किया जाता है, तो यह अप्रत्यक्ष प्रॉम्प्ट इंजेक्शन (लॉग पॉइजनिंग) के जोखिम को बढ़ा सकता है। पैच किया गया संस्करण 2026.2.13 के रूप में सूचीबद्ध है। (गिटहब)

यह आधुनिक एआई-एजेंट सुरक्षा पाठ का एक सबसे स्पष्ट मुख्यधारा का उदाहरण है:

एक क्लासिक एप्लिकेशन मॉडल में "कम गंभीरता" वाला मुद्दा एआई-सहायक वर्कफ़्लो में महत्वपूर्ण रूप से महत्वपूर्ण हो सकता है।

GitHub ने इस सलाह को कम गंभीरता (CVSS 3.1) वाला बताया है और कहा है कि यदि आप लॉग्स को LLM या किसी अन्य स्वचालन में नहीं भेजते हैं तो इसका प्रभाव सीमित रहता है। यह शर्त ही परिपक्व रक्षकों को अपने खतरे के मॉडल में ठीक वैसे ही बनाए रखने की जरूरत है, बजाय इसके कि सब कुछ "गंभीर" या "कुछ नहीं" में समेट दिया जाए।गिटहब)

व्यापक सलाहकार चित्र

OpenClaw GitHub सुरक्षा सलाह पृष्ठ प्रकाशित मुद्दों की एक पर्याप्त और सक्रिय धारा दिखाता है, जिसमें फरवरी 2026 के अंत में कई मध्यम/उच्च स्तर के आइटम शामिल हैं। सटीक सूची तेजी से बदलती रहती है, लेकिन मुख्य निष्कर्ष यह है कि OpenClaw का हमला सतह व्यापक है और वास्तविक दबाव में सक्रिय रूप से मजबूत किया जा रहा है।गिटहब)

रक्षाकर्ताओं के लिए, इसका मतलब है कि पैच कैडेंस को के साथ जोड़ा जाना चाहिए जोखिम-आधारित प्राथमिकताकरण और पर्यावरण सत्यापन, न कि सिर्फ़ "जब सुविधा हो तब अपग्रेड करें।"

कौशल पारिस्थितिकी तंत्र की समस्या: जब "एक्सटेंशन" मैलवेयर वितरण बन जाते हैं

OpenClaw का स्किल्स इकोसिस्टम (जिसमें कवरेज में ClawHub संदर्भ शामिल हैं) वह जगह है जहाँ कई टीमें चौंक जाती हैं। कई मीडिया आउटलेट्स ने बताया कि दुर्भावनापूर्ण स्किल्स उपयोगी उपकरणों का भेष धारण कर रहे थे (विशेषकर क्रिप्टो/ट्रेडिंग थीम) और सोशल इंजीनियरिंग तथा निष्पादन योग्य व्यवहारों के माध्यम से सूचना चोरी करने वाला मैलवेयर पहुंचा रहे थे। कवरेज यह भी उजागर करता है कि स्किल्स हानिरहित मेटाडेटा नहीं होते—एक बार इंस्टॉल और सक्षम हो जाने पर ये स्थानीय फ़ाइलों और नेटवर्क के साथ इंटरैक्ट कर सकते हैं।सीमा)

द वर्ज ने OpenSourceMalware के निष्कर्षों की रिपोर्ट की और उपयोगकर्ताओं द्वारा सबमिट किए गए सैकड़ों स्किल्स में मैलवेयर का वर्णन किया, जिसमें क्रिप्टो परिसंपत्तियाँ, एपीआई क्रेडेंशियल्स, SSH क्रेडेंशियल्स और ब्राउज़र पासवर्ड चुराने के लिए डिज़ाइन किया गया व्यवहार शामिल था। यह OpenClaw की लोकप्रियता में वृद्धि और कुछ उपयोगकर्ताओं द्वारा इसे प्रदान की जाने वाली व्यापक स्थानीय शक्तियों का भी उल्लेख करता है।सीमा)

टॉम हार्डवेयर ने इसी तरह ClawHub पर अपलोड किए गए दुर्भावनापूर्ण स्किल्स की रिपोर्ट की, यह जोर देते हुए कि ये स्किल्स निष्पादन योग्य कोड फ़ोल्डर हैं (सैंडबॉक्स किए गए स्क्रिप्ट नहीं), और उपयोगकर्ताओं को दूरस्थ पेलोड प्राप्त करने के लिए अस्पष्ट टर्मिनल कमांड पेस्ट करने का निर्देश देने वाले सामाजिक इंजीनियरिंग पैटर्न दस्तावेजीकृत किए गए हैं।टॉम का हार्डवेयर)

यह सिर्फ एक "मार्केटप्लेस में मैलवेयर" की कहानी नहीं है। यह एक एजेंट विशेषाधिकार वृद्धि कहानी:

- एक्सटेंशन कोड उपयोगकर्ता का विश्वास विरासत में लेता है और अक्सर एजेंट विशेषाधिकार भी।

- दस्तावेज़ीकरण/सेटअप प्रवाहों का दुरुपयोग किया जा सकता है।

- मैनुअल कमांड निष्पादन के चरण कुछ पारंपरिक स्कैनिंग को बाईपास करते हैं।

- उपयोगकर्ता कौशल का मूल्यांकन उपयोगिता के आधार पर कर सकते हैं, न कि कोड समीक्षा की गुणवत्ता के आधार पर।

यह पारंपरिक पैकेज-रजिस्ट्री जोखिम से अलग क्यों दिखता है

पैकेज इकोसिस्टम (npm, PyPI आदि) में पहले से ही आपूर्ति-शृंखला जोखिम होता है, लेकिन OpenClaw-शैली कौशल एक विशिष्ट पैटर्न जोड़ते हैं:

- "इंस्टॉलर" प्रभावी रूप से मार्कडाउन/डॉक्स में निर्देश हो सकता है।

- एजेंट को क्रियाएँ निष्पादित करने के लिए डिज़ाइन किया गया है।

- उपयोगकर्ताओं को स्वचालन-उन्मुख सेटअप चरणों का पालन करने के लिए अभ्यस्त किया जाता है।

- पेडलोड एआई प्रॉम्प्ट्स + स्क्रिप्ट निष्पादन + बाहरी प्राप्तियों को मिला सकता है।

उस हाइब्रिड मॉडल का मतलब है कि रक्षकों को न केवल कोड सिग्नेचर और हैश की जांच करनी होगी, बल्कि व्यवहारिक इरादा, सेटअप निर्देश, और क्रॉस-डोमेन संचार पैटर्न।

हाल की शोषण की कहानी एक अभियान से कहीं बड़ी है।

"ओपनक्लॉ इंस्टेंस का फायदा उठाने वाले कई हैकिंग समूह" शीर्षक महत्वपूर्ण है क्योंकि यह अलग-थलग अवसरवाद से … की ओर संक्रमण का संकेत देता है। पारिस्थितिकी तंत्र का शोषण. एक बार जब कई अभिनेता सेट एक ही मंच पर एकत्रित हो जाते हैं, तो आप आमतौर पर तीन समानांतर विकास देखते हैं:

- नकलची अभियान सार्वजनिक रिपोर्टिंग और PoCs का उपयोग करते हुए

- टूलिंग का वस्तुकरण (प्रकट उदाहरणों के लिए स्क्रिप्ट्स/स्कैनर)

- शोषणोपरांत विशेषज्ञता (टोकन चोरी, लोडर्स, सूचना चोर, दृढ़ता)

यह साइबर अपराध संचालन के व्यापक पैटर्न के अनुरूप है: एक बार जब कोई प्लेटफ़ॉर्म आम, उजागर और प्रमाणपत्र-समृद्ध हो जाता है, तो इसे मौजूदा मैलवेयर और प्रमाणपत्र-चोरी की आपूर्ति श्रृंखलाओं में शामिल कर लिया जाता है।

OpenClaw के लिए विशेष रूप से, हमलावरों के लिए मूल्य प्रस्ताव असामान्य रूप से मजबूत है क्योंकि एक ही शिकार उजागर कर सकता है:

- एलएलएम प्रदाता एपीआई कुंजी

- मैसेजिंग प्लेटफ़ॉर्म टोकन

- स्वचालन प्रमाण-पत्र

- ब्राउज़र/सत्र अवशेष

- फ़ाइल-प्रणाली डेटा

- शेल निष्पादन मार्ग

ओपनक्लॉ घटनाओं में एपीआई कुंजी चोरी के बारे में कैसे सोचें

शीर्षक API कुंजी चोरी पर जोर देता है, और यहीं पर कई संगठन इसके प्रभाव को कम आंकते हैं।

चोरी की गई AI/API कुंजियाँ सिर्फ बिलिंग जोखिम क्यों नहीं हैं

सुरक्षा टीमें कभी-कभी API कुंजी चोरी को वित्तीय समस्या के रूप में देखती हैं ("किसी ने हमारा कोटा इस्तेमाल कर लिया")। OpenClaw संदर्भों में, चोरी की गई कुंजियाँ निम्नलिखित का समर्थन कर सकती हैं:

- डेटा निष्कर्षण

- एकीकृत सेवाओं का दुरुपयोग

- कार्यात्मक छद्मकरण

- आंतरिक वर्कफ़्लो पर पुनरीक्षण

- पुनः-स्वचालन के माध्यम से दृढ़ता

यदि एजेंट के पास कई प्रदाताओं तक पहुंच होती, तो हमलावर चुनिंदा रूप से सबसे मूल्यवान कुंजी का उपयोग कर सकते थे (उदाहरण के लिए, उच्च कोटा, उद्यम अधिकार, कम निगरानी परिपक्वता)।

कुंजी चोरी के बाद रक्षकों को क्या करना चाहिए (परिवर्तन से परे)

एक परिपक्व प्रतिक्रिया में शामिल हैं:

- कुंजियों को घुमाएँ

- जाँचें कि कुंजियाँ कहाँ उपयोग की गईं

- पहचानें कि कौन सा डेटा/कार्यप्रवाह पहुँच योग्य था।

- संदिग्ध निष्पादन के लिए एजेंट प्रॉम्प्ट्स/टास्क्स/लॉग्स की समीक्षा करें

- होस्ट को पुनः बेसलाइन करें

- विशेषाधिकारों और विस्तार ट्रस्ट का पुनर्मूल्यांकन करें

केवल कुंजी घुमाना लेकिन उसी असुरक्षित/अतिरिक्त विशेषाधिकार प्राप्त एजेंट को वहीं बनाए रखना एक बार-बार होने वाली विफलता है।

एक व्यावहारिक हमला श्रृंखला मॉडल जिसका उपयोग सुरक्षा टीमें कर सकती हैं

नीचे हालिया OpenClaw समझौते जोखिम कारकों को श्रृंखलाबद्ध करने के तरीके का एक रक्षात्मक, गैर-हथियारीकरण सार प्रस्तुत किया गया है।

तालिका: प्रतिनिधि ओपनक्लॉ हमले की श्रृंखला के चरण

| मंच | आक्रमणकार का गोल | साझा तंत्र | डिफेंडर ब्लाइंड स्पॉट | रक्षात्मक प्राथमिकता |

|---|---|---|---|---|

| प्रारंभिक खोज | लक्ष्य खोजें | इंटरनेट स्कैनिंग, सार्वजनिक संदर्भ | यह एक अजीब पोर्ट पर है, कोई इसे नहीं ढूंढ पाएगा। | प्रवेश को प्रतिबंधित करें, प्रवेश को सीमित करें |

| प्रारंभिक पहुँच | पहुंच गेटवे/नियंत्रण विमान | प्रकट UI/WebSocket, स्थानीय विश्वास की धारणाएँ, दुर्भावनापूर्ण कौशल इंस्टॉलेशन | "केवल स्थानीय" मान्यताएँ / कमजोर प्रामाणिकता | पैच + प्रामाणिकता + नेटवर्क नियंत्रण |

| प्रमाणपत्र पहुँच | एपीआई कुंजियाँ/टोकन चुराएँ | एक्सपोर्ट एंडपॉइंट्स, कॉन्फ़िग चोरी, इन्फोस्टीलर पेलोड्स | कुंजियाँ व्यापक रूप से संग्रहीत और पुन: उपयोग की गईं | गुप्त रोटेशन + स्कोपिंग |

| कार्यन्वयन | मैलवेयर / कमांड चलाएँ | एजेंट टूल्स, शेल पाथ, एक्सटेंशन कोड, उपयोगकर्ता पेस्ट कमांड्स | एजेंट को "सहायक" के रूप में देखा जाता है, न कि कार्यपालक के रूप में। | न्यूनतम विशेषाधिकार + अनुमत-सूचियाँ |

| स्थायीता / पुन: उपयोग | पकड़ बनाए रखें या मुद्रीकरण करें | नए कौशल, चोरी किए गए टोकन, निर्धारित कार्य | एजेंट की कार्रवाइयों की कमजोर निगरानी | व्यवहारात्मक पहचान + समीक्षा |

| रक्षा परिहार | ध्यान न दें | मिश्रित वैध एजेंट गतिविधि | लॉग सामान्यीकृत नहीं / कोई आधाररेखा नहीं | ऑडिट ट्रेल्स + विसंगति नियम |

यह तालिका जानबूझकर सामान्य रखी गई है क्योंकि सटीक तंत्र संस्करण, परिनियोजन और उपयोगकर्ता व्यवहार के अनुसार भिन्न होते हैं। उद्देश्य यह सुनिश्चित करना है कि आपके नियंत्रण कवर करते हैं ज़ंजीर, न कि श्रृंखला की सिर्फ पहली खामी।

एसओसी और सुरक्षा इंजीनियरिंग टीमों के लिए डिटेक्शन और हंटिंग के विचार

OpenClaw सुरक्षा केवल एक पैच-प्रबंधन समस्या नहीं है। यह एक टेलीमेट्री समस्या भी है।

क्या एकत्र करें

न्यूनतम रूप से, एकत्रित करें और बनाए रखें:

- रिवर्स-प्रॉक्सी एक्सेस लॉग्स (यदि फ्रंट-एंड पर हो)

- ओपनक्लॉ गेटवे लॉग्स

- होस्ट प्रक्रिया निर्माण लॉग्स

- आउटबाउंड नेटवर्क टेलीमेट्री

- एजेंट वर्किंग डायरेक्टरीज़ में फ़ाइल निर्माण/कार्य निष्पादन टेलीमेट्री

- विस्तार/कौशल इंस्टॉल घटनाएँ (या समकक्ष)

- की रोटेशन / सीक्रेट एक्सेस इवेंट्स आपके सीक्रेट मैनेजर में (यदि एकीकृत हो)

क्या खोजें

एकल संकेतकों के बजाय व्यवहार समूहों पर ध्यान केंद्रित करें:

- अप्रत्याशित वेबसॉकेट गतिविधि अविश्वसनीय स्रोतों से एजेंट गेटवे तक

- शीर्ष विसंगतियाँ (लंबी/एन्कोडेड मान) एजेंट-सामना करने वाले पथों पर

- असामान्य बाल प्रक्रियाएँ एजेंट-संबंधी सेवाओं से उत्पन्न

- नए देखे गए डोमेन पर आउटबाउंड कॉल कौशल स्थापित करने के तुरंत बाद

- विस्तार सेटअप के बाद टर्मिनल कमांड निष्पादन प्रॉम्प्ट्स

- नए आईपी पतों से कुंजी उपयोग की तीव्र श्रृंखला संदिग्ध सुरक्षा भंग के बाद

उदाहरण SIEM-शैली का पता लगाने का अवधारणा (छद्म-KQL)

// रक्षात्मक शिकार अवधारणा: OpenClaw होस्ट प्रक्रियाओं के आसपास संदिग्ध गतिविधि

let OpenClawProcs = dynamic(["openclaw", "moltbot", "clawdbot"]);

DeviceProcessEvents

| where InitiatingProcessFileName has_any (OpenClawProcs)

| summarize ChildCount = count(), Children = make_set(FileName, 20) by DeviceName, bin(Timestamp, 15m)

| join kind=leftouter (

DeviceNetworkEvents

| where InitiatingProcessFileName has_any (OpenClawProcs)

| summarize RemoteIPs = make_set(RemoteIP, 50), Domains = make_set(RemoteUrl, 50) by DeviceName, bin(Timestamp, 15m))

on DeviceName, Timestamp

| where ChildCount > 5 or array_length(Domains) > 10

| project Timestamp, DeviceName, ChildCount, Children, RemoteIPs, Domains

यह "the" OpenClaw मैलवेयर अभियान के लिए सिग्नेचर नहीं है। यह खोजने का एक तरीका है। एजेंट-संचालित व्यवहार विस्फोट जिनकी समीक्षा की जानी चाहिए।

संदिग्ध कौशल इंस्टॉल स्क्रिप्ट्स के लिए YARA-जैसी अनुभूति (अवधारणात्मक)

नियम संदिग्ध_ओपनक्लॉ_स्किल_सेटअप_निर्देश_पैटर्न

{

मेटा:

विवरण = "संदिग्ध ओपनक्लॉ स्किल दस्तावेज़/स्क्रिप्ट्स को फ़्लैग करता है जो अस्पष्ट टर्मिनल फ़ेच-एक्ज़ेक पैटर्न को पुश करते हैं"

लेखक = "रक्षात्मक अनुसंधान पैटर्न"

सावधानी = "केवल ह्यूरिस्टिक; फ़ॉल्स पॉज़िटिव की अपेक्षा करें"

strings:

$a = /curl\\s+.*\\|\\s*(bash|sh)/ nocase

$b = /python\\s+-c\\s+["'].*base64/i

$c = /osascript.*do shell script/i

$d = /powershell(\\.exe)?\\s+-enc/i

$e = "copy and paste this command" nocase

$f = "अपना एंटीवायरस बंद करें" nocase

condition:

2 of ($a,$b,$c,$d,$e,$f)

}

इसे कौशल समीक्षाओं के लिए प्राथमिकता सहायता के रूप में उपयोग करें, न कि वास्तविक विश्लेषण के विकल्प के रूप में।

ओपनक्लॉ तैनाती को मजबूत बनाना: वास्तव में जोखिम को क्या कम करता है

सुरक्षा टीमें अक्सर "सर्वोत्तम प्रथाओं की चेकलिस्ट" मांगती हैं। उपयोगी उत्तर एक प्राथमिकता क्रम है, न कि एक विशाल सूची।

प्राथमिकता 1: नियंत्रण इंटरफेस की इंटरनेट पहुँच हटाएँ

यदि आपका OpenClaw नियंत्रण इंटरफ़ेस या गेटवे सार्वजनिक इंटरनेट से पहुँच योग्य है, तो सबसे पहले उसे ठीक करें। कई रिपोर्टों और एक्सपोज़र अध्ययनों से पता चलता है कि यह समझौते और टोकन चोरी के सबसे लगातार सक्षम कारकों में से एक है।शिकार.आईओ)

बेसलाइन नियंत्रण:

- जहाँ संभव हो, लोकलहोस्ट से कनेक्ट करें।

- दूरस्थ प्रशासन के लिए वीपीएन / ज़ीरो ट्रस्ट एक्सेस आवश्यक करें

- रिवर्स प्रॉक्सी पर प्रमाणीकरण लागू करें

- आईपी-अनुमति-सूची प्रशासक पहुँच

- रेट-लिमिट और हेडर-साइज़-लिमिट एजेंट-सामना करने वाले एंडपॉइंट्स

GitHub की GHSA-g27f-9qjv-22pm के लिए जारी एडवाइजरी में विशेष रूप से गेटवे नेटवर्क के एक्सपोजर को सीमित करने और हेडर साइज पर रिवर्स-प्रॉक्सी सीमाएँ लागू करने को वर्कअराउंड/सुरक्षात्मक कदमों के रूप में उल्लेख किया गया है।गिटहब)

प्राथमिकता 2: जल्दी पैच करें, लेकिन संस्करण और व्यवहार सत्यापित करें

उपरोक्त चर्चा की गई कमजोरियों के लिए, पैच संस्करण मायने रखते हैं:

- CVE-2026-25253: 2026.1.29 से पहले प्रभावित (एनवीडी के अनुसार) (एनवीडी)

- CVE-2026-25593: 2026.1.20 को ठीक किया गया (एनवीडी के अनुसार) (एनवीडी)

- जीएचएसए-जी27एफ-9क्यूजेवी-22पीएम: 2026.2.13 को पैच किया गया (GitHub एडवाइजरी के अनुसार) (गिटहब)

लेकिन संस्करण जांच पर्याप्त नहीं हैं। टीमों को सत्यापित करना चाहिए:

- सेवा वास्तव में पुनः आरंभ हो गई।

- खुला हुआ एंडपॉइंट अब पहुँच योग्य नहीं है।

- यदि एक्सपोजर हुआ हो सकता है तो टोकन घुमाए गए।

- लॉग्स/एलएलएम वर्कफ़्लो अविश्वसनीय सामग्री को असुरक्षित रूप से शामिल नहीं कर रहे हैं।

प्राथमिकता 3: एजेंट विशेषाधिकार और टोकन दायरा कम करें

OpenClaw का जोखिम विशेषाधिकार के साथ बढ़ता है। यदि किसी एजेंट के पास व्यापक फ़ाइल सिस्टम एक्सेस, शेल निष्पादन और उच्च-मूल्य वाले OAuth/API टोकन हों, तो समझौते का प्रभाव तीव्रता से बढ़ जाता है।

अनुशंसित परिवर्तन:

- एजेंट उपयोग के लिए अलग पहचान/खाते

- एपीआई स्कोप पर न्यूनतम विशेषाधिकार

- जहाँ संभव हो अल्पकालिक प्रमाण-पत्र

- कोई एडमिन-स्तर के क्लाउड टोकन नहीं

- व्यक्तिगत उपकरणों पर कोई स्टैंडिंग प्रोडक्शन सीक्रेट्स नहीं

- डेवलपर वर्कस्टेशन की गोपनीय जानकारियों से एजेंट रनटाइम को अलग करें।

Eye Security की अपडेटिंग, न्यूनतम विशेषाधिकार, और जब तक आवश्यक न हो अत्यधिक गोपनीय API कनेक्शनों से बचने संबंधी सिफारिशें इस दिशा के अनुरूप हैं। (आँख अनुसंधान)

प्राथमिकता 4: कौशलों को निष्पादन योग्य निर्भरताओं के रूप में मानिए (क्योंकि वे वास्तव में हैं)

मुख्यधारा की कवरेज इस बात पर जोर देती है कि OpenClaw कौशल महत्वपूर्ण पहुँच के साथ कार्य कर सकते हैं और ये हानिरहित मेटाडेटा नहीं हैं।सीमा)

एक औपचारिक प्रक्रिया अपनाएँ:

- अनुमोदित कौशल सूची

- नई क्षमताओं के लिए कोड समीक्षा आवश्यक करें

- आंतरिक रूप से कौशल का प्रतिबिंबित मूल्यांकन

- एंटरप्राइज़ एंडपॉइंट्स पर सार्वजनिक रजिस्ट्रियों से सीधी इंस्टॉलेशन को ब्लॉक करें

- केवल कोड फ़ाइलों को ही नहीं, बल्कि सेटअप निर्देशों और दस्तावेज़ों की भी जाँच करें।

- स्थापना के बाद की प्रक्रिया/नेटवर्क व्यवहार की निगरानी करें

प्राथमिकता 5: एआई वर्कफ़्लो में लॉग्स को अविश्वसनीय इनपुट के रूप में मानना

GitHub की सलाह स्पष्ट है: यदि लॉग्स को बाद में किसी एलएलएम द्वारा पढ़ा/व्याख्या किया जाता है, तो लॉग्स में मौजूद तैयार किए गए मान अप्रत्यक्ष प्रॉम्प्ट इंजेक्शन के जोखिम को बढ़ा सकते हैं। इसके समाधान में सैनिटिज़िंग/एस्केपिंग करना और लॉग्स से प्राप्त निर्देशों को स्वचालित रूप से निष्पादित न करना शामिल है।गिटहब)

यह OpenClaw से परे भी लागू होता है। किसी भी AI-सहायक डिबगिंग पाइपलाइन को चाहिए कि:

- लॉग सामग्री को कीटाणुरहित करें

- मूलता लेबल बनाए रखें (अविश्वसनीय बनाम सिस्टम-जनित)

- मॉडल सुझावों से सीधी कार्रवाई निष्पादन को रोकें

- आदेशों के लिए मानवीय अनुमोदन आवश्यक है

- विशेषाधिकार प्राप्त स्वचालन में कच्चे लॉग डालने से बचें

पैच नोट्स से सत्यापन अधिक महत्वपूर्ण है।

वर्तमान OpenClaw लहर में सबसे बड़ी परिचालन त्रुटियों में से एक है सुधार कार्य को दस्तावेजीकरण अभ्यास ("हमने अपग्रेड किया") के रूप में लेना, बजाय सत्यापन अभ्यास ("हमने साबित किया कि जोखिम भरा व्यवहार बंद हो गया") के रूप में।

सुरक्षा टीमों को चार परतों में सुधार की पुष्टि करनी चाहिए:

1) संस्करण सत्यापन

केवल पैकेज मैनेजर आउटपुट नहीं, रनटाइम संस्करण की पुष्टि करें।

2) नेटवर्क सत्यापन

जाँचें कि कंट्रोल प्लेन बाहरी रूप से पहुँच योग्य नहीं है।

3) व्यवहार सत्यापन

परीक्षण करें कि पहले जो जोखिम भरे प्रवाह (जैसे हेडर लॉगिंग व्यवहार, कॉन्फ़िग लेखन, एंडपॉइंट की पहुँच) थे, वे वास्तव में कम किए गए हैं।

4) गुप्त स्वच्छता सत्यापन

पुष्टि करें कि कुंजियाँ घुमा दी गई हैं और पुराने क्रेडेंशियल अब काम नहीं करते।

नमूना रक्षात्मक सत्यापन स्क्रिप्ट (शोषण-रहित, केवल तर्कसंगत जाँच)

#!/usr/bin/env python3

"""

OpenClaw रक्षात्मक सत्यापन सहायक (केवल सुरक्षित जाँच)

- स्थानीय गेटवे की पहुँच संबंधी धारणाओं की पुष्टि करता है

- प्रतिक्रिया हेडर और बेसिक एंडपॉइंट एक्सपोजर की जाँच करता है

- भेद्यताओं का शोषण नहीं करता है

"""

import socket

import requests

from urllib.parse import urljoin

TARGETS = [

("127.0.0.1", 18789),

("localhost", 18789),

]

def is_port_open(host, port, timeout=1.0):

s = socket.socket()

s.settimeout(timeout)

try:

s.connect((host, port))

return True

except Exception:

return False

finally:

s.close()

def check_http(base_url):

results = []

for path in ["/", "/health", "/api/version"]:

url = urljoin(base_url, path)

try:

r = requests.get(url, timeout=2)

results.append((path, r.status_code, dict(r.headers)))

except Exception as e:

results.append((path, "ERR", str(e)))

return results

def main():

print("=== OpenClaw Defensive Validation (safe) ===")

for host, port in TARGETS:

open_ = is_port_open(host, port)

print(f"[+] {host}:{port} open={open_}")

if open_:

base = f"http://{host}:{port}"

for item in check_http(base):

print(" ", item)

if __name__ == "__main__":

main()

इस तरह की स्क्रिप्ट आपको सब कुछ नहीं बताएगी। हालांकि, यह टीमों को उस सामान्य गलती से बचने में मदद करेगी, जिसमें वे यह मान लेते हैं कि पैच लागू हो चुका है, जबकि संवेदनशील सेवा अभी भी पुरानी प्रक्रिया, कंटेनर या वैकल्पिक पोर्ट बाइंडिंग में चल रही है।

एंटरप्राइज़ सुरक्षा टीमों को इस सप्ताह क्या करना चाहिए

यदि आपके वातावरण में OpenClaw मौजूद है (शैडो आईटी/कॉर्पोरेट सेवाओं से जुड़े व्यक्तिगत उपकरणों सहित), तो सही प्रतिक्रिया घबराना नहीं है। यह एक सीमित, साक्ष्य-आधारित नियंत्रण और सुरक्षा-सुदृढ़ीकरण स्प्रिंट है।

तालिका: 7-दिवसीय ओपनक्लॉ सुरक्षा प्रतिक्रिया योजना

| दिन | लक्ष्य | क्रियाएँ | एकत्रित किए जाने वाले साक्ष्य |

|---|---|---|---|

| 1 | उपयोग जानें | संपत्ति सर्वेक्षण, ईडीआर शिकार, सामान्य पोर्ट/प्रक्रिया नामों के लिए नेटवर्क स्कैन | मेज़बान सूची, मालिक सूची |

| 2 | प्रदर्शन कम करें | इंटरनेट एक्सेस हटाएँ, केवल वीपीएन एडमिन एक्सेस, प्रॉक्सी नियंत्रण | पहुंच-परीक्षणों से पहले/बाद |

| 3 | पैच | स्थिर संस्करणों पर अपडेट करें, सेवाओं को पुनः आरंभ करें | रनटाइम संस्करण प्रमाण, डिप्लॉयमेंट लॉग्स |

| 4 | रहस्य | एपीआई कुंजियाँ/टोकन घुमाएँ, पुराने क्रेडेंशियल्स रद्द करें | घूर्णन टाइमस्टैम्प, उपयोग लॉग |

| 5 | कौशल | इंस्टॉल किए गए कौशल/विस्तारों का इन्वेंटरी बनाएँ, अविश्वसनीय लोगों को हटाएँ | कौशल सूची भिन्नता |

| 6 | निगरानी | एजेंट की संतान प्रक्रियाओं/आउटबाउंड बर्स्ट्स के लिए डिटेक्शन जोड़ें। | SIEM अलर्ट, आधाररेखाएँ |

| 7 | नीति | अनुमोदित उपयोग, विशेषाधिकार मॉडल, कौशल समीक्षा प्रक्रिया को परिभाषित करें। | नीति दस्तावेज़ + अपवाद |

इस प्रकार की प्रतिक्रिया योजना हर समाचार शीर्षक का अलग-अलग पीछा करने की कोशिश करने की तुलना में बेहतर पैमाने पर काम करती है।

यह 2026 में व्यापक एआई-एजेंट सुरक्षा से कैसे जुड़ता है

OpenClaw इस तरह के सुरक्षा संकट का सामना करने वाला आखिरी एजेंट प्लेटफ़ॉर्म नहीं है। यह बस इतना बड़ा और तेज़ है कि यह पैटर्न स्पष्ट रूप से दिखाई देता है।

बड़ा सबक यह है कि एआई एजेंट पहले से अलग-अलग विश्वास डोमेन को एकीकृत करते हैं।:

- उपयोगकर्ता का इरादा

- कार्यक्षम स्वचालन

- गुप्त भंडारण

- बाहरी प्लगइन्स/कौशल

- लॉग और डिबगिंग पाइपलाइनें

- चैट-संचालित नियंत्रण सतहें

जब वे डोमेन एक ही प्रक्रिया में मिलते हैं, तो पुरानी धारणाएँ विफल हो जाती हैं:

- यह तो बस एक लोकल ऐप है।

- यह सिर्फ एक ब्राउज़र टूल है।

- यह सिर्फ एक लॉग संदेश है।

- यह सिर्फ एक मार्कडाउन कौशल है।

- यह सिर्फ एक एपीआई कुंजी है।

OpenClaw की हालिया सलाह और घटना रिपोर्टिंग इसे इस तरह से स्पष्ट करती हैं, जैसा कि मानक वेब-ऐप उदाहरण नहीं करते।गिटहब)

यदि आपकी टीम AI एजेंट्स के चारों ओर सुरक्षा को परिचालित करने का मूल्यांकन कर रही है, तो OpenClaw एक अच्छा उपयोग मामला है। निरंतर सत्यापन एकमुश्त चेकों के बजाय।

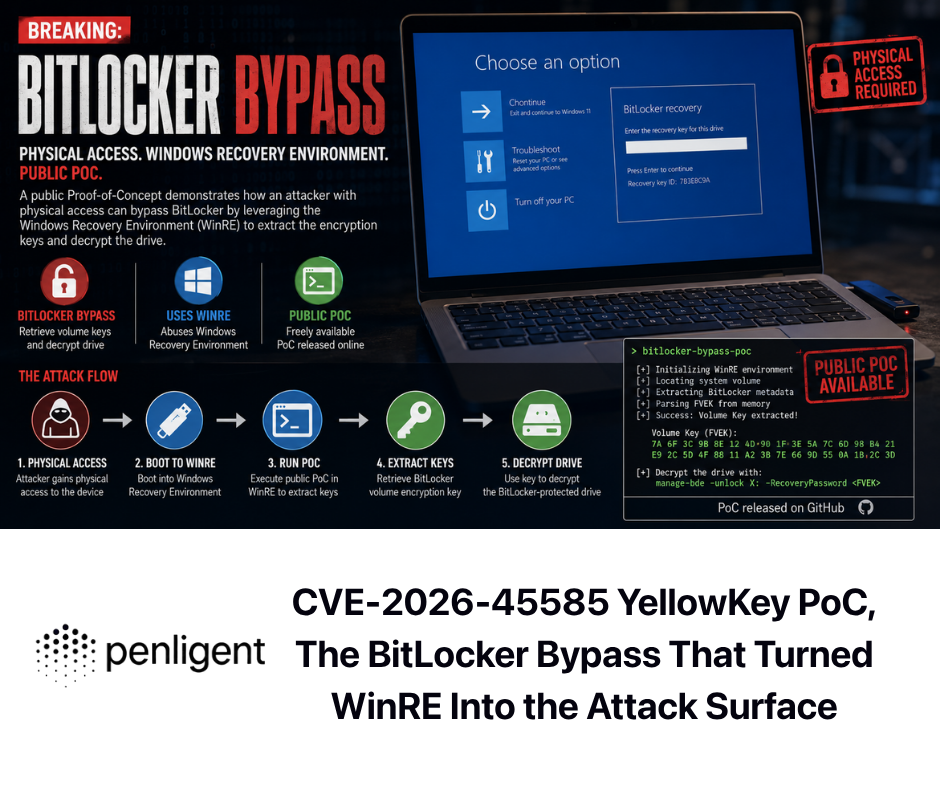

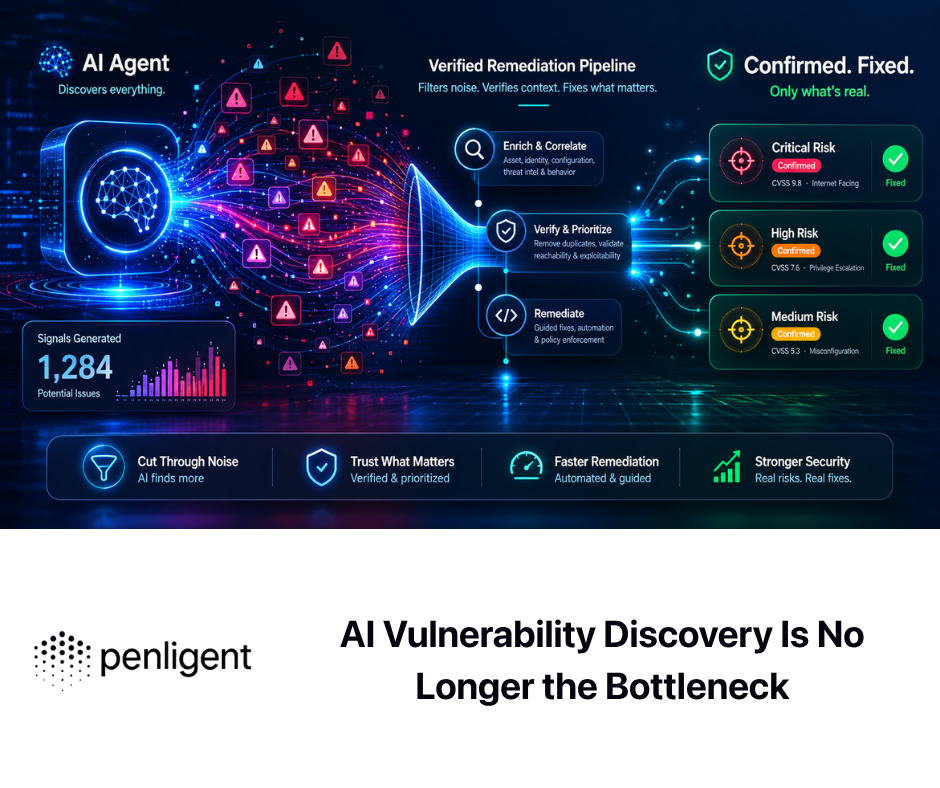

एक ऐसा प्लेटफ़ॉर्म जैसे पेनलिजेंट जहाँ टीमें संघर्ष करती हैं, वहाँ यह उपयोगी हो सकता है:

- एजेंट कंट्रोल-प्लेन एक्सपोज़र का बार-बार परीक्षण

- अपग्रेड के बाद पैच की प्रभावशीलता सत्यापित करना

- कई होस्ट्स पर जोखिम भरी कॉन्फ़िगरेशनों की जाँच

- सुधार सत्यापन के लिए साक्ष्य संग्रहण का स्वचालन

- एड-हॉक स्क्रिप्ट्स के बिना सुरक्षित, दोहराए जाने योग्य परीक्षण वर्कफ़्लो बनाए रखना

यह विशेष रूप से तब प्रासंगिक होता है जब जोखिम एकल CVE नहीं बल्कि स्थितियों की एक श्रृंखला (एक्सपोजर + विशेषाधिकार + असुरक्षित एक्सटेंशन + कमजोर निगरानी) होता है। इसका मूल्य "एक बग खोजने" से कम और परिचालन परिवर्तनों के बाद वातावरण अभी भी संवेदनशील है या नहीं, यह साबित करने से अधिक होता है।

Penligent ने कई OpenClaw-संबंधित विश्लेषण भी प्रकाशित किए हैं, जिन्हें एजेंटिक जोखिम पैटर्न के संबंध में आंतरिक मार्गदर्शन और प्रशिक्षण तैयार करने वाली सुरक्षा टीमों के लिए संदर्भ के रूप में उपयोग किया जा सकता है, जिनमें लॉग-पॉइज़निंग/परोक्ष प्रॉम्प्ट इंजेक्शन और स्किल्स इकोसिस्टम पॉइज़निंग शामिल हैं।पेनलिजेंट)

निष्कर्ष

हाल की रिपोर्टों में कई हैकिंग समूह OpenClaw इंस्टेंस का शोषण करके API कुंजियाँ चुराने और मैलवेयर तैनात करने की कोशिश कर रहे हैं, जो कोई आकस्मिक घटना नहीं है। ये एक ऐसे प्लेटफ़ॉर्म वर्ग का अपेक्षित परिणाम हैं जो उच्च विशेषाधिकार, तीव्र अपनाने, विस्तार पारिस्थितिकी तंत्र और विकसित होती सुरक्षा सीमाओं को जोड़ता है।साइबर सुरक्षा समाचार)

सही प्रतिक्रिया यह नहीं है कि एआई एजेंटों को "स्वभावतः असुरक्षित" घोषित किया जाए, न ही इन घटनाओं को उपयोगकर्ता की त्रुटि मानकर खारिज किया जाए। सही प्रतिक्रिया ऑपरेटिंग मॉडल को परिपक्व बनाना है:

- प्रकाश की मात्रा कम करें

- पट्टी जल्दी से

- व्यवहार सत्यापित करें

- विशेषाधिकार न्यूनतम करें

- कौशलों को निष्पादन योग्य कोड के रूप में मानिए।

- लॉग्स को अविश्वसनीय इनपुट के रूप में मानें

- पहले दर्जे के सुरक्षा संकेत के रूप में एजेंट की कार्रवाइयों की निगरानी करें

OpenClaw उद्योग को इन सबक़ों को जल्दी सीखने के लिए मजबूर कर रहा है। जो टीमें इन्हें अभी सीख लेंगी, वे एजेंटिक टूलिंग की अगली पीढ़ी के लिए कहीं बेहतर रूप से तैयार होंगी—चाहे उसे OpenClaw कहा जाए या कुछ और।

संदर्भ

- एनवीडी: सीवीई-2026-25253 (ओपनक्लॉ / क्लॉडबॉट / मोल्टबॉट टोकन-संबंधित गेटवे समस्या) (एनवीडी)

- एनवीडी: सीवीई-2026-25593 (स्थानीय वेबसॉकेट कॉन्फ़िग राइट → गेटवे उपयोगकर्ता के रूप में कमांड इंजेक्शन)एनवीडी)

- GitHub Advisory Database: GHSA-g27f-9qjv-22pm (OpenClaw लॉग पॉइज़निंग / वेबसॉकेट हेडर्स के माध्यम से अप्रत्यक्ष प्रॉम्प्ट इंजेक्शन) (गिटहब)

- GitHub OpenClaw सुरक्षा सलाहकार (निरंतर सलाहकार धारा) (गिटहब)

- आई सिक्योरिटी का ओपनक्लॉ लॉग पॉइज़निंग और पैच संदर्भ पर शोध (आँख अनुसंधान)

- शिकार.आईओ इंटरनेट-फेसिंग OpenClaw इंस्टेंस और CVE-2026-25253 संदर्भ के लिए एक्सपोजर विश्लेषण (शिकार.आईओ)

- साइबर सुरक्षा समाचार: कई हैकिंग समूह OpenClaw इंस्टेंस का फायदा उठाकर API कुंजियाँ चुरा रहे हैं और मैलवेयर तैनात कर रहे हैं (साइबर सुरक्षा समाचार)

- द वर्ज: ओपनक्लॉ स्किल्स इकोसिस्टम मैलवेयर जोखिम और अटैक-सर्फेस निहितार्थ (सीमा)

- टॉम का हार्डवेयर: दुर्भावनापूर्ण ClawHub कौशल, निष्पादन योग्य एक्सटेंशन व्यवहार, और सोशल इंजीनियरिंग सेटअप प्रवाह (टॉम का हार्डवेयर)

- OpenClaw लॉग पॉइज़निंग / अप्रत्यक्ष प्रॉम्प्ट इंजेक्शन लेख (2026.2.13 में ठीक किया गया) (पेनलिजेंट)

- ओपनक्लॉ कौशल विषाक्रांति / "कौशल.एमडी "इंस्टॉलर बन जाता है" विश्लेषण (पेनलिजेंट)

- ओपनक्लॉ सुरक्षा मैनिफेस्ट / वास्तुशिल्पीय कठोरता मार्गदर्शिका (पेनलिजेंट)

- ओपनक्लॉ ज़ीरो-क्लिक RCE और अप्रत्यक्ष इंजेक्शन वॉकथ्रू (ऐतिहासिक संदर्भ / आंतरिक प्रशिक्षण)पेनलिजेंट)