No cenário austero da segurança cibernética de 2026, o termo pentest ai se desvencilhou de sua aparência inicial de hipérbole de marketing para revelar uma realidade formidável. Para o engenheiro de segurança veterano - o profissional que passou milhares de horas no IDA Pro e no Burp Suite - o surgimento do IA agêntica representa a primeira verdadeira descontinuidade na história da segurança ofensiva.

Não estamos mais discutindo "ferramentas" que exigem um operador humano para puxar o gatilho. Estamos discutindo Sistemas ciberfísicos autônomos capaz de raciocinar, planejar e executar cadeias de exploração complexas a uma velocidade que excede os limites cognitivos humanos.

Esse manifesto serve como uma linha de demarcação técnica. De um lado está a era do legado de scanners estáticos e scripts manuais. Do outro, está a era da Mecanismos de raciocínio autônomo. Aqui, desconstruímos a arquitetura da pentest aianalisar a mecânica neural da exploração de CVEs de alta complexidade e demonstrar por que plataformas como Penligente não são apenas ferramentas, mas companheiros de equipe necessários na guerra assimétrica da defesa da rede.

I. A arquitetura cognitiva: Do Regex ao Raciocínio

Para entender a profunda mudança na pentest aiPara que isso aconteça, é preciso primeiro entender as limitações do passado. As ferramentas DAST (Dynamic Application Security Testing) tradicionais operam com lógica determinística: Entrada A + Assinatura B = Alerta C.

Essa lógica falha diante de arquiteturas modernas e complexas. Um aplicativo baseado em microsserviços não tem uma única "vulnerabilidade"; ele tem "falhas emergentes" que só aparecem quando três serviços separados interagem em uma sequência específica.

O surgimento do modelo de ação ampla (LAM)

O moderno pentest ai O agente é construído sobre um Modelo de ação ampla (LAM). Ao contrário de um Modelo de Linguagem Grande (LLM), que prevê a próxima palavra, um LAM prevê a próxima palavra. transição de estado.

1. Implementação do loop OODA

Verdadeiro pentest ai implementa o OODA Loop (Observe-Orient-Decide-Act) militar diretamente em seu kernel.

- Observar (camada de percepção): O agente ingere dados brutos - arquivos PCAP, árvores HTML DOM, desmontagem binária. Ele usa Redes neurais de grafos (GNNs) para mapear as relações entre os ativos.

- Orientar (camada de contexto): O agente acessa um Banco de dados de vetores (RAG) contendo a inteligência mais recente sobre ameaças (por exemplo, TTPs específicos para uma versão detectada do Nginx).

- Decidir (camada de raciocínio): Utilizando Cadeia de pensamento (CoT) Quando o agente é solicitado, ele formula uma hipótese. "Se eu acionar uma condição de corrida na porta SSH, a versão do kernel sugere que eu possa substituir o heap do glibc?"

- Act (camada de execução): O agente gera e executa o código de exploração em um ambiente de área restrita, medindo o resultado.

2. IA neuro-simbólica: o solucionador de lógica

As redes neurais puras são probabilísticas; elas "adivinham". A execução simbólica pura é matemática; ela "prova". A vanguarda da pentest ai em 2026 é IA neuro-simbólica.

Usamos a Rede Neural para podar o espaço de pesquisa (identificando caminhos de código "interessantes") e o Mecanismo Simbólico para resolver as restrições necessárias para alcançar esse caminho. Essa abordagem híbrida nos permite encontrar erros de lógica profunda que os fuzzers não detectam e que os humanos não percebem.

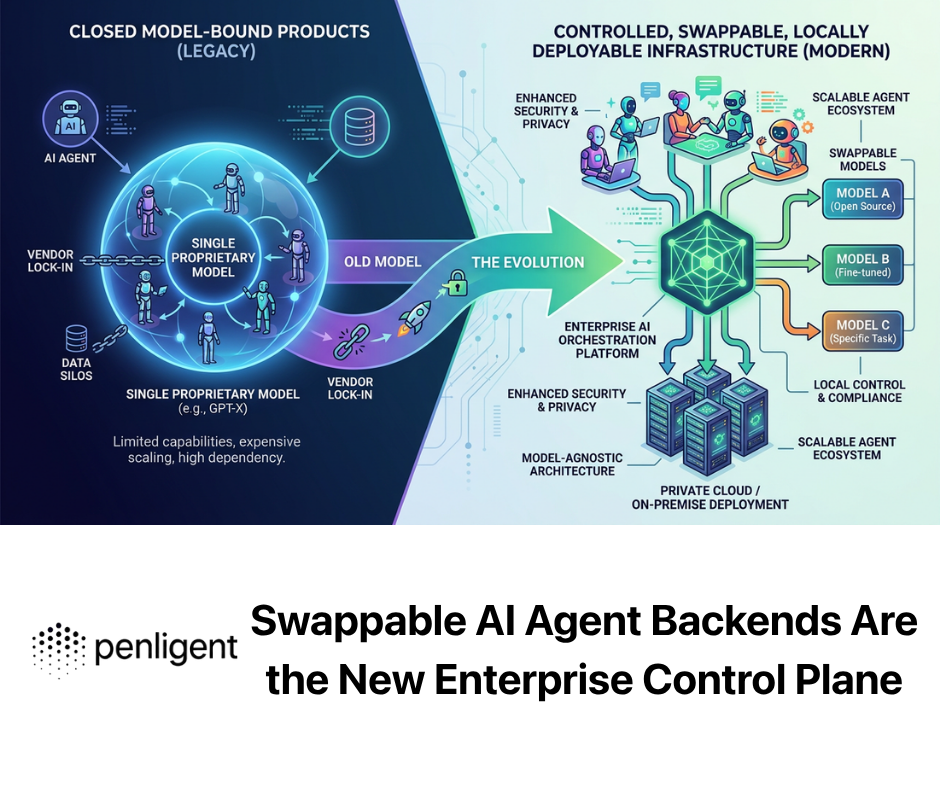

II. O grande filtro: Wrappers LLM vs. Motores Autônomos

O mercado está saturado de "ferramentas de pentest de IA". Para o engenheiro sério, é fundamental distinguir entre um brinquedo e uma arma.

A armadilha do "wrapper

Um "LLM Wrapper" é simplesmente um script que canaliza a saída do Nmap para o GPT-4 e pergunta: "O que isso significa?".

- Sem estado: Ele se esquece de que a porta 80 estava aberta no momento em que examina a porta 443.

- Alucinógeno: Ele sugere explorações que não existem.

- Sem dentes: Ele não pode ser executado. Ele diz você para executar o exploit.

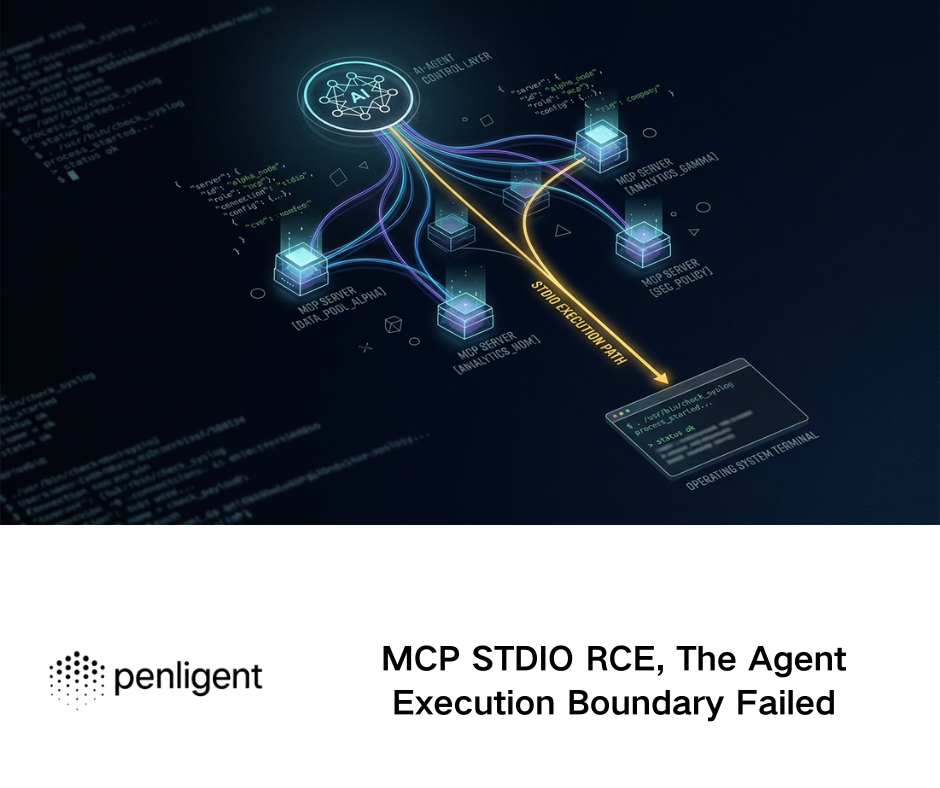

O motor autônomo (The Penligent Standard)

Plataformas como Penligente representam o Motor classe. Esses sistemas mantêm um Máquina de estado global da infraestrutura de destino.

| Recurso | Scanner legado (Nessus) | Wrapper LLM (ChatBot) | Motor autônomo (Penligent) |

|---|---|---|---|

| Arquitetura de memória | Nenhum (somente arquivo de registro) | Janela deslizante (curto prazo) | Gráfico de conhecimento (persistência de longo prazo) |

| Geração de exploits | Scripts pré-planejados | Snippets de código alucinados | Geração binária verificada pelo compilador |

| Tratamento de erros | Relatórios "Failed" (Falha) | Pede desculpas | Autocorreção (por exemplo, ajuste de preenchimento) |

| Movimento lateral | Impossível | Teórico | Autônomo (pivôs via SMB/WMI) |

III. Violência em nível de protocolo: Exploração de CVEs críticos pela IA

O verdadeiro teste de pentest ai não está escrevendo um e-mail de phishing; está explorando corrupção de memória e condições de corrida. Vamos examinar duas vulnerabilidades definidoras da era para ver como a IA supera os operadores humanos.

Deep Dive A: CVE-2024-6387 "regreSSHion" (a condição de corrida)

A vulnerabilidade:

Uma condição de corrida do manipulador de sinal no sshd. Se um cliente não se autenticar dentro de LoginGraceTime, sshd recebe um SIGALRM de forma assíncrona. Se esse sinal interromper um código que não seja seguro para sinais assíncronos (como syslog()), ele pode deixar o heap em um estado inconsistente, permitindo potencialmente a execução remota de código (RCE) como raiz.

O problema humano:

Para explorar isso, é necessário atingir uma janela de tempo microscópica. Isso envolve jitter de rede, carga do servidor e agendamento do sistema operacional. Um invasor humano que executa um script está basicamente apostando.

A solução de IA: Otimização do aprendizado por reforço (RL)

A pentest ai O agente trata esse exploit como um Processo de decisão de Markov (MDP).

- Estado ($S_t$): Tempo médio atual de ida e volta (RTT), variação da resposta do servidor, código de falha da tentativa anterior.

- Ação ($A_t$): O atraso preciso de microssegundos antes de enviar o pacote final.

- Recompensa ($R_t$):

- 0: Conexão fechada normalmente (Fail).

- 0.1: A conexão caiu (sucesso parcial - a corrida foi acionada, mas caiu).

- 1.0: Obtenção do shell raiz.

Bloco de código: A lógica interna do agente (conceitual)

Python

`class RegreSSHionAgent(RLAgent): def policy_network(self, observation): # A observação inclui telemetria de rede granular jitter = observation['network_jitter'] server_load = observation['tcp_timestamps']

# A rede neural prevê o deslocamento ideal com base no caos atual

predicted_delay = self.model.predict(jitter, server_load)

return predicted_delay

def adapt(self, result):

if result == 'SEGFAULT':

# Atingimos a corrida, mas corrompemos a memória de forma errada.

# Ajustar o tamanho da alocação do Heap Spray.

self.model.adjust_hyperparameters(heap_size='+128B')

elif result == 'TIMEOUT':

# Perdemos totalmente a janela.

# Desloque a janela de tempo para a esquerda.

self.model.adjust_timing(shift='-5ms')`

Nesse cenário, a IA "aprende" o batimento cardíaco do servidor, alcançando uma taxa de sucesso matematicamente impossível para um script estático.

Deep Dive B: CVE-2024-3400 (lógica e injeção do PAN-OS)

A vulnerabilidade:

Uma vulnerabilidade de injeção de comando no PAN-OS GlobalProtect da Palo Alto Networks. A falha permitia que invasores não autenticados executassem código arbitrário com privilégios de root, manipulando o comando SESSID cookie.

A complexidade:

Isso não foi uma simples s injeção. Era necessário percorrer diretórios e manipular o serviço de telemetria para executar o arquivo posteriormente por meio de um trabalho cron.

A Cadeia de Raciocínio Agêntico:

Um scanner simples vê "Porta 443 aberta". A pentest ai O agente vê um gráfico de possibilidades.

- Impressão digital: O Agente identifica o

Etagse cabeçalhos HTTP específicos que revelam a versão exata do PAN-OS. - Recuperação de conhecimento: Ele consulta seu banco de dados vetorial interno para "PAN-OS + File Write + Root".

- Solução de restrições: O agente percebe que não pode executar comandos diretamente. Ele deve deduzir um caminho para a persistência.

- Síntese de carga útil: O agente constrói uma carga útil de vários estágios.

- Estágio 1: Escreva um script de shell para

/opt/panlogs/tmp/device_telemetry/minute/. - Estágio 2: Aguarde até que o agendador interno do sistema execute o pacote de telemetria.

- Estágio 3: Pegue a concha reversa.

- Estágio 1: Escreva um script de shell para

Essa capacidade de planejar de forma assíncrona-plantar uma semente e esperar que ela cresça - é a marca registrada de uma empresa avançada. pentest ai.

IV. O Paradigma Penligente: Autonomia de nível 4

Na classificação da direção autônoma, o Nível 4 implica "Alta Automação", em que o sistema lida com todos os aspectos da tarefa de direção dinâmica. Em segurança, Penligente é a primeira plataforma a ser buscada Pentesting de nível 4.

Além do "apontar e disparar"

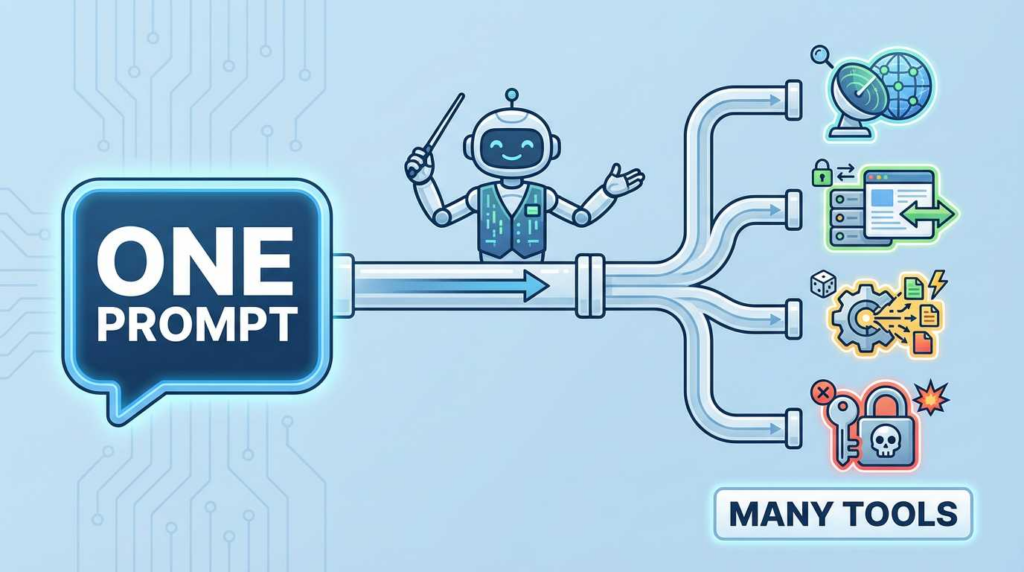

A maioria das ferramentas é do tipo "apontar e disparar" - você fornece a elas um URL, e elas atacam esse URL. Penligente opera em Campanhas.

Quando você implanta um agente Penligent, atribui a ele um Diretriz: "Demonstre a viabilidade de exfiltrar o banco de dados do cliente a partir da DMZ."

A arquitetura da Penligent

- O Scout (Reconhecimento): Usa DNS passivo, dados do Shodan e sondagem ativa para mapear a superfície de ataque. Ele cria um gráfico em que os nós são ativos e as bordas são possíveis relações de confiança.

- O estrategista (planejador): Usa um LLM ajustado (especificamente treinado em diversos dados de CTF e relatórios de violação do mundo real) para gerar um gráfico de ataque. Ele prioriza os caminhos que são "silenciosos" em relação aos caminhos que são "fáceis".

- O Operador (Executor): Esse é o módulo prático do teclado. Ele compila o código de exploração, gerencia os canais C2 (Comando e Controle) e realiza o escalonamento de privilégios.

O painel de controle "Human-in-the-Loop

Crucialmente, Penligente resolve o problema da "caixa preta". Cada decisão tomada pela IA é registrada em um rastro legível por humanos.

- "Detectei um WAF bloqueando a injeção de SQL."

- "Estou mudando para a injeção cega baseada em tempo com intervalos de sono variáveis para evitar a detecção."

- "Consegui contornar o WAF com sucesso."

Essa transparência permite que os engenheiros de segurança confiem no bot, transformando-o de uma "caixa mágica" em um parceiro júnior verificável.

V. IA adversária: a defesa contra-ataca

Não podemos discutir pentest ai sem reconhecer a reação contrária imediata. A própria tecnologia que possibilita esses ataques está sendo usada para frustrá-los.

1. WAFs orientados por IA (o alvo móvel)

Os WAFs tradicionais usam RegEx. Os WAFs com IA usam a detecção de anomalias. Eles aprendem a "gramática" do tráfego normal. Se um pentest ai se o agente enviar um pacote que seja matematicamente improvável (mesmo que não contenha nenhuma assinatura conhecida), ele será bloqueado.

- O contador: Utilizações negligentes Redes Adversariais Generativas (GANs). Um modelo gera tráfego de ataque e outro modelo (atuando como defensor) tenta bloqueá-lo. O gerador aprende a "transformar" o ataque até que ele se torne indistinguível do tráfego benigno.

2. Injeção imediata como defesa

Os defensores agora estão incorporando "Honeypot Prompts" em seus comentários HTML e robots.txt arquivos.

- Exemplo: “

- Endurecimento: Moderno pentest ai os agentes devem ser treinados com Filtros de robustez ignorar esses ataques adversários "visuais/textuais", aderindo estritamente à sua diretriz principal.

VI. O futuro: O engenheiro centauro

O medo de que pentest ai substituirá o engenheiro de segurança não tem fundamento. Em vez disso, ele substituirá o entediado engenheiro de segurança.

O trabalho manual de pentesting - execução do Nmap, verificação de cifras SSL, teste de credenciais padrão - é trabalhoso. É um trabalho de alto volume e baixo valor. Ao transferir esse trabalho para um sistema agêntico como o PenligenteO engenheiro humano é elevado.

O engenheiro se torna um Centauro:

- O Cavalo (IA): Fornece a velocidade bruta, a memória infinita e a capacidade de testar 10.000 variações de carga útil por segundo em relação a uma condição de corrida glibc.

- O humano (cabeça): Fornece a intenção estratégica, as restrições éticas e a capacidade de entender a situação do cliente. impacto nos negócios de uma falha técnica.

O kit de ferramentas 2026

Para prosperar nesta era, sua pilha deve evoluir:

- Infraestrutura: Kubernetes (para orquestrar enxames de agentes).

- Raciocínio: Penligente (para execução autônoma).

- Análise: Ghidra + AI Plugins (para engenharia reversa assistida).

VII. Conclusão

A transição para pentest ai não é uma atualização de recursos; é uma mudança arquitetônica fundamental na forma como abordamos a segurança da informação. Estamos passando de um mundo de premissas estáticas para um mundo de raciocínio dinâmico.

Para os engenheiros de segurança mais dedicados, este é o momento mais empolgante da história. As barreiras de entrada para tarefas rotineiras desapareceram, substituídas por um teto infinito para pesquisas de vulnerabilidade complexas, criativas e de alto impacto. Não importa se você está analisando as nuances microarquitetônicas de CVE-2024-6387 ou orquestrar uma campanha de equipe vermelha com PenligenteMas uma coisa é certa: o futuro pertence à automação.

Referências

- Unidade 42 da Palo Alto Networks: Análise da causa raiz técnica do CVE-2024-3400

- Blog de Segurança da Qualys: regreSSHion: Condição de corrida do manipulador de sinais (CVE-2024-6387)

- Whitepaper técnico da Penligent: A arquitetura da segurança agêntica: Comparação entre PentestGPT e Penligent

- Simpósio de Segurança USENIX: SoK: IA neural-simbólica para análise binária

- Blog da Penligent: Automatizando o impossível: Descoberta de falhas lógicas orientadas por IA