السؤال الخاطئ يفسد هذه المقارنة قبل أن تبدأ

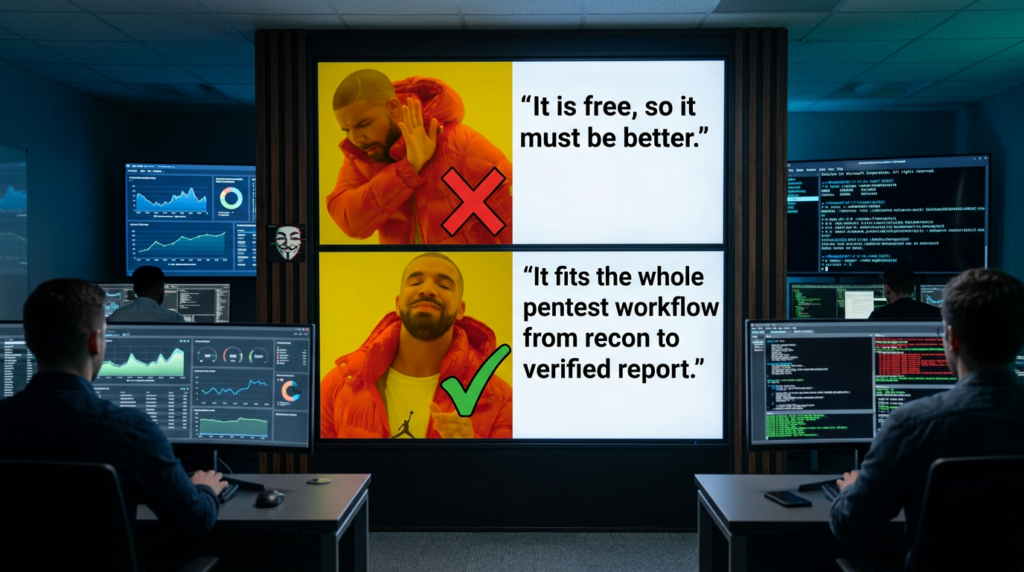

تنهار معظم المقارنات في هذه الفئة في السؤال الخاطئ. فهم يسألون ما إذا كانت الأداة الأرخص "جيدة بما فيه الكفاية"، أو ما إذا كانت الأداة مفتوحة المصدر "متشابهة بشكل أساسي"، أو ما إذا كان النظام الذي يمكنه استغلال هدف مختبري ضعيف بشكل مستقل يجب أن يكون المنتج الأفضل. هذا التأطير يغفل المشكلة الهندسية. في عام 2026، السؤال المهم ليس ما إذا كانت أداة اختبار خماسية مدعومة بالذكاء الاصطناعي قادرة على القيام بشيء مثير للإعجاب بمعزل عن غيرها. السؤال المهم هو ما إذا كان بإمكانها أن تعمل كجزء موثوق به من سير عمل أمني حقيقي، مع الحفاظ على السياق عبر الاستطلاع والمصادقة والاستغلال والتحقق من الصحة وإعداد التقارير وإعادة الاختبار دون خلق المزيد من العوائق التشغيلية أكثر مما تزيله. هذا هو نفس الاتجاه الذي تراه في بحث PentestGPT، وفي الشروحات الحالية التي تواجه الممارسين من Aikido، وفي مقارنات المنتجات الحالية من Escape: السياق وقابلية الاستغلال ومنطق العمل والأدلة القابلة للتكرار هي ما يفصل بين العرض التوضيحي والأداة التي تستمر فرق الأمن في استخدامها بالفعل. (USENIX)

ولهذا السبب أيضًا أداة شانون للاختبار الخماسي للذكاء الاصطناعي مقابل أداة Penligent مقارنة مفيدة. تُظهِر مواد شانون الموثقة علنًا جهاز اختبار ذكاء اصطناعي خماسي مستقل ومثير للاهتمام من الناحية التقنية ومبني على تحليل الصندوق الأبيض وإثبات الاستغلال. بينما تُظهر مواد Penligent الموثقة علنًا منصة أوسع نطاقًا للمنتجات، والتي تؤطر نفسها كعامل اختبار اختراق متكامل مدعوم بالذكاء الاصطناعي مع أدوات متكاملة، وعناصر تحكم المشغل، وتقارير قابلة للتخصيص، وسير عمل مصمم للاستخدام المتكرر بدلاً من التجريب لمرة واحدة. هذه ليست فئات متطابقة، حتى لو تداخلت المفردات التسويقية. إذا قارنت بينهما فقط على أساس التسمية السطحية "اختبار خماسي الذكاء الاصطناعي"، فسوف تسيء فهمهما. (جيثب)

إن أعدل طريقة لتقييمها هي الابتعاد عن العلامات التجارية وقياس كل أداة مقابل ما لا تزال الإرشادات الأمنية المعترف بها تنص على أن اختبار الاختراق يفترض أن يقوم به. لا يزال NIST SP 800-115 واضحًا في أن اختبار الأمن التقني يتعلق بالتخطيط للاختبارات وإجرائها وتحليل النتائج وتطوير استراتيجيات التخفيف من المخاطر، وليس فقط توليد التنبيهات. لا يزال دليل اختبار أمن الويب الصادر عن OWASP يتعامل مع اختبار الويب كنظام يشمل جمع المعلومات، والبنية وتخطيط إطار العمل، والمصادقة، والترخيص، ومعالجة المدخلات، وإدارة الجلسات، ومنطق العمل. وتعزز إرشادات OWASP الحالية لأفضل 10 وإرشادات أمان واجهة برمجة التطبيقات الرسالة نفسها: غالبًا ما تكون أصعب الإخفاقات الحديثة هي التحكم في الوصول، والترخيص، والحالة، والمنطق، وليس فقط الحمولات المنعكسة أو توقيعات الفحص القديمة. (مركز موارد أمن الحاسب الآلي NIST)

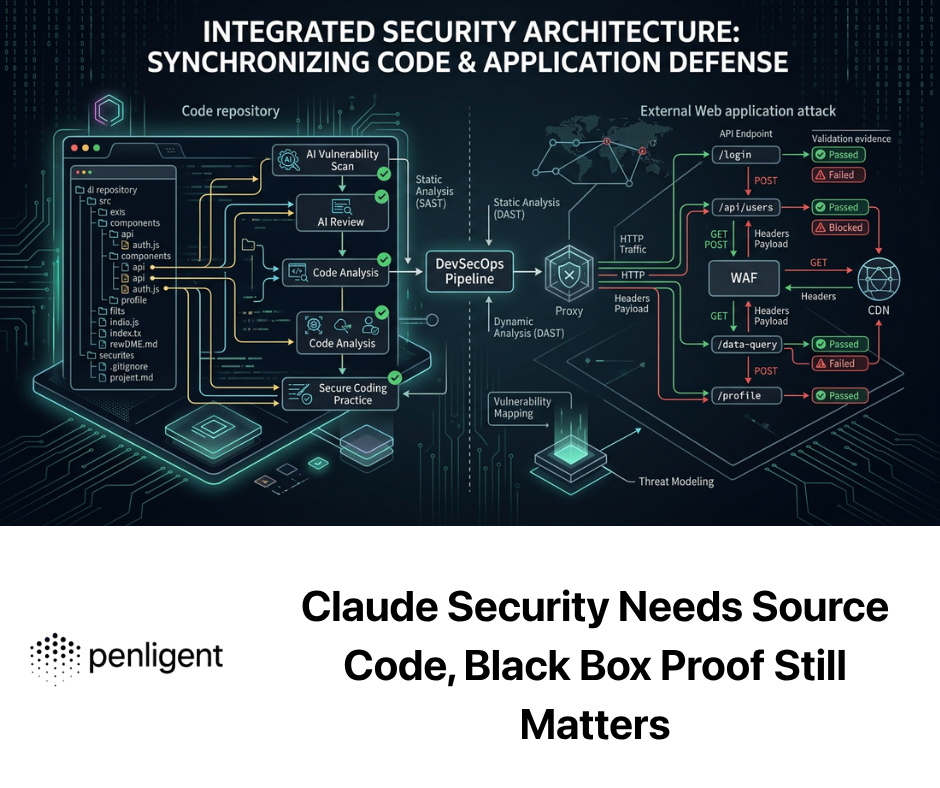

هذا الإطار الأوسع مهم لأن العديد من ادعاءات "الاختبار الخماسي للذكاء الاصطناعي" الحالية لا تزال تتلخص في واحد من ثلاثة أمور أضيق نطاقاً. أولاً، بعض الأدوات هي في الواقع منتجات ماسح ضوئي بالإضافة إلى روبوت الدردشة، حيث يفسر النموذج بشكل أساسي المخرجات الحالية. ثانيًا، بعضها عبارة عن أطر عمل بحثية أو أطر عمل وكلاء مفتوحة المصدر مثيرة للاهتمام حقًا ولكنها محسّنة لافتراضات تشغيل محددة، مثل الوصول إلى شفرة المصدر أو سير العمل على غرار المختبر. ثالثًا، بعضها عبارة عن منصات هجومية منتجة تحاول دمج الاستطلاع والتحقق من الصحة وإعداد التقارير والتحكم في المشغل في نظام قابل للتكرار. ويندرج شانون، على الأقل في شكله الموثق علنًا في شكله اللايت الموثق علنًا، بشكل طبيعي في الفئة الثانية. أما Penligent فيوضع علنًا في الفئة الثالثة. وهذا لا يجعل أحدهما متفوقًا تلقائيًا. بل يعني أن المقارنة يجب أن تكون حول الملاءمة، وعمق سير العمل، والقيمة التشغيلية الإجماليةوليس حجة "المجانية مقابل المدفوعة" السطحية. (جيثب)

ما تتفق عليه المصادر العامة حول اختبار الذكاء الاصطناعي الخماسي في عام 2026

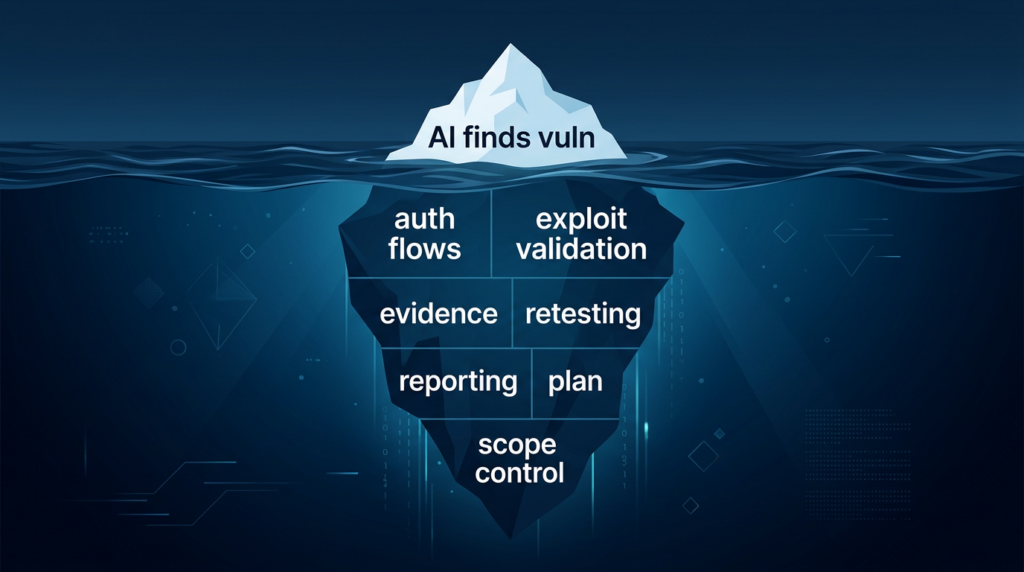

أحد أكثر الأشياء المفيدة في سوق اختبار الاختراق الخماسي الحالي للذكاء الاصطناعي هو أنه حتى المصادر المتنافسة تتقارب على نفس معايير التقييم. وقد أظهرت ورقة PentestGPT أن النماذج الخماسية لاختبار الاختراق يمكن أن تحسن بشكل جوهري بعض المهام الفرعية لاختبار الاختراق، وخاصة استخدام الأدوات وتفسير المخرجات واقتراح الإجراءات التالية، لكنها سلطت الضوء أيضًا على نقطة ضعف مركزية: تكافح النماذج للحفاظ على السياق الكامل للمشاركة عبر الوقت والمهام الفرعية. كانت استجابة الورقة البحثية لهذه المشكلة معمارية وليست سحرية: تقسيم سير العمل إلى وحدات متفاعلة لتقليل فقدان السياق. هذه رؤية أساسية لأي مقارنة جادة في هذا المجال. (USENIX)

يصل شرح أيكيدو إلى نتيجة مشابهة جدًا من زاوية المنتج. فهو يجادل بأن "Pentest GPT" ليس مجرد روبوت دردشة مع موجه أمني. فهو يصبح ذا معنى عندما يكون النموذج متصلاً بالأدوات الفعلية ومصادر البيانات، ويمكنه التفكير عبر مسارات هجوم متعددة الخطوات، ويمكنه ربط مخرجات الماسح الضوئي ومنطق الاستغلال والعلاج في شيء متماسك. بعبارة أخرى، النموذج هو طبقة التفكير، لكن القيمة تكمن في النظام الملتف حوله. (أيكيدو)

تستند صفحات مقارنة Escape 2026 على نفس المعايير التشغيلية مع التركيز بشكل أكبر على سلوك التطبيق الحديث. وتسلط كتاباتهم الحالية الضوء مراراً وتكراراً على العيوب المنطقية للأعمال، والتدفقات المصادق عليها، وانتقالات الحالة، وإثبات قابلية الاستغلال، وربط الأصول، والمعالجة الجاهزة للمطورين. سواء كنت تتفق أو لا تتفق مع وضع منتج Escape أم لا، فإن الجزء المفيد هو إطار العمل: يجب أن يكون نظام اختبار خماسي الذكاء الاصطناعي الموثوق به قادرًا على نمذجة سلوك التطبيق، والنجاة من تعقيدات المصادقة، واكتشاف مشاكل المصادقة، واكتشاف مشاكل التفويض مثل BOLA وIDOR، وتوفير الأدلة، ودعم إعادة الاختبار المستمر مع تغيرات البرامج. هذا منظور عملي بشكل غير عادي للمقارنة بين شانون وبنليجنت، لأنه يجعل القرار أقل أيديولوجية وأكثر استنادًا إلى العمل الأمني الحقيقي للتطبيقات. (الهروب)

هذا التقارب بين البحث الأكاديمي، وإرشادات OWASP، وشروحات السوق الحالية مهم لأنه يكشف خطأ شائعًا لدى المشتري. لا يزال العديد من المهندسين يقارنون بشكل غريزي بين الأدوات من خلال السؤال عن أي منها يمكن أن ينتج أكثر عرض استغلال دراماتيكي. ولكن في العمل الأمني اليومي، فإن المشكلة الأصعب والأكثر تكلفة لا تكون أبدًا في العمل الأمني اليومي هي "هل يمكن للنموذج أن يقترح هجومًا". بل هي "هل يمكن للنظام أن يحافظ على الحالة، وفهم النطاق، وتجنب إضاعة الوقت، وتوليد أدلة جديرة بالثقة، وإنتاج مخرجات يمكن لمهندس آخر التصرف على أساسها." وبمجرد اعتماد هذا الإطار، يتحول مركز الثقل بعيدًا عن السعر والجدة ويتجه نحو الهندسة المعمارية وتصميم سير العمل والانضباط التشغيلي. (USENIX)

ما هو شانون في الواقع، بناءً على الوثائق العامة

إن أكثر القطع الأثرية العامة الملموسة التي يمكن التحقق منها بالنسبة لشانون هي KeygraphHQ/شانون مستودع. هناك، يوصف Shannon Lite بأنه مختبر خماسي مستقل للذكاء الاصطناعي خماسي الصندوق الأبيض لتطبيقات الويب وواجهات برمجة التطبيقات، والذي يحلل التعليمات البرمجية المصدرية، ويحدد نواقل الهجوم، وينفذ عمليات استغلال حقيقية لإثبات الثغرات قبل الإنتاج. نموذجها الموثق واضح ومحدد بشكل منعش: اختبار مدرك للمصدر، واستغلال مباشر، وفلسفة صارمة "لا استغلال، لا تقرير". تم توثيق بنية شانون على شكل سير عمل من أربع مراحل من الاستطلاع، وتحليل الثغرات، والاستغلال، والإبلاغ، باستخدام مجموعة أدوات تطوير البرمجيات SDK الخاصة بعامل كلود من أنثروبيك ضمن نظام متعدد العوامل. وهو يدمج تحليل التعليمات البرمجية المصدرية مع أتمتة المتصفح وأدوات سطر الأوامر، وتتضمن تقاريره نتائج تم التحقق من صحتها فقط مع قطع أثرية قابلة للتكرار. (جيثب)

كما تمنح هذه الـ README العامة شانون مصداقية حقيقية، لأنها لا تدعي أنها عالمية. تنص على أن شانون لايت هو الصندوق الأبيض فقط ويتوقع الوصول إلى التعليمات البرمجية المصدرية للتطبيق وتخطيط المستودع. كما ينص أيضًا على أن الإصدار الحالي يستهدف على وجه التحديد مجموعة محدودة من فئات الثغرات الأمنية: المصادقة والترخيص المعطلة، والحقن، و XSS، و SSRF. وينص صراحةً على أن شانون لايت لن يبلغ عن المشكلات التي لا يمكن استغلالها بشكل فعال، مثل مكتبات الطرف الثالث الضعيفة أو التكوينات غير الآمنة، ويشير إلى أن التحليل الأعمق القائم على الرسم البياني ينتمي إلى شانون برو. بالنسبة للقراء الذين يقيّمون الأدوات بأمانة، فإن هذه القيود ليست نقطة ضعف في الوثائق. إنها نقطة قوة، لأنها تحدد مركز ثقل المنتج. (جيثب)

ينشر شانون أيضًا افتراضات أداء وتشغيل محددة. تقول README أن التشغيل الكامل يستغرق عادةً حوالي 1 إلى 1.5 ساعة وقد تكلف حوالي $50 عند استخدام سونيت أنثروبيك كلود 4.5 سونيت، اعتمادًا على تسعير النموذج وتعقيد التطبيق. ويحذّر من أن جودة المخرجات تعتمد بشكل كبير على النموذج، وأن المزودين البديلين قد يعطون نتائج غير متناسقة، وأن الأداة مُحسّنة بشكل أساسي حول نماذج أنثروبيك كلود. كما يحذر أيضًا من أن شانون ليس ماسحًا سلبيًا، وأنه قد يكون له تأثيرات تحويرية على الأهداف، وأنه مخصص لبيئات وضع الحماية أو التدريج أو بيئات التطوير المحلية وليس الإنتاج. هذه ليست ملاحظات جانبية. إنها جزء جوهري من التكلفة الإجمالية للملكية وملاءمة النشر. (جيثب)

كما ينشر الريبو أيضًا مطالبات قياسية وتقارير عينة. يقول شانون أنه حدد أكثر من 20 ثغرة في متجر OWASP Juice Shop، وأكثر من 15 مشكلة عالية أو حرجة في كل من c{api}tal API و OWASP crAPI، وسجلت 96.15 في المائةأو 100 من أصل 104 ثغرة، على متغير خالٍ من التلميحات ومدرك للمصدر من معيار XBOW الأمني. هذه ادعاءات منشورة مثيرة للإعجاب، وهي تفسر سبب جذب شانون للانتباه في الكتابات العملية ووسائل الإعلام الأمنية. وفي الوقت نفسه، فإنها تعزز النقطة التي يطرحها هذا المقال بالضبط: شانون هو الأقوى عندما يتم تأطيره كاختبار مستقل مركّز ومدرك للمصدر ومُصدِّق للاستغلال، وليس كإجابة عامة لكل سير عمل خاص بالتطبيقات الأمنية أو الاختبار الخماسي. (جيثب)

هناك تفصيل آخر في المستندات العامة يهم المشتري الأمني الجاد. تم إصدار شانون لايت بموجب AGPL-3.0ويوضح الريبو أنه على الرغم من أن الاستخدام الداخلي مجاني، إلا أن سيناريوهات الخدمة المُدارة تؤدي إلى تفعيل متطلبات مشاركة المصدر الخاصة ب AGPL للبرامج الأساسية المعدلة. تحذر المستندات نفسها أيضًا من أن شانون لايت، مثل أي نظام ذكاء اصطناعي يقرأ التعليمات البرمجية، عرضة ل الحقن الفوري من المحتوى الموجود في المستودع الممسوح ضوئيًا. وهذا يعني أن ملف شانون "المجاني" يأتي مع تراخيص وهندسة ونماذج تهديد محددة. المصدر المفتوح هو ميزة بالتأكيد. إنها ليست نفس الشيء مثل انعدام التكلفة التشغيلية أو انعدام المخاطر الأمنية. (جيثب)

ما هو بنليجنت في الواقع، بناءً على الوثائق العامة

تضع الوثائق العامة ل Penligent بشكل مختلف. تصف صفحة النظرة العامة الرسمية الخاصة به Penligent بأنه وكيل اختبار اختراق احترافي متكامل مدعوم بالذكاء الاصطناعي يدمج أدوات مثل nmap وMetasploit وBurp Suite وSQLmap في سير عمل يعتمد على الذكاء الاصطناعي. تصف الصفحة نفسها تدفقًا موحدًا من اكتشاف الأصول إلى مسح الثغرات، وتنفيذ الثغرات، ومحاكاة سلسلة الهجوم، وإنشاء التقرير النهائي. وبدلاً من تركيز القصة العامة على استغلال الصندوق الأبيض المدرك للمصدر، يركز Penligent على سير عمل تشغيلي أوسع: التفاعل باللغة الطبيعية، وتنسيق الأدوات، والاحتفاظ بالسياق، والتنفيذ، وإخراج التقارير. (بنليجنت)

تؤكد صفحاته العامة أيضًا على سهولة الاستخدام والإنتاجية بطرق تختلف ماديًا عن موقف شانون لايت الذي يعتمد على الريبو أولاً. وتنص النظرة العامة الرسمية على أنه يمكن للمستخدمين التحدث إلى الذكاء الاصطناعي بشكل طبيعي، دون بناء جملة أو نصوص، وأن الوكيل يفهم السياق، ويوصي بالخطوات التالية، وينفذ الأدوات، ويفسر المخرجات، ويكيّف الاستراتيجية، وينتج تقريرًا جاهزًا للامتثال. تعزز الصفحة الرئيسية هذا الوضع بلغة سير عمل واضحة مثل البحث عن الثغرات والتحقق من النتائج وتنفيذ عمليات الاستغلالويعرض ميزات إنشاء التقارير والتصدير مع ميزات التحرير القابلة للتخصيص بالكامل. كما أنه يسلط الضوء على تحكم المشغل بالصيغة تحرير المطالبات، وقفل النطاق، وتخصيص الإجراءات لبيئتك. هذه الإشارات مهمة لأنها تشير إلى منصة مصممة ليس فقط لتشغيل المنطق الهجومي، ولكن لجعل هذا المنطق قابلاً للحكم والتسليم عبر ملفات تعريف المستخدمين المختلفة. (بنليجنت)

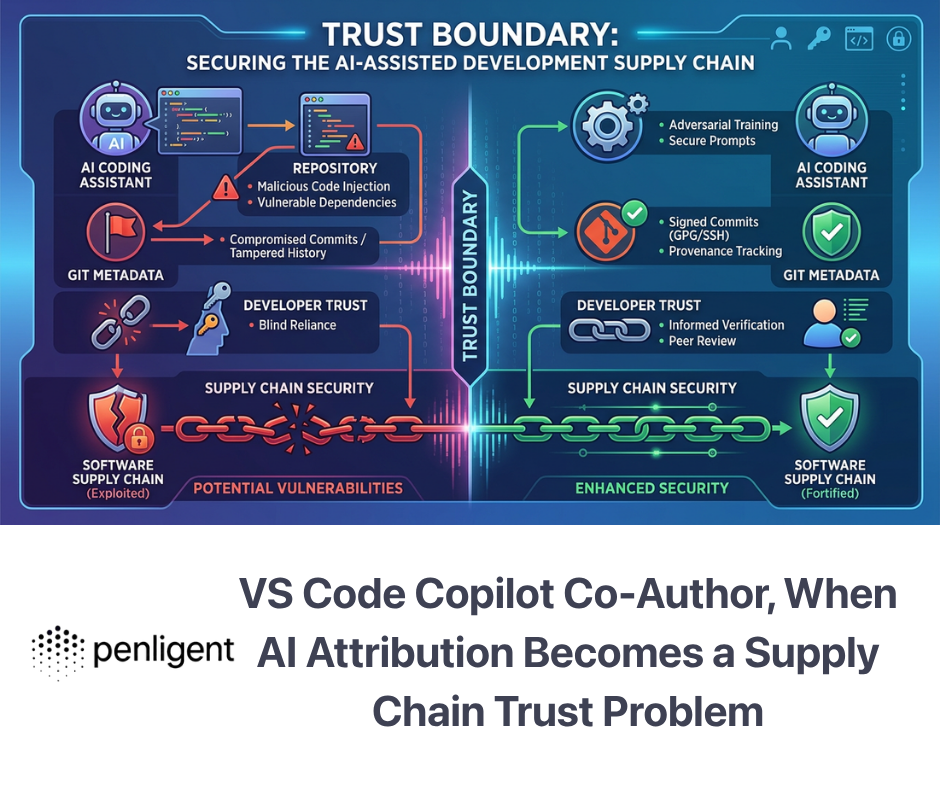

تدّعي النظرة العامة الرسمية لـ Penligent أيضًا دعمًا أوسع للبيئة وسير العمل: دعم أنظمة ويندوز وماك ولينكس، وأداة التثبيت والإعداد بمساعدة الذكاء الاصطناعي، وسلاسل الهجوم المرئي، وتصنيف المخاطر الديناميكي، وميزات التعاون، وتنسيقات التصدير المعينة للمعايير والأطر. بعض هذه الادعاءات هي حتماً ادعاءات من البائعين وليست مصادقة مختبرية مستقلة، لكنها لا تزال تخبرنا عن الفئة التي يحاول المنتج احتلالها. لا يتم وضع هذا المنتج كمحرك استغلال صندوق أبيض ضيق النطاق. بل يتم وضعه كمحرك أوسع نطاقاً نظام سير العمل الهجومي المنتج تهدف إلى تقليل الاحتكاك بدءًا من إعداد الأداة وحتى إعداد التقارير. وتعزز مواد Penligent العامة ومقالات المقارنة الحديثة بين Penligent باستمرار نفس النقطة: الأدوات المتكاملة، والتحقق من الاستغلال، وإعداد التقارير، والتحكم في المشغل، وسير العمل المستمر أكثر أهمية من كون الواجهة مجرد "بنكهة الذكاء الاصطناعي". (بنليجنت)

هذا الاختلاف في الموقف العام هو ما يجعل عبارة "أكثر منهجية" ذات معنى هنا. فالنظام ليس مجرد مجموعة من الميزات. في العمليات الأمنية، يقلل النظام من التحولات. فهو يقلل من عدد المرات التي يتعين على الإنسان إعادة صياغة السياق بين الاستطلاع والتحقق من الصحة، وبين محاولة الاستغلال والتقرير، وبين الاكتشاف وإعادة الاختبار. مواد Penligent العامة صريحة بشكل غير عادي حول محاولة طي تلك التحولات. على النقيض من ذلك، فإن مستندات شانون لايت العامة صريحة بشأن بناء محرك استغلال قوي مدرك للمصدر. كلاهما خياران مشروعان للمنتج، لكنهما يحلان طبقات مختلفة من سير العمل الأمني. (بنليجنت)

تتغير المقارنة اعتمادًا على ما إذا كنت تقصد شانون لايت أو شانون برو

يجب معالجة إحدى قضايا الإنصاف بشكل مباشر. عندما يقول الناس "شانون"، فغالبًا ما يخلطون بين ثلاثة أشياء مختلفة: ريبو شانون لايت العام، وموقع Keygraph الأوسع حول شانون برو، ومختلف الكتابات الثانوية التي تلخص شانون باعتباره خماسي الذكاء الاصطناعي المستقل العام. إذا كنت تقارن شانون لايت بالنسبة إلى Penligent، أنت تقارن إطار عمل عام للتحقق من صحة استغلال الثغرات في إطار عمل عام ومتاح للجميع، ومُتاح للجميع، ومُدرَك من المصدر، بمنصة متكاملة. إذا كنت تقارن شانون برو بالنسبة إلى Penligent، تصبح المقارنة أكثر مباشرة، لأن ملف شانون برو العام لـ Shannon Pro يدعي وجود ميزات أوسع نطاقًا في تطبيقات AppSec بما في ذلك SAST، وSCA، وفحص الأسرار، واختبار منطق الأعمال، والارتباط الثابت والديناميكي، وتكامل CI/CD، والنشر المستضاف ذاتيًا. (جيثب)

وهذا يعني أن المقارنة الصادقة فكرياً لا يمكن أن تقول فقط "شانون هو خماسي مجاني مفتوح المصدر و Penligent مدفوع الأجر". هذه العبارة سطحية للغاية بحيث لا يمكن أن تكون مفيدة. إن أداة Shannon Lite العامة مفتوحة بالفعل ومجانية للتشغيل داخليًا بموجب شروط AGPL، لكن المستندات العامة نفسها تقول أيضًا أنها تعتمد على واجهات برمجة التطبيقات النموذجية، وتستغرق وقت تشغيل كبير، وتتوقع الوصول إلى المصدر، وتستهدف فئات ثغرات محددة، وتحذر من الحقن الفوري والتأثيرات الطافرة. في حين أن شانون برو، على الأقل حسب الادعاء العام، يتوسع في فئة منصات أوسع بكثير. أما Penligent، حسب الادعاء العام، فهو موجود بالفعل في تلك الفئة الأوسع. لذا فإن السؤال الحقيقي ليس "المجاني مقابل المدفوع". بل هو ما هي طبقة سير العمل التي تشتريها أو تعتمدها بالفعل. (جيثب)

مقارنة منظمة، شانون لايت، وشانون برو، وشانون برو، وبينليجنت

| البُعد | شانون لايت، الريبو العام | شانون برو، المطالبات العامة | المطالبات العامة والمطالبات العامة |

|---|---|---|---|

| النموذج الأساسي | خماسي الذكاء الاصطناعي الخماسي الصندوق الأبيض المستقل لتطبيقات الويب وواجهات برمجة التطبيقات | منصة All-in-in-one AppSec المزودة بمنصة اختبار خماسي مستقل بالإضافة إلى إمكانات التحليل الثابت | عامل اختبار الاختراق الشامل المدعوم بالذكاء الاصطناعي |

| افتراض المدخلات الأساسية | الرمز المصدري وتخطيط المستودع المتوقع | خط أنابيب تطبيقات AppSec الأوسع نطاقاً والأكثر إدراكاً للمصدر | منتج يركز على سير العمل، واكتشاف الأصول من خلال إعداد التقارير |

| نقاط القوة التي تم التأكيد عليها علنًا | التحقق من صحة الاستغلال المدرك للمصدر، لا يوجد استغلال لا يوجد تقرير، نماذج اختبار الأداء القابلة للتكرار | الترابط بين الديناميكية الثابتة والديناميكية، واختبار منطق الأعمال واختبار SAST وSCA وSCA والأسرار واختبار منطق الأعمال | الأدوات المتكاملة، والتشغيل باللغة الطبيعية، والتحقق من الاستغلال، والتقارير القابلة للتخصيص، وعناصر تحكم المشغل |

| حدود التغطية الموثقة علناً | يستهدف Lite المصادقة/المصادقة والحقن و XSS و SSRF ولا يغطي كل شيء، خاصةً المشكلات الثابتة/التكوين غير القابلة للاستغلال | أوسع بالمطالبة من لايت | سير العمل التشغيلي الأوسع نطاقاً حسب المطالبة من لايت |

| نموذج الإبلاغ | النتائج التي تم التحقق منها فقط، والسجلات المحفوظة، واللقطات السريعة، ومخرجات Markdown | النتائج المترابطة مع مواقع الرموز المصدرية حسب المطالبة | تقارير بنقرة واحدة مع إمكانية تحريرها وتصديرها وتسليمها بنقرة واحدة |

| نموذج المشغل | التشغيل المستقل بقيادة واحدة مع توخي الحذر الموجه نحو التدريج | المنصة التجارية | عمليات سير العمل الوكيلة التي تتحكم فيها، والتحرير الفوري، وتأمين النطاق |

| وضع الانتشار | الاستخدام الداخلي ل AGPL، ومفاتيح واجهة برمجة التطبيقات (API) النموذجية، والإعداد المتمحور حول الريبو | نموذج العداء التجاري المستضاف ذاتياً حسب المطالبة | منصة المنتج عبر أنظمة تشغيل سطح المكتب الرئيسية حسب النظرة العامة الرسمية |

| المشتري الأنسب للمشتري | مهندس أمن يتمتع بإمكانية الوصول إلى المصدر والتسامح مع الإعداد على غرار إطار العمل | المؤسسة الراغبة في الحصول على تطبيقات AppSec مدمجة على نطاق أوسع من Keygraph | فرد أو فريق يرغب في الحصول على سير عمل هجومي أقل احتكاكاً من البداية إلى النهاية وإنجازاته |

تم استخلاص الجدول أعلاه من ملاحظات شانون الخاصة بـ README وملاحظات خط الإنتاج العامة، إلى جانب النظرة العامة الرسمية لـ Penligent ومواد الصفحة الرئيسية. إنه ليس بديلاً عن إثبات المفهوم الخاص، ولكنه كافٍ لإظهار سبب عدم نجاة الاستنتاج الكسول "المجاني أفضل" من الاتصال بالوثائق الفعلية. (جيثب)

لماذا المجانية والرخيصة ليستا متماثلتين كالأفضل

يتعلم مهندسو الأمن هذا الدرس مرارًا وتكرارًا في فئات أخرى، والاختبار الخماسي للذكاء الاصطناعي ليس استثناءً. يمكن لأداة ما أن تكون تكلفة ترخيصها صفرية ومع ذلك يمكن أن تكون التكلفة الإجمالية للملكية أعلى بمجرد تضمين إعداد البيئة، والإنفاق على النموذج، والوقت الهندسي، والمراجعة التشغيلية، وإدارة القطع الأثرية، وإعادة تدريب المستخدمين، والاحتكاك الناتج الخام إلى شيء يمكن لفريق آخر استهلاكه. تعطينا وثائق شانون لايت العامة الخاصة بنا ما يكفي من نقاط البيانات لنرى ذلك بوضوح: فهي تحتوي على تكاليف النموذج، ووقت تشغيل غير بديهي، وتغطية محدودة، وافتراضات التعليمات البرمجية المصدرية، والحذر من التأثيرات الطارئة فقط. هذه كلها مقايضات معقولة تمامًا بالنسبة لنوع الأداة. كما أنها كلها أشكال من التكلفة. (جيثب)

هذا هو السبب الرئيسي وراء انهيار أطروحة "المجاني يتفوق على المدفوع" في الفرق الحقيقية. إذا كانت مؤسستك تريد محرك استغلال ذاتي مستقل مدرك للمصدر للتطبيقات الداخلية وكان مهندسوك مرتاحين لامتلاك طبقة إطار العمل، يمكن أن يكون شانون لايت مناسبًا بشكل ممتاز. ولكن إذا كانت مؤسستك تريد سير عمل قابل للتكرار يمكن لمجموعة أوسع من المستخدمين تشغيله وتقييده والإبلاغ عنه وتسليمه بأقل احتكاك، فإن النظام الأكثر إنتاجية يمكن أن يكون أرخص من الناحية العملية حتى عندما يكون سعر الملصق أعلى. هذه ليست نقطة فلسفية. إنها نقطة تتعلق باقتصاديات سير العمل. فكلما زاد اعتماد العمل الآمن على التحولات بين الأشخاص والمراحل، كلما تراكمت القيمة حول الأنظمة التي تقلل من تلك التحولات. (بنليجنت)

المصدر المفتوح يحل أيضاً مشكلة مختلفة عن الإنتاجية. يمكن أن يزيد المصدر المفتوح من الشفافية وقابلية الاختراق والتحكم. بينما يمكن للإنتاجية أن تزيد من التبني وقابلية التكرار وضوابط السلامة وتسليم أصحاب المصلحة. في بعض الأحيان تتوافق هذه القيم. وأحياناً يتبادلان. يعتبر نموذج شانون لايت AGPL والإعداد الذي يركز على المستودع جذابًا على وجه التحديد لأنه يعرض المزيد من الآليات للمستخدم الخبير. أما مواد Penligent العامة فهي جذابة للسبب المعاكس: فهي تؤكد على انهيار الآليات في سير عمل موجه مع حدود المشغل ومخرجات التقارير. يعتمد أيهما "أفضل" على ما إذا كان عنق الزجاجة لديك هو البراعة الهجومية أو الاستمرارية التشغيلية. (جيثب)

الأبعاد الهندسية الحقيقية الأكثر أهمية من العلامة التجارية

البُعد الأول هو الاحتفاظ بالسياق. وقد أوضحت ورقة PentestGPT هذه المشكلة قبل عامين: يمكن لأنظمة LLM أن تكون كفؤة بشكل مدهش في المهام الفرعية المحلية بينما تفشل في المشاركة الكاملة لأنها تفقد السياق عبر الخطوات. إن أي أداة لا تستطيع الحفاظ على نموذج داخلي مستقر للأهداف والهويات ونقاط النهاية والفرضيات سينتهي بها الأمر إلى تكرار العمل أو هلوسة الثقة. يحاول شانون معالجة ذلك من خلال بنية متعددة العوامل ومراحل منظمة. تعالجها المواد العامة لـ Penligent من خلال سير العمل المتكامل وتنسيق الأدوات. النقطة المهمة ليست الكلمة الطنانة التي تفضلها. فالنقطة المهمة هي ما إذا كانت الأداة تمنع تسرب السياق إلى لوحات الصفر أو الدردشات أو طقوس إعادة الاختبار اليدوية. (USENIX)

البُعد الثاني هو مرونة المصادقة والتفويض. تستمر إرشادات OWASP API في التعامل مع ترخيص مستوى الكائن المكسور باعتباره الخطر الأول لواجهة برمجة التطبيقات لسبب ما. تفشل التطبيقات الحقيقية في الأدوار ومراجع الكائنات وحدود المستأجرين وانتقالات الحالة. تؤكد كتابة إسكيب 2026 مرارًا وتكرارًا على أن اختبار الذكاء الاصطناعي الخماسي يصبح مختلفًا بشكل هادف عن اختبار الذكاء الاصطناعي الخماسي عندما يكون بإمكانه نمذجة الجلسات والأدوار والحالات بدلاً من مجرد الزحف على عناوين URL وإطلاق الحمولات. يتضمن النطاق العام لـ Shannon Lite فئات auth و authz، وهي إشارة إيجابية. تؤكد مواد Penligent العامة على تدفقات العمل من النهاية إلى النهاية، ومحاكاة سلسلة الهجوم، والتحقق، والتي تشير أيضًا إلى الاتجاه الصحيح. ولكن يجب على أي مشترٍ جاد أن يختبر هذه الادعاءات مباشرةً ضد تغييرات الأدوار، وتحديث الرمز المميز، وعزل المستأجر، والتدفقات ذات الحالة، لأن هذا هو المكان الذي غالباً ما تكشف فيه منتجات "اختبار الذكاء الاصطناعي الخماسي" ما إذا كانت جوهرية أو سطحية. (OWASP)

البُعد الثالث هو جودة الأدلة. تعد سياسة شانون "لا استغلال، لا تقرير" واحدة من أقوى أجزاء تصميمها العام. وبالمثل، تؤكد المواد العامة لـ Penligent على التحقق ومخرجات التقرير بدلاً من مجرد النتائج الأولية. هذا الأمر مهم لأن فرق الأمن الحديثة غارقة في الإشارات. فهم لا يحتاجون إلى محرك آخر ينتج تنبيهات معقولة ولكن لم يتم التحقق منها. إنهم بحاجة إلى أنظمة تميّز بين الفرضية والتأثير الذي تم التحقق من صحته والتي تترك وراءها آثاراً يمكن لمهندس آخر إعادة إنتاجها. من الناحية العملية، هذا هو المكان الذي تفشل فيه العديد من منتجات الذكاء الاصطناعي بهدوء. فهي تستطيع توليد نصوص هجومية أسرع بكثير من قدرتها على توليد أدلة يمكن الدفاع عنها. إذا كنت تتذكر معيارًا واحدًا فقط من هذه المقالة، فتذكر هذا المعيار. (جيثب)

البُعد الرابع هو التحكم. المخالفة المستقلة دون حدود المشغل ليست نضجًا. إنه نقل للمخاطر. وثائق شانون العامة على الأقل صادقة بما فيه الكفاية للتحذير من أن الأداة قابلة للتغيير ولا ينبغي تشغيلها ضد الإنتاج. تبرز الصفحة الرئيسية لـ Penligent صراحةً قفل النطاق والتحرير الفوري. هذه التفاصيل مهمة لأن الاختبار الهجومي المصرح به لا يتعلق فقط بالعثور على المشكلات. بل يتعلق بالقيام بذلك داخل حدود تشغيل يمكن الدفاع عنها. بالنسبة للعديد من الفرق، يكمن الفرق الحقيقي بين إطار العمل الذي يعجبهم والنظام الأساسي الذي يتبنونه في مدى دعم الأداة للتحكم في النطاق والسجلات والصادرات والحوكمة القابلة للتكرار. (جيثب)

ما الذي تخبرنا به مكافحة التطرف العنيف الحديثة عن نوع الأداة التي تحتاجها بالفعل

من السهل أن تغفل عن سبب أهمية هذه المقارنة حتى تنظر إلى أنواع الثغرات التي لا تزال تهيمن على العمل الدفاعي الحقيقي. فالعامان الأخيران من عمليات الكشف عن الثغرات عالية التأثير توضح النقطة نفسها مراراً وتكراراً: اكتشاف الإصدار وحده لا يكفي، وتوليد الثغرات وحده لا يكفي، و"الذكاء الاصطناعي" وحده لا يكفي بالتأكيد. ما يهم هو التحقق الواعي بالبيئة، وسياق الامتيازات، ونمذجة الأدوار، وإمكانية التسلسل، والأدلة.

خذ برنامج ConnectWise ScreenConnect CVE-2024-1709. ويصفه NVD بأنه تجاوز للمصادقة باستخدام مسار أو قناة بديلة في الإصدار 23.9.7 والإصدارات الأقدم، مما قد يسمح بالوصول المباشر إلى المعلومات السرية أو الأنظمة الحساسة. وحثت نشرة ConnectWise الخاصة على إجراء تحديثات فورية للإصدار 23.9.8 أو أعلى. ما يهم هنا بالنسبة لأداة الاختبار الخماسي ليس مجرد مطابقة مكافحة التطرف العنيف مع سلسلة الإصدار. بل هو تحديد ما إذا كان سطح الإدارة ذي الصلة مكشوفاً، وما إذا كان التدفق المتأثر قابلاً للوصول إليه، وما هي الآثار المترتبة على الهوية، وما هي الأدلة التي يمكنك تسليمها للمالك بسرعة كافية لتكون مهمة. الأداة الرخيصة التي تتعرف فقط على مكافحة التطرف العنيف تقوم بـ 10 في المائة من العمل السهل. (NVD)

بان-أوس CVE-2024-3400 جعل الدرس نفسه أكثر قسوة. فقد وصفت شركة بالو ألتو نتوركس الأمر بأنه ثغرة في حقن الأوامر ناتجة عن إنشاء ملفات عشوائية في ميزة GlobalProtect لبعض إصدارات وتكوينات نظام PAN-OS، مما يتيح إمكانية الوصول إلى RCE غير المصادق عليه بامتيازات الجذر على جدران الحماية المتأثرة. هذه ليست الحالة التي تكون فيها "أفكار الحمولة التي تم إنشاؤها بالذكاء الاصطناعي" هي الجزء الصعب. الجزء الأصعب هو فهم ما إذا كان التكوين المستهدف ومجموعة الميزات يتطابقان مع الاستشاري، وما هو التعرض للإنترنت، وكيفية التحقق من صحة المخاطر بأمان ومسؤولية في وجود بنية تحتية حقيقية للإنتاج. الأدوات التي لا تستطيع الربط بين الإصدار والتعرض وإمكانية الوصول والأدلة ستبدو دائمًا أفضل في العروض التوضيحية منها في الحوادث. (security.paloaltonetetworks.com)

Ivanti Connect Secure CVE-2025-0282 يزيد الأمر وضوحًا. ويصفه NVD بأنه تجاوز سعة المخزن المؤقت القائم على المكدس الذي يسمح بـ RCE غير المصادق عليه عن بُعد على بوابات Ivanti المتأثرة قبل الإصدارات المصححة. ذكر التحديث الأمني الذي أصدرته Ivanti في يناير 2025 أنها كانت على علم بالاستغلال النشط المحدود ونشرت إصلاحات. مرة أخرى، ما كان يحتاج إليه المدافعون ليس شرحًا أجمل لمشكلة مكافحة التطرف العنيف. بل كانوا بحاجة إلى التحقق السريع مما إذا كانت الأجهزة الطرفية الضعيفة موجودة، وما إذا كانت الشروط المسبقة للاستغلال موجودة، وما إذا كان يمكن التحقق من التحقق بعد الكشف عن الثغرات بشكل آلي دون خلق ثقة زائفة. إذا توقف سير عمل اختبار الذكاء الاصطناعي الخماسي الخاص بك عند عبارة "قد يكون هذا المنتج عرضة للاختراق"، فأنت بذلك تترك أصعب خطوة تشغيلية غير مكتملة. (NVD)

انظر الآن إلى Veeam Backup & Replication في مارس 2026. يسرد ملف Veeam KB الرسمي الخاص بـ Veeam حول الثغرات الأمنية التي تم حلها في النسخ الاحتياطي والنسخ المتماثل 12.3.2.4465 العديد من المشكلات العالية والحرجة، بما في ذلك CVE-2026-21666 و CVE-2026-21667وكلاهما وُصف بأنه ثغرات أمنية تسمح لمستخدم مجال مصادق عليه بتنفيذ عملية إعادة الإنفاذ على خادم النسخ الاحتياطي. هذا مهم لأنه يذكّرنا بأن التحقق من صحة الهجوم الحقيقي غالباً ما يكون موجوداً في البنية التحتية الداخلية وحواف الأدوار ومنصات إدارة الامتيازات، وليس فقط تطبيقات الويب العامة اللامعة. الأداة التي تكون "رخيصة ومستقلة" ولكنها ضعيفة في سياق الهوية أو انتقالات الأدوار أو تسليم التقارير يمكن أن تظل الأداة الخاطئة لأكثر المخاطر التي تهدد الأعمال في البيئة. (برنامج Veeam)

يظهر النمط نفسه في إفصاحات طبقة التطبيقات الأحدث لعام 2026. يصف NVD CVE-2026-26273 في منصة النشر المعروفة بخلل خطير في المصادقة المعطلة حيث يتم تسريب رمز إعادة تعيين كلمة المرور في حقل إدخال HTML مخفي، مما يتيح الاستيلاء على حساب غير مصادق عليه. يصف NVD CVE-2026-30855 في WeKnora، وهو إطار عمل مدعوم من LLM، كتجاوز للتفويض في نقاط نهاية إدارة المستأجرين التي يمكن استغلالها بعد تسجيل الحساب. هذه أمثلة حديثة على ما تخبرنا به OWASP باستمرار: لا تزال الإخفاقات الصعبة في التطبيقات المعاصرة هي المصادقة والمصادقة وعزل المستأجر والمنطق. لا تكفي الأداة التي يمكنها فقط القيام بمهارة الاستغلال الكلاسيكية القائمة على المدخلات. يجب أن تقوم بنمذجة حدود الهوية وحالة التطبيق. (NVD)

لهذا السبب لا ينبغي أن تكافئ المقارنة بين المنتجات أرخص واجهة أو بكرة استغلال براقة. بل يجب أن تكافئ الأداة التي تساعد مهندس الأمن على الإجابة عن الأسئلة المهمة فعلاً في البيئات الحية: هل المكون الضعيف موجود بالفعل هنا. هل يمكن الوصول إليه. تحت أي هوية. عبر أي حدود دور. في أي دائرة نصف قطرها الانفجار. وهل يمكنني ترك تقرير يمكن لشخص آخر التحقق منه دون إعادة تشغيل عملية التفكير بأكملها. تُعد بنية شانون الموجهة نحو الإثبات ذات قيمة على وجه التحديد لأنها تأخذ التحقق من صحة الاستغلال على محمل الجد. إن قصة سير عمل Penligent الأوسع نطاقاً ذات قيمة على وجه التحديد لأنها تأخذ سلسلة الهجوم إلى التسليم الكاملة على محمل الجد. تخبرنا مكافحة التطرف العنيف الحديثة أننا بحاجة إلى كلا الأمرين، ولكن ليس دائمًا من نفس المنتج. (جيثب)

حيث يكون شانون قويًا حقًا

يجب أن يقول المقال المنصف هذا بوضوح: شانون ليست مثيرة للاهتمام لأنها مجانية. شانون مثيرة للاهتمام لأنها إبداء الرأي بطريقة ذات مغزى من الناحية الفنية. إنه يأخذ نظرة الصندوق الأبيض والمصدر الواعي للاختبار الهجومي ويجمع ذلك مع الاستغلال المباشر وعتبة التحقق الصارمة. إذا كان لديك شيفرة مصدرية، وتتحكم في البيئة، وتريد نظامًا مستقلًا يمكنه التفكير في الشيفرة البرمجية ثم محاولة إثبات التأثير على التطبيق قيد التشغيل، فإن شانون هو أحد أكثر القطع الأثرية العامة جدية في هذا المجال في الوقت الحالي. فوثائقه المنشورة محددة، وقيوده واضحة، ومركز تصميمه أقوى من العديد من عروض "قراصنة الذكاء الاصطناعي" العامة. (جيثب)

شانون مقنع بشكل خاص للفرق التي تقدر الشفافية وترتاح للملكية على غرار إطار العمل. إن نموذج AGPL، وسير العمل القائم على الريبو، واللقطات السريعة، وسجلات الوكيل، والمخرجات المحفوظة أمر منطقي للمهندسين الذين يرغبون في فحص النظام والتحكم فيه بدلاً من استهلاكه كصندوق أسود مصقول. بالنسبة لفرق الأمان الداخلية التي تختبر تطبيقاتها الخاصة في البيئات المحلية أو بيئات التدريج، يمكن أن يكون ذلك صفقة جيدة جدًا. حتى أن مستندات شانون العامة تجعل نموذج التهديد أكثر وضوحًا مما تفعله بعض المنتجات التجارية، وهو ما يعد إطراءً حقيقيًا. فهي تخبرك بماهية الأداة، وما لا تغطيه، وما الذي لا تغطيه، ومقدار تكلفة تشغيلها، وأنواع المخاطر التشغيلية التي تواجهها. (جيثب)

إذا كان عالمك عبارة عن برمجيات داخلية متاحة المصدر وتريد مختبرًا مستقلًا عالي الكفاءة مع نظام قوي للتحقق من الثغرات، فقد يكون شانون أقرب إلى المعدن بطريقة مفيدة حقًا. في هذا السيناريو، فإن الدفع مقابل منصة أوسع لا تحتاجها قد يكون مضيعة للوقت تماماً. هذه المقالة لا تجادل بأن شانون أضعف لأنها مفتوحة أو رخيصة. إنه يجادل بأن شانون هو الأقوى عند استخدامه للوظيفة التي تصفها وثائقه العامة بالفعل. (جيثب)

حيث يبدو Penligent أكثر منهجية

الحالة الأقوى بالنسبة لـ Penligent ليست ببساطة "إنه يقوم بالمزيد من الأشياء". فالكثير من المنتجات الضعيفة تقوم بالمزيد من الأشياء على الورق. القضية الأقوى هي أن المواد العامة لـ Penligent تتماشى مع الواقع التشغيلي الذي تستمر التوجيهات الحالية وكتابات السوق الحالية في العودة إليه: يصبح العمل الهجومي مكلفًا في نقاط التسليم. يعيش الاسترداد في جزء واحد، ومخرجات الماسح الضوئي في جزء آخر، وملاحظات الاستغلال في سجل المحطة، والمعالجة في تذكرة وإعداد التقارير في حلقة تحرير منفصلة. كلما طوت المنصة هذه التحولات دون إزالة التحكم البشري، كلما تصرفت المنصة كبنية تحتية أكثر من كونها عرضًا ذكيًا. إن وضع Penligent العام واضح بشكل غير عادي في تلك النقاط بالضبط: تكامل الأداة، والتنفيذ المدرك للسياق، والتحكم في النطاق، والتحقق، وإنشاء التقارير. (بنليجنت)

هذا ما أعنيه ب أكثر منهجية. الأداة المنهجية ليست الأداة التي تضيف فقط المزيد من فئات الضعف. إنها الأداة التي تحول سلسلة من الجسور اليدوية الهشة إلى مسار قابل للتكرار. تقدم مواد Penligent العامة المنصة على أنها تشمل اكتشاف الأصول، والمسح الضوئي، وتنفيذ الثغرات، ومحاكاة سلسلة الهجوم، وإعداد التقارير النهائية. تعرض الصفحة الرئيسية تقارير قابلة للتصدير وقابلة للتحرير. تسلط لغة المنتج الضوء على قفل النطاق وتخصيص الإجراءات. هذه هي أنواع الميزات المهمة عندما لا يقتصر الجمهور على المشغّل الفردي فحسب، بل يشمل مديري الهندسة أو المدققين أو العملاء أو فرق الأمن التي تحتاج إلى التكرار والرؤية المشتركة. (بنليجنت)

وهذا هو السبب أيضًا في أن "ليس المجاني والرخيص هو الأفضل" ليس شعارًا تسويقيًا هنا. إنه ادعاء هندسي حول حدود النظام. إذا كان النظام الأساسي المدفوع يقلل من عبء الإعداد، ويحافظ على سياق المشاركة بشكل أفضل، ويقيد مخاطر المشغل بشكل أنظف، وينتج مخرجات يمكن أن تنتقل مباشرة إلى الإصلاح أو التواصل مع أصحاب المصلحة، فقد يقدم قيمة أكبر من الإطار المجاني حتى عندما يكون الإطار المجاني ممتازًا من الناحية التقنية في مساره الخاص. وهذا لا يقلل من شانون. إنه ببساطة يقر بأن اكتمال المنتج و أناقة الإطار فضيلتان مختلفتان. علنًا، يبدو أن Penligent تعمل على تحسين الميزة الأولى. أما علنًا، فيبدو أن شانون لايت تعمل على تحسين الأخيرة. (جيثب)

خطة اختبار عملية لتقييم كلتا الأداتين بأمانة

إذا كنت جادًا في تقييم شانون وبينليجنت، فلا تشتري قصة المبيعات من أي من الجانبين. قم بإجراء تقييم منضبط يجبر كلتا الأداتين على نفس الواقع الهندسي.

ابدأ بمجموعة مستهدفة تتضمن تطبيق ويب عادي واحد مصادق عليه، وواجهة برمجة تطبيقات واحدة مع عزل المستأجر، وسير عمل واحد مع تبديل الأدوار، وبيئة واحدة حيث يمكنك اختبار التحقق من صحة CVE المدرك للإصدار بأمان. ثم قم بتقييم كلتا الأداتين على أربعة أشياء: الاحتفاظ بالسياق، ومرونة التدفق المصادق، وجودة الأدلة، وجودة التسليم. هذا أقرب إلى طريقة تفكير NIST و OWASP في الاختبار من معيار لعبة. (مركز موارد أمن الحاسب الآلي NIST)

يمكن أن يبدو نموذج التقييم الداخلي البسيط كالتالي:

التقييم:

الأهداف

- التدريج-التطبيق الإلكتروني

- التدريج-واجهة برمجة التطبيقات

- سير عمل تبديل الأدوار

- cve-التحقق من صحة-صندوق الرمل

التسجيل:

نمذجة_الهدف: 20

معالجة المصادقة_والحالة: 20

التحقق من صحة الثغرات: 25

الإبلاغ_والأعمال الفنية: 15

سلامة_التحكم_في_المشغل_والنشر: 10

إعادة_إختبار_التكرار: 10

شروط_النجاح:

- يجب أن تميز النتائج الفرضية عن التأثير الذي تم التحقق منه

- يجب أن تتضمن التقارير أدلة كافية لمهندس آخر لإعادة التشغيل

- يجب أن تبقى عمليات الاختبار داخل النطاق المصرح به

- يجب تقييم المشكلات المستندة إلى الدور والمستأجر بشكل صريح

ثم قم بتشغيل نفس سير العمل الآمن والمصرح به بشكل متكرر بدلاً من الاعتماد على جلسة واحدة محظوظة:

#!/usr/bin/ENV bash

تعيين -euo pipefail

target="${1:-https://staging.example.internal}"

ملف_COPE_FILE="./scope.txt"

ARTIFACTS_DIR="./artifacts/$(التاريخ +%F-%H%M%S)"

mkdir -p "$ARTIFACTS_DIR"

صدى "[*] الهدف المصرح به: $TARGET"

صدى "[*] ملف النطاق: $scope_file"

صدى "[*] حفظ القطع الأثرية في: $artifacts_dir"

# مثال على الفحوصات المسبقة التي تريد أن تحتفظ بها كل أداة

كيرل -sI "$TARGET" > "$ARTIFACTS_DIR/headers.txt"

curl -sk "$TARGET/health" > "$ART_TIFACTS_DIR/health.txt" ||صحيح

# استبدل ما يلي بسير عمل كل منتج معتمد وغير إنتاجي

صدى "[*] تشغيل الاختبار الخماسي للذكاء الاصطناعي فقط ضد الأهداف المملوكة أو المرحلية أو أهداف صندوق الرمل"

صدى "[*] الاحتفاظ بلقطات الشاشة وسجلات الطلبات والنتائج والتقارير النهائية"

صدى "[*] قارن إمكانية إعادة التشغيل، وليس فقط عدد النتائج"

يظهر هذا النوع من التقييم الاختلافات الحقيقية بسرعة. هل نجت الأداة من تغييرات تسجيل الدخول والجلسة. هل فهمت التخويل على مستوى الكائن. هل أنتجت دليلاً أم مجرد نص معقول. هل يمكن لمهندس آخر إعادة تشغيل النتيجة. هل احتاج التقرير إلى إعادة كتابة يدوية كاملة. ستخبرك هذه الأسئلة في فترة ما بعد الظهيرة أكثر مما ستخبرك به خمسون مقارنة بين الإطلاق والنشر. كما أنها تجبر قرار "شانون" مقابل قرار "شانون" على العودة إلى عالم الهندسة، وهو المكان الذي ينتمي إليه.

الإجابة الصادقة هي أنه لا يوجد فائز عالمي واحد، لأن المنتجات تحل طبقات مختلفة قليلاً من المشكلة.

إذا كنت تقوم بتقييم Shannon Lite كإطار عمل مستقل للتحقق من صحة الاستغلال المستقل المدرك للمصدر، فإن شانون هي واحدة من أكثر الأدوات العامة إثارة للاهتمام في هذه الفئة. فنموذج الصندوق الأبيض، ومعيار التحقق من الاستغلال القوي، ونطاقه الواضح، والقطع الأثرية المحفوظة، وموقفه المعياري المنشور يجعله أكثر جدية من الكثير من العلامات التجارية العامة لجرائم الذكاء الاصطناعي. بالنسبة للتطبيقات الداخلية المتاحة المصدر، يمكن أن تكون الأداة المناسبة تماماً. (جيثب)

إذا كنت تقوم بتقييم Penligent كمنتج لسير عمل خماسي للذكاء الاصطناعي من البداية إلى النهايةفإن الأدلة العامة تشير إلى اتجاه مختلف. يبدو Penligent أكثر اكتمالاً كنظام: سلسلة أدوات متكاملة، وتنسيق باللغة الطبيعية، وعناصر تحكم المشغل، والتحقق، وإعداد التقارير القابلة للتخصيص، والتركيز الأقوى على استمرارية سير العمل من الاكتشاف إلى التسليم. بالنسبة للعديد من المستخدمين الأفراد، أو مشغلي مكافأة الأخطاء البرمجية، أو الفرق التي تهتم بالتكرار وجودة التسليم، فإن هذا الاكتمال على مستوى النظام أكثر قيمة من إطار عمل أضيق نطاقًا، حتى لو كان إطار العمل أنيقًا من الناحية التقنية. (بنليجنت)

إذا كنت تقوم بتقييم شانون برو، تصبح المقارنة أقرب، لأن مطالبات شانون برو العامة تتخطى بشكل كبير حدود Lite إلى منطقة التطبيقات المتكاملة الأوسع نطاقًا. عند هذه النقطة، يصبح القرار أقل حول المصدر المفتوح مقابل المنتج، وأكثر حول أي منصة تناسب بيئتك ونموذج التشغيل وسير عمل التقارير بشكل أفضل. ولكن استنادًا إلى أكثر المواد العامة الملموسة المتاحة اليوم، فإن أقوى استنتاج واضح هو هذا:

شانون مقنعة عندما تريد محرك استغلال ذاتي مدرك للمصدر. Penligent مقنع عندما تريد منصة سير عمل هجومية هجومية أكثر منهجية.

وهذه هي النقطة الأعمق التي تستحقها هذه الكلمة الرئيسية. في الاختبار الخماسي للذكاء الاصطناعي، الأداة الأرخص ليست الأداة الأفضل تلقائياً. الأداة الأفضل هي الأداة التي تتوافق بنيتها مع الشكل الفعلي لعملك الأمني.

مزيد من القراءة

- PentestGPT، تقييم وتسخير النماذج اللغوية الكبيرة لاختبار الاختراق الآلي، USENIX Security 2024 (USENIX)

- دليل اختبار أمان الويب OWASP، الأحدث (OWASP)

- OWASP API1:2023 ترخيص مستوى الكائنات المعطل (OWASP)

- NIST SP 800-115، الدليل الفني لاختبار وتقييم أمن المعلومات NIST SP 800-115، الدليل الفني لاختبار وتقييم أمن المعلومات (مركز موارد أمن الحاسب الآلي NIST)

- Shannon Lite من Keygraph، مستودع GitHub الرسمي (جيثب)

- النشرة الأمنية ConnectWise ScreenConnect 23.9.8 (كونيكت وايز)

- استشارة بالو ألتو نتوركس بشأن CVE-2024-3400 (security.paloaltonetetworks.com)

- نصيحة Ivanti بشأن CVE-2025-0282 و CVE-2025-0283 (مركز إيفانتي للمبتكرين)

- Veeam KB4830، تم حل الثغرات الأمنية في النسخ الاحتياطي والنسخ المتماثل (برنامج Veeam)

- إدخال NVD ل CVE-2026-26273 (NVD)

- إدخال NVD ل CVE-2026-30855 (NVD)

- بينليجنت، الموقع الرسمي (بنليجنت)

- نظرة عامة على أداة Penligent.ai لاختبار الاختراق الآلي من Penligent.ai (بنليجنت)

- أداة اختبار الذكاء الاصطناعي الخماسي، كيف تبدو الهجمات الآلية الحقيقية في عام 2026 (بنليجنت)

- الدليل النهائي لاختبار الاختراق بالذكاء الاصطناعي لعام 2026، عصر الفريق الأحمر العميل (بنليجنت)

- PentestGPT مقابل Penligent AI في الارتباطات الحقيقية (بنليجنت)

- أفضل نموذج للذكاء الاصطناعي للاختبار الخبيث، ما الذي يجب أن يستخدمه مهندسو الأمن فعلياً في عام 2026 (بنليجنت)