Yanlış soru bu karşılaştırmayı daha başlamadan mahvediyor

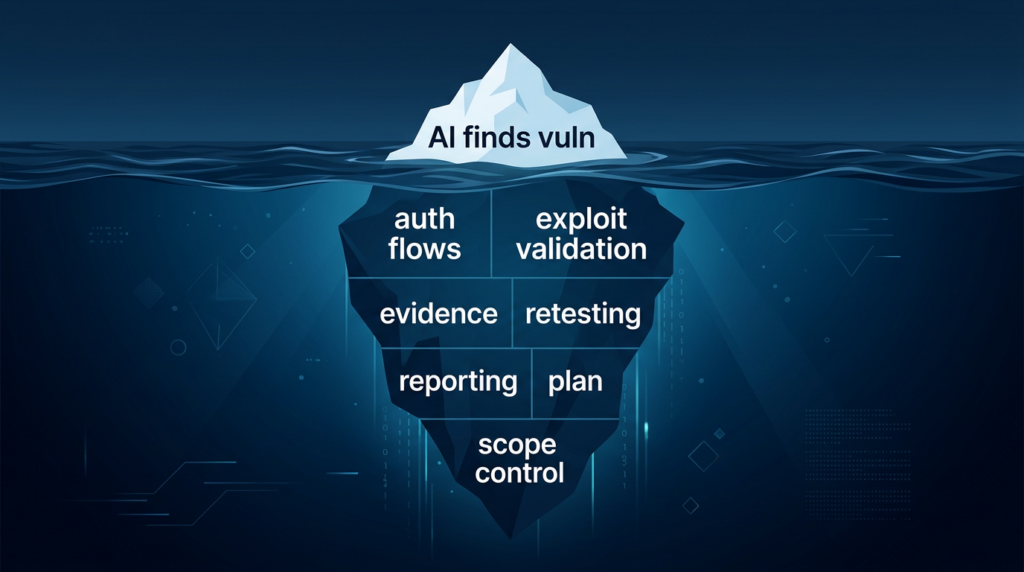

Bu kategorideki karşılaştırmaların çoğu yanlış soruya indirgenmektedir. Daha ucuz olan aracın "yeterince iyi" olup olmadığı, açık kaynaklı aracın "temelde aynı" olup olmadığı ya da savunmasız bir laboratuvar hedefini otonom olarak istismar edebilen bir sistemin bu nedenle daha iyi bir ürün olması gerekip gerekmediği sorulmaktadır. Bu çerçeveleme mühendislik sorununu gözden kaçırmaktadır. 2026 yılında önemli olan soru, yapay zeka destekli bir pentesting aracının tek başına etkileyici bir şey yapıp yapamayacağı değildir. Önemli olan soru, gerçek bir güvenlik iş akışının güvenilir bir parçası olarak çalışıp çalışamayacağı ve kaldırdığından daha fazla operasyonel zorluk yaratmadan recon, auth, exploitation, validation, reporting ve retesting boyunca bağlamı koruyup koruyamayacağıdır. PentestGPT araştırmasında, Aikido'nun güncel uygulayıcılara yönelik açıklamalarında ve Escape'in güncel ürün karşılaştırmalarında gördüğünüz yön de budur: bağlam, istismar edilebilirlik, iş mantığı ve tekrarlanabilir kanıtlar, bir demoyu güvenlik ekiplerinin gerçekten kullanmaya devam ettiği bir araçtan ayıran şeylerdir. (USENIX)

Bu yüzden de Shannon AI pentesting aracı vs Penligent faydalı bir karşılaştırmadır. Kamuya açık olarak belgelenen Shannon materyalleri, beyaz kutu analizi ve istismar yoluyla kanıtlama etrafında inşa edilmiş, odaklanmış, teknik olarak ilginç bir otonom AI pentester göstermektedir. Kamuya açık olarak belgelenen Penligent materyalleri, entegre araçlar, operatör kontrolleri, özelleştirilebilir raporlama ve tek seferlik deneylerden ziyade tekrarlanan kullanım için tasarlanmış bir iş akışı ile kendisini uçtan uca yapay zeka destekli bir sızma testi aracı olarak çerçeveleyen daha geniş bir ürünleştirilmiş platformu göstermektedir. Pazarlama sözcükleri örtüşse bile bunlar aynı kategoriler değildir. Bunları yalnızca "AI pentesting" yüzey etiketiyle karşılaştırırsanız, her ikisini de yanlış anlarsınız. (GitHub)

Bunları değerlendirmenin en adil yolu, markalaşmadan geri adım atmak ve her bir aracı, kabul görmüş güvenlik kılavuzunun hala sızma testinin yapması gerektiğini söylediği şeye göre ölçmektir. NIST SP 800-115, teknik güvenlik testlerinin sadece uyarılar üretmekle değil, testleri planlamak, yürütmek, bulguları analiz etmek ve hafifletme stratejileri geliştirmekle ilgili olduğu konusunda netliğini korumaktadır. OWASP'ın Web Güvenlik Testi Kılavuzu, web testini hala bilgi toplama, mimari ve çerçeve eşleme, kimlik doğrulama, yetkilendirme, girdi işleme, oturum yönetimi ve iş mantığını kapsayan bir disiplin olarak ele almaktadır. OWASP'ın mevcut Top 10 ve API Güvenliği kılavuzu aynı mesajı pekiştirmektedir: en zor modern hatalar genellikle erişim kontrolü, yetkilendirme, durum ve mantıktır, sadece yansıtılan yükler veya eski tarz tarama imzaları değildir. (NIST Bilgisayar Güvenliği Kaynak Merkezi)

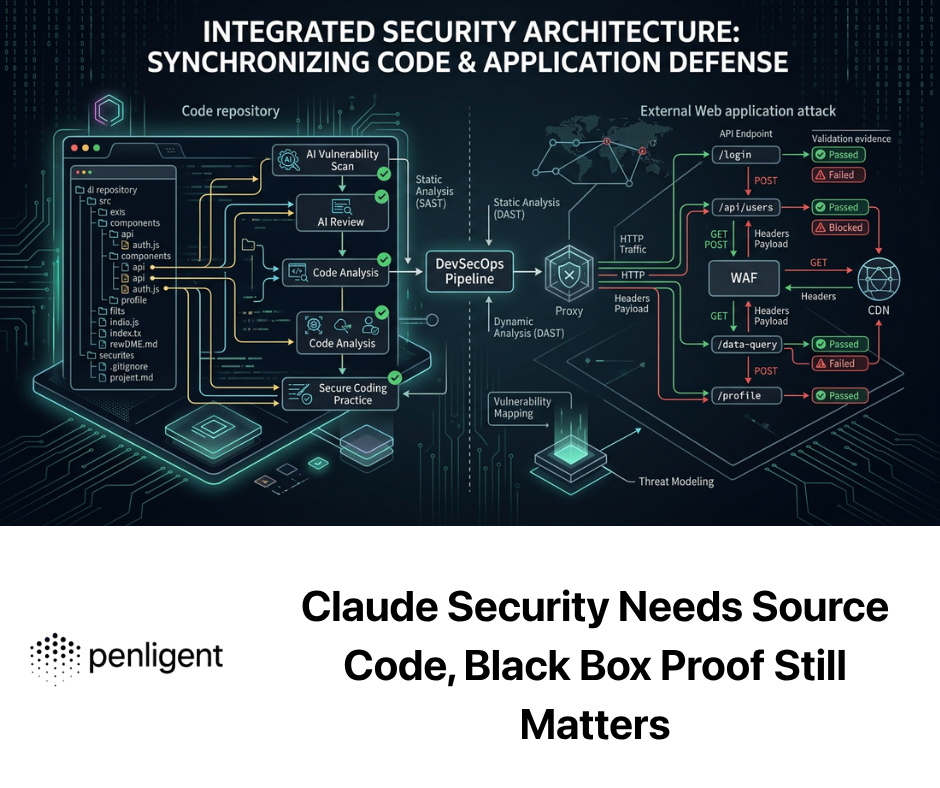

Bu daha geniş çerçeve önemlidir, çünkü mevcut birçok "AI pentesting" iddiası hala üç dar şeyden birine indirgenmektedir. Birincisi, bazı araçlar gerçekten tarayıcı-artı-chatbot ürünleridir ve model esas olarak mevcut çıktıyı yorumlar. İkincisi, bazıları gerçekten ilginç olan ancak kaynak kodu erişimi veya laboratuvar tarzı bir iş akışı gibi belirli çalışma varsayımları için optimize edilmiş araştırma veya açık kaynaklı ajan çerçeveleridir. Üçüncüsü, bazıları keşif, doğrulama, raporlama ve operatör kontrolünü tekrarlanabilir bir sisteme sığdırmaya çalışan ürünleştirilmiş saldırı platformlarıdır. Shannon, en azından kamuya açık olarak belgelenmiş Lite formunda, ikinci kategoriye en doğal şekilde uymaktadır. Penligent ise kamuya açık olarak üçüncü kategoride yer almaktadır. Bu, birini otomatik olarak üstün kılmaz. Karşılaştırmanın şu konularda olması gerektiği anlamına gelir uyum, iş akışı derinliği ve toplam operasyonel değersığ bir "ücretsiz mi ücretli mi" tartışması değil. (GitHub)

Kamu kaynaklarının 2026'da yapay zekanın beşli teste tabi tutulması konusunda hemfikir olduğu konular

Mevcut YZ pentesting pazarıyla ilgili en faydalı şeylerden biri, rakip kaynakların bile aynı değerlendirme kriterlerine yakınsamasıdır. PentestGPT makalesi, LLM'lerin özellikle araçları kullanma, çıktıları yorumlama ve sonraki eylemleri önerme gibi belirli sızma testi alt görevlerini önemli ölçüde iyileştirebileceğini gösterdi, ancak aynı zamanda temel bir zayıflığın da altını çizdi: modeller, zaman ve alt görevler boyunca bir etkileşimin tüm bağlamını korumakta zorlanıyor. Makalenin bu soruna yanıtı sihirli değil, mimariydi: bağlam kaybını azaltmak için iş akışını etkileşimli modüllere ayırmak. Bu, bu alandaki herhangi bir ciddi karşılaştırma için temel bir içgörüdür. (USENIX)

Aikido'nun açıklayıcısı ürün açısından çok benzer bir sonuca ulaşıyor. "Pentest GPT "nin sadece güvenlik uyarısı içeren bir chatbot olmadığını savunuyor. Model, gerçek araçlara ve veri kaynaklarına bağlandığında, çok adımlı saldırı yolları arasında mantık yürütebildiğinde ve tarayıcı çıktısını, istismar mantığını ve düzeltmeyi tutarlı bir şeye bağlayabildiğinde anlamlı hale gelir. Başka bir deyişle, model muhakeme katmanıdır, ancak değer onun etrafına sarılmış sistemde yaşar. (Aikido)

Escape'in 2026 karşılaştırma sayfaları, modern uygulama davranışına daha fazla vurgu yaparak aynı operasyonel kriterlere dayanıyor. Mevcut yazıları, iş mantığı kusurlarını, kimliği doğrulanmış akışları, durum geçişlerini, istismar edilebilirlik kanıtını, varlık bağlantısını ve geliştiriciye hazır düzeltmeyi tekrar tekrar vurgulamaktadır. Escape'in ürün konumlandırmasına katılsanız da katılmasanız da, yararlı olan kısım çerçevedir: güvenilir bir AI pentesting sistemi, uygulama davranışını modelleyebilmeli, kimlik doğrulama karmaşıklığından kurtulabilmeli, BOLA ve IDOR gibi yetkilendirme sorunlarını keşfedebilmeli, kanıt sağlayabilmeli ve yazılım değiştikçe sürekli yeniden test etmeyi destekleyebilmelidir. Bu, Shannon ve Penligent'ı karşılaştırmak için alışılmadık derecede pratik bir mercektir, çünkü kararı daha az ideolojik ve daha çok gerçek uygulama güvenliği çalışmalarına dayandırır. (Kaçış)

Akademik araştırmalar, OWASP rehberliği ve mevcut pazar açıklamaları arasındaki bu yakınsama önemlidir çünkü yaygın bir alıcı hatasını ortaya çıkarır. Birçok mühendis hala içgüdüsel olarak araçları karşılaştırırken hangisinin en dramatik istismar demosunu üretebileceğini soruyor. Ancak günlük güvenlik çalışmalarında, daha zor ve daha pahalı olan sorun neredeyse hiçbir zaman "bir model bir saldırı önerebilir mi" değildir. "Bir sistem durumu koruyabilir mi, kapsamı anlayabilir mi, zaman kaybını önleyebilir mi, güvenilir kanıtlar üretebilir mi ve başka bir mühendisin üzerinde hareket edebileceği çıktılar üretebilir mi?" Bu çerçeveyi benimsediğinizde, ağırlık merkezi fiyat ve yenilikten mimariye, iş akışı tasarımına ve operasyonel disipline doğru kayar. (USENIX)

Kamuya açık belgelere göre Shannon'ın gerçekte ne olduğu

Shannon için en somut, doğrulanabilir kamusal eser KeygraphHQ/shannon deposu. Burada Shannon Lite, web uygulamaları ve API'ler için kaynak kodunu analiz eden, saldırı vektörlerini belirleyen ve üretimden önce güvenlik açıklarını kanıtlamak için gerçek istismarlar yürüten otonom, beyaz kutu AI pentester olarak tanımlanıyor. Belgelenmiş modeli açık ve canlandırıcı bir şekilde spesifiktir: kaynağa duyarlı test, canlı istismar ve katı bir "istismar yoksa rapor da yok" felsefesi. Shannon'un mimarisi, Anthropic'in Claude Agent SDK'sını çoklu ajan sistemi içinde kullanarak keşif, güvenlik açığı analizi, istismar ve raporlamadan oluşan dört aşamalı bir iş akışı olarak belgelenmiştir. Kaynak kodu analizini tarayıcı otomasyonu ve komut satırı araçlarıyla entegre eder ve raporları yalnızca yeniden üretilebilir kavram kanıtı eserleriyle doğrulanmış bulguları içerir. (GitHub)

Bu genel README de Shannon'a gerçek bir güvenilirlik kazandırıyor, çünkü evrensel olma iddiasında değil. Shannon Lite'ın şu özelliklere sahip olduğunu belirtir sadece beyaz kutu ve uygulamanın kaynak koduna ve depo düzenine erişim beklemektedir. Ayrıca, mevcut sürümün özellikle sınırlı bir dizi güvenlik açığı sınıfını hedeflediğini belirtiyor: bozuk kimlik doğrulama ve yetkilendirme, enjeksiyon, XSS ve SSRF. Shannon Lite'ın savunmasız üçüncü taraf kütüphaneleri veya güvensiz yapılandırmalar gibi aktif olarak yararlanamayacağı sorunları rapor etmeyeceğini açıkça söylüyor ve daha derin grafik tabanlı analizin Shannon Pro'ya ait olduğunu belirtiyor. Araçları dürüstçe değerlendiren okuyucular için bu sınırlamalar dokümantasyonda bir zayıflık değildir. Bunlar bir güçtür, çünkü ürünün ağırlık merkezini tanımlarlar. (GitHub)

Shannon ayrıca somut performans ve işletim varsayımlarını da yayınlıyor. README, tam bir çalışmanın tipik olarak yaklaşık 1 ila 1,5 saat ve yaklaşık maliyetli olabilir $50 Anthropic Claude 4.5 Sonnet kullanıldığında, model fiyatlandırmasına ve uygulama karmaşıklığına bağlı olarak. Çıktı kalitesinin büyük ölçüde modele bağlı olduğu, alternatif sağlayıcıların tutarsız sonuçlar üretebileceği ve aracın öncelikle Anthropic Claude modelleri etrafında optimize edildiği konusunda uyarır. Ayrıca Shannon'un pasif bir tarayıcı olmadığı, hedefler üzerinde mutatif etkileri olabileceği ve üretimden ziyade kum havuzu, evreleme veya yerel geliştirme ortamları için tasarlandığı konusunda da uyarıyor. Bunlar yan notlar değil. Bunlar, toplam sahip olma maliyetinin ve dağıtım uyumunun önemli bir parçasıdır. (GitHub)

Depo ayrıca kıyaslama ve örnek rapor taleplerini de yayınlamaktadır. Shannon, OWASP Juice Shop'ta 20'den fazla güvenlik açığı, hem c{api}tal API hem de OWASP crAPI'de 15'ten fazla yüksek veya kritik sorun tespit ettiğini ve Yüzde 96,15ya da XBOW güvenlik kıyaslamasının ipucu içermeyen, kaynak farkındalığı olan bir varyantında 104 açıktan 100'ünde. Bunlar yayınlanmış etkileyici iddialardır ve Shannon'ın uygulamalı yazılarda ve güvenlik medyasında neden dikkat çektiğini açıklamaktadır. Aynı zamanda, bu makalenin tam olarak işaret ettiği noktayı da pekiştirmektedirler: Shannon, her AppSec veya pentesting iş akışına genel bir cevap olarak değil, odaklanmış, kaynağın farkında olan, istismar doğrulayıcı otonom test cihazı olarak çerçevelendiğinde en güçlüdür. (GitHub)

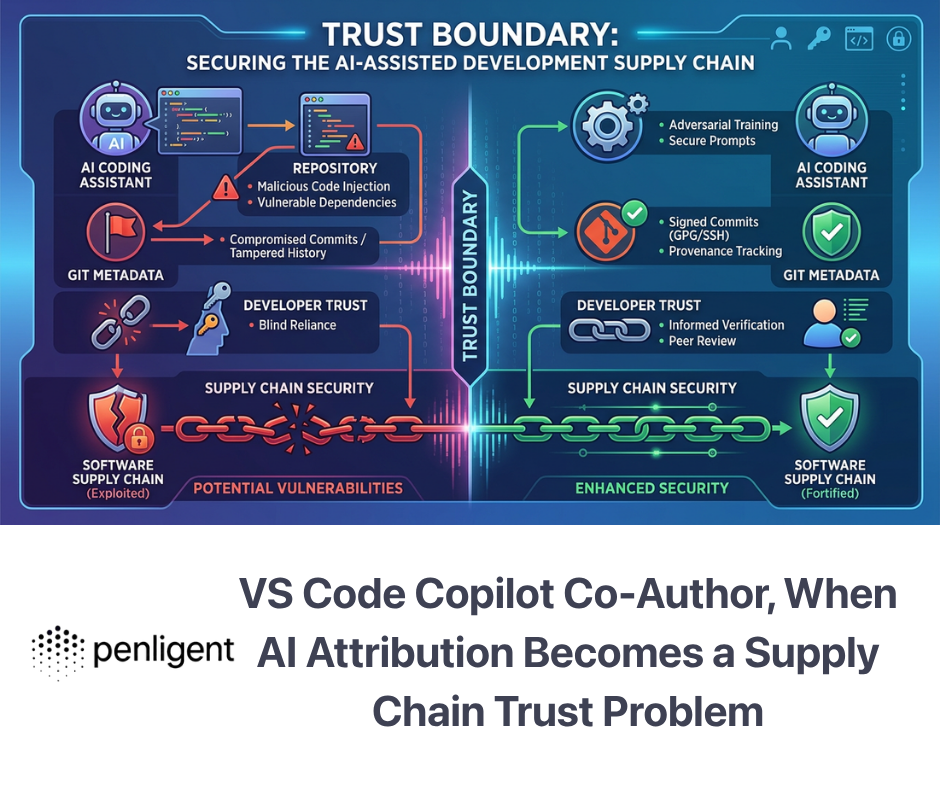

Halka açık belgelerde ciddi bir güvenlik alıcısı için önemli olan bir ayrıntı daha var. Shannon Lite şu koşullar altında piyasaya sürülmüştür AGPL-3.0ve depoda, dahili kullanım ücretsiz olsa da, yönetilen hizmet senaryolarının değiştirilmiş çekirdek yazılım için AGPL'nin kaynak paylaşım gereksinimlerini tetiklediği açıklanmaktadır. Aynı dokümanlar, kod okuyan herhangi bir yapay zeka sistemi gibi Shannon Lite'ın da aşağıdakilere karşı hassas olduğu konusunda uyarıyor taranan depodaki içerikten istem enjeksiyonu. Bu, Shannon'un "özgür" profilinin belirli lisanslama, mühendislik ve tehdit modeli sonuçlarıyla birlikte geldiği anlamına gelir. Açık kaynak kesinlikle bir özelliktir. Bu, sıfır operasyonel maliyet veya sıfır güvenlik riski ile aynı şey değildir. (GitHub)

Kamuya açık belgelere göre Penligent'ın gerçekte ne olduğu

Penligent'ın kamuya açık belgeleri onu farklı bir şekilde konumlandırıyor. Resmi genel bakış sayfası Penligent'ı nmap, Metasploit, Burp Suite ve SQLmap gibi araçları yapay zeka odaklı bir iş akışında birleştiren profesyonel düzeyde, uçtan uca yapay zeka destekli bir sızma testi aracı olarak tanımlıyor. Aynı sayfada, varlık keşfinden güvenlik açığı taramasına, istismar yürütmesine, saldırı zinciri simülasyonuna ve nihai rapor oluşturmaya kadar birleşik bir akış açıklanmaktadır. Penligent, kamuya açık hikayeyi kaynağa duyarlı beyaz kutu istismarına odaklamak yerine, daha geniş bir operasyonel iş akışına odaklıyor: doğal dil etkileşimi, araç düzenleme, bağlam tutma, yürütme ve rapor çıktısı. (Penligent)

Halka açık sayfaları da Shannon Lite'ın repo öncelikli duruşundan önemli ölçüde farklı şekillerde kullanılabilirliği ve ürünleştirmeyi vurgulamaktadır. Resmi genel bakışta, kullanıcıların yapay zeka ile sözdizimi veya komut dosyaları olmadan doğal bir şekilde konuşabileceği ve aracının bağlamı anladığı, sonraki adımları önerdiği, araçları yürüttüğü, çıktıyı yorumladığı, stratejiyi uyarladığı ve uyumluluğa hazır bir rapor ürettiği belirtilmektedir. Ana sayfa, aşağıdaki gibi açık iş akışı diliyle bu konumlandırmayı güçlendiriyor Güvenlik Açıklarını Bulma, Bulguları Doğrulama, Açıkları Yürütmeve tamamen özelleştirilebilir düzenleme ile rapor oluşturma ve dışa aktarma özelliklerini gösterir. Ayrıca, operatör kontrolünü şu ifadelerle vurgulamaktadır İstemleri düzenleyin, kapsamı kilitleyin ve eylemleri ortamınız için özelleştirin. Bu sinyaller önemlidir çünkü sadece saldırgan mantığı çalıştırmak için değil, aynı zamanda bu mantığı yönetilebilir ve farklı kullanıcı profillerine sunulabilir hale getirmek için tasarlanmış bir platforma işaret ederler. (Penligent)

Penligent'in resmi genel bakışında ayrıca daha geniş ortam ve iş akışı desteği de iddia ediliyor: Windows, macOS ve Linux desteği, yapay zeka destekli yükleyici ve kurulum, görsel saldırı zincirleri, dinamik risk sıralaması, işbirliği özellikleri ve standartlar ve çerçevelerle eşleştirilmiş dışa aktarma formatları. Bu iddialardan bazıları bağımsız laboratuvar doğrulamasından ziyade kaçınılmaz olarak satıcı iddialarıdır, ancak yine de bize ürünün hangi kategoride yer almaya çalıştığını söylerler. Bu, dar kapsamlı bir beyaz kutu istismar motoru olarak konumlandırılmamıştır. Daha geniş kapsamlı bir ürünleşti̇ri̇lmi̇ş hücum i̇ş akiş si̇stemi̇ araç kurulumundan raporlamaya kadar sürtünmeyi azaltmayı amaçlamaktadır. Halka açık Penligent materyalleri ve son Penligent karşılaştırma makaleleri sürekli olarak aynı noktayı pekiştirmektedir: entegre araç, istismar doğrulama, raporlama, operatör kontrolü ve sürekli bir iş akışı, arayüzün sadece "yapay zeka aromalı" olup olmamasından daha önemlidir. (Penligent)

Kamusal duruştaki bu farklılık, burada "daha sistematik" ifadesini anlamlı kılan şeydir. Bir sistem sadece bir özellikler topluluğu değildir. Güvenlik operasyonlarında bir sistem geçişleri azaltır. Bir insanın keşif ve doğrulama arasında, bir istismar girişimi ve bir rapor arasında, bir bulgu ve bir yeniden test arasında bağlamı yeniden çerçevelemek zorunda kalma sayısını azaltır. Halka açık Penligent materyalleri, bu geçişleri azaltmaya çalışmak konusunda alışılmadık derecede açıktır. Buna karşın Shannon Lite'ın kamuya açık belgeleri, güçlü bir kaynak farkındalıklı istismar motoru oluşturma konusunda açıktır. Bunların her ikisi de meşru ürün seçenekleridir, ancak güvenlik iş akışının farklı katmanlarını çözerler. (Penligent)

Karşılaştırma, Shannon Lite veya Shannon Pro'yu kastettiğinize bağlı olarak değişir

Bir adalet sorunu doğrudan ele alınmalıdır. İnsanlar "Shannon" dediklerinde genellikle üç farklı şeyi birbirine karıştırırlar: herkese açık Shannon Lite deposu, Shannon Pro etrafındaki daha geniş Keygraph konumlandırması ve Shannon'u genel bir otonom yapay zeka beşlisi olarak özetleyen çeşitli ikincil yazılar. Eğer karşılaştırma yapıyorsanız Shannon Lite Penligent ile karşılaştırdığınızda, halka açık, AGPL, beyaz kutu, kaynak farkındalığı olan bir açık doğrulama çerçevesini ürünleştirilmiş uçtan uca bir platformla karşılaştırıyorsunuz. Eğer karşılaştırıyorsanız Shannon Pro Shannon Pro'nun herkese açık README'si SAST, SCA, gizli dizileri tarama, iş mantığı testi, statik-dinamik korelasyon, CI/CD entegrasyonu ve kendi kendine barındırılan dağıtım gibi daha geniş AppSec özelliklerini iddia ettiği için karşılaştırma daha doğrudan hale geliyor. (GitHub)

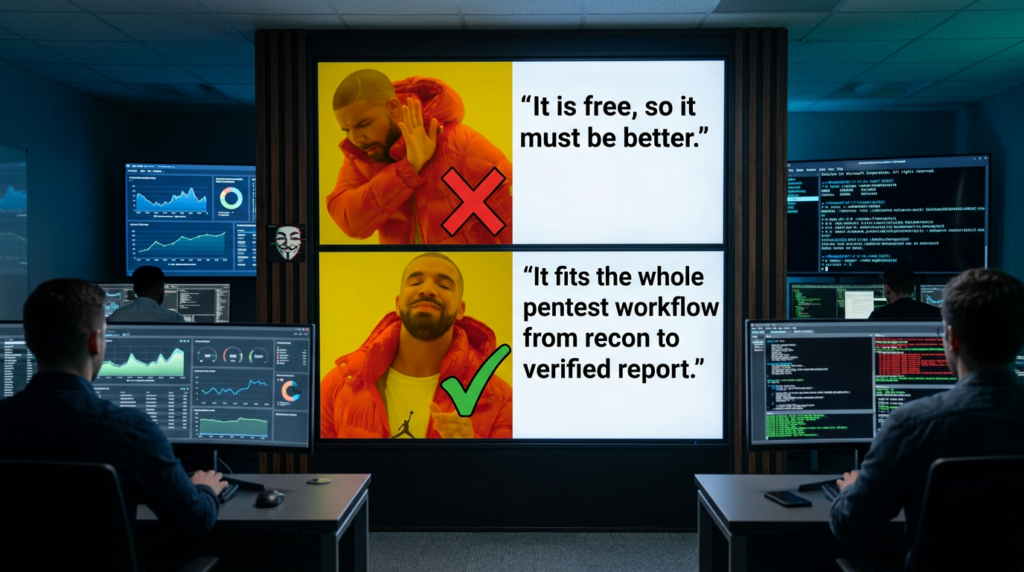

Bu, entelektüel açıdan dürüst bir karşılaştırmanın sadece "Shannon ücretsiz bir açık kaynak pentester ve Penligent ücretli" diyemeyeceği anlamına gelir. Bu ifade faydalı olamayacak kadar sığdır. Halka açık Shannon Lite eseri gerçekten de AGPL koşulları altında açık ve dahili olarak çalıştırılması ücretsizdir, ancak aynı halka açık belgeler aynı zamanda model API'lere bağlı olduğunu, önemli çalışma süresi aldığını, kaynak erişimi beklediğini, belirli güvenlik açığı sınıflarını hedeflediğini ve hızlı enjeksiyon ve mutatif etkiler konusunda uyardığını söylüyor. Bu arada Shannon Pro, en azından kamuya açık iddiaya göre, çok daha geniş bir platform kategorisine genişliyor. Penligent, kamuoyunun iddiasına göre, zaten bu daha geniş kategoride konumlandırılmıştır. Yani asıl soru "ücretsiz mi ücretli mi" değil. Asıl soru iş akışının hangi katmanını gerçekten satın alıyor veya benimsiyorsunuz. (GitHub)

Yapılandırılmış bir karşılaştırma, Shannon Lite, Shannon Pro ve Penligent

| Boyut | Shannon Lite, herkese açık repo | Shannon Pro, kamu alacakları | Taksirli, kamu davaları |

|---|---|---|---|

| Çekirdek model | Web uygulamaları ve API'ler için otonom white-box AI pentester | Otonom pentesting artı statik analiz özelliklerine sahip hepsi bir arada AppSec platformu | Uçtan uca yapay zeka destekli sızma testi aracı |

| Birincil girdi varsayımı | Kaynak kodu ve depo düzeni bekleniyor | Kaynağa duyarlı artı daha geniş AppSec işlem hattı | İş akışı merkezli ürün, raporlama yoluyla varlık keşfi |

| Kamuoyunda vurgulanan güçlü yönler | Kaynağa duyarlı istismar doğrulaması, istismar yok rapor yok, tekrarlanabilir PoC'ler | Statik-dinamik korelasyon, SAST, SCA, sırlar, iş mantığı testi | Entegre takımlar, doğal dilde kullanım, istismar doğrulaması, özelleştirilebilir raporlar, operatör kontrolleri |

| Kamuya açık olarak belgelenmiş teminat limitleri | Lite, auth/authz, enjeksiyon, XSS, SSRF'yi hedefler ve her şeyi, özellikle de keşfedilemeyen statik/config sorunlarını kapsamaz | İddia bakımından Lite'tan daha geniş | Talebe göre Lite'tan daha geniş operasyonel iş akışı |

| Raporlama modeli | Yalnızca doğrulanmış bulgular, kaydedilmiş günlükler, hızlı anlık görüntüler, Markdown çıktıları | Bulguların talebe göre kaynak kod konumlarıyla ilişkilendirilmesi | Özelleştirilebilir düzenleme, dışa aktarma ve iş akışı sunumu ile tek tıklamayla raporlar |

| Operatör modeli | Aşama odaklı dikkat ile tek komutlu otonom çalışma | Ticari platform | Kontrol ettiğiniz ajan iş akışları, hızlı düzenleme, kapsam kilitleme |

| Dağıtım duruşu | AGPL dahili kullanım, model API anahtarları, repo merkezli kurulum | Talebe göre ticari, kendi kendine barındırılan koşucu modeli | Resmi genel bakışa göre başlıca masaüstü işletim sistemlerinde ürün platformu |

| En uygun alıcı | Kaynak erişimine ve çerçeve tarzı kurulum toleransına sahip güvenlik mühendisi | Keygraph'tan daha geniş entegre AppSec isteyen kuruluş | Daha az sürtünmeli uçtan uca saldırı iş akışı ve çıktıları isteyen birey veya ekip |

Yukarıdaki tablo Shannon'un README ve halka açık ürün hattı notları ile Penligent'in resmi genel bakış ve ana sayfa materyallerinden damıtılmıştır. Özel bir kavram kanıtının yerini tutmaz, ancak tembel "ücretsiz daha iyidir" sonucunun neden gerçek belgelerle temastan kurtulamadığını göstermek için yeterlidir. (GitHub)

Ücretsiz ve ucuz neden daha iyi ile aynı şey değildir?

Güvenlik mühendisleri bu dersi diğer kategorilerde tekrar tekrar öğrenirler ve yapay zeka pentestingi de bir istisna değildir. Bir araç sıfır lisans maliyetine sahip olabilir ve yine de ortam kurulumu, model harcaması, mühendislik zamanı, operasyonel inceleme, artifact yönetimi, kullanıcıların yeniden eğitilmesi ve ham çıktıyı başka bir ekibin tüketebileceği bir şeye dönüştürme sürtünmesini dahil ettiğinizde daha yüksek bir toplam sahip olma maliyeti yaratabilir. Shannon Lite'ın kendi kamuya açık belgeleri bize bunu açıkça görmemiz için yeterli veri noktası sunuyor: model maliyetleri, önemsiz olmayan çalışma süresi, sınırlı kapsam, kaynak kodu varsayımları ve mutatif etkiler için yalnızca aşamalandırma uyarısı var. Bunların hepsi, bu tür bir araç için tamamen makul ödünleşimlerdir. Bunların hepsi aynı zamanda birer maliyet biçimidir. (GitHub)

Bu, "ücretsiz ücretli olanı yener" tezinin gerçek ekiplerde çökmesinin temel nedenidir. Kuruluşunuz dahili uygulamalar için kaynağa duyarlı otonom bir istismar motoru istiyorsa ve mühendisleriniz çerçeve katmanına sahip olmakta rahatsa, Shannon Lite mükemmel bir uyum sağlayabilir. Ancak kuruluşunuz daha geniş bir kullanıcı grubunun çalıştırabileceği, kısıtlayabileceği, raporlayabileceği ve daha az sürtünmeyle devredebileceği tekrarlanabilir bir iş akışı istiyorsa, etiket fiyatı daha yüksek olsa bile daha ürünleştirilmiş bir sistem pratikte daha ucuz olabilir. Bu felsefi bir nokta değildir. Bu bir iş akışı-ekonomi noktasıdır. Güvenlik çalışmaları insanlar ve aşamalar arasındaki geçişlere ne kadar bağlıysa, bu geçişleri azaltan sistemler etrafında o kadar fazla değer birikir. (Penligent)

Açık kaynak, ürünleştirmeden farklı bir sorunu da çözer. Açık kaynak şeffaflığı, hacklenebilirliği ve kontrolü en üst düzeye çıkarabilir. Ürünleştirme ise benimsenmeyi, tekrarlanabilirliği, güvenlik kontrollerini ve paydaş teslimatını en üst düzeye çıkarabilir. Bazen bu değerler aynı hizaya gelir. Bazen de değiş tokuş ederler. Shannon Lite'ın AGPL modeli ve depo merkezli kurulumu, uzman bir kullanıcıya daha fazla mekaniği açığa çıkardığı için caziptir. Penligent'in kamuya açık materyalleri ise tam tersi bir nedenle caziptir: mekaniği, operatör sınırları ve rapor çıktıları ile yönlendirilmiş bir iş akışına indirgemeyi vurgular. Hangisinin "daha iyi" olduğu, darboğazınızın saldırgan yaratıcılık mı yoksa operasyonel süreklilik mi olduğuna bağlıdır. (GitHub)

Markadan daha önemli olan gerçek mühendislik boyutları

İlk boyut şudur bağlamın korunması. PentestGPT makalesi bu sorunu iki yıl önce açıkça ortaya koymuştur: LLM sistemleri yerel alt görevlerde şaşırtıcı derecede yetkin olabilirken, adımlar arasında bağlamı kaybettikleri için tüm görevde başarısız olabilirler. Hedeflerin, kimliklerin, bitiş noktalarının ve hipotezlerin istikrarlı bir iç modelini sürdüremeyen herhangi bir araç, işi tekrarlamak veya güven halüsinasyonu görmekle sonuçlanacaktır. Shannon bunu çok ajanlı bir mimari ve yapılandırılmış aşamalarla ele almaya çalışıyor. Penligent'in kamuya açık materyalleri bunu entegre iş akışı ve araç düzenlemesi yoluyla ele almaktadır. Önemli olan nokta hangi terimi tercih ettiğiniz değildir. Önemli olan nokta, aracın bağlamın karalama defterlerine, sohbetlere veya manuel yeniden test ritüellerine sızmasını engelleyip engellemediğidir. (USENIX)

İkinci boyut ise kimlik doğrulama ve yetkilendirme esnekliği. OWASP API kılavuzu, Bozuk Nesne Düzeyi Yetkilendirmesini bir numaralı API riski olarak ele almaya devam ediyor. Gerçek uygulamalar rollerde, nesne referanslarında, kiracı sınırlarında ve durum geçişlerinde başarısız olur. Escape'in 2026 yazısı, AI pentesting'in yalnızca URL'leri taramak ve yükleri ateşlemek yerine oturumları, rolleri ve durumları modelleyebildiğinde geleneksel DAST'tan anlamlı bir şekilde farklı hale geldiğini tekrar tekrar vurgulamaktadır. Shannon Lite'ın kamuya açık kapsamı auth ve authz sınıflarını içermektedir ki bu olumlu bir sinyaldir. Penligent'in halka açık materyalleri uçtan uca iş akışlarını, saldırı zinciri simülasyonunu ve doğrulamayı vurgulamaktadır ki bunlar da doğru yöne işaret etmektedir. Ancak ciddi bir alıcı bu iddiaları doğrudan rol değişiklikleri, token yenileme, kiracı izolasyonu ve durum bilgisi akışlarına karşı test etmelidir, çünkü "AI pentest" ürünleri bu iddiaların önemli mi yoksa yüzeysel mi olduğunu en çok bu noktada ortaya çıkarır. (OWASP)

Üçüncü boyut ise kanıt kalitesi. Shannon'ın "istismar yoksa rapor da yok" politikası, kamuya açık tasarımının en güçlü parçalarından biridir. Penligent'in kamuya açık materyalleri de benzer şekilde sadece ham bulgular yerine doğrulama ve rapor çıktısını vurgulamaktadır. Bu önemli çünkü modern güvenlik ekipleri sinyal içinde boğuluyor. Makul ama doğrulanmamış uyarılar üreten başka bir motora ihtiyaçları yok. Hipotezi doğrulanmış etkiden ayıran ve arkasında başka bir mühendisin yeniden üretebileceği eserler bırakan sistemlere ihtiyaçları var. Uygulamada, birçok yapay zeka ürününün sessizce başarısız olduğu yer burasıdır. Savunulabilir kanıtlar üretebildiklerinden çok daha hızlı bir şekilde saldırgan metinler üretebilirler. Bu makaleden sadece bir kriter hatırlıyorsanız, onu hatırlayın. (GitHub)

Dördüncü boyut ise kontrol. Operatör sınırları olmaksızın otonom hücum olgunluk değildir. Bu risk transferidir. Shannon'ın kamuya açık dokümantasyonu en azından aracın mutatif olduğu ve üretime karşı çalıştırılmaması gerektiği konusunda uyarıda bulunacak kadar dürüsttür. Penligent'ın ana sayfası kapsam kilitleme ve hızlı düzenlemeyi açıkça ön plana çıkarıyor. Bu ayrıntılar önemlidir çünkü yetkili saldırgan testler yalnızca sorunları bulmakla ilgili değildir. Bunu savunulabilir işletim sınırları içinde yapmakla ilgilidir. Birçok ekip için, hayran oldukları bir çerçeve ile benimsedikleri bir platform arasındaki gerçek fark, aracın kapsam kontrolünü, günlükleri, dışa aktarımları ve tekrarlanabilir yönetişimi ne kadar iyi desteklediğine bağlıdır. (GitHub)

Son CVE'ler bize aslında ihtiyacınız olan araç türü hakkında ne söylüyor?

Gerçek savunma çalışmalarına hakim olmaya devam eden güvenlik açığı türlerine bakana kadar bu karşılaştırmanın neden önemli olduğunu gözden kaçırmak kolaydır. Son iki yıldaki yüksek etkili ifşaatlar aynı noktayı tekrar tekrar ortaya koymaktadır: sürüm tespiti tek başına yeterli değildir, istismar üretimi tek başına yeterli değildir ve "AI" kesinlikle tek başına yeterli değildir. Önemli olan çevreye duyarlı doğrulama, ayrıcalık bağlamı, rol modelleme, zincirlenebilirlik ve kanıttır.

Al ConnectWise ScreenConnect CVE-2024-1709. NVD bunu ScreenConnect 23.9.7 ve önceki sürümlerde alternatif bir yol ya da kanal kullanarak kimlik doğrulama atlaması olarak tanımlıyor ve potansiyel olarak gizli bilgilere ya da kritik sistemlere doğrudan erişim sağlıyor. ConnectWise'ın kendi bülteninde derhal 23.9.8 ya da daha yüksek bir sürüme güncelleme yapılması çağrısında bulunulmuştur. Burada bir pentesting aracı için önemli olan sadece CVE'yi bir sürüm dizesiyle eşleştirmek değildir. İlgili yönetim yüzeyinin açığa çıkıp çıkmadığını, etkilenen akışa erişilip erişilemeyeceğini, kimlik sonuçlarının ne olduğunu ve sahibine önemli olacak kadar hızlı hangi kanıtları verebileceğinizi belirlemektir. Sadece CVE'yi tanıyan ucuz bir araç, işin yüzde 10'luk kolay kısmını yapıyor. (NVD)

PAN-OS CVE-2024-3400 aynı dersi daha da sertleştirdi. Palo Alto Networks bunu, belirli PAN-OS sürümleri ve yapılandırmaları için GlobalProtect özelliğinde keyfi dosya oluşturulmasından kaynaklanan ve etkilenen güvenlik duvarlarında kök ayrıcalıklarıyla kimliği doğrulanmamış RCE'ye olanak tanıyan bir komut enjeksiyonu güvenlik açığı olarak tanımladı. Bu, "yapay zeka tarafından üretilen yük fikirlerinin" zor kısım olduğu bir durum değildir. İşin zor kısmı, hedef konfigürasyonun ve özellik setinin tavsiyeyle eşleşip eşleşmediğini, hangi internet maruziyetinin mevcut olduğunu ve gerçek üretim altyapısının varlığında riskin güvenli ve sorumlu bir şekilde nasıl doğrulanacağını anlamaktır. Versiyonlama, teşhir, erişilebilirlik ve kanıtlar arasında bağlantı kuramayan araçlar demolarda her zaman olaylardan daha iyi görünecektir. (security.paloaltonetworks.com)

Ivanti Connect Secure CVE-2025-0282 noktayı daha da ileri götürüyor. NVD bunu, yamalı sürümlerden önce etkilenen Ivanti ağ geçitlerinde uzaktan kimliği doğrulanmamış RCE'ye izin veren yığın tabanlı bir arabellek taşması olarak tanımlamaktadır. Ivanti'nin Ocak 2025 güvenlik güncellemesi, sınırlı aktif istismarın farkında olduğunu ve düzeltmeler yayınladığını söyledi. Bir kez daha, savunucuların ihtiyacı olan şey CVE'nin daha güzel bir açıklaması değildi. Güvenlik açığı olan uç cihazın var olup olmadığının, istismar ön koşullarının mevcut olup olmadığının ve ifşa sonrası doğrulamanın yanlış güven yaratmadan otomatikleştirilip otomatikleştirilemeyeceğinin hızlı bir şekilde doğrulanmasına ihtiyaçları vardı. Yapay zeka pentesting iş akışınız "bu ürün savunmasız olabilir" noktasında durursa, en zor operasyonel adımı yarım bırakmış olursunuz. (NVD)

Şimdi bak. Veeam Backup & Replication Mart 2026'da. Veeam'in Backup & Replication 12.3.2.4465'te çözülen güvenlik açıklarıyla ilgili resmi KB'si aşağıdakiler de dahil olmak üzere birçok yüksek ve kritik sorunu listeliyor CVE-2026-21666 ve CVE-2026-21667Her ikisi de kimliği doğrulanmış bir etki alanı kullanıcısının yedekleme sunucusunda RCE gerçekleştirmesine izin veren güvenlik açıkları olarak tanımlanmıştır. Bu önemli çünkü bize gerçek saldırgan doğrulamanın sadece parlak genel web uygulamalarında değil, genellikle dahili altyapıda, rol sınırlarında ve ayrıcalıklı yönetim platformlarında yaşadığını hatırlatıyor. "Ucuz ve otonom" ancak kimlik bağlamı, rol geçişleri veya rapor aktarımı konusunda zayıf bir araç, ortamdaki en kritik iş riskleri için hala yanlış araç olabilir. (Veeam Yazılım)

Aynı model daha yeni 2026 uygulama katmanı açıklamalarında da görülmektedir. NVD şunları açıklıyor CVE-2026-26273 Bilinen yayıncılık platformunda, parola sıfırlama belirtecinin gizli bir HTML giriş alanında sızdırıldığı ve kimliği doğrulanmamış hesapların ele geçirilmesine olanak tanıyan kritik bir kırık kimlik doğrulama kusuru olarak. NVD şunları açıklamaktadır CVE-2026-30855 LLM destekli bir çerçeve olan WeKnora'da, kiracı yönetimi uç noktalarında hesap kaydının ardından istismar edilebilecek bir yetkilendirme baypası olarak. Bunlar, OWASP'ın bize sürekli söylediği şeyin modern örnekleridir: çağdaş uygulamalardaki zor hatalar hala auth, authz, kiracı izolasyonu ve mantıktır. Sadece klasik girdi tabanlı istismar tiyatroları yapabilen bir araç yeterli değildir. Kimlik sınırlarını ve uygulama durumunu modellemek zorundadır. (NVD)

Bu nedenle ürün karşılaştırması en ucuz arayüzü veya en gösterişli istismar makarasını ödüllendirmemelidir. Bir güvenlik mühendisinin canlı ortamlarda gerçekten önemli olan soruları yanıtlamasına yardımcı olan aracı ödüllendirmelidir: Savunmasız bileşen gerçekten burada mı? Erişilebilir mi? Hangi kimlik altında. Hangi rol sınırının ötesinde. Hangi patlama yarıçapı ile. Ve başka bir kişinin tüm düşünce sürecimi yeniden çalıştırmadan doğrulayabileceği bir rapor bırakabilir miyim? Shannon'ın kanıt odaklı mimarisi, tam da istismar doğrulamasını ciddiye aldığı için değerlidir. Penligent'in daha geniş iş akışı hikayesi ise tam olarak saldırıdan teslimata kadar olan zincirin tamamını ciddiye aldığı için değerlidir. Son CVE'ler bize her iki içgüdüye de ihtiyacımız olduğunu söylüyor, ancak her zaman aynı üründen değil. (GitHub)

Shannon'ın gerçekten güçlü olduğu yerler

Adil bir makale bunu açıkça söylemelidir: Shannon ücretsiz olduğu için ilginç değildir. Shannon ilginçtir çünkü teknik olarak anlamlı bir şekilde fikir sahibi. Saldırgan testlere beyaz kutu, kaynak farkındalığı bakış açısıyla yaklaşır ve bunu canlı istismar ve katı bir doğrulama eşiği ile birleştirir. Kaynak kodunuz varsa, ortamı kontrol ediyorsanız ve kod üzerinde mantık yürütebilen ve ardından çalışan uygulamaya karşı etkiyi kanıtlamaya çalışan otonom bir sistem istiyorsanız, Shannon şu anda bu alandaki en ciddi halka açık eserlerden biridir. Yayınlanan belgeleri spesifiktir, kısıtlamaları açıktır ve tasarım merkezi birçok genel "AI hacker" sahasından daha güçlüdür. (GitHub)

Shannon özellikle şeffaflığa değer veren ve çerçeve tarzı sahiplik konusunda rahat olan ekipler için caziptir. AGPL modeli, repo tabanlı iş akışı, anlık görüntüler, aracı günlükleri ve kaydedilen çıktılar, sistemi cilalı bir kara kutu olarak kullanmak yerine incelemek ve kontrol etmek isteyen mühendisler için anlamlıdır. Yerel veya hazırlama ortamlarında kendi uygulamalarını test eden dahili güvenlik ekipleri için bu çok iyi bir takas olabilir. Halka açık Shannon dokümanları, tehdit modelini bazı ticari ürünlerden daha net hale getiriyor ki bu da gerçek bir iltifat. Size aracın ne için olduğunu, neleri kapsamadığını, çalıştırmanın ne kadara mal olabileceğini ve ne tür operasyonel riskler aldığınızı söylerler. (GitHub)

Eğer dünyanız kaynağa erişilebilir dahili yazılımlardan oluşuyorsa ve güçlü bir açık doğrulama disiplinine sahip üst düzey bir otonom test cihazı istiyorsanız, Shannon gerçekten faydalı olacak şekilde metale daha yakın olabilir. Bu senaryoda, ihtiyacınız olmayan daha geniş bir platform için ödeme yapmak kesinlikle israf olabilir. Bu makale Shannon'ın açık ya da ucuz olduğu için daha zayıf olduğunu savunmuyor. Shannon'ın, kamuya açık dokümantasyonunun gerçekte tanımladığı iş için kullanıldığında en güçlü olduğunu savunuyor. (GitHub)

Penligent'in daha sistematik göründüğü yerler

Penligent için en güçlü gerekçe basitçe "daha fazla şey yapması" değildir. Pek çok zayıf ürün kağıt üzerinde daha fazla şey yapıyor. Daha güçlü olan durum, Penligent'ın halka açık materyallerinin, mevcut rehberliğin ve mevcut piyasa yazımının dönüp dolaşıp geldiği operasyonel gerçeklikle aynı çizgide olmasıdır: saldırgan iş, aktarım noktalarında pahalı hale gelir. Keşif bir bölmede, tarayıcı çıktısı başka bir bölmede, istismar notları bir terminal günlüğünde, düzeltme bir bilet içinde ve raporlama ayrı bir düzenleme döngüsünde yaşıyor. Bir platform, insan kontrolünü ortadan kaldırmadan bu geçişleri ne kadar daraltırsa, akıllı bir demo yerine o kadar altyapı gibi davranır. Penligent'in kamuya açık konumlandırması tam da bu noktalarda alışılmadık derecede açık: araç entegrasyonu, bağlama duyarlı yürütme, kapsam kontrolü, doğrulama ve rapor oluşturma. (Penligent)

İşte ben de bunu kastediyorum. daha sistematik. Sistematik bir araç, yalnızca daha fazla kırılganlık kategorisi ekleyen bir araç değildir. Bir dizi kırılgan manuel köprüyü tekrarlanabilir bir yola dönüştüren bir araçtır. Halka açık Penligent materyalleri, platformu varlık keşfi, tarama, istismar yürütme, saldırı zinciri simülasyonu ve nihai raporlamayı kapsayacak şekilde sunmaktadır. Ana sayfada dışa aktarılabilir, düzenlenebilir raporlama gösterilmektedir. Ürün dilinde kapsam kilitleme ve eylem özelleştirme vurgulanıyor. Bunlar, hedef kitle yalnızca bireysel bir operatör değil, aynı zamanda mühendislik yöneticileri, denetçiler, müşteriler veya tekrarlanabilirliğe ve paylaşılan görünürlüğe ihtiyaç duyan güvenlik ekiplerini içerdiğinde önemli olan özelliklerdir. (Penligent)

İşte bu yüzden "bedava ve ucuz olmayan en iyisidir" burada bir pazarlama sloganı değildir. Bu, sistem sınırlarıyla ilgili bir mühendislik iddiasıdır. Ücretli bir platform kurulum yükünü azaltıyorsa, etkileşim bağlamını daha iyi koruyorsa, operatör riskini daha temiz bir şekilde kısıtlıyorsa ve doğrudan iyileştirme veya paydaş iletişimine geçebilecek çıktılar üretiyorsa, ücretsiz çerçeve kendi kulvarında teknik olarak mükemmel olsa bile ücretsiz bir çerçeveden daha fazla değer sağlayabilir. Bu Shannon'ı küçültmez. Sadece şunu kabul eder ürün bütünlüğü ve çerçeve zarafeti farklı erdemlerdir. Kamuoyuna açık bir şekilde, Penligent birincisi için optimizasyon yapıyor gibi görünmektedir. Halka açık bir şekilde, Shannon Lite ikincisi için optimizasyon yapıyor gibi görünüyor. (GitHub)

Her iki aracı da dürüstçe değerlendirmek için pratik bir test planı

Shannon ve Penligent'ı değerlendirme konusunda ciddiyseniz, her iki tarafın da satış hikayesini satın almayın. Her iki aracı da aynı mühendislik gerçekliğine zorlayan kontrollü bir değerlendirme yapın.

Sıradan bir kimliği doğrulanmış web uygulaması, kiracı izolasyonlu bir API, rol değiştirmeli bir iş akışı ve sürüm farkındalı CVE doğrulamasını güvenle test edebileceğiniz bir ortam içeren bir hedef kümesiyle başlayın. Ardından her iki araca da dört konuda not verin: bağlamın korunması, kimliği doğrulanmış akış esnekliği, kanıt kalitesi ve çıktı kalitesi. Bu, NIST ve OWASP'ın test hakkındaki düşüncelerine oyuncak bir kıyaslamadan daha yakındır. (NIST Bilgisayar Güvenliği Kaynak Merkezi)

Basit bir dahili dereceli puanlama anahtarı şöyle görünebilir:

DEĞERLENDİRME:

hedefler:

- staging-webapp

- sahneleme-api

- role-switch-workflow

- cve-validation-sandbox

Puanlama:

target_modeling: 20

auth_and_state_handling: 20

exploit_validation: 25

reporting_and_artifacts: 15

operator_control_and_scope_safety: 10

retest_repeatability: 10

pass_conditions:

- bulgular, hipotezi doğrulanmış etkiden ayırmalıdır

- raporlar, başka bir mühendisin tekrar oynatması için yeterli kanıt içermelidir

- test çalışmaları yetkili kapsam içinde kalmalıdır

- rol bazlı ve kiracı bazlı konular açıkça değerlendirilmelidir

Ardından, tek bir şanslı oturuma güvenmek yerine aynı güvenli, yetkili iş akışını tekrar tekrar çalıştırın:

#!/usr/bin/env bash

set -euo pipefail

TARGET="${1:-https://staging.example.internal}"

SCOPE_FILE="./scope.txt"

ARTIFACTS_DIR="./artifacts/$(tarih +%F-%H%M%S)"

mkdir -p "$ARTIFACTS_DIR"

echo "[*] Yetkili hedef: $TARGET"

echo "[*] Kapsam dosyası: $SCOPE_FILE"

echo "[*] Yapıtlar şuraya kaydediliyor: $ARTIFACTS_DIR"

# Her aracın korumasını istediğiniz örnek ön kontroller

curl -sI "$TARGET" > "$ARTIFACTS_DIR/headers.txt"

curl -sk "$TARGET/health" > "$ARTIFACTS_DIR/health.txt" || true

# Aşağıdakileri her bir ürünün onaylı, üretim dışı iş akışıyla değiştirin

echo "[*] AI pentest'i yalnızca sahip olunan, aşamalandırılan veya sandbox hedeflerine karşı çalıştırın"

echo "[*] Ekran görüntülerini, talep günlüklerini, bulguları ve nihai raporları muhafaza edin"

echo "[*] Sadece bulma sayısını değil, tekrar oynanabilirliği de karşılaştırın"

Bu tür bir değerlendirme gerçek farklılıkları hızlı bir şekilde ortaya çıkarır. Araç oturum açma ve oturum değişikliklerinde hayatta kaldı mı? Nesne düzeyinde yetkilendirmeyi anladı mı? Kanıt mı yoksa sadece makul bir metin mi üretti? Başka bir mühendis sonucu tekrar oynayabilir mi? Raporun tamamen manuel olarak yeniden yazılması gerekti mi? Bu sorular size bir öğleden sonra elli başlatma sonrası karşılaştırmasından daha fazlasını söyleyecektir. Ayrıca Shannon versus-Penligent kararını ait olduğu yer olan mühendislik dünyasına geri dönmeye zorlarlar.

Dürüst cevap, tek bir evrensel kazanan olmadığıdır, çünkü ürünler sorunun biraz farklı katmanlarını çözmektedir.

Eğer değerlendiriyorsanız Kaynak farkında otonom bir istismar doğrulama çerçevesi olarak Shannon LiteShannon, kategorideki en ilginç halka açık araçlardan biridir. Beyaz kutu modeli, güçlü istismar doğrulama standardı, açık kapsamı, kaydedilmiş eserleri ve yayınlanmış kıyaslama duruşu, onu birçok genel yapay zeka suçu markasından daha ciddi kılıyor. Kaynağa erişilebilir dahili uygulamalar için tam olarak doğru türde bir araç olabilir. (GitHub)

Eğer değerlendiriyorsanız Ürünleştirilmiş uçtan uca yapay zeka pentesting iş akışı olarak PenligentAncak kamuya açık kanıtlar farklı bir yöne işaret ediyor. Penligent bir sistem olarak daha eksiksiz görünüyor: entegre araç zinciri, doğal dil düzenlemesi, operatör kontrolleri, doğrulama, özelleştirilebilir raporlama ve keşiften teslimata kadar iş akışı sürekliliğine daha güçlü bir vurgu. Birçok bireysel kullanıcı, hata ödül operatörü ya da tekrarlanabilirlik ve teslim kalitesine önem veren ekipler için, sistem düzeyindeki bu bütünlük, teknik olarak zarif olsa bile, daha dar bir beyaz kutu çerçevesinden daha değerlidir. (Penligent)

Eğer değerlendiriyorsanız Shannon ProShannon Pro'nun kamuya açık iddiaları Lite'ın önemli ölçüde ötesine geçerek daha geniş entegre AppSec alanına girdiği için karşılaştırma daha da yakınlaşıyor. Bu noktada karar, açık kaynağa karşı üründen ziyade hangi platformun ortamınıza, işletim modelinize ve raporlama iş akışınıza daha iyi uyduğuyla ilgili hale gelir. Ancak bugün mevcut olan en somut kamuya açık materyallere dayanarak, en güçlü temiz sonuç şudur:

Shannon, kaynağın farkında olan otonom bir istismar motoru istediğinizde zorlayıcıdır. Penligent, daha sistematik bir saldırı iş akışı platformu istediğinizde caziptir.

Ve bu anahtar kelimenin hak ettiği daha derin nokta budur. Yapay zeka pentestinginde, en ucuz araç otomatik olarak en iyi araç değildir. En iyi araç, mimarisi güvenlik çalışmanızın gerçek şekline uyan araçtır.

Daha fazla okuma

- PentestGPT, Otomatik Sızma Testi için Büyük Dil Modellerinin Değerlendirilmesi ve Kullanılması, USENIX Security 2024 (USENIX)

- OWASP Web Güvenliği Test Kılavuzu, en son (OWASP)

- OWASP API1:2023 Bozuk Nesne Seviyesi Yetkilendirme (OWASP)

- NIST SP 800-115, Bilgi Güvenliği Test ve Değerlendirme Teknik Kılavuzu (NIST Bilgisayar Güvenliği Kaynak Merkezi)

- Keygraph tarafından Shannon Lite, resmi GitHub deposu (GitHub)

- ConnectWise ScreenConnect 23.9.8 güvenlik bülteni (ConnectWise)

- CVE-2024-3400 için Palo Alto Networks danışmanlığı (security.paloaltonetworks.com)

- CVE-2025-0282 ve CVE-2025-0283 için Ivanti danışmanlığı (Ivanti Yenilikçiler Merkezi)

- Veeam KB4830, Backup & Replication'daki güvenlik açıkları giderildi (Veeam Yazılım)

- CVE-2026-26273 için NVD girişi (NVD)

- CVE-2026-30855 için NVD girişi (NVD)

- Penligent, resmi site (Penligent)

- Penligent.ai'nin Otomatik Sızma Testi Aracına Genel Bakış (Penligent)

- Yapay Zeka Pentest Aracı, 2026'da Gerçek Otomatik Hücum Nasıl Görünüyor? (Penligent)

- Yapay Zeka Sızma Testi için 2026 Nihai Kılavuzu, Ajan Kırmızı Takım Çağı (Penligent)

- PentestGPT ve Penligent Yapay Zeka Gerçek Çalışmalarda (Penligent)

- Pentesting için En İyi Yapay Zeka Modeli, Güvenlik Mühendisleri 2026'da Aslında Ne Kullanmalı? (Penligent)