間違った質問は、この比較を始める前に台無しにする

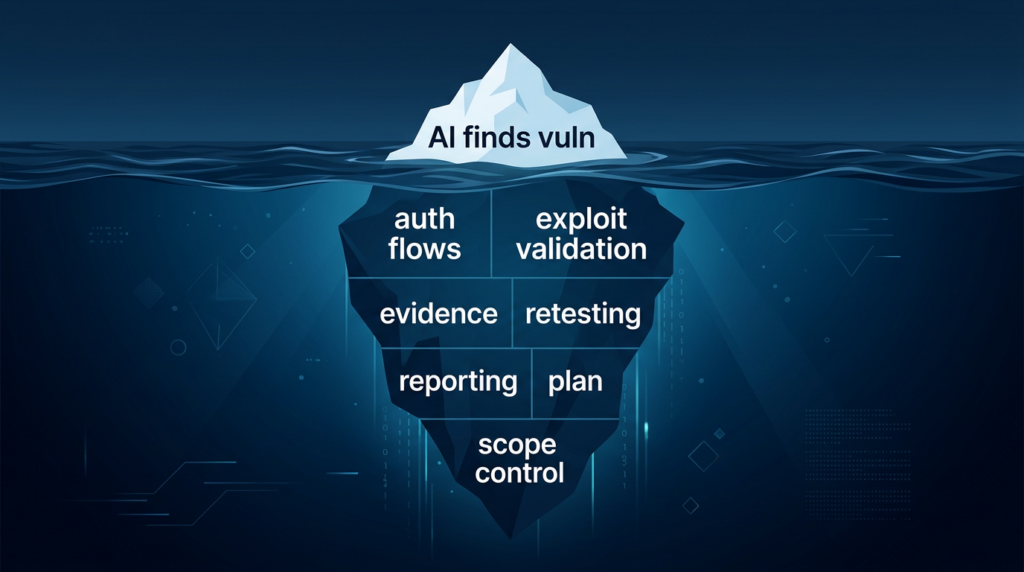

このカテゴリーの比較のほとんどは、間違った質問に陥っている。安価なツールで「十分」なのか、オープンソースのツールで「基本的に同じ」なのか、あるいは脆弱なラボの標的を自律的に攻略できるシステムの方が優れた製品に違いないのか、といったことだ。このような枠組みは、エンジニアリングの問題を取りこぼしている。2026年において、重要な問題は、AIが支援するペンテストツールが単独で印象的なことができるかどうかではない。重要な問題は、AIが実際のセキュリティ・ワークフローの信頼できる部分として動作し、リコン、認証、エクスプロイト、検証、レポート、再テストにわたってコンテキストを保持し、運用の足を引っ張ることなく動作できるかどうかということである。これは、PentestGPTの調査、Aikidoの実務者向けの現在の説明、Escapeの現在の製品比較に見られる方向性と同じです。コンテキスト、悪用可能性、ビジネスロジック、再現可能な証拠が、セキュリティチームが実際に使い続けるツールとデモを分けるものです。(USENIX)

それもそのはずだ。 シャノンAIペンテストツール vs Penligent は比較対象として有用である。公開されているシャノン社の資料では、ホワイトボックス分析とProof-by-exploitationを中心に構築された、技術的に興味深い自律型AIペンテスターに焦点が当てられている。公開されているPenligentの資料には、統合されたツール、オペレーターのコントロール、カスタマイズ可能なレポート、単発の実験ではなく繰り返し使用するために設計されたワークフローを備えた、エンドツーエンドのAIペネトレーション・テスト・エージェントとして自らをフレーミングする、より広範な製品化されたプラットフォームが示されている。マーケティング用語が重なるとしても、これらは同一のカテゴリーではない。AIペンテスト」という表面的なラベルだけで比較すると、両者を誤解することになる。(ギットハブ)

これらのツールを評価する最も公平な方法は、ブランド化から一歩引いて、認知されたセキュリティガイダンスが現在も述べている侵入テストが行うべきことに照らして、それぞれのツールを測定することです。NIST SP 800-115 は、技術的なセキュリティテストとは、テストを計画し、実施し、発見事項を分析し、緩和策を策定することであり、単に警告を発生させることではないことを明確にしています。OWASPのウェブセキュリティテストガイドは、ウェブテストを、情報収集、アーキテクチャとフレームワークのマッピング、 認証、認可、入力処理、セッション管理、ビジネスロジックにまたがる分野として扱っています。OWASPの現在のトップ10とAPIセキュリティ・ガイダンスは、同じメッセージを強化しています:最も困難な現代の障害は、多くの場合、アクセス制御、認可、状態、ロジックであり、単に反映されたペイロードや旧式のスキャン・シグネチャではありません。(NISTコンピュータセキュリティリソースセンター)

というのも、現在の「AIペンテスト」の主張の多くは、まだ3つの狭い範囲のうちの1つに集約されているからだ。第一に、いくつかのツールは、スキャナ+チャットボット製品であり、モデルは主に既存の出力を解釈する。第二に、研究用やオープンソースのエージェントフレームワークであり、純粋に興味深いが、ソースコードへのアクセスやラボスタイルのワークフローなど、特定の運用前提に最適化されているものがある。第三に、偵察、検証、報告、オペレーター制御を反復可能なシステムにまとめようとする、製品化された攻撃プラットフォームもある。シャノンは、少なくとも公に文書化されたライトの形態では、2番目のカテゴリーに最も自然に当てはまる。Penligentは、公には3番目のカテゴリーに位置づけられている。だからといって、どちらが自動的に優れているということにはならない。だからといって、どちらが自動的に優れているということにはならない。 適合性、ワークフローの深さ、運用価値の合計無料か有料か」という浅はかな議論ではない。(ギットハブ)

2026年のAIペンテストについて、世間が同意する情報源とは?

現在のAIペンテスト市場で最も有益なことの1つは、競合するソースでさえ同じ評価基準に収束しつつあることです。PentestGPT論文は、LLMが特定の侵入テストのサブタスク、特にツールの使用、アウトプットの解釈、および次のアクションの提案を大幅に改善できることを示しました。ワークフローを相互作用するモジュールに分割することで、コンテキストの損失を減らすのだ。これは、この分野での真剣な比較のための基礎的な洞察である。(USENIX)

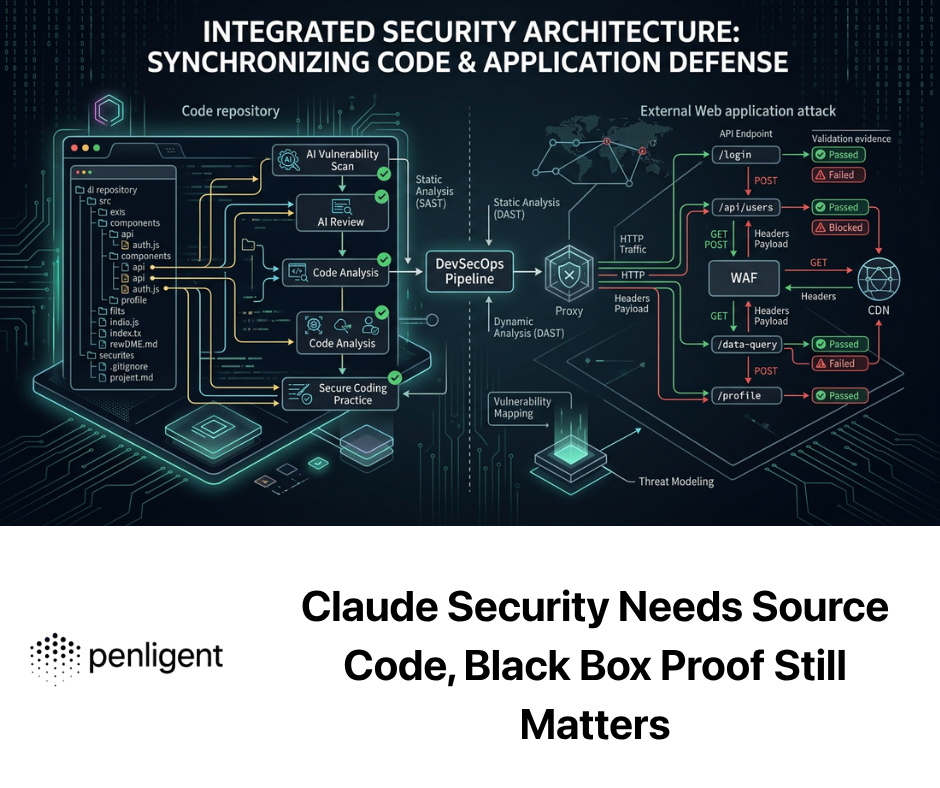

Aikidoの説明者は、製品の角度から非常によく似た結論に達している。Pentest GPT」は単なるセキュリティ・プロンプトを備えたチャットボットではないと主張している。このモデルは、実際のツールやデータソースに接続され、多段階の攻撃経路を推論し、スキャナの出力、悪用ロジック、および修復を首尾一貫したものに結びつけることができるときに、意味を持つようになります。言い換えれば、モデルは推論レイヤーであるが、その価値はそれを取り囲むシステムにある。(合気道)

Escapeの2026年版の比較ページでは、最新のアプリケーションの動作に重点を置きながら、同じ運用基準を採用している。彼らの現在の文章は、ビジネスロジックの欠陥、認証されたフロー、状態遷移、悪用可能性の証明、資産の連携、開発者がすぐにできる修復を繰り返し強調している。信頼できるAIペンテストシステムは、アプリケーションの振る舞いをモデル化し、認証の複雑さに耐え、BOLAやIDORのような認可の問題を発見し、証拠を提供し、ソフトウェアの変更に伴う継続的な再テストをサポートできなければならない。これは、ShannonとPenligentを比較するための非常に実用的なレンズであり、判断をイデオロギー的なものにせず、実際のアプリケーション・セキュリティ業務に根ざしたものにするからだ。(エスケープ)

学術的研究、OWASPのガイダンス、そして現在の市場説明におけるこの収束は、一般的な購入者の間違いを露呈している点で重要である。多くのエンジニアは、どのツールが最も劇的なエクスプロイトのデモを作成できるかを尋ねることによって、いまだに本能的にツールを比較しています。しかし、日々のセキュリティ作業において、より難しく、よりコストのかかる問題は、「モデルが攻撃を提案できるか」ということではほとんどありません。システムが状態を維持し、スコープを理解し、時間の浪費を避け、信頼できる証拠を生成し、他のエンジニアが行動できるアウトプットを出すことができるか」である。ひとたびこのフレームを採用すれば、重心は価格や新規性から、アーキテクチャ、ワークフロー設計、運用規律へと移る。(USENIX)

公開された資料に基づくシャノンの実態

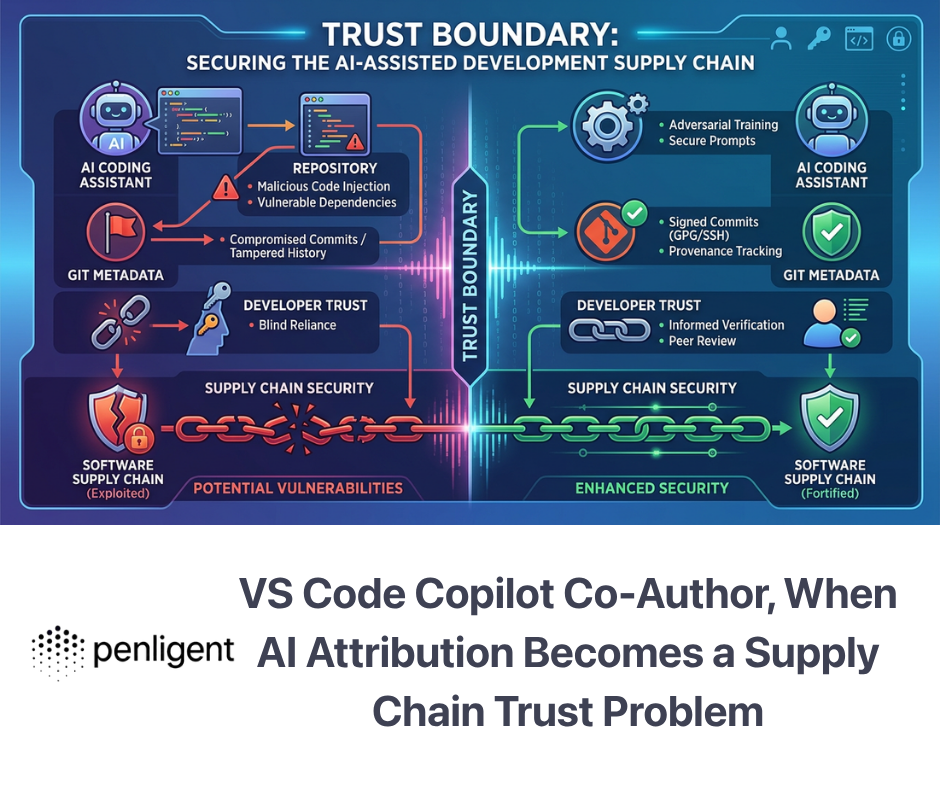

シャノンにとって、最も具体的で検証可能な公的成果物は キーグラフHQ/シャノン リポジトリにある。そこでは、Shannon Liteは、ソースコードを分析し、攻撃ベクトルを特定し、本番前に脆弱性を証明するために実際のエクスプロイトを実行する、ウェブアプリケーションとAPIのための自律型ホワイトボックスAIペンテスターとして説明されている。その文書化されたモデルは明確で、すがすがしいほど具体的だ。ソースを意識したテスト、ライブ・エクスプロイト、そして厳格な「ノー・エクスプロイト、ノー・レポート」の哲学である。Shannonのアーキテクチャは、マルチエージェントシステム内でAnthropicのClaude Agent SDKを使用し、偵察、脆弱性分析、悪用、報告の4段階のワークフローとして文書化されています。ソースコード解析とブラウザ自動化およびコマンドラインツールを統合し、レポートには再現可能な概念実証の成果物とともに検証された発見のみが含まれます。(ギットハブ)

その公開されたREADMEもまた、シャノンに真の信頼性を与えている。シャノン・ライトは ホワイトボックスのみ そして、アプリケーションのソースコードとリポジトリレイアウトへのアクセスを期待しています。また、現在のバージョンは、認証と認可の破壊、インジェクション、XSS、SSRFといった、限定された脆弱性クラスを特にターゲットにしていると述べている。また、Shannon Liteは、脆弱なサードパーティライブラリや安全でない設定など、積極的に悪用できない問題を報告しないと明言しており、より深いグラフベースの分析はShannon Proに属すると指摘している。ツールを正直に評価する読者にとって、これらの制限はドキュメントの弱点ではない。製品の重心を定義しているのだから。(ギットハブ)

シャノンはまた、具体的なパフォーマンスと動作の想定も公表している。READMEによれば、フル稼働には通常次のような時間がかかるという。 1時間から1時間半 の費用がかかるかもしれない。 $50 Anthropic Claude 4.5 Sonnetを使用する場合、モデルの価格とアプリケーションの複雑さによって異なります。出力品質はモデルに大きく依存すること、代替プロバイダーは一貫性のない結果を出す可能性があること、ツールは主にAnthropic Claudeモデルに最適化されていることを警告している。また、シャノンはパッシブスキャナーではないこと、ターゲットに変異効果を与える可能性があること、本番環境ではなくサンドボックス、ステージング、ローカル開発環境向けであることも警告している。これらは余談ではない。これらは、総所有コストとデプロイメント・フィットの重要な部分である。(ギットハブ)

このレポはベンチマークとサンプルレポートの主張も公表している。Shannon氏によれば、OWASP Juice Shopで20以上の脆弱性を特定し、c{api}tal APIとOWASP crAPIの両方で15以上の高難易度またはクリティカルな問題を特定し、以下のようなスコアを出したという。 96.15パーセントXBOWセキュリティー・ベンチマークのヒント・フリー、ソース・アウェアのバリアントで、104のエクスプロイトのうち100のエクスプロイトを達成した。これらは印象的な公表された主張であり、シャノンがハンズオン記事やセキュリティ・メディアで注目された理由を説明している。同時に、この記事が言いたいことを補強するものでもある:Shannonは、すべてのAppSecやペンテストのワークフローに対する一般的な回答としてではなく、焦点を絞った、ソースを認識し、エクスプロイトを検証する自律的なテスターとして枠組みを設定したときに、最も力を発揮する。(ギットハブ)

公開されている資料には、真剣にセキュリティーを考える人にとって重要なことがもうひとつある。シャノン・ライトは AGPL-3.0そしてレポでは、内部での使用は自由であるが、マネージドサービスのシナリオでは、変更されたコアソフトウェアに対してAGPLのソース共有要求が発動すると説明している。また、同じドキュメントでは、コードを読む他のAIシステムと同様に、シャノンライトは以下の影響を受けやすいと警告している。 スキャンされたリポジトリ内のコンテンツからのプロンプトインジェクション.つまり、シャノンの "フリー "プロファイルには、特定のライセンス、エンジニアリング、脅威モデルの意味合いが伴うということだ。オープンソースは絶対的な特徴だ。運用コストゼロやセキュリティリスクゼロとは違う。(ギットハブ)

公開資料に基づくペンリジェントの実態

Penligentの公開文書では、その位置づけが異なっている。公式の概要ページでは、Penligentはプロ仕様のエンドツーエンドAIペネトレーション・テスト・エージェントであり、nmap、Metasploit、Burp Suite、SQLmapなどのツールをAI主導のワークフローに統合していると説明されている。同ページでは、資産の発見から脆弱性のスキャン、エクスプロイトの実行、アタックチェーンのシミュレーション、最終レポートの生成までの統一されたフローが説明されている。Penligentは、ソースを意識したホワイトボックスのエクスプロイトを中心に据えるのではなく、自然言語による対話、ツールのオーケストレーション、コンテキストの保持、実行、レポート出力といった、より広範な運用ワークフローを中心に据えている。(寡黙)

その公開ページでは、シャノンライトのレポファーストの姿勢とは大きく異なる方法で、ユーザビリティと製品化も強調されている。公式の概要では、ユーザーは構文やスクリプトなしでAIに自然に話しかけることができ、エージェントはコンテキストを理解し、次のステップを推奨し、ツールを実行し、出力を解釈し、戦略を適応させ、コンプライアンスに対応したレポートを作成すると述べている。ホームページでは、次のような明確なワークフロー表現を用いて、その位置づけを強化している。 脆弱性の発見、発見内容の検証、エクスプロイトの実行また、完全にカスタマイズ可能な編集によるレポート作成とエクスポート機能を紹介。また プロンプトの編集、スコープのロック、環境に合わせたアクションのカスタマイズ.これらのシグナルが重要なのは、単に攻撃的なロジックを実行するためだけでなく、そのロジックをさまざまなユーザープロファイルにわたって管理し、提供できるようにするために設計されたプラットフォームを指し示しているからだ。(寡黙)

Penligentの公式概要では、より広範な環境とワークフローのサポートも謳っている:Windows、macOS、Linuxのサポート、AIアシストインストーラとセットアップ、ビジュアルアタックチェーン、ダイナミックリスクランキング、コラボレーション機能、標準やフレームワークにマッピングされたエクスポートフォーマットなどだ。これらの謳い文句のいくつかは、独立したラボによる検証ではなく、必然的にベンダーによる謳い文句となるが、それでもこの製品がどのようなカテゴリーを占めようとしているかはわかる。これは、狭い範囲のホワイトボックス型エクスプロイトエンジンという位置づけではない。より広範な 製品化された攻撃ワークフローシステム ツールのセットアップからレポーティングまでの摩擦を減らすことを意図している。Penligentの公開資料や最近のPenligentの比較記事は、一貫して同じ点を強調している。統合されたツール、エクスプロイトの検証、レポート、オペレーターのコントロール、継続的なワークフローは、インターフェースが単に "AI風味 "かどうかよりも重要である。(寡黙)

その公的姿勢の違いが、ここで「よりシステマティックな」という言葉を意味深いものにしている。システムとは単なる機能の集まりではない。セキュリティ運用において、システムは移行を減らす。システムは、偵察と検証の間、エクスプロイトの試みと報告の間、発見と再試験の間で、人間が文脈を再構成しなければならない回数を減らす。Penligentの公開資料は、このような遷移を減らそうとしていることを、異例なほど明確に示している。対照的に、Shannon Liteの公開資料は、強力なソースを意識したエクスプロイト・エンジンの構築について明示している。どちらも正当な製品の選択ではあるが、セキュリティ・ワークフローの異なるレイヤーを解決するものである。(寡黙)

シャノン・ライトかシャノン・プロかで比較対象が変わる

公平性の問題については、直接対処しなければならない。それは、公開されているシャノン・ライトのレポ、シャノン・プロにまつわる広範なKeygraphの位置づけ、そして一般的な自律型AIペンテスターとしてシャノンを要約した様々な二次的な記事だ。もしあなたが シャノン・ライト をPenligentと比較する場合、あなたは、パブリックで、AGPLで、ホワイトボックスで、ソースを意識したエクスプロイト検証フレームワークを、製品化されたエンドツーエンドのプラットフォームと比較していることになります。もし比較するなら シャノン・プロ とPenligentの比較は、より直接的なものになる。というのも、Shannon Proの公開READMEは、SAST、SCA、秘密スキャン、ビジネス・ロジック・テスト、静的・動的相関、CI/CD統合、セルフホスト・デプロイメントなど、より広範なAppSec機能を謳っているからだ。(ギットハブ)

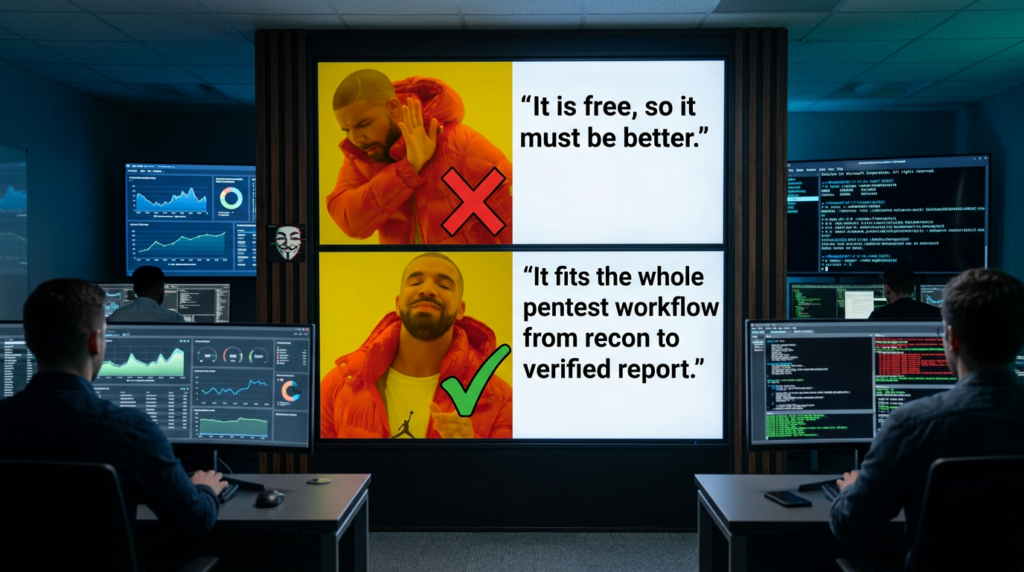

つまり、知的で正直な比較は、"シャノンは無料のオープンソースのペンテスターで、ペンリジェントは有料だ "というだけではできないということだ。その発言は、あまりに浅はかで役に立たない。公開されているShannon Liteの成果物は、確かにオープンで、AGPLの条項の下で内部的に実行するのは自由だが、同じ公開ドキュメントには、モデルAPIに依存し、かなりのランタイムを要し、ソースへのアクセスを期待し、特定の脆弱性クラスをターゲットとし、プロンプトインジェクションや変異効果について警告するとも書かれている。一方、Shannon Proは、少なくとも公的な主張では、より幅広いプラットフォーム・カテゴリーに展開している。Penligentは、公の主張では、すでにその広いカテゴリーに位置づけられている。だから本当の問題は、"無料か有料か "ではない。それは ワークフローのどのレイヤーを実際に購入または採用するのか. (ギットハブ)

構造化された比較、シャノンライト、シャノンプロ、ペンリジェント

| 寸法 | シャノンライト、公開レポ | シャノン・プロ、パブリック・クレーム | 過失、公的請求 |

|---|---|---|---|

| コア・モデル | ウェブアプリとAPIのための自律型ホワイトボックスAIペンテスター | 自律的なペンテストと静的解析機能を備えたオールインワンのAppSecプラットフォーム | エンド・ツー・エンドのAIペネトレーション・テスト・エージェント |

| 一次入力の仮定 | ソースコードとリポジトリのレイアウト | ソースを意識した、より広範なAppSecパイプライン | ワークフロー中心の製品、資産発見から報告まで |

| 公に強調された強み | ソースを意識したエクスプロイト検証、エクスプロイトなしレポートなし、再現可能なPoC | 静的-動的相関、SAST、SCA、シークレット、ビジネス・ロジック・テスト | 統合ツール、自然言語操作、エクスプロイト検証、カスタマイズ可能なレポート、オペレーターコントロール |

| 公表された補償限度額 | Liteは、auth/authz、インジェクション、XSS、SSRFを対象としており、すべてをカバーしているわけではありません。 | ライトより幅広い主張 | ライトよりも幅広いクレーム別運用ワークフロー |

| 報告モデル | 検証結果のみ、ログ保存、スナップショット、マークダウン成果物 | クレームによるソースコードの位置と調査結果の関連性 | カスタマイズ可能な編集、エクスポート、ワークフロー配信を備えたワンクリック・レポート |

| オペレーター・モデル | 演出重視の単一コマンド自律走行 | 商業プラットフォーム | エージェントがコントロールするワークフロー、プロンプト編集、スコープロック |

| 展開姿勢 | AGPLの内部使用、APIキーのモデル、レポ中心の設定 | クレームによる商用、セルフホスト型ランナーモデル | 主なデスクトップOSの製品プラットフォーム(公式発表による |

| ベスト・フィット・バイヤー | ソースにアクセスでき、フレームワーク・スタイルのセットアップに耐性を持つセキュリティ・エンジニア | キーグラフが提供する、より広範に統合されたAppSecを求める組織 | より摩擦の少ないエンド・ツー・エンドの攻撃ワークフローと成果物を求める個人またはチーム |

上の表は、Penligentの公式な概要とホームページの資料とともに、ShannonのREADMEと公開されている製品ラインノートから抽出したものである。私的な概念実証の代わりにはなりませんが、「フリーの方が良い」といういい加減な結論が実際のドキュメントに触れても生き残れない理由を示すには十分です。(ギットハブ)

無料と安価が同じではない理由

セキュリティエンジニアは、この教訓を他のカテゴリーでも何度も学んでおり、AIペンテストも例外ではない。ツールのライセンスコストがゼロであっても、環境のセットアップ、モデルの使用、エンジニアリング時間、運用レビュー、成果物管理、ユーザーの再トレーニング、生の出力を他のチームが利用できるものに変換する摩擦を含めれば、総所有コストは高くなる。シャノンライト自身が公開しているドキュメントには、それを明確に示すのに十分なデータポイントがある。モデルコスト、自明でないランタイム、カバレッジの制限、ソースコードの仮定、変異効果に対するステージングのみの注意などがある。これらはすべて、このツールの種類としては完全に合理的なトレードオフである。また、これらはすべてコストの一形態でもある。(ギットハブ)

これが、「無料は有料に勝る」というテーゼが実際のチームで破綻する主な理由である。もしあなたの組織が、内部アプリケーションのためのソースを意識した自律的なエクスプロイトエンジンを求めていて、エンジニアがフレームワークレイヤーを所有することに抵抗がないのであれば、Shannon Liteは非常に適している。しかし、もしあなたの組織が、より多くのユーザーがより少ない摩擦で実行し、制約し、報告し、引き渡すことができる反復可能なワークフローを望んでいるのであれば、たとえステッカー価格が高くても、より製品化されたシステムの方が実際には安くなる可能性がある。これは哲学的な論点ではない。ワークフロー経済学的な指摘である。セキュリティ・ワークが人とステージ間のトランジションに依存すればするほど、そのトランジションを減らすシステムにより多くの価値が蓄積される。(寡黙)

オープンソースはまた、製品化とは異なる問題を解決する。オープンソースは、透明性、ハッキング可能性、管理性を最大化することができる。製品化は、採用、再現性、安全管理、利害関係者への提供を最大化することができる。これらの価値が一致することもある。時にはトレードオフになることもある。シャノンライトのAGPLモデルとリポジトリ中心のセットアップは、専門家であるユーザーにより多くの仕組みを公開するという点で、まさに魅力的である。Penligentの公開資料が魅力的なのは、その反対の理由である。どちらが "良い "のかは、あなたのボトルネックが攻撃的な創意工夫なのか、それとも作戦の継続性なのかによる。(ギットハブ)

ブランドよりも重要な真のエンジニアリングの次元

最初の次元は コンテキスト保持.PentestGPTの論文は2年前にこの問題を明らかにした:LLMシステムは、局所的なサブタスクでは驚くほど有能であるにもかかわらず、全体的な作業では失敗することがある。ターゲット、アイデンティティ、エンドポイント、仮説の安定した内部モデルを維持できないツールは、結局、作業を繰り返すか、自信を幻覚で見ることになる。Shannonは、マルチエージェントアーキテクチャと構造化フェーズでこれに対処しようとしている。Penligentの公開資料は、統合されたワークフローとツールのオーケストレーションによってこれに対処している。重要な点は、どのバズワードを好むかではない。重要なのは、そのツールが、コンテキストがスクラッチパッドやチャット、あるいは手作業による再テストの儀式に漏れるのを防いでいるかどうかだ。(USENIX)

第二の次元は 認証と認可の回復力.OWASPのAPIガイダンスでは、「オブジェクトレベルの認可違反」をAPIリスクの第1位として扱っているが、これには理由がある。実際のアプリケーションはロール、オブジェクト参照、テナント境界、状態遷移で失敗する。Escapeの2026年の執筆では、AIペンテストが単にURLをクロールしてペイロードを発射するだけでなく、セッション、ロール、ステートをモデル化できるようになれば、従来のDASTとは有意義に異なるものになると繰り返し強調している。Shannon Liteの公開範囲には、authクラスとauthzクラスが含まれている。Penligentの公開資料は、エンドツーエンドのワークフロー、アタックチェーンのシミュレーション、検証を強調しており、これも正しい方向性を示している。しかし、真面目に購入するのであれば、これらの主張を、役割の変更、トークンのリフレッシュ、テナントの分離、ステートフルなフローに対して直接テストすべきである。(オワスプ)

第3の次元は エビデンスの質.シャノンの "ノー・エクスプロイト、ノー・レポート "ポリシーは、そのパブリック・デザインの最も強力な部分の一つである。Penligent社の公開資料も同様に、生の調査結果だけでなく、検証とレポートの出力を重視している。なぜなら、現代のセキュリティチームはシグナルに溺れているからである。もっともらしいが検証されていないアラートを出すようなエンジンはもう必要ない。仮説と検証されたインパクトを区別し、他のエンジニアが再現できる成果物を残すシステムが必要なのだ。実際には、多くのAI製品が静かに失敗しているのはここである。攻撃的なテキストを生成する方が、防御可能な証拠を生成するよりもはるかに速いのだ。もしこの記事から1つの基準しか覚えていないのであれば、その基準を思い出してほしい。(ギットハブ)

第4の次元は コントロール.オペレーターの境界線のない自律的な攻撃は成熟ではない。それはリスク移転である。Shannonの公開ドキュメントは、少なくとも、このツールは突然変異を起こしやすいので、本番環境に対して実行すべきではないと警告している。Penligentのホームページは、スコープロックと迅速な編集を明示している。このような詳細が重要なのは、認可された攻撃的なテストとは、単に問題を発見することではないからだ。それは、防御可能な運用境界の中で行うことだからである。多くのチームにとって、賞賛するフレームワークと採用するプラットフォームの本当の違いは、ツールがスコープコントロール、ログ、エクスポート、再現可能なガバナンスをどれだけサポートしているかということに尽きる。(ギットハブ)

最近のCVEからわかる、実際に必要なツールの種類

実際の防御作業を支配し続けている脆弱性の種類を見るまでは、なぜこの比較が重要なのか見失いがちだ。バージョン検出だけでは不十分であり、エクスプロイト生成だけでは不十分であり、「AI」だけでは確かに不十分である。重要なのは、環境を考慮した検証、特権コンテキスト、役割モデリング、連鎖可能性、そして証拠である。

テイク ConnectWise ScreenConnect CVE-2024-1709.NVDは、ScreenConnect 23.9.7およびそれ以前のバージョンにおいて、代替パスまたはチャネルを使用した認証バイパスであり、機密情報や重要なシステムへの直接アクセスを可能にする可能性があると説明しています。ConnectWise 社は、バージョン 23.9.8 以降への即時アップデートを促している。ここで、ペンテストツールにとって重要なのは、CVEとバージョン文字列のマッチングだけではない。それは、関連する管理サーフェスが公開されているかどうか、影響を受けるフローに到達可能かどうか、アイデンティティにどのような影響があるか、そして重要であるほど迅速に所有者に渡せる証拠は何かを判断することである。CVEを認識するだけの安価なツールは、作業の10パーセントを簡単にこなしているに過ぎない。(NVD)

パン・オス CVE-2024-3400 は同じ教訓をさらに厳しくした。パロアルトネットワークスは、この脆弱性について、特定のPAN-OSバージョンおよびコンフィギュレーションにおけるGlobalProtect機能の任意のファイル作成に起因するコマンドインジェクションの脆弱性であり、影響を受けるファイアウォールでroot権限による認証なしのRCEが可能であると説明している。AIが生成したペイロードのアイデア」が難しいケースではない。難しいのは、対象となるコンフィギュレーションと機能セットがアドバイザリに合致するかどうか、どのようなインターネット上の暴露が存在するか、実際の本番インフラが存在する中で安全かつ責任を持ってリスクを検証する方法を理解することである。バージョン管理、暴露、到達可能性、証拠を結びつけることができないツールは、常にインシデントよりもデモの方がよく見えるだろう。(セキュリティ.paloaltonetworks.com)

Ivanti Connect Secure CVE-2025-0282 はこの点をさらに指摘している。NVD は、パッチが適用される前のバージョンの Ivanti ゲートウェイにおいて、リモートの認証なし RCE を可能にするスタックベースのバッファオーバーフローであると説明している。Ivantiの2025年1月のセキュリティ・アップデートは、限定的でアクティブなエクスプロイトを認識しており、修正プログラムを公開していると述べている。もう一度言うが、防御者が必要としていたのは、CVEのよりきれいな説明ではない。必要なのは、脆弱なエッジ・アプライアンスが存在するかどうか、悪用の前提条件が存在するかどうか、そして、誤った確信を抱かせることなく公開後の検証を自動化できるかどうかの迅速な検証だった。AIペンテストのワークフローが「この製品は脆弱かもしれない」で止まっているとしたら、最も難しい運用ステップを未完のままにしていることになる。(NVD)

さて、見てみよう。 Veeamバックアップ&レプリケーション を2026年3月にリリースしました。Veeamの公式KBでは、Backup & Replication 12.3.2.4465で解決された脆弱性について、以下のような複数の重大な問題を挙げています。 CVE-2026-21666 そして CVE-2026-21667どちらも、認証されたドメイン・ユーザーがバックアップ・サーバー上でRCEを実行できる脆弱性と説明されている。このことは、本当の攻撃的検証は、ピカピカの公開ウェブアプリだけでなく、内部インフラ、ロールエッジ、特権管理プラットフォームに存在することが多いことを思い出させてくれるからだ。安価で自律的」であっても、アイデンティティ・コンテキスト、役割の移行、レポートのハンドオフに弱いツールは、環境内の最もビジネスクリティカルなリスクに対しては、依然として間違ったツールである可能性がある。(ヴィーム・ソフトウェア)

同じパターンが、より新しい2026年のアプリケーション層の開示にも現れている。NVDは次のように説明している。 CVE-2026-26273 において、パスワードリセットトークンが隠された HTML 入力フィールドから流出し、認証されていないアカウントの乗っ取りが可能になるという、重大な認証破壊の欠陥が見つかった。NVD の説明 CVE-2026-30855 LLMを利用したフレームワークであるWeKnoraにおいて、アカウント登録後に悪用される可能性のあるテナント管理エンドポイントにおける認証バイパスとして発見された。これらは、OWASPが私たちに伝え続けていることの最新の例である。現代のアプリにおける難しい失敗は、依然として認証、authz、テナントの分離、そしてロジックである。古典的な入力ベースのエクスプロイト手法しかできないツールでは不十分だ。IDの境界とアプリケーションの状態をモデル化する必要がある。(NVD)

そのため、製品比較では、最も安価なインターフェースや最も派手なエクスプロイトリールを褒めるべきではありません。それは、セキュリティ・エンジニアが実環境で実際に重要な質問に答えるのを助けるツールに報いるべきだということだ:脆弱なコンポーネントは本当にここにあるのか?脆弱なコンポーネントは本当にここにあるのか。その脆弱なコンポーネントは本当にここにあるのか。どのような役割の境界を越えて。どのような爆発半径で。そして、私の思考プロセス全体を再実行することなく、別の人間が検証できるレポートを残せるかどうか。シャノンのプルーフ指向アーキテクチャは、エクスプロイトの検証に真剣に取り組んでいるからこそ価値がある。Penligentの広範なワークフローの話は、攻撃から配信までの一連の流れを真剣に捉えているからこそ価値があるのだ。最近のCVEは、私たちが両方の直感を必要としていることを教えてくれるが、同じ製品から得られるとは限らない。(ギットハブ)

シャノンが純粋に強いところ

公正な記事はこうはっきり言うべきだ:シャノンは無料だから面白いのではない。シャノンが面白いのは、それが 技術的に意味のある意見.これは、ホワイトボックスで、ソースを意識した攻撃的なテストを行い、それをライブエクスプロイトと厳格な検証しきい値と組み合わせます。もしあなたがソースコードを持っていて、環境をコントロールし、コード上で推論し、実行中のアプリケーションに対する影響を証明しようとする自律的なシステムを望んでいるなら、Shannonは今この分野でより深刻な公的成果物の1つである。その公開されたドキュメントは具体的で、制約は明確で、そのデザイン・センターは多くの一般的な「AIハッカー」の投書よりも強力だ。(ギットハブ)

Shannonは、透明性を重視し、フレームワーク形式のオーナーシップになじんでいるチームにとって、特に説得力がある。AGPLモデル、レポベースのワークフロー、プロンプトのスナップショット、エージェントのログ、保存された成果物は、洗練されたブラックボックスとしてシステムを利用するのではなく、システムを検査し、コントロールしたいエンジニアにとって理にかなっている。社内のセキュリティ・チームが、ローカル環境やステージング環境で自分たちのアプリケーションをテストする場合、これは非常に良い取引になる。公開されているシャノン・ドキュメントは、いくつかの商用製品よりも脅威モデルを明確にしている。このツールは何のためにあるのか、何を対象にしていないのか、実行するのにどれくらいのコストがかかるのか、そして、あなたがどのような種類の運用リスクを負うことになるのかを教えてくれる。(ギットハブ)

あなたの世界が、ソースが利用可能な内部ソフトウェアであり、強力なエクスプロイト検証の規律を備えた、高い能力を持つ自律型テスターを望むのであれば、シャノンは、本当に有用な方法で、より本物に近いかもしれない。そのようなシナリオでは、必要のない広範なプラットフォームにお金を払うのは絶対に無駄なことだ。この記事は、シャノンがオープンだから弱いとか、安いから弱いということを主張しているのではない。シャノンは、その公開文書に実際に記述されている仕事のために使われるとき、最強であると主張しているのだ。(ギットハブ)

ペンリジェントがよりシステマティックに見えるところ

Penligentが最も優れている点は、単に "より多くのことができる "ということではない。書類上、より多くのことをやっている弱い製品はたくさんある。Penligentの公開資料が、現在のガイダンスや現在のマーケットが書き続けている「攻撃的な作業はハンドオフポイントで高価になる」という運用上の現実に合致しているということだ。レコンはあるペインに、スキャナ出力は別のペインに、エクスプロイト・ノートは端末のログに、修復はチケットに、報告は別の編集ループに。プラットフォームが、人間によるコントロールを排除することなく、これらの移行を折りたためば折りたたむほど、それは賢いデモというよりむしろインフラストラクチャのように振る舞うようになる。Penligentの公開されている位置づけは、ツールの統合、コンテキストを意識した実行、スコープ・コントロール、検証、レポート生成など、まさにこれらの点について、異例なほど明確になっている。(寡黙)

ということだ。 より体系的.システマティックなツールとは、単に脆弱性のカテゴリーを増やすようなものではない。脆弱な手作業による一連の橋渡しを、再現可能なパスに変えるものである。Penligentの公開資料では、このプラットフォームは、資産の発見、スキャン、エクスプロイトの実行、アタックチェーンのシミュレーション、そして最終的なレポートまでを網羅していると紹介されている。ホームページには、エクスポート可能で編集可能なレポートが掲載されている。製品説明では、スコープロックとアクションのカスタマイズが強調されている。これらの機能は、個々のオペレーターだけでなく、エンジニアリング・マネージャー、監査役、顧客、または再現性と共有された可視性を必要とするセキュリティ・チームなどが利用する場合に重要な機能である。(寡黙)

無料でなく、安いのがベスト」がここではマーケティングのスローガンでない理由もここにある。これは、システムの境界に関するエンジニアリングの主張である。有料のプラットフォームがセットアップの負担を軽減し、エンゲージメントのコンテキストをよりよく保存し、オペレーターのリスクをよりきれいに抑制し、改善や利害関係者とのコミュニケーションに直接移行できるアウトプットを生成する場合、無料のフレームワークが独自のレーンで技術的に優れている場合でも、無料のフレームワークよりも多くの価値を提供する可能性がある。だからといってシャノンの価値が下がるわけではない。それは単に、次のことを認めるだけである。 製品の完全性 そして フレームワークのエレガンス は異なる美徳である。公開されているPenligentは前者に最適化しているように見える。公開されているシャノンライトは後者に最適化しているように見える。(ギットハブ)

両ツールを正直に評価するための実践的なテスト計画

もしあなたがシャノンやペンリゲントを真剣に評価したいのであれば、どちらか一方のセールストークを買ってはいけない。両ツールを同じ工学的現実に押し込めるような管理された評価を実行すること。

通常の認証済みウェブ・アプリ、テナント分離が可能なAPI、ロール・スイッチングが可能なワークフロー、バージョンを意識したCVE検証を安全にテストできる環境を1つずつ含むターゲット・セットから始める。そして、コンテキストの保持、認証されたフローの回復力、エビデンスの質、成果物の質の4つについて、両ツールを採点する。これは、おもちゃのベンチマークよりも、NISTやOWASPがテストについてどのように考えているかに近い。NISTコンピュータセキュリティリソースセンター)

簡単な社内ルーブリックは次のようなものだ:

評価

ターゲット

- ステージングウェブアプリ

- ステージングアプリ

- ロールスイッチワークフロー

- cve-バリデーション-サンドボックス

スコアリング

ターゲットモデリング:20

auth_and_state_handling:20パーセント

エクスプロイトの検証: 25

報告とアーティファクト15

オペレーターの制御とスコープの安全性: 10

再試験の再現性: 10

合格条件

- 調査結果は、仮説と検証された影響を区別しなければならない

- レポートには、他のエンジニアがリプレイするのに十分な証拠が含まれていなければならない。

- テスト実行は許可された範囲内で行うこと

- ロールベースとテナントベースの問題を明示的に評価しなければならない

そして、1回の幸運なセッションに頼るのではなく、同じ安全で認可されたワークフローを繰り返し実行する:

#!/usr/bin/env bash

set -euo pipefail

target="${1:-https://staging.example.internal}"

SCOPE_FILE="./scope.txt"

ARTIFACTS_DIR="./artifacts/$(date +%F-%H%M%S)"

mkdir -p "$ARTIFACTS_DIR"

echo "[*] 許可されたターゲット: $TARGET"

echo "[*] スコープファイル$SCOPE_FILE" "[*] スコープファイル: $TARGET"

echo "[*] アーティファクトの保存先:$artifacts_dir" に保存します。

# すべてのツールに保存させたい事前チェックの例

curl -sI "$TARGET"> "$ARTIFACTS_DIR/headers.txt"

curl -sk "$TARGET/health" > "$ARTIFACTS_DIR/health.txt" || true

# 以下を各製品の承認済み非生産ワークフローに置き換える。

echo "[*] AI ペンテストを、所有、ステージング、またはサンドボックスのターゲットに対してのみ実行する" "

echo "[*] スクリーンショット、リクエストログ、調査結果、最終レポートを保存する"

echo "[*] 発見数だけでなく、再現性を比較する" "

この種の評価では、本当の違いがすぐに表面化する。そのツールはログインやセッションの変更に耐えられるか。オブジェクトレベルの認可を理解しているか。証拠を提示できたか、あるいはもっともらしいテキストを提示できたか。他のエンジニアが結果を再現できるか。レポートは完全に手動で書き直す必要があったか。これらの質問は、午後1回で50回のローンチ・ポスト比較よりも多くのことを教えてくれるだろう。また、これらの質問は、シャノン対 "懺悔 "の判断を、本来あるべき工学の世界へと押し戻す。

正直なところ、各製品はそれぞれ微妙に異なる問題を解決しているため、唯一無二の勝者は存在しない。

評価する場合 ソースを意識した自律的エクスプロイト検証フレームワークとしてのShannon LiteShannonは、このカテゴリーで最も興味深い公開ツールの1つである。そのホワイトボックスモデル、強力なエクスプロイト検証基準、明示的なスコープ、保存された成果物、公開されたベンチマーク姿勢は、多くの一般的なAIオフェンスブランディングよりも本格的である。ソースが利用可能な内部アプリケーションにとっては、まさに適切なツールになり得る。(ギットハブ)

評価する場合 製品化されたエンドツーエンドのAIペンテストワークフローとしてのPenligentしかし、公開されている証拠は異なる方向を示している。Penligentは、統合されたツールチェーン、自然言語によるオーケストレーション、オペレーターのコントロール、検証、カスタマイズ可能なレポート、そして発見から引き渡しまでのワークフローの継続性をより重視している。多くの個人ユーザー、バグバウンティオペレーター、または再現性とハンドオフの品質を気にするチームにとって、このシステムレベルの完全性は、たとえフレームワークが技術的にエレガントであったとしても、狭いホワイトボックスフレームワークよりも価値がある。寡黙)

評価する場合 シャノン・プロというのも、Shannon Proの公的な主張は、Liteを大幅に超えて、より広範な統合AppSecの領域へと進んでいるからだ。その時点で、オープンソースか製品かということよりも、どのプラットフォームが自社の環境、オペレーティングモデル、レポーティングワークフローによりフィットするかということが重要になる。しかし、現在入手可能な最も具体的な公開資料に基づくと、最も明確な結論はこうだ:

Shannonは、ソースを意識した自律的なエクスプロイト・エンジンを求める場合には説得力がある。Penligentは、よりシステマティックな攻撃ワークフロープラットフォームを求める場合には説得力がある。

そして、それこそがこのキーワードに値する深いポイントである。AIペンテストでは、最も安価なツールが自動的に最良のツールになるわけではない。最良のツールとは、そのアーキテクチャがあなたのセキュリティ業務の実際の形にマッチするものである。

さらに読む

- PentestGPT、自動ペネトレーションテストのための大規模言語モデルの評価と活用、USENIX Security 2024 (USENIX)

- OWASP ウェブ・セキュリティ・テスト・ガイド、最新版 (オワスプ)

- OWASP API1:2023 壊れたオブジェクトレベル認証 (オワスプ)

- NIST SP 800-115「情報セキュリティのテストと評価に関するテクニカルガイド (NISTコンピュータセキュリティリソースセンター)

- Shannon Lite by Keygraph、公式GitHubリポジトリ (ギットハブ)

- ConnectWise ScreenConnect 23.9.8セキュリティ情報 (コネクトワイズ)

- CVE-2024-3400 に関するパロアルトネットワークスのアドバイザリ (セキュリティ.paloaltonetworks.com)

- CVE-2025-0282およびCVE-2025-0283に関するIvantiアドバイザリ (イヴァンティ・イノベーターズ・ハブ)

- Veeam KB4830、Backup & Replicationの脆弱性が解決されました。 (ヴィーム・ソフトウェア)

- CVE-2026-26273 の NVD エントリ (NVD)

- CVE-2026-30855 の NVD エントリ (NVD)

- ペンリゲント公式サイト (寡黙)

- Penligent.aiの自動ペネトレーションテストツールの概要 (寡黙)

- AIペンテストツール、2026年の本当の自動攻撃とは? (寡黙)

- 2026年版 AI侵入テスト究極ガイド エージェントによるレッド・チームの時代 (寡黙)

- 実戦におけるPentestGPTとPenligent AIとの比較 (寡黙)

- ペンテストに最適なAIモデル、2026年にセキュリティエンジニアが実際に使うべきもの (寡黙)