İnsanlar neden "claude code remote control" araması yapıyor ve aslında önemli olan nedir?

Eğer aradıysanız "claude kodlu uzaktan kumanda"muhtemelen bu sorulardan birini yanıtlamaya çalışıyorsunuzdur:

- Etkinleştirirsem bu, dizüstü bilgisayarımı uzaktan kontrol edilen bir makineye dönüştürür mü?

- Bir saldırgan Claude oturumumu buluttan ele geçirebilir mi?

- Risk esas olarak Antropik mi yoksa esas olarak benim repom ve araçlarım mı?

- Geliştiriciler bunu şirket genelinde etkinleştirmeden önce güvenlik ekipleri ne yapmalı?

Remote Control geleneksel bir uzak masaüstü aracı değildir. Anthropic'in kendi belgelerine göre Remote Control, Claude web/mobil arayüzünü bir Claude Code sürecine bağlar makinenizde çalışıyorve "web ve mobil arayüzler sadece bu yerel oturuma açılan bir penceredir." (Claude)

Bu tek tasarım tercihi tüm güvenlik hikayesini oluşturmaktadır:

- Kod yürütme işleminiz yerel olarak kalır.

- Dosya sistemi erişiminiz yerel olarak kalır.

- MCP sunucularınız ve yerel araçlarınız kullanılabilir durumda kalır.

- Yanlış komutu onaylamak, yanlış depoya güvenmek, yanlış MCP sunucusunu etkinleştirmek gibi "küçük" hatalarınız da yerel kalır ve yerel sonuçlar doğurur.

Uzaktan Kumanda sihirli bir şekilde kendi kendine yeni güvenlik açıkları yaratmaz. Fakat davranış değiştirir ve etkiyi güçlendirirKontrol ettiğiniz şey dosyaları okuyabilen, komutları çalıştırabilen, araçları çağırabilen ve ağ istekleri yapabilen oldukça yetenekli bir ajan iken, bir telefondan devam etmeyi kolaylaştırır. Anthropic, Claude Code'un modelini komut yürütme gibi eylemler için kullanıcı onayı ile izin tabanlı olarak açıkça çerçevelemekte ve ayrıca istem enjeksiyonu ve güvenilmeyen içerik risklerine dikkat çekmektedir. (Claude)

Yani doğru soru "Uzaktan Kumanda güvenli mi?" değil. Doğru soru şudur:

Güçlü bir yerel yürütme ajanı daha fazla yerden, daha fazla dikkat dağıtıcı unsurla ve daha fazla lastik damgalı istem fırsatıyla erişilebilir hale gelirse ne olur?

Bu tehdit modelini gerçekliğe dayandırmak için, Uzaktan Kumanda'yı güvenlik topluluğunun Claude Code'un repo odaklı saldırı yüzeyi hakkında yeni öğrendikleriyle ilişkilendirmemiz gerekiyor.

Claude Code Uzaktan Kumandası güvenlikle ilgili terimlerle nasıl çalışır?

Anthropic'in Uzaktan Kumanda dokümanları aşağıdaki gibi bir iş akışı tanımlamaktadır:

- Terminalinizden (veya mevcut bir oturumdan) bir Uzaktan Kumanda oturumu başlatırsınız.

- Claude Code işleminiz yerel olarak çalışmaya devam eder.

- Bir oturum URL'si/QR kodu kullanarak başka bir cihazdan bağlanırsınız.

- Anthropic, web/mobil istemci ile yerel oturumunuz arasındaki mesajları TLS üzerinden yönlendirir. (Claude)

Temel güvenlik özellikleri Antropik iddialar (ve savunucular için önemli olan):

- Gelen bağlantı noktası yok: yerel oturumunuz yalnızca giden HTTPS istekleri yapar. (Claude)

- TLS aktarımı: trafik TLS üzerinden Anthropic API üzerinden geçer. (Claude)

- Kısa ömürlü kimlik bilgileri: kapsamı ve süresi bağımsız olarak biten birden fazla kısa ömürlü kimlik bilgisi. (Claude)

- Sandboxing isteğe bağlıdır: Uzaktan Kumanda komutu şunları destekler

-kum kutusu/-kum kutusu yokve sandboxing varsayılan olarak kapalıdır (dokümanlara göre). (Claude)

Bu son nokta, güvenlik ekiplerinin eğilmesi gereken yerdir.

Uzaktan Kontrol, aracıyı daha erişilebilir hale getirir. Ajan sandbox'a alınmamışsa, "erişilebilir" aynı zamanda geliştirici ortamınızın tam anlamıyla "yetenekli" olduğu anlamına gelir: yerel dosyaları okumak, araçları çağırmak, dahili hizmetlere ulaşmak ve geliştiricinin erişebileceği kimlik bilgilerine dokunmak. Anthropic'in güvenlik modeli, Claude Code'un yalnızca sizin verdiğiniz izinlere sahip olduğunu ve kullanıcıların komutları gözden geçirmekten sorumlu olduğunu açıkça belirtir. (Claude)

Pratikte, modern mühendislik ekipleri başarısız olmazlar çünkü Bilmiyorum. onaylar önemlidir. Başarısız oluyorlar çünkü onaylar rutin hale geliyor.

Uzaktan Kontrol, onayların gerçekleştiği bağlamların sayısını artırır:

- toplantılar arasında telefonda

- bir dizüstü bilgisayarda, zayıf bir hotspot'a bağlı

- seyahat sırasında bir tarayıcı oturumunda

- dikkatin parçalandığı her an

Ve bu, güvenilmeyen depolardan bahsetmeden önceydi.

Tehdit modeli değişimi: "güvenilmeyen kod çalıştırmaktan" "güvenilmeyen projeler açmaya"

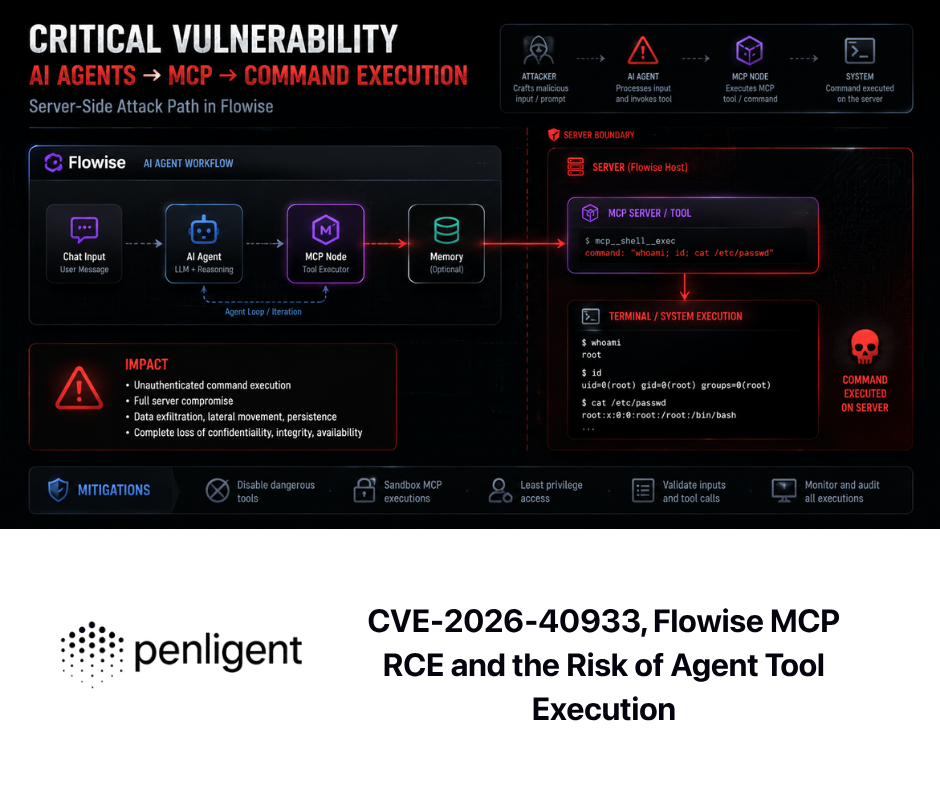

Şubat 2026'da Check Point, Claude Code'un repo seviyesi yapılandırmasının, geliştiriciler kötü amaçlı projeleri klonladığında/açtığında komut yürütmeyi ve kimlik bilgilerinin açığa çıkmasını tetiklemek için kötüye kullanılabileceğini gösteren bir araştırma yayınladı. (Check Point Araştırma)

Hacker News'in özeti yeni modeli tek bir satırda özetliyor: risk, güvenilmeyen projelerin açılmasına kadar uzanırÇünkü yapılandırma mekanizmaları ve otomasyon katmanları yürütme yolları haline gelebilir. (The Hacker News)

Uzaktan Kumanda için bu neden önemli?

Uzaktan Kumanda'nın gerçek bir risk yaratması için yepyeni bir istismar sunması gerekmez. Sadece şunları yapması gerekir olasılığı artırmak bir geliştirici:

- henüz güvenmemeleri gereken bir repo açar

- bir güven istemi nüansını kaçırıyor

- odaklanmış bir iş istasyonunda onaylamayacakları bir komutu onaylar

- "sadece çalışması için" bir proje MCP sunucusunu etkinleştirir

- "sadece bir oturuma devam ettikleri" için ince bir yapılandırma değişikliğini görmezden gelir

Uzaktan Kumanda, insan faktörleri için bir güç çarpanıdır - özellikle de takımın kendisi hızlı ve yardımcı olacak şekilde tasarlandığında.

"Uzaktan Kumanda" riski için en önemli Claude Code bulguları

Bu konuyla ilgili haberlerde göreceğiniz en önemli "yüksek CTR" terimleri -somut, endişe verici ve operasyonel oldukları için- bir araya toplanıyor:

- Uzaktan Kod Yürütme (RCE)

- API anahtarı sızıntısı

- güvenilmeyen depolar

- Kancalar ve MCP sunucuları

- CVE-2025-59536 ve CVE-2026-21852

Bu temalar, The Hacker News ve Check Point'in yazılarında sürekli olarak vurgulanmaktadır. (The Hacker News)

İşte bunu bir istismar rehberine dönüştürmeden almanız gerekenler.

1) Repo kontrollü yapılandırma bir uygulama yüzeyidir, "sadece ayarlar" değildir

Check Point, Claude Code'un aşağıdaki durumlarda proje düzeyinde yapılandırmayı desteklediğini belirtiyor .claude/settings.jsonekipler için tutarlı davranış sağlamak üzere depoda kontrol edilir. Bu kolaylık tedarik zinciri şeklinde bir risk yaratır: bir depodaki dosyayı değiştirebilen herkes Claude'un ne yaptığını etkilemeye çalışabilir. (Check Point Araştırma)

Bu, değişim güvenliği ekiplerinin uygulaması gereken temel zihinsel modeldir:

AI-agent proje yapılandırmasına derleme komut dosyaları veya CI iş akışları gibi davranın: davranış yürütebilir.

2) Kancalar ve yaşam döngüsü otomasyonu, bir projeyi "sadece açmanın" patlama yarıçapını artırır

Hacker News, güvenilmeyen proje kancalarının belirli koşullar altında kodun yürütülmesine yol açabileceği bir sorun sınıfını tanımlıyor ve daha geniş bir dersi çerçeveliyor: otomasyon katmanları yürütme katmanının bir parçası haline geliyor. (The Hacker News)

Check Point'in araştırması da benzer şekilde Hook'ları yaşam döngüsü noktalarında yürütülen deterministik komutlar olarak çerçeveliyor - biçimlendirme ve uyumluluk için yararlı, ancak aynı zamanda güvenilmeyen bir repo bağlamında kötüye kullanım için potansiyel bir yol. (Check Point Araştırma)

Belirli hatalar düzeltilmiş olsa bile, mimari ders devam eder: yaşam döngüsü tetikleyicileri "kimsenin bakmadığı" yerlerdir.

3) MCP sunucusunun otomatik etkinleştirilmesi "takımları" bir tedarik zincirine dönüştürür

Claude Code'un resmi güvenlik belgeleri, Anthropic'in MCP sunucularını yönetmediğini veya denetlemediğini ve kuruluşları kendi sunucularını yazmaya veya güvenilir sağlayıcılar kullanmaya teşvik ettiğini açıkça belirtmektedir. (Claude)

Hacker News özeti ayrıca, depo tanımlı yapılandırmanın, proje MCP sunucularını etkinleştiren bir seçeneği değiştirerek MCP etkileşimleri için kullanıcı onayını geçersiz kılabileceği bir senaryoyu da vurgulamaktadır. (The Hacker News)

Uzaktan Kumanda MCP riskini değiştirmez; insanların bunu ne kadar hızlı ve gelişigüzel etkinleştirebileceğini değiştirir.

4) API trafiğinin yeniden yönlendirilmesi ve "erken talepler" sessiz veri sızıntısı yoludur

Hacker News, Anthropic'in şu tavsiyesine dikkat çekiyor CVE-2026-21852kötü niyetli bir reponun bir ortam değerini nasıl ayarlayabileceğini açıklar (örn, ANTHROPIC_BASE_URL), böylece Claude Code güven isteminden önce API istekleri yayınlar ve potansiyel olarak API anahtarlarını sızdırır. (The Hacker News)

Check Point'in raporu, isteklerin gözlemlenmesi ve başlatmanın, oturum önyüklemesinin bir parçası olarak depo bağlamının (dosya adları ve son commit mesajları gibi) gönderilmesini içerebileceği gerçeği üzerinde daha derinlemesine durmaktadır. (Check Point Araştırma)

Bu, operasyonel açıdan önemlidir çünkü "güven istemlerini" her zaman ilk savunma hattı olarak yeniden çerçevelendirir. Savunmanız şunu varsaymalıdır:

- bazı trafikler erken saatlerde olur

- bazı bağlamlar tasarım gereği gönderilir

- yanlış yönlendirme veya vekalet verme istenmeyen ifşalara neden olabilir

Uzaktan Kumanda'nın beton risk yüzeyi

Tüm bunları pratik bir kontrol listesine dönüştürelim. Amaç korku tacirliği yapmak değil. Amaç, bir güvenlik ekibinin neyi kontrol edeceğine karar vermesine yardımcı olmaktır.

Risk 1: Hesabın ele geçirilmesinin yürütmenin ele geçirilmesine dönüşmesi

Uzaktan Kontrol oturumlarına web/mobil yüzeylerden erişilebilir. Bir saldırgan, geliştiricinin Claude hesabı oturumuna bir telefon veya tarayıcı üzerinden erişim sağlarsa (kimlik avı, çalınan oturum belirteçleri, ele geçirilen cihaz, kötü amaçlı tarayıcı uzantısı), saldırganın yerel aracının ne yaptığını etkilemek için doğrudan dizüstü bilgisayar erişimine ihtiyacı olmayabilir.

Remote Control'ün tasarımı, Anthropic'e göre kısa ömürlü kimlik bilgileri ve TLS kullanıyor. (Claude)

Ancak tehdit modeliniz, zayıf halkanın aktarım şifrelemesi değil, uç nokta kimliği ve oturum bütünlüğü olduğunu varsaymalıdır.

Kontroller

- Claude hesap katmanında güçlü kimlik doğrulama uygulayın (desteklenen yerlerde SSO, mümkün olan yerlerde kimlik avına dayanıklı MFA).

- Uzaktan Kumanda etkinleştirilmişse telefona/tarayıcıya ayrıcalıklı uç noktalar gibi davranın.

- Bir kuruluşsanız, Uzaktan Kumanda'nın kullanılabileceği yerleri (yalnızca yönetilen cihazlar) ilke aracılığıyla kısıtlayın.

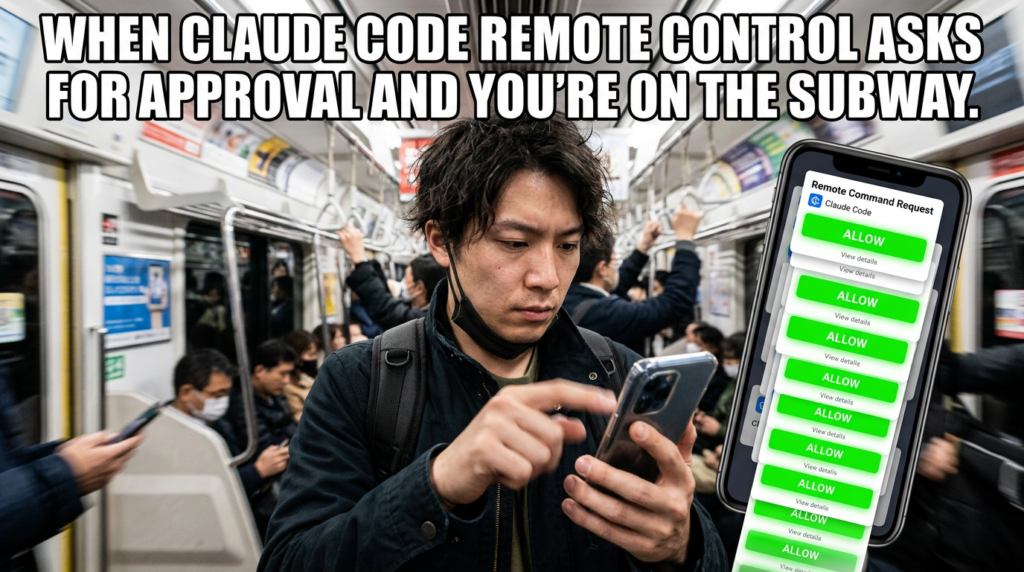

Risk 2: Onaylar telefona taşındığında onay yorgunluğu daha da kötüleşir

Claude Code'un modeli, kullanıcıların onaylamadan önce komutları incelemesine dayanıyor. (Claude)

Onaylar kas hafızası haline gelene kadar bu makul.

Uzaktan Kumanda, hareket halindeyken devam etmenizi sağlayacak şekilde tasarlanmıştır. (Claude)

Gerçek dünyada, "hareket halindeyken devam etmek" ile "hızlı onaylamak" arasında güçlü bir ilişki vardır.

Kontroller

- Varsayılan değer sandboxed Uzaktan Kumanda mümkün olduğunda oturumlar (çünkü sandboxing varsayılan olarak kapalıdır). (Claude)

- Ağ ve kabuk eylemleri için daha sıkı onaylar isteyin (riskli sınıflar için "sonsuza kadar izin ver" yok).

- Geliştiricilerin gerçekten takip edebileceği bir "yüksek riskli eylem" değerlendirme tablosu sağlayın.

Risk 3: Güvenilmeyen repo + aracı araçlar = iş akışı katmanında tedarik zinciri

Check Point'in temel mesajı, kötü niyetli depoların proje yapılandırmasını silah haline getirerek yürütme ve kimlik bilgisi hırsızlığını tetikleyebileceğidir - sorunlar yamanmıştır, ancak ders mimari niteliktedir. (Check Point Araştırma)

Uzaktan Kontrol, bir geliştiricinin "sadece bakmak için" bir repo açma ve mobilden devam etme olasılığını artırır.

Kontroller

- Bir repoya girerken otomatik ön kontroller ekleyin (aşağıdaki kod örneklerine bakın).

- Riskli AI-agent yapılandırma modelleri içeren depoları gözden geçirilene kadar engelleyin veya karantinaya alın.

- İzole ortamlar aracılığıyla "depolara göz atmayı" "ajan oturumlarını çalıştırmaktan" ayırın.

Risk 4: MCP tedarik zinciri ve araç taklitçiliği

Claude Code MCP sunucularını destekler ve güven ve izinleri vurgular, ancak Anthropic'in MCP sunucularını denetlemediğini de belirtir. (Claude)

Bu, MCP tedarik zincirinin sahibi olduğunuz anlamına gelir.

Kontroller

- MCP sunucularının dahili bir izin listesini ve mümkünse pin sürümlerini/hash'lerini muhafaza edin.

- Kod incelemesi ve provenansı olan dahili MCP sunucularını tercih edin.

- Hassas depolarda proje tanımlı MCP'nin otomatik etkinleştirilmesine izin vermeyin.

Risk 5: "Meşru" ağ aramaları yoluyla veri sızıntısı

Herhangi bir açık bulunmadığında bile bir ajan veri sızdırabilir:

- kütükler

- obje yüklemeleri

- webhook çağrıları

- Harici uç noktalara "yardımcı" hata ayıklama istekleri

- yanlış yapılandırılmış proxy'ler veya temel URL'ler

Anthropic, Remote Control'ün diğer oturumlarla aynı TLS aktarımını kullandığını belgeliyor ve Remote Control'ün bulut yürütmeden farklı olduğunu belirtiyor (bulut sanal makinesi sanal alanı yok). (Claude)

Yani ağ çıkışı ve sır hijyeni sizin sorumluluğunuzdadır.

Kontroller

- Çıkış kısıtlaması: etki alanı izin listeleri, ajan ortamından varsayılan olarak gidenleri reddetme.

- Sır izolasyonu: üretim belirteçlerini geliştirme kabuklarında tutmayın; kapsamı belirlenmiş, kısa ömürlü kimlik bilgileri kullanın.

- Temel URL / proxy değişikliklerini yüksek önem dereceli olaylar olarak algılayın.

Pratik bir tablo: tehdit senaryoları vs kontroller

| Senaryo | Muhtemel etki | Uzaktan Kumanda olasılığı neden artırır? | Önlemek | Tespit etmek | Yanıt verin |

|---|---|---|---|---|---|

| Geliştirici halka açık Wi-Fi'de telefondan oturuma devam ediyor | Oturum tehlikeye atma → yerel komut yürütme | Mobil bağlam + zayıf ağ hijyeni | Yönetilen cihazlar, güçlü kimlik doğrulama, sandbox oturumları | Olağandışı oturum açma/cihaz, oturum anomalileri | Oturumları sonlandırın, anahtarları döndürün, olay incelemesi |

Kötü amaçlı repo ekler .claude/settings.json kancalar | Komut yürütme, yerel uzlaşma | "Çabuk aç", "çalıştır "a dönüşüyor | Repo ön kontrolleri, güvenilmeyen repoları izole etme | Konfigürasyon farklılıkları, şüpheli yaşam döngüsü olayları | Karantina cihazı, adli tıp, yetkileri iptal etme |

| Repo MCP ayarlarını değiştirir / otomatik etkinleştirir | Araç yürütme, veri erişimi, sızma | Kolaylık, araçların hızlı bir şekilde etkinleştirilmesini teşvik eder | MCP izin listesi, proje otomatik etkinleştirmeyi devre dışı bırakma | Yeni MCP sunucu kayıtları | Sunucuyu devre dışı bırakma, erişimi denetleme, belirteçleri döndürme |

| API çağrıları için temel URL / proxy yeniden yönlendirme | API anahtarı sızıntısı, trafik durdurma | Uzaktan devamlılık incelemeyi azaltır | Env vars'ı kilitleyin, politika kontrolleri | Tespit etmek ANTHROPIC_BASE_URL değişiklikler | Anahtarları döndürün, giden trafiği gözden geçirin |

| Proje dokümanlarına/sorunlarına hızlı enjeksiyon | Tehlikeli eylemler onaylandı | Dikkat dağınıklığı duyarlılığı artırır | Korkuluklar, eğitim, sandbox + ağı reddetme | Komuta risk puanlaması | Değişiklikleri geri alma, postmortem |

Bu tablo için dayanak: Claude Code'un güvenlik modeli (izinler, hızlı enjeksiyon önlemleri, MCP rehberliği, Uzaktan Kontrol farklılıkları) ve Check Point/The Hacker News'in repo tabanlı yapılandırma kötüye kullanımı ve API anahtarının açığa çıkmasıyla ilgili bulguları. (Claude)

Code: Claude Code / MCP yapılandırması için güvenli bir "repo preflight" tarayıcısı

Buradaki amaç basittir: bir geliştirici Claude Code'u çalıştırmadan önce (veya Uzaktan Kumanda ile devam ettirmeden önce) bir depoda riskli kalıpları tarayın ve açık bir insan incelemesi isteyin.

Aşağıda savunma amaçlı bir örnek yer almaktadır. Bu yapar değil hiçbir şeyi istismar etmez. Sadece varsayılan olarak güvenilmemesi gereken yapılandırmayı işaretler.

#!/usr/bin/env python3

import json

import os

import sys

from pathlib import Path

RISKY_FILES = [

Path(".claude") / "settings.json",

Path(".mcp.json"),

]

RISKY_KEYS = {

# Yüksek riskli geçişler ve kalıplar (repo düzeyindeki ayarların kamuya açık tartışmalarına dayanan örnekler)

"enableAllProjectMcpServers": "Proje MCP otomatik etkinleştirme tedarik zinciri riskini artırır.",

"hooks": "Kancalar yaşam döngüsü komutlarını çalıştırabilir; kod olarak ele alın.",

"ANTHROPIC_BASE_URL": "Temel URL yeniden yönlendirmesi kimlik bilgisi sızıntısı/trafik kesilmesi riski oluşturabilir.",

}

def load_json(path: Path):

try:

return json.loads(path.read_text(encoding="utf-8"))

except Exception as e:

return {"__parse_error__": str(e)}

def find_keys(obj, prefix=""):

hits = []

if isinstance(obj, dict):

for k, v in obj.items():

p = f"{prefix}.{k}" if prefix else k

if k in RISKY_KEYS:

hits.append((p, RISKY_KEYS[k], v))

hits.extend(find_keys(v, p))

elif isinstance(nesne, liste):

for i, v in enumerate(obj):

p = f"{prefix}[{i}]"

hits.extend(find_keys(v, p))

dönüş vuruşları

def main():

repo_root = Path.cwd()

bulgular = []

for rel in RISKY_FILES:

path = repo_root / rel

if path.exists():

data = load_json(path)

hits = find_keys(data)

findings.append((str(rel), data.get("__parse_error__"), hits))

if not findings:

print("Claude/MCP yapılandırma dosyası bulunamadı. Normal şekilde devam edin.")

dönüş 0

print("=== Repo Preflight: Claude Code / MCP Risk Scan ===")

exit_code = 0

for fname, parse_error, hits in findings:

print(f"\\nDosya: {fname}")

if parse_error:

print(f" ! JSON ayrıştırma hatası: {parse_error}")

exit_code = 2

devam et

if not hits:

print(" ✓ İşaretli anahtar bulunamadı (hala manuel olarak inceleyin).")

devam et

exit_code = 1

for path, rationale, value in hits:

print(f" ! Flag: {path}")

print(f" Gerekçe: {gerekçe}")

print(f" Değer: {repr(value)[:200]}")

print("\\nKarar: Herhangi bir bayrak varsa, gözden geçirilene kadar Claude Code'u burada başlatmayın/devam ettirmeyin.")

return exit_code

if __name__ == "__main__":

sys.exit(main())

Nasıl güvenle kullanılır

- Otomatik olarak bir pre-commit kancasında çalıştırın, bir

ön uçuş yapmakhedefi veya bir repo dizinine girerken kabuk profiliniz. - Herhangi bir şeyi işaretlerse, gözden geçirilene kadar depoya güvenilmeyen bir derleme hattı gibi davranın.

Bu, Check Point'in temel dersi ile uyumludur: repo yapılandırması bir saldırı yüzeyidir ve bir projeyi açmak bir uzlaşma olayı haline gelebilir. (Check Point Araştırma)

CI korkuluğu: riskli aracı yapılandırmasının birleştirilmesini engelleyin

Birçok kuruluş zaten Terraform değişikliklerini, GitHub Eylemlerini ve CI komut dosyalarını geçitten geçiriyor. Aynı şeyi AI-agent yapılandırması için de yapın.

ad: Riskli Claude/MCP yapılandırmasını engelle

üzerinde:

pull_request:

şubeler: [ "main", "master" ]

İŞLER:

tara:

üzerinde çalışır: ubuntu-latest

adımlar:

- kullanır: actions/checkout@v4

- ad: Claude/MCP yapılandırmasını tara

Koş: |

python3 - << 'PY'

import json, sys

from pathlib import Path

files = [Path(".claude/settings.json"), Path(".mcp.json")]

riskli = ["enableAllProjectMcpServers", "hooks", "ANTHROPIC_BASE_URL"]

def load(p):

return json.loads(p.read_text(encoding="utf-8"))

def walk(x):

if isinstance(x, dict):

for k,v in x.items():

verim k,v

yield from walk(v)

elif isinstance(x, liste):

for v in x:

yield from walk(v)

flagged = []

for f in dosyalar:

if f.exists():

data = load(f)

for k,v in walk(data):

if k in risky:

flagged.append((str(f), k, v))

if flagged:

print("Engellendi: riskli Claude/MCP yapılandırması tespit edildi:")

for f,k,v in flagged:

print(f" - {f}: {k} = {repr(v)[:120]}")

sys.exit(1)

print("Tamam: riskli anahtar tespit edilmedi (değişiklikleri incelemeye devam edin).")

PY

Bunun mükemmel olduğu iddia edilmemektedir. "Repo yapılandırması yürütme yüzeyidir" ilkesini uygulanabilir kılan pratik bir temeldir.

Gerçekten işe yarayan kurumsal düzeyde kontroller

İşte Claude Code'un Anthropic tarafından nasıl tanımlandığına ve Check Point'in gösterdiğine net bir şekilde uyan bir dizi kontrol.

1) Uzaktan Kumanda oturumları için sandboxing'i varsayılan yapın

Remote Control, sandboxing bayraklarını destekler ve Anthropic, Remote Control'ün bulut yürütmeden (yalıtılmış VM'ler kullanan) farklı olduğunu belgeler. (Claude)

Dolayısıyla, yerel kalırken bulut benzeri izolasyon istiyorsanız, bunu sağlamanız gerekir.

Pratik seçenekler:

- devcontainers

- agentic tooling için özel VM

- kısıtlı kimlik bilgilerine sahip ayrı bir "yapay zeka iş istasyonu"

- İşletim sistemi düzeyinde korumalı alan + giden ağ ilkesi

2) Temsilci ortamı için giden ağ erişimini kısıtlayın

Anthropic, ağ isteği onay varsayılanlarını not eder, ancak kuruluşunuz yine de sistem düzeyinde ağ sınırlarını zorlamalıdır. (Claude)

Kullan:

- varsayılan çıkışa göre deny

- Paket kayıtları ve onaylı API'ler için izin listeleri

- Anomali tespiti için DNS günlüğü

3) MCP'ye bir yazılım tedarik zinciri gibi davranın

Anthropic MCP sunucularını denetlemediği için, şunları yapmalısınız. (Claude)

Asgari uygulanabilir yönetişim:

- onaylı MCP sunucularının dahili kataloğu

- MCP yapılandırma değişiklikleri için kod sahibi incelemeleri

- hassas repolarda "proje otomatik etkinleştirmesi yok"

- pin versiyonları, provenans gerektirir

4) Bir iş akışı sorunu olarak hızlı enjeksiyona karşı koruma sağlayın

Anthropic'in güvenlik dokümanları hızlı enjeksiyon ve güvenlik önlemlerini açıkça tartışmaktadır, ancak hiçbir güvenlik önlemi iş akışı hijyeninin yerini tutmaz. (Claude)

Pratik iş akışı kuralları:

- güvenilmeyen içeriği asla yürütme izinleri ile Claude Code'a yapıştırmayın

- repo dokümanlarını/sorunlarını güvenilmeyen girdi olarak ele alın

- güvenilmeyen depolarda "salt okunur ilk geçiş" gerektirir

CVE'ler nereye uyuyor ve burada hangileri önemli

Bu hikayedeki en doğrudan ilgili CVE'ler Claude Code'un repo/config saldırı yüzeyiyle bağlantılı olanlardır:

- CVE-2025-59536 - Genel raporlamada, belirli proje başlatma/güven koşulları altında keyfi kabuk komutu yürütülmesine izin veren bir kod enjeksiyon sorunu olarak tanımlanmıştır. (The Hacker News)

- CVE-2026-21852 - Kötü niyetli repo yapılandırmasının güven istemlerinden önce API isteklerine neden olabileceği ve potansiyel olarak API anahtarlarını sızdırabileceği / trafiği yönlendirebileceği bir bilgi ifşa sorunu olarak tanımlanmıştır. (The Hacker News)

Bunları dahil etmenin daha derin nedeni "korkutucu olmaları" değildir. Çünkü her zaman geçerli olan bir risk sınıfını göstermektedirler:

Yapay zeka aracı yapılandırması ve proje meta verileri, istismara açık yürütme yolları haline gelebilir.

Daha geniş bir endüstri paraleli istiyorsanız (aynı hata olduklarını iddia etmeden), 2024'teki XZ Utils arka kapı tartışması gibi yüksek etkili tedarik zinciri olayları aynı organizasyonel dersi öğretti: derleme girdileri, bağımlılıklar ve araç katmanları üretim koduyla aynı titizliği hak ediyor çünkü uzlaşma genellikle yukarı akışta başlıyor. (Claude)

Claude Code (ve Remote Control) geliştirici yürütme balonunun içinde yaşar: repo bağlamı, kod düzenlemeleri, yerel araçlar ve yerel komut yürütme. Bu, kodu hızlı bir şekilde düzeltmek için değerlidir.

Ancak güvenlik programları "kod düzeltilmiş görünüyor" cümlesiyle yetindiklerinde ve konuşlandırılan sistemin hala açıkta olup olmadığını asla kanıtlayamadıklarında başarısız olurlar. Kara kutu, dışarıdan doğrulama katmanının kod incelemesinden operasyonel olarak farklı olduğu yer burasıdır.

Riskli akışları ve yama yönünü belirlemek için Claude Code Security kullanıyorsanız, Penligent yamadan sonra gerçek bir hazırlama ortamına karşı maruz kalmayı doğrulamak için kullanılabilir: güvenlik açığına gerçekten erişilebilir olup olmadığını, telafi edici kontrollerin çalışıp çalışmadığını ve düzeltmenin gerçekçi girdiler altında geçerli olup olmadığını doğrulayın. Penligent'ın kendi yazısı bunu "kara kutu kanıtına beyaz kutu bulguları" olarak çerçeveliyor. (Penligent)

İkinci bir pratik kullanım: Uzaktan Kontrol, geliştiricilerin daha fazla yerden daha fazla görev yürütme şansını artırır. Penligent, güvenlik ekiplerinin doğrulamayı sola kaydırmasına yardımcı olabilir ve Neyin test edildiğinin, neyin doğrulandığının ve neyin değiştiğinin kaydını tutun; böylece güvenlik liderliği, saldırganların görebileceği bir ortamda hangi düzeltmelerin gerçekten kanıtlandığını tahmin edemez.

Bu, varsayılan olarak güvenli aracı yönetiminin yerine geçmez. Tamamlayıcı bir kontroldür: sınırı kanıtlayın, varsaymayın.

Remote Control klasik bir "uzaktan yönetici" arka kapısı değildir. Anthropic'in dokümanları, gelen portları açmadığını ve mesajları TLS üzerinden kısa ömürlü, kapsamı belirlenmiş kimlik bilgileriyle yönlendirdiğini söylüyor. (Claude)

Ama Uzaktan Kumanda yok Claude Code'u daha güçlü bir yönetişim duruşunu hak eden bir şeye dönüştürmek:

- Güçlü bir yerel yürütme yüzeyini daha fazla bağlamdan erişilebilir hale getirir.

- Onay yorgunluğu riskini artırır.

- Bu durum, repo tabanlı yapılandırma ve MCP tedarik zinciri sorunlarının operasyonel etkisini artırmaktadır - tam da Check Point'in Claude Code araştırmasında vurguladığı sorun kategorisi. (Check Point Araştırma)

Eğer bunu piyasaya sürüyorsanız, ayrıcalıklı bir araç gibi davranın:

- izole edin

- sandbox it

- çıkışları kısıtlamak

- gate repo yapılandırma değişiklikleri

- denetim MCP

- sırları agresif bir şekilde döndürün

- ve "proje açmanın" artık tedarik zinciri tehdit modelinizin bir parçası olduğunu varsayalım

Bağlantılar

Anthropic Claude Code Docs - Uzaktan Kumanda: https://code.claude.com/docs/en/remote-control Anthropic Claude Code Docs - Güvenlik modeli ve en iyi uygulamalar: https://code.claude.com/docs/en/security The Hacker News - Claude Code kusurları, CVE-2025-59536 ve CVE-2026-21852 kapsamı: https://thehackernews.com/2026/02/claude-code-flaws-allow-remote-code.html Check Point Research - "Caught in the Hook" teknik raporu: https://research.checkpoint.com/2026/rce-and-api-token-exfiltration-through-claude-code-project-files-cve-2025-59536/ Dark Reading - Geliştirici riski için üst düzey etki özeti: https://www.darkreading.com/application-security/flaws-claude-code-developer-machines-risk Claude Code Uzaktan Kontrol güvenlik riskleri - yerel oturum uzak bir arayüze dönüşür: https://www.penligent.ai/hackinglabs/claude-code-remote-control-security-risks-when-your-local-session-becomes-a-remote-interface/ Claude Code proje dosyaları bir RCE ve API anahtarı sızma yolu haline geldi - Check Point bulguları neyi değiştiriyor: https://www.penligent.ai/hackinglabs/claude-code-project-files-became-an-rce-and-api-key-exfiltration-path-what-the-check-point-findings-change-for-ai-coding-assistants/ Claude Code Security ve Penligent - White-Box Bulgularından Black-Box Kanıtına: https://www.penligent.ai/hackinglabs/claude-code-security-and-penligent-from-white-box-findings-to-black-box-proof/ MCP aracılığıyla Kali Linux + Claude - yürütme sınırı tartışması: https://www.penligent.ai/hackinglabs/kali-linux-claude-via-mcp-is-cool-but-its-the-wrong-default-for-real-pentesting-teams/ Kali LLM, Claude Desktop ve saldırgan güvenlikte yeni yürütme sınırı: https://www.penligent.ai/hackinglabs/kali-llm-claude-desktop-and-the-new-execution-boundary-in-offensive-security/